Как проанализировать файл на вредоносность?

Если верить последнему отчету компании Verizon за 2015 год, то сегодня 70-90% всего вредоносного кода уникально для каждой организации и поэтому нередко происходят ситуации, когда в организацию по какому-либо каналу (почта, Web, флешка, мобильное устройство и т.п.) приходит файл, который вызывает подозрение, но при этом антивирус «молчит» и ничего в отношении данного файла не сигнализирует. Как быть в такой ситуации? Дать файлу попасть в сеть и начать по ней распространяться? Или удалить его? Или поместить в карантин? А может быть есть способ все-таки проанализировать файл и выдать по нему вердикт? Пусть и без названия вируса или трояна. Да, такой вариант есть — называется он Threat Intelligence Platform.

Итак, у нас в организации на рабочих станциях установлены антивирусы. На почтовом сервере тоже стоит антивирус. Антивирус даже интегрирован через ICAP или WCCP с межсетевым экраном. Можем ли мы быть уверены, что все попадающее в нашу сеть чисто как слеза младенца? Увы… Как показывает статистика различных компаний, среднее время обнаружения взлома/компрометации сети (time-to-detect, TTD) составляет 200 (!) дней. Представьте себе, двести дней вы не в курсе, что вас уже атаковали и тянут из вас конфиденциальную информацию. И вдруг, в какой-то момент времени вы видите на экране своего компьютера вот такую вот картинку.

В динамике, а речь идет о шифровальщике TeslaCrypt, это все выглядит еще интереснее (до 2:30 все скучно и обыденно):

Вы проклинаете ваш антивирус, который ничего не поймал и уже мало на что надеясь, начинаете общение с антивирусной компанией. А вдруг помогут и расшифруют жесткий диск. Но увы… Антивирусная компания вам помочь не в состоянии. Ее же задача продавать и поддерживать антивирус, а не работать для вас бесплатно, занимаясь анализом ваших подозрительных файлов. Возможно со временем антивирусные аналитики разберут присланный вами файл и оснастят знанием о нем свой антивирус. Но будет это уже потом, а пока вы стоите перед дилеммой «Платить или не платить вымогателям?» На недавно проведенной в Казани конференции «Код информационной безопасности» я провел блиц-опрос на тему: «Если вы отправляли подозрительные файлы антивирусным компаниям, то часто ли вы получали позитивный и оперативный ответ?». Увы, похвастаться лесом поднятых в ответ на этот вопрос рук я не могу.

Допустим, вы извлекли урок из случившегося и в следующий раз при получении подозрительного файла захотите с ним что-то сделать. Но что? На слуху у многих сервис VirusTotal, который многие преподносят как средство анализа вредоносного кода. Но это не совсем так. VirusTotal — это по сути инструмент автоматизации проверки 50 с лишним антивирусов обнаруживать загруженный на портал вредоносный код (или не обнаруживать). VirusTotal просто автоматизирует процесс запуска пятидесяти антивирусов и выдает вам вердикт — обнаружено или нет. Если в антивирусной базе знаний о вашем файле нет, то и VirusTotal вам ничего не подскажет. Иными словами, задача VirusTotal — проверять эффективность антивирусов, но не помогать вам анализировать ваши файлы.

Можно попробовать обратиться к другому свободному ресурсу — Malwr, который представляет собой песочницу, в которой можно анализировать подозрительные файлы на вредоносность.

Однако число методов анализа на данном сервисе не так велико и современный вредоносный код, особенно специально разработанный для обхода песочниц (а такого становится все больше и больше), может остаться незамеченным для Malwr. Помимо него есть и ряд других платформ для анализа вредоносного кода. На прошедшем в Москве форуме по центрам мониторинга и реагирования на инциденты ИБ SOC Forum я делал отдельный доклад с кратким обзором таких платформ. Среди прочих я упоминал и нашу собственную платформу — Cisco AMP Threat Grid, о которой мне хотелось бы рассказать чуть более подробно.

Но для начала я бы хотел показать, как она работает на примере анализа шифровальщика TeslaCrypt, результат работы которого я показывал на картинке выше:

Данная платформа расширяет функционал нашего решения по обнаружению вредоносного кода — платформы Cisco Advanced Malware Protection (AMP), которая, будучи установленной на межсетевых экранах, системах предотвращения вторжений, системах защиты E-mail и Web, а также на маршрутизаторах и оконечных устройствах (ПК под управлением Windows, Linux, Mac, Android), позволяет в автоматическом режиме оперативно детектировать известный и неизвестный вредоносный код. Для исследования же файлов, попавших в организацию не через сеть или вызывающих подозрение, компания Cisco и предлагает сервис Cisco AMP Threat Grid, который позволяет именно анализировать на вредоносность любые файлы. Cisco AMP может передавать сервису Threat Grid файлы в автоматическом режиме, но можно использовать его и как портал для аналитиков служб реагирования на инциденты, служб проведения расследования инцидентов, центров мониторинга инцидентов ИБ. Видео выше показывает как раз работу через портал.

Обратите внимание — анализ проводится всего несколько минут и в полностью автоматическом режиме. Вам достаточно только загрузить интересующий вас файл и спустя некоторое время получить сформированный отчет в удобочитаемом формате. Также отчет можно получить в формате JSON для подключения к своим собственным системам и даже получить PCAP-файл для его дополнительного анализа с помощью каких-либо систем расследования сетевых инцидентов. Например, прогнав данный PCAP файл через Wireshark или Cisco NGIPS, можно составить сигнатуры для систем обнаружения вторжений, способных обнаруживать в будущем проанализированный вредоносный код.

Но анализ вредоносного кода может проводиться не только в облаке AMP Threat Grid. Для особых применений (слабый Интернет, изолированная сеть или иные случаи) существует возможность использовать специальное устройство Cisco AMP Threat Grid Appliance, которое размещается в сети заказчика и которое и осуществляет весь анализ загружаемых на него файлов.

Результатом работы Cisco AMP Threat Grid является вычисление рейтинга угрозы (по стобалльной шкале) с детальным объяснением, почему было принято то или иное решение. Проводится динамический и статический анализ около 450 различных индикаторов в загружаемых файлах — работа с файлами, работа с памятью, работа с реестром, работа с сетью и т.п. По каждому параметру отчет содержит подробное описание. Вот как, например, выглядит отчет по тому же шифровальщику TeslaCrypt. А вот так отчет выглядит по банковскому троянцу Zeus.

В современных условиях, когда вредоносный код меняется очень активно и установленные традиционные средства обнаружения не способны своевременно распознать и блокировать угрозу, остается брать процесс в свои руки, расширяя его за счет анализа подозрительных файлов с помощью платформ Threat Intelligence Platform. И Cisco AMP Threat Grid может помочь в достижении этой задачи.

ЗЫ. Наверное многие слышали такую аббревиатуру — CIS, Center of Internet Security, который известен выпуском руководств по защищенной настройке различных платформ, устройств, операционных систем и т.п. При CIS также создан MS-ISAC — Multi-State Information Sharing and Analysis Center. Он также использует Cisco AMP Threat Grid для анализа вредоносного кода, о котором затем оперативно сообщает различным подключенным к нему организациям.

hybrid analysis

Смотреть что такое «hybrid analysis» в других словарях:

hybrid analysis — hibridologinė analizė statusas T sritis augalininkystė apibrėžtis Tikslus statistinis palikuonių pasiskirstymo pagal fenotipą, sukryžminus specialiai parinktas formas, įvertinimas, siekiant išaiškinti genetinę kryžminamų formų struktūrą.… … Žemės ūkio augalų selekcijos ir sėklininkystės terminų žodynas

Hybrid logic — refers to a number of extensions to propositional modal logic with more expressive power, though still less than first order logic. In formal logic, there is a trade off between expressiveness and computational tractability (how easy it is to… … Wikipedia

Hybrid (biology) — In biology and specifically, genetics, the term hybrid has several meanings, all referring to the offspring of sexual reproduction.[1] In general usage, hybrid is synonymous with heterozygous: any offspring resulting from the mating of two… … Wikipedia

Hybrid automaton — A hybrid automaton (plural hybrid automata) is a mathematical model for precisely describing systems where computational processes interact with physical processes. Its behavior consists of discrete state transitions and continuous… … Wikipedia

Hybrid electric vehicle — The Toyota Prius is the world s top selling hybrid car, with cumulative global sales of 2.36 million units by August 2011.[1] A hybrid electric vehicle (HEV) is a type of hybrid vehicle and electric vehicle which combines a conventional internal … Wikipedia

Hybrid-Festplatte — Ein Solid State Drive (SSD, dt. Festkörperlaufwerk), auch Solid State Disk (dt. Festkörperplatte) genannt, ist ein Speichermedium, das wie eine herkömmliche Festplatte eingebaut und angesprochen werden kann, ohne eine rotierende Scheibe oder… … Deutsch Wikipedia

Hybrid-origin — The Hybrid origin hypothesis of human origins argues that all or at least some of the genetic variation between the contemporary human races is attributable to genetic inheritance from at least two widely divergent Hominina subspecies, that were… … Wikipedia

Hybrid electric bus — An Eletra hybrid bus in São Paulo, Brazil … Wikipedia

Hybrid zone — A hybrid zone exists where the ranges of two interbreeding species meet. For a hybrid zone to be stable, the offspring produced by the cross (the hybrids) have to be less fit than members of the parent species, although this condition does not… … Wikipedia

Hybrid vehicle drivetrain — Articleissues cleanup = January 2008 introrewrite = January 2008 Hybrid Vehicles make use of both an on board rechargeable energy storage system (RESS) and a fueled power source for vehicle propulsion. There are many ways to accomplish this.Types … Wikipedia

Hybrid cryptosystem — In cryptography, public key cryptosystems are convenient in that they do not require the sender and receiver to share a common secret in order to communicate securely (among other useful properties). However, they often rely on complicated… … Wikipedia

Инструменты для анализа вредоносных ссылок и файлов

Перевод Comss.ru. По материалам Windows Secrets

Каждый день вредоносные сайты и вложения пытаются вынудить пользователей загрузить их опасное содержимое.

К счастью, существует большое количество веб-ресурсов и инструментов, которые помогают выяснить, какие сайты являются безопасными, а какие представляют собой ловушку, предназначенную для кражи персональной информации и денежных средств.

Киберпреступники стали хитрее и умнее, становится все труднее обнаружить вредоносный сайт или файл.

Тем не менее, обладая определенной информацией, некоторые мошеннические уловки несложно обнаружить. Например, при получении звонка от сотрудника Microsoft, который утверждает, что согласно отчетам ваша система заражена вредоносными программами, можно быть уверенным, что это мошенничество. Microsoft никогда не осуществляет звонки совершенно неожиданно, пользователь первоначально должен самостоятельно обратиться в центр поддержки.

Тем не менее, распознать, является ли электронное письмо или внешняя ссылка опасными, может быть довольно сложной задачей. Приведем несколько полезных инструментов и стратегий для выявления хорошо замаскированных угроз.

Помощь от онлайн-ресурсов

Предположим, что Вы не хотите проверять подозрительные ссылки из браузера каждый день. Серьезно рассмотрите вопрос использования виртуальной машины или конфигурации с двойной загрузкой для тестирования подозрительных ссылок и файлов. В наше время виртуальные машины совсем несложно развернуть, используя Microsoft Hyper-V, Oracle VirtualBox или VMware Workstation. Просто помните: виртуальная система должна иметь собственную действительную лицензию.

Затем Вы, скорее всего, захотите добавить в закладки веб-сервисы, которые позволяют загружать подозрительные файлы и проверять потенциально опасные сайты. Иногда подобные ресурсы сообщают, что вредоносная ссылка известна для антивирусных вендоров, но в других случаях они подчеркивают, что антивирусные продукты не всегда помечают зловредные объекты.

Начнем со всеми известного ресурса VirusTotal. При получении электронного сообщения с ZIP-архивом, нелишним будет проверить вложенный файл с помощью данного сервиса. Конечно, необязательно, что приложенный архив всегда будет вредоносным. Тем не менее, рекомендуется не открывать ZIP-архивы без проверки, если только передача файла не была предварительно согласована.

Если антивирус не позволяет скачать файл (чтобы впоследствии загрузить на VirusTotal), значит, продукт распознал вредоносное содержимое. Согласно отчету VirusTotal только 13 из 57 антивирусных движков обнаружили угрозу в тестовом вложении.

Рисунок 1. VirusTotal показывает, что только 13 из 57 антивирусных движков распознали подозрительный ZIP-файл как вредоносный

Существует большое количество веб-ресурсов, которые помогают обнаружить вредоносные файлы или ссылки, а именно:

Рисунок 2. Проверка веб-сайта с помощью сервиса urlQuery

Примечание: Все данные сайты поддерживают защищенный протокол HTTPS.

Существуют более продвинутые инструменты для исследования вредоносных веб-серверов и их местоположений или для отслеживания источников отправления опасных электронных писем.

Опять же, многие инструменты доступны из Интернета, приведем лишь некоторые из них. (Примечание: Вам нужно проверить условия использования у вашего провайдера и внутреннее законодательство, чтобы убедиться в легитимности использования данных инструментов против сайтов, которые Вы не контролируете. Для тестовых нужд использовался собственный сайт редактора).

Рисунок 3. MxToolbox расшифровывает заголовки сообщений электронной почты для получения диагностической информации

На сайте Internet Storm Center размещена отдельная страница, которая будет полезна при исследовании потенциальных источников вредоносного содержимого. Страница содержит ссылки на некоторые сторонние сервисы, например anubis.iseclab.org/, который умеет анализировать файлы Android на предмет угроз и http://threatstop.com/checkip, который проверяет репутацию веб-сайта на предмет вредоносной истории.

Сохраняйте безопасность вашей системы и будьте в курсе!

Разумеется, после посещения потенциально опасных сайтов и загрузки подозрительных файлов, Вы захотите проверить свою систему с помощью антивирусного сканера, ведь есть вероятность, что Вы случайно инфицировали виртуальную машину или неосновную систему.

Для тщательной глубокой проверки Windows эффективнее использовать загрузочные антивирусные инструменты, например Kaspersky Rescue Disk. Сканирование с помощью альтернативной ОС помогает выявлять угрозы, которые успешно скрываются от защиты для Windows. Примечание, если Вы используете современный компьютер с UEFI, Вам нужно будет выполнить дополнительные манипуляции для запуска загрузочного диска.

Своевременная информация об актуальных изменениях вредоносного ПО также улучшит вашу безопасность. Вредоносные атаки часто поступают волнами, поэтому важно знать, какие типы атак в данный момент находятся в пике.

Среди иностранных источников актуальной информации об угрозах можно выделить OUCH! Security Awareness Newsletter и популярный сайт Krebs on Security (Брайан Кребс является бывшим журналистом Washington Post, который сейчас пишет об активности киберпреступников).

Как всегда, если есть сомнения, не стоит все списывать на паранойю. Если Вы получили странное письмо от известного источника, узнайте, действительно ли оно отправлялось вам. Большинство обычных пользователей сети теперь знают, что в некоторых сообщениях могут подменяться адреса отправителей. Вредоносные ресурсы воруют список контактов Gmail, Яндекс, Hotmail и Yahoo, которые содержат ваше имя и имена знакомых.

Компьютерная безопасность всегда будет представлять собой противоборство между новыми и инновационными методиками взлома и развивающимися защитами. В настоящее время, регулярное обновление антивируса не является достаточной мерой безопасности. Для профилактики заражений подумайте, прежде чем переходить по подозрительной ссылке.

Для пользователей, которые трепетно относятся к безопасности, приведенные ссылки определенно будут полезны.

NTA здорового человека: что должны уметь системы анализа сетевого трафика (и пока что не умеют)

Кадр из м/ф «Инспектор Гаджет»

У людей, занимающихся обнаружением и расследованием компьютерных инцидентов, есть неписаная истина: «Инцидент рождается и умирает на хосте». Сегодня подавляющее большинство статей, исследований и правил детекта связаны именно с хостовыми логами (поэтому на рынке и появился EDR). Тем не менее очевидно, что события с хоста не дают полной картины происходящего и необходимо анализировать то, что происходит не только на конечных точках, но и в сети. Не так давно появился Network Traffic Analysis (NTA) – относительно молодой класс решений, который помогает обнаружить злоумышленника, «живущего в сети». Четкого понимания о функционале NTA у ИБ-сообщества пока не сформировалось, но мы со стороны центра мониторинга и реагирования на кибератаки все-таки попробуем рассказать, какой должна быть такая система и как она должна работать в идеале, чтобы полностью решать свои задачи.

Для анализа сетевого трафика традиционно использовались системы обнаружения атак IDS, работающие по сигнатурному принципу. С появлением SOC сетевые детекты стали обрастать правилами корреляции, которые базировались на различных событиях сетевого оборудования (Netflow, NGFW) и их встроенных механизмах (например, DPI – Application Control). Уже эти технологии дали большое преимущество при обнаружении и расследовании инцидентов. Например:

Почему появился NTA

Но, к сожалению, в современных играх в «кошки-мышки» со злоумышленником даже указанных выше преимуществ недостаточно, чтобы своевременно обнаружить его присутствие. На то есть несколько причин.

Во-первых, при том, что IDS-правила достаточно эффективны при обнаружении инцидента, «слабости» сигнатурного подхода и принципов работы современных IDS-систем очевидны. Например, сигнатуру можно сбить даже простейшей операцией XOR, а задетектировать распределенное по времени сканирование крайне сложно.

Кроме того, при сработке IDS-правил обычно сохраняются только несколько сетевых пакетов или сессий (если говорить о распространенных Snort и Suricata). Но для правильного построения работы системы часто требуется дополнительный контекст происходящего, то есть аналитику нужно смотреть внутрь сетевого трафика.

Также у многих организаций нет выделенного IDS-решения. Вместо этого у них стоит обычный модуль в составе навороченного NGFW или UTM-комбайна, который из-за высокой загруженности и вовсе часто отключают. В случае же с подключением событий сетевой активности из NGFW или UTM в SIEM-систему остро встает вопрос количества EPS и стоимости ресурсов для их обработки. Ведь, как мы знаем, данный источник генерирует огромное количество событий.

Если все-таки завести NGFW или UTM в качестве источника в SIEM, то можно потенциально профилировать сетевую активность, но проблема обнаружения аномалий останется открытой, ведь таких возможностей у SIEM нет. Да и не должно быть. Скорее всего, мы сможем лишь отслеживать попытки постучаться на порты или адреса, не прописанные в легитимной активности (а теперь представьте, сколько времени это займет в крупной компании со сложной инфраструктурой).

Все это привело ИБ-сообщество к пониманию, что для эффективного обеспечения сетевого мониторинга и анализа сетевой активности как на периметре, так и в сегментах корпоративной сети необходим обособленный класс решений. Он был назван Network Traffic Analysis — NTA (или NDR).

Как и на заре EDR, у сообщества пока нет четкого понимания в части функционала, закладываемого в NTA/NDR, так что к этой категории относят совершенно разные продукты и решения.

Мы же со своей стороны хотели бы пофантазировать о том, каким может быть идеальный коммерческий NTA/NDR в современных реалиях и какие задачи

он должен решать, чтобы своевременно обнаруживать злоумышленника и помогать

при расследовании и реагировании на инциденты.

Что умеет идеальный NTA

Мы опишем задачи, с которыми должны справляться современные NTA/NDR-решения, в формате противодействия подходам, применяемым злоумышленниками.

Подход №1

Подход №2

Подход №3

Над технической реализацией пусть фантазируют вендоры, но мы уверены, что в NTA/NDR нужен компонент, который будет анализировать сетевые потоки, «гуляющие» как внутри инфраструктуры, так и за ее пределы. И результатом этого анализа хочется видеть статистическую обработку: кто, как, когда и куда ходил, делал ли он это раньше, как часто.

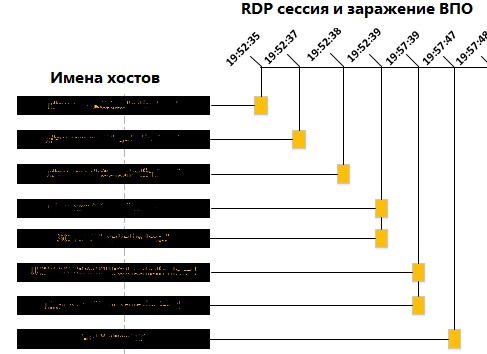

История из жизни. В одном из наших расследований злоумышленник, получив доступ к хосту, стал расширять свое присутствие в инфраструктуре, заражая ВПО интересные ему серверы, при этом серверы он определял по факту – после захода на них по протоколу RDP. Логи на серверах хранились последние полгода (да, злоумышленник лентяй и не стал заметать следы), и по результатам их анализа стало ясно, что за последние три месяца с зараженного хоста на эти серверы ни разу не ходили по протоколу RDP.

К сожалению, на момент, когда мы подключились к расследованию, злоумышленник уже «обжился» в инфраструктуре. Но если бы был механизм профилирования сетевой активности, то он бы смог выявить аномалию: ведь за три месяца с заражённого хоста не было RDP-сессий в сторону этих серверов, а тут сразу восемь за короткий период. Сводный график из результатов расследования выглядел так:

Подход №4

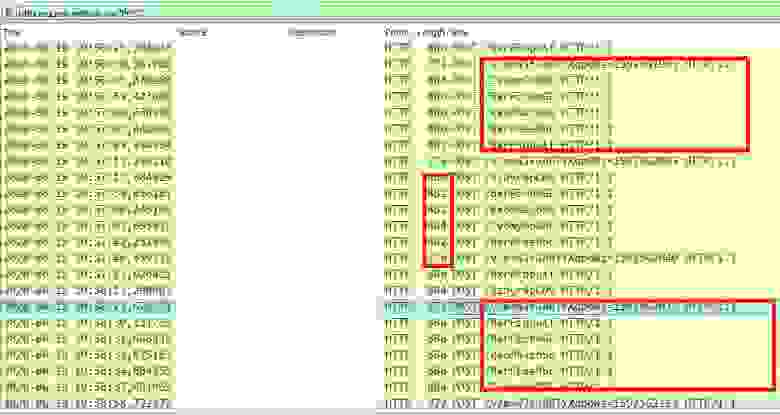

Первый пример – выявление зараженных систем путем анализа обращений к серверам управления CNC.

Итак, у нас есть хост, зараженный неизвестным типом ВПО, и он периодически обращается (в данном примере достаточно «шумно») к своему CNC через http. Вот так:

Здесь мы оставляем за рамками обсуждения тематику обнаружения чего-либо в зашифрованном трафике и считаем, что наш «идеальный» NTA/NDR работает в режиме SSL-инспекции.

Как мы можем задетектировать такую активность, если, например, сервер управления CNC не входит в список известных индикаторов компрометации и не стоит у нас на мониторинге? Тут нам поможет профилирование сетевой активности (вряд ли сервер управления CnC будет самым популярным по числу обращений, а количество и интервал запросов подсветят нам «не пользовательские» запросы) и алгоритмы определения «похожести» сетевого трафика (техническую реализацию оставим на усмотрение вендора).

Если обратить внимание на рисунок выше, то можно заметить, что у всех запросов схожий размер сетевых пакетов, небольшие интервалы времени, путь обращения в коротких запросах хоть и рандомный, но имеет одинаковую длину, путь в длинных запросах имеет общую часть (до второго знака =). Этих данных должно хватить «идеальному» NTA/NDR для того, чтобы подсветить подозрительную активность и своевременно обнаружить присутствие злоумышленника в инфраструктуре.

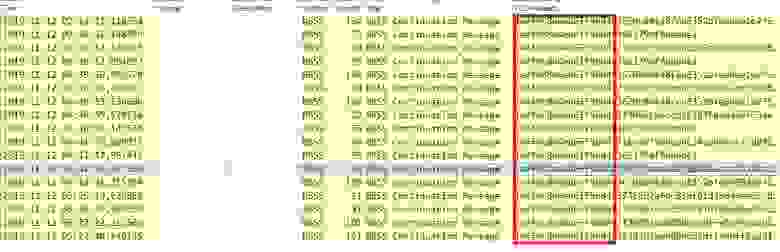

Второй пример – выявление зараженных систем путем анализа внутреннего трафика инфраструктуры и выявление паттернов схожести.

Не секрет, что при написании протоколов общения клиентских и серверных частей ВПО разработчики, как правило, формируют статический формат передаваемых данных,

в котором у каждого позиционного байта, слова или двойного слова есть своя интерпретация. При этом зачастую все данные могут быть зашифрованы на одном ключе или иметь, например, имитовставку, которую вредонос будет искать при обработке сетевого пакета. Приведем пример общения зараженных хостов внутри инфраструктуры (пакеты на рисунке уже отфильтрованы по содержанию payload, поэтому Wireshark думает, что это NetBIOS ):

Во всех TCP-сессиях (здесь отдельные пакеты) между зараженными хостами передавался TCP payload, который начинался с двух одинаковых dword. Именно так модуль ВПО, работающий на зараженной системе, узнавал предназначенные для себя сетевые пакеты.

Так как же обнаружить применение подобного инструментария злоумышленником, если мы еще не проводили реверс сэмпла, разбор протокола общения модулей, да и вообще не знаем, что заражены? Здесь нам также поможет механизм нашего NTA/NDR, который сможет обнаружить паттерн среди передаваемых данных в TCP payload внутри инфраструктуры, принимая во внимание дополнительные условия (хосты, порты, размеры сессий, протоколы).

Конечно, говоря о данном подходе, мы осознаем потенциальный уровень False Positive при разработке или применении вендором статистических алгоритмов обработки как сетевой активности, так и сетевого трафика, но ведь NTA/NDR – это отдельный класс решений, и он призван решить в первую очередь имеющиеся проблемы с обнаружением и расследованием инцидентов в сети (и False Positive – не такая уж высокая цена за это). Да и к тому же даже сигнатурный подход порой порождает ложные события.

Насколько это реально?

Конечно, такое описание функционала «идеального» NTA/NDR может вызывать споры, но мы лишь рассказали, чего ждем от данного класса решений и какие проблемы в обнаружении и расследовании инцидентов, на наш взгляд, он сможет решить.

И все-таки не хочется, чтобы завтра инструментарий, работающий исключительно на сигнатурном анализе из 90-x, вдруг начали называть NTA или NDR. Этому молодому классу решений (который, к слову, является одним из краеугольных камней современного SOC наряду с SIEM и EDR) нужен глоток свежего воздуха в виде новых подходов к глубокому анализу трафика, новых методов выявления угроз и возможностей по хранению и экспорту данных для расследования и ретроспективного анализа.

Игорь Залевский, руководитель отдела расследования киберинцидентов JSOC CERT