Как я искала подработку и стала жертвой мошенников

В конце ноября 2020 года я решила найти подработку. У меня есть официальная работа, и я не планировала увольняться. Но мне хотелось набраться опыта в сфере маркетинга и СММ и немного подзаработать.

Подходящую вакансию я нашла в одном телеграм-канале. В описании не было ничего подозрительного. Я поняла, что меня обманули, только когда перевела мошенникам деньги. В статье расскажу, как все это произошло и где стоит быть внимательнее, чтобы не повторять мой опыт.

Как я нашла вакансию

Я искала подработку в сфере интернет-маркетинга для новичков. В тот момент у меня не было ни опыта, ни портфолио, поэтому я готова была работать за небольшие деньги.

Подходящее объявление о поиске ассистента маркетолога я нашла в телеграм-канале «Фаундер — Вакансии» — это большая телеграм-биржа разных вакансий, на которую подписаны больше 100 тысяч человек.

Объявление было самым обычным: в компанию искали сотрудника без опыта, обещали несложные обязанности — участвовать в продвижении профилей, работать с таргетом, создавать контент и писать короткие тексты — и небольшую зарплату. Легко узнать мошенников, когда они обещают по 50 000 Р за 2 часа работы в день, но в этой вакансии предлагалось работать 5 дней в неделю за 20 000 Р в месяц.

Чтобы погрузить новичка в процесс, обещали оплачиваемую недельную стажировку: в эту неделю должны были платить 500 Р в день. Меня такой вариант устраивал. Я решила, что раз суммы такие маленькие, значит, бояться нечего и можно смело откликаться.

Как я общалась с менеджером

Я написала отклик на вакансию 20 ноября 2020 года в 21:23. Подумала, что если подожду до утра, то на это место найдут другого кандидата, а если у менеджера уже закончился рабочий день, то мне просто ответят завтра.

Перед тем как откликнуться, я изучила профиль менеджера. На фото я увидела приятную девушку, в описании было написано «Менеджер любит вино и сыр». Я подумала, что это забавно, и ни в чем ее не заподозрила.

На мой отклик менеджер ответила ровно через 2 минуты. Это было удивительно: по моему опыту, работодатели никогда не отвечают так быстро, тем более поздно вечером. Но я решила, что мне просто повезло.

Менеджер прислала мне аудиозапись, где вежливо поздоровалась и сказала, что отправит заготовленное сообщение. Голос у нее был приятный, вызывающий доверие.

В сообщении были стандартные вопросы про мой опыт и интересы в сфере маркетинга, образование и дополнительные курсы, которые я проходила, про желаемые результаты и мотивацию. Также там была ссылка на полное описание вакансии, размещенное на платформе telegra.ph — это отдельный сервис компании «Телеграм», бесплатная площадка, на которой можно публиковать любые статьи под своим именем или анонимно. Поскольку для публикации в «Телеграфе» не нужна регистрация и даже необязательно иметь телеграм-аккаунт, сервисом может пользоваться кто угодно, в том числе и мошенники.

Описание вакансии разместили на платформе 19 ноября — за день до того, как я связалась с менеджером. И оно было анонимным: автор поста нигде не указан.

Меня должно было насторожить, что вакансия размещена на анонимной платформе, на которой каждый может опубликовать что угодно. Вакансии, которые размещают на сайтах компаний, выглядят более надежными. Но тогда я не придала этому значения.

Что это была за компания

На сайте Pro-SMM были отзывы клиентов и официальные контакты: телефон, email и адрес — Москва, ул. Дубининская, 9. Тогда я не проверила этот адрес, но подумала, что раз он вообще указан, то компания действительно существует и опасаться нечего. Позже я узнала, что такого адреса нет на карте. Есть только ул. Дубининская, 9, строение 1 — там находится храм — и ул. Дубининская, 9, строение 2 — административное здание.

Как проверить работодателя по ИНН, ОГРН или ОГРНИП

Быстрые ответы менеджера, отсутствие отбора среди кандидатов и даже сайт, который создан на бесплатной платформе, — это еще не критерии того, что потенциальные работодатели — мошенники. У любой фирмы может возникнуть ситуация, когда работник был нужен еще вчера, сайт только что сделали на коленке, а ваши профессиональные способности устраивают работодателя настолько, что он готов вас взять прямо сейчас.

Догадаться о том, что вы имеете дело с мошенниками, по каким-то эмоциональным признакам, например по скорости ответа, невозможно — да это и не нужно. Также ни о чем не говорит то, что на сайте указаны только телефон и адрес: возможно, все данные еще не успели разместить. Но в такой ситуации кандидату на вакансию ничего не мешает попросить у потенциального работодателя ИНН и ОГРН для юрлиц или ОГРНИП для ИП — к персональным данным они не относятся и в любом случае будут указаны в тексте трудового договора или договора подряда.

Если это мошенники, скорее всего, зарегистрированного юрлица или ИП у них нет: работу правоохранительным органам облегчать они не будут.

Бывает, что мошенники предоставляют ИНН и ОГРН посторонней компании. Но и это легко проверить — через сервисы проверки и анализа российских юридических лиц, «Прозрачный бизнес» или сайт предоставления сведений из ЕГРИП или ЕГРЮЛ в электронном виде. Это бесплатно, и сразу будут видны нестыковки, если вам дадут случайный ИНН: по нему либо вообще не будет никакой компании, либо не совпадут какие-то данные — адрес регистрации, вид деятельности, данные руководителя. В этом случае от любого сотрудничества с такой «фирмой» лучше сразу отказаться.

Что я должна была делать

В описании вакансии были подробные условия работы и ссылки на договор и должностную инструкцию СММ-специалиста. Вот что обещали успешному кандидату:

Моими основными задачами, если бы я устроилась на эту работу, стали бы :

Я думаю, это обычные задачи для помощника маркетолога. Когда я откликалась на вакансию, у меня был опыт только работы с текстами, фото и видео, остальному компания обещала меня научить, и меня это устраивало.

Немного насторожило меня лишь описание процесса погружения в работу. По плану новенький сотрудник должен был созвониться с руководителем по «Дискорду» — это бесплатный мессенджер с поддержкой голосовых и видеозвонков — или «Зуму». Руководитель на своем экране должен был показать, как проходит работа над проектом, а потом — следить за экраном новичка: как тот выполняет свои первые задачи. Мне показалось это странным, потому что обычно на работе так досконально ничего не объясняют и под таким присмотром новички не работают. Но мои сомнения развеяла фраза о том, что это максимально эффективный способ обучения, который поможет быстро вникнуть в специфику рабочих процессов.

В остальном же на этом этапе у меня даже мысли не возникло, что я попалась на удочку мошенников.

Как мне предложили купить платную подписку

Р или у неофициального дистрибьютора за 1700 Р » loading=»lazy» data-bordered=»true»>

Предоставить подписку для стажера бесплатно компания не могла сразу по нескольким причинам:

Я никогда не работала в сфере СММ, поэтому сразу же пошла проверять в интернете, действительно ли существует такая программа. Выяснила, что такая программа есть. «Церебро-таргет» — это сервис для маркетологов, который помогает подобрать аудиторию для запуска таргетированной рекламы во «Вконтакте».

Р » loading=»lazy» data-bordered=»true»>

Меня должно было насторожить то, что в описании вакансии меня буквально уговаривали купить эту программу. Писали что-то вроде: «Это вынужденная мера, так мы сможем не переживать, что вы исчезнете с нашим софтом, а также убедиться в серьезности ваших намерений работать с нами». А еще давили на жалость: «Уже несколько человек нас так кинули». И это сработало: я не хотела выглядеть безответственным и недобросовестным работником и согласилась оплатить программу.

Может, у меня и были какие-то сомнения на этом этапе, но их окончательно развеяло обещание менеджера компенсировать мои затраты на покупку подписки вместе с первой выплатой через неделю работы.

На следующее утро, 21 ноября, в 10:53, я второй раз написала менеджеру. В своем сообщении я ответила на ее вопросы: рассказала о своем опыте работы, образовании, курсах, которые проходила, и мотивации. Менеджер, как и в первый раз, ответила очень быстро — ровно через 3 минуты. Но я снова не придала этому значения: списала на то, что компании срочно нужен сотрудник, а мне — подработка.

Менеджер написала, что, так как у меня есть минимальные представления о профессии, ей нет смысла дальше проводить жесткий отбор, а мне можно изучить детальные инструкции и приступать к стажировке в ближайшее время.

Я была уверена, что мне предложат выполнить тестовое задание или дадут ответ по моей кандидатуре на следующий день или через неделю, поэтому очень удивилась, что к работе можно было приступать в этот же день. Но снова решила не обращать на это внимание: в тот день я была свободна до вечера, поэтому могла сразу уделить работе 2—3 часа.

Фраза «наставник будет следить и направлять» снова меня немного смутила. Но я не знакома с этой сферой и не знала, как тут все устроено, поэтому подумала, что так и должно быть. Решила, что, видимо, компания действительно ценит каждого сотрудника, раз готова вот так помогать новичкам учиться и развиваться.

Шариковый пластилин Hello Soft оптом

Шариковый пластилин Hello Soft оптом

ТАБЛИЦА ОПТОВЫХ ЦЕН

Шариковый пластилин Hello Soft оптом

Шариковый пластилин Hello Soft оптом

Шариковый пластилин Hello Soft высыхает на воздухе, что позволит Вам сохранить изделие на долго. Предложите ребенку сделать подарок своими руками для членов семьи или друзей, с Шариковым пластилином Hello Soft можно воплотить в жизнь любые фантазии.

Шариковый пластилин Hello Soft не липнет к поверхностям, как обычный пластилин или глина, что позволит наслаждаться игрой с ребенком, не заботясь о загрязении ковров и напольных покрытий.

Купить Шариковый пластилин Hello Soft можно оптом по доступной цене в интернет-магазине»Мegaopt24″

На сборку и отгрузку простого небольшого заказа уходит 1-2 дня, на формирование сложных заказов, с большим количеством различных позиций, уходит от 2 до 5 дней. Отправка производиться со склада в Москве выбранной вами службой доставки по России и в страны СНГ. Отправка осуществляется любым удобным для вас способом.

Доставка по Москве и МО:

Доставка по Москве и МО:

Самовывоз:

Самовывоз:

Москва, ул.Братиславская 18

Самовывоз осществляется по предвариетльной договоренности и после оформления заказа на сайте.

Транспортные компании:

Транспортные компании:

Почта России:

Почта России:

Рекомендуется только в том случае, если в вашем населенном пункте нет терминала транспортной компании

По желанию клиента возможна так же доставка другими службами и компаниями, в том числе, доставка междугородним транспортом по договоренности с автоперевозчиками.

Многие люди опасаются совершать покупки через интернет из-за страха получить не то что хотели или, что еще хуже, неисправный товар.

Порядок действий при обнаружении брака подробно изложен в личном кабинете.

На сборку и отгрузку простого небольшого заказа уходит 1-2 дня, на формирование сложных заказов, с большим количеством различных позиций, уходит от 2 до 5 дней. Отправка производиться со склада в Москве выбрнной вами службой доставки по России и в траны СНГ. Отправка осуществляется людым удобным для вас способом.

Оплата на карту:

Оплата на карту:

На расчетный счет:

На расчетный счет:

Оплата производится путем перечисления денежных средств на расчетный счет нашей компании. Предоставляем всю необходимую для бухгалтерии документацию: договор, счет, накладная Торг-12

Денежным переводом:

Денежным переводом:

Электронные деньги:

Электронные деньги:

Наличными при самовывозе:

Наличными при самовывозе:

Оплата производиться в офисе после проверки заказа (заказ поступает в сборку на склад после внесения 30% предоплаты) договоренности с автоперевозчиками.

Контакты

Навигация

Следите за нами

2009-2021г.г. MegaOpt24- Это виртуальная витрина огромного оптового склада товаров из Китая. Китай — это кузница невероятных вещей и больших финансовых возможностей. Ежедневно тонны товаров поступают к нам из поднебесной, чтобы уже на следующий день обновить каталоги сайта.

Обращаем Ваше внимание на то, что данный интернет-сайт носит исключительно информационный характер и ни при каких условиях информационные материалы и цены, размещенные на сайте, не являются публичной офертой, определяемой положениями Статей 435 и 437 Гражданского кодекса РФ.

Моя корзина

Заказать в один клик

Заказать в один клик

Авторизация

Если Вы еще не зарегистрированы, перейдите на страницу регистрации

Напишите Ваш отзыв

Минимальный заказ

Минимальная сумма заказа составляет 4999 рублей. Есть возможность закупать любой товар от 1 единицы

Если сумма планируемого заказа, меньше 4999 рублей, то предлагаем воспользоваться нашим сервисом дропшиппинга https://megadrop24.ru/reg, где вы сможете отправять от 1 товара в заказе.

Работа на карантине

К сожалению, в связи с текущей обстановкой мы вынуждены приостановить отгрузки до 5 апреля.

Вы можете оставлять заказы, мы обязательно их обработаем и отправим при первой появившейся возможности.

График работы на новогодние праздники

СОГЛАСИЕ ПОЛЬЗОВАТЕЛЯ НА ОБРАБОТКУ ПЕРСОНАЛЬНЫХ ДАННЫХ, ПРЕДОСТАВЛЯЕМЫХ ИНТЕРНЕТ МАГАЗИНОМ

Пользователь, оставляя свои данные на Интернет-сайте www.megaopt24.ru, а также заполняя обратную форму с персональными данными, принимает настоящее Соглашение на обработку персональных данных (далее – Согласие). Принятием (акцептом) оферты Согласия является заполнение формы с персональными данными в форме обратной связи на Интернет-сайте по адресу: www.megaopt24.ru.

Пользователь дает свое согласие ООО «МегаОпт24», которому принадлежит Интернет-сайт www.megaopt24.ru и который расположен по адресу: www.megaopt24.ru, на обработку своих персональных данных со следующими условиями:

ПОЛИТИКА ЗАЩИТЫ ПЕРСОНАЛЬНОЙ ИНФОРМАЦИИ ПОЛЬЗОВАТЕЛЕЙ САЙТА

1. ОСНОВНЫЕ ПОНЯТИЯ

В настоящей Политике конфиденциальности используются следующие термины и понятия:

Использование информации частного характера. Информация личного характера, полученная через наш сайт, используется нами, среди прочего, для целей регистрирования пользователей, для поддержки работы и совершенствования нашего сайта, отслеживания политики и статистики пользования сайтом, а также в целях, разрешенных вами.

2. ОБЩИЕ ПОЛОЖЕНИЯ

3. ПРЕДМЕТ ПОЛИТИКИ КОНФИДЕНЦИАЛЬНОСТИ

4. ЦЕЛИ СБОРА ПЕРСОНАЛЬНОЙ ИНФОРМАЦИИ ПОЛЬЗОВАТЕЛЯ

5. СПОСОБЫ И СРОКИ ОБРАБОТКИ ПЕРСОНАЛЬНОЙ

6. ОБЯЗАТЕЛЬСТВА СТОРОН

Пользователь/Клиент может в любой момент изменить (обновить, дополнить) предоставленную им персональную информацию или её часть, а также параметры её конфиденциальности, воспользовавшись функцией редактирования персональных данных в разделе, либо в персональном разделе соответствующего Сервиса. Пользователь/Клиент обязан заботится о своевременности внесения изменений в ранее предоставленную информацию, ее актуализации, в противном случае ООО «МегаОпт24» не несет ответственности за неполучение уведомлений, товаров/услуг и т.п.

7. ОТВЕТСТВЕННОСТЬ СТОРОН

8. РАЗРЕШЕНИЕ СПОРОВ

9. ДОПОЛНИТЕЛЬНЫЕ УСЛОВИЯ

Hello soft что это

Мелкозернистый шариковый пластилин Hello Soft непременно понравиться творческим детям. Он очень яркий, мягкий и эластичный. Шариковый пластилин не липнет к рукам, и не оставляет после себя следов, поэтому его можно использовать на любой поверхности. С таким пластилином ребенок сможет создать множество интересных подделок. Цвета легко смешиваются друг с другом, образуя разноцветную шариковую массу. Готовые поделки из шарикового пластилина высыхают на воздухе в течение 24 часов. Шариковый пластилин и легкий пластилин можно комбинировать.

Внимание: обязательно разомните его до однородной массы.

Характеристика:

Для мальчиков и девочек;

В каждом контейнере 4 разных цвета;

Цвет пластилина: красный, синий, зеленый, желтый, белый, розовый;

Вес контейнера с пластилином: 33 гр.

Комплектация:

Шариковый пластилин в боксе Hello Soft 12 шт.;

Глазки для поделок (в каждом контейнере) 1 пара;

Управление проверкой личности с помощью Windows Hello для бизнеса

Делимся с вами обзорным материалом про службу Windows Hello, обеспечивающую двухфакторную проверку на Windows 10. Также вы узнаете, чем она будет полезна для крупных компаний, почему стоит выбирать PIN-код, а не пароль и как её настроить.

Windows Hello — что это и зачем?

В Windows 10 служба Windows Hello для бизнеса заменяет пароли на строгую двухфакторную проверку подлинности на компьютерах и мобильных устройствах. Она заключается в создании нового типа учетных данных пользователя в привязке к устройству, использовании биометрических данных или PIN-кода.

В первых версиях Windows 10 были службы Microsoft Passport и Windows Hello, которые обеспечивали многофакторную проверку подлинности. Чтобы упростить развертывание и расширить возможности поддержки, Microsoft объединила эти технологии в единое решение — Windows Hello. Если вы уже выполнили развертывание этих технологий, то вы не заметите никаких изменений в функционировании служб. Для тех, кому еще предстоит оценить работу Windows Hello, выполнить развертывание будет гораздо проще благодаря упрощенным политикам, документации и семантике.

Служба Hello призвана решать типичные проблемы пользователей, возникающие при работе с паролями:

После начальной двухэтапной проверки при регистрации на вашем устройстве настраивается служба Hello, и вы сами устанавливаете жест, который может быть как биометрическим, например отпечатком пальца, так и PIN-кодом. Далее необходимо сделать жест для проверки своего удостоверения. После этого Windows использует Hello для проверки подлинности и предоставления им доступа к защищенным ресурсам и службам.

От имени администратора компании или общеобразовательной организации можно создать политики управления Hello для использования на устройствах под управлением Windows 10, которые подключаются к вашей организации.

Разница между Windows Hello и Windows Hello для бизнеса

Windows Hello предназначена для удобного и безопасного входа пользователя. Такое использование Hello обеспечивает отдельный уровень защиты, так как является уникальным для устройства, на котором настраивается, однако проверка подлинности на основе сертификатов при этом отсутствует.

Служба Windows Hello для бизнеса, которая настраивается групповой политикой или политикой MDM, использует проверку подлинности на основе ключа или сертификата.

В настоящее время в учетных записях Active Directory с использованием Windows Hello не поддерживается проверка подлинности на основе ключа или сертификата. Эта функция должна появиться в будущем выпуске.

Почему PIN-код, а не пароль?

Пароли представляют собой общие секреты, они вводятся на устройстве и передаются по сети на сервер. Перехваченные имя и пароль учетной записи могут быть использованы кем угодно. Например, учетные данные могут быть раскрыты при взломе сервера.

В Windows 10, в процессе подготовки, служба Hello создает пару криптографических ключей, привязанных к доверенному платформенному модулю (TPM), если устройство оснащено таким модулем, или в программной реализации. Доступ к этим ключам и получение подписи для проверки того, что пользователь владеет закрытым ключом, предоставляется только при вводе PIN-кода или биометрического жеста. Двухэтапная проверка, которая происходит при регистрации в службе Hello, формирует доверительные взаимоотношения между поставщиком удостоверений и пользователем, когда открытая часть пары «открытый/закрытый ключ» отправляется поставщику удостоверений и связывается с учетной записью пользователя. Когда пользователь выполняет жест на устройстве, поставщик удостоверений определяет по комбинации ключей Hello и жеста, что это проверенное удостоверение, и предоставляет маркер проверки подлинности, с помощью которого Windows 10 получает доступ к ресурсам и службам. Кроме того, в процессе регистрации генерируется претензия по удостоверению для каждого поставщика удостоверений, чтобы криптографически подтвердить, что ключи Hello привязаны к TPM. Если претензия по удостоверению во время регистрации не выставляется поставщику удостоверений, поставщик удостоверений должен предполагать, что ключ Hello создан программно.

Представьте, что кто-то подсматривает через ваше плечо при получении денежных средств из банкомата и видит вводимый вами PIN-код. Наличие этого PIN-кода не поможет им получить доступ к учетной записи, так как у них нет банковской карты. Аналогичным образом перехват PIN-кода для устройства не позволяет злоумышленнику получить доступ к учетной записи, так как PIN-код является локальным для конкретного устройства и не обеспечивает никакого типа проверки подлинности с любого другого устройства.

Hello как раз позволяет защищать удостоверения и учетные данные пользователей. Так как пароли не используются, фишинг и атаки методом подбора становятся бесполезными. Эта технология позволяет также предотвратить взломы серверов, так как учетные данные Hello являются асимметричной парой ключей, что предотвращает атаки с повторяющимися пакетами, так как эти ключи защищены доверенными платформенными модулями (TPM).

Также можно использовать устройства с Windows 10 Mobile в качестве удаленных учетных данных при входе на ПК под управлением Windows 10. В процессе входа в систему ПК под управлением Windows 10 он может подключаться и получать доступ к Hello на вашем устройстве под управлением Windows 10 Mobile по Bluetooth. Поскольку мы всегда носим с собой телефон, Hello позволяет гораздо проще реализовать двухфакторную проверку подлинности.

Функция входа через телефон в данный момент доступна только отдельным участникам программы принятия технологий (TAP).

Так как же PIN-код помогает защитить устройство лучше, чем пароль?

Преимущества PIN-кода в сравнении с паролем связаны не с его структурой (длиной и сложностью), а с принципом работы.

1. PIN-код привязан к устройству. Злоумышленник, получивший доступ к паролю, может войти в учетную запись с любого устройства, но в случае кражи PIN-кода вход в учетную запись будет невозможен без доступа к соответствующему устройству.

2. PIN-код хранится на устройстве локально. Пароль передается на сервер и может быть перехвачен в процессе передачи или украден с сервера. PIN-код задается на устройстве на локальном уровне, не передается и не хранится на сервере. При создании PIN-кода устанавливаются доверительные отношения с поставщиком удостоверений и создается пара асимметричных ключей, используемых для проверки подлинности. При вводе PIN-кода ключ проверки подлинности разблокируется и используется для подтверждения запроса, отправляемого на сервер для проверки подлинности.

3. PIN-код поддерживается оборудованием. PIN-код Hello поддерживается микросхемой доверенного платформенного модуля (TPM), представляющей собой надежный криптографический процессор для выполнения операций шифрования. Эта микросхема содержит несколько механизмов физической защиты для предотвращения взлома, и вредоносные программы не могут обойти функции безопасности TPM. TPM применяется во всех телефонах с Windows 10 Mobile и во многих современных ноутбуках.

Материал ключа пользователя создается и становится доступным в доверенном платформенном модуле (TPM) на устройстве пользователя, что защищает материал от перехвата и использования злоумышленниками. Поскольку технология Hello подразумевает использование пар асимметричных ключей, учетные данные пользователей не будут похищены в случае нарушения безопасности поставщика удостоверений или веб-сайтов, к которым пользователь осуществляет доступ.

TPM защищает от множества известных и потенциальных атак, в том числе атак методом подбора PIN-кода. После определенного количества попыток ввода неправильного PIN-кода устройство блокируется.

4. PIN-код может быть сложным. К PIN-коду Windows Hello для бизнеса применяется тот же набор политик управления ИТ, что и к паролю, в том числе сложность, длина, срок действия и история изменений. Несмотря на уверенность большинства пользователей в том, что PIN-код представляет собой простой код из 4 цифр, администраторы могут устанавливать для управляемых устройств политики, предполагающие уровень сложности PIN-кода, сопоставимый с паролем. Вы можете сделать обязательными или запретить специальные знаки, буквы в верхнем и нижнем регистрах, а также и цифры.

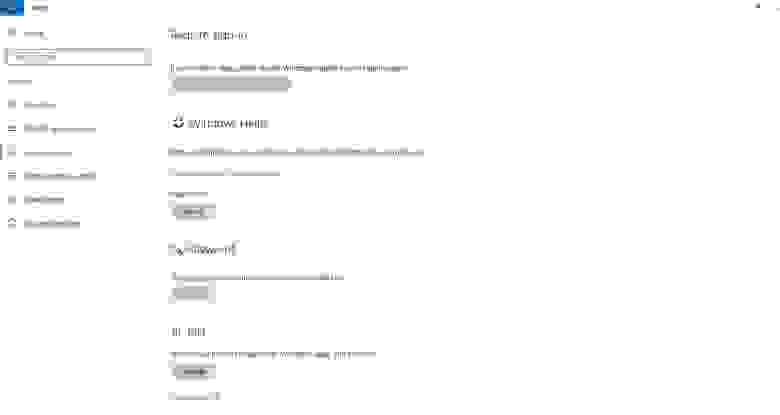

Раздел меню настроек в котором задаются параметры PIN-кода и биометрия:

Что произойдет в случае кражи ноутбука или телефона?

Для нарушения безопасности учетных данных Windows Hello, защищаемых TPM, злоумышленнику нужно осуществить доступ к физическому устройству, найти способ похитить биометрические данные пользователя или подобрать PIN-код. Все это нужно сделать раньше, чем функциональный механизм защиты от взлома TPM заблокирует устройство. Для ноутбуков, не имеющих TPM, можно настроить дополнительную защиту, активировав BitLocker и ограничив количество неудачных попыток входа в систему.

Настройка BitLocker без TPM

С помощью редактора локальных групповых политик (gpedit.msc) активируйте следующую политику:

Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Шифрование диска BitLocker → Диски операционной системы → Требовать дополнительной проверки подлинности при запуске

В параметрах политики выберите Разрешить использование BitLocker без совместимого TPM, а затем нажмите кнопку ОК.

Перейдите в меню Панель управления → Система и безопасность → Шифрование диска BitLocker и выберите диск с операционной системой, который требуется защитить.

С помощью редактора локальных групповых политик (gpedit.msc) активируйте следующую политику: Конфигурация компьютера → Параметры Windows → Параметры безопасности → Политики учетных записей → Политика блокировки учетных записей → Пороговое значение блокировки.

Установите допустимое количество неудачных попыток входа в систему и нажмите ОК.

Как работает Windows Hello для бизнеса: основные положения

1. Учетные данные службы Hello основаны на сертификате или асимметричной паре ключей и привязаны к устройству, как и маркер, получаемый с помощью учетных данных.

2. Поставщик удостоверений (например, Active Directory, Azure AD или учетная запись Майкрософт) проверяет удостоверение пользователя и сопоставляет открытый ключ Hello с учетной записью пользователя на этапе регистрации.

3. Ключи могут генерироваться в аппаратном (TPM 1.2 или 2.0 для предприятий и TPM 2.0 для потребителей) или программном обеспечении на основании политики.

4. Проверка подлинности — это двухфакторная проверка с использованием сочетания ключа или сертификата, привязанного к устройству, и информации, известной пользователю PIN-код), или идентификационных данных пользователя (Windows Hello). Жест Hello не перемещается между устройствами и не предоставляется серверу. Он хранится локально на устройстве.

5. Закрытый ключ никогда не покидает устройство. Проверяющий подлинность сервер имеет открытый ключ, который был сопоставлен с учетной записью пользователя во время регистрации.

6. Ввод PIN-кода и биометрических жестов приводит к проверке удостоверения пользователя в Windows 10 и проверке подлинности с использованием ключей или сертификатов Hello.

7. Личные (учетная запись Майкрософт) или корпоративные учетные записи (Active Directory или Azure AD) использует один контейнер для ключей. Все ключи разделены по доменам поставщиков удостоверений в целях обеспечения конфиденциальности пользователя.

8. Закрытые ключи сертификатов могут быть защищены контейнером Hello и жестом Hello.

Сравнение проверки подлинности на основе ключа и сертификата

Для подтверждения личности служба Windows Hello для бизнеса может использовать ключи (аппаратный или программный) или сертификаты с ключами в аппаратном или программном обеспечении. Предприятия с инфраструктурой открытых ключей (PKI) для выпуска и управления сертификатами могут продолжать использовать PKI вместе со службой Hello. Предприятия, у которых нет PKI или которые хотят сократить объем работ, связанных с управлением сертификатами, могут использовать для службы Hello учетные данные на основе ключа.

Аппаратные ключи, которые создаются модулем TPM, обеспечивают наиболее высокий уровень гарантии. При изготовлении в модуль TPM помещается сертификат ключа подтверждения (EK). Этот сертификат EK создает корневое доверие для всех других ключей, которые генерируются в этом модуле TPM. Сертификация EK используется для генерации сертификата ключа удостоверения подлинности (AIK), выданного службой сертификации Microsoft. Этот сертификат AIK можно использовать как претензию по удостоверению, чтобы доказать поставщикам удостоверений, что ключи Hello генерировались одним и тем же TPM. Центр сертификации Майкрософт (CA) генерирует сертификат AIK для каждого устройства, пользователя и IDP, чтобы гарантировать защиту конфиденциальности.

Если поставщики удостоверений, например Active Directory или Azure AD, регистрируют сертификат в службе Hello, Windows 10 будет поддерживать тот же набор сценариев, что и смарт-карта. Если тип учетных данных представляет собой ключ, будет поддерживаться только доверие и операции на основе ключа.

Мы постарались написать для вас подробный и понятный туториал по работе со службой Windows Hello. Если у вас остались вопросы, задавайте в комментариях.

Шариковый пластилин Hello Soft оптом

Шариковый пластилин Hello Soft оптом

Доставка по Москве и МО:

Доставка по Москве и МО: Самовывоз:

Самовывоз: Транспортные компании:

Транспортные компании: Почта России:

Почта России:

Оплата на карту:

Оплата на карту: На расчетный счет:

На расчетный счет: Денежным переводом:

Денежным переводом: Электронные деньги:

Электронные деньги: Наличными при самовывозе:

Наличными при самовывозе: