Разработка безопасных приложений. Часть 1. Обзор рынка SAST 2021

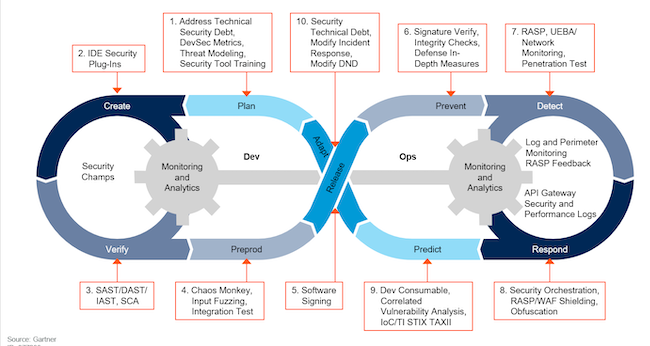

Мы начинаем цикл статей, посвящённый безопасной разработке приложений — DevSecOps. Эта концепция подразумевает противодействие угрозам на всех этапах создания программного продукта. Процесс DevSecOps невозможен без обеспечения безопасности исходного кода, поэтому в первой части мы расскажем о рынке средств статического тестирования защищённости приложений (Static Application Security Testing, SAST).

Введение

С каждым годом культура разработки растёт — многие компании начинают использовать методологию DevSecOps. Основной её посыл заключается в том, что должен обеспечиваться непрерывный контроль безопасности на каждой стадии создания продукта; при этом процессы DevSecOps максимально автоматизированы. В статье «Что такое DevSecOps и как это помогает разработке безопасных приложений» мы уже рассказывали о том, почему использование методологии DevSecOps так важно и какие преимущества от её внедрения получает компания, у которой есть разработка.

Рисунок 1. Процессы DevSecOps по версии Gartner

Ранее мы провели несколько онлайн-конференций AM Live и обсудили некоторые аспекты методологии DevSecOps. Не так давно ведущие эксперты рынка рассказали зрителям об основах безопасной разработки, а встреча прошедшая в конце марта была посвящена обеспечению безопасности исходного кода.

Последнее немаловажно: 90 % инцидентов в безопасности возникают в результате использования злоумышленниками известных программных ошибок. Устранение уязвимостей на этапе разработки приложений значительно снижает риски в информационной безопасности. Для поиска уязвимостей в создаваемых приложениях существуют отдельные классы инструментов, рынки которых сейчас активно развиваются.

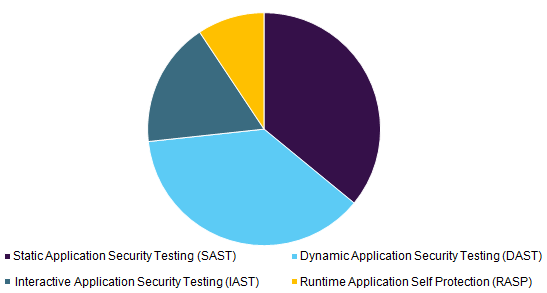

В отчёте «Application Security Testing Market — Global Industry Analysis, Size, Share, Growth, Trends, and Forecast 2017 — 2025» от Transparency Market Research рынок тестирования безопасности приложений сегментирован на следующие классы продуктов:

Все эти системы позволяют комплексно подойти к оценке безопасности приложений, но на начальном этапе, как правило, всё же используется статический анализ кода (SAST). На нём мы и сфокусируем сегодня наше внимание, а об остальных инструментах автоматизации процессов безопасной разработки расскажем в следующих обзорах, посвящённых DevSecOps.

Что такое SAST

SAST (Static Application Security Testing) — это анализ кода или его части на наличие уязвимостей без запуска исследуемого приложения на исполнение. Он также обеспечивает соответствие руководствам и стандартам без фактического выполнения базового кода. SAST был одним из первых вспомогательных инструментов для оценки уязвимости приложений.

Одной из ключевых сильных сторон SAST является широкий охват языков программирования и платформ разработки. Для практически любого основного языка найдётся несколько вендоров, предлагающих инструменты по статическому анализу кода. Ещё одним плюсом является то, что SAST легко внедряется — весьма просто добавить статический сканер в конвейер разработки или в IDE.

Наконец, разработчики извлекают выгоду из того, что анализ выполняется с точки зрения статического исходного кода: это включает в себя обратную связь о точном местоположении потенциальной проблемы.

Основным недостатком SAST является большое число ложноположительных или ложноотрицательных результатов. Согласно публичным данным OWASP инструменты статического анализа дают до 50 % ложных срабатываний. В итоге возникают огромные затраты времени, так как разработчики должны сортировать и проверять вручную каждый потенциально уязвимый фрагмент.

К SAST предъявляются следующие требования:

Тот SAST, который полностью соответствует изложенным требованиям, будет выявлять проблемы в коде более точно и позволит затрачивать меньше ресурсов на локализацию и устранение уязвимостей.

SAST лучше всего подходит для поиска ошибок в строках кода, однако не очень эффективен при обнаружении недостатков потока данных.

Мировой рынок SAST

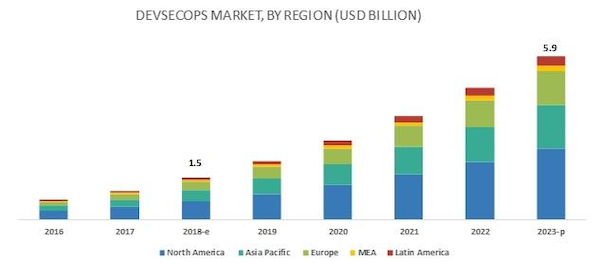

Согласно исследованию «DevSecOps Market Size, Share and Global Market Forecast to 2023», проведённому MarketsandMarkets, рынок DevSecOps оценивался в 1,5 млрд долларов США в 2018 году и по прогнозам достигнет 5,9 млрд долларов США к 2023 году, увеличиваясь в среднем на 31,2 % за год.

Рисунок 2. Динамика глобального рынка DevSecOps по версии MarketsandMarkets

По прогнозам Grand View Research рынок средств защиты приложений достигнет 10,7 млрд долларов США к 2025 году, увеличиваясь в среднем на 17,7 % за год. При этом в рамках средств анализа кода SAST и DAST занимают одинаковые позиции по продажам в масштабах мирового рынка.

Рисунок 3. Распределение типов анализаторов по долям продаж в масштабах мирового рынка по данным Grand View Research

С точки зрения исполнения продукты могут быть установлены непосредственно у заказчика (on-premise) или быть облачными (software-as-a-service).

На мировом рынке представлено множество различных анализаторов — как от известных вендоров в области безопасности, так и от нишевых игроков, занимающихся только разработкой SAST.

Рисунок 4. Квадрант Gartner для тестирования безопасности приложений

Gartner в отчёте «Critical Capabilities for Application Security Testing» выделяет на мировом рынке следующих основных игроков:

Российский рынок SAST

В России рыночный сегмент SAST на данный момент хорошо развит. На российском рынке присутствуют как отечественные вендоры, так и зарубежные.

Среди российских участников рынка можно выделить:

Среди зарубежных игроков можно отметить:

К сожалению, мы не располагаем полными сведениями об объёмах продаж и долях рынка этих компаний, поэтому не сможем в рамках данной статьи представить их ранжирование.

Краткий обзор продуктов, популярных на российском и мировом рынках, приведён ниже.

Обзор популярных российских продуктов класса SAST

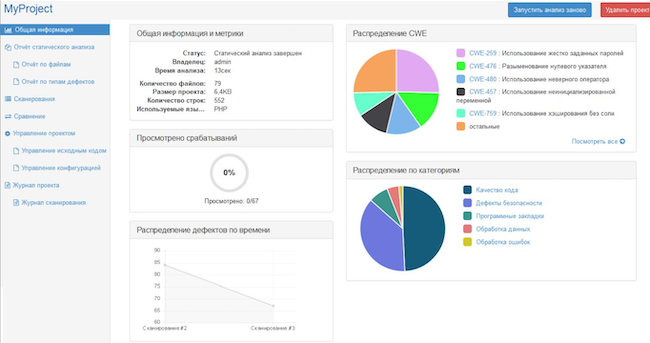

AppChecker

Статический анализатор кода AppChecker предназначен для автоматизированного поиска дефектов в исходном коде приложений разработанных на С#, C / C++, Java, PHP.

AppChecker осуществляет поиск дефектов с помощью постоянно обновляемой базы сигнатур, а также ищет программные закладки. AppChecker интегрируется с системами управления версиями ПО — git, Subversion.

Рисунок 5. Интерфейс AppChecker

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

PT Application Inspector

PT Application Inspector позволяет выявлять уязвимости и признаки недекларированных возможностей. Он анализирует исходный код или готовое приложение, комбинируя статические, динамические и интерактивные методы (SAST, DAST и IAST). По итогам анализа PT Application Inspector не только выдаёт данные о номере строки и типе уязвимости, но и генерирует эксплойты — безопасные, но эффективные тестовые запросы, которые помогают подтвердить или опровергнуть наличие уязвимости.

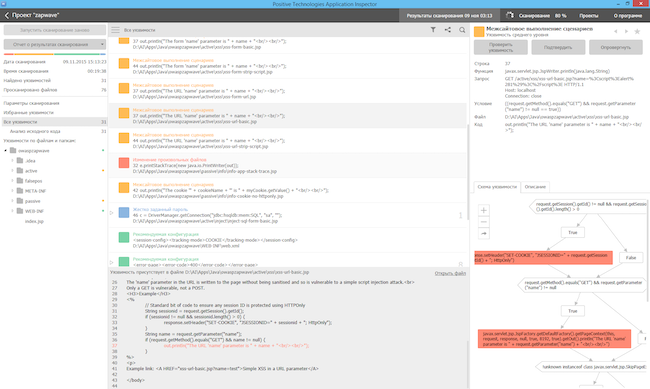

Рисунок 6. Интерфейс PT Application Inspector

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

PVS-Studio

Анализатор PVS-Studio выявляет не только потенциальные уязвимости, но и опечатки, «мёртвый» код и другие ошибки. Для удобства специалистов, которые будут использовать PVS-Studio как SAST-инструмент, продукт отображает свои предупреждения в соответствии со стандартами Common Weakness Enumeration и SEI CERT, а также поддерживает стандарт MISRA (в процессе реализации).

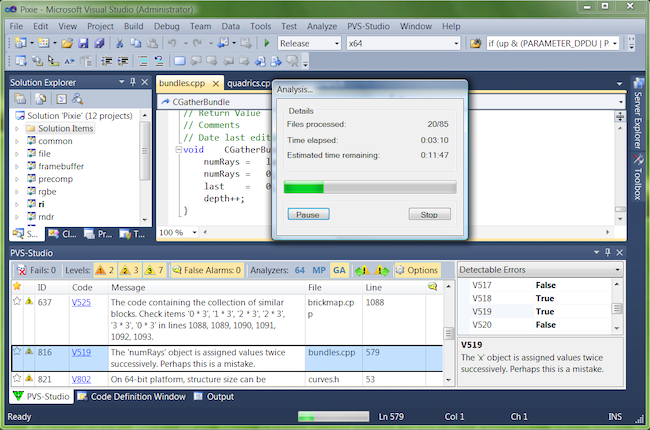

Рисунок 7. Интерфейс PVS-Studio

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

SafeERP Code Security

Программный модуль Code Security в составе платформы SafeERP предназначен для выявления небезопасного состояния программного кода ABAP в информационных системах на платформе SAP NetWeaver. Мы уже писали о том, как обеспечить безопасность ERP-систем SAP на примере решения SafeERP Suite.

SafeERP Code Security позволяет осуществлять анализ ABAP-кода непосредственно в процессах жизненного цикла программного обеспечения (выявление небезопасного состояния программного кода на этапах его разработки, квалификационное тестирование, инсталляция, эксплуатация, перенос по ландшафту системы).

Продукт содержит базу знаний и рекомендаций для разработчика, позволяет проводить итерационное сканирование кода непосредственно в процессе разработки внутри SAP-системы. Включён в реестр отечественного ПО и имеет сертификат ФСТЭК России как средство контроля защищенности.

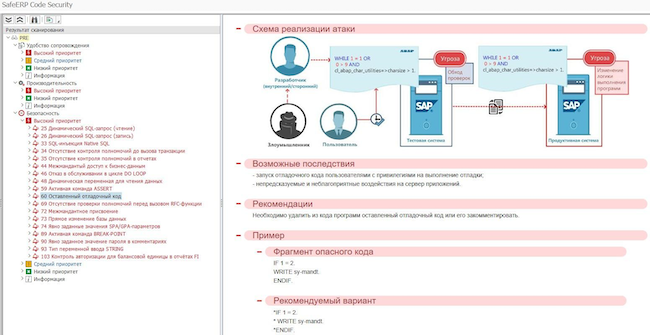

Рисунок 8. Интерфейс SafeERP

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

Solar appScreener

Solar appScreener (до версии 3.0 — Solar inCode) — инструмент статического анализа кода, предназначенный для выявления уязвимостей и недекларированных возможностей в коде приложений. Solar appScreener работает полностью автоматически. Можно выделить два типа статического анализа, который выполняет этот продукт: анализ исходного кода программы и анализ её исполняемых файлов.

Когда исходный код недоступен, можно загрузить в Solar appScreener рабочие файлы мобильного или веб-приложения. Для мобильных приложений достаточно просто скопировать в сканер ссылку на страницу в Google Play или App Store. Приложение будет автоматически скачано и проверено.

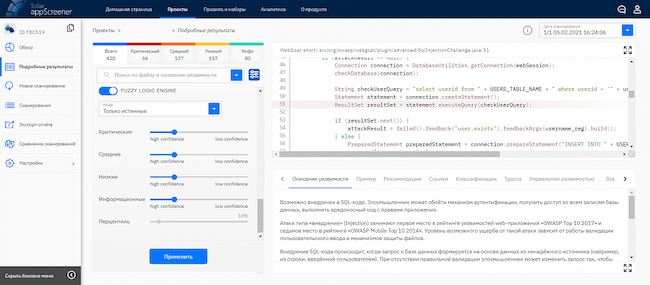

Рисунок 9. Интерфейс Solar appScreener

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

Обзор популярных зарубежных продуктов класса SAST

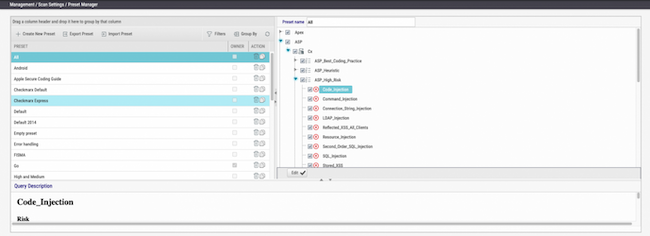

Checkmarx CxSAST

Checkmarx CxSAST позволяет в автоматическом режиме обнаруживать и идентифицировать уязвимости в нескомпилированном коде на наиболее распространённых языках программирования. CxSAST может быть установлен самостоятельно или интегрирован в цикл разработки (SDLC) для сокращения времени на обнаружение и устранение уязвимостей.

Рисунок 10. Интерфейс Checkmarx CxSAST

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

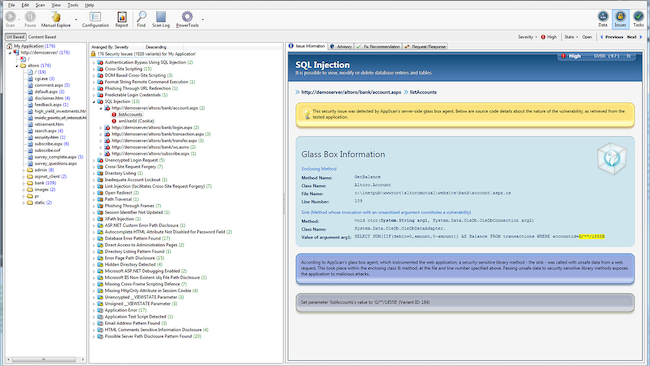

Fortify Static Code Analyzer (SCA)

Продукт, поддержка которого в настоящий момент обеспечивается компанией Micro Focus, за свою долгую историю неоднократно менял владельца. Вместе с тем он вырос в мощный инструмент для анализа исходного кода.

Fortify Static Code Analyzer является модулем статического тестирования безопасности приложений в составе более крупного решения Fortify. Он определяет причины уязвимостей, приоритизирует результаты и даёт подробные рекомендации по исправлению кода.

Рисунок 11. Интерфейс Fortify Static Code Analyzer

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

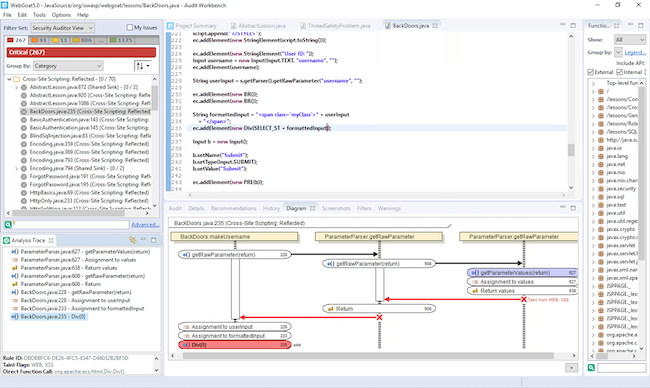

HCL Security AppScan Source

HCL Security AppScan Source (ранее IBM Security AppScan) предназначен для специалистов по информационной безопасности, требует высокой квалификации, зато формирует более полную картину уязвимостей с привязкой к исходному коду. Продукт обеспечивает взаимодействие между сотрудниками ответственными за безопасность приложений и разработчиками. Обладает средствами интеграции с распространёнными средами разработки, что позволяет отслеживать уязвимости на ранних стадиях. Статический анализ поддерживает 21 язык программирования.

Рисунок 12. Интерфейс HCL Security AppScan Source

Среди ключевых особенностей продукта можно выделить следующие:

Подробнее с продуктом можно ознакомиться здесь.

Выводы

Наличие ошибок, уязвимостей и закладок в разрабатываемом приложении несёт в себе серьёзные риски для информационной безопасности. Использование SAST позволяет существенно снизить эти риски и контролировать качество разработки без привлечения внешних экспертов. SAST является практичным инструментом для разработчиков, который удобно встраивается в процессы DevSecOps.

На мировом рынке представлено множество различных анализаторов — как от известных вендоров в области безопасности, так и от нишевых игроков, занимающихся только разработкой SAST.

В России сегмент рынка продуктов SAST хорошо развит. На российском рынке присутствуют как отечественные вендоры (Positive Technologies, PVS-Studio, «Газинформсервис», «Ростелеком-Солар», ГК «Эшелон»), так и зарубежные (Checkmarx, HCL, Micro Focus). Впрочем, есть и пространство для роста: например, не все из отечественных производителей проверяют код 1С, хотя такая возможность, как представляется, могла бы быть интересна заказчикам.

Upgrade to AppScan V10 Now: Fast, Accurate, Agile Security Testing

AppScan V10 Overview

Learn more about how AppScan V10 can improve your security posture.

Technical Validation

Learn what ESG Analyst Jack Pollock has to say about AppScan V10.

At HCL, we believe that our client relationships go beyond the contract. Clients with active support contracts have access to the most advanced application security testing platform in the marketplace, AppScan V10. All clients with active support contracts have access to AppScan V10, with the same part numbers and quantities as in their previous active entitlements.

As such, if your software maintenance ceased during the transition to HCL for any reason, simply contact your sales representative to get started with your renewal. You can contact us at the following link: https://www.hcltechsw.com/wps/portal/contact-us

Federal Customers should reach out to the Federal Support Team through one of the Contact Support methods available at https://federalsupport.hcltechsw.com/csm

Opening a support case is easy.

If you already have an HCL Software account, simply go to this link https://support.hcltechsw.com/csm to create a ticket.

If you experience difficulties, you can click on this link for a step-by-step guide: https://support.hcltechsw.com/csm?id=kb_article&sysparm_article=KB0010164

If you have not registered with HCL Software yet, please follow the link to register https://support.hcltechsw.com/csm?id=kb_article&sysparm_article=KB0069114

Federal Customers should reach out to the Federal Support Team through one of the Contact Support methods available at https://federalsupport.hcltechsw.com/csm

If you have not yet registered with HCL or having difficulties logging in, you may still submit a case as a guest using the following link:

https://support.hcltechsw.com/csm?id=guest_csm_creation

Please note that U.S. Federal Government Customers must call our Federal Toll- Free Number 1-855-855-5016 or Local Number: 1-984-333-9914 for assistance.

HCL AppScan V10 is an exclusively HCL Version of AppScan. On July 1, 2019, HCL acquired the entire IBM AppScan portfolio that included all personnel and intellectual properties, and AppScan became part of HCL Software’s portfolio.

AppScan has been supported by HCL licensing since 2019 and HCL allowed clients to use IBM licensing to ease client transition. Many AppScan customers have already transitioned to HCL Licenses.

Customers can continue to use IBM licenses with their AppScan deployments for versions up to and including version 10.0.1. Starting from version 10.0.2 and onward, only HCL licenses will be supported. HCL will continue to support IBM licenses for Version releases prior to 10.0.2 until June 30, 2021. Clients should move to HCL Licenses and AppScan V10, as this will allow you to benefit from new AppScan capabilities, features, and security rules.

The decision to transition your AppScan licenses to an HCL entitlement is not a question of if, but of when. We also understand that It’s every client’s personal decision. You don’t need to engage IBM to transition your enterprise’s AppScan entitlement. Simply create a support case titled “IBM Transition to HCL – Company Name” to get assistance on your transition. HCL will assign a support team member to connect with you and guide you through the journey to HCL licensing.

To ensure that you have the required information for a successful transition, please generate Rational License Key Center reports that show your correct entitlements. Follow the guide from this link to generate all of the required reports. Once you have the reports generated please upload to the respective Support ticket you opened with HCL. HCL will then use the reports to make any necessary changes and ensure correct entitlements are loaded into the License and Delivery Portal.

HCL AppScan Source Version 10.0.3 Readme and Release Notes

Please read this entire document carefully before you install the product or any of its components.

This document lists important issues and topics concerning AppScanВ® Source :

AppScan Source licensing

IMPORTANT: New installation file name for Windows

AppScan Source for Analysis product documentation

AppScan Source for Analysis also offers context-sensitive help for many views, preference pages, and dialog boxes. The keyboard shortcut for context-sensitive help is F1 on Windows, Shift+F1 on Linux, and command+F1 on macOS. This context-sensitive help also opens to AppScan Source at HCL Software Product Documentation.

If you are using the product without an internet connection, help is available locally as follows:

In these folders, open the index.html file.

General

Stop Scan no longer available

AppScan Source no longer allows you to interrupt a scan and return the current results. The scan must complete to see results.

After AppScan Source is upgraded, the properties of some findings can change, which can result in this known limitation.

Compilation errors when using Tomcat 7 with a JDK earlier than Javaв„ў Version 1.6

IPv6 limitations

AppScan Source is enabled for Internet Protocol Version 6 (IPv6), with these exceptions:

Use precompiled classes when a scan of an Eclipse workspace fails due to missing classes or libraries

If you successfully import an Eclipse workspace, but find that scanning it fails due to missing classes or libraries, it is recommended that you use the option to scan with precompiled classes. To do this, select that option in the project properties and browse to the bin directory of the Eclipse project.

Silent installation is not supported on Turkish locales

If you create a custom silent installation, it will not succeed when running on any Turkish language locale (for example, tr and tr_TR ).

UTF-8 character set is required for Oracle databases

If you are connecting the AppScan Enterprise Server to an Oracle database, you must set the character set to UTF-8 when creating the database (this is typically not the default character set).

Line numbers in JSP files

Ounce/Maven

ounce:report mojo does not work for existing assessment XML files, only new scans.

AppScan Source for Analysis

Upgrading AppScan Source without ending all AppScan Source java processes may cause the Remediation Assistance view to fail

If you perform a product upgrade when an AppScan Source java process is still running, the Remediation Assistance view may display an error similar to these after the upgrade:

AppScan Source for Analysis and AppScan Source for Development (Eclipse plug-in) component prerequisite on Linuxв„ў

On Linux, Eclipse requires the installation of a third-party component in order to render browser-based content. Without this component, AppScan Source for Analysis and the AppScan Source for Development (Eclipse plug-in) may exhibit symptoms such as a hang after login or a fail during product use. See the HCL AppScan Source Installation and Administration Guide to learn how to enable browser-based content for these products.

The libstdc++.so.5 GCC library may be required for Red Hat Enterprise Linux Version 6

If you need to install Mozilla XULRunner to enable browser-based content on Linux for AppScan Source for Analysis or AppScan Source for Development (Eclipse plug-in) (as described in the product documentation), libstdc++.so.5 is required. In many cases, this library will already be on your machine. If it is not on your machine, you will receive an error message that includes text similar to:

Intermittent shutdown of AppScan Source for Analysis on Linux

To prevent an unexpected shutdown, upgrade Pango. The Pango upgrade may require an upgrade of glib.

Caching may occur when switching national languages

Multibyte characters in the installation path of AppScan Source for Analysis are not supported

All versions of AppScan Source for Analysis will fail during installation with an Invalid Directory error if the installation path contains multibyte characters.

The AppScan Source for Analysis installer allows you to configure the AppScan Source daemon processes to run as the default user named ‘ounce’ or as an existing user.

Workaround: If you do not choose the default user, you must create an eclipse.ini file in the AppScan Source installation directory (for example, /opt/ibm/appscansource ) that consists of this line:

Removing AppScan Source for Analysis as a non-administrative user

To create PDF reports, it may be necessary to install system fonts for some non-English languages

For these languages, you may need to install the indicated fonts to be able to create PDF reports:

Modifying custom rules and plug-in use

Assessment Summary view chart style selection is no longer supported

In the Assessment Summary view, you can no longer choose the style of chart to display. The bar chart is the only chart style available.

Submission of defects to ClearQuestВ® from a non-English machine may fail

The submission of defects to RationalВ® ClearQuest may fail with code page-related error messages if your Rational ClearQuest server’s configured code page does not support characters from the locale in which AppScan Source is running.

AppScan Source for Development (Eclipse plug-in)

Upgrading AppScan Source without ending all AppScan Source java processes may cause the Remediation Assistance view to fail

If you perform a product upgrade when an AppScan Source java process is still running, the Remediation Assistance view may display an error similar to these after the upgrade:

After applying AppScan Source for Development to Eclipse, you are not prompted to choose a workspace after the initial Eclipse relaunch

You can work around this problem using one of these methods:

If you do not resolve the problem, you can ensure that you are using the correct workspace by using the File > Switch Workspace action.

Attempts to run AppScan Source for Development (Eclipse plug-in) results in Unable to link native library shared-win32-x64.dll error

Attempts to run some actions in AppScan Source for Development (Eclipse plug-in) (for example, launching a scan or starting actions that require a login) can result in this error message (or one that is similar to it):

When running on a 64-bit Java Runtime Environment, this typically indicates that the 64-bit Microsoftв„ў Visual C++ runtime library is unavailable. To resolve this problem, install the Microsoft Visual C++ 2010 Redistributable Package, available at http://www.microsoft.com/en-ca/download/details.aspx?id=14632.

Upgrading the AppScan Source for Development (Eclipse plug-in)

AppScan Source for Analysis and AppScan Source for Development (Eclipse plug-in) component prerequisite on Linux

On Linux, Eclipse requires the installation of a third-party component in order to render browser-based content. Without this component, AppScan Source for Analysis and the AppScan Source for Development (Eclipse plug-in) may exhibit symptoms such as a hang after login or a fail during product use. See the HCL AppScan Source Installation and Administration Guide to learn how to enable browser-based content for these products.

The libstdc++.so.5 GCC library may be required for Red Hat Enterprise Linux Version 6

If you need to install Mozilla XULRunner to enable browser-based content on Linux for AppScan Source for Analysis or AppScan Source for Development (Eclipse plug-in) (as described in the product documentation), libstdc++.so.5 is required. In many cases, this library will already be on your machine. If it is not on your machine, you will receive an error message that includes text similar to:

AppScan Source for Development plug-in for Eclipse and Eclipse-based products: multiple prompts for AppScan Source installation directory

Shared/Global filters in AppScan Source for Development do not consistently display

Workaround: Perform a scan (or any other action that requires login) before accessing the filtering module in the plug-in. Once you log in, shared filters will be available.

Modifying custom rules and plug-in use

Assessment Summary view chart style selection is no longer supported

In the Assessment Summary view, you can no longer choose the style of chart to display. The bar chart is the only chart style available.

AppScan Source for Development (Visual Studio plug-in)

Upgrading AppScan Source without ending all AppScan Source java processes may cause the Remediation Assistance view to fail

If you perform a product upgrade when an AppScan Source java process is still running, the Remediation Assistance view may display an error similar to these after the upgrade:

Delay when copying large numbers of findings in large assessments

When you multiselect and copy multiple findings in an assessment that contains a large number of findings, you may experience a several second delay before the copy action is added to the clipboard. Ensure that the copy action completes before attempting to paste what was copied.

Scanning solution files that were created in a version of Microsoft Visual Studio that is not installed

If you attempt to scan a solution file that was created in a version of Visual Studio that is not installed on your system, AppScan Source will attempt to locate a compatible version of Visual Studio on your system and use it for scanning.

AppScan Source About dialog box in Microsoft Visual Studio is truncated

With certain national languages, the About dialog box for the AppScan Source for Development (Visual Studio plug-in) appears truncated. To address this, adjust the screen resolution and/or the font size for best viewing.

When using AppScan Source for Development (Visual Studio plug-in) on Windows 7, findings cannot be modified multiple times

This is a known issue on 64-bit Microsoft Windows 7 that affects the AppScan Source for Development plug-in when it is applied to most versions of Microsoft Visual Studio. Findings can typically be modified one or two times. However, some aspects of findings will fail to refresh after multiple modifications. These include modifying severity, setting the vulnerability type, and annotating findings.

Shared/Global filters in AppScan Source for Development do not consistently display

Workaround: Perform a scan (or any other action that requires login) before accessing the filtering module in the plug-in. Once you log in, shared filters will be available.

Assessment Summary view chart style selection is no longer supported

In the Assessment Summary view, you can no longer choose the style of chart to display. The bar chart is the only chart style available.

AppScan Source command line interface (CLI)

Issuing the publishassessase or pase command results in HttpAuthenticator warnings

If you are using the CLI to publish to an AppScan Enterprise Console that has only Windows authentication enabled, you may see warnings similar to these when issuing the publishassessase or pase command:

These warnings will not affect the publication of your assessments and can be ignored.

Microsoft Windows

Scanning Windows C/C++ applications

Windows C/C++ applications are now scanned as 64-bit.

C/C++ applications that aren’t 64-bit safe may experince scanning errors.

Uninstallation of AppScan Source hangs on Windows

When this occurs, kill the process and finish the uninstall manually.

To end the uninstall process and finish the uninstall:

Installation of AppScan Source interrupted by Windows Defender

When installing AppScan Source on older versions of Windows, Windows Defender may interrupt the installation process with a warning pop-up. Click through the pop-up to continue install. For additional information, see https://docs.microsoft.com/en-us/windows/security/threat-protection/windows-defender-smartscreen/windows-defender-smartscreen-overview.

Upgrading AppScan Source without ending all AppScan Source java processes may cause the Remediation Assistance view to fail

If you perform a product upgrade when an AppScan Source java process is still running, the Remediation Assistance view may display an error similar to these after the upgrade:

Errors when AppScan Source configuration files contain special characters

Library id and progid forms of #import are not supported

Referenced assemblies must be in the same directory as the assembly being scanned or registered in the Global Assembly Cache (GAC)

Visual Basic 6 scan requires full function declaration

Dialog box and message truncations when running in non-English locales

AppScan Source for Development (Visual Studio plug-in) limitations

Any limitations that apply to the AppScan Source for Development (Visual Studio plug-in) are also specific to Windows. Please see AppScan Source for Development (Visual Studio plug-in).

Linux

Nodelocked licenses and Red Hat Enterprise Linux 7.4

IBM-originating nodelocked licenses may not work correctly with Red Hat Enterprise Linux 7.4. Move to HCL-originating nodelocked licenses. Contact HCL Support for additional information.

Uninstalling AppScan Source on Red Hat Enterprise Linux 7.x

On Red Hat Enterprise Linux 7.x, you must restart your system after uninstalling AppScan Source version 9.0.3.x to stop running all AppScan Source processes.

Upgrading AppScan Source without ending all AppScan Source java processes may cause the Remediation Assistance view to fail

If you perform a product upgrade when an AppScan Source java process is still running, the Remediation Assistance view may display an error similar to these after the upgrade:

Linux Mozilla requirement for Remediation Assistance view

The Remediation Assistance view on Linux requires Mozilla linked against GTK2 or higher.

Install Mozilla linked against GTK2 or higher. After acquiring Mozilla, unpack it, and add the environmental variable MOZILLA_FIVE_HOME to point to it. For example, if you untar the archive to /usr/local and use the bash shell, add export MOZILLA_FIVE_HOME=/usr/local/mozilla to your

SELinux prevents installation, product activation, and running

Security Enhanced Linux (SELinux) is a Linux feature that provides greater security and access control through the Linux Security Modules of the Linux kernel. It is included with Red Hat Enterprise 5, by default.

AppScan Source for Analysis and AppScan Source for Development (Eclipse plug-in) component prerequisite on Linux

On Linux, Eclipse requires the installation of a third-party component in order to render browser-based content. Without this component, AppScan Source for Analysis and the AppScan Source for Development (Eclipse plug-in) may exhibit symptoms such as a hang after login or a fail during product use. See the HCL AppScan Source Installation and Administration Guide to learn how to enable browser-based content for these products.

The libstdc++.so.5 GCC library may be required for Red Hat Enterprise Linux Version 6

If you need to install Mozilla XULRunner to enable browser-based content on Linux for AppScan Source for Analysis or AppScan Source for Development (Eclipse plug-in) (as described in the product documentation), libstdc++.so.5 is required. In many cases, this library will already be on your machine. If it is not on your machine, you will receive an error message that includes text similar to:

Intermittent shutdown of AppScan Source for Analysis on Linux

To prevent an unexpected shutdown, upgrade Pango. The Pango upgrade may require an upgrade of glib.

The AppScan Source for Analysis installer allows you to configure the AppScan Source daemon processes to run as the default user named ‘ounce’ or as an existing user.

Workaround: If you do not choose the default user, you must create an eclipse.ini file in the AppScan Source installation directory (for example, /opt/ibm/appscansource ) that consists of this line:

Scanning source code compiled with older versions of gcc, such as 2.95.4, produces errors

For example, an error such as:

macOS

Deprecation of macOS support

As of version 9.0.3.11, AppScan Source no longer supports macOS or iOS Xcode project scanning.

Additional information

Enhanced and new functionality in AppScan Source version 10.0.3

For additional information, see System requirements.

Fix groups are a new approach to managing, triaging, and resolving issues found in static analysis scans. After running a static scan, AppScan Source organizes issues into fix groups based on vulnerability type and the required remediation task. For additional information, see Working with static analysis fix groups.

Known issues in AppScan Source version 10.0.3

When opening assessments published to the AppScan Source database to view fix group information, NULL may be displayed in place of fix group type or fix group id. Save the assessment to a local file system then open it using the Open Assessment command to view fix group information for published static analysis assessments.

Additional AppScan Source version 10.0.3 installation and interoperability information

Enhanced and new functionality in AppScan Source version 10.0.2

Additional AppScan Source version 10.0.2 installation and interoperability information

When upgrading to AppScan Source version 10.0.2 from a previous version, any previously installed database is fully supported, including configuration functionality.

Capabilities nearing end-of-life or removed in AppScan Source version 10.0.2

Enhanced and new functionality in AppScan Source version 10.0.1

Known issues in AppScan Source version 10.0.1

AppScan Source interoperability

Capabilities nearing end-of-life or removed in AppScan Source version 10.0.1

The following capabilities are nearing end-of-life as of AppScan Source version 10.0.1. Please plan accordingly.

Enhanced and new functionality in AppScan Source version 10.0.0

Introducing HCL Licensing for HCL AppScan Source

As part of the transition from IBM to HCL, HCL is introducing HCL-centric license packages for the AppScan family of products. AppScan, AppScan Standard, and AppScan Source use a local FlexLM license server, authenticating via a proxy server; AppScan on Cloud uses a market-leasing customer identity access management (CAIM) system from Okta.

When ICA/IFA is enabled, you see and can access the Excluded Findings tab. For additional information, see Intelligent Findings Analytics (IFA) in the AppScan Source documentation.

By default, IFA is enabled for all scans. When enabled, it is applied to the current scan and future scans. It cannot be applied to assessments from previous scans.

For additional information on system requirements, and scanning and plugin support, see System requirements and installation prerequisites or contact HCL Support.

AppScan Source version 10.0.0 interoperability

Additional AppScan Source version 10.0.0 installation instructions

To install AppScan Source version 10.0.0 plugin in Visual Studio 2019:

The edition could be Professional, Enterprise or Community based on what is installed on the machine. You can select more than one Edition to install, if available.

Known issues in AppScan Source version 10.0.0

Capabilities nearing end-of-life in AppScan Source version 10.0.0

Use AppScan Enterprise to store application information.

Use the AppScan Issues gateway to integrate from an AppScan Enterprise level

Capabilities and features no longer supported in AppScan Source version 10.0.0

As of version 9.0.3.11, AppScan Source no longer supports macOS or iOS Xcode project scanning.

Some components of AppScan Source are 32-bit. MacOS 10.14 (Mojave) is the last Mac operating system version that will support 32-bit applications.

You can continue to use AppScan Source version 9.0.3.10 and earlier on Mac operating systems up to and including 10.12.

Documentation

Information about AppScan Source documentation can be found at Where to find documentation for AppScan Source.

Obtaining Technical Support

Information about obtaining technical support for this product is available at https://support.hcltech.com/csm?id=csm_index.

Copyright

(C) Copyright HCL Technologies Limited and its licensors 2020. All Rights Reserved.

HCL, HCL Technologies Limited, HCL Software, the HCL logo, hcl.comВ®, hcltech.com, and AppScan are trademarks or registered trademarks of HCL Technologies Limited, registered in many jurisdictions worldwide. Rational, Rational Team Concert, WebSphereВ® and ClearQuest are trademarks or registered trademarks of IBM Corp. Other product and service names might be trademarks of HCL or other companies. A current list of HCL trademarks is available on the web at Copyright and trademark information at http://www.hcltech.com/disclaimer. Linux is a registered trademark of Linus Torvalds in the United States, other countries, or both. Microsoft, Windows, Windows NTв„ў and the Windows logo are trademarks of Microsoft Corporation in the United States, other countries or both. Unix is a registered trademark of The Open Group in the United States and other countries. Java and all Java-based trademarks and logos are trademarks or registered trademarks of Oracle and/or its affiliates.

This program includes: Jacorb 2.3.0, Copyright 1997-2006 The JacORB project; and XOM1.0d22, Copyright 2003 Elliotte Rusty Harold, each of which is available under the Gnu Library General Public License (LGPL), a copy of which is available in the Notices file that accompanied this program.