Изменение параметров раздела «Пользователь» в настройках пользователей и групп на Mac

Используйте панель «Пользователь» в разделе «Пользователи и группы» в Системных настройках, чтобы менять параметры своей учетной записи на Mac. Если Вы являетесь администратором компьютера Mac, Вы также можете менять параметры других пользователей этого компьютера. Узнайте, как настроить нового пользователя.

Чтобы изменить эти настройки, выберите пункт меню Apple

> «Системные настройки», затем нажмите «Пользователи и группы»

Важно! Если Вы забыли пароль для входа или Вам нужна помощь с его вводом, обратитесь к следующим разделам.

Примечание. Если в левом нижнем углу панели отображается закрытый замок

Вы можете выбрать изображение для профиля пользователя. Можно изменить изображение, которое будет отображаться рядом с Вашим именем или именем другого пользователя в окне входа на Mac. Вы можете выбрать фото из своей медиатеки, сделать снимок на камеру своего Mac, выбрать Memoji или эмодзи, использовать инициалы как монограмму и использовать другие варианты изображения. Когда Вы выберете картинку или другое изображение для экрана входа, выбранное изображение также будет использовано в качестве Вашей картинки Apple ID и картинки в личной карточке в Контактах. См. раздел Изменение картинки пользователя в окне входа.

Вы можете изменить пароль для входа и подсказку для пользователя. При изменении пароля можно использовать приложение «Ассистент пароля», которое поможет выбрать надежный пароль. Нажмите клавишу

Вы можете просматривать и изменять контактную информацию пользователя. Этот параметр доступен только для того пользователя, который в данный момент находится в системе.

Разрешить пользователю сбрасывать пароль с Apple ID

Вы можете разрешить пользователю сменить пароль компьютера Mac при входе в систему. Этому пользователю потребуется ввести свой Apple ID и пароль.

Этот параметр можно использовать, только если у пользователя настроена служба iCloud на данном компьютере Mac. Однако параметр будет недоступен, если функция FileVault включена и настроена таким образом, чтобы пользователь мог сбросить свой пароль при загрузке системы, используя Apple ID.

Разрешить этому пользователю администрировать компьютер

Вы можете разрешить пользователю стать администратором этого Mac.

Вы можете просматривать объекты, которые открываются автоматически при входе. Войдя в систему, Вы можете добавлять, удалять и скрывать объекты входа. См. раздел Изменение параметров раздела «Объекты входа» в настройках пользователей и групп.

Добавление

Вы можете добавлять и удалять пользователей и группы.

Добавление нового пользователя или группы. Нажмите кнопку добавления

Удаление пользователя или группы. Можно удалить пользователя или группу. Выберите его в списке и нажмите кнопку «Удалить»

О политике конфиденциальности Apple см. на странице Политика конфиденциальности Apple.

Об изменении или обновлении имени учетной записи см. в статье на сайте поддержки Apple Изменение имени учетной записи и папки пользователя в ОС macOS.

Чтобы дать разрешение пользователю на доступ к файлам или экрану, к которым открыт общий доступ, необходимо изменить настройки на панелях «Общий доступ к файлам», «Общий экран» или «Удаленное управление» в настройках общего доступа. См. разделы Настройка общего доступа к файлам и Общее использование экрана другого компьютера Mac.

Установка и настройка SSSD для аутентификации OpenLDAP в Fedora 32/31/30

Установка и настройка SSSD для аутентификации OpenLDAP в Fedora 32/31/30

Преимущества использования SSSD для удаленной идентификации и аутентификации:

Продолжая читать это руководство, мы предполагаем, что у вас уже есть запущенный сервер OpenLDAP. Если вы, перейдите по ссылке ниже, чтобы установить и настроить сервер OpenLDAP в CentOS 8.

Установите и настройте OpenLDAP на CentOS 8

Запустить обновление системы

Прежде чем продолжить, убедитесь, что ваши системные пакеты обновлены

Установите SSSD в Fedora 32/31/30

Выполните приведенную ниже команду, чтобы установить SSSD и другие инструменты SSSD в Fedora 32/31/30. (он может быть уже установлен по умолчанию).

Настройте SSSD для аутентификации OpenLDAP в Fedora 32/31/30

После завершения установки SSSD и его инструментов перейдите к настройке для вашей аутентификации OpenLDAP.

Обратите внимание, что по умолчанию SSSD не поставляется с файлом конфигурации. Таким образом, вам необходимо создать файл конфигурации SSSD ( sssd.conf, по умолчанию) в каталоге конфигурации, /etc/sssd чтобы определить параметры аутентификации OpenLDAP.

Ниже приведен наш образец деталей конфигурации SSSD. Обязательно внесите соответствующие изменения в приведенные ниже конфигурации, чтобы отразить настройку среды OpenLDAP.

Если вы предоставляете права SUDO через OpenLDAP, ваш SSSD должен включать службы SUDO и базу поиска SUDOERS. Файл конфигурации SSSD будет выглядеть так:

Установите сертификат CA OpenLDAP в Fedora 32/31/30

SSSD требует, чтобы канал связи был зашифрован. Таким образом, OpenLDAP должен быть настроен с использованием SSL (используется uri ldaps:// ) или TLS (используется uri ldap:// ).

Если OpenLDAP настроен с использованием SSL ( LDAP прослушивает порт 636 ), выполните команду ниже, чтобы загрузить сертификат CA;

Если в OpenLDAP настроен TLS ( LDAP прослушивает порт 389 ), выполните команду ниже, чтобы загрузить сертификат CA;

Сертификат отображается на стандартном выходе.

Вставьте сертификат сюда;

Сохраните и выйдите из файла.

Настройте NSS и PAM для аутентификации SSSD в Fedora 32/31/30

Обновите NSS и PAM, чтобы использовать SSSD для управления ресурсами аутентификации. Authselect — это утилита, которая упрощает настройку аутентификации пользователей, особенно при использовании SSSD для аутентификации.

Настройте профиль SSSD в Fedora 32/31/30

Команда Authselect при использовании для создания профиля SSSD, измените файлы ниже;

Поэтому сделайте резервную копию этих файлов на случай, если что-то не получится.

Создайте профиль SSSD. Эта команда перезапишет карты nsswitch.

Затем, если вы настроили SUDO через OpenLDAP, система будет получать права sudo из SSSD / OpenLDAP, поэтому отредактируйте, /etc/nsswitch.conf чтобы включить строку ниже.

Вы можете просто повторить строку в файле конфигурации, как показано ниже;

Настройка автоматического создания домашнего каталога при входе в систему

Запустите и включите oddjobd для запуска при загрузке системы.

Загрузите pam_oddjob_mkhomedir модуль в файл аутентификации PAM, /etc/pam.d/system-auth чтобы включить автоматическое создание домашнего каталога.

Запуск SSSD в Fedora 32/31/30

Прежде чем вы сможете запустить SSSD, вам необходимо проверить конфигурацию на наличие опечаток или разрешений;

Теперь настройка завершена. Запустите и включите SSSD для запуска при загрузке системы.

Проверить аутентификацию OpenLDAP через SSSD

Установка и настройка SSSD для аутентификации OpenLDAP в Fedora 32/31/30 завершена. Пришло время проверить аутентификацию системы через OpenLDAP.

Сначала убедитесь, что вы видите свое имя пользователя LDAP в своей системе с помощью id команды.

После подтверждения вы можете подтвердить логин. Вы можете использовать SSH или GUI для входа в настольные системы.

Фантастический!! Это все, что нужно для установки и настройки SSSD для аутентификации OpenLDAP в Fedora 32/31/30.

Групповые политики (GPO) Active Directory: разбираемся почему это важно и как ими управлять в GPOAdmin

Групповая политика — важный элемент любой среды Microsoft Active Directory (AD). Её основная цель — дать ИТ-администраторам возможность централизованно управлять пользователями и компьютерами в домене. Групповая политика, в свою очередь, состоит из набора политик, называемых объектами групповой политики (GPO). У Microsoft реализованы тысячи разных политик и настроек, в которых можно утонуть и потом не всплыть. Все они подробно описаны в справочной таблице.

В этой статье мы расскажем о работах по настройке групповых политик и удобном инструменте для упрощения управления ими — Quest GPOAdmin. Подробности под катом.

Как устроены групповые политики

При создании домена AD автоматически создаются два объекта групповой политики:

Политика домена по умолчанию устанавливает базовые параметры для всех пользователей и компьютеров в домене в трех плоскостях: политика паролей, политика блокировки учетных записей и политика Kerberos.

Политика контроллеров домена по умолчанию устанавливает базовые параметры безопасности и аудита для всех контроллеров домена в рамках домена.

Для вступления настроек в силу, объект групповой политики необходимо применить (связать) с одним или несколькими контейнерами Active Directory: сайт, домен или подразделение (OU). Например, можно использовать групповую политику, чтобы потребовать от всех пользователей в определённом домене использовать более сложные пароли или запретить использование съемных носителей на всех компьютерах только в финансовом подразделении данного домена.

Объект групповой политики не действует, пока не будет связан с контейнером Active Directory, например, сайтом, доменом или подразделением. Любой объект групповой политики может быть связан с несколькими контейнерами, и, наоборот, с конкретным контейнером может быть связано несколько объектов групповой политики. Кроме того, контейнеры наследуют объекты групповой политики, например, объект групповой политики, связанный с подразделением, применяется ко всем пользователям и компьютерам в его дочерних подразделениях. Аналогичным образом, объект групповой политики, применяемый к OU, применяется не только ко всем пользователям и компьютерам в этом OU, но и наследуется всем пользователям и компьютерам в дочерних OU.

Настройки различных объектов групповой политики могут перекрываться или конфликтовать. По умолчанию объекты групповой политики обрабатываются в следующем порядке (причем созданные позднее имеют приоритет над созданными ранее):

Изменение последовательности GPO. Объект групповой политики, созданный позднее, обрабатывается последним и имеет наивысший приоритет, перезаписывая настройки в созданных ранее объектах. Это работает в случае возникновения конфликтов.

Блокирование наследования. По умолчанию дочерние объекты наследуют все объекты групповой политики от родительского, но вы можете заблокировать это наследование.

Принудительное игнорирование связи GPO. По умолчанию параметры родительских политик перезаписываются любыми конфликтующими политиками дочерних объектов. Вы можете переопределить это поведение.

Отключение связей GPO. По умолчанию, обработка включена для всех связей GPO. Вы можете предотвратить применение объекта групповой политики для конкретного контейнера, отключив связь с объектом групповой политики этого контейнера.

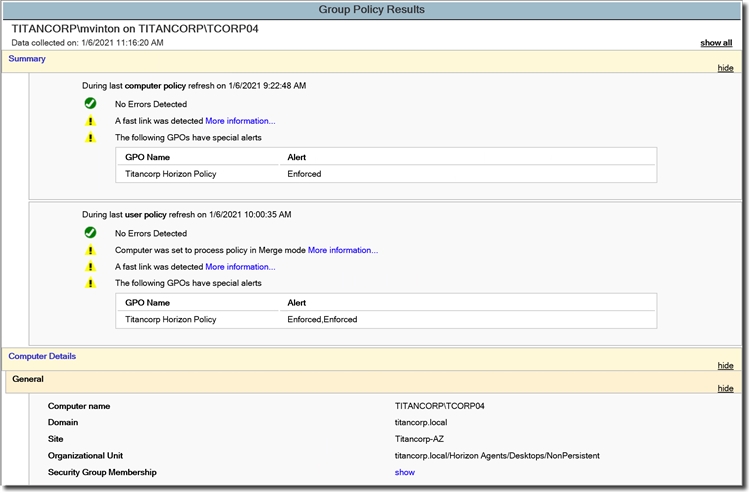

Иногда сложно понять, какие политики фактически применяются к конкретному пользователю или компьютеру, определить т.н. результирующий набор политик (Resultant Set of Policy, RSoP). Microsoft предлагает утилиту командной строки GPResult, который умеет генерировать отчет RSoP.

Для управления групповыми политиками Microsoft предоставляет консоль управления групповыми политиками (GPMC). Используя этот бесплатный редактор групповой политики, ИТ-администраторы могут создавать, копировать, импортировать, создавать резервные копии и восстанавливать объекты групповой политики, а также составлять отчеты по ним. Microsoft также предлагает целый набор интерфейсов GPMC, которые можно использовать для программного доступа ко многим операциям, поддерживаемым консолью.

По умолчанию любой член группы администраторов домена может создавать объекты групповой политики и управлять ими. Кроме того, существует глобальная группа под названием «Владельцы-создатели групповых политик»; его члены могут создавать объекты групповой политики, но они могут изменять только созданные ими политики, если им специально не предоставлены разрешения на редактирование других объектов групповой политики.

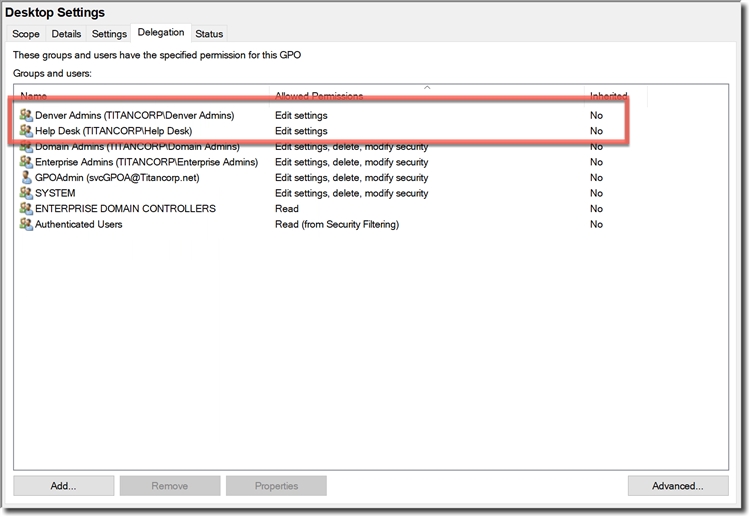

В этой же консоли можно делегировать вспомогательным ИТ-администраторам разрешения для различных действий: создание, редактирование и создание связей для определенных объектов групповой политики. Делегирование — ценный инструмент; например, можно предоставить группе, ответственной за управление Microsoft Office, возможность редактировать объекты групповой политики, используемые для управления настройками Office на рабочем столе пользователей.

Управление групповой политикой и делегирование

Делегирование— та вещь, которая быстро выходит из-под контроля. Права делегируются то так то эдак и, в конце концов, не те люди могут получить не те права.

Ценность групповой политики заключается в ее силе. Одним махом вы можете применить политики в домене или подразделении, которые значительно укрепят безопасность или улучшат производительность бизнеса. Или наоборот.

Но этой властью также можно злоупотребить, намеренно или случайно. Одно неправильное изменение объекта групповой политики может привести к нарушению безопасности. Взломщик или злонамеренный администратор могут легко изменить объекты групповой политики, чтобы, например:

Почему встроенные инструменты работы с GPO недостаточно удобны

К сожалению, встроенные инструменты не всегда позволяют в удобном формате поддерживать безопасность и контроль групповой политики. Изменения, внесенные в объекты групповой политики, по умолчанию вступают в силу, как только окно закрывается — отсутствует кнопка «Применить», которая могла бы дать администраторам шанс остановиться, одуматься и выявить ошибки, прежде чем организация подвергнется атаке.

Из-за того, что разрешения безопасности основаны на объектах групповой политики, любой администратор домена может изменять любой параметр безопасности объекта групповой политики. И даже параметры, которые должны препятствовать злонамеренным действиям этого человека. Например, администратор может отключить объект групповой политики, который отвечает за разрешение входа в систему на определенном сервере, на котором размещены конфиденциальные данные. Ну, а дальше скопировать часть или весь ценный контент на свой компьютер и продать в даркнете.

Но самое ужасное во всей этой истории с безопасностью GPO — изменения настроек не отслеживаются в собственных журналах безопасности, нет предупреждений, следовательно, невозможно отслеживать такие нарушения, даже если использовать SIEM-систему.

Как обезопасить GPO (объекты групповой политики)

Лучший способ минимизировать риск неправильной настройки объектов групповой политики — это создать многоуровневую структуру безопасности, которая дополняет собственные инструменты. Для надёжной защиты групповой политики нужны решения, которые позволят:

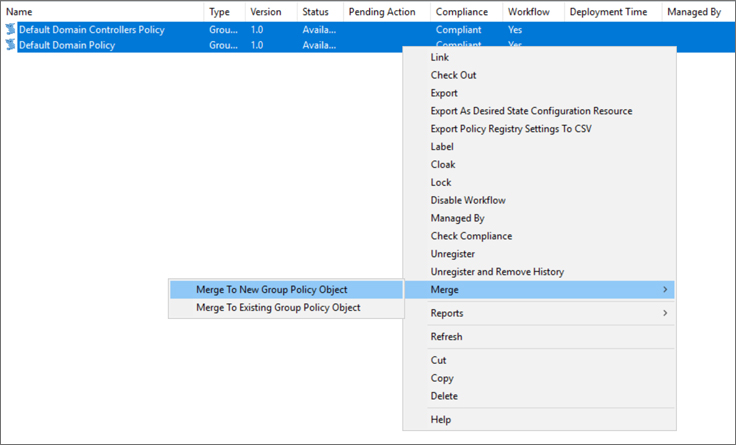

В интерфейсе можно выбрать избыточные или конфликтующие параметры групповой политики и объединить их в один объект групповой политики или создать новый.

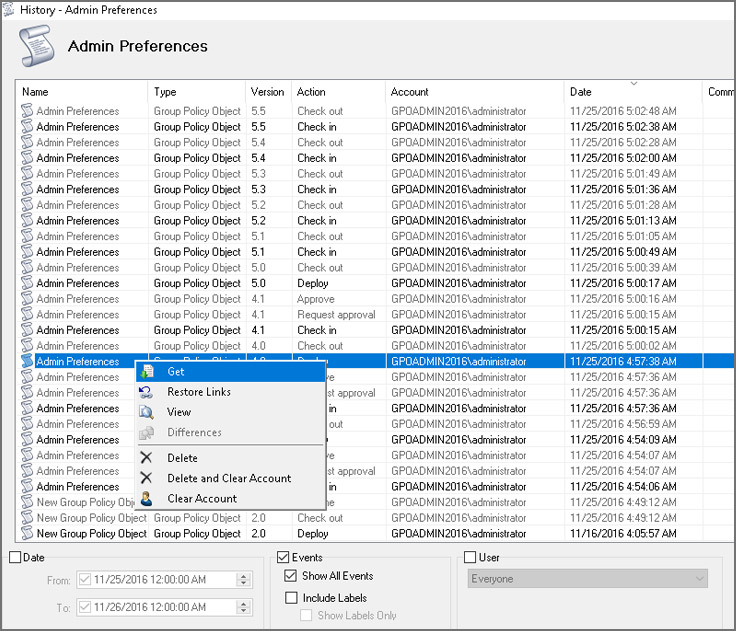

Откат. Можно легко откатиться к предыдущим версиям объектов групповой политики и устранить негативные последствия.

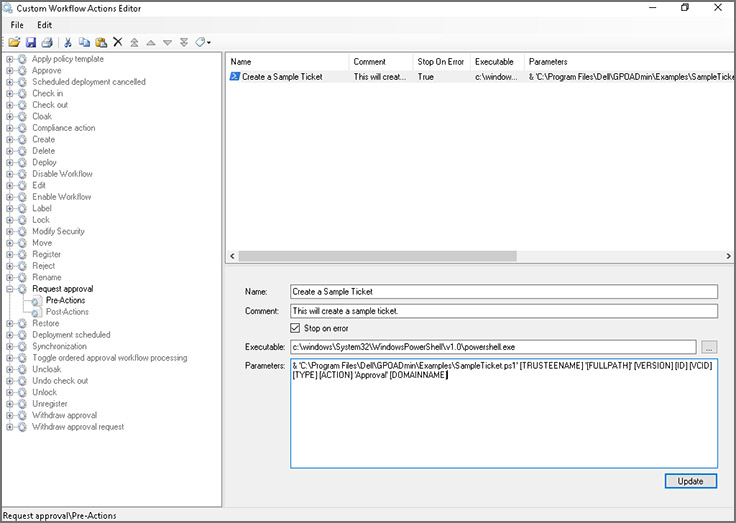

Настраиваемый воркфлоу. В интерфейсе GPOADmin можно заранее определить автоматические действия для различных сценариев.

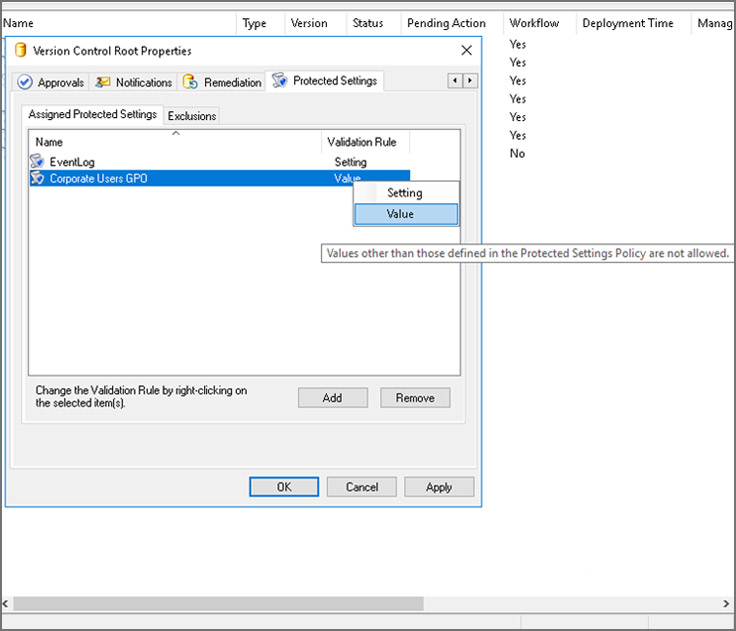

Политики защищенных настроек. Определите список параметров, по которым проверяются разрешенные настройки для политик.

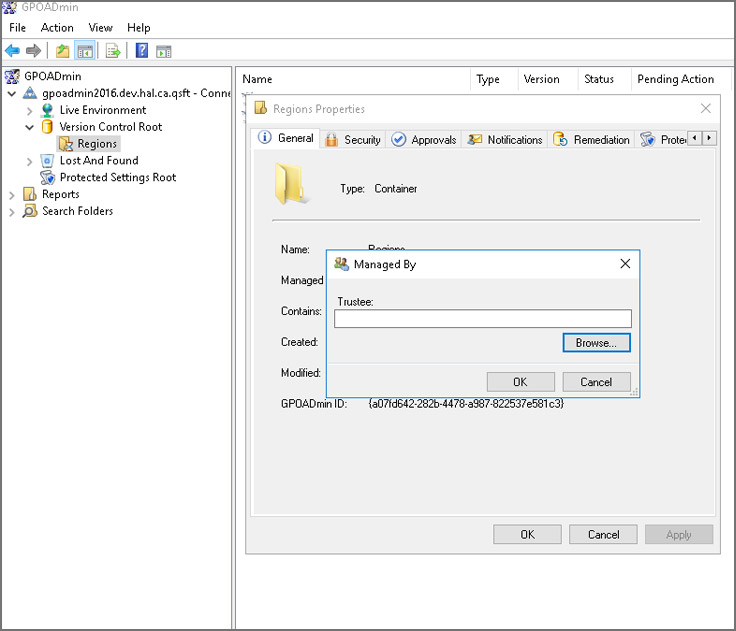

Управление объектами. В интерфейсе легко определить, кто отвечает за управление определенными политиками.

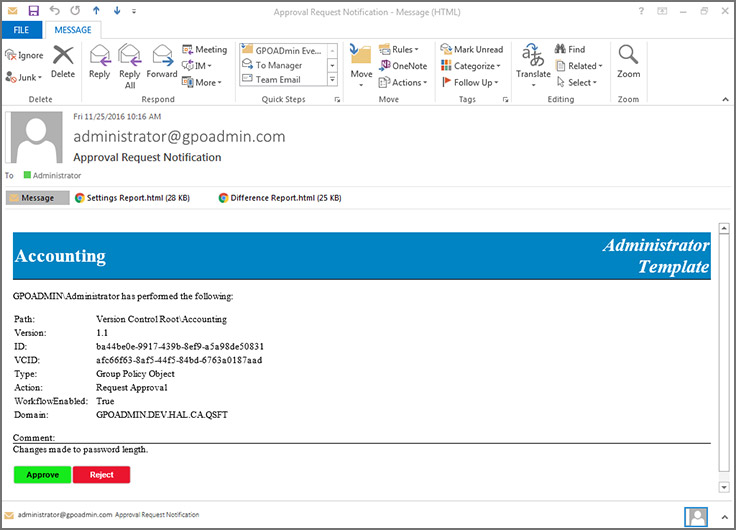

Подтверждение по электронной почте. Утверждать или отклонять запросы на изменение объекта групповой политики можно прямо из письма в почте.

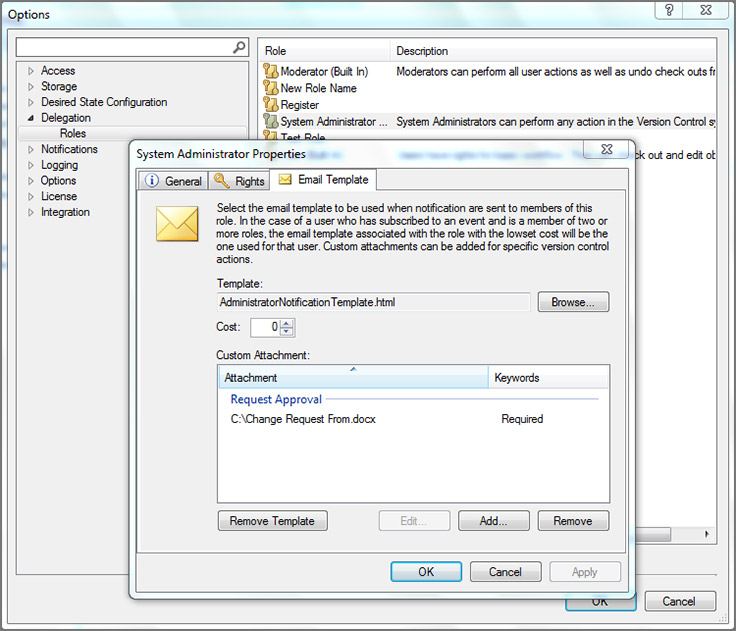

Пользовательские шаблоны писем. Для определенных ролей шаблоны писем можно кастомизировать.

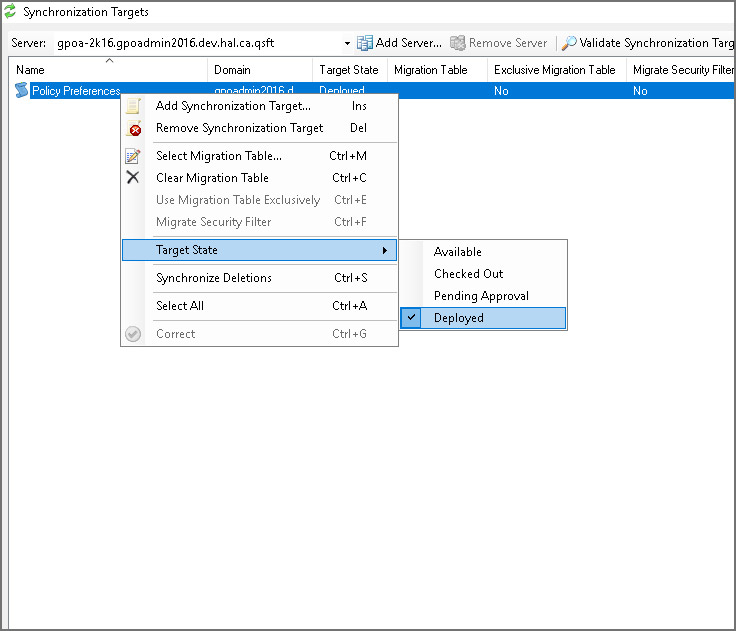

Синхронизация GPO. Доступна возможность синхронизации настроек между несколькими GPO.

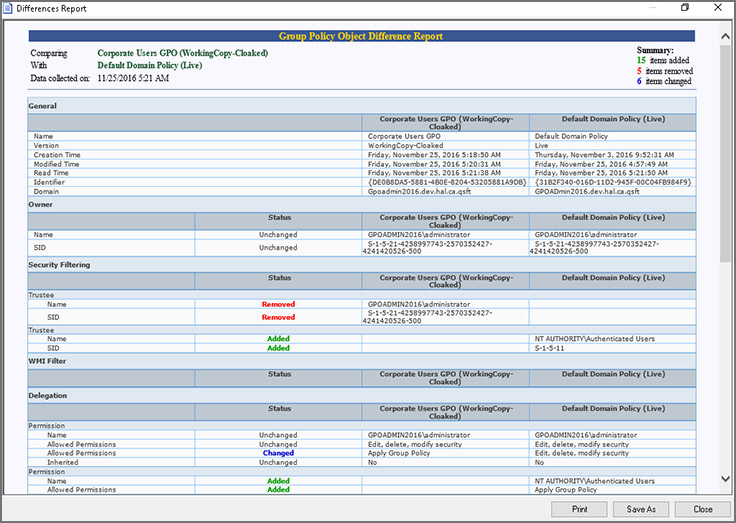

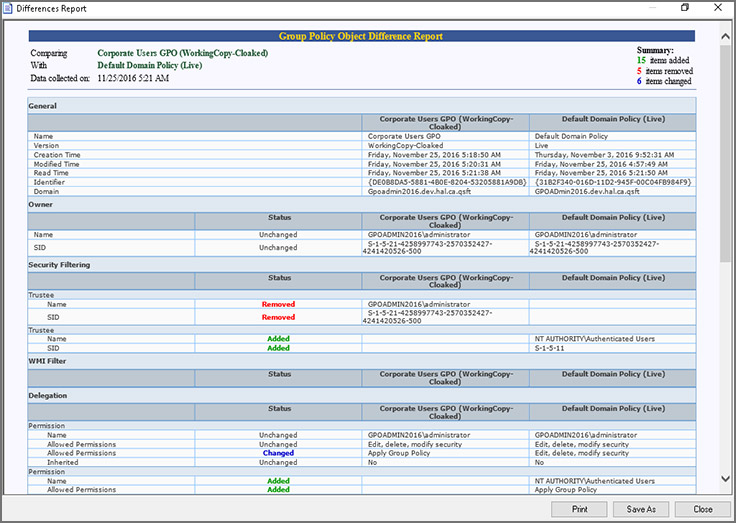

Сравнение GPO. Обеспечьте целостность настроек GPO и снизьте риск нарушения политики.

С GPOAdmin можно навести порядок в работе десятка администраторов, которые могут намеренно или случайно вносить неправильные изменения в объекты групповой политики. Теперь о каждом изменении будут знать все.

Мы готовы провести для вас демонстрацию или развернуть решение в вашей инфраструктуре, чтобы вы могли убедиться в ценности GPOAdmin для вашей организации. Решение, действительно, поможет уберечься от фатальных ошибок и навести порядок в домене. Свяжитесь с нами удобным для вас способом.

Система централизованного управления авторизацией пользователей на FreeIPA в Docker

На волне популярности Docker на Хабре, после участия в некоторых дискуссиях в комментариях относительно Docker, и в связи с недавней необходимостью настроить централизованную авторизацию для кластера Linux машин, я решил написать небольшую заметку. Здесь будет показан яркий, на мой взгляд, пример применения Docker’a для небольшой частной задачи.

Вот так, кстати, выглядит FreeIPA WebUI (официальное демо) (кликабельно):

Настройка сервера

Меня этот факт ни разу не расстроил, а, наоборот, воодушевил! Это же идеальная задача для Docker, когда на серверах Debian/Ubuntu/Gentoo/etc. То есть я мог взять базовый образ Fedora, поставить там нужные пакеты, собрать всё в кучу и запустить, НО ещё более приятной новостью для меня стал официальный Docker образ freeipa-server (есть у них и клиент, но меня интересовал вариант с клиентом на Ubuntu, поэтому я запускал ubuntu образ в Docker и таким образом моделировал и быстро начинал с начала для отладки процесса «с нуля»).

Вообще, запуск freeipa-server не вызвал никаких проблем, всё в соответствии с документацией к образу Docker’a:

Так вот, к чему я про DNS? Мне нужен был DNS внутри кластера, но мне категорически не хотелось влезать в bind внутри FreeIPA контейнера. Поэтому я решил воспользоваться проверенным решением — Dnsmasq. На Docker Hub есть минималистичный образ Dnsmasq, основанный на Alpine Linux — 6МБ.

Дальше я связал эти два сервиса в один docker-compose.yml :

Можно заметить небольшую магию с дополнительной опцией к команде dnsmasq, эта опция будет перенаправлять запросы к *.example.test на bind DNS, уставновленный в freeipa контейнере.

C сервером, наконец, закончили.

Настройка клиентов

Тут у меня есть решение в 3 команды 🙂

Выводы

Docker может упростить разворачивание сложных проектов в любой инфраструктуре. У Docker есть масса применений и это только одно из них.

В дальнейшем я, возможно, сподвигнусь написать о другом проекте, который интенсивно использует ограничения ресурсов, интегрированные в Docker (CPU, RAM).