Cell Global Identity

Примечания

Полезное

Смотреть что такое «Cell Global Identity» в других словарях:

Global System For Mobile Communications — Cette page concerne la norme GSM, pour l appareil homonyme voir téléphone mobile. Générations et normes de téléphonie mobile 0G PTT MTS IMTS AMTS 0,5G Autotel/PALM ARP 1G NMT AMPS Hicap CDPD Mobitex DataTac TACS … Wikipédia en Français

Global System for Mobile communications — Cette page concerne la norme GSM, pour l appareil homonyme voir téléphone mobile. Générations et normes de téléphonie mobile 0G PTT MTS IMTS AMTS 0,5G Autotel/PALM ARP 1G NMT AMPS Hicap CDPD Mobitex DataTac TACS … Wikipédia en Français

Global system for mobile communications — Cette page concerne la norme GSM, pour l appareil homonyme voir téléphone mobile. Générations et normes de téléphonie mobile 0G PTT MTS IMTS AMTS 0,5G Autotel/PALM ARP 1G NMT AMPS Hicap CDPD Mobitex DataTac TACS … Wikipédia en Français

Global System for Mobile Communication — Das Global System for Mobile Communications (früher Groupe Spécial Mobile, GSM) ist ein Standard für volldigitale Mobilfunknetze, der hauptsächlich für Telefonie, aber auch für leitungsvermittelte und paketvermittelte Datenübertragung sowie… … Deutsch Wikipedia

Global System for Mobile Communications — GSM Logo (seit 2000) GSM Logo (bis 2000) Das Global System for Mo … Deutsch Wikipedia

Cell cycle — For the separation of chromosomes that occurs as part of the cell cycle, see mitosis. For the Academic journal, see Cell Cycle. Each turn of the cell cycle divides the chromosomes in a cell nucleus. The cell cycle, or cell division cycle, is the… … Wikipedia

Global System for Mobile Communications — Cet article concerne la norme GSM. Pour l appareil électronique homonyme, voir téléphone mobile. Global System for Mobile Communications (GSM) (historiquement « Groupe spécial mobile »[1]) est une norme numérique de deuxième génération… … Wikipédia en Français

Induced pluripotent stem cell — Induced pluripotent stem cells, commonly abbreviated as iPS cells or iPSCs, are a type of pluripotent stem cell artificially derived from a non pluripotent cell, typically an adult somatic cell, by inducing a forced expression of certain genes.… … Wikipedia

Central Equipment Identity Register — The Central Equipment Identity Register is a database of the IMEI numbers of blacklisted handsets. If a device s IMEI number is listed on CEIR, it is not supposed to work on any service provider. A common usage of the CEIR is with stolen… … Wikipedia

CGI — may refer to: Contents 1 Technology 2 Organizations 3 Other 4 See also Technology Computer generated imagery … Wikipedia

Цифровая идентичность: почему об ограничении анонимности в интернете должен задуматься каждый

Дочка впервые пошла в детские ясли. Из разговора с управляющей детским садом я узнал об интересной возможности — подключиться к камерам и наблюдать за детьми в течение дня. Камеры дают доступ практически ко всем комнатам детского сада. Подключиться можно через смартфон (если есть выход в интернет), д ля этого достаточно скачать приложение (например, D-link D-ViewCam), указать ip-адрес сервера, порт, имя пользователя и пароль. Имя пользователя при этом может быть достаточным простым и деперсонализированным — вроде «user01». Имени пользователя и пароля достаточно для аутентификации – введенные данные будут сопоставлены с теми, что хранятся на сервере, и система пропустит вас дальше. Далее она проверит авторизацию — имеет ли пользователь права пользоваться сервисом видеонаблюдения ( проанализировав внутренний каталог прав, если такой есть). Вроде бы все счастливы: вы пользуетесь сервисом, видите своего ребенка, детский садик предоставляет дополнительный сервис. В действительности ли все так гладко?

Что если этим сервисом захочет воспользоваться злоумышленник? Персонификация доступов в таких системах в большинстве случаев отсутствует. Проверить личность в цифровом пространстве крайне сложно. Как поставщики подобных сервисов могут удостовериться, что за вашим ребенком наблюдаете именно вы. Это крайне сложно. И главное, кто должен осуществлять этот контроль? Разумеется, никому не хочется, чтобы за детьми наблюдали посторонние, каким бы классным ни был сервис.

Сервис удаленного видеонаблюдения в детских садах — отличный повод посмотреть на ситуацию в целом. На деле в интернете отсутствует необходимость прохождение идентификации (иными словами — установления личности) и инфраструктура для этого.

В исследовании Boston Consulting Group «The Value of Digital Identity» консультанты выделили несколько групп информации о пользователях, которые оказались наиболее чувствительны к неправомерному использованию. Это информация о финансовых транзакциях и финансовом положении, о здоровье пользователя и его социальная активность на просторах социальных сетей. Конечно, в исследовании аналитики не пишут ни о каких детских садах. И я уверен, что в отчете опущены еще множество областей защиты важной информации, к которой уже сегодня можно получить прямой доступ.

С необходимостью ограничивать анонимность в интернете могут не согласиться те, кто стоят у истоков зарождения тредов. Но если у вас будут возникать сомнения, вспомните историю про детский садик. Ответьте себе на вопрос: хотите ли вы жить в обществе, где доступ к наиболее чувствительной информации предоставляется только тем, кто смог пройти проверку цифровой личности? Думаю, большинство ответят на этот вопрос положительно.

Парадигма «Digital identity» может звучать крайне непонятно и сложно. Это действительно очень сложный концепт, трудность восприятия которого обусловлена не только техническими вопросами, но и юридическими. Возможно, вы задумаетесь: это не про меня, это меня не касается. Но снова: вспомните историю с детским садиком.

Кто и как должен стать тем самым провайдером Digital identity в интернете? Должно ли выступить в этой роли только государство? Эксперты, входящие в рабочую группу Международного экономического Форума, выпустили в конце 2016 года исследование Blueprint of Digital Identity, в котором указали несколько моделей развития этих сервисов.

В одной из таких моделей развития провайдером identity могут выступать в том числе платформы, созданные бизнес-сообществом, действующие по определенным правилам и стандартам.

Что такое провайдер? Это платформа, которая позволит, используя совершенно разные учетные записи, получать доступ к разным сервисам и услугам, например открытию банковских счетов или наблюдению за ребенком в детском садике. Чтобы не держать всю информацию о пользователе в одном месте, правильнее, если таких платформ будет несколько. Например, другую платформу можно использовать для аутентификации в Wi-Fi сетях. При этом необходим базовый стандарт аутентификации, где пользователь будет проходить идентификацию желательно с первичной личной явкой при получении информации о логине и пароле. Одним из таких стандартов аутентификации может стать платформа государственных электронных услуг (ЕСИА). Иными словами, она может стать обязательным компонентом для того, чтобы с ее помощью можно было создавать профили уже на платформах провайдеров identity.

В таком случае данные не хранятся строго в одном месте. Существует так называемая федеративно-распределенная модель таких платформ, когда отдельные платформы имеют определенный цифровой мандат и не выходят за него, но используют при этого единые принципы обмена данными.

К тому же необходимым компонентом для хранения и управления согласием пользователей для использования их данных, возможность с помощью одного профиля управлять доступностью своих данных в сети. Активнее всего в развитии этого направления, на мой взгляд, продвигаются банки. Защита и продвижение такой концепции требует активного участия ведущих игроков рынка работы с клиентскими данными.

IdentityServer4. Основные понятия. OpenID Connect, OAuth 2.0 и JWT

Этим постом я хочу открыть ветку статей посвященную IdentityServer4. Начнем мы с основных понятий.

Самым перспективным на текущий момент протоколом аутентификации является OpenID Connect, а протоколом авторизации (предоставления доступа) является OAuth 2.0. IdentityServer4 реализует эти два протокола. Он оптимизирован для решения типичных проблем безопасности.

OpenID Connect — это протокол и стандарт аутентификации, он не дает доступ к ресурсам (Web API), но т.к. он разработан поверх протокола авторизации OAuth 2.0, он позволяет получить параметры профиля пользователя как будто вы получили доступ к ресурсу UserInfo.

JWT (JSON Web Token) представляет собой веб-стандарт, который определяет способ передачи данных о пользователе в формате JSON в зашифрованном виде.

OAuth 2.0 (RFC 6749) — это протокол и стандарт авторизации. Он позволяет приложениям получить доступ к защищенным ресурсам, например к Web API.

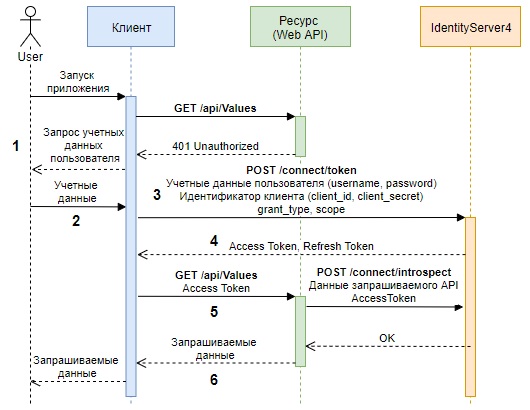

Взглянем на диаграмму обращения к защищенному ресурсу и разберемся с основными шагами и принятой терминологией:

Клиент запрашивает у пользователя разрешение пройти авторизацию от его имени. Клиент — это клиентское приложение обращающиеся к защищённым ресурсам от имени владельца ресурсов. Ресурс — это все наши защищенные сервисы Web API.

User разрешает клиентскому приложению пройти авторизацию от его имени, например, вводит логин и пароль. Логин и пароль будут являться грантом авторизации для клиентского приложения. User (владелец ресурса) — программа или человек, который может выдать доступ к защищённым ресурсам, например, путем ввода логина (username) и пароля (password);

Если подлинность приложения подтверждена и разрешение на авторизацию действительно, IdentiryServer4 создаёт access-токен (токен доступа) для приложения и необязательный ключ обновления ( refresh-токен ). Процесс авторизации завершён. Если запрос недопустимый или несанкционированный, то сервер авторизации возвращает код с соответствующим сообщением об ошибке.

Клентское приложение обращается за данными к защищенному Web API, предоставляя при этом токен доступа для авторизации. Если код ответа сервера ресурсов 401, 403 или 498, то токен доступа, используемый для аутентификации, недействителен или просрочен.

Если токен действителен, Web API предоставляет данные приложению.

Типы токенов

Введем еще два понятия:

Authenticatation Server Url — конечная точка для получения ключа доступа. Все запросы на предоставление и возобновление ключей доступа будем направлять на этот URL-адрес.

Resource Url — URL-адрес защищенного ресурса, по которому нужно обращаться, чтобы получить доступ к нему, передавая ему ключ доступа в заголовке авторизации.

Запрос ключа доступа

Для запроса ключа доступа клиент делает POST запрос к конечной точке IdentityServer4 со следующим заголовком

и передавая следующие параметры:

Протокол OAuth 2.0 определяет следующие типы грантов требующие обязательного взаимодействие с пользователям:

И типы грантов, которые могут выполняться без интерактивного взаимодействия с пользователям:

scope — это необязательный параметр. Он определяет область видимости. Токен доступа, возвращенный сервером, будет обеспечивать доступ только к тем службам, которые входят в эту область. Т.е. мы можем несколько служб объединить под одним scope и если клиент получает ключ доступа к этому scope он получает доступ ко всем этим службам. Также scope может использоваться для ограничения прав авторизации (например, доступ на чтение или запись)

Cell Global Identity

1 requirements for global identity management trust and interoperability

требования к доверию и взаимодействию при глобальном управлении идентичностью

МСЭ-Т X.1250

[http://www.rfcmd.ru/glossword/1.8/index.php?a=index&d=23]

Тематики

2 CGI

3 LBS

выключатель нагрузки

Выключатель, предназначенный для коммутации электрических цепей в нормальных условиях эксплуатации и в определенных условиях перегрузки, а также для пропускания в течение заданного интервала времени токов в условиях, отличных от нормальных.

Примечание. Выключатель нагрузки может быть способен включать токи короткого замыкания

[СТ СЭВ 1936-79]

Выключатель нагрузки, по сути, представляет собой обычный разъединитель с простейшей дугогасительной камерой. Их начали применять около 60 лет тому назад в электроустановках 3, 6, 10 кВ в тех случаях, когда применение дорогих выключателей оказывается неэкономичным. В те времена этот коммутационный аппарат был выполнен в виде разъединителя и высоковольтного предохранителя, поскольку токи нагрузки в электроустановках 6 – 10 кВ были небольшими, по сравнению с современными нагрузками в электрическую сеть. В этом сочетании, разъединитель был предназначен для отключения и включения токов холостого хода, а также включения токов нагрузки, плавкому предохранителю отводилась роль защиты электроустановки от токов перегрузки и короткого замыкания.

По мере развития производства и соответственно энергетических нагрузок, токов холостого хода электроустановок стали применять так называемые разъединители мощности. Это устройство объединило в себе выключатель, имевший дугогасительную камеру небольшой мощности, и разъединитель. Такая конструкция использовалась только для коммутирования токов нагрузки и небольших токов перегрузки. Чтобы использовать разъединители мощности в цепях питания силовых трансформаторов и конденсаторных батарей, необходимо было устанавливать дополнительно высоковольтные плавкие предохранители, для осуществления защиты от токов короткого замыкания.

Позднее, усовершенствовав эту конструкцию, путем монтажа простейшего дугогасительного устройства на разъединитель, разработчики пришли к созданию нового коммутационного аппарата, получившего название выключателя нагрузки. Как оказалось, эти аппараты дешевле разъединителя мощности и способны отключать довольно большие емкостные токи, работающих на холостом ходу линий электропередачи даже очень высокого напряжения.

В данное время выключатель нагрузки успешно применяется во многих электроустановках, в том числе в качестве генераторных выключателей, в цепях конденсаторных батарей. Выключатель нагрузки нашел применение и за рубежом, при этом гашение дуги выполняется весьма разнообразными способами: коммутации в воздухе, в вакууме, в элегазе, в трансформаторном масле и т.п. Повысился интерес к ним и у российских и украинских производителей, потому как по прошествии 10-15 лет произошли преобразования в электрических сетях – выделение высокого и низкого напряжений, а выключатель нагрузки является наиболее выгодным вариантом в решении вопроса экономии и надежности питания потребителей.

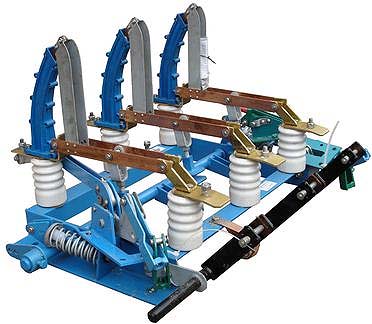

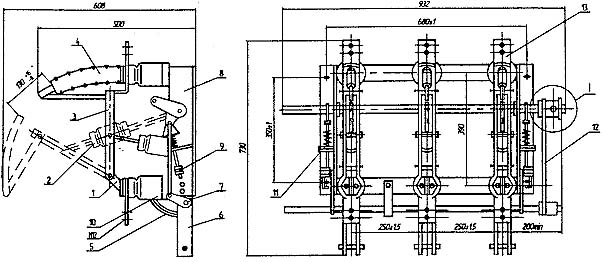

Выключатели нагрузки

ВНР-10/630 предназначены для работы в шкафах комплектных распределительных устройств (КРУ), камерах стационарных одностороннего обслуживания (КСО) и комплектных трансформаторных подстанциях (КТП) на класс напряжения до 10 кВ трехфазного переменного тока частоты 50 и 60 Гц для системы с заземленной и изолированной нейтралью.

Устройство и принцип работы выключателя нагрузки ВНР-10/630

Выключатель нагрузки состоит из сварной рамы с валом, на которой установлены шесть опорных изоляторов. На трех изоляторах, расположенных в нижней части рамы, крепятся контактные ножи, а на остальных изоляторах, расположенных в верхней части рамы — главные и дугогасительные контакты.

Передача движения от рычагов вала к контактным ножам осуществляется посредством изоляционных тяг.

На концах вала установлены по две отключающих пружины, позволяющих с определенной скоростью отключение выключателя после освобождения механизма свободного расцепления привода, а также два резиновых буфера для смягчения ударов при отключении.

Размыкание дугогасительных контактов происходит в дугогасительных камерах, выполненных из фенопласта и имеющих вкладыши из стеклонаполненного полиамита. Дугогасительным камерам и вкладышам придана дугообразная форма. Это дает возможность входить в них подвижным дугогасительным контактам.

При включении сначала замыкаются дугогасительные контакты, а затем ножи замыкают главные контакты, при отключении сначала размыкаются главные, а затем — дугогасительные контакты.

В отключенном положении подвижный дугогасительный контакт образует видимый воздушный промежуток с дугогасительной камерой, как в обычном разъединителе. При отключении между дугогасительными контактами образуется дуга. Под действием высокой температуры дуги стеклонаполненный полиамит выделяет большое количество газов, поток которых гасит дугу.

Digital identity trends – 5 forces that are shaping 2021

Digital identity is well and truly established as one of the most significant technology trends on the planet.

Indeed, for a growing number of public stakeholders and citizens, it’s already a day-to-day reality. As a result, a revolution in the way that individuals interact with public institutions is underway.

And the private sector is fast getting in on the act too.

We’ll highlight the five key digital identity trends set to shape the landscape in 2021 and beyond in this dossier.

We’ll see in a video from Davos 2019 the foundational role of digital identity in the digital economy.

But first, let’s look back at some of the landmarks of the past years and start with a definition.

What is a digital identity?

A digital identity is a set of validated digital attributes and credentials for the digital world, similar to a person’s identity for the real world.

Usually issued or regulated by a national ID scheme, a digital identity uniquely identifies a person online or offline.

Trusted Digital Identity

for Everyone Everything Everyday

Digital ID milestones

Let’s review the big ideas that gained traction in the past few years before looking at the future. This overview will provide some reliable indicators as to where we are heading.

National ID schemes increased in number, visibility, and reach

Example of digital identity: Canada’s vision (September 2018)

New technologies and regulations supporting the transformation ahead

New standards emerged, fostering compatibility and interoperability.

To start with, don’t expect any slowdown in the momentum we’ve experienced over the past two years.

The following two years will see some of the most accelerated evolutionary changes experienced so far by public stakeholders and their partners in the field of secure digital identity.

In particular, we think these changes represent essential considerations for authorities that want to make digital identity and online services (particularly mobile services) defining features of their modernization processes in the years to come.

Even more National ID card and eID programs, national ID initiatives, and implementations

#1 Mobile communication dominates

ID will become ever more mobile. Of course, it doesn’t take an expert to recognize we’ve entered an era in which mobile connectivity dominates. But it’s worth emphasizing that the trend shows no sign of abating. And the implications for digital ID are profound.

Look at some of the facts:

The lesson for all digital ID stakeholders is clear: prepare for mobile-first solutions.

#2 Guaranteed security: Private data, public framework

We’ll expect nothing less.

Identity is the link that connects an individual to his or her community.

The next two years’ key challenge for public authorities will be to create harmonious digital bonds that secure the relationship between new mobile identities and broader society.

This bond is only possible through a general framework of trust built on personal data protection and security guarantees.

In 2018-2020, we had seen and will continue to see that measures taken to bolster security and combat fraud are generally well accepted by citizens. These are, of course, sovereign matters par excellence.

The Cambridge Analytica revelation mid-2018 was (once more) a good illustration of the need for a robust digital identity framework, privacy by design and regulation.

Facebook offered none of the seven principles of Privacy by Design.

These predictions are confirmed by what we discovered about expectations for mobile security in interviews conducted with 1300 citizens in November 2016.

Robust security measures will respond to new demands for trust in all exchanges between citizens and public authorities.

Regarding privacy protection, the General Data Protection Regulation of May 2018 (GDPR) for the European Member States represents a significant step toward data protection and privacy. Twenty-eight countries are impacted, including the UK.

Yes, you read that right. 500m persons have the same law.

In August 2017, India’s supreme court ruled privacy a «fundamental right» in a landmark case, illustrating that biometric data protection is now on top of the regulators’ list in the world’s largest democracy.

Modi’s new government enhanced privacy protection laws in 2019.

The California Consumer Privacy Act (CCPA), voted at the end of May 2018, is now effective as of 1 January 2020. It’s is a significant step forward for privacy rights as the state is often seen as a trendsetter in this domain.

The law is potentially a model for a US (i.e., federal) data privacy law. In that sense, the CCPA has the potential to become as important as the GDPR.

And New York State now stands beside California with its Stop Hacks and Improve Electronic Data Security (in short SHIELD) act, effective on 21 March 2020.

Privacy demands rigorous accountability.

We saw in 2018-2020 the emergence of a global consensus, its fundamental principle being that mismanagement of personal information will not be tolerated and that companies that do not protect data adequately could be hit with massive fines.

Read more on GDPD, CCPA (and CPRA), and SHIELD in our dossier data protection regulations.

Take a look at these key takeaways:

#3 The smart city will become our playground

Around the world, the shift of populations to urban environments is already one of the defining trends of the 21 st century. Inevitably, technological developments are becoming inextricably linked with this mass migration.

The digital or the smart city is becoming the model that ensures consistency in all the links between urbanites, broader communities, and public authorities.

This model includes, of course, eGovernment or mGovernment, within which digital identity is the key that unlocks the individual’s access to a rich array of services and support.

Or, to put it another way, the smart city is set to become our new playground.

By their very nature, smart cities are mobile environments.

Therefore, the digital ID will represent the ‘virtual umbilical cord’ that continuously links each individual to their public and social life.

The message for public authorities is clear: national digital ID creates an unrivaled opportunity for local creativity.

So here’s another key takeaway.

#4 Public supervision will be critical to sustaining growth in the digital economy

Faced with an increasingly challenging economic landscape, governments are inevitably searching for new opportunities for sustainable, harmonious growth.

As regulatory environments take shape, close collaboration between the financial world, central and local public authorities, and digital communications operators will support effective solutions and implement best practices.

Of course, the real source of new business opportunities is not digital identity itself but the myriad of applications it enables. This domain is where banks and other operators will see a bottom-line return on their investment.

As already outlined, the march of the digital ID is well underway. Therefore, the focus will be on adopting the new structures and regulations needed to govern the associated services and transactions.

So what does this mean in practice?

The role of public authorities will be to:

In the years ahead, the market will follow these initiatives.

How can we be so sure?

Because evidence of the uptake of digital ID and associated services is multiplying. It gives us the most explicit signals since the concept was first introduced some fifteen years ago that a tipping point was reached.

#5 Three-stage dynamics will drive digital ID pilots and roll-outs

Millennials now make up a majority of employees and a growing proportion of the total citizen population. They are reshaping the culture of our institutions. Ultimately, this tech-savvy generation is being proved right.

By finally joining in and adopting these forms of technology, the older generations can break out of their isolation, stay in contact, and preserve social and especially family bonds.

For 2021-2022, we see equally strong dynamics across the following three stages:

So why is digital identity so important?

The benefits of digital identity

Digital identity is playing a foundational role in our digital economy.

Discover more with the video below from the World Economic Forum (Davos 2019).

More resources on digital identity

Now it’s your turn

2021 holds many changes in store.

Indeed, we can’t claim to predict all the essential issues and topics that will emerge in the year to come.

Can you fill in some of the gaps?

If you’ve something to say on national digital ID trends, a question to ask, or have found this article useful; please leave a comment in the box below. We’d also welcome any suggestions on how it could be improved or proposals for future papers.

We look forward to hearing from you.

Get in touch with us

For more information regarding our services and solutions contact one of our sales representatives. We have agents worldwide that are available to help with your digital security needs. Fill out our contact form and one of our representatives will be in touch to discuss how we can assist you.