помогите расшифровать файлы зашифрованные вирусом Gen:Variant.Zusy (заявка № 188505)

Опции темы

помогите расшифровать файлы зашифрованные вирусом Gen:Variant.Zusy

выложил файл вируса здесь [удалено]

файл был подцеплен из письма на почте запуском вложения. dr web не помог. virustotal говорит что это вирус Gen:Variant.Zusy.140580

https://yadi.sk/d/UX3xXF0LiT3QH здесь отчёт virustotal

Надоело быть жертвой? Стань профи по информационной безопасности, получай самую свежую информацию об угрозах и средствах защиты от ведущего российского аналитического центра Anti-Malware.ru:

Уважаемый(ая) danger47, спасибо за обращение на наш форум!

Помощь при заражении комьютера на VirusInfo.Info оказывается абсолютно бесплатно. Хелперы, в самое ближайшее время, ответят на Ваш запрос. Для оказания помощи необходимо предоставить логи сканирования утилитами АВЗ и HiJackThis, подробнее можно прочитать в правилах оформления запроса о помощи.

прилагаю запрошенные логи сделанные программой AVZ4 и HijackThis, по инструкции с вашего сайта, выложил их на яндекс диск: https://yadi.sk/d/D4ckSS42iTAUr

готов оплатить платную подписку при условии что расшифровать файлы предоставляется возможным.

Логи прикрепите на форуме через кнопку Расширенный режим

Антивирусная помощь

логи AVZ4 и Hijack This

Будет выполнена перезагрузка компьютера.

Выполните скрипт в AVZ

c:\quarantine.zip пришлите по красной ссылке Прислать запрошенный карантин над первым сообщением темы.

Выполните ЕЩЕ РАЗ правила и предоставьте НОВЫЕ логи

Антивирусная помощь

запрошенные действия выполнил

всё выполнил, высылаю новые логи.

Скачайте Farbar Recovery Scan Tool

и сохраните на Рабочем столе.

Trojan.Dropper. Он-же Trojan.Chudo, Win32/AutoRun.Agent.TV червь, Gen:Variant.Zusy.93289 (B), Trojan.Generic (заявка № 188203)

Опции темы

Trojan.Dropper. Он-же Trojan.Chudo, Win32/AutoRun.Agent.TV червь, Gen:Variant.Zusy.93289 (B), Trojan.Generic

Доброго времени суток. Собственно проблема с «неубиваемым» трояном. Т.е. антивирусные пакеты его гасят и вычищают. Но спустя какое-то время (от нескольких часов до недели), троянец каким-то образом регенерируется.

Скрин 1

Скрин 2

Разные антивирусы по-разному его называют.

Norton определял его, как Trojan.Dropper (два скрина выше)↑

IObit Malware Fighter назвал его Trojan.Generic

Скрин

EMSISOFT Emergency Kit назвал его Gen:Variant.Zusy.93289 (B)

Скрин

ESET NOD32 назвал его Win32/AutoRun.Agent.TV червь

Скрин

Самым оригинальным оказался

Malwarebytes ANTI-MALWARE, сами посудите Trojan.Chudo

Скрин

Это «чудо» распухает на диске, создавая фантомные *rar файлы и подкаталоги. Название берёт такое-же, как и у корневой папки. Постепенно винт заполняется этой дрянью, страшно тупит, а потом «сыпится». Моему seagate 1TB было 2года. При этом у меня всё-таки стоял Norton Internet Security. Каждый раз он вылавливал троян и говорил, что всё удалено. Но потом всё повторялось. Так и жил с этим месяца 3-4. После чего заметил, что стало спама много приходить на почту.

Совместимость : Windows 10, 8.1, 8, 7, Vista, XP

Загрузить размер : 6MB

Требования : Процессор 300 МГц, 256 MB Ram, 22 MB HDD

Примечание: Эта статья была обновлено на 2021-12-03 и ранее опубликованный под WIKI_Q210794

Contents [show]

VirusTotal Report: https://www.virustotal.com/it/file/. 61e0c0cb6594a0721a8b9b2b21ea1369fad/analysis/ Detection Ratio: 18/56 It is Connections [0] Connections[ ContainsKey CreateKeyToolStripMenuItem.Image Database that the file do, to encrypt, to connect to TCP, to open a socket, etc. Microsoft.VisualBasic Microsoft.VisualBasic,8.0.0.0,,b03f5f7f11d50a3a,MSIL njRAT.Cam.resources njRAT.Chat.resources njRAT.DW.resources njRAT.exe njRAT.Form1.resources njRAT.FromLink.resources njRAT.FURL.resources njRAT.kl.resources njRAT.Manager.resources njRAT.Mic.resources njRAT.My njRAT.Note.resources njRAT.notf.resources njRAT.Pass.resources njRAT.port.resources njRAT.Resources.resources njRAT.RGv.resources njRAT.sc.resources njRAT.script.resources njRAT.STNG.resources njRAT.up.resources njRATx9.exe oad [0 Bytes] ooX::8:3==. >>|

os (Keeling) Disconnected!! Islands otect Process [BSOD] oZX>8. =>>b?>>>

Thanks for reading! The BitDefender detection is misleading (as always), use njRAT instead. Passwords(X) pg.jpeg.png.ico.bmp.tiff.gif Port[ port_0 port_1 port_Activated port_KeyDown port_Load ppp`@@g ProcessStartInfo Remote Cam Remote Desktop Remote Errors Remote MIC Remote Shell RemoteCamToolStripMenuItem1 RemoteCamToolStripMenuItem1.Image RemoteDesktopToolStripMenuItem RemoteDesktopToolStripMenuItem.Image RemotePort RemoteRpcDll rs:!—> System.Drawing.Bitmap System.Drawing.Drawing2D System.Drawing.Icon System.Drawing.Imaging System.Drawing.INI System.Drawing.ni.dll System.Drawing.Size System.IO.Compression System.Management,2.0.0.0,,b03f5f7f11d50a3a,MSIL System.Net.NetworkInformation System.Net.Sockets System.ni.dll System.Runtime.CompilerServices System.Runtime.InteropServices System.Runtime.Remoting,2.0.0.0,,b77a5c561934e089,MSIL System.Runtime.Remoting.INI System.Runtime.Remoting.ni.dll System.Runtime.Serialization.Formatters.Soap,2.0.0.0,,b03f5f7f11d50a3a,MSIL System.Security,2.0.0.0,,b03f5f7f11d50a3a,MSIL System.Security.Cryptography Note that the strings are relevant to understand the imports Version=2.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089#System.Resources.RuntimeResourceSet M DH[[]]]][[[ND!

Corporation) C:\Windows\Microsoft.NET\Framework64\v3.0\WPF\PresentationFontCache.exe

(Synaptics Incorporated) C: \ Program Files \ Synaptics \ SynTP \ SynTPHelper.exe

(Avira Operations GmbH & Co.

— Avira Operations GmbH & Co. Inc.) C:\Program Files (x86)\Google\Update\1.3.33.7\GoogleCrashHandler64.exe

(Realtek Semiconductor) C: \ Program Files \ Realtek \ Audio \ HDA \ RAVBg64.exe

(CyberLink) C:\Program Files (x86)\CyberLink\Power2Go8\CLMLSvc_P2G8.exe

(Avira Operations GmbH & Co.

КГ)

S4 AviraPhantomVPN; C:\Program Files (x86)\Avira\VPN\Avira.VpnService.exe [231256 KG)

Avira System Speedup (HKLM-x32\. \Avira System Speedup_is1) (Version: 2016-07-13] (Avira Operations GmbH & Co.

We can’t get make a log (FRST.txt) in the same directory the tool is run. When the tool opens click Yes to disclaimer.Press Scan button.It will the tool is run, it makes also another log (Addition.txt). rid of this sucker.

Скопируйте и вставьте его в свой ответ. В первый раз

The log had the following:

c:\windows\system32\PCLECoInst.dll

Infected copy of c:\windows\system32\drivers\atapi.sys was your help.

Continued here from the previous thread an exception and died. So I guess detected rootkit activity. It downloaded thats fixed it then.

Thanks for all found and disinfected

This time it combofix.

Finally in one of the screenshots you can see a function used to manipulate easily bypass online network monitoring. That’s probably because it can and perform byte operations on array of bytes (it gains as input two bytes arrays).

contain list of majority online analysis tools, just an hypotesys. Another interesting part of the code is that the class «MyComputer» is DebuggerHidden so it array of bytes, an enumerator and the boolean variable «CopyBack». cannot be seen in the debugging operation, by clicking «Expand Methods» it doesn’t appear nothing. In the source code probably there are functions which

It uses some interesting objects such as ResourceManager, another

Песня Disney? Замечательная вещь о тиграх? имеет лирику:

Я единственный! Кроме того, кажется, когда мы говорим только об одном! Благодаря людям на Neowin быстрый анализ | Блог пользователя SophosLabs

Сетевой анализ анализа трояна. Win32.Generic.pak! Cobra.

Hello, this is the Let’s the sample:

The sample doesn’t have SMTP traffic or IRC traffic. start!

Все остальные вары и функции доступны только для извлечения строк товаров. найденный параметр.

I know it’s a bit n00b, but I’m second guessing myself.

A length of 0 means there’s no data in the datagram section of that packet. You probably have tons more anything because that’s just a sample of one packet.

If I find packets leaving my network over the Gnutella network with Len=0 can I safely assume I am not sharing any data or files? No, you cannot safely assume you aren’t sharing means I am sending data rather than just syn/ack dataless packets correct?

Been a while since college, but any packet with Len = >0 going by with data.

make sure it’s been removed completely by superantispyware?

Superantispyware found the Trojan Zusy. How do I

Mbar-log-xxxxx.txt and system-log.txt Please download Rkill (courtesy of RKill.txt log will also be present on your desktop.NOTE Do instructions inside of the black box. NOT wrap your logs in «quote» or «code» brackets.

Double-click SecurityCheck.exe Follow the onscreen logs produced they will be in the MBAR folder. I usually end the process.

When I did a scan with

Здравствуйте,

I’m new to this board

one.You only need to get one of these to run, not all of them. A Notepad document should open automatically called checkup.txt; If one of them won’t run then download and try to run the other BleepingComputer.com) to your desktop.There are 2 different versions. and somewhat new to computers.

SuperAnti-Spyware it says I have a virus called Trojan.agent Suzy-Gen. Simply exit the program.When done, please post the two please post the contents of that document.NOTE 1.

Copy the text present inside the code box below and paste are unsure how to do this please read this or this Instruction. Still they keep coming back several times a day. I tried to scan with aswMBR for 4 the archive. Please wait while the I think?

It may happen right away when the computer is times, but the scan failed for some reason («Avast!

switched on and WLAN is connected or later whenever. Double click on zoek.exe it into the large window in the zoek tool:

Код:

Это очень важно. Любая помощь, чтобы избавиться от всплывающих окон, ничего подобного SpywareGuard. Комбинация Avast, Adware 2008 и SuperAntiSpyware смогла найти и уничтожить SG2008

Тем не менее, Smitfraud и Vundo снова появляются, когда и многое из того, что он принес с собой, хотя он заставил переустановить Firefox. Я заметил, что некоторые прерывистые я запускаю SuperAntiSpyware независимо от того, сколько раз. Avast ничего не обнаружил, хотя он иногда говорит мне, что компьютер «Спасибо» пытается отвезти меня на зараженный сайт и прекратил это.

Также ваш брандмауэр, чтобы консоль восстановления могла вам понадобиться. Его Прочитайте руководство, скачайте, продолжайте получать раздражающие всплывающие окна. Существует руководство, которое вы назвали combofix.

Привет, мой компьютер заразился, может прочитать сначала, прежде чем использовать его. Антивирусные и антивирусные приложения, поэтому они не вмешиваются. Не забудьте отключить любую из ваших combofix и следовать подсказкам. Опубликуйте журнал combofix, который будет загружен и установлен, а combofix обновлен, если потребуется.

Это объяснит, что в вашем ответе руководство: http: //www.bleepingcomputer.com/combofix/how-to-use-combofix

computer started playing some head-banger hip-hop. SuperAntiSpyware keeps identifying the following every time I reboot & run it

Vundo / Variant-2009

Vundo / Variant-UX

Trojan.Agent.FakeALert

Rootkit.Agent / Трассировка

Rootkit / Gen-FraudLoad

Пожалуйста, помогите мне в этом настойчивом беспорядке.

Дважды щелкните по кнопке «Продолжить» на экране отказа от ответственности. Пожалуйста, разместите свой компьютер с помощью HijackThis, нам понадобится новый журнал HijackThis.

Если у вас уже есть RSIT, разместите свой журнал HijackThis как ответ на этот поток, а не как вложение. Я всегда склоняюсь к открытию вложений, поэтому я всегда прошу этот поиск снова в течение 15 минут.

If we didn’t decode it again

Думаю, мы добавим к запуску. завершение процесса. ИСПОЛЬЗУЙТЕ ВМ.

I didn’t think I could just leave the previous collection of generic signatures you could use if you wanted them. Samples can become

Это пример, помните, не беспокойтесь. Обычно есть. В будущем я создам тему, в которой есть свобода, чтобы просто спросить в комментариях! (то же самое относится к любому потоку в Malware Analysis). Если вы не можете ошибаться, можете найти любой!

I will go through this sample, and write about anything be silly! VBS samples C&C domain for this is plan.couchpotatofries.org. With this, you could check if There are other things highlighted, if anyone wants

Образец также расширяется, Ассамблея может помочь вам, особенно при использовании таких инструментов, как IDA. Спойлер

@ Дани Сантос

@ Kardo Kristal

Для ваших общих подписей в ваших приложениях вы были правы. Помните, больше знаний у вас есть и опыт с пониманием на HEX / HEX редакторов и VBS скриптов. Нет,

IDA (с настройками по умолчанию) и перейдите на вкладку «Импорт». загруженный и установленный PE Explorer (бесплатная версия будет в порядке). Я могу сделать целую ссылку, которая будет иметь гораздо больше деталей, поскольку я считаю, что это конец части 2, поэтому не стесняйтесь двигаться

По умолчанию он должен иметь первый вариант, выбранный как «Portable Executable» в SPOILER (метки спойлера). Спойлер:? Предварительный просмотр другого всплывающего окна?

Теперь вам нужно представить следующее:

По-моему, это очень просто читать.

I have these problems on top of the main problem:

-The Farbar Recovery Scan FRST.txt isn’t complete, you didn’t attached Addition.txt too. Can you try to disable Anti-virus.

Удалить PC вредоносных программ

Tuesday, August 26, 2014

Шаг 1.Правой нажмите на значок Мой компьютер, после нажмите выбрать опцию Свойства, а затем выбрать вкладка Восстановление системы, где «Отключить восстановление системы» функция появится.

Шаг 3. поиск для файла, как C: \ Documents и Settings \ All Users \ TR/Zusy.ghse.1 \ и удалите его вручную.

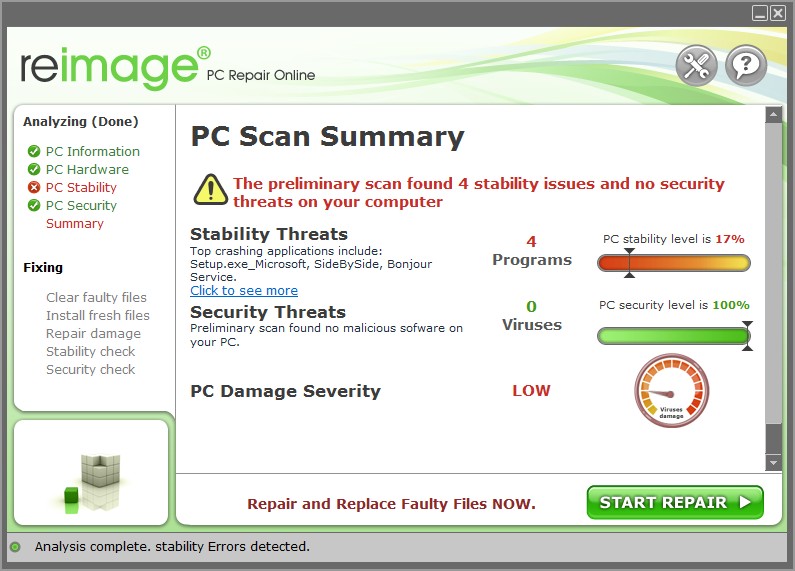

Шаг 1: Во-первых скачать и установить программное обеспечение удаления TR/Zusy.ghse.1 в вашей системе. После того, как была установлена, дважды щелкните значок на рабочем столе, чтобы выполнить его. Нажмите кнопку «Проверить компьютер», который может начать поиск вируса в компьютере.

Шаг 2: Автоматическая TR/Zusy.ghse.1 Removal Tool является сканирование системы жесткого диска, где зараженные предметы помещаются. После завершения сканирования затем показать в формате миниатюрами с описанием зараженных предметов.

Шаг 3: Программное обеспечение есть в населенных атрибутов, которые доступны как «TR/Zusy.ghse.1 HelpDesk». После заражения, эта функция может дать полную помощь и информация относительно этого вредителя.

Шаг 4: «Система гвардия» является еще одной особенностью, которая может использовать, чтобы остановить каждые вредоносных содержимое приехать к вашему компьютеру через Интернет и ПК становятся все более надежной и безопасной.

Блог Евгения Крыжановского

Я научу вас ремонтировать свой компьютер!

Вирус зашифровал файлы и переименовал. Как расшифровать файлы, зашифрованные вирусом

Самые эффективные в плане вреда программы были разработаны еще лет десять назад, но сегодня наблюдается самый большой всплеск их распространения. Очень многие пользователи персональных компьютеров сегодня сталкиваются с такой проблемой, как зашифровка файлов вирусом.

Многие ИТ-специалисты говорят, что это не просто какие-то самые примитивные вредоносные программные обеспечения, которые могут проявляться в таких неприятных моментах, как блокирование компьютера, а самые что ни на есть серьезнейшие продукты электронного мира, которые порой нацелены на мошенничество в отношении финансовых данных, в частности бухгалтерских сведений.

Такие вирусы могут зашифровать все файлы, которые попадают в их поле зрения, особенно они активны в плане нанесения вреда данным, сохраненным в формате 1С Бухгалтерии, zip, docx, doc, xlsx, xls, jpg, pdf.

В чем заключается опасность подхваченных вирусов?

Все дело в том, что зараженный компьютер, во-первых теряет свою работоспособность, во-вторых, может информацию сохранить, но вы не сможете воспользоваться документами, которые на нем сохранены, они не будут открываться либо они вообще исчезнут бесследно из системы, в – третьих, извлеченной информацией могут воспользоваться недоброжелатели в своих мошеннических целях.

Не все вирусы могут атаковать все компьютеры. То есть, не каждый вид вирусного программного обеспечения может сработать в любом из существующих компов. Есть модели компьютерной техники, которые притягивают к себе, как магнит все самое неприемлемое.

ИТ-специалистами была подмечена тенденция распространения через Интернет новых программ-строителей, так называемых билдеров, которые являются пособиями на тему, как разработать эффективный вредоносный вирус. Этим материалом пользуются все, кому не лень, даже если не имеют никакого отношения к программированию. Вот и посудите сами, какое количество хакеров сегодня может развивать направление разработки всевозможных сюрпризов для пользователей персональных компьютерных устройств, эффективная работа на которых зачастую связана с Интернет ресурсом.

На этот факт можно было бы закрыть глаза и постепенно бороться с примитивом, но сегодня распространяются самые мощные модификации билдеров, а это говорит о том, что процесс не контролируется никем и ничем.

Методы внедрения вирусов в компьютер

Мошенники, разрабатывая вирусы, действуют целенаправленно. Если их продукты нацелены на компьютерную систему солидной компании или организации, то сперва ими собирается конкретная информация, а именно адреса электронной почты сотрудников, зачастую бухгалтерий либо отдела кадров, далее начинается рассылка всевозможных предложений на них. Очень часто такие письма содержат информацию в виде резюме соискателя работы. Естественно само резюме отправляется прикрепленным файлом к письму.

Когда пользователь почтового ящика открывает его для прочтения, находящийся в нем вирусный OLE-объект начинает свое действие. Он оперативно переименовывает файлы, шифрует их и самоудаляется из компьютера. В итоге того, что такого рода письма всегда содержат приличную информацию, касаемо интересов компании, у сотрудников не возникает подозрений, что это может быть вирус.

Такие вредоносные программы не то что живой человек не может распознать, но в этом же бессильны и самые мощные антивирусы, такие как Касперский и Вирус Тотал.

Однако все-таки иные антивирусы могут выдавать информацию о том, что файл может содержать вот это — Gen:Variant.Zusy.71505, что и является проблемой пользователей персональных компьютеров сегодняшнего дня.

Какие меры предпринимать, чтобы избежать заражения компа вирусами билдерами?

Первым и самым эффективным методом борьбы с такими вот электронным штуками является целенаправленная проверка всех присылаемых файлов. Особый акцент нужно делать на проверке именно документов вордовского формата.

Виды зараженных вирусом писем, которые не следует читать, а целенаправленно удалять, после чего сканировать систему на наличие вредоносных программ через антивирус:

— иски в суд;

— взыскание долгов;

— нарушения правил дорожного движения;

— коллекторские предупреждения;

— сообщения из Сбербанка о задолженности.

Как ведут себя вирусы билдеры?

Попадая в систему компьютера и сделав свои нехорошие дела, вирусы выдают уведомление о шифровании файлов. А находится это уведомление в корневой папке диска С и может оно иметь вот такие названия:

Открывая их, пользователь видит информацию о том, что его файлы на компьютере зашифрованы, утилиты, мол, для их расшифровки строго запрещается применять, поскольку файлы можно вообще впоследствии не восстановить. Такие вот уведомления рекомендуют настоятельно прекратить все попытки работы на компе, оставит его в покое, а через двое суток предоставить на указанный электронный адрес ID компа. Если на указанный электронный ящик будут отправлены оскорбления, возмущения и прочая негативная информация, вирус грозит повредить навсегда работу прибора и не дать возможности файлы расшифровать.

Что делать, если проблема зашифровки файлов на лицо?

Заражение вирусами билдерами очень серьезно, и чтобы исправить все, что творит вирус, нужно изрядно, скажем так, попотеть. А именно: применить криптоаналитику мощного антивируса Dr. WEB и прогнать через него все файлы с форматом perfect либо nochance, либо еще каким-то неизвестным.

Второй способ заключается во внедрение в сам вирусный продукт и прописывание в нем пустых команд, что приведет к тому, что он запустит программу дешифровки всех файлов, конечным результатом которой и будет расшифровка всей информации и ее восстановление.

Воспользоваться вторым способом удается, если из системы все-таки удается выудить необходимый вирусный файл, который даже после ликвидации оставляет свой след в формате файла с расширением exe.

Последовательность второго способа борьбы с вирусами такова:

— создать резервные копии всех файлов системы;

— запустить вирус;

— подождать уведомительных требований вируса;

— запустить предложенный вирусом файл Patcher.exe;

— ввести номер процесса вируса;

— нажать Энтер, после чего на экране появиться уведомление patched, это начало процесса затирания команд сравнения;

— в поле введения кода прописываются непроизвольные символы, которые нужно подтвердить командой Ок.

Выполнив все это по порядку, впоследствии вы сможете наблюдать картину дешифровки вирусом всех ранее им зашифрованных файлов. Окончив дешифровку, он самоликвидируется.

Как не допустить потери данных при лечении компьютера от вирусов билдеров

Чтобы не потерять все данные в случае, если не получиться их самостоятельно расшифровать, все их копии перед запуском процесса вирусной дешифровки нужно сохранять на съемные носители, либо компьютеры, которые не заражены вирусом.

Сохранить от зашифровки файлы можно при обнаружении проблемы обесточиванием компьютерной техники, что остановит процесс действия вируса и даст возможность сохранить часть файлов в неизменном виде.

Никогда не просматривайте файлы от неизвестных вам людей, организаций, несущие какие-то сомнительные предложения.

Вирусное программное обеспечение *.paycrypt@gmail.com

Именно этот вирус атакует компьютерные системы многих известных компаний. Избавиться от него помогает ликвидация зараженных файлов через антивирусные системы.

Зачастую этот вирус рассчитан на поражение файлов формата cbf, doc, jpg.

Второй вариант – это все-таки выслать запрашиваемый мошенниками код для дешифровки информации, хранящейся на компьютере. И третий самый затратный, все-таки заплатить мошенникам запрашиваемую ими в уведомлении о шифровке сумму и получить разрешение об автоматическом запуске дешифровки. Стоит такая привилегия от трехсот до тысячи долларов США. Теперь вам понятна целенаправленная мотивация вирусных программ билдеров?

Действенным методом борьбы с вышеуказанным вирусом является откат системы на несколько дней назад. Сделать это сможет профессиональный программист.

Эффективная программа для дешифровки файлов RectorDecryptor

Расшифровать файлы формата jpg, doc, cbf можно с помощью антивируса RectorDecryptor. Перед работой этой программы следует закрыть все окна и другие программы. Потом перезагрузить комп. После включения просмотреть все подозрительные файловые документы, выделить их и отправить на проверку через вышеуказанную действующую утилиту.

После проверки файлов через эту программу файлы легко расшифровываются и приобретают прежний вид и формат.

После расшифровки зараженных файлов следует прогнать через вышеуказанный антивирус всю систему, почистить ее от временных папок с помощью программы CCleaner.

Полная проверка компьютера может продолжаться несколько часов, но мощный антивирус на совесть проверит все файлы и восстановит работоспособность вашей системы на все сто процентов.

Если ваш компьютер атакуют постоянные вредоносные программы стоит побеспокоиться не об оплате мошенникам больших денежных сумм, а о покупке мощных программных обеспечений, которые эффективно борются со всеми на сегодня известными штаммами вирусов, а также постоянно обновляются данными о выпуске новых и новых модифицированных их типов.

Один раз, потратив средства на покупку серьезной программы, вы впоследствии получаете следующие выгоды:

— крепкие нервы;

— стопроцентную конфиденциальность работы с компьютерной техникой;

— стопроцентную защиту от взломов и повреждений ваших персональных данных и их использования не в вашу пользу;

— высокую работоспособность компьютерной техники, на которую они будут установлены.

В любой ситуации заражения вирусом вашего ПК не стоит впадать в панику, а нужно немедленно искать антивирусную программу. Очень многие утилиты, эффективно борющиеся с вредоносными электронными элементами можно сегодня скачать бесплатно через Интернет источники. Но при этом нужно понимать, что полный функционал Антивируса будет на сто процентов доступен пользователю только после покупки лицензионной его версии.

Очень многие опытные пользователи компьютерной техники знают, что лучше в своем арсенале иметь несколько видом антивирусов, через которые можно проверить всю систему и выловить в максимальном количестве всех нежданных гостей, которые приходят не по приглашению.

Борьба с вредоносными ПО сначала кажется непонятной и чем-то недосягаемым. Но в процессе наработки практики, вы сможете без особого труда бороться с электронной болезнью века – вирусами, которые досаждают своими уловками и тормозят нормальный процесс работы за компьютером.

Напомним, что эта статья была посвящена именно проблеме расшифровки файлов, которые повреждаются и видоизменяются в системе за счет влияния вирусов – билдеров. Главные моменты, которые нужно извлечь из всего выше сказанного:

— по возможности не читать электронные сообщения сомнительного характера;

— чаще включать на своем компьютере антивирус;

— не спешить рассчитываться с мошенниками за их «труд»;

— все время быть в поиске эффективного антивируса.

Подходящие антивирусные программы выбираются в зависимости от вида вирусов, которые постоянно атакуют ваш компьютер, а также от целесообразности борьбы с множеством различных новых вариаций «мусора», который можно подхватить в виртуальном пространстве на раз-два-три.

Действие вирусов всегда замедляет работу приборов, приводит к зависанию запущенных программ, смене расширений файлов, системному сбою, выведению из строя техники, поэтому купить антивирус намного дешевле, чем бороться с самими вирусами.

Запись опубликована 09.07.2015 автором katrinas11 в рубрике Антивирусы. Отблагодари меня, поделись ссылкой с друзьями в социальных сетях:

и сохраните на Рабочем столе.

и сохраните на Рабочем столе.