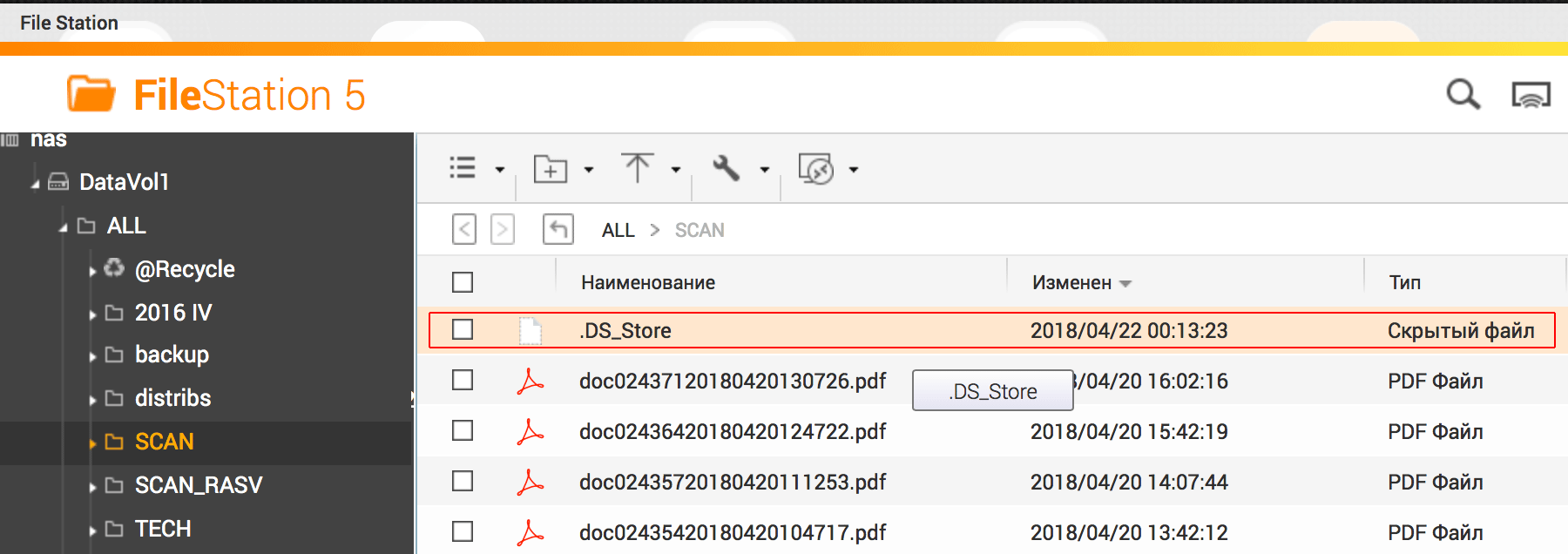

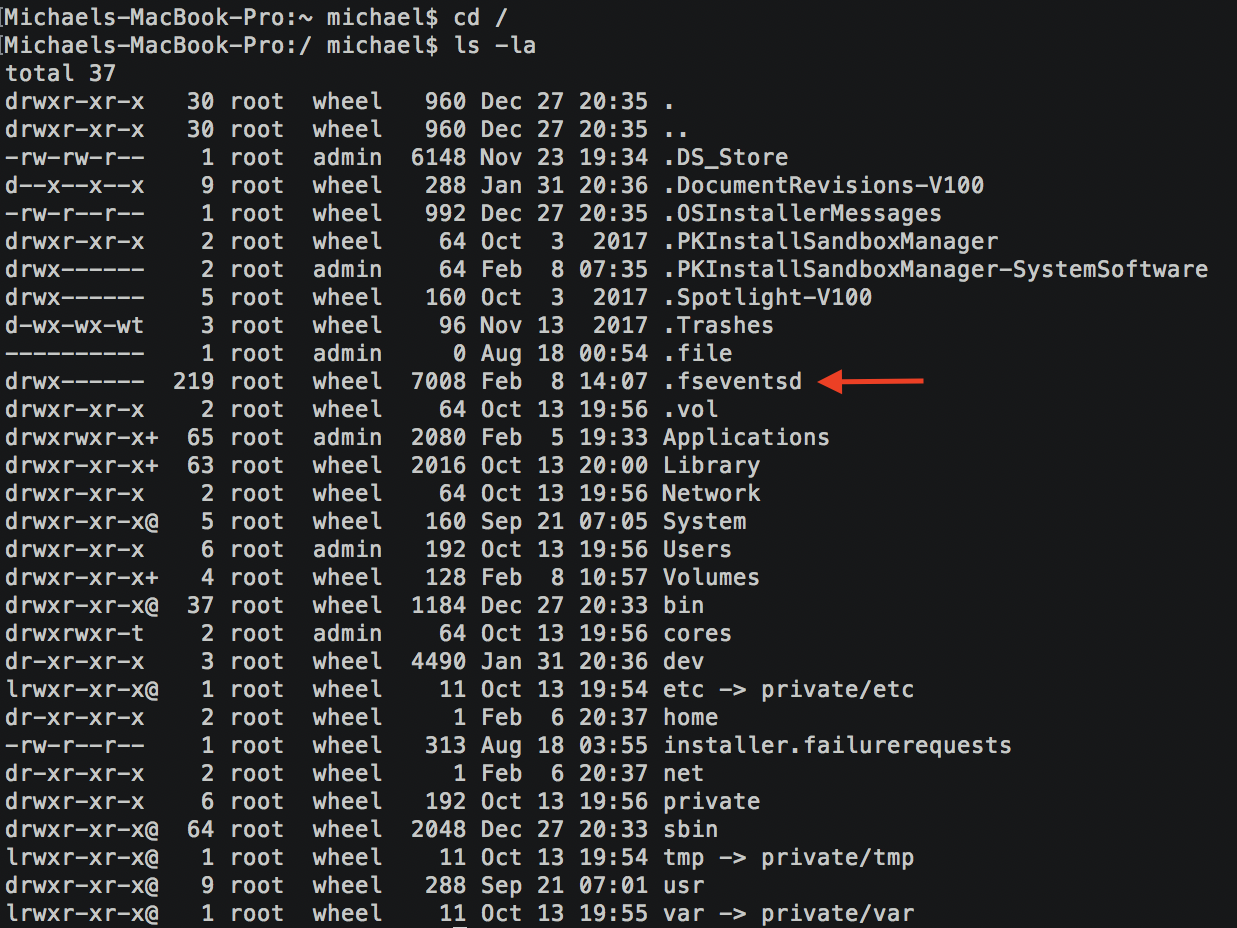

Наша любимая macOS при обращении к сетевым дискам или флешкам оставляет после себя скрытые файлы .DS_Store, .fseventsd, .Spotlight-V100, .TemporaryItems, .Trashes и файлы с префиксом «._».

Пользователи маков могут даже не подозревать о их существовании, так как файлы, имена которых начинаются с точки, являются скрытыми. А вот пользователи Windows (у кого включено отображение системных и скрытых файлов), видя подобное безобразие на файловом сервере, начинают нервно елозить, опасаясь подцепить что-то не хорошее.

Попробую объяснить что это такое и откуда берется. Если совсем кратко, то эти скрытые файлы и папки выполняют вспомогательную функцию файловой системы macOS — запоминают размеры иконок, ведут журналы событий, содержат индексы поиска и прочие «плюшки». Остановимся чуть подробнее на каждом:

Надеюсь, теперь стало понятнее, что ничего общего с вирусами данные файлы не имеют, а их удаление с сетевых ресурсов и флешек вполне безопасно. Осталось понять каким образом избавиться от их появления там, где это не нужно.

Правда тут есть одно «но». Данная настройка распространяется только на ту учетную запись, под которой выполнялась команда. Если требуется применить её ко всей системе, необходимо скопировать файл com.apple.desktopservices.plist из локальной библиотеки настроек в глобальную и переназначить права доступа:

Восстановить настройки можно командой:

Для этого в терминале выполняем команду:

Настраивать каждый компьютер с macOS в сети подобным образом, удовольствие весьма сомнительное. Предпочитаю решать проблему глобально, непосредственно на самом файловом сервере. Большинство сетевых накопителей управляются Linux или FreeBSD, предоставляя общие ресурсы по SMB-протоколу (на самом деле можно настроить и AFP, NFS, FTP).

Samba-сервер позволяет запретить создание ненужных файлов и папок c помощью директивы veto files. Она может быть установлена как глобально, так и отдельно для каждого расшаренного сетевого каталога. Пример конфига smb.conf:

[global]

veto files = /._*/.DS_Store/.Spotlight-V100/.TemporaryItems/Thumbs.db

delete veto files = yes

Чтобы обеспечить возможность контроля за содержимым файлового сервера на Windows, нам необходимо установить сам «Файловый сервер» и службу «Диспетчер ресурсов файлового сервера». После чего можно настроить запрет сохранения определенных типов файлов по маске в разделе «Управление блокировкой файлов – Фильтры блокировки».

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

Комментариев: 4

Статья информативная. Но у меня вопрос. Насколько сильно эти файлы мешают работе системы? Стоит ли вообще заморачиваться?

Если вы работаете на маке, то ничего удалять не нужно, а вот пользователей Windows их наличие сильно тревожит. В принципе можно не заморачиваться.

Ценно. а то уже начал ЕЛОЗИТЬ и разными утилитами сканировать ))))

Ввел команды, настроил самба-сервер, все вроде ок, но теперь макбук при редактировании файлов майкрософт офис в сетевой папке спамит созданием папок с названием редактируемого файла и чем-то типа хэша в конце имени папки, что хто такое и можно ли отключить любой спам файлами от мака?

Fseventsd на флешке что это

Наша любимая macOS при обращении к сетевым дискам или флешкам оставляет после себя скрытые файлы .DS_Store, .fseventsd, .Spotlight-V100, .TemporaryItems, .Trashes и файлы с префиксом «._».

Пользователи маков могут даже не подозревать о их существовании, так как файлы, имена которых начинаются с точки, являются скрытыми. А вот пользователи Windows (у кого включено отображение системных и скрытых файлов), видя подобное безобразие на файловом сервере, начинают нервно елозить, опасаясь подцепить что-то не хорошее.

Попробую объяснить что это такое и откуда берется. Если совсем кратко, то эти скрытые файлы и папки выполняют вспомогательную функцию файловой системы macOS — запоминают размеры иконок, ведут журналы событий, содержат индексы поиска и прочие «плюшки». Остановимся чуть подробнее на каждом:

Надеюсь, теперь стало понятнее, что ничего общего с вирусами данные файлы не имеют, а их удаление с сетевых ресурсов и флешек вполне безопасно. Осталось понять каким образом избавиться от их появления там, где это не нужно.

Правда тут есть одно «но». Данная настройка распространяется только на ту учетную запись, под которой выполнялась команда. Если требуется применить её ко всей системе, необходимо скопировать файл com.apple.desktopservices.plist из локальной библиотеки настроек в глобальную и переназначить права доступа:

Восстановить настройки можно командой:

Для этого в терминале выполняем команду:

Настраивать каждый компьютер с macOS в сети подобным образом, удовольствие весьма сомнительное. Предпочитаю решать проблему глобально, непосредственно на самом файловом сервере. Большинство сетевых накопителей управляются Linux или FreeBSD, предоставляя общие ресурсы по SMB-протоколу (на самом деле можно настроить и AFP, NFS, FTP).

Samba-сервер позволяет запретить создание ненужных файлов и папок c помощью директивы veto files. Она может быть установлена как глобально, так и отдельно для каждого расшаренного сетевого каталога. Пример конфига smb.conf:

[global]

veto files = /._*/.DS_Store/.Spotlight-V100/.TemporaryItems/Thumbs.db

delete veto files = yes

Чтобы обеспечить возможность контроля за содержимым файлового сервера на Windows, нам необходимо установить сам «Файловый сервер» и службу «Диспетчер ресурсов файлового сервера». После чего можно настроить запрет сохранения определенных типов файлов по маске в разделе «Управление блокировкой файлов – Фильтры блокировки».

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.

Комментариев: 3

Статья информативная. Но у меня вопрос. Насколько сильно эти файлы мешают работе системы? Стоит ли вообще заморачиваться?

Если вы работаете на маке, то ничего удалять не нужно, а вот пользователей Windows их наличие сильно тревожит. В принципе можно не заморачиваться.

Ценно. а то уже начал ЕЛОЗИТЬ и разными утилитами сканировать ))))

Fseventsd

Что такое файл FSEVENTSD-UUID?

Полное имя формата файлов, которые используют расширение FSEVENTSD-UUID: Fseventsd. FSEVENTSD-UUID файлы поддерживаются программными приложениями, доступными для устройств под управлением Linux, Mac OS. FSEVENTSD-UUID формат файла, наряду с #NUMEXTENSIONS # другими форматами файлов, относится к категории Various Files. Mac OS X поддерживает FSEVENTSD-UUID файлы и является наиболее часто используемой программой для обработки таких файлов, но 1 могут также использоваться другие инструменты. Программное обеспечение Mac OS X было разработано Apple, Inc., и на его официальном веб-сайте вы можете найти дополнительную информацию о файлах FSEVENTSD-UUID или программном обеспечении Mac OS X.

Программы, которые поддерживают FSEVENTSD-UUID расширение файла

Ниже вы найдете указатель программ, которые можно использовать для открытия файлов FSEVENTSD-UUID, разделенных на категории 2 в соответствии с поддерживаемой системной платформой. FSEVENTSD-UUID файлы можно встретить на всех системных платформах, включая мобильные, но нет гарантии, что каждый из них будет должным образом поддерживать такие файлы.

Программы, обслуживающие файл FSEVENTSD-UU >

Как открыть файл FSEVENTSD-UUID?

Проблемы с доступом к FSEVENTSD-UUID могут быть вызваны разными причинами. К счастью, наиболее распространенные проблемы с файлами FSEVENTSD-UUID могут быть решены без глубоких знаний в области ИТ, а главное, за считанные минуты. Приведенный ниже список проведет вас через процесс решения возникшей проблемы.

Шаг 1. Получить Mac OS X

Шаг 2. Убедитесь, что у вас установлена последняя версия Mac OS X

Шаг 3. Назначьте Mac OS X для FSEVENTSD-UUID файлов

После установки Mac OS X (самой последней версии) убедитесь, что он установлен в качестве приложения по умолчанию для открытия FSEVENTSD-UUID файлов. Процесс связывания форматов файлов с приложением по умолчанию может отличаться в деталях в зависимости от платформы, но основная процедура очень похожа.

Изменить приложение по умолчанию в Windows

Изменить приложение по умолчанию в Mac OS

Шаг 4. Убедитесь, что файл FSEVENTSD-UUID заполнен и не содержит ошибок

Вы внимательно следили за шагами, перечисленными в пунктах 1-3, но проблема все еще присутствует? Вы должны проверить, является ли файл правильным FSEVENTSD-UUID файлом. Отсутствие доступа к файлу может быть связано с различными проблемами.

1. Убедитесь, что FSEVENTSD-UUID не заражен компьютерным вирусом

Если FSEVENTSD-UUID действительно заражен, возможно, вредоносное ПО блокирует его открытие. Немедленно просканируйте файл с помощью антивирусного инструмента или просмотрите всю систему, чтобы убедиться, что вся система безопасна. FSEVENTSD-UUID файл инфицирован вредоносным ПО? Следуйте инструкциям антивирусного программного обеспечения.

2. Проверьте, не поврежден ли файл

Если вы получили проблемный файл FSEVENTSD-UUID от третьего лица, попросите его предоставить вам еще одну копию. Возможно, файл был ошибочно скопирован, а данные потеряли целостность, что исключает доступ к файлу. Это может произойти, если процесс загрузки файла с расширением FSEVENTSD-UUID был прерван и данные файла повреждены. Загрузите файл снова из того же источника.

3. Убедитесь, что у вас есть соответствующие права доступа

Иногда для доступа к файлам пользователю необходимы права администратора. Выйдите из своей текущей учетной записи и войдите в учетную запись с достаточными правами доступа. Затем откройте файл Fseventsd.

4. Убедитесь, что ваше устройство соответствует требованиям для возможности открытия Mac OS X

Если в системе недостаточно ресурсов для открытия файлов FSEVENTSD-UUID, попробуйте закрыть все запущенные в данный момент приложения и повторите попытку.

5. Проверьте, есть ли у вас последние обновления операционной системы и драйверов

Современная система и драйверы не только делают ваш компьютер более безопасным, но также могут решить проблемы с файлом Fseventsd. Устаревшие драйверы или программное обеспечение могли привести к невозможности использования периферийного устройства, необходимого для обработки файлов FSEVENTSD-UUID.

Вы хотите помочь?

Если у Вас есть дополнительная информация о расширение файла FSEVENTSD-UUID мы будем признательны, если Вы поделитесь ею с пользователями нашего сайта. Воспользуйтесь формуляром, находящимся здесь и отправьте нам свою информацию о файле FSEVENTSD-UUID.

Каждая система считает своим долгом помимо, собственно, документов пользователя, записать на внешний накопитель еще и свои служебные файлы. Если вы пользуетесь только Mac OS X — это еще куда ни шло, но при появлении Windows ситуация стремительно ухудшается. Выход? К примеру, использовать утилиту OptimUSB.

Она имеет такой простой интерфейс, что нам даже нечего показать на скриншоте. OptimUSB показывает вам перечень подключенных USB и позволяет любой из них извлечь. Главная «фишка» в том, что когда вы это делает, приложение автоматически проходится по накопителю и удаляет все служебные скрытые файлы. Чистота и порядок гарантированы.

Системные требования: Mac OS X 10.5 и выше.

Условия распространения: freeware.

Скачать (3,6МВ).

Обсуждение

Лучше бы совсем не создавать эти файлы на флешках.

А кто-то разве тут говорит обратное? 🙂

Перепечатка и/или какое-либо иное воспроизведение материалов сайта в сторонних источниках информации без письменного разрешения DeepArtment категорически запрещены.

Что может быть на этой флешке? Подозрительная флешка.

Как я понял, это вероятно загрузочный накопитель, отформатирован в FAT32. На первом и единственном разделе выставлены флаги boot и lba.

Но при попытке загрузиться с флешки, ялишь получил сообщение «boot CD. »

Да и plist непрозрачно намекает.

Её вставляли в макбук? Зачем в макбук вставлять флешку и делать её загрузочной?

Это что-то связанное с os x

Гик чувтсвуется за километр. Лично меня «анапа» заинтересовала.

2) удаленные в корзину файлы (trashes)

3) кэш Spotlight (системный индексатор каталогов OSX)

Но при попытке загрузиться с флешки, ялишь получил сообщение «boot CD. »

А ты смелый парень. Когда-то флэха была загрузочной виндовой. После чего на ней просто снесли файлы и попользовали на маке. Судя по всему для переноса видео с «анапой». Весь этот мусор результат переключения типа просмотра в Finder (типа как гномовский наутилус, только в макоси) и результаты индексации спотлайтом.

Спасибо. Видео посмотрел, так какие то жлобы на квадроциклах и багги гоняют по пляжу. Мне печёт от классового неравенства.

Fseventsd на флешке что это

и еще обычный проводник видит память карты как

незаполненный, тотал тоже самое.

Посмотрите этот пост http://forum.ykt.ru/viewtopic.jsp?id=2675941&f=44

думаю тоже самое и вас.

спасибо, но это не то

Проблему почти решил, восстановил файлы с помощью Zero Assumption Recovery 8.4, скопировал на винт, теперь не могу открыть их.

Человек то дал дельный совет, а ты игнорируешь.

По всей видимости,у тебя включен ауторан, вирусы переместились в флешку, от того и сыр-бор. Чего ему (проге) восстанавливать, если ничего и стерлось, а просто скрылись. То, что вроде бы восстановил, по всей видимости, просто ярлыки. Посмотри свойства восстановленных, стоят то копейки наверное, если в самом деле фотки, то примерно одно фото весит 1,5 Мега, а то и намного больше. Вот и умножаем 1,5х400=600 МегаБайт. В проводнике или тотале установи «показать скрытые файлы» и системные тоже, ведь вирус устанавливает атрибуты системные&скрытые. Удачи. Хе, если все таки придешь в выводу запустить cmd.exe, то только от имени администратора (но это уже другая история).

Power data recovery тебе в помощь!100 руб. На базу.если все получится

флешка превратилась в ярлык removable disk

Вы видимо вставляли флэшку в Мак

Представляет из себя скрытую системную папку, находящаяся в корне каждого раздела (диска), которая содержит различные файлы — базы индексации Spotlight. Удаление этой папки ни к чему серьёзному не приведёт, разве что к повторному переиндексированию.

Многие программы используют эту систменую папку для хранения временных файлов. В ранних версиях ОС она находилась в корневом каталоге, но сейчас перекочевала куда то в недра системы. На сетевых же дисках эту папку как и прежде можно встретить в корне раздела. Удалять её не рекомендуется так как она часто используется некоторыми программами. Например Microsoft Office для Mac активно использует эту папку и по сей день.

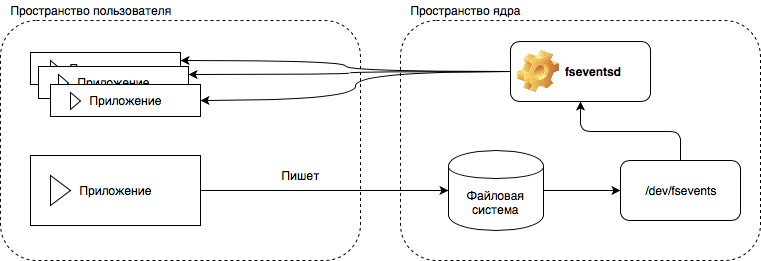

FSEvents: Разбираемся с мониториногом событий файловой системы в macOS

Механизм FSEvents состоит из трёх базовых частей:

Изначально информация о событиях хранится в памяти. Когда происходит событие, ему назначается 64-битный идентификатор. Может получиться так что событие пришло с уже назначенным идентификатором, в этом случае, просто обновятся флаги. После того, как буфер памяти заполнится события записываются на диск.

Подписываемся на события программно

Если тебя больше интересует возможность подписаться на события и слушать их программно, то предлагаю реализовать для этого несложный класс, который будет подписываться на уведомления в заданной директории и возвращать информацию об изменениях (путь к файлу и флаги изменений) в колбек.

Подписываемся на поток событий файловой системы

Откроем Xcode и создадим новый проект, это будет Cocoa App (на вкладке macOS), язык выберем Swift. Создадим новый класс (File > New > File > macOS > Swift file) под названием FSEventsService и напишем следующий код:

Здесь мы просто объявили класс и создали несколько переменных. Теперь нам нужно запустить мониторинг событий, для этого определим следующий метод:

Теперь осталось создать поток событий и передать в него необходимую информацию, а именно:

После этого остаётся только добавить поток событий в RunLoop (часть инфраструктуры отвечающая за обработку асинхронных событий, приходящих в поток) и запустить мониторинг.

Обрабатываем полученные события

Реализация колбэка будет выглядеть так:

Здесь мы получаем экземпляр нашего класса из контекста и записываем его в переменную mySelf. Из нее извлекаем колбек, который мы передали при инициализации нашего класса, пробегаем в цикле по пришедшим событиям, в нём создаем структуру, которая содержит информацию о событии (идентификатор события, путь и флаги) и передаем ее в этот коллбек.

Структура с информацией о событии выглядит следующим образом:

Останавливаем получение событий

Здесь все достаточно просто: нужно вызвать несколько методов для остановки потока событий:

Вызов этого метода можно добавить, например, в deinit :

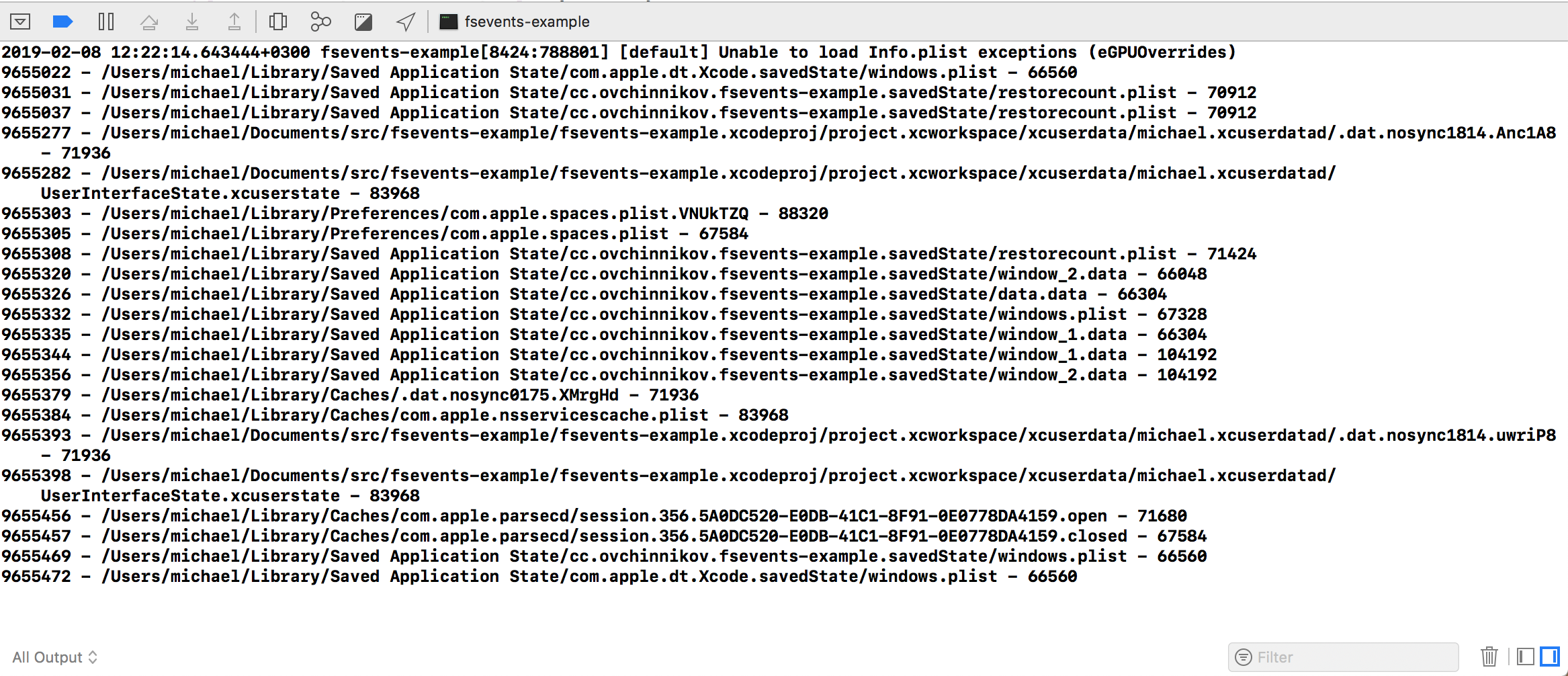

Использование класса

На этом написание простейшей обёртки закончено, мы теперь легко можем получить события от файловой системы, например:

После запуска в логе приложения можно будет увидеть строки с измененными файлами. Перед запуском нужно не забыть отключить Sandbox (выбрать проект в инспекторе слева, перейти на вкладку Capabilities, отключить App Sandox), иначе у приложения будет доступ к файловой системе только внутри песочницы.

Фильтрация событий

В результате работы нашего класса, мы получили флаг события, который представляет собой битовую маску. Apple заранее определила определила для нас костанты с флагами, соотвествующими опредлённому типу события. Например, если мы захотим отфильтровать только события с созданием файла, это будет выглядеть следующим образом:

Подбирая комбинации флагов, можно гибко настроить получаемый поток событий под собственные нужды. Полный список флагов можно найти в документации.

Заключение

Сегодня мы рассмотрели реализацию собственной обертки над API FSEvents, если не считать взаимодействие с API на C, то использовать из Swift его довольно просто и не должно вызвать затруднений. На GitHub можно найти большое количество библиотек, схожих с тем, что мы реализовали сегодня. Пользоваться ими или нет, нужно решать исходя из конкретных задач: с одной стороны зачем писать лишний boilerplate, когда кто-то его уже написал за тебя, а с другой стороны в сложных решениях, всё равно приходится разбираться с внутренним устройством библиотек и докручивать их под специфичные нужды заказчика, так что может быть имеет смысл написать такой класс с нуля.