Подозрительно: массовые смс с кодами активации от разных сервисов

С десятка номеров пришли однотипные смс, одно за другим — «Ваш код подтверждения…»:

Некоторые сообщения продублировались утром и вечером. Что это может быть?

Анна, кто-то мог отправить смс и вручную, вводя ваш номер на разных сайтах. Но более вероятно, что это работа автоматического скрипта — программного кода, который выполняет действия по заранее заданному алгоритму.

Попробую разобраться, чего хотел автор этого скрипта. Некоторые варианты выглядят безобидно, другие в будущем могут стоить вам денег. Вот что приходит на ум:

Обычная шутка

Начну с самого безобидного. Кто-то из знакомых, знающих ваш номер, решил ради шутки завалить ваш телефон сообщениями. Это делают с помощью программ, которые называются « смс-бомберы », или « смс-флудеры ». Не знаю, почему некоторые считают это смешным, но шутка достаточно популярная.

Как защититься. Если не планируете пользоваться сервисами, от которых пришли сообщения, просто заблокируйте имена отправителей.

Самозащита от мошенников

Создание баз номеров

Другая возможная цель такого скрипта — сбор информации. Скрипт пытается восстановить пароль на разных сервисах. Если процесс запустился, аккаунт с таким телефонным номером существует. Его вносят в базу номеров.

Использовать базу могут как угодно. Например, статистику о владельцах дисконтных карт одной торговой сети передадут в другую — и вы начнете получать от них уведомления об акциях и скидках. Или через некоторое время вам позвонит «сотрудник банка» и попытается выманить данные карты.

Как защититься. Существуют сервисы, которые подменяют телефонные номера, поэтому доля паранойи не помешает. Если вам звонят и просят срочно назвать три цифры с обратной стороны карты, чтобы заблокировать списание денег, не верьте — даже если это звонок с номера банка, указанного на карте. Положите трубку и перезвоните в банк.

Еще вариант защиты — завести отдельную симкарту для регистрации на сайтах и больше нигде ее не использовать. Если на этот номер позвонят или напишут из банка, вы будете точно знать, что это мошенник.

Попытка регистрации с подбором кода

Для рассылки спама с разводом и «мусорной» рекламой мошенники обычно создают аккаунты на чужое имя или используют взломанные. Смс с кодами активации могут говорить о том, что ваши аккаунты пытаются взломать — или зарегистрировать новые на ваш номер телефона.

При регистрации сервисы отправляют на указанный номер мобильного код проверки. Вводя этот код, вы подтверждаете, что номер принадлежит вам и вы соглашаетесь с регистрацией. У мошенника нет вашего телефона, но он может попытаться подобрать присланный вам код.

Чем длиннее код, тем сложнее это сделать. Например, если код состоит из четырех цифр, существует 10 тысяч разных вариантов, а если из шести — вариантов уже миллион.

Скрипт можно научить проверять все эти варианты и автоматически вводить коды проверки один за другим — от 000000 до 999999. Здесь все зависит от защиты сайта: ограничивает ли он количество попыток, если ограничивает, то сколько их. И можно ли повторить процедуру с тем же номером через какое-то время.

Чем больше попыток дает сайт, тем выше вероятность, что скрипт успеет подобрать код и подтвердить «вашу» учетную запись без доступа к телефону и тексту смс. Например, в 2017 году на «Хабре» писали про угон аккаунтов одного каршеринга.

Многие сайты защищены хуже, чем кажется. Специально для этой статьи я написал небольшой скрипт и попытался с его помощью подобрать шестизначный код подтверждения одной социальной сети. На удивление, сайт разрешил моему скрипту ввести больше ста разных кодов подтверждения — и только после этого сказал, что я слишком часто пытаюсь это сделать, и попросил подождать 10 минут.

Я не стал перезапускать скрипт. Но даже за одну попытку вероятность подбора — 100 к 1 000 000, то есть 0,01%. Если перебрать 10 тысяч номеров, один из них удастся подтвердить. А если длина кода всего четыре символа, то при тех же условиях хватит ста номеров, чтобы подобрать код к одному из них и получить доступ к подтвержденному аккаунту. После этого можно рассылать с него спам от чужого имени.

Анна, вы написали, что сообщения приходили с определенными интервалами, утром и вечером. Это увеличивает вероятность того, что речь идет о подборе кода. Мошенник подождал предложенное сайтом время и снова запустил свой скрипт. Возможно, пытались взломать ваши аккаунты или зарегистрировать новые на ваш номер телефона.

Как защититься. К сожалению, гарантированной защиты от такого взлома нет. Не исключено, что мошеннику удастся подобрать код и активировать аккаунт. Отдельная симкарта для интернета не поможет: мошенник все равно сможет зарегистрировать аккаунт на основную. Тут все зависит от безопасности конкретного сайта.

Если какие-то сайты вам важны или у вас уже есть там аккаунт, попробуйте сменить пароль или написать в техподдержку и описать ситуацию. Возможно, ваш аккаунт заблокируют и создадут новый или предложат какой-то другой вариант.

Утечка паролей

Время от времени в руки злоумышленников попадают базы данных с паролями пользователей различных сервисов — из-за взломов, утечек и социальной инженерии. Пароль также могут украсть с помощью троянских программ или вирусов. Более того, вы сами могли нечаянно передать пароль мошенникам, например на поддельном сайте.

Если у вас одинаковый пароль на многих сайтах, это дополнительный риск. Узнав ваш пароль к одному сайту, мошенники получают доступ и к остальным. Проверяют это тоже с помощью скрипта, который вводит украденный у вас пароль на всех сайтах подряд. Где-то пароль не подойдет, где-то аутентификация двухфакторная — сначала надо ввести пароль, потом код из смс. Если пароль подошел на нескольких таких сайтах, то и сообщений будет много.

Дальше код подтверждения попытаются подобрать по уже описанной схеме.

Как защититься. Используйте для каждого сайта уникальный пароль. Это не так сложно, как кажется: например, добавьте к вашему обычному паролю несколько первых или последних символов из названия сайта. Так вы хотя бы защититесь от автоматического перебора, если мошенники украдут один из паролей.

Маскировка важного смс

Последний вариант, который мне показался возможным, — попытка скрыть какое-то важное сообщение. Возможно, злоумышленник украл данные вашей карты и не хотел, чтобы вы увидели смс о снятии средств. Поток сообщений отодвинет нужное на второй экран, и есть шанс, что вы его пропустите и не заблокируете карту вовремя. Надеюсь, это не ваш случай.

Как защититься. Внимательно проверяйте все пришедшие сообщения и блокируйте смс от ненужных сервисов. Так проще убедиться, что сообщение от банка о снятии крупной суммы или от мобильного оператора о замене симкарты не затерялось в спаме.

Если увидели что-то подозрительное, пишите. Возможно, кто-то пытается украсть ваши деньги.

Система Wi-Fi авторизации с бесплатными СМС, либо звонками

SMS

ИДЕНТИФИКАЦИЯ

В абонентскую плату входит

неограниченное количество СМС

SMS + SOCIAL

ИДЕНТИФИКАЦИЯ

Идентификация с помощью

социальных сетей и СМС

CALLER-ID

ИДЕНТИФИКАЦИЯ

В абонентскую плату входит

неограниченное количество звонков

MULTI

ИДЕНТИФИКАЦИЯ

Идентификация с помощью

Caller-ID и СМС

Подходит для гостиниц, ресторанов, фитнес-клубов, зон отдыха

Описание Услуги

Мы предлагаем простой легальный способ аутентификации ваших посетителей для предоставления им доступа к сети интернет.

Наша система работает в соответствии с законодательством, в частности производит идентификацию пользователя по номеру телефона.

Стоимость Услуги

- В абонентскую плату уже включены безлимитное количество СМС или звонков Никаких скрытых платежей Мы не берем отдельную плату за каждое SMS

Наши преимущества

Защита от штрафов

Идентификация по номеру телефона в соответствии с законом

Перенаправление

После авторизации перенаправим посетителя на ваш сайт

Страница авторизации

Настраивается под ваше заведение

Оборудование

Достаточно перенастроить существующее оборудование

Скорость

Регулировка скорости выделяемой клиенту, сбережет канал

Подробные инструкции

Пошаговое описание настройки большого числа маршрутизаторов

Сбор данных

Собираем телефоны для СМС или WhatsApp рассылок

Опытная техподдержка

Работаем 15 лет в области оказания услуг связи

Отчеты

Отчеты об авторизациях в соответствии с законодательством

Тарифные планы

для различных схем идентификации

Caller-ID

caller-id

MULTI

multi

SMS+SOCIAL

sms+social

SOCIAL

social

ВАУЧЕРЫ

ваучеры

Wi-Fi доступ по закону

В 3 квартале 2020 вводятся штрафы до 300 000 рублей

Наша цель

предоставить вам

простой инструмент

идентификации ваших посетителей

Программное обеспечение

Предлагаемое нами программное обеспечение запускается непосредственно на роутере, вам не нужен ни дополнительный компьютер, ни сервер.

Личный кабинет

Облачное решение для управления неограниченным количеством ваших Wi-Fi хотспотов.

Поддерживаемые роутеры

Предлагаемое нами программное обеспечение поддерживается большим количеством роутеров и точек доступа.

ВСЁ ЕЩЁ СОМНЕВАЕТЕСЬ?

Просто попробуйте, бесплатное тестирование сервиса в течение недели

Отзывы, жалобы и информация.

Тема сайта: Free Wi-Fi — Система авторизации с помощью СМС для вашего кафе, гостиницы, зоны отдыха

Внимание! Наши юристы могут помочь, если ваши права были нарушены, опишите проблему и вам предложат решение. Наш сайт wdomain.ru не имеет отношения к сайту и домену freewifi.su и все данные о сайте и домене на этой странице принадлежат и относятся к сайту и домену freewifi.su

Отзывы, жалобы и комментарии о сайте freewifi.su.

Оцените рейтинг сайта freewifi.su по 5-бальной шкале, кликнув на соответствующую звёздочку и оставьте о нем свой положительный отзыв или жалобу.

Задайте ваш вопрос по сайту (домену) freewifi.su или напишите комментарий текстом без переноса строк. Все переносы строк автоматически удаляются.

За оставленные отзывы и комментарии пользователи несут ответственность, вплоть до уголовной (Федеральный закон от 30.12.2020 № 538-ФЗ «О внесении изменения в статью 128-1 Уголовного кодекса Российской Федерации»). Нецензурные комментарии будут удалены!

Добавьте эту страницу в закладки (социальные кнопки вверху этой страницы) для отслеживания ответов. Автоматического уведомления на этом сайте нет!

Оставляя здесь сообщение, вы даёте согласие на обработку персональных данных и принимаете «Пользовательское соглашение» и «Правила».

freewifi.su

Рейтинг: 0.0 (всего голосов: 0)

Что это за сайт freewifi.su?

Анализ сайта

Код статуса HTTP: 200

Адрес сайта: https://freewifi.su/

Время запроса к странице: 0.976784 сек.

Поле заголовка Content-Type: text/html; charset=UTF-8

Число перенаправлений: 1

Время перенаправления: 0.257744 сек.

Основной порт: 443

Данные о сайте

Индекс качества сайта:

Тема сайта: Free Wi-Fi — Система авторизации с помощью СМС для вашего кафе, гостиницы, зоны отдыха

Заголовок сайта: Система Wi-Fi авторизации с бесплатными СМС, либо звонками

IP-адрес сайта: 84.201.136.88

Расположение сервера: Россия, регион Самарская область, город Самара

Координаты сервера: Широта: 53.20006 Долгота: 50.15

Данные обновлены: 02-12-2021

Сервер сайта на карте

Посещаемость сайта

Рейтинг сайта freewifi.su по SimilarWeb (требуется регистрация).

Метаданные сайта

Описание главной страницы:

WIFI авторизация с помощью СМС для вашего кафе, гостиницы, зоны отдыха. Мы предлагаем простой легальный способ аутентификации ваших посетителей для предоставления им доступа к сети интернет. Наша система работает в соответствие с законодательством, в частности проводит идентификацию пользователя по номеру телефона. Сбор базы телефонных номеров ваших посетителей. Экономьте на SMS. Всего одна авторизация один раз в 3 месяца. Бесплатные СМС

Ключевые слова главной страницы:

wifi авторизация, wifi аутентификацияб,wifi идентификация, wifi sms, wifi смс,sms авторизация,смс авторизация,система авторизации,сервис авторизации,система авторизации через социальные сети,сервис авторизации через социальные сети,wifi,sms,смс,hotspot,хотспот,авторизация,идентификация,аутентификация,организация хотспота,организация хотспота,рестораны,кафе,зоны отдыха,аэропорты,вокзалы,гостиницы,хорека

Фишинговая атака с помощью бесплатного WiFi

Уже давно не секрет (по крайней мере для знающих людей), что операторы открытых сетей с доступом к интернету могут легко перехватывать весь идущий через них трафик и получать таким образом различную информацию, в том числе что вы ищете и какие ресурсы посещаете. Хорошо, если ее просто передадут рекламодателям, чтобы изучать спрос на товары и услуги, и на этом все ограничится, но это далеко не все опасности, подстерегающие охочих до халявы владельцев электронных девайсов. Что же еще не так?

Недавно в РФ был принят закон, призванный обезопасить открытые точки доступа в общественных местах через обязательную авторизацию с помощью мобильного телефона или социальных сетей. Но, как часто бывает, «что-то пошло не так» и благое, казалось бы, дело обернулось появлением новых уязвимостей, играющих на тонкостях души человеческой. В итоге родился небольшой проект, который в полной мере демонстрирует безграничную легковерность подавляющего большинства представителей Homo Sapiens. Итак, обо всем по порядку.

Что за бесплатный WIFI?

Зверя изобрели и воплотили в железе наши китайские коллеги. Точнее, они построили скелет самого хищного зверя, которого мы будем одевать в овечью шкуру. Имя ему — контроллер ESP8266, неоднократно упоминавшийся на страницах нашего сайта и GitHub. В нашем проекте мы будем использовать его в качестве автономной точки доступа и веб-сервера. Девайс поднимет точку доступа с именем Free_Wifi, не содержащую пароля, при этом большая часть смартфонов и прочих девайсов будет присылать своим владельцам уведомление с предложением подключиться к открытой сети Wi-Fi, даже если они не просматривали список доступных сетей. Это проверено на Android 9 и iOS последней версии. Итак, доверчивый юзер, не особо полагаясь на интуицию и здравый смысл, нажимает на выпадающее уведомление с весьма заманчивым предложением и попадает на страницу регистрации (при этом не нужно открывать браузер). На экране появится вот такое окно.

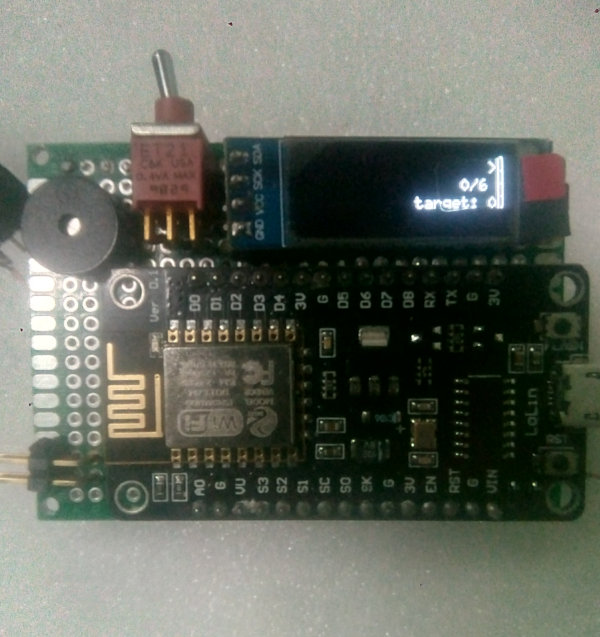

Здесь мы видим стандартную страничку приветствия открытых точек доступа, предлагающую авторизоваться с помощью электронной почты, пароля и номера телефона либо сразу ввести код авторизации, если он есть. Жертва (как правило, не задумываясь) вводит данные, после чего получает уведомление, что нужно подождать SMS-сообщение с кодом авторизации, а все введенные жертвой данные благополучно сливаются на SD-карту устройства, одновременно отображаясь на OLED-дисплее.

Итак, наше устройство работает в режиме фейковой точки доступа, которая имеет привлекательное название и вынуждает расположенные поблизости девайсы обращать внимание на приглашение подключиться, но на самом деле просто сливает учетные данные пользователей.

И что дальше?

А вот дальше начинается самое интересное. В самом простом случае у нас окажется предположительно действующий адрес электронной почты и номер телефона. В лучшем случае мы получим бонусом некий пароль — возможно, один из тех, которыми пользуется данный человек.

Часто ли ты используешь разные пароли для разных сервисов? Вопрос, скорее всего, риторический. Но, даже не имея действительного пароля, можно уже сделать выводы о предпочтениях и уровне осведомленности человека. А адрес электронной почты и номер телефона — это уже хоть какая-то информация, способная сыграть большую роль в дальнейших атаках. Тут на что фантазии хватит: от рассылки писем и SMS с рекламой находящихся поблизости заведений до взлома почты, социальных сетей и деанонимизации человека… Как минимум этот метод позволит узнать номерок и мыло понравившейся девчонки из соседнего подъезда.

В общем, мы наглядно убедились, что открытые сети могут быть весьма небезопасны.

Рождение зверя

Как я уже говорил, использовать мы будем ESP8266 NodeMCU либо ESP32 (для 32 придется подкорректировать код), эти контроллеры работают идентично. Вооружаемся паяльником, макетной платкой, инструментами. Также в нашем устройстве применяется адаптер microSD-карты и OLED-дисплей размером 128 на 32 пикселя с контроллером SSD1306 и интерфейсом i2C. Еще нам понадобится зуммер (динамик-пищалка от старого системника). Так, все приготовили. Берем схему, которая показана на следующей картинке, и приступаем к сборке зверюги. Можно паять, можно соединить просто на макетной плате, суть от этого не изменится.

Я предполагаю, что ты уже имеешь опыт работы с ESP, в Arduino IDE и справишься со всеми последующими шагами. Если нет, то вот ссылка на подробный гайд.

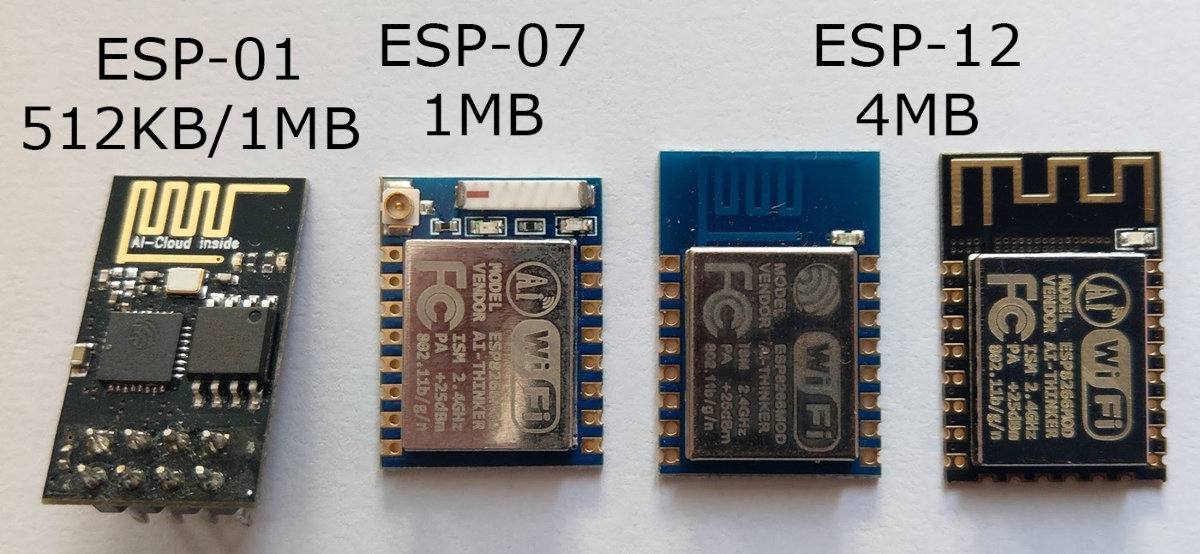

Перед сборкой учти, что не все модули ESP подойдут для нашего проекта. Во-первых, некоторые виды модулей имеют весьма малый объем памяти и прошивка с дополнительным файлом может просто не поместиться «на борт». Во-вторых, у некоторых разновидностей физически не хватит выводов для подключения необходимой периферии (а у нас задействованы аж три периферийных устройства). Из того, что есть на рынке, для проекта подойдут (и были испытаны) следующие модификации ESP8266: NodeMCU V3, V1, V0.9. В принципе, любой модуль, распаянный на отладочной плате с достаточным количеством выводов, сгодится.

ESP-12 — отличный вариант, так как обладает всеми необходимыми выводами и вполне достаточным объемом памяти. ESP-07 тоже хороший вариант, но здесь нужно внимательно смотреть на модификацию (есть 1 Мбайт памяти, а есть 3 Мбайт). Но из неоспоримых плюсов однозначно можно назвать наличие разъема под внешнюю антенну.

Обрати внимание, что крайний слева модуль для наших целей не подойдет: слишком мало памяти и нет необходимых выводов на плате. Также не вариант модуль ESP-201, он крайне глючно работает. Вот еще несколько плат NodeMCU — все они для проекта вполне сгодятся.

Приобрести все компоненты можно на AliExpress. Вот список того, что нам понадобится:

Если ты собираешь устройство методом пайки проводами, крайне рекомендую приобрести для этих целей МГТФ 0.12 — это провод, отлично зарекомендовавший себя еще со времен СССР, он обладает превосходными характеристиками проводимости, прочности, огнеупорности и долговечности.

Первым делом соединяй между собой минусовую шину всех плат и только потом приступай к пайке остальных выводов. Применять лучше гелевый флюс либо жидкий флюс, но не активный и, боже упаси, не на кислотной основе. Хорошие флюс-гели ты можешь найти в радиомагазинах своего города или в магазинах, торгующих запчастями и инструментами для ремонта сотовых телефонов.

После пайки нужно тщательно промыть плату мягкой кистью и ацетоном, спиртом или специальным раствором для удаления флюса. Остатки флюса могут вызывать довольно сильные паразитные связи на выводах контроллера, особенно на аналоговых входах.

Внимательно перепроверяй все, что собираешься паять, на соответствие схеме. Все выводы, указанные в схеме, полностью соответствуют по своим обозначениям выводам на платах (они подписаны одинаково). Особенное внимание обращай на пины питания. На плате NodeMCU они двух видов: на 5 В и на 3,3 В. Как правило, на модулях SD-карт имеется свой преобразователь напряжения, поэтому такой модуль можно запитать от 5 В. Это даже лучше — не стоит перегружать и без того не особо мощный преобразователь на плате NodeMCU, ему и так вытягивать обвязку и весь Wi-Fi-модуль c дисплеем.

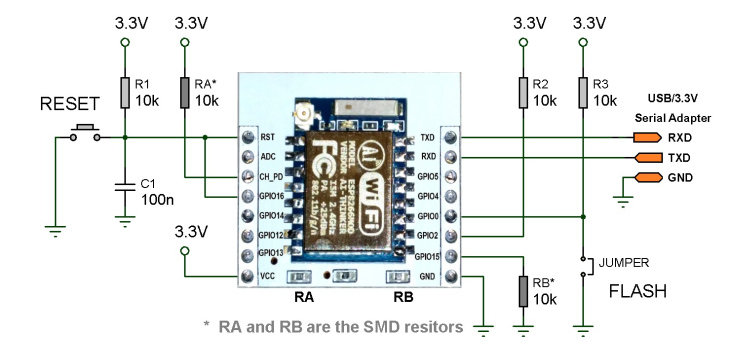

Итак, плату собрали, питание проверили, монтаж проверили, наличие драйверов в системе тоже проверили. Если в твоей схеме используется отдельно модуль ESP, то необходимо будет подключить его в соответствии с даташитом конкретной модификации (речь идет о подтяжке резисторами определенных выводов, всю информацию можно найти в интернете). Ниже приведен пример подключения по стандартной схеме модуля ESP-07 (ESP-12 подключается аналогично). Без резисторов, (особенно на выводах СH_PD) модуль попросту не запустится, так же как и без активации вывода FLASH ты просто не сможешь его прошить.

Бузер (он же зуммер, он же пищалка) у нас пассивный! То есть он не имеет встроенного генератора, такой можно вытащить из старого системника или купить за пять рублей у бомжей. Дисплей мы используем с контроллером SSD1306 (это тоже необходимо учесть). Что же касается адаптера для SD-карты — тут особых нюансов нет. За исключением того, что на борту должен иметься преобразователь на 3,3 В, так как сам контроллер питается именно этим напряжением, как и карта.

Если преобразователя нет, то запитываем адаптер от MCU с ноги 3,3 В, но не 5! Иначе с модулем можно будет распрощаться в мгновение ока. То же касается и дисплея, хотя на нем установлен преобразователь и, по сути, сам дисплей толерантен к пятивольтовому питанию, чего нельзя сказать об уровнях сигналов i2C. Поэтому настоятельно рекомендую запитывать его также от 3,3 В.

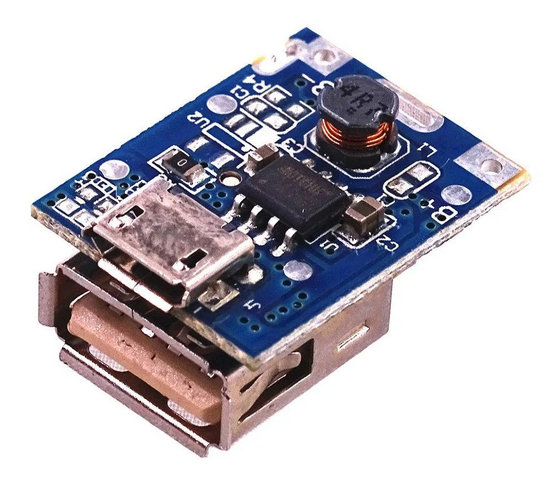

Из дополнительных плюшек я приобрел копеечный модуль зарядки Li-Ion-аккумулятора от пауэрбанка за каких-то 52 рубля. Его фишка в том, что он способен выдавать ток до 1 А и имеет встроенный DC-DC STEP-UP на 5 В. А это нам и нужно, с него мы и запитаем систему.

Одного заряда аккумулятора типа 18650 хватает очень надолго. Общее потребление устройства составляет около 120 мА, а емкость 18650 колеблется от 1800 до 3200 мА. Нехитрые расчеты позволят тебе вычислить время работы девайса от батарейки. Еще один немаловажный момент: питание 5 В необходимо подавать на вывод VIN платы NodeMCU, так как в рабочем режиме питать через USB, имея в распоряжении аккумулятор, попросту непрактично.

И последний важный момент: при использовании отдельных модулей (без отладочной платы) имей в виду, что они также рассчитаны на питание 3,3 В. Так что, если ты не хочешь лишний раз бежать в магазин за новой ESP-шкой, учти этот момент. Подобные преобразователи можно также купить в радиомагазине, их цена около 90 рублей. Вполне достаточно на 500 мА. Еще я подумывал оснастить железяку голосовым оповещением на базе платки WTV020, но это в дальнейшем. Будет здорово, наверное, когда система начнет общаться с тобой приятным женским голосом, сообщая об очередной жертве в захлопнувшемся капкане.

Идем делать кофе: начинается самое интересное.

Создаем точку доступа с бесплатным WIFI

За основу прошивки для данного девайса был взят код, разработанный нашим коллегой 0xRM. Код был доработан и переделан в соответствии с требованиями «Роскомнадзора» под сценарий использования в России.

Ничего особо сложного в нем нет, самые необходимые строки прокомментированы. Файл notes (это ассоциация кодов звука для зуммера) должен лежать в одной папке с файлом прошивки и, соответственно, появится в окне проекта в качестве отдельной вкладки.

Сама веб-страница авторизации вместе с ее оформлением лежит в коде программы и закодирована в Base64 (это та самая длиннющая строка в коде, практически нечитабельная). Все моя непомерная лень: я не стал заморачиваться с переносом страницы авторизации в отдельный HTML-файл. Скорее всего, сделаю это, когда буду модернизировать проект.

ESP имеет хитрую фишку: он умеет считывать и выполнять код программы не из своей памяти, а с SD-карты. Я не пробовал, но не раз слышал об этом, так что это станет поводом для дальнейших исследований. В планах сделать несколько иной способ авторизации, а точнее, поместить на SD-карту две-три фишинговые страницы, например страницы авторизации Google, Vk.com, Instagram, а сама страница входа будет предлагать авторизоваться с помощью одного из перечисленных сайтов.

Кроме того, после ввода данных покажем юзеру реалистичную страницу ошибки (например, с сообщением об ошибке соединения), дабы не вызывать особых подозрений. И никакая система безопасности не спалит подвох, так как веб-узел находится на нашем устройстве и совершенно никаких точек соприкосновения с реальным интернетом, естественно, не имеет. Но все это дело будущих усовершенствований, и при желании ты сам можешь доработать идею на собственный вкус.

Логи авторизации на нашей фишинговой странице хранятся на SD-карте, а на экране мы видим только авторизационные данные последнего зашедшего и общее количество жертв. В общем, не забудь вставить в девайс карту памяти. Код программы можно скачать со страницы проекта на GitHub.

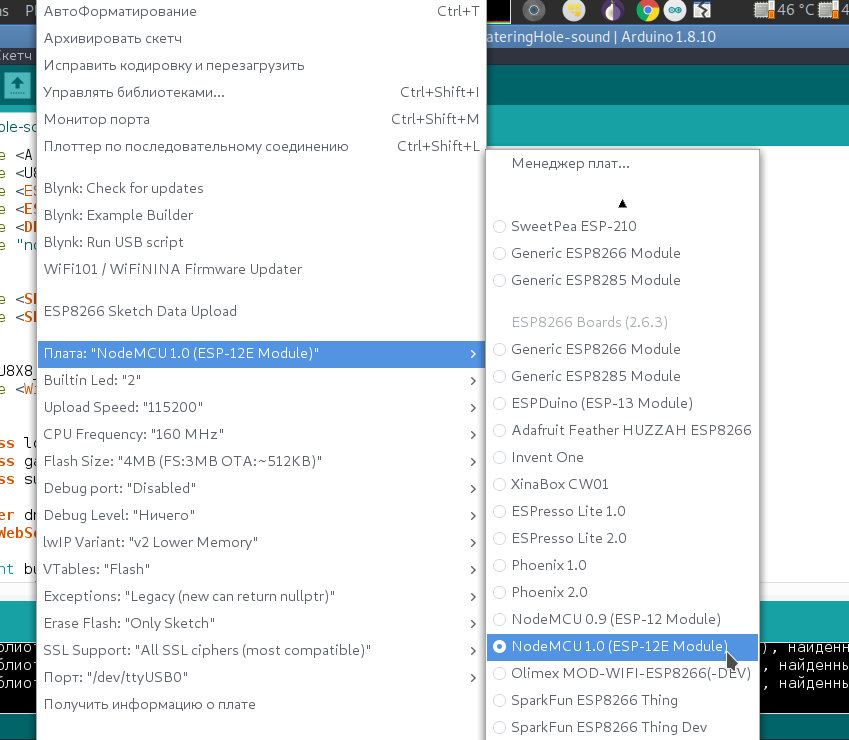

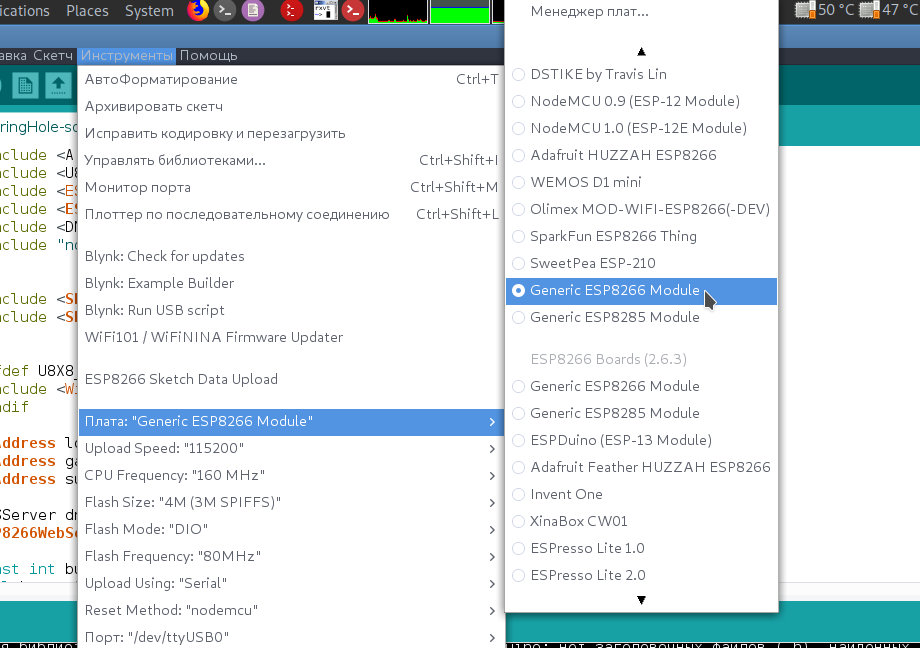

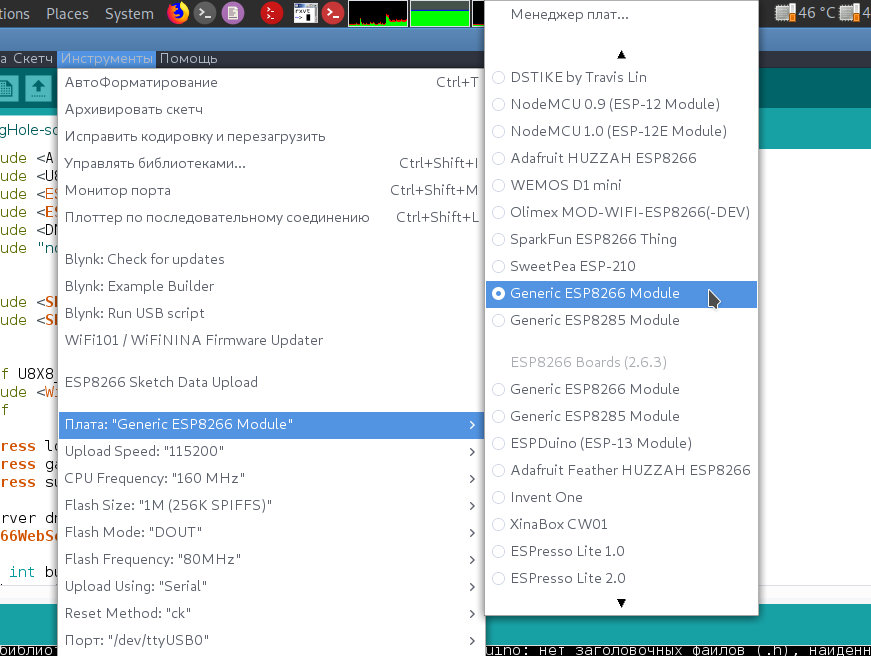

При выборе платы контроллера в Arduino IDE обращаем внимание на параметры того, что мы выбрали. Ниже представлен порядок выбора и настройки, которые используются для плат в зависимости от их типа.

Теперь о порядке работы: при запуске ты увидишь на дисплее приветственное сообщение, после чего устройство оповестит тебя о попытке инициализации карты памяти. Если ее нет, девайс издаст три коротких предупредительных выстрела звуковых сигнала, после чего продолжится выполнение программы.

Программа тоже будет выводить сообщения о выполняемой в данный момент операции. После завершения всех описанных в программе действий ты услышишь мелодию, которая оповестит, что точка доступа успешно запустилась и устройство готово к работе.

На экране появится индикатор уровня заряда батареи, а также счетчик количества подключенных клиентов и число авторизовавшихся пользователей. Когда очередная потенциальная жертва введет данные, ты снова услышишь мелодичный сигнал, оповещающий о том, что кто-то попался в нашу ловушку. Файл с логами авторизации сохраняется на карту памяти. Предварительно она обязательно должна быть отформатирована в FAT32, в противном случае карта работать не будет.

Выводы

Этот проект может быть модернизирован при использовании, например, модулей ESP-07 с внешней антенной, значительно увеличит дальность покрытия. Гораздо страшнее эта зверюга станет, если на странице авторизации предлагать жертвам войти в сеть с помощью социальных сетей, после чего показывать фишинговую страницу с формой для ввода логина и пароля, оформление которой идентично настоящей.

В этом случае ты получишь учетные данные, которые потом можно использовать множеством способов, не все из которых законны. Кроме того, существуют скрипты, позволяющие делать снимки с фронтальных камер устройства. Их можно встроить в веб-страницы на нашем мини-сервере.

Еще мы можем прописать данные уже имеющейся открытой точки доступа в нашу прошивку и поднять ее копию, при этом настоящую точку отключить с помощью все тех же ESP8266. В общем, здесь поле непаханое, и свобода творчества ограничивается лишь твоей фантазией.