Forbidden vlan ports что это

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Ср май 21, 2014 08:55

Сообщений: 4

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Чт сен 08, 2011 04:59

Сообщений: 1621

Откуда: Алтайский край, Барнаул

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3028 у меня в парке нет, но для 3526 вот так: |

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

| Так. У меня есть 3200-28 C1. В 10-м порту у него клиент. Я хочу понять, при каких условиях коммутатор может добавить этот 10-й порт в управляющий влан (vid=3). Клиентом выступает DES-3028. Только лишь потому, что там удобно отправить кадр в нужном влане. К 3028 я подключаюсь через консольку, настраиваю ему ipif в 3-й влан с IP из сети 3200-28 и пингую сам 3200-28. Ничего не происходит. Сейчас управляющие вланы накинуты только на магистральные порты. Думаю, стоит ли делать их forbidden для абонентских или вероятность того, что клиент вклинится в управляющий влан минимальна? Пока у меня это не получилось. |

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3200-28 (10 порт) (3 порт)3028 enable pvid auto_assign enable gvrp для 3028 приблизительно вот так: С таким конфигом на 10 порту коммутатора управляющий (третий) влан нарисуется автоматически. Трафик между ними начнёт ходить. Ключевое слово здесь advertisement enable Часовой пояс: UTC + 3 часа Кто сейчас на форумеСейчас этот форум просматривают: нет зарегистрированных пользователей и гости: 23 Forbidden vlan ports что это |

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Ср май 21, 2014 08:55

Сообщений: 4

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Чт сен 08, 2011 04:59

Сообщений: 1621

Откуда: Алтайский край, Барнаул

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3028 у меня в парке нет, но для 3526 вот так: |

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

| Так. У меня есть 3200-28 C1. В 10-м порту у него клиент. Я хочу понять, при каких условиях коммутатор может добавить этот 10-й порт в управляющий влан (vid=3). Клиентом выступает DES-3028. Только лишь потому, что там удобно отправить кадр в нужном влане. К 3028 я подключаюсь через консольку, настраиваю ему ipif в 3-й влан с IP из сети 3200-28 и пингую сам 3200-28. Ничего не происходит. Сейчас управляющие вланы накинуты только на магистральные порты. Думаю, стоит ли делать их forbidden для абонентских или вероятность того, что клиент вклинится в управляющий влан минимальна? Пока у меня это не получилось. |

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3200-28 (10 порт) (3 порт)3028 enable pvid auto_assign enable gvrp для 3028 приблизительно вот так: С таким конфигом на 10 порту коммутатора управляющий (третий) влан нарисуется автоматически. Трафик между ними начнёт ходить. Ключевое слово здесь advertisement enable Часовой пояс: UTC + 3 часа Кто сейчас на форумеСейчас этот форум просматривают: нет зарегистрированных пользователей и гости: 23 Forbidden vlan ports что это |

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Ср май 21, 2014 08:55

Сообщений: 4

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Чт сен 08, 2011 04:59

Сообщений: 1621

Откуда: Алтайский край, Барнаул

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3028 у меня в парке нет, но для 3526 вот так: |

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

| Так. У меня есть 3200-28 C1. В 10-м порту у него клиент. Я хочу понять, при каких условиях коммутатор может добавить этот 10-й порт в управляющий влан (vid=3). Клиентом выступает DES-3028. Только лишь потому, что там удобно отправить кадр в нужном влане. К 3028 я подключаюсь через консольку, настраиваю ему ipif в 3-й влан с IP из сети 3200-28 и пингую сам 3200-28. Ничего не происходит. Сейчас управляющие вланы накинуты только на магистральные порты. Думаю, стоит ли делать их forbidden для абонентских или вероятность того, что клиент вклинится в управляющий влан минимальна? Пока у меня это не получилось. |

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3200-28 (10 порт) (3 порт)3028 enable pvid auto_assign enable gvrp для 3028 приблизительно вот так: С таким конфигом на 10 порту коммутатора управляющий (третий) влан нарисуется автоматически. Трафик между ними начнёт ходить. Ключевое слово здесь advertisement enable Часовой пояс: UTC + 3 часа Кто сейчас на форумеСейчас этот форум просматривают: нет зарегистрированных пользователей и гости: 23 Forbidden vlan ports что это |

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Ср май 21, 2014 08:55

Сообщений: 4

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Чт сен 08, 2011 04:59

Сообщений: 1621

Откуда: Алтайский край, Барнаул

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3028 у меня в парке нет, но для 3526 вот так: |

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

| Так. У меня есть 3200-28 C1. В 10-м порту у него клиент. Я хочу понять, при каких условиях коммутатор может добавить этот 10-й порт в управляющий влан (vid=3). Клиентом выступает DES-3028. Только лишь потому, что там удобно отправить кадр в нужном влане. К 3028 я подключаюсь через консольку, настраиваю ему ipif в 3-й влан с IP из сети 3200-28 и пингую сам 3200-28. Ничего не происходит. Сейчас управляющие вланы накинуты только на магистральные порты. Думаю, стоит ли делать их forbidden для абонентских или вероятность того, что клиент вклинится в управляющий влан минимальна? Пока у меня это не получилось. |

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

Зарегистрирован: Вс дек 21, 2008 18:53

Сообщений: 1308

Зарегистрирован: Вт фев 07, 2012 10:47

Сообщений: 302

Откуда: Красноярск

| 3200-28 (10 порт) (3 порт)3028 enable pvid auto_assign enable gvrp для 3028 приблизительно вот так: С таким конфигом на 10 порту коммутатора управляющий (третий) влан нарисуется автоматически. Трафик между ними начнёт ходить. Ключевое слово здесь advertisement enable Часовой пояс: UTC + 3 часа Кто сейчас на форумеСейчас этот форум просматривают: нет зарегистрированных пользователей и гости: 23 Записки IT специалистаТехнический блог специалистов ООО»Интерфейс» VLAN для начинающих. Общие вопросы

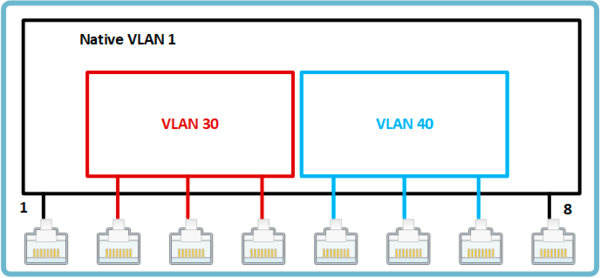

Прежде чем продолжить сделаем краткое отступление о работе локальных сетей. В данном контексте мы будем говорить об Ethernet-сетях описанных стандартом IEEE 802.3, куда входят всем привычные проводные сети на основе витой пары. Основой такой сети является коммутатор (свич, switch), который работает на втором уровне сетевой модели OSI (L2). Коммутатор анализирует заголовки каждого входящего кадра и заносит соответствие MAC-адреса источника в специальную MAC-таблицу, после чего кадр, адресованный этому узлу, будет направляться сразу на определенный порт, если МАС-адрес получателя неизвестен, то кадр отправляется на все порты устройства. После получения ответа коммутатор привяжет MAC-адрес к порту и будет отправлять кадры только через него. Как мы уже говорили выше, к широковещанию прибегает сам коммутатор, когда получает кадр MAC-адрес которого отсутствует в MAC-таблице, а также узлы сети, отправляя кадры на адрес FF:FF:FF:FF:FF:FF, такие кадры будут доставлены всем узлам сети в широковещательном сегменте. А теперь вернемся немного назад, к доменам коллизий и вспомним о том, что в нем может передаваться только один кадр одновременно. Появление широковещательных кадров снижает производительность сети, так как они доставляются и тем, кому надо и тем, кому не надо. Делая невозможным в это время передачу целевой информации. Кроме того, записи в MAC-таблице имеют определенное время жизни, по окончании которого они удаляются, что снова приводит к необходимости рассылки кадра на все порты устройства. Чем больше в сети узлов, тем острее стоит проблема широковещания, поэтому широковещательные домены крупных сетей принято разделять. Это уменьшает количество паразитного трафика и увеличивает производительность, а также повышает безопасность, так как ограничивает передачу кадров только своим широковещательным доменом. Как это можно сделать наиболее простым образом? Установить вместо одно коммутатора два и подключить каждый сегмент к своему коммутатору. Но это требует покупки нового оборудования и, возможно, прокладки новых кабельных сетей, поэтому нам на помощь приходит технология VLAN. Давайте рассмотрим, как работает коммутатор с виртуальными сетями. В нашем примере мы возьмем условный 8-портовый коммутатор и настроим на нем три порта на работу с одним VLAN, а еще три порта с другим.

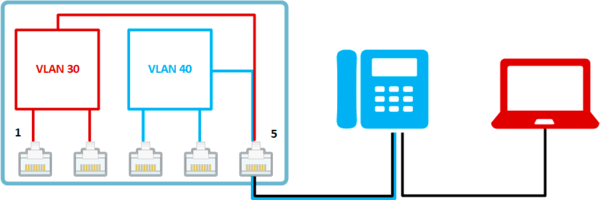

Каждый VLAN обозначается собственным номером, который является идентификатором виртуально сети. Порты, которые не настроены ни для какого VLAN считаются принадлежащими Native VLAN, по умолчанию он обычно имеет номер 1 (может отличаться у разных производителей), поэтому не следует использовать этот номер для собственных сетей. Порты, настроенные нами для работы с VLAN, образуют как-бы два отдельных виртуальных коммутатора, передавая кадры только между собой. Каким образом это достигается? В порт, принадлежащий определенному VLAN, могут быть отправлены только пакеты с тегом, принадлежащим этому VLAN, остальные будут отброшены. Фактически мы только что разделили единый широковещательный домен на несколько меньших и трафик из одного VLAN никогда не попадет в другой, даже если эти подсети будут использовать один диапазон IP. Для конечных узлов сети такой коммутатор нечем ни отличается от обычного. Вся обработка виртуальных сетей происходит внутри. Такие порты коммутатора называются портами доступа или нетегированными портами (access port, untagged). Обычно они используются для подключения конечных узлов сети, которые не должны ничего знать об иных VLAN и работать в собственном сегменте. А теперь рассмотрим другую картину, у нас есть два коммутатора, каждый из которых должен работать с обоими VLAN, при этом соединены они единственным кабелем и проложить дополнительный кабель невозможно. В этом случае мы можем настроить один или несколько портов на передачу тегированного трафика, при этом можно передавать как трафик любых VLAN, так и только определенных. Такой порт называется магистральным (тегированным) или транком (trunk port, tagged).

Так как кадр 802.1Q отличается от обычного Ehternet-кадра, то работать с ним могут только устройства с поддержкой данного протокола. Если на пути тегированного трафика попадется обычный коммутатор, то такие кадры будут им отброшены. В случае доставки 802.1Q кадров конечному узлу сети такая поддержка потребуется от сетевой карты устройства. Если на магистральный порт приходит нетегированный трафик, то ему обычно назначается Native VLAN.

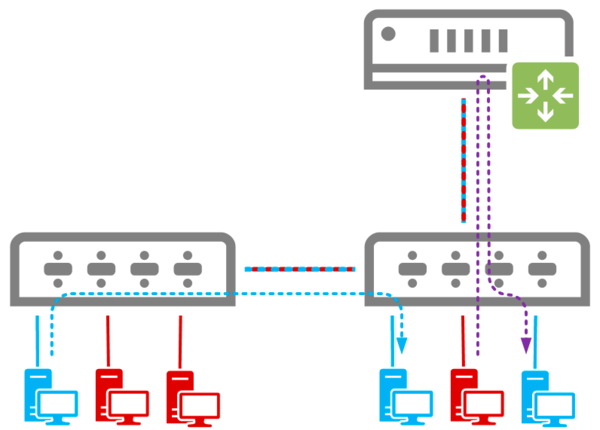

Все кадры, попадающие с порта доступа в коммутатор, получают тег с VLAN ID 40 и могут покинуть коммутатор только через порты, принадлежащие этому VLAN или транк. Таким образом любые широковещательные запросы не уйдут дальше своего VLAN. Получив ответ узел сети формирует кадр и отправляет его адресату. Далее в дело снова вступают коммутаторы, сверившись с MAC-таблицей они отправляют кадр в один из портов, который будет либо принадлежать своему VLAN, либо будет являться магистральным. В любом случае кадр будет доставлен по назначению без использования маршрутизатора, только через коммутаторы. Совсем иное дело, если узел одного из VLAN хочет получить доступ к узлу другого VLAN. В нашем случае узел из красной сети (VLAN ID 30) хочет получить доступ к узлу синей сети (VLAN ID 40). Узел источник знает IP-адрес адресата и также знает, что этот адрес не принадлежит его сети. Поэтому он формирует IP-пакет на адрес основного шлюза сети (роутера), помещает его в Ethernet-кадр и отправляет на порт коммутатора. Коммутатор добавляет к кадру тег с VLAN ID 30 и доставляет его роутеру. Роутер получает данный кадр, извлекает из него IP-пакет и анализирует заголовки. Обнаружив адрес назначения, он сверяется с таблицей маршрутизации и принимает решение куда отправить данный пакет дальше. После чего формируется новый Ethernet-кадр, который получает тег с новым VLAN ID сети-получателя в него помещается IP-пакет, и он отправляется по назначению. Таким образом любой трафик внутри VLAN доставляется только с помощью коммутаторов, а трафик между VLAN всегда проходит через маршрутизатор, даже если узлы находятся в соседних физических портах коммутатора. Говоря о межвлановой маршрутизации нельзя обойти вниманием такие устройства как L3 коммутаторы. Это устройства уровня L2 c некоторыми функциями L3, но, в отличие от маршрутизаторов, данные функции существенно ограничены и реализованы аппаратно. Этим достигается более высокое быстродействие, но пропадает гибкость применения. Как правило L3 коммутаторы предлагают только функции маршрутизации и не поддерживают технологии для выхода во внешнюю сеть (NAT) и не имеют брандмауэра. Но они позволяют быстро и эффективно осуществлять маршрутизацию между внутренними сегментами сети, в том числе и между VLAN. Маршрутизаторы предлагают гораздо большее число функций, но многие из них реализуются программно и поэтому данный тип устройств имеет меньшую производительность, но гораздо более высокую гибкость применения и сетевые возможности. При этом нельзя сказать, что какое-то из устройств хуже, каждое из них хорошо на своем месте. Если мы говорим о маршрутизации между внутренними сетями, в том числе и о межвлановой маршрутизации, то здесь предпочтительно использовать L3 коммутаторы с их высокой производительностью, а когда требуется выход во внешнюю сеть, то здесь нам потребуется именно маршрутизатор, с широкими сетевыми возможностями. Помогла статья? Поддержи автора и новые статьи будут выходить чаще: Или подпишись на наш Телеграм-канал: |

Виртуализацией сегодня уже никого не удивить. Эта технология прочно вошла в нашу жизнь и помогает более эффективно использовать имеющиеся ресурсы, а также обеспечивает достаточную гибкость в изменении существующей конфигурации, позволяя перераспределять ресурсы буквально налету. Не обошла виртуализация и локальные сети. Технология VLAN (Virtual Local Area Network) позволяет создавать и гибко конфигурировать виртуальные сети поверх физической. Это позволяет реализовывать достаточно сложные сетевые конфигурации без покупки дополнительного оборудования и прокладки дополнительных кабелей.

Виртуализацией сегодня уже никого не удивить. Эта технология прочно вошла в нашу жизнь и помогает более эффективно использовать имеющиеся ресурсы, а также обеспечивает достаточную гибкость в изменении существующей конфигурации, позволяя перераспределять ресурсы буквально налету. Не обошла виртуализация и локальные сети. Технология VLAN (Virtual Local Area Network) позволяет создавать и гибко конфигурировать виртуальные сети поверх физической. Это позволяет реализовывать достаточно сложные сетевые конфигурации без покупки дополнительного оборудования и прокладки дополнительных кабелей.

Магистральные порты используются для соединения сетевого оборудования между собой, к конечным узлам сети тегированный трафик обычно не доставляется. Но это не является догмой, в ряде случаев тегированный трафик удобнее доставить именно конечному узлу, скажем, гипервизору, если он содержит виртуальные машины, принадлежащие разным узлам сети.

Магистральные порты используются для соединения сетевого оборудования между собой, к конечным узлам сети тегированный трафик обычно не доставляется. Но это не является догмой, в ряде случаев тегированный трафик удобнее доставить именно конечному узлу, скажем, гипервизору, если он содержит виртуальные машины, принадлежащие разным узлам сети.

Как работает эта схема? Допустим ПК из синей сети (VLAN ID 40), хочет обратиться к другому узлу синей сети. IP-адрес адресата ему известен, но для того, чтобы отправить кадр нужно знать физический адрес устройства. Для этого ПК источник делает широковещательный ARP-запрос, передавая в нем нужный ему IP-адрес, в ответ на него обладатель этого IP сообщит ему собственный MAC-адрес.

Как работает эта схема? Допустим ПК из синей сети (VLAN ID 40), хочет обратиться к другому узлу синей сети. IP-адрес адресата ему известен, но для того, чтобы отправить кадр нужно знать физический адрес устройства. Для этого ПК источник делает широковещательный ARP-запрос, передавая в нем нужный ему IP-адрес, в ответ на него обладатель этого IP сообщит ему собственный MAC-адрес.