Обзор доменных служб Active Directory

Область применения: Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows Server 2012 R2, Windows Server 2012

Каталог — это иерархическая структура, в которой хранятся сведения об объектах в сети. Служба каталогов, например домен Active Directory Services (AD DS), предоставляет методы для хранения данных каталога и предоставления доступа к этим данным сетевым пользователям и администраторам. Например, AD DS хранит сведения об учетных записях пользователей, таких как имена, пароли, Номера телефонов и т. д., а также позволяет другим полномочным пользователям в той же сети получить доступ к этим сведениям.

Active Directory хранит сведения об объектах в сети и предоставляет эту информацию администраторам и пользователям, которые могут легко найти и использовать ее. Active Directory использует структурированное хранилище данных в качестве основы для логической иерархической организации сведений в каталоге.

Это хранилище данных, также называемое каталогом, содержит сведения об Active Directoryных объектах. Обычно эти объекты включают в себя общие ресурсы, такие как серверы, тома, принтеры, учетные записи пользователей и компьютеров сети. Дополнительные сведения о Active Directory хранилище данных см. в разделе хранилище данных каталога.

Безопасность интегрирована с Active Directory путем проверки подлинности входа и управления доступом к объектам в каталоге. С помощью одного входа в сеть администраторы могут управлять данными каталога и организацией по всей сети, а авторизованные пользователи сети могут получать доступ к ресурсам в любой точке сети. Администрирование на основе политики облегчает управление даже очень сложной сетью. Дополнительные сведения о Active Directory безопасности см. в разделе Общие сведения о безопасности.

Active Directory также включает:

Набор правил, схема, определяющая классы объектов и атрибутов, содержащихся в каталоге, ограничения и ограничения для экземпляров этих объектов и формат их имен. Дополнительные сведения о схеме см. в разделе Schema.

Механизм запросов и индексов, чтобы объекты и их свойства могли быть опубликованы и найдены сетевыми пользователями или приложениями. Дополнительные сведения о запросах к каталогу см. в разделе Поиск сведений о каталоге.

Основные сведения о Active Directory

В этом разделе приводятся ссылки на основные понятия Active Directory:

Подробный список концепций Active Directory см. в разделе Общие сведения о Active Directory.

Доменные службы Active Directory

Назначение

Службы Microsoft домен Active Directory Services являются основой для распределенных сетей, построенных на базе Windows 2000 Server, Windows Server 2003 и Microsoft Windows Server 2008, которые используют контроллеры домена. Домен Active Directory Services предоставляют безопасное, структурированное, иерархическое хранилище данных для объектов в сети, таких как пользователи, компьютеры, принтеры и службы. Службы домен Active Directory предоставляют поддержку для поиска этих объектов и работы с ними.

В этом разделе представлен обзор служб домен Active Directory и примеры кода для основных задач, таких как поиск объектов и чтение свойств, в более сложные задачи, такие как публикация службы.

Windows 2000 Server и более поздние операционные системы предоставляют пользователям пользовательский интерфейс для работы с объектами и данными в службах домен Active Directory Services. В этом руководство описывается, как расширить и настроить этот пользовательский интерфейс. В нем также описывается расширение служб домен Active Directory путем определения новых классов и атрибутов объектов.

Следующая документация предназначена для компьютерных программистов. Если вы являетесь конечным пользователем, пытающимся выполнить отладку ошибки печати или проблемы с домашней сетью, см. форумы сообщества Майкрософт.

Где применимо

Сетевые администраторы пишут сценарии и приложения, обращающиеся к службам домен Active Directory для автоматизации общих административных задач, таких как добавление пользователей и групп, Управление принтерами и настройка разрешений для сетевых ресурсов.

Независимые поставщики программного обеспечения и разработчики конечных пользователей могут использовать программирование служб домен Active Directory Services для включения в каталог своих продуктов и приложений. Службы могут публиковать себя в домен Active Directory Services; Клиенты могут использовать службы домен Active Directory для поиска служб, и они могут использовать службы домен Active Directory для поиска и работы с другими объектами в сети.

Аудитория разработчиков

Требования к среде выполнения

Службы домен Active Directory работают на контроллерах домена Windows 2000 и более поздних версий. Однако клиентские приложения могут быть написаны для и запускаться в Windows Vista, Windows Server 2003, Windows XP, Windows 2000, Windows NT 4,0, Windows 98 и Windows 95.

Содержание раздела

Общие сведения о службах домен Active Directory.

Руководством по программированию служб домен Active Directory Services.

Справочник по программированию домен Active Directory Services.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Полное руководство по Active Directory, от установки и настройки до аудита безопасности. Ч. 1: Введение в Active Directory (понятия, применение, отличие от Workgroup)

Оглавление

8. Групповые политики

9. Управление пользователями и компьютерами Active Directory. Группы. Организационные единицы

10. Настройка траста и сайта доменов

11. Другие службы и роли Active Directory

12. Настройка Samba (Active Directory для Linux)

13. Инструменты для аудита безопасности Active Directory

Что такое Active Directory

Active Directory — это технология Microsoft, которая представляет собой распределенную базу данных, в которой хранятся объекты в иерархическом, структурированном и безопасном формате. Объекты AD обычно представляют пользователей, компьютеры, периферийные устройства и сетевые службы. Каждый объект уникально идентифицируется своим именем и атрибутами. Домен, лес и дерево представляют собой логические подразделения инфраструктуры AD.

Домены Windows обычно используются в больших сетях — корпоративных сетях, школьных сетях и государственных сетях. Они не то, с чем вы столкнётесь дома, если у вас нет ноутбука, предоставленного вашим работодателем или учебным заведением.

Типичный домашний компьютер — обособленный объект. Вы управляете настройками и учётными записями пользователей на компьютере. Компьютер, присоединённый к домену, отличается — этими настройками управляет контроллер домена.

Что такое домен?

Домены Windows предоставляют сетевым администраторам возможность управлять большим количеством компьютеров и контролировать их из одного места. Один или несколько серверов, известных как контроллеры домена, контролируют домен и компьютеры на нём.

Домены обычно состоят из компьютеров в одной локальной сети. Однако компьютеры, присоединённые к домену, могут продолжать обмениваться данными со своим контроллером домена через VPN или подключение к Интернету. Это позволяет предприятиям и учебным заведениям удалённо управлять ноутбуками, которые они предоставляют своим сотрудникам и учащимся.

Когда компьютер присоединён к домену, он не использует свои собственные локальные учётные записи пользователей. Учётные записи пользователей и пароли устанавливаются на контроллере домена. Когда вы входите в систему в этом домене, компьютер аутентифицирует имя вашей учётной записи и пароль с помощью контроллера домена. Это означает, что вы можете войти в систему с одним и тем же именем пользователя и паролем на любом компьютере, присоединённом к домену.

Сетевые администраторы могут изменять параметры групповой политики на контроллере домена. Каждый компьютер в домене получит эти настройки от контроллера домена, и они переопределят любые локальные настройки, указанные пользователями на своих компьютерах. Все настройки контролируются из одного места. Это также «блокирует» компьютеры. Вероятно, вам не будет разрешено изменять многие системные настройки на компьютере, присоединённом к домену.

Другими словами, когда компьютер является частью домена, организация, предоставляющая этот компьютер, управляет и настраивает его удалённо. Они контролируют ПК, а не тот, кто им пользуется.

Поскольку домены не предназначены для домашних пользователей, к домену можно присоединить только компьютер с версией Windows Professional или Enterprise. Устройства под управлением Windows RT также не могут присоединяться к доменам.

Для чего нужна Active Directory

Если в вашем офисе используется Active Directory, все машины будут подключены к домену, что означает, что вся информация хранится в централизованном месте, а не локально на жёстких дисках отдельных компьютеров. Домен управляется глобальным каталогом, который отслеживает все устройства, зарегистрированные в сети. В глобальном каталоге хранятся IP-адреса, имена компьютеров и пользователей, поэтому глобальный администратор может контролировать всё, что происходит в домене. Чтобы управлять компьютерами, администратору просто понадобится имя этого компьютера, потому что всё уже связано с серверной частью.

Когда вы используете Active Directory, все разрешения устанавливаются контроллером домена. Это означает, что сетевой администратор уже сообщил контроллеру домена, какие разрешения назначить каждому пользователю. Это делает всю цифровую коммуникацию более эффективной.

Что может администратор сети через Active Directory?

Не всем в вашей организации обязательно нужен доступ ко всем файлам/документам, имеющим отношение к вашей компании. С помощью Active Directory вы можете предоставить отдельным пользователям разрешение на доступ к любым файлам/дискам, подключённым к сети, чтобы все участвующие стороны могли использовать ресурсы по мере необходимости. Кроме того, вы можете указать ещё более точные разрешения. Чтобы проиллюстрировать это, давайте рассмотрим пример: предположим, у вашей компании есть каталог в сети для всех документов, относящихся к кадрам. Сюда могут входить любые формы, которые нужны сотрудникам для подачи в отдел кадров (официальные запросы, официальные жалобы и так далее). Предположим также, что в каталоге есть таблица, в которой указано, когда сотрудники будут в отпуске и отсутствовать в офисе. Ваш сетевой администратор может предоставить всем пользователям доступ к этому каталогу только для чтения, что означает, что они могут просматривать документы и даже распечатывать их, но они не могут вносить какие-либо изменения или удалять документы. Затем администратор может предоставить расширенные права вашему менеджеру/директору по персоналу или любому другому сотруднику отдела кадров, которому потребуется редактировать файлы, хранящиеся в каталоге.

Ещё одним огромным плюсом для сетевых администраторов, использующих Active Directory, является то, что они могут выполнять обновления в масштабе всей сети одновременно. Когда все ваши машины автономны и действуют независимо друг от друга, вашим сетевым администраторам придётся переходить от машины к машине каждый раз, когда необходимо выполнить обновления. Без Active Directory им пришлось бы надеяться, что все сотрудники обновят свои машины самостоятельно.

AD позволяет централизовать управление пользователями и компьютерами, а также централизовать доступ к ресурсам и их использование.

Вы также получаете возможность использовать групповую политику, когда у вас настроена AD. Групповая политика — это набор объектов, связанных с подразделениями, которые определяют параметры для пользователей и/или компьютеров в этих подразделениях. Например, если вы хотите сделать так, чтобы в меню «Пуск» не было опции «Завершение работы» для 500 лабораторных ПК, вы можете сделать это с помощью одного параметра в групповой политике. Вместо того, чтобы тратить часы или дни на настройку правильных записей реестра вручную, вы создаёте объект групповой политики один раз, связываете его с правильным OU (organizational units, организационные единицы) или несколькими OU, и вам больше никогда не придётся об этом думать. Существуют сотни объектов групповой политики, которые можно настроить, и гибкость групповой политики является одной из основных причин доминирования Microsoft на корпоративном рынке.

Что нужно для Active Directory

Active Directory можно включить на компьютерах с Windows Server. На не серверных компьютерах (например, с Windows 10), можно установить и включить Active Directory Lightweight Directory Services, то есть средства удалённого администрирования сервера: средства доменных служб Active Directory и служб облегчённого доступа к каталогам. Они предоставляют сервер LDAP (Lightweight Directory Access Protocol, облегчённый протокол доступа к каталогам). Он работает как служба Windows и предоставляет каталог для аутентификации пользователей в сети. Это лёгкая альтернатива полноценному серверу Active Directory, которая будет полезна только в определённых бизнес-сетях.

Active Directory Domain Services

Когда люди говорят «Active Directory», они обычно имеют в виду «доменные службы Active Directory» (Active Directory Domain Services, AD DS). Важно отметить, что существуют другие роли/продукты Active Directory, такие как службы сертификации, службы федерации, службы облегчённого доступа к каталогам, службы управления правами и так далее.

Доменные службы Active Directory — это сервер каталогов Microsoft. Он предоставляет механизмы аутентификации и авторизации, а также структуру, в которой могут быть развёрнуты другие связанные службы (службы сертификации AD, федеративные службы AD и так далее). Это совместимая с LDAP база данных, содержащая объекты. Наиболее часто используемые объекты — это пользователи, компьютеры и группы. Эти объекты могут быть организованы в организационные единицы (OU) по любому количеству логических или бизнес-потребностей. Затем объекты групповой политики (GPO) можно связать с подразделениями, чтобы централизовать настройки для различных пользователей или компьютеров в организации.

Контроллер домена

Сервер, который хостит AD DS — это Контроллер домена (Domain Controller (DC)).

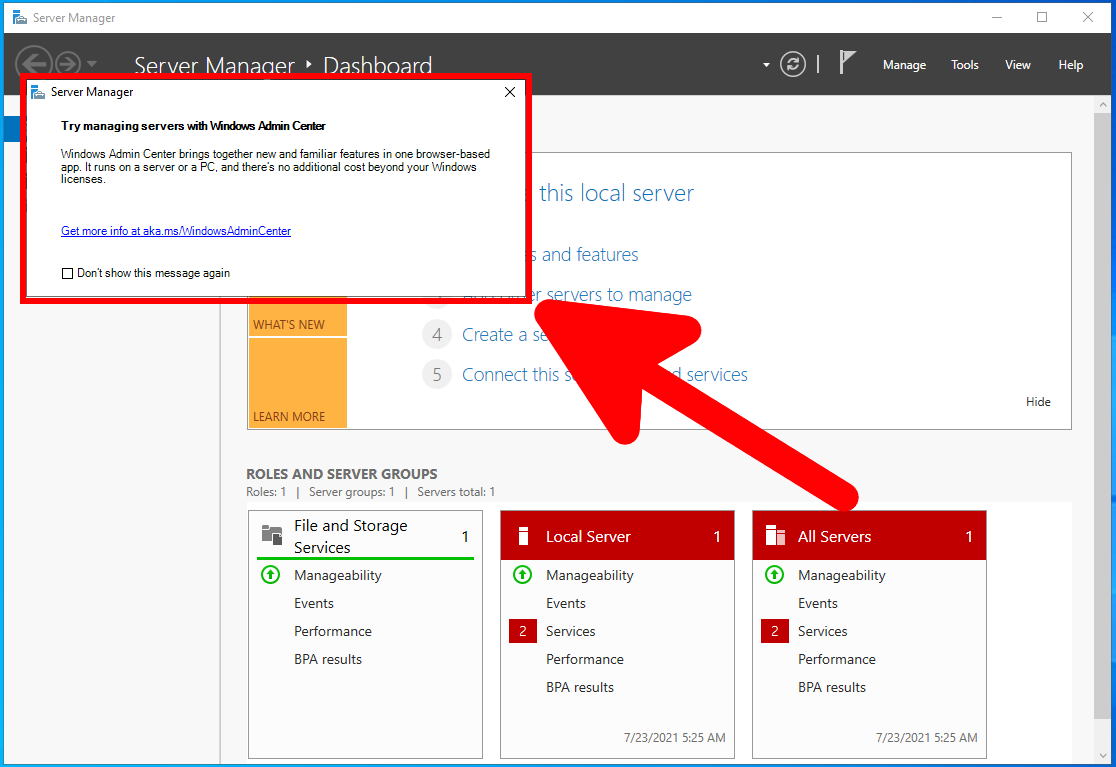

Диспетчер серверов и Windows Admin Center

Управлять всем этим можно через различные программы. Более старым вариантом является Диспетчер серверов (Server Manager). Он позволяет установить Active Directory Domain Services (AD DS) и назначить компьютеру роль Domain Controller (DC).

Новым ПО для управления компьютерами является Windows Admin Center. Данное программное обеспечение является облегчённым с технической точки зрения (работает в веб браузерах), но при этом более функциональное с точки зрения возможностей. Microsoft активно продвигает Windows Admin Center как приложение которое включает в себя функциональность Диспетчера серверов (Server Manager), а также превосходит её, предлагая множество дополнительных функций и удобные интерфейсы для управления и мониторинга компьютерами.

На самом деле, Windows Admin Center не является полноценной заменой ни для Server Manager, ни для другой оснастки. Это программное обеспечение сильно облегчает выполнение многих популярных действий по администрированию компьютеров и серверов, но для некоторых узкоспециализированных настроек требуется другое ПО.

Мы рассмотрим работу с Active Directory в каждом из этих приложений. Также мы рассмотрим развёртывание и управление Active Directory в PowerShell.

Диспетчер серверов уже предустановлен на Windows Server 2022 и автоматически открывается при включении компьютера. Для установки Windows Admin Center перейдите по ссылке https://aka.ms/WindowsAdminCenter. Более подробные инструкции по установке и использованию Windows Admin Center будут даны в третьей части данного цикла статей.

Чем рабочие группы отличаются от доменов

Рабочая группа — это термин Microsoft для компьютеров Windows, подключённых через одноранговую сеть. Рабочие группы — это ещё одна организационная единица для компьютеров Windows в сети. Рабочие группы позволяют этим машинам обмениваться файлами, доступом в Интернет, принтерами и другими ресурсами по сети. Одноранговая сеть устраняет необходимость в сервере для аутентификации.

Каждый компьютер Windows, не присоединённый к домену, является частью рабочей группы. Рабочая группа — это группа компьютеров в одной локальной сети. В отличие от домена, ни один компьютер в рабочей группе не контролирует другие компьютеры — все они объединены на равных. Для рабочей группы пароль также не требуется.

Рабочие группы использовались для общего доступа к домашним файлам и принтерам в предыдущих версиях Windows. Теперь вы можете использовать домашнюю группу чтобы легко обмениваться файлами и принтерами между домашними ПК. Рабочие группы теперь переведены в фоновый режим, поэтому вам не нужно о них беспокоиться — просто оставьте имя рабочей группы по умолчанию WORKGROUP и настройте общий доступ к файлам домашней группы.

Есть несколько различий между доменами и рабочими группами:

Является ли мой компьютер частью домена?

Если у вас есть домашний компьютер, он почти наверняка не является частью домена. Вы можете настроить контроллер домена дома, но нет причин для этого, если вам действительно это не нужно для чего-то. Если вы используете компьютер на работе или в школе, скорее всего, ваш компьютер является частью домена. Если у вас есть портативный компьютер, предоставленный вам на работе или в школе, он также может быть частью домена.

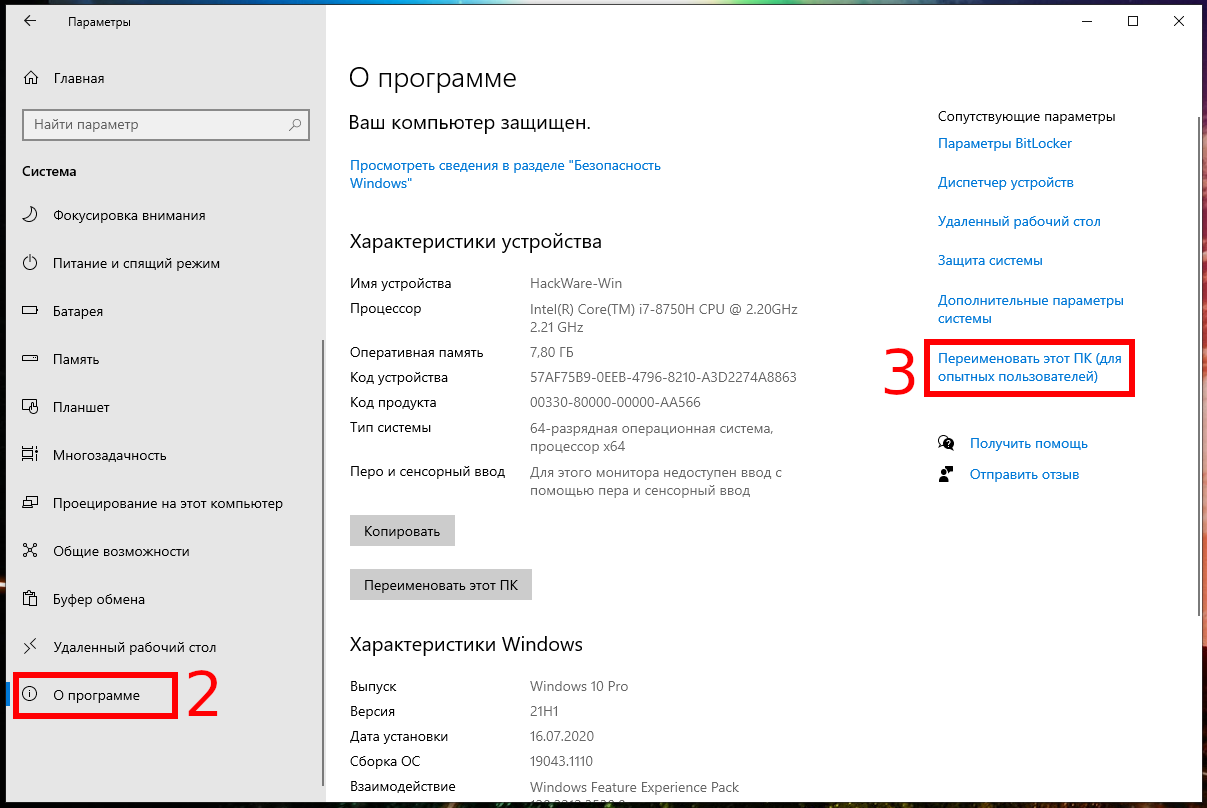

Вы можете быстро проверить, является ли ваш компьютер частью домена. Откройте приложение «Параметры» (Win+x).

Нажмите «Система».

Перейдите на вкладку «О программе» и найдите пункт «Переименовать этот ПК (для опытных пользователей)»:

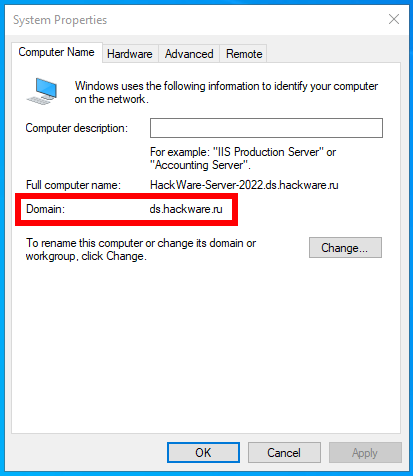

Если вы видите «Домен»: за которым следует имя домена, ваш компьютер присоединён к домену.

Если вы видите «Рабочая группа»: за которым следует имя рабочей группы, ваш компьютер присоединён к рабочей группе, а не к домену.

В англоязычной версии это соответственно «Settings» → «System» → «About» → «Rename this PC (advanced)».

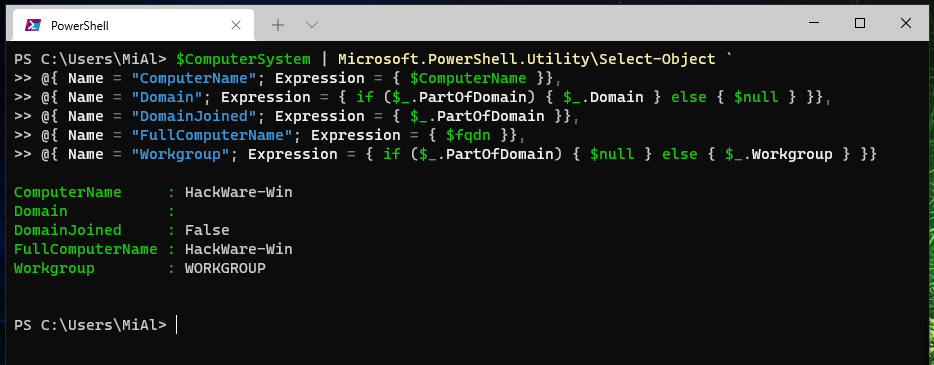

Используя командную строку (PowerShell) вы также можете узнать, прикреплён ли компьютер к домену или входит в рабочую группу.

Для этого выполните команду (можно за один раз всё скопировать-вставить в окно терминала):

Что такое «Доменные службы Azure Active Directory»?

Доменные службы Azure Active Directory (Azure AD DS) предоставляют управляемые доменные службы, отвечающие за присоединение к домену, применение групповой политики, использование протокола LDAP (упрощенный протокол доступа к каталогам), выполнение аутентификации Kerberos или NTLM. Вы можете использовать эти доменные службы без необходимости развертывать и исправлять контроллеры домена в облаке или управлять ими.

Управляемый домен Azure AD DS позволяет запускать в облаке устаревшие приложения, если они не могут использовать необходимые современные методы проверки подлинности или необходимо избежать постоянного переключения функции поиска в каталогах на локальную среду AD DS. Эти устаревшие приложения можно перенести из локальной среды в управляемый домен, чтобы избавиться от необходимости управлять средой AD DS в облаке.

Azure AD DS интегрируется с существующим клиентом Azure AD. Такая интеграция позволяет пользователям входить в службы и приложения, подключенные к управляемому домену, используя существующие учетные данные. Для безопасного доступа к ресурсам можно также использовать существующие группы и учетные записи пользователей. Эти функции обеспечивают более гладкий перенос lift-and-shift локальных ресурсов в Azure.

Посмотрите наше короткое видео, чтобы узнать больше об Azure AD DS.

Как работает Azure AD DS?

При создании управляемого домена Azure AD DS вы должны определить уникальное пространство имен. Это пространство имен является доменным именем, например aaddscontoso.com. Затем в выбранном регионе Azure развертываются два контроллера домена Windows Server. Такое развертывание контроллеров домена называется набором реплик.

Вам не нужно управлять этими контроллерами домена, а также настраивать или обновлять их. Платформа Azure работает с контроллерами домена как с компонентом управляемого домена, в том числе выполняет резервное копирование и шифрование хранимых данных с помощью Шифрования дисков Azure.

Управляемый домен настроен для выполнения односторонней синхронизации из Azure AD, чтобы предоставлять доступ к централизованному хранилищу данных о пользователях, группах и учетных данных. Вы можете создавать ресурсы непосредственно в управляемом домене, но они не будут синхронизироваться в Azure AD. Приложения, службы и виртуальные машины, которые размещены в Azure и подключаются к управляемому домену, смогут использовать стандартные функции AD DS, такие как присоединение к домену, групповая политика, LDAP и аутентификация Kerberos/NTLM.

В гибридной среде с локальной средой AD DS применяется Azure AD Connect для синхронизации сведений об удостоверениях в Azure AD, которые затем синхронизируются с управляемым доменом.

Azure AD DS реплицирует сведения об удостоверениях из Azure AD, а значит работает с полностью облачными клиентами Azure AD или клиентами, синхронизируемыми с локальной средой AD DS. Набор функций Azure AD DS в обоих средах идентичен.

Вы можете расширить управляемый домен для использования более одного набора реплик в каждом арендаторе Azure AD. Наборы реплик можно добавить к любой пиринговой виртуальной сети в любом регионе Azure, который поддерживает Azure AD DS. Дополнительные наборы реплик в разных регионах Azure предоставляют возможности географического аварийного восстановления для устаревших приложений, если регион Azure становится недоступен. Дополнительные сведения см. в статье Основные понятия и функции наборов реплик для управляемых доменов.

Просмотрите это видео об особенностях интеграции Azure AD DS с приложениями и рабочими нагрузками для создания облачных служб идентификации.

Чтобы увидеть сценарии развертывания Azure AD DS в действии, можно изучить следующие примеры:

Возможности и преимущества Azure AD DS

Чтобы предоставить службы идентификации для приложений и виртуальных машин в облаке, Azure AD DS поддерживает полную совместимость с традиционной средой AD DS для таких операций, как присоединение к домену, использование защищенного протокола LDAP (LDAPS) и групповой политики, управление DNS, а также привязка и чтение LDAP. Поддержка записи LDAP доступна для объектов, созданных в управляемом домене, но не для ресурсов, синхронизируемых с Azure AD.

Следующие функции Azure AD DS упрощают операции развертывания и управления.

Ниже приведены некоторые ключевые аспекты управляемого домена.

В гибридных средах, использующих локальную службу AD DS, вам не нужно управлять репликацией AD в управляемый домен. Расположенные в локальном каталоге учетные записи и учетные данные пользователей, а также сведения о членстве в группах, синхронизируются в Azure AD через Azure AD Connect. Эти учетные записи и учетные данные пользователей, а также сведения о членстве в группах автоматически становятся доступными в управляемом домене.

Дальнейшие действия

Дополнительные сведения о сравнении Azure AD DS с другими решениями для идентификации и о том, как работает синхронизация, см. в следующих статьях:

Проектируем по DDD. Часть 1: Domain & Application

xxx: пока скачаешь одну библиотеку, пока другую, пока их xml конфигом на полметра склеишь, пока маппинг для hibernate настроишь, пока базу нарисуешь, пока веб-сервисы поднимешь

xxx: вроде и hello world пишешь, а уже две недели прошло и всем кажется, что это учетная система для малого бизнеса

ibash.org.ru

В серии из нескольких статей я хотел бы на простом, но имеющим некоторые нюансы, примере рассказать о том, как имея готовые domain и application слои реализовать под них инфраструктуру для хранения и извлечения данных (infrastructure for persistence) используя две различные популярные технологии – Entity Framework Code First и Fluent NHibernate. Если вы хотя бы слышали про три буквы DDD и у вас нет желания послать меня на тоже три, но другие буквы — прошу под кат.

Собственно, само название DDD (Domain-driven development) говорит о том, что разработка начинается и «ведется» предметной областью, а не инфраструктурой и чем-либо ещё. В идеальной ситуации при проектировании вы не должны задумываться о том, какой фрэймворк для хранения данных будет использоваться и как-то менять домен под его возможности – так поступим и мы: в первой статье я опишу пример, под который собственно мы и будем реализовывать инфраструктуру.