Отравление кэша DNS. Описание технологии, примеры и метод защиты

Несмотря на то, что DNS – один из самых старых протоколов, являющийся основной всего интернета, но до сих пор не использует шифрование и валидацию записей и ответов.

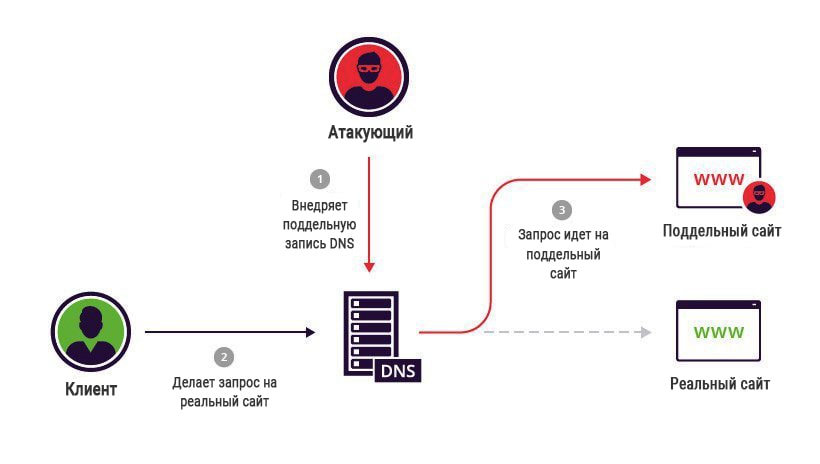

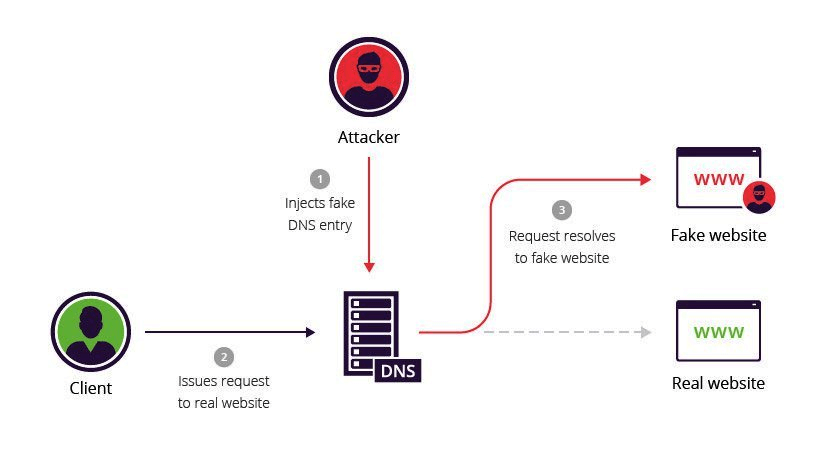

Во время DNS-спуфинга происходит изменение записей на DNS сервере с целью перенаправления трафика. DNS-спуфинг может выполняться через прямую атаку на сервер (о чем мы и поговорим в этой статье) или посредством атаки типа «человек посередине», специально заточенной под DNS-трафик.

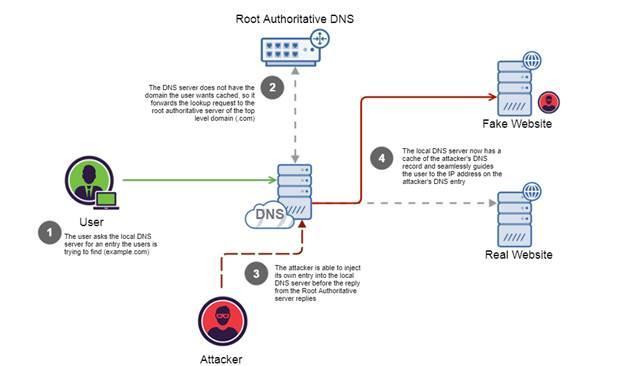

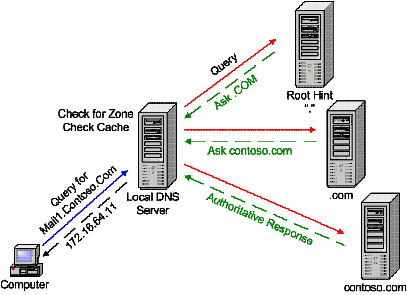

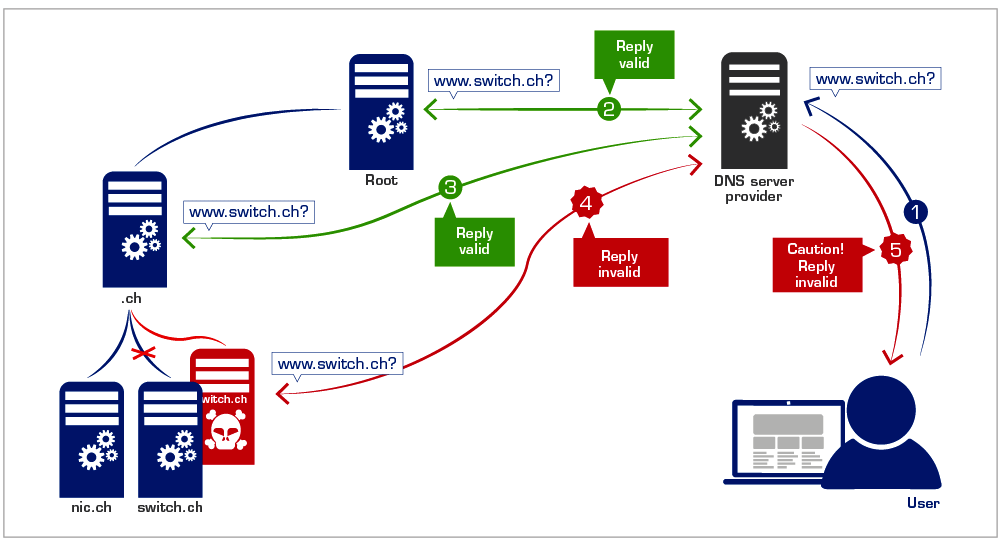

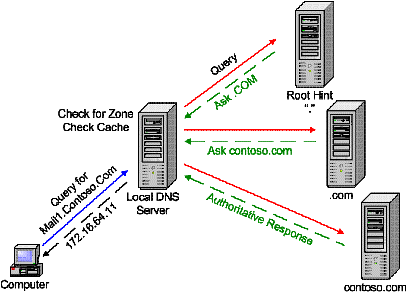

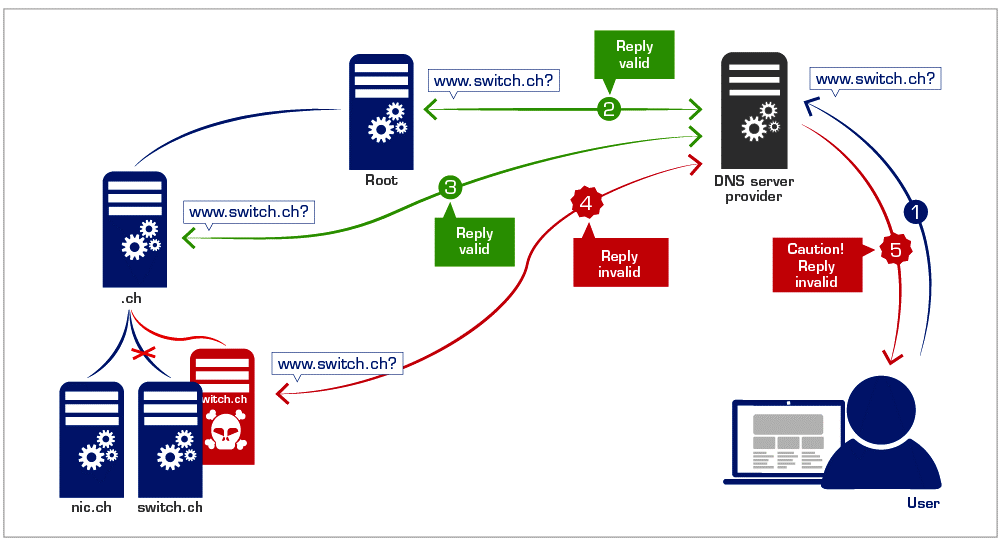

Подмена DNS кэша основана на эксплуатации схемы DNS коммуникации. Когда DNS сервер пытается выполнить поиск в домене, то перенаправляет запрос в корневой уполномоченный сервер и итеративно продвигается по цепочке DNS-серверов пока не достигнет уполномоченного сервера в домене. Поскольку локальный DNS-сервер не знает, какой сервер принадлежит какому домену, и не знает полный путь до каждого уполномоченного сервера, то принимает ответы на свои запросы откуда угодно, пока ответ соответствует запросу и нужному формату.

Злоумышленник может эксплуатировать эту схему и подменить ответ актуального уполномоченного DNS-сервера на запрос локального сервера. Таким образом, локальный DNS-сервер будет использовать DNS-записи злоумышленника вместо ответа уполномоченного сервера. Из-за архитектуры DNS локальный сервер не может отличить поддельный ответ от настоящего.

Ситуация усугубляется еще больше, поскольку DNS-сервера кэшируют запросы, отсылаемые между собой, в целях экономии времени на запросы к уполномоченным серверам каждый раз при запросе домена. Здесь возникаете еще одна проблема. Если злоумышленник сможет подменить ответ уполномоченного DNS-сервера, тогда записи, используемые злоумышленником, закэшируются локальным DNS-сервером, и остальным пользователям этого локального сервера будут отдаваться поддельные записи. В итоге все пользователи данного локального сервера будут перенаправляться на сайт злоумышленника.

Рисунок 1: Схема отравления DNS-кэша

Примеры отравления DNS-кэша

Подделка слепого ответа через атаку «дней рождения»

Многие идеи по повышению безопасности DNS связаны с рандомизацией исходного порта, например, кодирование по алгоритму 0x20 XOR или WSEC-DNS в зависимости от ассиметричной доступности компонентов, используемых для аутентификации. Другими словами, эти меры безопасности основываются на неопределенности, а не конфиденциальности при помощи аутентификации или криптографии. Эти техники направлены на защиту от слепых атак, описанных выше. Однако при использовании данных методов DNS остается уязвимым к тривиальным атакам, связанным с компрометированием серверов и сетевыми перехватчиками, для выяснения нужной информации и последующей реализации атак, описанных выше. В этом случае слепое угадывание уже не требуется. Даже в средах, где используются коммутаторы, техники типа ARP poisoning и другие схожие методы могут использоваться для перенаправление всех пакетов в нужное место для выяснения необходимой информации и обхода методов, связанных с рандомизацией и неопределенностью.

Защита от отправления DNS-кэша

DNSSEC

Лучший способ предотвратить отравление кэша DNS-резольвера – внедрить безопасный метод криптографии и аутентификации. Несмотря на то, что DNS – один из самых старых протоколов, являющийся основной всего интернета, но до сих пор не использует шифрование и валидацию записей и ответов.

Решение – внедрить верификацию и аутентификацию под названием DNS Secure или DNSSEC. В этом протоколе создается уникальная криптографическая сигнатура, хранимая вместе с DNS-записями. Впоследствии эта сигнатура используется DNS-резольвером для проверки подлинности ответа и записи. Кроме того, эта схема используется для создания достоверной цепочки от TLD до зоны уполномоченного домена и безопасности преобразования DNS имен.

Несмотря на очевидные преимущества DNSSEC внедряется довольно медленно, и многие не очень популярные TLD до сих пор не внедрили меры безопасности на базе DNSSEC. Главная проблема – сложность установки DNSSEC и необходимость в модернизации оборудования для работы с новым протоколом. Кроме того, вследствие устаревания и утраты актуальности большинства атак, связанных со спуфингом DNS, задача по внедрению DNSSEC не является приоритетной и обычно происходит в тот момент, когда приходит время менять оборудование.

DNS-спуфинг является результатом уязвимостей, которые позволяют злоумышленникам отправлять поддельные ответы DNS, которые сервер доменных имен (DNS) затем сохраняет в своих кэшах.

Обычно взломанная запись перенаправляет пользователя на фальшивый веб-сайт, который злоумышленники используют для совершения преступных действий, таких как распространение вредоносных программ или кража данных кредитной карты, паролей, финансовых данных и другой конфиденциальной личной информации.

Когда происходит отравление кэша DNS, сервер кэша DNS сохраняет незаконный адрес, предоставленный злоумышленником, а затем выдает его пользователям, запрашивающим подлинный веб-сайт. В большинстве случаев это может выглядеть как подлинный веб-сайт, поэтому посетителям будет сложнее подозревать, что что-то не так.

Влияние отравления DNS-кешем

Отравление кеша DNS, также известное как подмена DNS, обычно трудно обнаружить и может оказать большое негативное влияние, особенно на популярные веб-сайты или веб-приложения с большим количеством посетителей или пользователей. Это представляет большой риск, особенно в отраслях, таких как банковское дело, медицина, интернет-магазины, электронная коммерция и другие.

Например, предположим, что злоумышленникам удастся изменить записи DNS и IP-адреса для Amazon. Затем они укажут его на другой сервер с поддельным IP-адресом, которым злоумышленники управляют или владеют им. Любой, кто пытается получить доступ к подлинному веб-сайту Amazon, будет перенаправлен по неправильному адресу, который может содержать вредоносные программы для кражи конфиденциальной информации.

Помимо веб-сайтов, злоумышленник может вставить поддельный адрес для почтового сервера или других веб-приложений, таких как банковские приложения. Следовательно, они будут перенаправлять всю деловую электронную почту или транзакции на сервер злоумышленника.

Поскольку изменения в DNS регулярно распространяются с одного сервера на другой, отравленный кеш может распространиться на другие DNS-серверы и системы, что приводит к значительному ущербу.

Например, поддельная запись может быстро распространиться на другие машины, такие как DNS-серверы интернет-провайдера, которые затем сохранят ее в своем кэше. Отсюда он распространяется и на оборудование рядом с пользователем, такие как браузеры, мобильные телефоны и маршрутизаторы, которые также будут хранить эту поддельную запись в своих кэшах.

Как работает DNS-спуфинг?

Во время обычной работы запросы DNS обычно хранятся или кэшируются в базе данных, которую пользователи веб-сайтов могут запрашивать в режиме реального времени. Как правило, база данных DNS имеет список имен в Интернете и соответствующих IP-адресов. И это облегчает поиск и доступ к веб-сайтам с использованием имен, а не IP-адресов, что может быть очень сложным и запутанным.

Например, без системы DNS пользователи должны будут помнить строку чисел, которая составляет IP-адреса для всех веб-сайтов, которые они хотят посетить или посетить.

К сожалению, DNS имеет несколько недостатков безопасности, которые злоумышленники могут использовать и вставлять в систему поддельные записи адресов интернет-доменов. Обычно преступники отправляют поддельные ответы на DNS-сервер. Затем сервер отвечает пользователю, который сделал запрос, и в то же время законные серверы будут кэшировать поддельную запись. Как только сервер кэширования DNS сохранит поддельную запись, все последующие запросы на теперь скомпрометированную запись получат адрес для сервера, контролируемого злоумышленником.

Отравление кэша DNS включает вставку поврежденных записей в базу данных кэша сервера имен DNS, и злоумышленники используют разные методы:

Уязвимости DNS, которые используют злоумышленники

Уязвимости безопасности в некоторых веб-приложениях, а также отсутствие надлежащей аутентификации записей DNS позволяют киберпреступникам легко скомпрометировать ответы DNS и остаться незамеченными. Некоторые из этих уязвимостей включают в себя;

Отсутствие проверки и подтверждения

DNS имеет доверительный дизайн, который не требует проверки IP-адреса для подтверждения его подлинности перед отправкой ответа. Поскольку средства распознавания DNS не проверяют данные в кэше, неправильная запись будет оставаться там до тех пор, пока она не будет удалена вручную или не истечет TTL.

Рекурсивная уязвимость DNS-сервера

Когда рекурсивный запрос активен, DNS-сервер получает запрос и выполняет всю работу по поиску правильного адреса и отправке ответа пользователю. Если у него нет записи в кеше, он будет запрашивать другие DNS-серверы от имени клиента, пока не получит адрес и не вернет его пользователю. Включение рекурсивного запроса представляет собой уязвимость безопасности, которую злоумышленники могут использовать для отравления кэша DNS.

Поскольку сервер ищет адрес, он предоставляет злоумышленнику возможность перехватить трафик и предоставить поддельный ответ. Затем рекурсивный DNS-сервер отправит ответ пользователю, сохранив при этом поддельный IP-адрес в кеше.

Отсутствие шифрования

Обычно протокол DNS не зашифрован, и это позволяет злоумышленникам перехватывать его трафик. Кроме того, серверы не проверяют IP-адреса, на которые они направляют трафик, следовательно, они не могут определить, является ли он подлинным.

Как предотвратить отравление кеша DNS?

Мониторинг данных DNS в режиме реального времени может помочь установить наличие необычных шаблонов, действий пользователя или поведения, такого как посещение вредоносных веб-сайтов. И хотя обнаружить заражение DNS-кэша сложно, существует несколько мер безопасности, которые могут предпринять компании и поставщики услуг, чтобы предотвратить это. Некоторые из мер, которые предотвращают отравление DNS-кэша, включают использование DNSSEC, отключение рекурсивных запросов и многое другое.

Выставляйте лимит уровня доверия

Одной из уязвимостей в транзакциях DNS являются доверительные отношения между различными DNS-серверами. Это означает, что серверы не проверяют подлинность получаемых ими записей, что позволяет злоумышленникам даже отправлять поддельные ответы со своих незаконных серверов.

Чтобы злоумышленники не воспользовались этим недостатком, группы безопасности должны ограничить уровень доверительных отношений, которые их DNS-серверы имеют с другими. Конфигурирование DNS-серверов так, чтобы они не полагались на доверительные отношения с другими DNS-серверами, затрудняет киберпреступникам использование их DNS-серверов для компрометации записей на законных серверах.

Используйте протокол DNSSEC

Расширения безопасности системы доменных имен (DNSSEC) используют криптографию с открытым ключом для подписи записей DNS, что добавляет функцию проверки и позволяет системам определять, является ли адрес законным или нет. Это помогает проверять и аутентифицировать запросы и ответы и тем самым предотвращать подделку.

В обычной работе протокол DNSSEC связывает уникальную криптографическую подпись с другой информацией DNS, такой как записи CNAME и A. DNS-распознаватель затем использует эту подпись для проверки подлинности ответа DNS перед отправкой его пользователю.

Подписи безопасности гарантируют, что ответы на запросы, которые получают пользователи, аутентифицируются законным исходным сервером. Хотя DNSSEC может предотвратить заражение кэша DNS, у него есть такие недостатки, как сложное развертывание, раскрытие данных и уязвимость перечисления зон в более ранних версиях.

Используйте последние версии программного обеспечения DNS и BIND (Berkeley Internet Name Domain).

BIND версии 9.5.0 или выше обычно имеет расширенные функции безопасности, такие как криптографически безопасные идентификаторы транзакций и рандомизация портов, что помогает минимизировать заражение кеша DNS. Кроме того, ИТ-отделы должны поддерживать программное обеспечение DNS в актуальном состоянии и гарантировать, что это самая последняя и безопасная версия.

Помимо вышесказанного, ниже приведены другие эффективные средства или методы для предотвращения DNS-спуфинга:

Заключение

Отравление кэша DNS приводит к отвлечению пользователей домена от вредоносных адресов от их предполагаемой цели. Некоторые контролируемые злоумышленниками серверы могут заставить ничего не подозревающих пользователей загружать вредоносные программы или предоставлять пароли, информацию о кредитных картах и другие конфиденциальные личные данные. Чтобы этого не случилось, важно использовать лучшие практики безопасности.

DNS-спуфинг: что это такое и как защитить себя от него

DNS- спуфинг — это разновидность кибератаки, при которой уязвимости в системе доменных имен или на сервере используются хакерами для направления веб-трафика от законных веб-сайтов и серверов к вредоносным поддельным веб-сайтам и серверам.

Подделка DNS также может иногда упоминаться как отравление кеша DNS или отравление DNS. «DNS» означает систему доменных имен. А DNS-сервер — это сервер системы доменных имен.

Как работает DNS спуфинг

Как и другие виды спуфинга, конечной целью обычно является кража личной или финансовой информации, но в отличие от большинства видов спуфинга, она не всегда основана на обмане людей.

Чтобы понять, как работает DNS-спуфинг, вам необходимо понять, как работают серверы системы доменных имен.

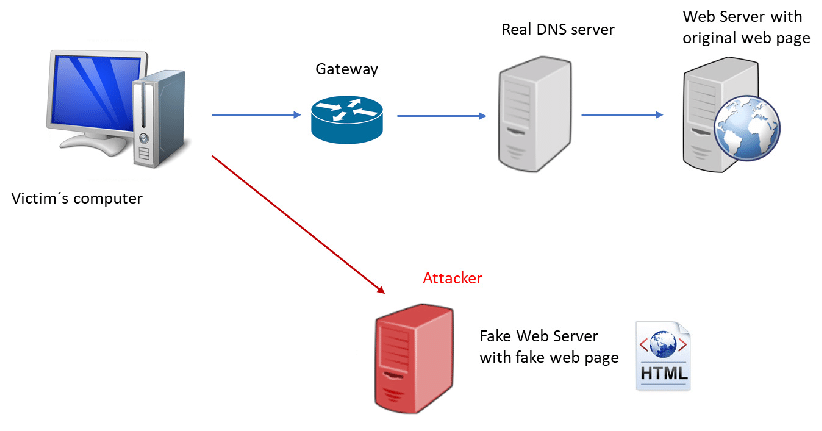

Подмена DNS (или заражение DNS-кэша) происходит, когда хакер изменяет информацию в этом каталоге таким образом, что даже когда человек вводит правильный веб-адрес для безопасного и законного веб-сайта, зараженный DNS-сервер вместо этого подключит компьютер этого человека к веб-сайт с другим IP-адресом, обычно поддельный веб-сайт.

Как распространяется отравление DNS

На уровне организации или компании хакеры могут просто «[получить] контроль над DNS-сервером», как отмечает GlobalSign. Как только они получают контроль над сервером, заражение может распространяться с сервера на сервер, «если и когда несколько интернет-провайдеров получают свою информацию DNS с сервера, который теперь контролируется хакерами, что приводит к тому, что« отравленная »запись DNS распространяется на этих интернет-провайдеров, чтобы быть кэшированным. » Как только это произойдет, инфекция может продолжать распространяться через другие серверы, маршрутизаторы Wi-Fi и другие компьютеры.

Как защититься от отравления DNS-кешем

Что такое DNS-заражение или DNS-спуфинг?

DNS-заражение или DNS-спуфинг – это тип кибератак, в которых используются системные уязвимости в DNS-сервере с целью перенаправить трафик с легитимных серверов на поддельные.

Как работает DNS-заражение или DNS-спуфинг

Код для заражения кэша DNS часто встречается в URL-адресах, рассылаемых в спам-сообщениях. В этих сообщениях злоумышленники пытаются напугать пользователей и тем самым вынудить их пройти по прилагаемой ссылке, которая, в свою очередь, заразит их компьютер. Баннеры и изображения как в электронной почте, так и на сомнительных сайтах также могут перенаправлять пользователей на этот код. После заражения компьютеры будут перенаправлять пользователей на поддельные сайты, имитирующие оригинальные веб-страницы, таким образом подвергая их таким рискам как заражение шпионскими программами, кейлогерами или червями.

Риски

DNS-заражение вызывает различные риски, начиная с кражи данных. Сайты банков и популярных интернет-магазинов легко подменяются, что означает, что любой пароль, кредитная карта или личная информация могут быть скомпрометированы. А если подменены сайты провайдеров услуг по обеспечению IT-безопасности, то компьютер пользователя может подвергаться дополнительным рискам, таким как заражение вирусами или троянскими программами, поскольку системы безопасности не будут получать легитимные обновления. Наконец, устранить заражение кэша DNS очень непросто, так как очистка зараженного сервера не избавляет компьютер от проблемы, а очистка компьютеров, подключающихся к скомпрометированному серверу, приведет к их повторному заражению. При необходимости пользователи могут решить проблему, очистив свой DNS-кэш.

Чтобы предотвратить DNS-заражение, пользователям не следует проходить по неизвестным ссылкам и регулярно проверять свой компьютер на наличие вредоносных программ. Всегда делайте это, используя программу, установленную на вашем компьютере, а не онлайн-версию, которая также может быть подменена.

Другие статьи и ссылки на тему «DNS-заражение или DNS-спуфинг»

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

DNS Спуфинг – как это работает и какие меры следует принять

DNS cache poisoning

DNS спуфинг (spoofing), так же известный как отравление DNS кэша (cache poisoning), вид атаки, когда DNS кэш заполняется поддельными данными, в результате чего пользователь перенаправляется на вредоносный сайт.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Обычно скомпрометированная запись перенаправляет пользователя на поддельный веб-сайт, который злоумышленники используют для совершения преступных действий, таких как распространение вредоносных программ или кража реквизитов кредитных карт, паролей, финансовых данных или другой конфиденциальной и частной информации.

При отравлении DNS-кэша сервер кэша DNS сохраняет нелегитимный адрес, предоставленный злоумышленником, а затем выдает его пользователям, запрашивающим подлинный веб-сайт. В большинстве случаев он может выглядеть аналогично аутентичному веб-сайту, поэтому посетителям становится сложнее отличить поддельный сайт от настоящего.

Влияние отравления DNS-кэша

DNS спуфинг, обычно трудно обнаружить и может оказать большое негативное влияние, особенно для популярных веб-сайтов или веб-приложений со большим количеством посещений или зарегистрированными пользователями. Это представляет большой риск, особенно в некоторых чувствительных отраслях, таких как банковская, медицинская, онлайн-ритейл, электронная коммерция и другие.

Например, предполагается, что злоумышленникам удается изменить DNS-записи и IP-адреса для Amazon. Затем они направляют запрос на другой сервер с поддельным IP, который контролируют или принадлежит злоумышленникам. Любой человек, пытающийся получить доступ к подлинному сайту Amazon, будет перенаправлен на неправильный адрес, который может содержать вредоносные программы для кражи конфиденциальной информации.

Кроме веб-сайтов, злоумышленник может вставить поддельный адрес для сервера электронной почты или других веб-приложений, таких как банковские приложения.

Поскольку изменения в DNS регулярно распространяются с одного сервера на другой, отравленный кэш может распространяться на другие DNS-серверы и системы, что приводит к большому ущербу. Например, поддельная запись может быстро распространяться на другие машины, такие как DNS-серверы Интернет-провайдеров, которые затем будут хранить ее в своем кэше. Отсюда он распространяется дальше на оборудования пользователей, такое как браузеры, мобильные телефоны и маршрутизаторы, которые также будут хранить поддельную запись в своих кэшах.

Как работает атака отравление DNS-кэша?

Во время обычных операций DNS-запросы хранятся или кэшируются в базе данных, которую пользователи веб-сайтов могут запрашивать в режиме реального времени. Как правило, база данных DNS содержит список имен Интернета и соответствующих IP-адресов. И это облегчает поиск и доступ к веб-сайтам с использованием имен в отличие от IP-адресов, что может быть очень сложным и запутанным.

Например, без системы DNS пользователям потребуется запомнить строку чисел, составляющих IP-адреса для всех веб-сайтов, которые они хотят посетить.

К сожалению, DNS имеет несколько недостатков в безопасности, которые злоумышленники могут использовать и вставлять в систему поддельные записи адресов интернет-домена. Обычно преступники отправляют на DNS-сервер поддельные ответы. Затем сервер отвечает пользователю, сделавшему запрос, и одновременно законные серверы кэшируют поддельную запись. Как только сервер кэша DNS сохранит поддельную запись, все последующие запросы на скомпрометированную запись получат адрес сервера, управляемого злоумышленником.

Отравление DNS-кэша в целом состоит из внедрения поврежденных записей в базу данных кэша сервера имен, и злоумышленники используют различные методы. К ним относятся:

Уязвимости DNS используемые злоумышленниками

Уязвимости безопасности в определенных веб-приложениях, а также отсутствие надлежащей аутентификации DNS-записей позволяют киберпреступникам легко скомпрометировать ответы DNS и остаться незамеченными. Некоторые из этих уязвимостей включают в себя:

Отсутствие проверки и валидации

DNS имеет первую структуру доверия, которая не требует проверки IP-адреса для подтверждения его подлинности перед отправкой ответа. Поскольку DNS-распознаватели не проверяют данные в кэше, там остается неверная запись, пока она не будет удалена вручную или не истечет срок действия TTL.

Уязвимость рекурсивного DNS-сервера

Когда рекурсивный запрос активен, DNS-сервер получает запрос и выполняет всю работу по поиску правильного адреса и отправке ответа пользователю. Если у него нет записи в кэше, он будет запрашивать ее у других DNS-серверов от имени клиента, пока не получит адрес и не вернет его пользователю. Включение рекурсивного запроса представляет уязвимость безопасности, которую злоумышленники могут использовать для отравления кэша DNS.

Поскольку сервер ищет адрес, он предоставляет злоумышленнику возможность перехватить трафик и предоставить поддельный ответ. Затем рекурсивный DNS-сервер отправит ответ пользователю и одновременном сохранит поддельный IP-адрес в кэше.

Отсутствие шифрования

Как правило, протокол DNS не зашифрован, и это облегчает злоумышленникам перехват его трафика. Кроме того, серверы не должны проверять IP-адреса, на которые они направляют трафик, следовательно, они не могут определить, является ли он подлинным или поддельным.

Как предотвратить DNS спуфинг?

Мониторинг данных DNS в реальном времени может помочь установить наличие в трафике необычных шаблонов, действий пользователей или поведения, таких как посещение вредоносных веб-сайтов. И хотя обнаружение отравления DNS-кэшем затруднено, существует несколько мер безопасности, и компании и поставщики услуг могут принять меры, чтобы предотвратить это. Некоторые из мер, предотвращающих отравление DNS-кэша, включают использование DNSSEC, отключение рекурсивных запросов и многое другое.

Предельный уровень отношений доверия

Одной из уязвимостей DNS-транзакций являются отношения высокого доверия между различными DNS-серверами. Это означает, что серверы не проверяют подлинность получаемых ими записей, что позволяет злоумышленникам даже отправлять поддельные ответы со своих нелегитимных серверов.

Чтобы злоумышленники не использовали этот недостаток, группы безопасности должны ограничить уровень доверительных отношений, которые имеют их DNS-серверы с другими. Настройка DNS-серверов таким образом, чтобы они не опирались на доверительные отношения с другими DNS-серверами, затрудняет использование киберпреступниками DNS-сервера для компрометации записей на законных серверах.

Существует множество инструментов для проверки наличия угроз безопасности DNS.

Использование протокола DNSSEC

При обычной работе протокол DNSSEC связывает уникальную криптографическую подпись с другой информацией DNS, такой как записи CNAME и A. Затем DNS-распознаватель использует эту подпись для проверки подлинности DNS-ответа перед отправкой его пользователю.

Подписи безопасности гарантируют, что ответы на запросы, которые получают пользователи, проверяются законным исходным сервером. Хотя DNSSEC может предотвратить отравление кэша DNS, он имеет такие недостатки, как сложное развертывание, предоставление данных и уязвимость перечисления зон в более ранних версиях.

Не уверены, что в вашем домене включен DNSSEC? Немедленно проверьте с помощью инструмента DNSSEC Test.

Используйте последние версии программного обеспечения DNS и BIND (Berkeley Internet Name Domain)

BIND версии 9.5.0 или выше обычно имеет расширенные функции безопасности, такие как криптографически безопасные идентификаторы транзакций и рандомизация портов, что помогает минимизировать отравление DNS-кэша. Кроме того, ИТ-специалисты должны поддерживать программное обеспечение DNS в актуальном состоянии и гарантировать, что оно является самой последней и безопасной версией.

Помимо вышеизложенного, ниже приведены другие эффективные способы или практики предотвращения отравления DNS-кэшем.

Заключение

Отравление кэш-памяти DNS приводит к перенаправлению пользователей домена на вредоносные адреса. Некоторые серверы, управляемые злоумышленниками, могут обманывать ничего не подозревающих пользователей, которые загружают вредоносные программы или предоставляют пароли, информацию о кредитных картах и другие конфиденциальные личные данные. Для предотвращения этого важно использовать передовые методы обеспечения безопасности.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии