DigiCert отзывает 23 тысячи SSL-сертификатов: в чем причина

1 марта клиенты реселлера SSL-сертификатов Trustico узнали, что 23 тыс. сертификатов будут аннулированы в течение суток. Отзыв инициировал центр сертификации DigiCert — это было сделано потому, что в распоряжении Trustico оказались закрытые SSL-ключи клиентов.

Подробнее о том, что случилось, расскажем далее.

Действующие лица

Trustico продает сертификаты Symantec, GeoTrust, Thawte и RapidSSL. Ранее всеми этими сертификатами управлял Symantec, однако с 1 декабря 2017 года за работу с ними отвечает CA DigiCert. В прошлом году Google запустили процедуру прекращения доверия к сертификатам, выданным с использованием старой инфраструктуры Symantec, из-за того, что в компании не смогли обеспечить должный контроль за соблюдением стандартов обслуживания.

В результате Symantec решили продать сертификационный бизнес компании DigiCert, чтобы «восстановить доверие» и соблюсти требования Google, — об этом мы рассказывали ранее.

Ситуация с Trustico

28 февраля Trustico потребовал у DigiCert аннулировать сертификаты Symantec из-за их компрометации. Когда в DigiCert попросили предоставить подробности, представители Trustico просто выслали им по электронной почте 23 тыс. закрытых ключей сертификатов клиентов.

В результате у DigiCert не осталось выбора — центр запустил процесс отзыва сертификатов, отправив уведомление каждому владельцу сертификата, секретные ключи которых фигурировали в письме Trustico. При этом в DigiCert отмечают, что процедура аннулирования сертификатов никак не связана с прекращением доверия Google и Mozilla, которая должна начаться 15 марта.

Откуда взялись SSL-ключи

Начало истории было положено еще в первой половине февраля. Тогда Trustico попросили DigiCert отозвать сразу 50 тыс. Сертификатов, якобы они были скомпрометированы. Центр сертификации не стал этого делать — у реселлера не было подтверждающих аргументов.

Немного позже на сайте Trustico появилась информация об отказе от SSL-сертификатов Symantec, GeoTrust, Thawte и RapidSSL. Тогда глава Trustico Зейн Лукас (Zane Lucas) и отправил вице-президенту DigiCert Джереми Роули (Jeremy Rowley) копии секретных ключей по электронной почте в качестве подтверждения компрометации. По словам Роули, сперва в Trustico не раскрыли, откуда взялись эти секретные ключи. Однако позже Зейн сделал заявление, из которого стало понятно, что ключи держатся у Trustico в «холодном хранилище».

В Trustico автоматизировали выдачу сертификатов с помощью CSR (Certificate Signing Request) — благодаря этому реселлер мог сохранять и оставлять у себя копии приватных ключей. При этом пользователи Trustico не знали о том, что их ключи доступны кому-то еще, в том числе генеральному директору компании.

/ Flickr / Jeremy Segrott / CC

Реакция сообщества и последствия

Подобное поведение Trustico породило мнение, что в компании специально скомпрометировали ключи, чтобы запустить процедуру отзыва SSL/TLS-сертификатов Symantec и начать заниматься другими продуктами. Подтверждает это и тот факт, что до инцидента Trustico начали продавать сертификаты конкурента DigiCert — Comodo.

Также беспокойство сообщества вызвал сам факт пересылки ключей по электронной почте. Так как неизвестно, был ли канал, по которым передавались сообщения, защищенным. Поэтому не удивительно, что на инфраструктуру реселлера обратили внимание специалисты по информационной безопасности.

И проблемы в работе сервиса были найдены. Один из пользователей Twitter опубликовал информацию о критической уязвимости Trustico. Правда, это привело к тому, что сайт реселлера на какое-то время был выведен из строя.

На сайте компании имелся инструмент, который позволял владельцам сайтов проверять корректность установки сертификатов. И он содержал ошибку. Благодаря ей в форму проверки можно было внедрить свои команды и выполнить на серверах Trustico вредоносный код с root-правами. При этом, как утверждает сам исследователь, проблема была известна довольно давно, так как всю информацию он нашел в открытых источниках в интернете.

Сейчас Trustico грозят проблемы юридического характера. Пользователи Twitter отмечают, что Trustico обслуживает ряд крупных клиентов, в том числе одно из основных кредитных бюро в США Equifax. А репутационные проблемы из-за всех вопросов к этой ситуации и неоднозначных действий руководства могут стоить реселлеру крупных заказов.

What is DigiCert Global Root CA? Here’s What You Need to Know

DigiCert global root CA is a bit different than you think…

What is DigiCert Global Root CA? Do I need to install DigiCert Global Root CA on my server? If you’re here for either of these questions, then you’re at the right place. Essentially, DigiCert Global Root CA is a root certificate provided by DigiCert. DigiCert is one of the most trusted certificate authorities (CA) in market today. Now you might be wondering what a root certificate is. Let’s start with understanding root certificates.

What is a Root Certificate?

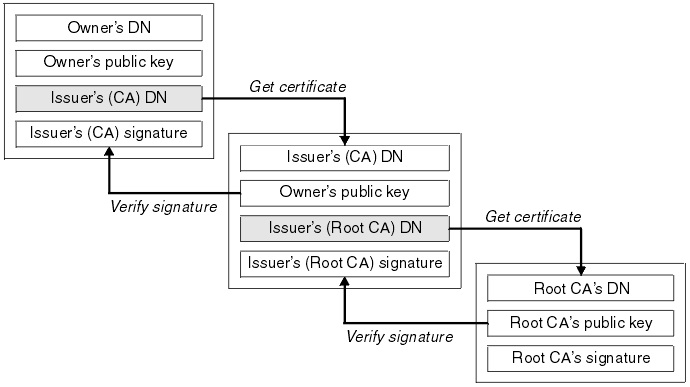

SSL certificates work on a structure regarded as the “chain of trust.” It’s a chain of certificates starting from the certificate authority (CA). This chain of certificates consists of root certificates, intermediate certificates, and leaf (server) certificates. Here’s how it looks:

When you purchase an SSL certificate, you might think that you’re only getting the tail of this certificate chain, but you’re actually getting two other certificates that are needed to secure your website. These certificates are intermediate and root certificates.

Intermediate certificates are the inter-linking certificates that link root certificates with the end-user certificate. These certificates eliminate the security risks by separating the root certificates and end-user SSL certificates. That’s because it can prove to be quite dangerous to issue a certificate straight from the root if the root gets compromised.

Get DigiCert SSL Certificates and Save Up to 25%

Buy DigiCert SSL Certificates for as low as prices. It comes with the highest validation, DigiCert secure trust seal, post quantum encryption, and extra security features.

Root CA certificates are self-signed by their respective CA. Every SSL certificate that you install on your server links to a particular root certificate. These root certificates are stored in the browsers, and they’re used to verify the legitimacy of the SSL certificates. Every browser has its list of trusted root certificates in its root store. If a website has a certificate that doesn’t have its linking root certificate in the browser, a security warning is shown to the user.

DigiCert Global Root CA: Root Certificate by DigiCert

DigiCert Global Root CA is a root certificate of DigiCert, the most trusted commercial SSL certificate authority in the world. DigiCert’s root certificates are trusted all around the globe — including educational and financial institutions as well as government entities.

Do you Need to Install DigiCert Global Root CA on Your Server?

Well, you don’t need to. As you have installed an SSL certificate and its intermediate certificate on your web server, your server is already carrying the authenticity of DigiCert. Moreover, the browsers have in-built root stores in them that are used to verify your SSL certificates.

США отозвали SSL-сертификаты у российских сайтов. (подарочек от партнёров)

Об этом в интервью украинскому пропагандисту Дмитрию Гордону с гордостью сообщил) американский IT-бизнесмен Майкл Талан.

Он отметил, что, по мнению американцев, которые «знают всё», Москва применяла «грязные методы, используемые черными хакерами на службе у Кремля», поэтому Россию решено было наказать.

Проблема заключается в том, что Россия не входит в так называемый «клуб», который выпускает сертификаты, признанные всеми производителями браузеров, поэтому любая компания использует либо бесплатные ключи Let’s Encrypt, либо платные от западных производителей.

Так вот, по информации Талана, руководство США настолько «устало» от нашего поведения, что отозвало сертификаты у 35 официальных российских организаций, по мнению американцев, «управляющих страной».

Теперь они доступны пользователю по стандартному протоколу //, сохраняя сообщение в браузере о том, что эти сайты небезопасны, иначе говоря, трафик не зашифрован.

По информации бизнесмена, США намерены также отозвать сертификаты SSL и у таких российских IT-гигантов, как Яндекс и «Mail.Ru».

Точно знаю, что в прошлом году была попытка лишить SSL-сертификата сайт Общественной палаты России. Да и, думаю, про другие попытки мы просто не знаем.

Интересно, о чем вообще идёт речь? Что мы должны сделать, чтобы нас «простили»?!

Проблемы с подключением, если корневой сертификат DigiCert Global Root G2 не установлен

Симптомы

Вы испытываете проблемы с подключением в Microsoft Endpoint Configuration Manager роли точки подключения к службе. При таких проблемах возникает один из следующих симптомов:

Во время загрузки или синхронизации в облачные службы Configuration Manager вы получаете следующие ID сообщений о состоянии, которые указывают на сбой связи:

Следующая запись об ошибке входит в журналы Configuration Manager:

Причина

Эта проблема может возникнуть, если любое из следующих условий является верным:

Решение

Установка последних корневых сертификатов. Корневые сертификаты не могут автоматически устанавливаться, если вы работаете с отключенной средой или если необходимые конечные точки Интернета заблокированы.

Отключенные среды

Обновление надежных корневых сертификатов и отключение списков доверия сертификатов (CTLs) в отключенных средах.

В отключенных средах администраторам необходимо настроить файл или веб-сервер для внутренней организации файлов. Параметры групповой политики также обновляются таким образом, чтобы клиенты и серверы использовали внутренний файл или веб-сервер вместо расположения в Интернете.

Системы, работающие в отключенных средах, должны иметь новые корни, добавленные в хранилище доверенных корневых органов сертификации, а промежуточные — в хранилище промежуточных органов сертификации.

Вы можете считать, что среда отключена, если верно то или ие из следующих условий:

Сведения о том, как облегчить распространение доверенных или ненаверенных сертификатов для отключенных сред, см. в справке Configure Trusted Roots и Disallowed Certificates.

Конечные точки Интернета

Если у вас есть среда, в которой заданы правила, позволяющие исходящие вызовы только определенным загрузкам списка отзывов сертификатов (CRL) или расположениям проверки состояния сертификата в Интернете (OCSP), необходимо разрешить следующие URL-адреса CRL и OCSP:

Дополнительные сведения

Корпорация Майкрософт поддерживает список корневых сертификатов, распространяемых программой Windows корневых сертификатов, на веб-сайте программы.

Дополнительные сведения о программе Windows корневого сертификата и списке сертификационных органов (CAs), которые являются членами, см. в заметках о выпуске — Microsoft Trusted Root Certificate Program.

Механизмы обновления корневого сертификата доступны в различных версиях Windows. Это включает автоматические механизмы корневого обновления.

Дополнительные сведения об обновлении корневого списка сертификатов в различных версиях Windows см. в справке Configure Trusted Roots и Disallowed Certificates.

По умолчанию автоматический механизм корневого обновления включен в различных версиях Windows. Однако если этот механизм отключен, а на сервере точки подключения к службе не установлен корневой сертификат DigiCert Global Root G2, могут возникнуть проблемы с подключением к облачным службам Configuration Manager. Диспетчер конфигурации в локальной иерархии может больше не иметь доступа к облачным службам Microsoft Configuration Manager и другим подобным ресурсам.

Дополнительные сведения см. в дополнительных сведениях об изменениях сертификата Azure TLS и TLS Azure IoT: изменения.

Дальнейшие действия

Дополнительные сведения о требованиях к подключению и устранении неполадок для Configuration Manager см. в следующих пунктах:

Digicert global root ca

If your browser loads this page without warning, it trusts the DigiCert Global Root CA.

For more information about this root, visit the DigiCert Global Root CA details page.

For information about DigiCert’s other roots, please visit the DigiCert Root Certificate Information page.

Для личного домена сети доставки содержимого Azure (CDN) в конечной точке Azure CDN уровня «Стандартный» от Майкрософт, когда вы включите функцию HTTPS, используя свой собственный сертификат, нужно создать SSL-сертификат с помощью разрешенного центра сертификации (ЦС). For an Azure Content Delivery Network (CDN) custom domain on an Azure CDN Standard from Microsoft endpoint, when you enable the HTTPS feature by using your own certificate, you must use an allowed certificate authority (CA) to create your SSL certificate. В противном случае при использовании недопустимого ЦС или самозаверяющего сертификата ваш запрос будет отклонен. Otherwise, if you use a non-allowed CA or a self-signed certificate, your request will be rejected.

Возможность использования собственного сертификата для включения пользовательского HTTPS доступна только с профилем Azure CDN уровня «Стандартный» от Майкрософт. The option of using your own certificate to enable custom HTTPS is available only with Azure CDN Standard from Microsoft profiles.

При создании собственного сертификата разрешены следующие ЦС: The following CAs are allowed when you create your own certificate:

1 марта клиенты реселлера SSL-сертификатов Trustico узнали, что 23 тыс. сертификатов будут аннулированы в течение суток. Отзыв инициировал центр сертификации DigiCert — это было сделано потому, что в распоряжении Trustico оказались закрытые SSL-ключи клиентов.

Подробнее о том, что случилось, расскажем далее.

/ Pexels / Skitterphoto / CC

Действующие лица

Trustico продает сертификаты Symantec, GeoTrust, Thawte и RapidSSL. Ранее всеми этими сертификатами управлял Symantec, однако с 1 декабря 2017 года за работу с ними отвечает CA DigiCert. В прошлом году Google запустили процедуру прекращения доверия к сертификатам, выданным с использованием старой инфраструктуры Symantec, из-за того, что в компании не смогли обеспечить должный контроль за соблюдением стандартов обслуживания.

В результате Symantec решили продать сертификационный бизнес компании DigiCert, чтобы «восстановить доверие» и соблюсти требования Google, — об этом мы рассказывали ранее.

Ситуация с Trustico

28 февраля Trustico потребовал у DigiCert аннулировать сертификаты Symantec из-за их компрометации. Когда в DigiCert попросили предоставить подробности, представители Trustico просто выслали им по электронной почте 23 тыс. закрытых ключей сертификатов клиентов.

В результате у DigiCert не осталось выбора — центр запустил процесс отзыва сертификатов, отправив уведомление каждому владельцу сертификата, секретные ключи которых фигурировали в письме Trustico. При этом в DigiCert отмечают, что процедура аннулирования сертификатов никак не связана с прекращением доверия Google и Mozilla, которая должна начаться 15 марта.

Откуда взялись SSL-ключи

Начало истории было положено еще в первой половине февраля. Тогда Trustico попросили DigiCert отозвать сразу 50 тыс. Сертификатов, якобы они были скомпрометированы. Центр сертификации не стал этого делать — у реселлера не было подтверждающих аргументов.

Немного позже на сайте Trustico появилась информация об отказе от SSL-сертификатов Symantec, GeoTrust, Thawte и RapidSSL. Тогда глава Trustico Зейн Лукас (Zane Lucas) и отправил вице-президенту DigiCert Джереми Роули (Jeremy Rowley) копии секретных ключей по электронной почте в качестве подтверждения компрометации. По словам Роули, сперва в Trustico не раскрыли, откуда взялись эти секретные ключи. Однако позже Зейн сделал заявление, из которого стало понятно, что ключи держатся у Trustico в «холодном хранилище».

В Trustico автоматизировали выдачу сертификатов с помощью CSR (Certificate Signing Request) — благодаря этому реселлер мог сохранять и оставлять у себя копии приватных ключей. При этом пользователи Trustico не знали о том, что их ключи доступны кому-то еще, в том числе генеральному директору компании.

/ Flickr / Jeremy Segrott / CC

Реакция сообщества и последствия

Подобное поведение Trustico породило мнение, что в компании специально скомпрометировали ключи, чтобы запустить процедуру отзыва SSL/TLS-сертификатов Symantec и начать заниматься другими продуктами. Подтверждает это и тот факт, что до инцидента Trustico начали продавать сертификаты конкурента DigiCert — Comodo.

Также беспокойство сообщества вызвал сам факт пересылки ключей по электронной почте. Так как неизвестно, был ли канал, по которым передавались сообщения, защищенным. Поэтому не удивительно, что на инфраструктуру реселлера обратили внимание специалисты по информационной безопасности.

И проблемы в работе сервиса были найдены. Один из пользователей Twitter опубликовал информацию о критической уязвимости Trustico. Правда, это привело к тому, что сайт реселлера на какое-то время был выведен из строя.

На сайте компании имелся инструмент, который позволял владельцам сайтов проверять корректность установки сертификатов. И он содержал ошибку. Благодаря ей в форму проверки можно было внедрить свои команды и выполнить на серверах Trustico вредоносный код с root-правами. При этом, как утверждает сам исследователь, проблема была известна довольно давно, так как всю информацию он нашел в открытых источниках в интернете.

Сейчас Trustico грозят проблемы юридического характера. Пользователи Twitter отмечают, что Trustico обслуживает ряд крупных клиентов, в том числе одно из основных кредитных бюро в США Equifax. А репутационные проблемы из-за всех вопросов к этой ситуации и неоднозначных действий руководства могут стоить реселлеру крупных заказов.