Всё, что вы не знали о CAP теореме

CAP теорема

Эта теорема была представлена на симпозиуме по принципам распределенных вычислений в 2000 году Эриком Брюером. В 2002 году Сет Гилберт и Нэнси Линч из MIT опубликовали формальное доказательство гипотезы Брюера, сделав ее теоремой.

По словам Брюера, он хотел, чтобы сообщество начало дискуссию о компромиссах в распределённых системах и уже спустя некоторое количество лет начал вносить в неё поправки и оговорки.

Что стоит за CAP

В CAP говорится, что в распределенной системе возможно выбрать только 2 из 3-х свойств:

В основном это всё треугольник

Многие статьи сводятся к вот такому вот простому треугольнику.

Применяем на практике

Для применения CAP теоремы на практике, я выбрал 3 наиболее, на мой взгляд, подходящие и достаточно популярные системы баз данных: Postgresql, MongoDB, Cassandra.

Посмотрим на Postgresql

Следующие пункты относятся к абстрактной распределенной БД Postgresql.

Посмотрим на MongoDB

Следующие пункты относятся к абстрактной распределенной БД MongoDB.

Посмотрим на Cassandra

Cassandra использует схему репликации master-master, что фактически означает AP систему, в которой разделение сети приводит к самодостаточному функционированию всех узлов.

Казалось бы всё просто… Но это не так.

Проблемы CAP

На тему проблем в CAP теореме написано множество подробных и интересных статей, здесь, на Хабре, поэтому я оставлю ссылку на CAP больше не актуален и мифы о CAP теореме. Обязательно почитайте их, но относитесь к каждой статье, как к своего рода новому взгляду и не принимайте слишком близко к сердцу, потому что одни ругают, другие хвалят. Сам же я не буду слишком углублятся, а постараюсь выдать некоторую необходимую компиляцию.

Итак, проблемы CAP теоремы:

Что не так с определениями?

Consistency в CAP фактически означает линеаризуемость (и ее действительно трудно достичь). Чтобы объяснить, что такое линеаризуемость, давайте посмотрим на следующую картинку:

В описанном случае рефери закончил игру, но не каждый клиент получает один и тот же результат. Чтобы сделать его систему линеаризованной, нам нужно мгновенно синхронизировать данные между рефери и другими источниками данных, чтобы, когда рефери закончит игру, каждый клиент получил правильную информацию.

Availability в CAP, исходя из определения имеет две серьёзные проблемы. Первая — нет понятия частичной доступности, или какой-то её степени (проценты например), а есть только полная доступность. Вторая проблема — неограниченное время ответа на запросы, т.е. даже если система отвечает час, она всё ещё доступна.

Устойчивость к распределению не включает в себя упавшие узлы, и вот почему:

AP / CP выбор

Коммуникация узлов между собой обычно происходит через асинхронную сеть, которая может задерживать или удалять сообщения. Интернет и все наши центры обработки данных обладают этим свойством, и это не маловероятные инциденты, поэтому CA системы в рамках разработки рассматриваются крайне редко.

Многие системы — просто P

Представьте систему, в которой два узла (Master, Slave) и клиент. Если вдруг вы потеряли связь с Master, клиент может читать из Slave, но не может писать — нет CAP-availability.

Ок, вроде CP система, но если Master и Slave синхронизируются асинхронно, то клиент, может запросить данные от Slave раньше успешной синхронизации — теряем CAP-consistency.

Чистые AP и CP системы

Чистые AP системы, могут включать в себя просто 2 генератора чисел. Чистые CP системы, могут вообще не быть доступны, т.к. буду пытаться придти к согласованному состоянию и не будут нам отвечать. Идём дальше, CP системы дают нам не ожидаемый нами strong consistency, а eventual consistency. О нём поговорим чуть позже.

Как с этим жить

В конце концов, это всего лишь попытка классифицировать что-то абстрактное, поэтому вам не нужно изобретать велосипед. Я рекомендую использовать следующий подход при попытке работать с распределенными БД:

PACELC

Теорема PACELC была впервые описана и формализована Даниелом Дж. Абади из Йельского университета в 2012 году. Поскольку теорема PACELC основана на CAP, она также использует его определения.

Latency — это время, за которое клиент получит ответ и которое регулируется каким-либо уровнем consistency. Latency (задержка), в некотором смысле представляет собой степень доступности.

Немного о BASE

BASE — это своеобразный контраст ACID, который говорит нам, что истинная согласованность не может быть достигнута в реальном мире и не может быть смоделирована в высокомасштабируемых системах.

Свежий взгляд

Теперь, когда мы знаем о большинстве подводных камней, давайте попробуем рассмотреть те же самые популярные системы баз данных через призму полученных знаний.

Postgresql

Postgresql действительно допускает множество различных конфигураций системы, поэтому их очень сложно описать. Давайте просто возьмем классическую Master-Slave репликацию с реализацией через Slony.

MongoDB

Давайте узнаем что-то новое о MongoDB:

Cassandra

Выводы

8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

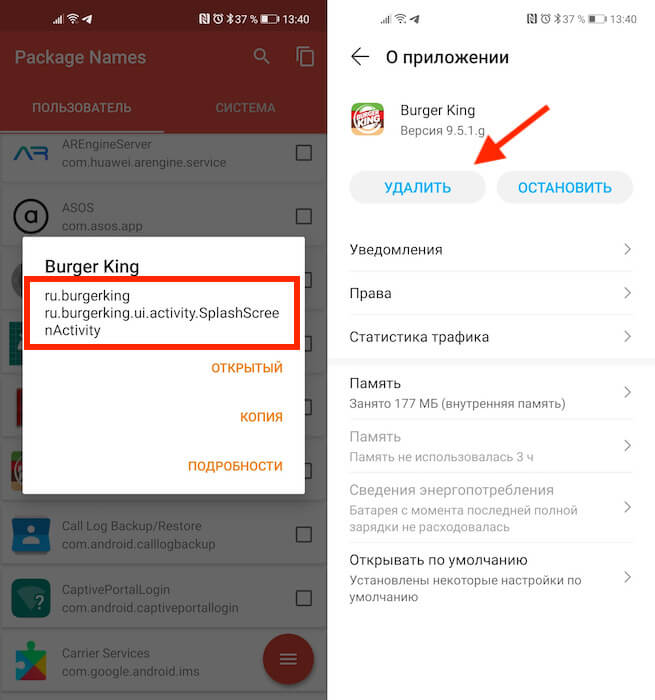

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

Как отменить подписку на Андроиде

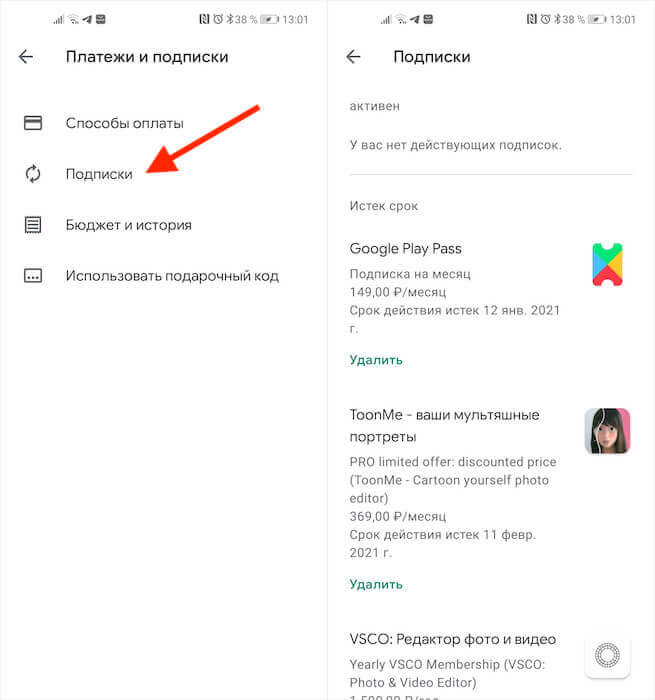

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

Что такое Cap.exe? Это безопасно или вирус? Как удалить или исправить это

Что такое Cap.exe?

Cap.exe это исполняемый файл, который является частью Технический пакет Corel DESIGNER X4 Программа, разработанная Корпорация Corel, Программное обеспечение обычно о по размеру.

Cap.exe безопасен, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как Cap.exe, должен запускаться, а не где-либо еще.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Наиболее важные факты о Cap.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вы должны определить, заслуживает ли он доверия, прежде чем удалять Cap.exe. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Corel \ Corel DESIGNER Technical Suite X4 \) и сравните размер и т. Д. С приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус Cap.exe, вам необходимо Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить Cap.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Однако, если это не вирус, и вам нужно удалить Cap.exe, вы можете удалить Corel DESIGNER Technical Suite X4 со своего компьютера с помощью программы удаления, которая должна находиться по адресу: C: \ Program Files \ Corel \ Corel DESIGNER Technical. Suite X4 \ Setup \ SetupARP.exe / arp. Если вы не можете найти его деинсталлятор, вам может потребоваться удалить Corel DESIGNER Technical Suite X4, чтобы полностью удалить Cap.exe. Вы можете использовать функцию «Установка и удаление программ» на панели управления Windows.

Распространенные сообщения об ошибках в Cap.exe

Наиболее распространенные ошибки Cap.exe, которые могут возникнуть:

• «Ошибка приложения Cap.exe».

• «Ошибка Cap.exe».

• «Возникла ошибка в приложении Cap.exe. Приложение будет закрыто. Приносим извинения за неудобства».

• «Cap.exe не является допустимым приложением Win32».

• «Cap.exe не запущен».

• «Cap.exe не найден».

• «Не удается найти Cap.exe».

• «Ошибка запуска программы: Cap.exe.»

• «Неверный путь к приложению: Cap.exe.»

Как исправить Cap.exe

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс Cap.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Обновлен декабрь 2021:

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

Загрузите или переустановите Cap.exe

Вход в музей Мадам Тюссо не рекомендуется загружать заменяемые exe-файлы с любых сайтов загрузки, так как они могут содержать вирусы и т. д. Если вам нужно скачать или переустановить Cap.exe, мы рекомендуем переустановить основное приложение, связанное с ним. Технический пакет Corel DESIGNER X4.

Информация об операционной системе

Ошибки Cap.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

Diags cap что это

Список приложений создал пользователь сайта 4PDA.ru NightSpirit184.

Время от времени пользователи интересуются, что можно удалить без последствий. Ввиду новой версии Android полноценного списка программ, которые можно удалить на нашем устройстве, нет. Пользователи вынуждены экспериментировать и удалять ненужные программы методом проб и ошибок. Порой подобные манипуляции со смартфоном заканчиваются перепрошивкой, либо обращением в сервисный центр. Разумеется, это опыт, но зачем изобретать велосипед дважды? Исходя из всего вышеописанного можно сделать вывод, что подобный список необходим, поскольку сэкономит пользователям уйму времени, нервов и сил. Представляю вашему внимаю долгожданный мануал по облегчению системы!

Внимание: Если вы видите что какой-то программы нет, напишите мне в личные сообщения. Я добавлю отсутствующие приложения, а так же под списком буду писать ники тех, кто принимал в процессе наполнения участие. Программа должно совпадать с реальным именем папки, в котором находится приложение. Сообщения по типу «не хватает мыла» и «почему нет плеера?» рассматриваться не будут.

Перед удалением системных приложений делайте бэкапы или замораживайте программы в «Titanium Backup». В случае неудачного удаления восстановить резервную копию заметно проще, чем искать по всему рунету нужные файлы.

Как удалить «хвосты» за удалёнными приложениями?

Где находятся системные программы и как их удалить?

Какие программы можно удалять?

Каждый пользователь должен самостоятельно решить, какие системные приложения ему не нужны. К примеру, вы никогда не будете пользоваться «картами Google», но приложение находится в автозагрузке и черпает ваши ресурсы, тем самым уменьшая заряд аккумулятора. Удаление позволит освободить место и сэкономить заряд батареи.

Diags cap что это

| МЕНЮ | Информация |

|---|

Основы языка MML в EWSD Для решения задач ЭиТО (O&M) необходимое взаимодействие персонала с EWSD организуется с помощью языка MML, который состоит из: — языка ввода (команды, вводимые персоналом) — языка вывода (сообщения или ответы системы EWSD персоналу) Особенности синтаксиса MML в EWSD 1. Язык Ввода Команда MML состоит из имени и параметров: Имя команды содержит действие и объект, на который направлено это действие. Параметры команды детализируют свойства объекта и содержат имя параметра и его значение :

ПРИМЕРЫ КОМАНД: STAT LTG:LTG=1-20; CONF BAP:BAP=0,OST=ACT; DIAG CAP:CAP=2,OST=MBL; Используемые спецсимволы: ; конец команды — отделяет аргументы параметров ( STAT LTG:LTG=0—12;) : отделяет имя команды от первого параметра , отделяет отдельные параметры / отделяет Новое значение от Старогозначения ( MOD TAR:RATE=100/200 ; НОВОЕ / СТАРОЕ ) = устанавливает соответствие между обозначением параметра и его величиной # символ продолжения строки DISP STAT DIAG ENTR CONF DACT (для абонентов и устройств) Эти команды ничего не изменяют в системе Выполняется только на заблокированных устройствах Изменяют базу данных Могут вызвать потерю соединения (вызова) Могут вызвать потери данных ПРИМЕРЫ КОМАНД: DISP ALARM :OBJECT=DLU ; STAT LTG:LTG=1-8; DIAG LTG:LTG=0-4,TA=ALL; CR SUB:DN=1234 5 ,LNATT=PB,EQN=10-2-5-4,CAT=MS; ACT OUTSUP; DACT OUTSUP:LOCDEVICE=SYSTEMDEVICE-FUOMT; Как указано в таблице 2 некоторые команды требуют осторожного и внимательного обращения, поэтому если не принять специальных мер, то возможны потери данных или еще более тяжелые последствия неосторожного обращения с командами. Такими мерами в EWSD являются: 1. Перед выполнением команд, действие которых может вызвать потери данных, EWSD выдает соответствующее предупреждение, позволяющее обратить внимание персонала на опасность применения команды и еще раз хорошо подумать, проверить и все взвесить. 2. Доступ к командам регулируется с помощью классов (кластеров) авторизации (до 50-ти классов). В каждом кластере перечисляется список команд к которым имеет доступ данный оператор или специалист. 3. Необходимо строго в соответствии с концепцией сохранения программного обеспечения станции следить за сохранением и обновлением LOG-файлов, содержащих список всех введенных команд и позволяющих восстановить случайно или намеренно потерянные данные. |