Последствия неправильной настройки Mikrotik и критического бага в RouterOS 6.29−6.42: массовый взлом маршрутизаторов Mikrotik, рекомендации по повышению безопасности

Далее было принято решение запустить поверхностный скан локальной подсети местного провайдера (пара подсетей 192.168.х.х). То, что я увидел, меня шокировало — 58 устройств с критическими проблемами безопасности. Сам софт сканирует уязвимость не только микротиков, но и других устройств.

Структура проблемных устройств, которые мне удалось обнаружить в локальной сети, следующая:

Второе место по количеству уязвимых устройств занимает Mikrotik. Забавно, правда? И корень проблемы даже не в баге RouterOS. К сожалению, большинство пользователей попросту не разбираются в правилах Firewall.

Чаще всего пользователи довольствуются стандартными правилами Firewall и настройками RouterOS, они самодостаточные и не допускают доступ извне к панели управления.

Многие из тех, кто считают себя «продвинутыми» пользователями, начинают бороздить просторы интернета в поисках «идеальных» и «правильных» правил для Firewall. В процессе такой настройки пользователи сносят стандартную конфигурацию, заменяя её правилами из публикаций. Зачастую пользователи даже не понимают суть правил, которые добавляют. Как итог, пользователь получает открытые наружу порты WebFig и winbox! Неожиданно, правда?

Ради интереса я зашел на несколько устройств, найденных софтом — все учетные данные давали успешный вход. Наибольший интерес у меня вызвали устройства с нестандартными логинами и очень сложными паролями для входа. Владельцы данных устройств явно имеют более высокий уровень понимания RouterOS.

Идея обращения к провайдеру была отброшена сразу, провайдер попросту не даст личные данные клиентов по IP, а сам заниматься данным вопросом не станет.

Какими могли быть последствия? Как минимум, некий школьник мог без проблем сбросить конфигурацию — потеря не велика и клиент списал бы все на ошибку ПО. Мог быть и другой сценарий — настройка прокси-сервера, подмена DNS, перехват личных данных и слив файлов на внешнем накопителе (если он подключен к Mikrotik). При желании, злоумышленник может даже поднять VPN-сервер, настроить маршрутизацию и заходить в вашу сеть.

Худший сценарий? Злоумышленник выгружает конфигурацию в RSC-файл и начинает изучение. Что интересного можно найти в файле конфигурации? Очень много… в том числе пароль для PPP-подключения, статические маршруты в удаленную сеть, DNS-записи при их наличии.

Все это было в конкретном случае — и данные VPN, и записи DNS для доступа к сервисам компании в удаленной сети, и все маршруты. По сути, сочетание неправильных правил Firewall и баг в RouterOS позволили бы потенциальному злоумышленнику получить полный доступ в удаленную сеть предприятия.

При этом абсолютно не имеет значения, насколько хорошо защищен главный шлюз предприятия, ведь дыра в безопасности находится на удаленном рабочем месте, у кого-то из сотрудников.

Владелец был незамедлительно уведомлен, после чего выполнил обновление ROS и полную смену паролей.

Я привел лишь единичный пример всего на одном устройстве, хотя из 16 обнаруженных, функционал PPP использовался, по меньшей мере, на 5.

Сейчас вы, наверное, подумаете, мол, это локальная сеть (все устройства за NAT провайдера) и тут никто не станет рисковать, да и в случае чего злоумышленника можно вычислить по логам. Во-первых, если к WAN есть доступ из локальной сети, значит при использовании «белого IP», будет доступ из Интернет, c любой точки мира. Во-вторых, при перезагрузке RouterOS по-умолчанию очищает логи, если не указано хранение на диск, либо не настроена выгрузка на внешний сервер.

Осознаете суть и масштаб проблемы?

В этом плане провайдеры, предоставляющие выход в сеть через NAT хотя-бы частично защищают клиента, те же клиенты у кого на WAN-интерфейсе сразу белый IP — могут рассчитывать только на себя.

Вот пример сканирования внешней подсети того же провайдера:

MikroTik: Настройка DHCP Server. Примеры DHCP + ARP

В этой статье мы выполним настройку DHCP сервера на Mikrotik. Узнаем, как сделать привязку IP клиента к MAC-адресу и повысить безопасность сети используя связку DHCP + ARP с подробным описанием.

Освоить MikroTik вы можете с помощью онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA. Автор – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто еще не держал его в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Для чего на Mikrotik настраивать DHCP Сервер

Современную инфраструктуру сети трудно представить без использования протокола DHCP, который позволяет хостам автоматически получать заданные настройки, для работы в локальной сети предприятия, исключая фактор человеческой ошибки. Принцип работы протокола прост и заключается в следующем:

Оборудование с помощью клиента DHCP посылает запрос на сервер DHCP, который отвечает клиенту, выдавая и присваивая необходимые параметры сетевому оборудованию (IP-адрес, маска сети, шлюз, DNS и т.д.).

Настройка DHCP Server на роутере Mikrotik

Есть два способа настройки DHCP Сервера на Mikrotik:

Mikrotik. Настройка DHCP сервера с помощью мастера настройки.

Этот способ подойдет новичкам. Позволяет настроить DHCP server на роутере Mikrotik для получения основных параметров сети. Для быстрой настройки требуется выполнить:

Выберем интерфейс, на котором будет работать DHCP-сервер:

Указываем адрес и маску подсети. Маску можно указать сокращенным видом (/24), либо полным адресом (255.255.255.0):

Задаем адрес шлюза сети по умолчанию (в нашем случае — это ip адрес Mikrotik):

Назначим диапазон, из которого хосты сети будут получать IP-адрес:

Зададим время, на которое DHCP Server будет предоставлять аренду настроек устройствам:

Установим это значение равное 5 дням. Если у вас кафе, то логично задать меньшее значение.

На этом быстрая настройка DHCP сервера Mikrotik закончена.

Mikrotik. Ручная настройка DHCP Server

Данный метод позволяет более детально настроить DHCP сервер на маршрутизаторе Mikrotik, назначая все параметры вручную.

Сперва создадим пул адресов:

Зададим имя и адресное пространство пула:

Далее переходим по вкладкам:

В следующем окне настроим основные параметры DHCP сервера:

Перейдем к настройке сетевых параметров, которые будет получать оборудование. Для этого откроем вкладку:

Дополнительные настройки DHCP-сервера на Mikrotik

Кроме основных параметров сети, Mikrotik позволяет настроить параметры DHCP более гибко. Рассмотрим несколько готовых решений.

Сетевая загрузка рабочих станций по PXE

Итак, у меня настроен LTSP сервер на Ubuntu. Я хочу, чтобы при загрузке тонкий клиент получал адрес TFTP сервера и скачивал образ ОС.

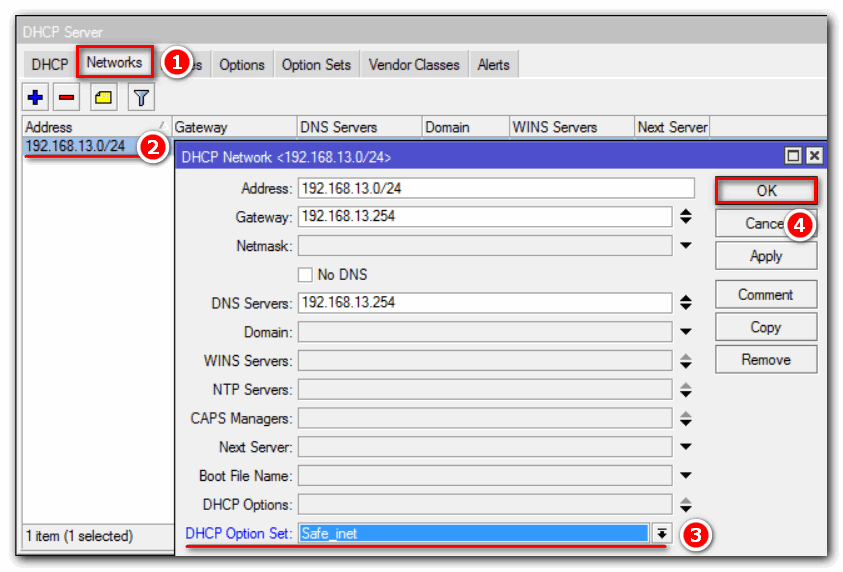

Для этого откроем сетевые настройки на вкладке Networks:

И укажем дополнительные параметры DHCP:

Привязка клиентов по MAC адресу

Устройства MikroTik позволяют назначить IP-адрес с привязкой по MAC-адресу. Это может понадобиться, когда определенный хост сети должен обладать неизменным IP-адресом. Например, видео-сервер, к которому выполняется удаленное подключение.

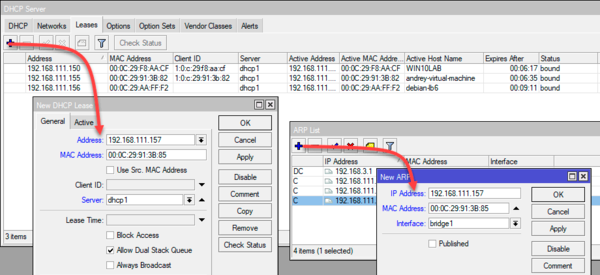

Для начала посмотрим все устройства, которые получили настройки на текущий момент.

Из графического интерфейса:

Из командной строки:

Находим устройство, IP-адрес которого хотим привязать по MAC, нажимаем правой кнопкой мыши:

Обратите внимание, что устройства, параметры которому присвоены динамически обозначены буквой «D» вначале. После того как мы назначим статический адрес, эта буква исчезнет.

Двойным нажатием левой кнопкой мыши по устройству откроем окно:

В строке “Address:” мы можем назначить нужный IP-адрес для хоста.

Из консоли:

add address=192.168.13.11 mac-address=XX:XX:XX:XX:XX:XX server=DHCP-LAN

Настройка DHCP options на Mikrotik

При помощи опций DHCP-сервер может сообщать клиенту дополнительные параметры сети. Полный список стандартных опций описан в RFC2132.

Разберем пример настройки DHCP опции с кодом 6 на Mikrotik. С помощью которой мы заменим адрес DNS сервера по умолчанию, на безопасный DNS сервер Яндекса у конкретного устройства или для всей сети компании.

Откроем вкладку “Options” и добавим значение:

Обратите внимание, что IP-адреса указываются в одинарных кавычках.

Если опций несколько, то их объединяют в наборы. Очень удобная функция. Для этого открываем вкладку “Option Sets”:

Чтобы применить созданный набор опций для конкретного клиента, перейдем во вкладку Leases и двойным нажатием левой кнопкой мыши на нужного клиента, откроем его настройки:

Чтобы установить набор опций для всей локальной сети компании, переходим на вкладку Networks и в настройках DHCP назначаем параметр:

ARP Таблицы

ARP протокол служит для определения MAC-адреса по заранее известному IP-адресу.

Работает ARP в следующих режимах:

Режим Reply-only увеличивает безопасность сети, за счет того, что хосты не смогут выйти в интернет с IP-адресом, отличным от указанного в ARP-таблице;

Режим Reply-only, рекомендуется использовать только для маленьких сетей, так как каждое новое устройство необходимо внести в таблицу ARP вручную.

Как настроить ARP записи в Mikrotik

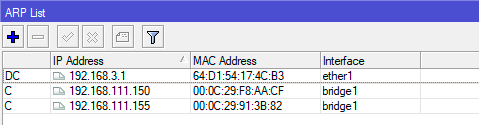

По умолчанию ARP таблица заполняется динамически. Эти данные мы можем увидеть открыв:

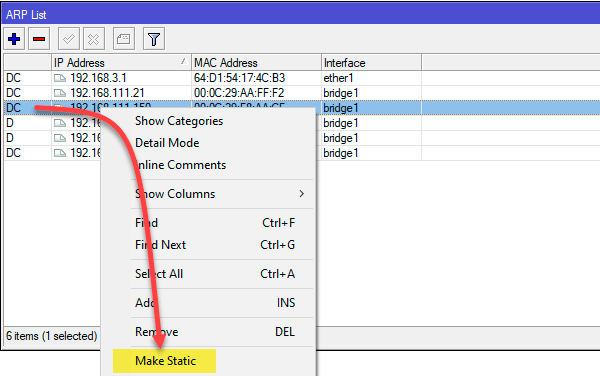

А также можем статически привязать IP-адрес MAC нажав на нужную строку и выбрав пункт Make Static:

Таким образом, мы добавили ARP-запись.

Ручное добавление ARP записи Mikrotik

Если необходимо добавить ARP-запись вручную, то сделать это можно следующим образом:

В открывшемся окне зададим значения IP и MAC, указав интерфейс:

Добавляем ARP запись через DHCP на Mikrotik

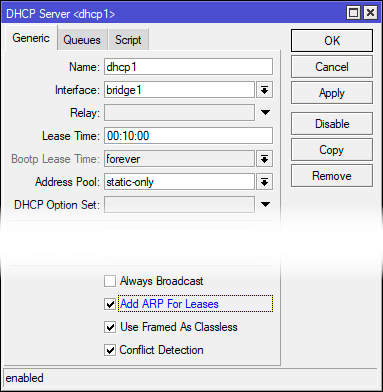

Чтобы ARP-записи добавлялись при помощи DHCP, выполним следующую настройку:

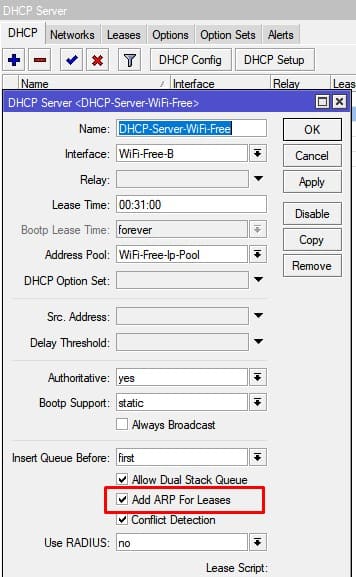

На странице General отметим галочкой пункт Add ARP For Leases:

Теперь DHCP-сервер на маршрутизаторе Mikrotik будет добавлять ARP-записи в таблицу. Это может быть полезно для небольшой сети. Давайте рассмотрим на примере, как можно повысить безопасность сети, используя данную функцию.

DHCP + ARP в Mikrotik. Повышаем безопасность локальной сети

В данном “кейсе” мы модифицируем конфигурацию DHCP сервера, показанную в данной статье, таким образом, что IP-адреса будут выдаваться из существующих записей, добавляя ARP запись. И переведем ARP протокол для внутренней сети в режим Reply-only, чтобы маршрутизатор Mikrotik выполнял только ответы на ARP-запросы.

Для начала назначим статический IP для хоста в сети:

Нажатием правой кнопкой мыши по устройству, выбираем пункт Make Static:

Далее переходим на вкладку DHCP и двойным нажатием открываем свойства.

На странице General меняем настройки:

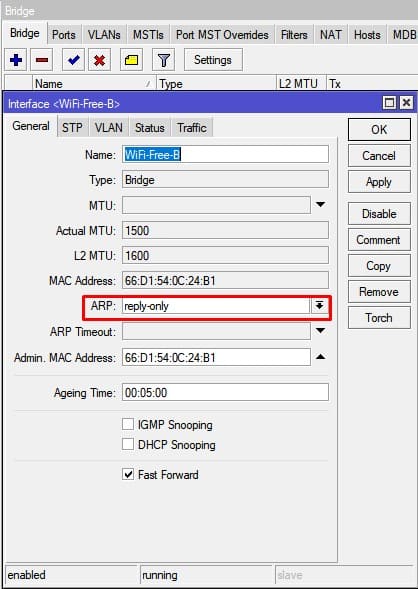

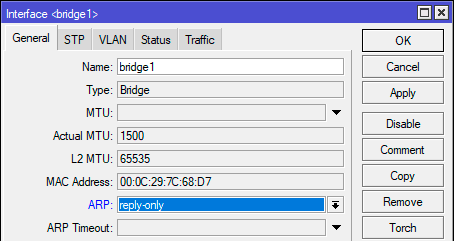

Следующим шагом настроим режим reply-only для ARP, на интерфейсе Bridge:

На этом настройка закончена. Теперь наш DHCP-Сервер выдает сетевые настройки только тем устройствам, MAC адрес которых присутствует в таблице. При этом заполняет ARP таблицу, запрещая хостам которых нет в таблице доступ в интернет.

Полезно будет ознакомиться со статьями:

Надеюсь, данная статья была вам полезна. Если возникли вопросы пишите в комментарии.

Освоить MikroTik вы можете с помощью онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA. Автор – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто еще не держал его в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Инструкции по настройке MikroTik

Настройка MikroTik ARP, запрет использования статического IP адреса

Зачем блокировать статический IP адрес

Предположим, что в сети появляются устройства, которые не имеют административного контроля и управляются не сетевыми администратором. Это может быть:

Жизненные ситуации, которые имеют место быть:

Из примеров видно, что этот инструментарий добавляет больше административных рычагов, для фильтрации попыток злоумышленников взломать сеть, а также подключению к сети устройств, которые находятся вне контроля сетевого инженера.

Стоит также отметить, что данный фильтр отрабатывает на уровне L2 и не пересекается с правилами Firewall. Фильтрация происходит без использования процессора(CPU) маршрутизатора(роутера), что является полезным функционалом для внедрения в больших сетях

Нужно настроить запрет на использование статических IP адресов в MikroTik?

Мы поможем настроить: маршрутизатор(роутер), точку доступа или коммутатор.

Как настроить ARP записи в MikroTik

Эта настройка будет состоять из следующей логики: все источники трафика проходящие через интерфейс, должны иметь соответствующие записи в таблице ARP:

Динамические клиенты будут вноситься через параметр DHCP сервера;

Статические клиенты – через ручное добавление записи в таблицу ARP.

Использовать только ARP записи маршрутизатора

Настройка находится Bridge→Bridge Interface-ARP

Добавлять ARP запись через DHCP сервер

Настройка находится IP→DHCP Server→DHCP→Add ARP For Leases

Ручное добавление ARP записи

Настройка находится IP→ARP

Есть вопросы или предложения по настройке ARP ограничений для использования статического IP MikroTik? Активно предлагай свой вариант настройки! Оставить комментарий →

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

Используем режим ARP reply-only для повышения безопасности сети на оборудовании Mikrotik

Поэтому у многих администраторов есть запрос на то, чтобы нормально функционировать в пределах сети могли только доверенные устройства, а остальные, даже физически подключившись к ней, были бы крайне ограничены в сетевых возможностях. Аналогичная потребность есть и в учебных заведениях, но там несколько иная подоплека, заключающаяся в защите детей от информации, причиняющей вред их здоровью и развитию. Если перевести это с официального на русский, то ни при каких обстоятельствах устройство, подключенное в сеть учебного заведения не должно получить выход в интернет без многочисленной фильтрации запрашиваемого контента.

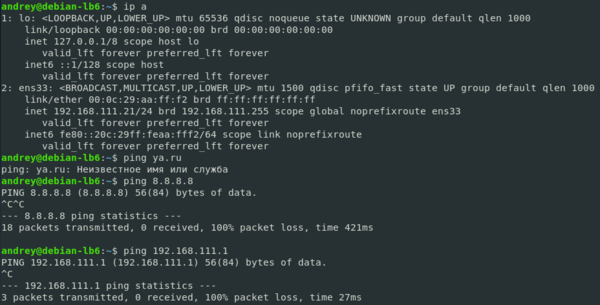

Протокол достаточно прост, узел, который хочет узнать MAC-адрес другого узла отправляет широковещательный запрос «у кого адрес 192.168.0.х ответьте 192.168.0.y«, этот запрос получают все узлы, но отвечает только обладатель адреса «я 192.168.0.х, мой адрес 00:11:22:33:44:55«.

Кроме того, DHCP-сервер Mikrotik имеет режим, в котором адреса будут выдаваться только тем узлам, для которых включено резервирование, т.е. прописано явное соответствие между MAC-адресом и выдаваемым IP. Сочетание этих двух возможностей позволяет значительно повысить безопасность небольших сетей, не теряя при этом удобства администрирования.

Итак, сеть настроена, подключенные устройства отображаются в указанных выше таблицах. Это хорошо. Для чего мы так поступили? Чтобы не заполнять руками данные для привязки устройств к DHCP-серверу и таблице ARP. Начнем с DHCP, выбираем нужный нам узел и в меню правой кнопки мыши нажимаем Make Static.

Выполнив эти действия, перейдем в свойства интерфейса, смотрящего в локальную сеть, скорее всего это будет сетевой мост (bridge), и изменим опцию ARP на reply-only.

Обратите внимание, как изменилась после этого ARP-таблица, из нее пропали все динамические записи для данного интерфейса.

Как на это отреагирует сеть? Для тех устройств, которые мы прописали, не изменится ничего, а вот все остальные теперь просто не смогут получить IP-адрес, но это полбеды, а если кто-то введет его вручную? Да пусть вводит, так как запись об этом узле отсутствует в ARP-таблице, то роутер не будет ему отвечать, даже пропинговать его не удастся.

Либо можно включить опцию Add ARP For Leases в настройках DHCP-сервера и тогда ARP-таблица будет заполняться автоматически для выданных адресов.

Дополнительные материалы:

Mikrotik

The Dude

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Mikrotik и ARP таблицы

Что такое ARP и зачем это нам

ARP (“Address Resolution Protocol” — протокол определения адреса) — использующийся в компьютерных сетях протокол низкого уровня, предназначенный для определения адреса канального уровня по известному адресу сетевого уровня. Наибольшее распространение этот протокол получил благодаря повсеместности сетей IP, построенных поверх Ethernet, поскольку практически в 100 % случаев при таком сочетании используется ARP.

ARP протокол работает с MAC адресами. Свой индивидуальный MAC адрес есть у каждой сетевой карты.

MAC-адрес (“Media Access Control” — управление доступом к среде) — это уникальный идентификатор, сопоставляемый с различными типами оборудования для компьютерных сетей. Большинство сетевых протоколов канального уровня используют одно из трёх пространств MAC-адресов, управляемых IEEE: MAC-48, EUI-48 и EUI-64. Адреса в каждом из пространств теоретически должны быть глобально уникальными. Не все протоколы используют MAC-адреса, и не все протоколы, использующие MAC-адреса, нуждаются в подобной уникальности этих адресов.

Чем может быть полезен ARP протокол для нас. Предположим, нам пощасливилось купить Mikrotik RouterBoard 1100. Мы прочли статью, как настроить mikrotik, и все легко настроили. Но вот случилось … пользователь переустанавливал операционную систему или случайно сбил сетевые настройки. Пытаясь их вспомнить, он вводит ошибочный IP адрес, и в сети появляется два одинаковых IP адреса. Таким образом, возникает конфликт IP адресов, которые будут бороться между собой. Чтобы этого избежать, в ARP протоколе существуют ARP таблицы.

ARP-таблица для преобразования адресов

В Mikrotik ARP таблицу можно увидеть в разделе IP ARP.

Рис.1. Путь к ARP таблице.

Рис.2. ARP таблица.

На Рисунке 2 мы видим ARP таблицу. В ней три записи, они добавляются автоматически и имеют следующую структуру. IP Adress – это, собственно, IP адрес компьютера сети, MAC Adress – это mac адрес этого же компьютера, и Interface, который указывает за каким интерфейсом находится данный компьютер. Обратите внимание, что напротив всех записей есть буква D. Она означает то, что эта запись динамическая и будет изменена, если изменятся какие-то данные. То есть, если пользователь случайно введет неправильный IP адрес, то просто изменится запись в ARP таблице и больше ничего. Но нам это не подходит. Нам нужно застраховаться от таких случаев. Для этого в ARP таблицу вносятся статические записи. Как это сделать? Существует два способа.

Рис.3. Добавляем Статическую запись первым способом.

Способ первый. Как обычно нажимаем красный плюс. В появившемся окне вводим IP адрес, MAC адрес и выбираем интерфейс, за которым находится данный компьютер.

Рис.4. Добавляем Статическую запись вторым способом.

Способ второй. Выбираем нужную запись, кликаем два раза левой клавишей мыши, в появившемся окне нажимаем кнопку Make Statik. Статическая запись добавлена.

Рис.5. Таблица со статическими записями.

Как видно на рисунке 5 – напротив добавленной записи отсутствует буква D. Это говорит о том, что запись статическая.

Теперь, если пользователь случайно введет не свой адрес, Mikrotik, проверив соответствие IP и МАС адреса в ARP таблице и, не найдя нужной записи, не даст пользователю выйти в интернет, тем самым наведет пользователя на мысль о том, что он, возможно, был не прав и надо бы позвонить администратору.

Еще на что хотелось бы обратить ваше внимание: эти записи применяются для пакетов проходящих через router.

Маршрутиза́тор или роутер — сетевое устройство, которое принимает решения о пересылке пакетов сетевого уровня (уровень 3 модели OSI) между различными сегментами сети на основании информации о топологии сети и определённых правил.

Если нужно, чтобы правила применялись к Bridge(бридж), то в Bridge нужно включить функцию Use IP Firewall (рис.6.).

Бридж — это способ соединения двух сегментов Ethernet на канальном уровне, т.е. без использования протоколов более высокого уровня, таких как IP. Пакеты передаются на основе Ethernet-адресов, а не IP-адресов (как в маршрутизаторе). Поскольку передача выполняется на канальном уровне (уровень 2 модели OSI), все протоколы более высокого уровня прозрачно проходят через мост.

Рис.6. Включение функции Use IP Firewall.