adontz

A great WordPress.com site

Загадочный пользователь «IIS APPPOOL\DefaultAppPool»

Именно в контексте пользователя “IIS APPPOOL\DefaultAppPool” исполняется пул приложений по умолчанию в IIS7. Выглядит достаточно странно, как будто есть новый домен “IIS APPPOOL” (ну и название, клавиши залипали что ли) и в нём создан пользователь DefaultAppPool.

Идея, в принципе, хорошая, – разделить недоверенные приложения IIS и все остальные сетевые приложения, исполняющиеся в контексте NETWORK SERVICE. А вот реализация, как это нередко бывает, так себе. В частности через графический интерфейс для пользователя “IIS APPPOOL\DefaultAppPool” нельзя установить права доступа на файлы. Ответ старый – командная строка. Простая команда

Создаст некоторые начальные права. А вот редактировать их уже можно через графический интерфейс.

Share this:

Like this:

4 thoughts on “ Загадочный пользователь «IIS APPPOOL\DefaultAppPool» ”

А как быть с SQL сервером?

А что с SQL сервером?

Кстати, в Windows 7 права можно установить сразу через графический интерфейс – для этого нужно задавать полное имя пользователя «IIS APPPOOL\DefaultAppPool» и установить местонахождение – компьютер, на котором устанавливаются права.ПРоблема возникает, когда нужно запустить DCOM компонент (например Word или Excel). В этом случае, как ни настраивай прва доступа, он все равно упорно пытается запустить его под пользователем пула. МОжет кто-нибудь решил подобную проблему?

Примерный скрипт для SQL

USE [master]

GO

CREATE LOGIN [IIS APPPOOL\DefaultAppPool] FROM WINDOWS WITH DEFAULT_DATABASE=[Amethyst]

GO

USE [Amethyst]

GO

CREATE USER [iis] FOR LOGIN [IIS APPPOOL\DefaultAppPool]

GO

ALTER ROLE [db_datareader] ADD MEMBER [iis]

ALTER ROLE [db_datawriter] ADD MEMBER [iis]

GO

Leave a Reply Cancel reply

This site uses Akismet to reduce spam. Learn how your comment data is processed.

Application Pool Identities в IIS

Каждый пул приложений в IIS использует свой собственный рабочий процесс (IIS Worker Process). Удостоверение пула приложений (Application Pool Identities) представляет из себя имя учетной записи, под которой выполняется рабочий процесс этого пула.

В IIS 6.0 и IIS 7.0 пул приложений по умолчанию работал под встроенной системной учетной записью NetworkService. Эта запись не требует пароля и имеет на локальном компьютере ограниченные права, что является хорошей практикой с точки зрения безопасности. Однако под этой учетной записью могут одновременно работать разные системные службы Windows, и при использовании одного и того же идентификатора одни службы могут воздействовать на работу других.

Начиная с Windows Server 2008 SP2 для того, чтобы изолировать рабочие процессы IIS от других системных служб, можно использовать виртуальные учетные записи (Virtual Accounts). Они позволяют запускать рабочий процесс для каждого пула приложений под собственной уникальной учетной записью ApplicationPoolIdentity. Эта учетная запись не требует управления и создается автоматически при создании каждого нового пула. Также она не имеет практически никаких привилегий в системе и не использует профиль пользователя, что повышает безопасность веб-сервера.

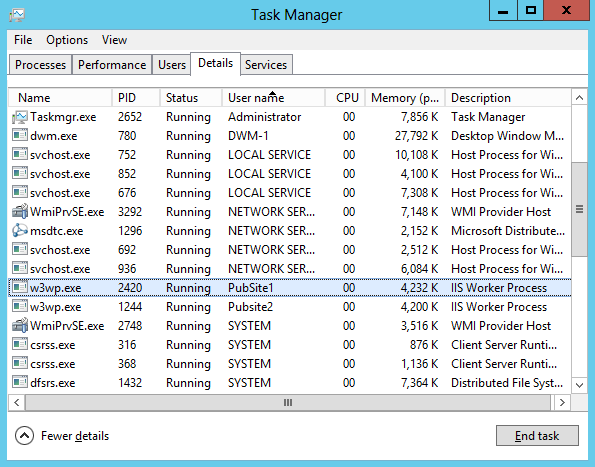

Для примера возьмем Application Pool с именем PubSite1. Открываем Task Manager и находим рабочий процесс IIS (w3wp.exe), выполняющийся от имени PubSite1. Как видите, имя учетной записи совпадает с именем пула приложений. Дело в том, что начиная с IIS 7.5 для каждого вновь созданного пула приложений по умолчанию создается виртуальная учетная запись с именем этого пула, и его рабочий процесс запускается из под этой записи.

Настройка типа удостоверения пула приложений

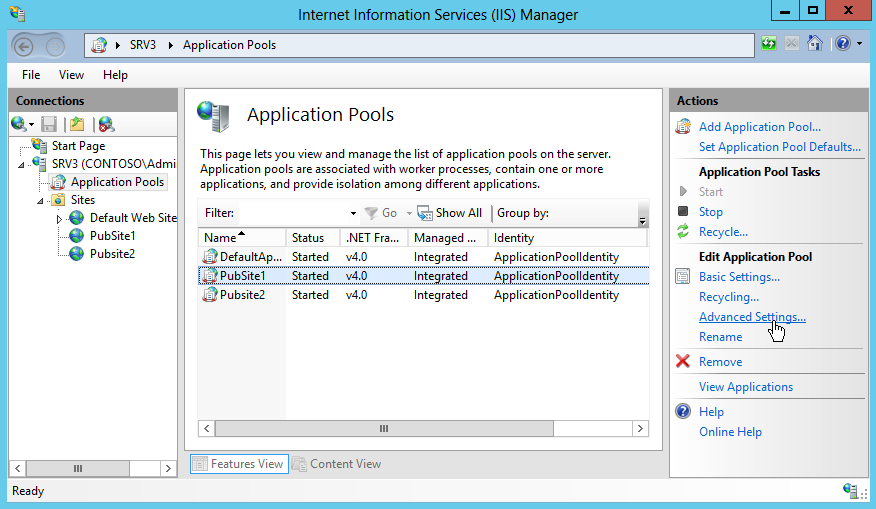

При необходимости тип идентификации пула приложений можно изменить. Для этого запускаем IIS Manager, переходим в раздел Application Pools, выбираем нужный пул и открываем его свойства (Advanced Settings).

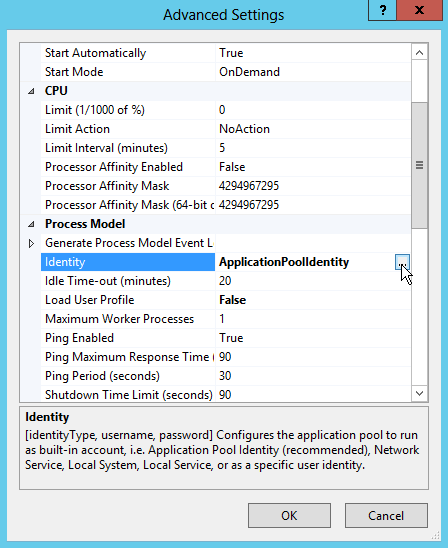

В свойствах выбираем пункт Identity.

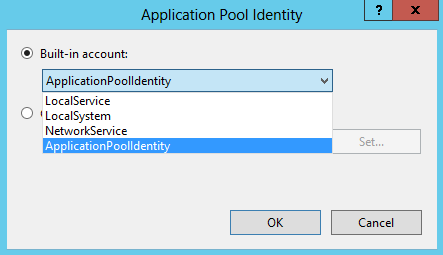

Здесь мы указываем учетную запись, от имени которой будет работать данный пул приложений:

• ApplicationPoolIdentity — учетная запись удостоверения пула приложений. Создается автоматически при запуске пула приложений и имеет самые минимальные права на локальном компьютере. Это наиболее безопасный вариант, начиная с IIS 7.5 используется по умолчанию;

• LocalService – встроенная учетная запись, которая имеет ограниченные права на локальном компьютере. Примерно то же самое, что и NetworkService, но ограничена только локальным компьютером;

• LocalSystem – системная учетная запись, имеющая неограниченные права на локальном компьютере. Наименее безопасный вариант, по возможности не рекомендуется ее использовать;

• NetworkService — учетная запись, которая имеет ограниченные права на локальном компьютере, а также может использоваться для доступа к ресурсам в сети Active Directory на основании учетной записи компьютера.

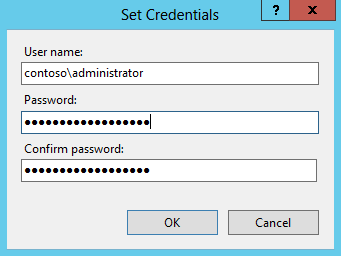

Кроме того, в качестве удостоверения можно использовать и обычную учетную запись пользователя. Для этого надо выбрать Custom Account, нажать кнопку Set и ввести имя пользователя и пароль. Можно указать любого доменного или локального пользователя.

Примечание. При использовании учетной записи пользователя надо отслеживать срок действия пароля и своевременно менять его.

То же самое можно сделать с помощью утилиты командной строки appcmd. Чтобы указать учетную запись, которая будет использоваться для пула приложений, используется следующий синтаксис:

appcmd set config /section:applicationpools /[name=″имя пула приложений″].processModel.identityType:SpecificUser|NetworkService|LocalService|LocalSystem

Для примера изменим тип удостоверения для пула приложений PubSite1 на NetworkService:

appcmd set config /section:applicationpools

/[name=″PubSite1″].processModel.identityType:NetworkService

Профиль пользователя

Если вы хотите настроить ApplicationPoolIdentity на использование пользовательского профиля, то надо зайти в расширенные свойства пула и перевести параметр Load User Profile в состояние True.

Настройка доступа к ресурсам

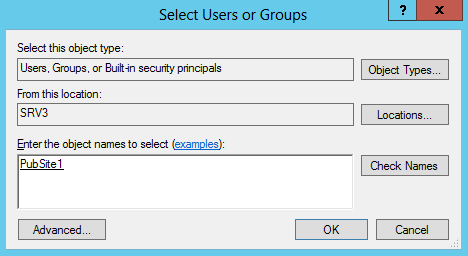

Иногда веб-приложению может потребоваться доступ к определенной папке или файлу на диске. Чтобы добавить ApplicationPoolIdentity в Access Control List (ACL):

• Запускаем Windows Explorer;

• Выбираем нужный файл или директорию, кликаем по ней правой клавишей мыши и выбираем пункт Свойства (Properties);

• Переходим на вкладку Безопасность (Security),

• Кликаем по кнопке Изменить (Edit), затем Добавить (Add);

• В поле Размещение (Locations) выбираем локальную машину;

• Вводим имя пользователя в виде ″IIS AppPool\имя пула приложений″. Так для пула приложений PubSite1 имя пользователя будет выглядеть ″IIS AppPool\PubSite1″;

• Проверяем имя клавишей Проверить имена (Check Names) и жмем ОК.

Также при желании можно воспользоваться утилитой командной строки ICACLS. Для примера дадим права на изменение для PubSite1:

ICACLS C:\Web\Pubsite1 /grant ″IIS AppPool\PubSite1″:M

Список разрешений выглядит следующим образом:

D – удаление;

F – полный доступ;

M – изменение;

RX – чтение и выполнение;

R – чтение;

W – запись.

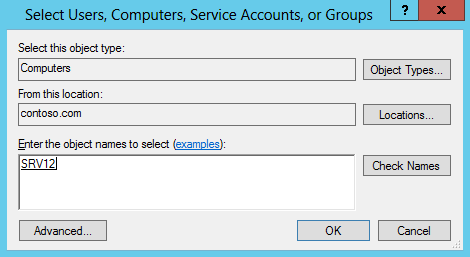

Если ресурс находится в сети, то для доступа к нему лучше всего использовать учетную запись NetworkService. Рабочий процесс, запущенный под этим аккаунтом, для доступа к ресурсам использует учетные данные компьютера, сгенерированные при добавлении компьютера в домен. Для того, чтобы дать процессу доступ к сетевому ресурсу, в качестве пользователя указываем компьютер:

• Выбираем тип объекта (Object Type) Computers;

• В поле Размещение (Locations) выбираем домен;

• Вводим имя пользователя в виде domainname\machinename$, например contoso\SRV12$;

• Проверяем имя и жмем ОК.

Очень удобный способ предоставлять доступ к сетевым ресурсам типа файловых шар или баз данных SQL Server. Однако работает он только при наличии домена AD.

Понимание удостоверений в IIS

В этой статье приводится справочная информация о удостоверениях в службы IIS (IIS).

Оригинальная версия продукта: службы IIS

Исходный номер КБ: 4466942

Идентификаторы пула приложений

Чтобы понять идентификаторы пула приложений, необходимо понять, что такое удостоверение. Проще говоря, удостоверение — это Windows учетная запись. Каждый процесс, который Windows выполняется в соответствии с удостоверением. Приложения запускаются рабочим процессом с помощью Windows удостоверений. Используемый Windows зависит от удостоверения пула приложений, которое может быть любой из следующих учетных записей:

Различия между удостоверениями пула приложений

Сценарий 1. Доступ к журналу событий

В этом сценарии у вас есть одно веб-приложение, которое создает настраиваемый журнал событий (MyWebAppZone) и источник журнала событий (MyWebAppZone.com) во время запуска. Приложения, которые запускают с помощью любого из удостоверений, могут записываться в журнал событий с помощью существующих источников событий. Однако, если они работают под удостоверением, кроме локальной системы, они не могут создавать новые источники событий из-за недостаточного количества разрешений реестра.

Например, если вы запустите приложение в сетевой службе, вы получите следующее исключение для безопасности:

При одновременном запуске трассировки ProcMon часто бывает так, что NT AUTHORITY\NETWORK SERVICE не имеет необходимых привилегий для чтения и записи доступа к следующему подкою реестра:

Это расположение в реестре, где хранятся все параметры журнала событий.

Сценарий 2. Доступ к реестру

Кроме локальной системы, никакие другие удостоверения пула приложений не имеют доступа к реестру Записи. В этом сценарии вы разработали простое веб-приложение, которое может изменять и отображать имя сервера времени в Интернете, с Windows автоматически синхронизируется. Если вы запустите это приложение в локальной службе, вы получите исключение. Если вы проверяете трассировку ProcMon, вы найдете, что идентификатор пула приложений «NT AUTHORITY\LOCAL SERVICE» не имеет доступа к приложению Read and Write в следующем подкоге реестра:

Если вы проверяете журнал событий MyWebAppZone (из сценария 1), вы найдете следующее событие ошибки в журнале. Содержит сообщение Requested registry access is not allowed об ошибке.

Сценарий 3. Настраиваемая учетная запись в среде проверки подлинности Kerberos и сбалансированной нагрузкой

Вы уже видели в сценариях 1 и 2 некоторые различия между встроенными учетной записью. Теперь давайте обсудим, что такое настраиваемая учетная запись и как она имеет преимущества перед встроенными учетными записями при работе с проверкой подлинности Kerberos в сбалансированной среде нагрузки.

С помощью этого подхода вы запустите свое приложение в пуле приложений, который настроен для запуска с помощью определенного Windows удостоверения. Рассмотрим следующую схему, на которой приложение находится в сбалансированной нагрузкой среде, которая включает два сервера и использует проверку подлинности Kerberos для идентификации клиента.

Для работы проверки подлинности Kerberos необходимо настроить SPN для обоих серверов с помощью учетной записи машины. Если пул приложений работает под встроенной учетной записью, он представляет учетные данные компьютера в сети. Например, если имя компьютера — Server1, оно представляет себя как ‘Server1$’. Эта учетная запись компьютера автоматически создается, когда компьютер присоединяется к домену. Поэтому, если есть N-серверы, необходимо установить N-число spNs, соответствующих учетной записи соответствующего компьютера.

Регистрация SPN в учетной записи компьютера:

Чтобы преодолеть этот недостаток, можно запустить приложение в настраиваемом удостоверении Windows домена, а затем установить spN только для конкретной учетной записи домена в контроллере домена.

Регистрация SPN в учетной записи домена:

Разрешения и права пользователей по умолчанию в wwwroot

IiS 7.0 и более поздние версии также упрощают настройку удостоверения пула приложений и внесение всех необходимых изменений. Когда IIS запускает рабочий процесс, он должен создать маркер, который будет использовать этот процесс. Когда этот маркер создается, IIS автоматически добавляет членство в маркер рабочих IIS_IUSRS процессов во время запуска. Учетные записи, которые работают в качестве удостоверений пула приложений, больше не должны быть явной частью IIS_IUSRS группы. Если вы создаете веб-сайт, а затем указывают физическое расположение следующим пользователям и группам, автоматически добавляются в списки управления C:\inetpub\wwwroot доступом на сайте.

| Пользователи / группы | Разрешенные разрешения |

|---|---|

| СОЗДАТЕЛЬ-ВЛАДЕЛЕЦ | Специальные разрешения |

| SYSTEM | Полный доступ |

| Администраторы | Полный доступ |

| Пользователи | Чтение &, содержимое папки List, Чтение |

| IIS_USRS | Чтение & выполнения |

| TrustedInstaller | Полный доступ |

Если вы хотите отключить эту функцию и вручную добавить учетные записи в группу, установите значение IIS_IUSRS manualGroupMembership в файлеApplicationHost.config. В следующем примере показано, как это можно сделать для пула приложений по умолчанию:

Понимание изоляции конфигурации

Рабочие процессы IIS не имеют доступа кApplicationHost.configфайлу. Таким образом, вы можете задаться вопросом, как они могут читать любые наборы конфигураций в этом файле.

Ответ заключается в использовании функции изоляции конфигурации в iiS 7.0 и более поздних версиях. Вместо того чтобы дать рабочим IIS возможность читатьApplicationHost.configнепосредственно при прочтение иерархии файлов конфигурации, служба активации Windows процесса (WAS) создает отфильтрованные копии этого файла. Каждый рабочий процесс IIS использует эти копии в качестве заменыApplicationHost.configпри считывке конфигурации внутри рабочего процесса IIS. Эти файлы создаются по умолчанию в %SystemDrive%\inetpub\Temp\appPools каталоге и называются

Дополнительные информацию о SID см. в разделе Идентификаторы безопасности на веб-сайте Microsoft Docs.

Это делается для того, чтобы рабочие процессы IIS из пула приложений A не могли читать сведения о конфигурации в файлеApplicationHost.config, предназначенного для пула приложений B.

ApplicationHost.config могут содержать конфиденциальные персональные данные, такие как имя пользователя и пароль для пользовательских удостоверений пула приложений или имя пользователя и пароль для виртуальных каталогов. Таким образом, разрешение доступа ко всем пулам приложенийApplicationHost.config может нарушить изоляцию пула приложений. Если каждому пулу приложений был предоставлен прямой доступ к файлуApplicationHost.config, эти пулы могли легко взломать конфиденциальные сведения из других пулов приложений, выдав следующую команду:

IUSR — анонимная проверка подлинности

Анонимные проверки подлинности позволяют пользователям получать доступ к общедоступным областям веб-сайта без запроса имени пользователя или пароля. В IIS 7.0 и более поздних версиях встроенная учетная запись используется для IUSR предоставления анонимного доступа. Эта встроенная учетная запись не требует пароля. Это будет идентификатор по умолчанию, который используется при включенной анонимной проверке подлинности. В файлеApplicationHost.config вы можете увидеть следующее определение:

Это указывает IIS на использование новой встроенной учетной записи для всех анонимных запросов на проверку подлинности. Самыми большими преимуществами для этого являются следующие:

Кроме того, вы можете предоставить анонимное удостоверение подлинности на веб-сайте с помощью определенной Windows учетной записи или удостоверения пула приложений вместо IUSR учетной записи.

IUSR и Подключение как

Подключение как вариант в IIS, который позволяет определить, какие учетные данные вы хотите использовать для доступа к веб-сайту. Вы можете использовать либо проверку подлинности учетных данных пользователей, либо конкретные учетные данные пользователей. Чтобы понять разницу, рассмотрим следующий сценарий:

У вас есть веб-сайт по умолчанию, настроенный для использования анонимной проверки подлинности. Однако содержимое веб-сайта на другом сервере, и вы используете Подключение в качестве раздела для доступа к этому ресурсу через Test пользователя домена. При входе пользователя он получает проверку подлинности с помощью учетной записи IUSR. Однако к контенту веб-сайта можно получить доступ через учетные данные пользователей, указанные в Подключение в разделе.

Проще говоря, анонимная проверка подлинности — это механизм, используемый веб-сайтом для идентификации пользователя. Но при использовании этой функции пользователю не нужно предоставлять учетные данные. Однако может быть похожий сценарий, в котором содержимое на сетевой совместной основе. В таких случаях для доступа к сетевой сети нельзя использовать встроенные учетные записи. Вместо этого для этого необходимо использовать определенную учетную запись (домен).

ASP.NET вымысление

В буквальном смысле, выдав себя за другого человека, выдав себя за другого человека. С технической точки зрения это ASP.NET, которая обеспечивает возможность управления удостоверением, под которым работает код приложения. Обезличение происходит, ASP.NET выполняет код в контексте аутентификации и авторизованного клиента. IIS предоставляет анонимный доступ к ресурсам с помощью учетной IUSR записи. После того как запрос передается в ASP.NET, код приложения запускается с помощью удостоверения пула приложений.

В коде IIS и ASP.NET можно включить обезличение, если приложение использует анонимную проверку подлинности, и если одно из следующих условий верно:

При включении с помощью IIS в файле Web.config приложения добавляется следующий тег, чтобы выдать себя за учетную запись IIS с проверкой подлинности impersonation или пользователя:

Чтобы выдать себя за конкретного пользователя для всех запросов на всех страницах приложения ASP.NET, можно указать имя пользователя и атрибуты пароля в теге файла Web.config для этого приложения.

Откройте рабочий процесс IIS тестового веб-сайта, который является локальным пользователем, и проверьте, можно ли найти учетную запись для обезличения, под которой работает код Test приложения.

Defaultapppool что за папка

IIS 7: Identity «IIS APPPOOLDefaultAppPool» не имеет достаточного разрешения на доступ к временному каталогу

У меня есть странная и неразрешимая проблема с моей IIS 7.0 на Windows7.

Я пытаюсь запустить сайт на своем локальном тестовом сервере и получить следующую ошибку:

Итак, надеюсь на вашу помощь и некоторые советы.

Вы вызвали метод Path.GetTempPath() (вы можете вызывать этот метод из каждой программы, не обязательно с вашего сайта)?

Вы должны установить полный доступ к этому пути для своей учетной записи.

Другая причина может заключаться в том, что установлен процессModel в machine.config так что ASP.Net работает внутри dllhost.exe вместо aspnet_wp.exe. Если это так, тогда вам нужно будет предоставить права к учетной записи IWAM_machineName.

Вы можете проверить имя процесса и учетной записи под доступом отклоненная ошибка возникает с помощью утилиты FileMon из sysinternals.com.

Еще один вариант рассмотрения. DefaultAppPool создает свою собственную учетную запись пользователя и папку в каталоге «c:Users», когда пул создается и запускается первым. Фактически это виртуальная учетная запись пользователя и должна быть названа для пула приложений или «DefaultAppPool». Он использует эту временную учетную запись пользователя для запуска пула. В некоторых настройках люди не видят эту папку, кроме папки TEMP, когда к ней обращаются к веб-сайту II и используют пул по умолчанию. Эта папка пользователя используется пулом и ASP.NET для кэширования и записи файловых ресурсов и других вещей, используемых II, ASP.NET и этой виртуальной учетной записью.

Если вы видите папку «TEMP» в папке «Пользователи», у вас есть сломанная учетная запись пула приложений во II и в реестре. Пул создает папку TEMP в качестве резервной копии для этой виртуальной учетной записи, которая может не иметь правильной настройки безопасности. У меня был этот точный сценарий.

Чтобы исправить это, перейдите в реестр: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionПрофильList Посмотрите, есть ли у вас учетная запись пользователя SID с расширением «.bak» для учетной записи пользователя DefaultAppPool. Если удалите его и перезагрузите компьютер. Проверьте свой сайт еще раз, убедившись, что он фактически настроен на использование DefaultAppPool. Теперь он должен воссоздать папку «DefaultAppPool» в «Пользователи», воссоздать запись реестра для пользователя DefaultAppPool, и ваша ошибка должна исчезнуть. т.е. нет папки TEMP.

После этого все ошибки ушли в Visual Studio для моего веб-приложения и всех перезапусков и окончательного сбоя пула приложений в II-х.

Папка Inetpub: что в ней хранится и можно ли её удалить

Изучая содержимое раздела жёсткого диска, отведённого под операционную систему, можно увидеть папку Inetpub. В ней хранится информация, необходимая для работы одного из сервисов Windows 10. Но в некоторых случаях сервис можно отключить, а папку — удалить.

Для чего нужна папка Inetpub

Папка Inetpub создаётся процессом IIS (Internet Information Services), входящим в состав Windows 10. Этот процесс реализует системный сервис, отвечающий за настройку интернет-серверов, передачу файлов по локальной сети и использование различных протоколов обмена данными. В папке Inetpub сервис хранит информацию об имеющихся серверах и их настройках. По умолчанию служба IIS в операционной системе Windows 10 деактивирована, но если её включает пользователь или сторонняя программа, то на диске появляется папка Inetpub.

Можно ли удалить папку Inetpub

Если вы не пользуетесь штатными средствами Windows для создания и обслуживания интернет-серверов, то и процесс IIS, и папка Inetpub вам не пригодятся. Отключение службы и удаление папки вместе с её содержимым не навредит системе, тем более что вы всегда сможете заново активировать IIS и вернуть папку.

IIS имеет смысл отключить не только из-за того, что папка Inetpub занимает место на диске. Работая в фоновом режиме, служба IIS забирает часть ресурсов системы, что снижает производительность и замедляет скорость загрузки компьютера. Конечно, радикальным образом отключение этой службы работу компьютера не улучшит, но если стремиться оптимизировать систему по максимуму, то избавиться от неё можно.

Удаление папки Inetpub

Если вы отключили службу IIS, то папка Inetpub вам не нужна и её можно удалить.

Удаляется ли папка Inetpub обычным способом

Большинство папок, в том числе и системных, можно удалить, щёлкнув правой кнопкой мыши и выбрав в появившемся контекстном меню функцию «Удалить». Папку Inetpub тоже можно стереть таким способом, но после перезапуска службы IIS (например, при перезагрузке компьютера) она автоматически пересоздаётся. Чтобы избавиться от папки до тех пор, пока она не понадобится, нужно воспользоваться приведённой ниже инструкцией.

Окончательное удаление папки Inetpub

Для окончательного удаления папки Inetpub необходимо отключить службу, ответственную за восстановление данных об интернет-серверах:

Готово, папка стёрта и после перезапуска компьютера восстанавливаться не будет. Она может появиться снова, только если кто-то из пользователей или какая-нибудь программа запустит службу IIS. Если вы отключили процесс и удалили папку, а потом заметили, что папка автоматически восстановилась, то начинайте искать, кто или что могло перезапустить IIS без вашего разрешения.

Видео: как удалить папку Inetpub

Решение проблемы с доступом к интернет-ресурсам

После отключения службы IIS и удаления папки Inetpub можно столкнуться с тем, что доступ к некоторым интернет-ресурсам (сайтам, онлайн-программам или облачным хранилищам данных) отсутствует или ограничен. Причиной тому могут быть как ваши действия по отключению службы IIS, так и вирус, вызывающий блокировку определённых сайтов. Выполните полную проверку системы на наличие вредоносных программ, используя имеющийся у вас антивирус, а затем выполните следующие действия:

Готово. Осталось сохранить изменения, внесённые в документ, и перезагрузить компьютер, чтобы изменения вступили в силу. После повторного входа в систему вы сможете зайти на ранее заблокированные сайты.

Папка Inetpub принадлежит службе IIS. Чтобы её удалить, необходимо предварительно отключить процесс IIS. Если этого не сделать, то папка самостоятельно восстановится при перезапуске компьютера. Деактивировать IIS можно через панель управления. Если после отключения службы возникнут проблемы с доступом к каким-либо ресурсам, необходимо отредактировать файл hosts.

Предоставить разрешение на запись DefaultAppPool к папкам в Wwwroot в EBS AWS

Есть два сценария, которые мне нужно покрыть:

Я был в состоянии выполнить последнее, но не бывшие. Бывшее терпит неудачу, потому что я указав путь к папкам по Wwwroot кто есть права, которые я хочу изменить, но решение еще не развернуто в Wwwroot приводит к сообщению об ошибке: «Система не может найти указанный файл.»

Таким образом, я спрашиваю:

Есть ли способ, чтобы предоставить разрешения DefaultAppPool пользователя на запись этих двух папок, которая работает как при публикации в новой среде EBS и когда переиздание к существующему?

Есть ли способ для запуска команд после того, как приложение было развернуто на Wwwroot, но не раньше, как сделать container_commands?

Defaultapppool что за папка

592 просмотра

1 ответ

18 Репутация автора

Есть два сценария, которые мне нужно рассмотреть:

Я был в состоянии выполнить последнее, но не первое. Первый отказывает, потому что я указываю путь к папкам под wwwroot, чьи разрешения я хочу изменить, но решение еще не развернуто на wwwroot, что приводит к сообщению об ошибке: «Система не может найти указанный файл».

Таким образом я спрашиваю:

Есть ли способ предоставить пользователю DefaultAppPool права на запись в эти две папки, который работает как при публикации в новой среде EBS, так и при повторной публикации в существующей?

Есть ли способ выполнить команды после того, как приложение было развернуто на wwwroot, но не раньше, чем делают container_commands?

0 плюса

6 Репутация автора

@ Starkadur: у меня точно такая же проблема с развертыванием NET Core на EBS с правами на запись в файл.

Я знаю, что на данный момент уже несколько лет, но не могли бы вы предоставить более подробную информацию о том, как вы в итоге решили свою проблему? Я не могу найти много соответствующей документации нигде, поэтому я был бы очень признателен за любую информацию о вашем конкретном решении.

Заметки практикующего сисадмина

Дядя Саша Кузьмич пишет о работе

IIS DefaultAppPool

After you delete IIS application pool «DefaultAppPool» you will get error «The parameter is incorrect» when creating web site.

После удаления пула приложений IIS «DefaultAppPool» при создании сайтов будет возникать ошибка «Параметр задан неверно».

Навигация по записям

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.