8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

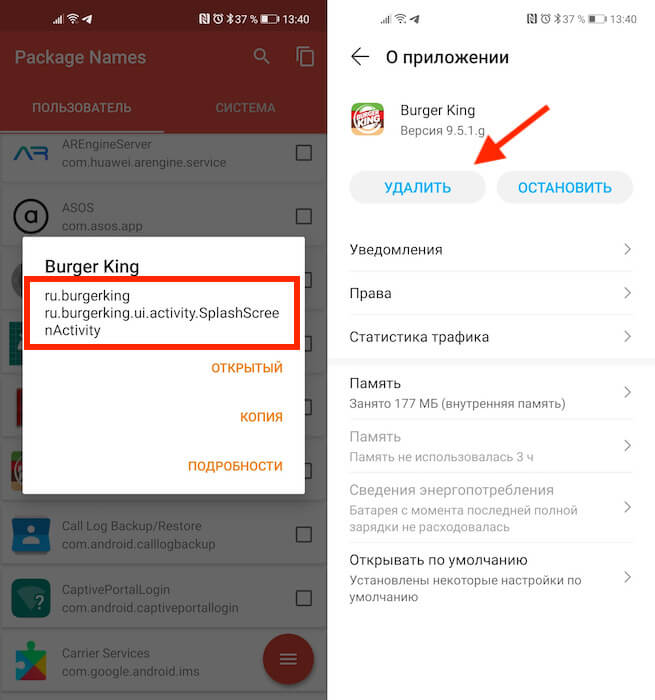

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

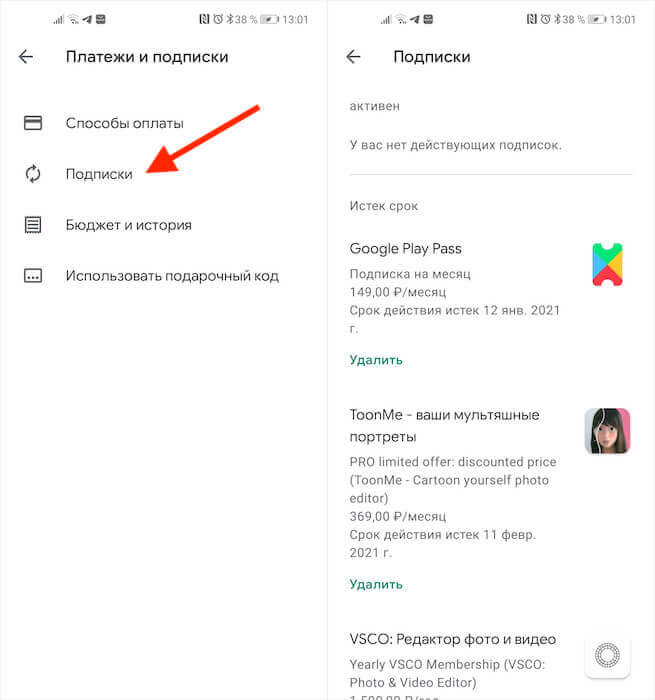

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

Все за сегодня

Политика

Экономика

Наука

Война и ВПК

Общество

ИноБлоги

Подкасты

Мультимедиа

Общество

Forbes (США): почему вам вдруг нужно отключить эту «очень опасную» настройку на своем телефоне

Серьезное предупреждение для пользователей Android: новое вредоносное ПО из Play Store активно использует «очень опасные» настройки телефона. Владельцы смартфонов, даже защищенных моделей Samsung, Google, Xiaomi и Huawei, должны проверить, не включена ли эта настройка на их устройстве. Вот что вы должны сделать сегодня.

Это очень простой способ атаки. Такое не должно быть возможно, точно не в 2021 году и не на устройстве Android с самой современной прошивкой и настройками безопасности, и уж точно не в случае загрузки приложения из защищенного Play Store. Но это стало возможным. Вот что конкретно произошло. Вредоносное приложение, обойдя защиту Google автоматически шлет контактам пользователя в WhatsApp зараженные сообщения.

Установили, что это вредоносное ПО использует довольно тщательно скрытые настройки Android, и это второе подобное предупреждение за этот год. Внезапно вам нужно проверить, что никакое приложение на вашем устройстве не имеет доступа к этим настройкам, помимо системных программ или программ, предоставленных очень надежными источниками. Инструкция, как это сделать, будет ниже.

По словам команды Check Point, которая и обнаружила это вредоносное ПО, оно «выполняет ряд вредоносных действий, включая кражу информации и учетных данных». Команда предупреждает, что подобное поднимает «беспокоящие красные флажки» над защитой Play Store. Хотя эту конкретную атаку остановили, «тип вредоносных ПО останется, оно может вернуться в скрытом виде в другом приложении».

В прошлом году Check Point уже предупреждали, что улучшения безопасности Play Store «развиваются не так, как мы ожидали. Google инвестирует в борьбу с вредоносными ПО, но, учитывая текущее состоянии, этого недостаточно». Прошёл год, и всё повторилось.

На этот раз вектор атаки интереснее, чем специфика (вредоносное ПО предлагает бесплатный доступ к Netflix и затем рассылает сообщения, предлагающие то же самое). После установки приложение FlixOnline перехватывает уведомления WhatsApp, когда приходит новое сообщение, и отправляет автоматический ответ со ссылкой на фальшивый сайт Netflix, который запрашивает данные учетной записи и кредитной карты.

Серьезной точкой уязвимости является сервис «Прослушиватель уведомлений» (Notification Listener Service), который можно активировать, дав соответствующее разрешение. Вновь устанавливаемое приложение обманом заставляет пользователей дать его и получает возможность перехватывать входящие сообщения и управлять ими. «Сложно найти хорошее применение этому разрешению, — рассказал мне Авиран Хазум (Aviran Hazum) из Check Point. — По большей части обычные приложения не запрашивают такое разрешение».

В январе мы уже сталкивались с подобной уязвимостью, а в 2016 году было даже сделано пророческое предупреждение. Разница только в том, что в этот раз вредоносное ПО загружается из самого Play Store, а не какого-то стороннего магазина, и это по-настоящему плохая новость. По словам Check Point, «это новое и инновационное вредоносное ПО» быстро остановили, его успели загрузить всего несколько сотен раз, но его установка вообще не должна была быть возможной.

Контекст

Forbes: революционный сервис WhatsApp возвращается

Wired: так ли надежен Telegram в плане конфиденциальности?

Al Arabiya: шесть настроек WhatsApp, которые защитят ваши персональные данные

Это один «из двух механизмов Android, которыми чаще всего злоупотребляют, — рассказал мне Хазум. — Чаще всего их используют, чтобы шпионить». Этот механизм также можно использовать, чтобы автоматически распространять новые заражения, что очень опасно для пользователя и его контактов, говорит Хазум. По его словам, печально известное вредоносное ПО «Joker» использовало то же самое слабое место, чтобы «перехватывать содержимое верифицирующего SMS-сообщения, которое получал Премиум сервис», о подписке на который пользователи не знали.

«Перехватить предопределяемые уведомлением действия относительно просто, если приложение получает доступ к „прослушивателю уведомлений», — предупреждает Хазум. — Это актуально не только для WhatsApp, а для всех приложений. В этом случае перехватывали уведомления WhatsApp и отвечали сообщениями со ссылкой на вредоносный APK-файл, фальшивые новости, фишинговые кампании и много другое».

После появления информации Check Point, Google убрал это приложение из Play Store, как мне сообщили, немногие успели его установить. Однако уязвимое место сохраняется. Перед публикацией я также попросил WhatsApp прокомментировать ситуацию, хотя мессенджер не несет ответственности за это упущение.

По словам Хазума, «это злоупотребление опасным механизмом, сервисом „прослушивателя уведомлений», который позволяет приложению получать доступ ко всем уведомлениям и определять ответные действия,» вероятнее всего повторится. Как и всегда, об этом слабом месте узнали, и, учитывая относительную легкость злоупотребления им, угроза вполне реальна.

Если пользователи Android хотят узнать, в чем же iOS лучше защищает свои устройства, то перед вами вполне понятный пример. «Apple не позволяет ни одному приложению просматривать все уведомления, а значит, такой тип атаки не сработал бы», — говорит Хазум. Так что, пользователям Android нужно проверить, не установлен ли у них FlixOnline, и в случае обнаружения удалить его. Кроме того, они должны также проверить настройки доступа к уведомлениям.

Проверьте каждое приложение, которому разрешен доступ к уведомлениям. Я бы посоветовал давать такой доступ только надежным системным приложениям, например, дать его функции «Не беспокоить» и Android Auto. Проще говоря, я бы настойчиво посоветовал не давать доступ к уведомлениям приложениям, загруженным из Play Store или другого магазина, ведь так у них будет больше доступа к персональной информации, чем нужно.

Конечно, в жизни не всё так просто. Check Point предупреждает, что FlixOnline «не пишет „Notification Listener»», когда запрашивает к нему доступ, он открывает сам экран доступа к уведомлениям, всё поймут только те, кто его прочитает». Но теперь вы знает, насколько опасно давать такое разрешение, вы будете начеку, время от времени проверяя сами настройки.

Последнее мое предупреждение состоит из двух частей, пользователям Android стоит прочитать их внимательно. Во-первых, защиту Play Store всё ещё можно обойти, эту проблему, похоже, никак решить нельзя. А во-вторых, Android остается чувствительным к исследованиям возможностей ОС из-за своей гибкости и более низких ограничений, чем у iOS.

Учитывая «очень опасный» потенциал сервиса «прослушиватель уведомлений» и тот факт, что им, очевидно, продолжают злоупотреблять, незамедлительно нужно ввести дополнительный контроль и ограничения. Пользователю не должны угрожать настолько простые по своему вектору атаки, учитывая, в каком состоянии сейчас находятся вредоносные ПО.

Есть тут, конечно же, и ещё одно предостережение. Пользователи смартфонов, будь то Android или iOS, не должны переходить по ссылкам или загружать файлы, прикрепленные к сообщениям, даже если их прислал друг. Лишь крошечная часть смартфонов обладает защитным ПО, которое сможет перехватить эту угрозу и защитить от неё. Риск просто не стоит того.

Материалы ИноСМИ содержат оценки исключительно зарубежных СМИ и не отражают позицию редакции ИноСМИ.

В каждом Android девайсе есть скрытая функция, для удаления вирусов

Google еще много лет тому назад смогла понять, что системка Android станет единственной популярностью ОС для всех смартфонов без исключения (apple не в счет). Как всем давно известно, везде где есть популярность, есть и свои угрозы безопасности. Чем больше людей пользуется, тем или иным понравившимся продуктом, тем сильнее хакеры будут хотеть его взломать.

В итоге, сейчас, для андроида любой версии насчитывается просто колоссальное количество опасных вирусов: троянов, шпионов, кейлогеров, демонстраторов рекламы и прочих других гадостей. Для борьбы со всем этим «поисковой гигант» еще пару лет назад добавил в системку скрытую функцию, удаляющую с Вашего гаджета все вирусы и сторонние программы.

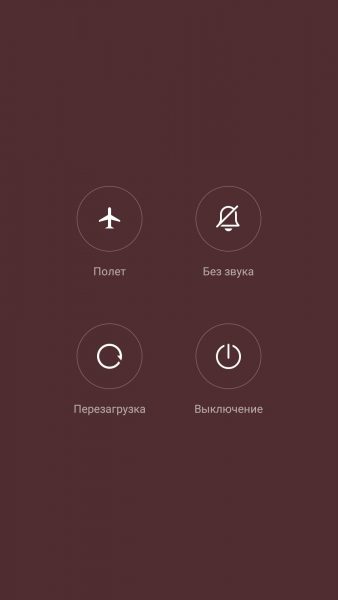

В системах Android 5.0 Lollipop, Android 6.0 Marshmallow, Android 7.0 Nougat и Android 8.0 Oreo (релиз состоится совсем скоро) есть функция под названием «Безопасный режим», которая выключает все сторонние приложения, вручную установленные на Ваш смартфон или планшет.

Плюс такого решения в том, что пользуясь этой функцией любой человек может «излечить» свой мобильный гаджет от вирусов, троянов и других различных программ от злоумышленников.

А еще, «безопасный режим» может пригодиться тогда, когда какая-то заразная программка не может быть удалена из-за сбоя или ошибки в коде, либо она работает неправильно, мешая функционированию всей системы в целом. К сожалению, в андроиде подобное случается довольно часто, поэтому о скрытой функции стоит знать каждому у кого есть смартфон или планшет на этой системе.

Для того чтобы перейти в «безопасный режим» нужно зажать и удерживать кнопку включения. Когда на экране засветится меню для подтверждения выключения или активации авиарежима, то следует выбрать и удерживать палец на варианте «Отключить питания» (или похожем), после чего надо подтвердить загрузку в безопасном режиме.

Когда девайс будет снова включен, то на него будут установлены лишь те программы и сервисы, которые присутствует в системе по умолчанию производителем.

Далее, используя стандартные средства, можно удалить все вредные программные обеспечения без всяких проблем и ограничений, либо программы, мешающие нормальной работе системы. Когда это будет сделано, то просто достаточно перезапустить смартфона или планшет, после чего он сам заработает, как и прежде нормальном режиме.

Всем здорового смартфона и приятного пользования.

Deep Linking для мобильных приложений

На WWDC 2015 инженеры компании Apple заявили, что пересмотрели подход к Deep Linking, в прошлом году компания Google анонсировала App Index — как новый взгляд на глубинные ссылки, в начале 2015 года в мире мобильной разработки заговорили о контекстных Deep Links. Что это за инструмент и как с ним работать применительно к iOS — расскажу в этой статье.

Что это?

Один из способов увеличения конверсии при продвижении IT-продукта — уменьшение барьеров для достижения пользователями искомой цели. В мобильной разработке эта проблема еще актуальней. При использовании e-mail, push или sms-рассылок с информацией о промо-акциях упрощение доступа к функционалу приложения просто необходимо. В такой ситуации просто запуск приложения из внешнего источника — не решение, ведь промо-акция — это конкретное спец.предложение в конкретном разделе. Чтобы после запуска приложения пользователю не пришлось по нему бродить, искать и раздражаться, нужен дополнительный инструмент, предопределяющий навигацию. И такой инструмент есть.

Deep Linking (глубинное связывание) — технология, благодаря которой пользователь может перемещаться между приложениями в заранее определенные разделы.

Как это работает?

Представим, что пиццерия решила провести рекламную кампанию, в рамках которой предлагает всем желающим купить пиццу «Маргарита» с 50% скидкой. У пиццерии есть веб-сайт и мобильное приложение (последнее, конечно, предпочтительнее для работы с клиентом по маркетинговым соображениям, да и операции с банковской картой в приложении гораздо удобнее, чем в браузере). Компания делает sms-рассылку по своей клиентской базе с информацией о спец.предложении и дает ссылку на нужный раздел сайта. Если на смартфоне клиента установлено приложение пиццерии, то при переходе по ссылке сервер сайта отправит клиента сразу в нужный раздел аппа для оформления заказа (это и есть механизм Deep Linking), если приложения на смартфоне нет, клиенту предложат установить его в сторе и затем повторно перейти по ссылке в sms (или продолжить пользоваться веб-версией).

В концепции всемирного Web механизм Deep Linking был заложен в HTTP и URL, как возможность перемещения между любыми документами в сети, а не только корневыми страницами. В мобильных операционных системах данный механизм реализуется разными способами.

Как это сделать в iOS

Принцип работы Deep Linking заключается в следующем: пользователь инициирует переход по URL, ресурс, находящийся по этой URL, определяет операционную систему и соответствующим образом осуществляет переход в приложение в заранее определенный раздел.

Классическая реализация в iOS

Общепринятая реализация состоит из следующих этапов:

1. Перевод запроса в URL-схему, её исполнение с возможностью обработки отсутствия схемы.

2. Обработка схемы и навигация внутри приложения к заданному разделу/экрану.

URL-схема (URL scheme) — часть URL до ://, ответственная за схему взаимодействия с ресурсом, на который ведет сама ссылка, в большинстве случаев имеется ввиду протокол.

Создание, выполнение и обработка результата выполнения URL-схемы

Для правильной конвертации HTTP-запроса в URL-схему необходимо хранить на сервере таблицу соответствия и/или заданное правило перевода.

Способов правильно выполнить URL-схему и обработать результат существует несколько. Все зависит от того, из какой среды URL-схема выполняется. Если это происходит в iOS приложении, то существуют стандартные способы проверить, зарегистрирована ли URL-схема в системе:

Если же схема выполняется из веб-среды, то оптимально использовать JS-скрипт, который либо запустит приложение, либо отправит на нужный ресурс.

Если через 500 мс не выполнится переход по схеме “myapp://» (ранее сгенерированная схема), то будет осуществлен переход на “fallback.html”.

Данный скрипт необходимо встроить в ресурс, ответственный за переход.

На GitHub есть несколько более или менее удачных реализаций подобных решений.

Обработка полученной URL-схемы и навигация внутри приложения

Эта часть реализации механизма Deep Linking относится исключительно к приложению, которое должно обработать запрос пользователя и перевести его в нужный раздел.

Для этого, в первую очередь, необходимо зарегистрировать собственную URL-схему, которая будет проассоциирована с приложением.

В настройках основного таргета проекта в разделе Info необходимо добавить в пункте URL Types —URL тип вашей схемы (рис 2.)

В поле Identifier необходимо указать bundleID приложения, а в поле URL Schemes — схему, с которой будет связано ваше приложение. Дальше необходимо реализовать механизм навигации в приложении. Для этого надо обработать возможную передачу в приложение URL. Передать её можно многими способами, мы рассмотрим непосредственное исполнение схемы в системе.

Для того чтобы обработать запуск приложения через URL, надо в AppDelegate приложения в методе:

Здесь необходимо использовать параметр url для дальнейшей навигации. Навигация в приложении — выбор исключительно личный, но я рекомендовал бы использовать шаблон Router. Во-первых, это не нарушает принцип Single Responsibility, во-вторых, позволит инкапсулировать и в дальнейшем эту навигацию использовать из любого места. Роутер должен принимать в себя URL (как ключ) и выдавать ViewController или же эту навигацию осуществлять.

Сторонние решения

Из сторонних решений можно рассмотреть Mobile Deeplinking (AppURL, AppLinks, UrbanAirShip и т.д.), данные фреймворки являются полноценными решениями для реализации всех компонент технологии Deep Linking. Содержат отдельные библиотеки со своими обработчиками внешних URL и механизмом навигации в приложении. Соответственно, подобные решения требуют интеграции своих SDK в проект.

Новый взгляд на Deep Linking

Что нам предлагает Google в технологии глубокого связывания.

Совсем недавно Google стартовал новое направление App Indexing. Конечно, по большей части оно нацелено на Android-разработку и реализовано максимально удобно именно для нее, но и iOS осталась не забыта, правда в ограниченой beta-версии.

Итак:

Помимо работоспособного Deep Linking появилось еще и индексирование приложения в поисковой системе Google. В результате поиска во всемирной сети будут отображаться ссылки на разделы приложения.

Для реализации необходимо:

1. Зарегистрировать еще одну URL-схему в проекте в формате:

gsd-

где, “scheme” — ваша схема, зарегистрированная выше.

2. Подключить фреймворк GoogleAppIndexing (можно через CocoaPods)

3. В вышеуказанных методах вашего приложения обработать переход следующим образом:

Это поможет связать ваше приложение c Google App Indexing и создаст панель для возврата в поиск.

4. Необходимо настроить ваш сайт, на который совершается переход. Для этого в хедер сайта надо добавить:

Также можно дать доступ GoogleBot к вашему сайту для полноценного индексирования.

Все эти способы основаны на работе с URL-схемами. Она давно известна и практикуется. Известны и проблемы, которые могут возникнуть с ними. К примеру, совершенно не определенно поведение, если два разных приложения зарегистрируют одну схему. Также надо обработать альтернативное поведение, если ваше приложение не установлено. В подобных ситуациях вся ответственность ложится на разработчика и ошибки реализации, к сожалению, становятся общей практикой.

Как избежать подобных ситуаций?

И вновь Apple нас не разочаровывает — начиная с iOS 9 добавлена поддержка HTTP и HTTPS с прямым переходом в приложение.

В июне 2015 года на WWDC “парни из Купертино” рассказали нам о новом подходе к реализации такого удобного механизма промоутинга мобильного приложения.

Назвали они его Seamless Linking, что можно перевести как “бесшовные ссылки”. Данный механизм позволяет использовать те же самые веб URL, что и при переходе по разделам вашего сайта, кроме того, связь между приложением и веб ресурсом происходит через Bundle ID приложения, что дает этой связи уникальность, также вы можете указать те разделы сайта, которые представлены в вашем мобильном приложении, и Deep Linking будет работать только для них. Ну круто же.

Как это работает?

Ссылка обрабатывается в системе и из нее извлекается домен (или хост) и непосредственно путь, через который вы можете управлять навигацией в приложении:

https://n-pizza.com/margarita_new

n-pizza и является в данном случае доменом. Домен должен быть проассоциирован с приложением посредством специального файла, защищенного SSL-сертификатом, который хранится на сервере сайта. Называться он должен apple-app-site-association и содержать специальную JSON структуру.

Далее созданный JSON необходимо подписать тем сертификатом, который используется на вашем веб-ресурсе, либо сгенерировать новый (допустимо использовать WildCard сертификат) подписать им JSON и добавить его на сервер. Сертификат, которым подписывается приложение в данном случае не используется.

Важно понимать, что для каждого домена должен быть уникальный apple-app-site-association файл

В приложении необходимо установить ассоциации с доменами, которые вы поддерживаете в пункте “Associated Domains”, в настройках проекта. А универсальные ссылки необходимо обрабатывать в методе AppDelegate:

Где, тип активности для универсальных ссылок будет:

Декомпозировать URL можно будет с помощью нативных средств, таких как: класс или сторонних фреймворков, как Bolts от Facebook. Далее навигация должна происходить по уже известной схеме, изложенной выше.

В результате пользователь, переходя по ссылке, или оказывается на том ресурсе, куда эта ссылка вела, или в приложении. Огромный плюс этого решения в том, что URL-схемы не используются. Но не меньший минус, что решение только для iOS и только с 9 версии.

Контекстные Deep Linking

Все, что написано выше, прекрасно работает и дает необходимый эффект проникновения в приложение, только если приложение уже установлено. Если задуматься, то реальная польза будет для крупных компаний, чьи приложения установлены у большинства пользователей смартфонов, а их не больше 40-50 штук.

Если же приложение не установлено, а таких большинство в AppStore или Google Play, то пользователь окажется на странице сайта, либо в магазине приложений, что тоже не очень хорошо, т.к. после установки и запуска приложения будет показан главный экран. Любой из сценариев равносилен не работающему Deep Linking.

Для достижения полного эффекта работы Deep Linking существуют контекстные глубокие ссылки. Суть их работы заключается в том, что условие перехода в приложение (параметры в URL-схеме), по которому строится дальнейшая навигация, и идентификатор устройства сохраняются на серверной стороне. После установки и запуска приложения, это условие запрашивается и строится навигация. Для пользователя все выглядит аккуратно и бесшовно.

Можно реализовать данный подход совместно с любым вышеуказанным методом. Или воспользоваться готовым решением, встроив SDK.