Как пользоваться DarkComet RAT? Доступ к удаленному ПК без портов

Т.е. инструмент для удалённого доступа. И так его, собственно, и использовали все адекватные сисадмины. Сетевых функций в первых версиях кометы было, что называется за глаза. Процесс установки тоже весьма удобный, а о том, что можно использовать данный софт для удовлетворения каких-то корыстных целей, в те годы лимитного интернета, никто особо не думал.

По крайней мере у нас. Однако за бугром, уже тогда, так называемое движение чёрных хацкеров набирало нешуточный оборот. Индустрия создания вредоносных программ переживала вторую волну, и наш коллега не захотел оставаться в сторонке. Добавив в Комету новые, модные функции, позволяющие делать с системой практически всё-что угодно, наш герой вручил в руки злоумышленников один из самых эффективных инструментов для скрытого управления массами вычислительных мощностей.

Данная тема достигла апогея в 2012 году. Когда на фоне волны скрытого майнинга, прога стала настолько популярной, что её автор перетрухав из-за потенциальных судебных тяжб с разгневанными жертвами РАТа, полностью прекратил её разработку. С тех пор, обновлений Комета не получала и в отличие от того же NjRAT’а, известность у народных умельцев-доработчиков не обрела. Возможно, из-за закрытости кода.

Или же по причине его сложности. Не знаю. Я программист только для своей мамы, поэтому судить о каких-то серьезных вещах в этом направлении даже не собираюсь. В любом случае, данный ратник, что называется не баян, а бессмертная классика. И делая цикл роликов про крысят, я не мог оставить его в стороне. Ведь он нисколько не хуже той же Nj’шки, а местами даже уделывает её.

Поэтому если вам интересно поглядеть на пережиток прошлого, являющийся частью доброй истории и вместе со мной отдать дань уважения старику. Устраивайтесь по удобней, наливайте чего по крепче и проведите эти минуты в меланхолично-ностальгическом состоянии о былых временах. Погнали.

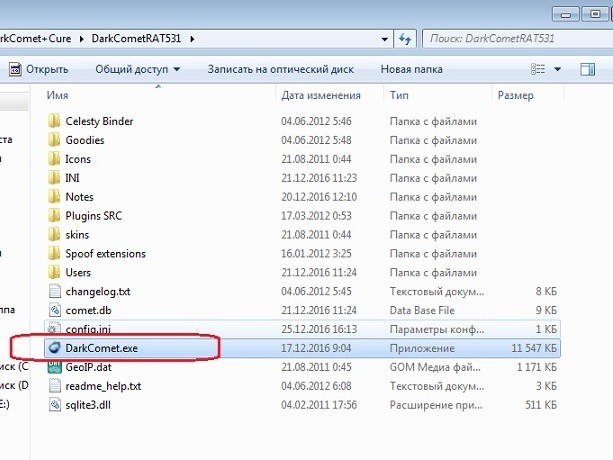

Шаг 1. Запускаем EXE’шник Кометыча.

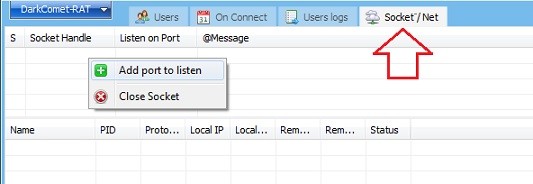

Шаг 2. И в главном окне переходим на вкладку Socket. Задаём программе порт для прослушивания. Я оставлю стандартный.

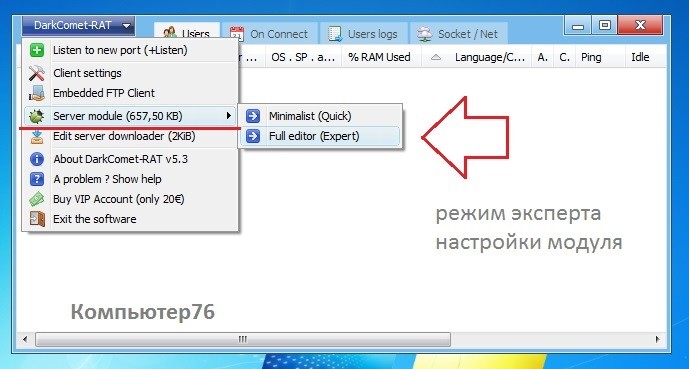

Шаг 3. Затем открываем меню настроек серверной части в режиме эксперта.

Шаг 4. И на вкладке «Network» прописываем ваш белый IP’шник и внешний порт.

Шаг 5. Если же собственного адреса у вас нет, а все сетевые настройки от провайдера вы получаете динамически, в таком случае можете воспользоваться простейшей утилитой для туннелирования NGROK. Для этого вам потребуется зарегистрироваться на сайта ngrok.com.

Шаг 6. И залогинившись на ресурсе скачать подходящую версию для вашей ОС. Сразу же копируем токен авторизации. Будьте внимательны. Из этой строчки нам потребуется всё, кроме точки со слэшем.

Шаг 7. Распаковываем рок в папку Windows/System32.

Шаг 8. И открыв командную строку вставляем скопированный ранее фрагмент.

Шаг 9. Далее прописываем протокол и порт, по которому будет осуществляться доступ к localhost’у.

Шаг 10. Собственно всё. Туннель создан. Убираем данное окно в угол. Нам из него пригодятся вот эти данные. Будьте внимательны и ни в коем случае не пытайтесь копировать их, нажав CTRL+C. Иначе окно закроется и все настройки придётся присваивать заново.

Шаг 11. Прописываем полученный адрес в окне Кометы. Не забываем про порт.

Шаг 12. Отлично. Теперь можно вернуться к дальнейшей настройке. В пункте «Module Startap» можно включить программу в автозагрузку.

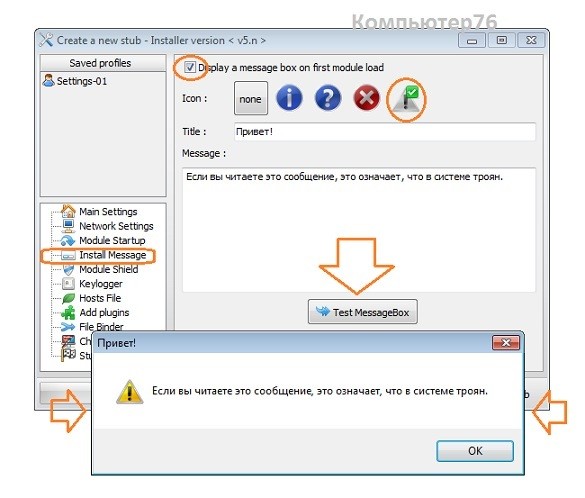

Шаг 13. В следующей вкладке задать иконку и сообщение, выводимое во время запуска. Естественно, злоумышленники данную возможность всегда игнорируют.

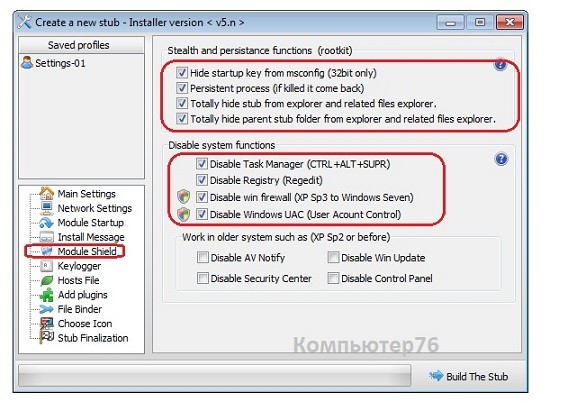

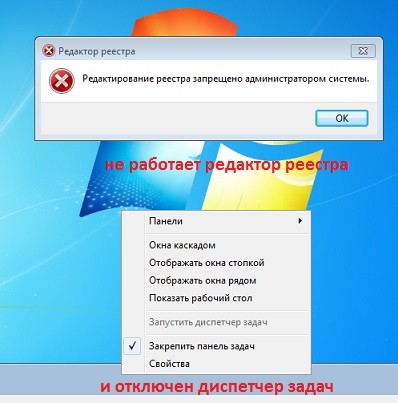

Шаг 14. Далее у нас фихи из разряда «Скрывать процесс в msconfig», «Не позволять закрыть его через диспетчер задач» и скрывать его маскируя под системный «Explorer». Чуть ниже можно отключить возможность запуска диспетчера задач и редактирования реестра.

Шаг 15. Кейлоггер тут самый обычный. Можно оставить его только оффлайн или настроить отправку логов по FTP.

Шаг 16. Также есть возможность прямо с ходу изменить данные в файле HOSTS, указав ссылку на какую-нибудь фишинговую страничку.

Шаг 17. File Binder позволяет склеивать серверную часть со сторонним файлом, который будет запускать в момент открытия. Это очень удобно в случае маскировки трояна под видео или картинку.

Шаг 18. С иконками думаю всё понятно.

Шаг 19. Давайте уже наконец соберём конечный билд с EXE’шным расширением.

Шаг 20. Я слегка пошаманил над файлом и превратил его в картинку с говорящим названием. Видео о том, как проворачивается подобный трюк непременно всплывёт в подсказке. Запускаем зловред на клиенте.

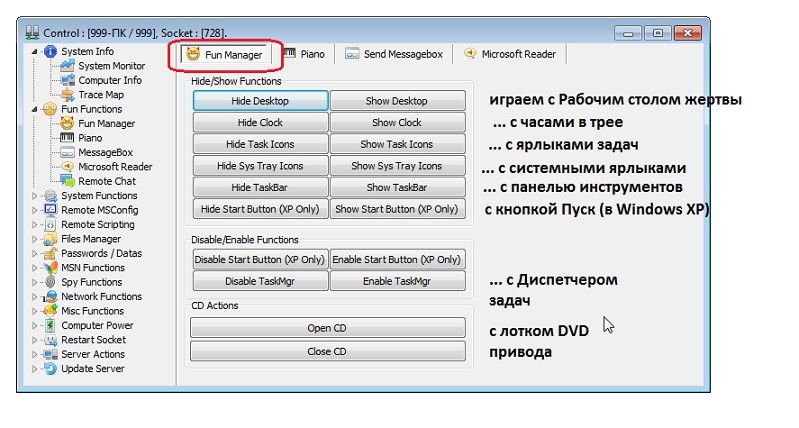

Шаг 21. И возвращаемся к нашей админке. Дважды кликнув по появившейся записи, мы наконец попадаем в окно возможностей. А они тут, поистине безграничны. Тут есть и Fun-функции, из разряда: скрыть часы, иконки, панель задач и прочие прелести на рабочем столе у жертвы. Также тут можно уже постфактум выключить диспетчер задач.

Шаг 22. По итогу рабочее пространство на клиенте будет выглядеть следующим образом.

Шаг 23. Помимо этого баловства в программе присутствует масса возможностей, отсутствующих в других популярных ратниках. Особенно здесь радует обилие различных сетевых фишек. Что в целом, не удивительно, учитывая админский бэкграунд.

Шаг 24. Однако, несмотря на всю крутизну данного ратника, есть у него и один существенный недостаток. Если жертва окажется прошаренной, то она в два счёта найдёт в сети антидот в виде Remover’а. И просканировав систему на наличие кометы, обнаружит поганца в два счёта. Ссылочку на противоядие, я также оставлю в своём телеграм-канале.

Шаг 25. Главное не забудьте после лечения перезагрузить заражённый ПК.

К сожалению, а быть может и к счастью, ремувер не обнаруживает прокриптованные версии ратника. Именно поэтому глупые юзверята и по сей день, нет-нет, да и подхватывают Комету качнув какой-нибудь палёный софтик с вареза. Но это уже совсем другая история. Если хотите узнать побольше таких, то обязательно подписывайтесь на этот канал и в вашей ленте будут регулярно появляться видосики на тему вирусологии, безопасности и пентестинга.

С олдов по традиции жду царские лойсы и комментарии из разряда «ля, да Комета сто лет уже не актуальна», «нафиг этот NGROK, совсем что ли тупые, порт открыть не можете» и прочий подобный высер. Я знаете ли люблю схавать добрую порцию хейта за завтраком. Так что не стесняйтесь и непременно пишите своё безумно важное мнение. Ведь без него в интернете просто никак.

На этом у меня всё, камрады. Искренне благодарю за просмотр и по традиции желаю всем удачи, успехов и самое главное отсутствия вирусов. Берегите себя и свои тачки, избегайте подозрительных файлов.

И никогда не забывайте делать резервные копии вашего добра на безопасный внешний носитель. Ведь кто-его знает, что завтра может подхватить ваш виндовый собрат. Ну а с вами, как обычно, был Денчик. До встречи в следующем видео про VPN. Всем пока.

Как работает Dark Comet?

В этой статье рассмотрим вопрос как работает Dark Comet, как выглядит процесс взаимодействия клиента на стороне хакера и сервера на стороне жертвы. Будет рассмотрено, как настроить троян под конкретную машину или вообще для готовности принять информацию с ничего не подозревающих пользователей.

К применению знаний, здесь описываемых, вы должны прийти в некоторой степени подготовленными. Убедитесь, что вами прочитаны и предприняты необходимые настройки далее по тексту и описанные в статьях блога:

Для дальнейшей проверки работы программы нам понадобятся:

Как работает Dark Comet: готовим систему к приёму данных

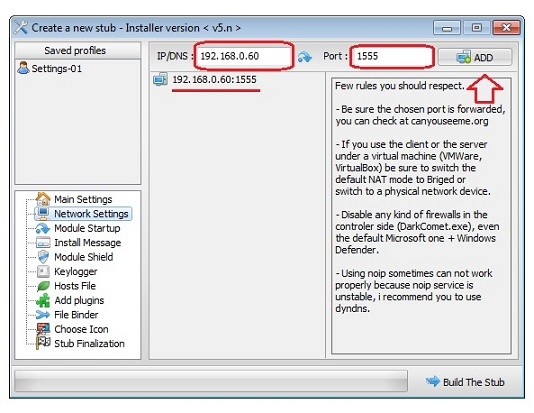

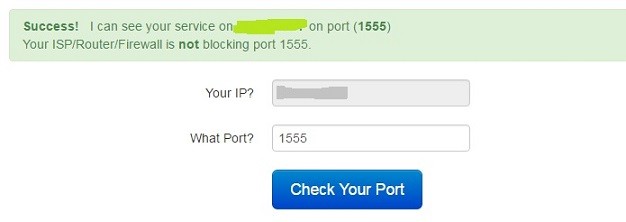

Здесь всё просто: нам необходимо выделить специальный канал передачи данных между сервером и клиентом RAT. После запуска на компьютере жертвы необходимые настройки запустятся автоматически, но и в системе админа тоже нужно кое-что открыть. Для работы с машинами жертв нам нужен отдельный портал, его и нужно проложить, пробросив необходимый порт. Его номер вы вольны выбрать, у меня, как вы увидите, это будет порт 1555. Но до того я пройду настройку сервера и клиента вместе с вами, но без подробностей (они в ссылках в начале статьи).

Антивирус отключаем, отключаем брандмауэр, а также в Windows 8/10 отключаем и Defender (Защитник Windows). Как всё это дело настроить без отключения, рассмотрим позже.

Запускаем DarkComet.exe и соберём сначала сервер трояна:

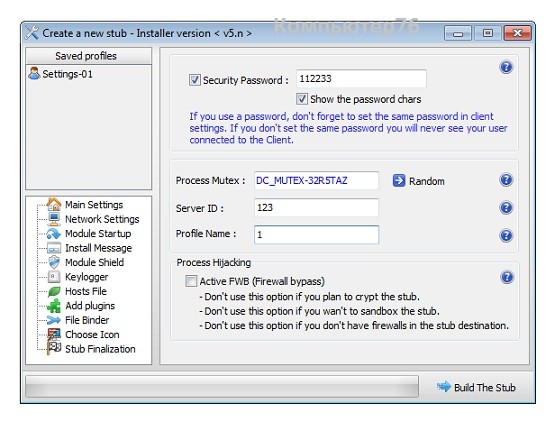

DarkComet-RAT — Server module — Full editor (expert)

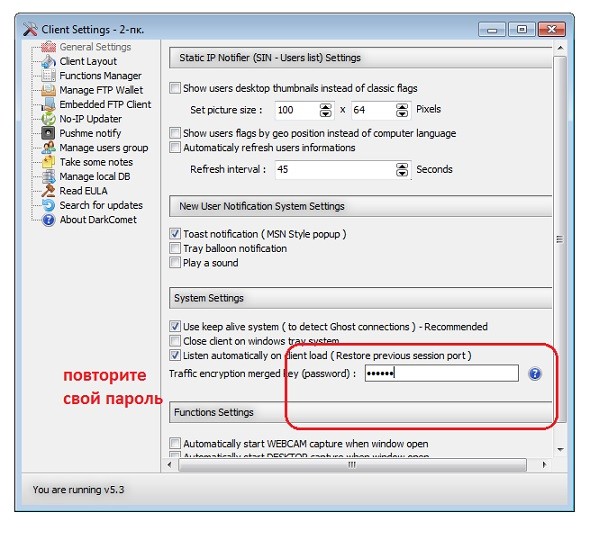

Устанавливаем пароль (в предыдущей статье я указал 112233 — не забудьте его, его придётся ввести в окне настроек клиента) и сразу установлю собственные Server ID и имя профиля (настройки фаервола на стороне жертвы не трогаю):

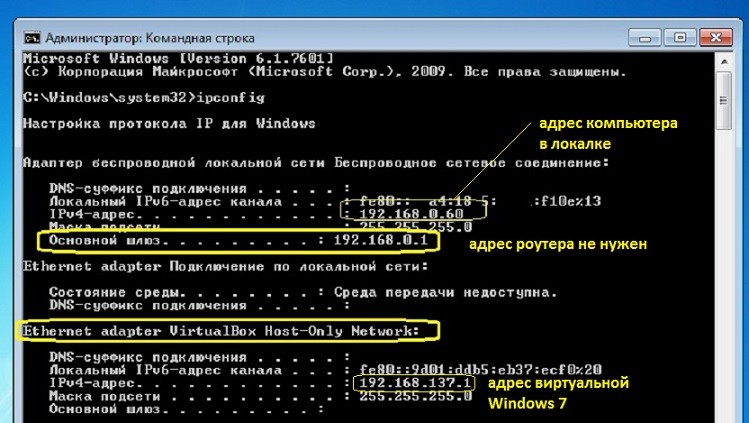

ipconfig

У всех нас настройки будут схожи. Вот мои локальные адреса рабочей станции и установленной виртуальной машины с описанием:

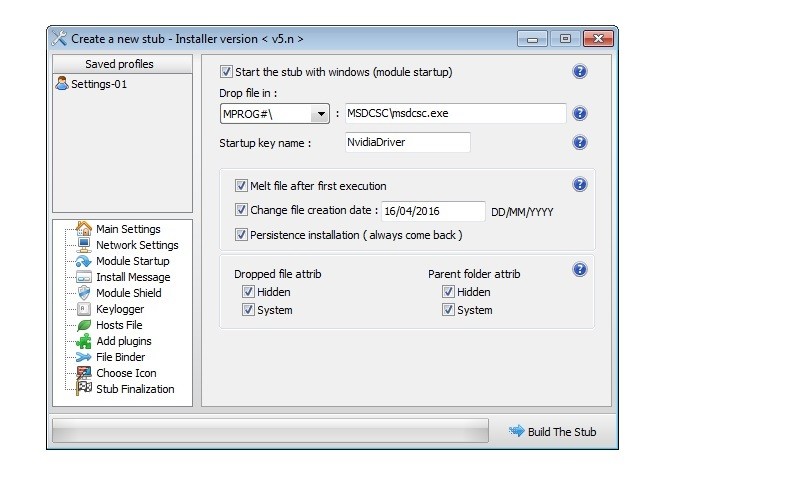

Спускаемся чуть ниже и активируем все окна настроек. Что они означают, читайте в статье Настройки сервера Dark Comet. Сейчас скорректируйте «дату установки» как их будет видеть пользователь. У меня — середина апреля 2016-го (от головы):

Следующее окно Защиты модуля. Я поставил вот так, чтобы проверить и показать, что модуль попытается проделать:

Пропускаем остальные окна и переходим к созданию модуля трояна. Ничего не трогаю (троян будет запускаться в виде exe файла и поставляться на компьютер без сжатия); единственное, что сделаю, сохраню профиль настроек: если что-то не сработает, и я, загрузив профиль, смогу быстро сменить настройки где понадобится. Жмём Build the stub. Укажем место создания, ждём пару секунд, и модуль готов (как видите, в настройках Dark Comet появился новый профиль):

Вот он на Рабочем столе:

Закроем окно настройки модуля и добавим наш порт к настройкам Dark Comet. Перейдите, к примеру, в панели инструментов Кометы по пути Socket/Net и щёлкните правой мышкой по любой из пустых ячеек, выбрав Add port to listen:

Введите номер нашего порта вместо того, что готов для редактирования по умолчанию. Готово:

повторите выбранный пароль в настройках клиента Dark Comet

Далее второй пункт…

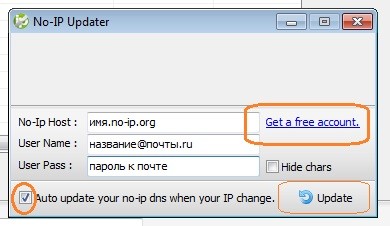

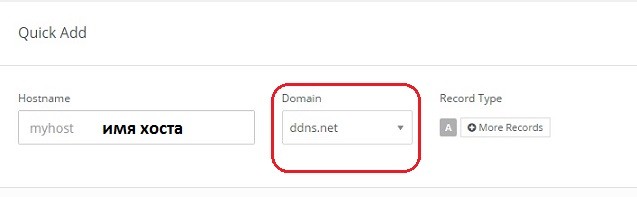

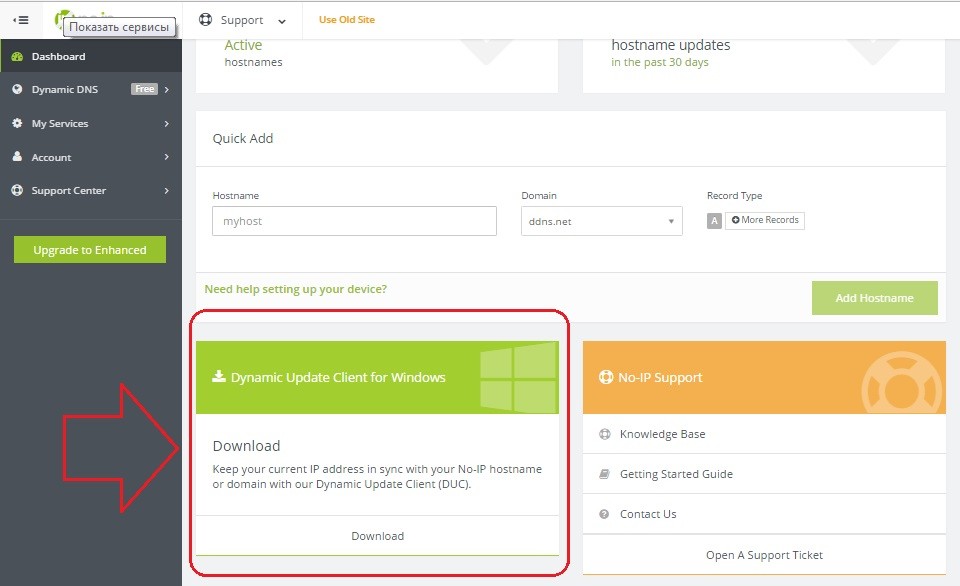

Как работает Dark Comet: регистрация в No-IP

Найдём слева в столбце настройки аккаунта No-IP Updater. Щёлкнем по кнопке и сразу выскочит окно:

если учётная запись есть, вы можете настраивать сервис не покидая Dark Comet

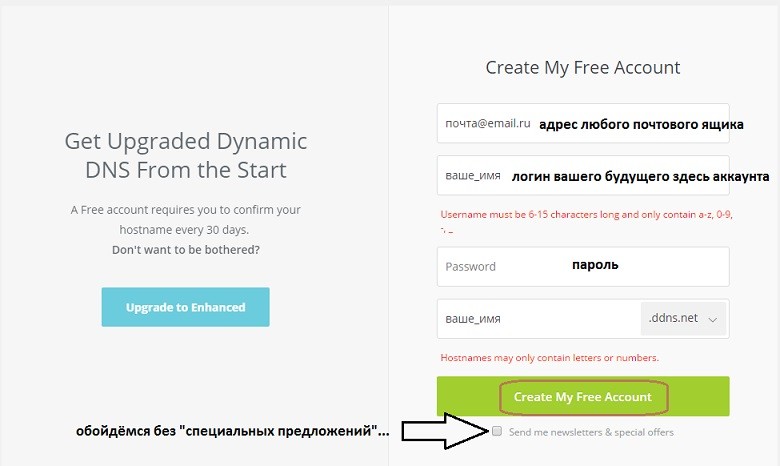

Жмём по Get a free account и попадаем на сайт. Проходим быструю регистрацию:

В окне настроек выберем имя виртуальному хостингу, срок действия которого 30 дней с момента создания: то есть каждый месяц адрес DNS придётся обновлять. Не все домены будут доступны в бесплатном аккаунте, но нам предостаточно имеющихся. Виртуальный адрес добавляется в разделе:

В запущенном виде он выглядит так:

Вы должны увидеть вот это сообщение:

ПРАКТИКА

Как работает Dark Comet: виртуальная Windows (компьютер жертвы)

Идеальный полигон для проверки всего новенького с непредсказуемыми результатами. Если вы можете позволить несколько отдельно стоящих машин в домашних условиях с настраиваемым сетевым оборудованием — это замечательно. Но для того, чтобы оценить масштаб трагедии действия трояна, виртуальной системы вполне хватит. Надеюсь, вы уже установили VirtualBox или что там у вас… Кто совсем только начинает знакомиться с работой виртуальных систем — пишите.

Открываем виртуальную машину и запускаем подопытную Windows 7. Я настроил общую папку для обеих систем и скопировал трояна оттуда, предварительно переместив его в папку из рабочей сборки.

Понеслась…

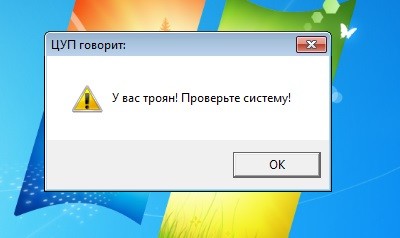

Запускаем троян. А вот и окно с нашим текстом:

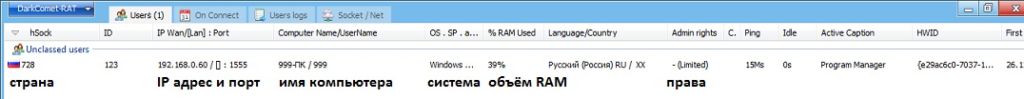

Закройте от имени жертвы окно (его она, впрочем, как вы знаете, не обязательно должны увидеть). Исполнительный файл троянского коня сразу пропадёт. В Windows же администратора cвёрнутый в трей клиент Dark Comet немедленно сообщит, что в сети появилась жертва (если вы не настроили другое). Развернём окно клиента. Точно, появился пользователем с IP адресом и простой информацией по его геолокации:

нажмите, чтобы посмотреть

Отправимся в настройки клиента DarkComet-RAT — Client Settings — Function Manager и активируем все настройки окна, не забыв нажать Apply:

Как работает Dark Comet. Что может хакер?

Всё, что угодно. Вот как начинаются неприятности на стороне жертвы:

видя такое, насторожится любой пользователь — это атака в лоб

Теперь напишем ему:

В клиенте в той же Client Settings есть и такая вкладочка:

| Разработчики) | Жан-Пьер Лесуер (DarkCoderSc) |

|---|---|

| Окончательный релиз |