Cylance выпускает продукт будущего для борьбы с вредоносным кодом

Нечасто случается увидеть нечто новое в области безопасности. Большинство новых продуктов, упоминаемых в собранных мною пресс-релизах, представляют собой вариации уже имевшегося ранее. Иногда появляются важные усовершенствования, иногда — новые интересные названия, но в большинстве случаев речь идет о незначительных улучшениях, не более того.

Поэтому я был настроен довольно скептически, наблюдая, как журналисты ведут допрос с пристрастием главного технолога компании Cylance во время основного заседания конференции Global Cloud Innovation Summit, проходившего 23 апреля в фешенебельном районе яхт-клуба Corinthian в г. Тибурон, шт. Калифорния. Гленн Чисхолм рассказывал о необходимости обеспечения подлинной безопасности оконечных точек в облачной среде. Хакеры, говорил он, могут добраться до облачного сервиса компании только через ее оконечные точки. Иными словами, через ее компьютеры. Поэтому, объяснял он, необходимо защищать оконечные точки.

Проблема защиты оконечных точек отнюдь не нова, хотя большинство организаций не слишком задумывается об этом. Но, возможно, следовало бы. Между тем главная особенность продукта компании Cylance, получившего название Protect, заключается не в том, что он защищает оконечные точки, а в том, как он это делает. По словам Чисхолма, компания строит математическую модель, как должно работать ПО, а затем не позволяет запускать ничего другого. Результатом является защищающая от вирусов и вредоносного кода программа, которой необходимо лишь 30 Мб дискового пространства и которая не нуждается в частых обновлениях. Нет огромной базы данных сигнатур вирусов для сверки и ничего такого, что может устареть.

«Мы предоставляем возможность решать, какое ПО оконечная точка исполняет, а какое нет, — сказал Чисхолм в последовавшей беседе. — Программа принимает решение, и если встречается что-то сомнительное, она не позволит это запустить».

Как же ПО Cylance Protect принимает решение? Отчасти формирует его на основе математической модели, отчасти использует машинное обучение, чтобы определять, что надлежит запускать, а что нет. Чисхолм сказал, что Cylance производит обновления, но только когда модель совершенствуется с целью повышения производительности.

Производительность, похоже, очень важна для инженеров Cylance. Вместо создания большой нагрузки на процессор при использовании антивируса (все мы сталкиваемся с этим) ПО Cylance не влияет на производительность оконечной точки. Обновления нужны в основном для того, чтобы ПО работало еще лучше.

В этом месте я должен добавить, что представление Cylance об оконечной точке несколько отличается от общепринятого. Для Cylance оконечная точка это практически любой компьютер в сети, включая рабочие станции и серверы.

Работа ПО заключается в изучении кода, в отношении которого предпринимаются попытки его запуска на компьютере (не важно, предпринимается такая попытка напрямую с компьютера или после загрузки кода из Интернета). ПО анализирует внутреннюю работу кода и проверяет, как он себя представляет. Это значит, по словам руководителя службы маркетинга Грега Фитцджеральда, что документ Word не должен содержать исполняемый код, что код, представляющий себя в качестве приложения, должен иметь интерфейс пользователя, а драйверы не должны быть исполняемыми файлами. «Если нечто имеет иконку, говорящую, что это файл Word, то это и должен быть файл Word», — сказал он.

Фитцджеральд отметил также, что ПО Cylance Protect может сосуществовать с другими программами для борьбы с вирусами и вредоносным кодом. Во многих случаях политика организации требует другого ПО или оно устанавливается по контракту и не может быть удалено, даже если в нем больше нет необходимости, сказал Фитцджеральд. После установки Protect, добавил он, практически прекращаются звонки в службу технической поддержки по поводу связанных с антивирусами проблем.

К сожалению, при в целом благополучной ситуации здесь есть и свои проблемы. Главная заключается в том, что не каждый может купить Cylance Protect. Фитцджеральд сообщил по электронной почте, что в настоящее время только крупные предприятия могут покупать ПО напрямую у Cylance, тогда как малый и средний бизнес должен обращаться к реселлерам. Частным лицам оно сейчас не продается.

Компания находится в процессе расширения зоны охвата и типов оборудования, на котором работает ее ПО, сказал Фитцджеральд. В настоящее время это оборудование включает компьютеры под управлением Windows и несколько устройств защиты. Но вскоре ПО появится на компьютерах с Apple OS X и Linux. Планируется также поддержка мобильных устройств с Android и Windows, сказал он. Но сейчас нет планов выпуска версии продукта для iOS.

Хорошая новость в том, что купившие ПО организации смогут, как утверждается, быстро и легко его установить. Фитцджеральд сказал, что для установки или управления им не требуется знать ИТ. Он отметил, что Protect предотвратит исполнение вредоносного кода, сопровождающего фишинговые атаки, и что ПО способно распознать такие вещи как вредоносный код Crypto Lock и не допустить его исполнения.

В некоторых отношениях Cylance Protect имеет сходство с другим ПО для борьбы с вредоносным кодом, таким как Malwarebytes, но есть и существенные отличия. В частности, Protect не требует обновления своей базы данных, поскольку не использует таковую. Это делает его идеальным для компьютеров, которые не могут или не должны получать частые обновления. К ним относятся многие машины, содержащие конфиденциальную информацию, риск утраты которой через подключение к Интернету слишком велик.

Но можно ли про данную технологию сказать, что за нею будущее безопасности оконечных точек? Увидим. Я запросил копию ПО, чтобы выяснить это. Тем временем Cylance проводит ряд демонстраций, в ходе которых ее инженеры сознательно загружают вредоносный код, чтобы посмотреть, сможет ли Protect его обнаружить. До сих пор получалось.

Разоблачение тестов антивирусов

На этой неделе Чад Скиппер из компании Cylance опубликовал статью «Security Testing Houses: Know the Truth!», которую должны прочитать люди, интересующиеся вопросами тестирования решений безопасности. В ней присутствует ряд серьезных обвинений в адрес некоторых тестовых лабораторий и производителей (без указания их названий), например:

– производители платят, чтобы тестовые результаты их продуктов показывали 100% эффективность

– подкуп тестовых лабораторий, чтобы скрыть негативные результаты тестирования.

Хотя я работаю в данной индустрии свыше 17 лет, я не знаю ни одного случая, описанного выше. Но при этом я согласен с большей частью статьи. Назову лишь некоторые моменты:

1. Устаревшие методики тестирования;

2. Недостаток используемых образцов;

3. Необходимость платить за участие в тестировании и т.д.

И это необходимо исправлять. Вот почему существуют такие организации, как AMTSO (Организация по разработке стандартов тестирования антивредоносных решений), и первое, что приходит мне на ум после прочтения вышеупомянутой статьи, — это то, что «нам необходимо пригласить Чада на следующее мероприятие AMTSO». Но, оказывается, когда я сказал об этом в AMTSO, мне сообщили, что он уже зарегистрировался на ближайшее мероприятие, которое пройдет в следующем месяце в Малаге. Замечательно!

Чад закончил свою статью словами «Test for Yourself». Я тоже согласен с этим, и на самом деле, это именно то, что уже происходит в течение длительного времени. Очень крупные наши клиенты из различных секторов экономики (правительственные организации, телекоммуникации, финансы, здравоохранение, промышленность) выбрали наше EDR-решение (Adaptive Defense 360) после того, как несколько месяцев сами интенсивно и тщательно тестировали различные решения.

Правда в том, что такой вид самостоятельных «do-it-yourself» тестов доступен только для крупных корпораций. Малые и средние предприятия не имеют достаточно ресурсов для корректного выполнения тщательного тестирования, а потому они при принятии собственного решения доверяют результатам профессиональных тестовых лабораторий.

Кевин Таунсенд из Security Week несколько месяцев назад написал о данной проблеме в своей фантастической статье «Inside The Competitive Testing Battlefield of Endpoint Security».

Среди всех регулярных тестов, проводимых крупнейшими тестовыми лабораториями, один из наиболее любимых мной тестов – это Real-World Protection Test, выполняемый лабораторией AV-Comparatives. В обобщенном тестовом отчете за февраль-июнь 2016 года с 1868 тестовыми испытаниями (PDF) проверьте, много ли производителей получили 100% результат с 0 ложных срабатываний? Никто. Очевидно, что Чад не может подразумевать AV-Comparatives, когда он говорит, что производители платят деньги за получение результата с 100% эффективностью.

То же самое я говорил в AV-Comparatives в прошлом году, предлагая протестировать наше EDR-решение Adaptive Defense 360 в сравнении с другими подобными решениями. Вы видели этот тест? Нет, потому что даже если Panda предложила бы заплатить за каждый продукт, включенный в этот тест, другие производители (Cylance НЕ является одним из них) не хотят.

Через 3 недели в Денвере я планирую обсудить эти вопросы на 26-й конференции Virus Bulletin с Рихардом Цвиненбергом из ESET в нашей дискуссионной секции «Anti-malware Testing Undercover».

Автор статьи: Луис Корронс

Cylance Smart Антивирус Обзор

Cylance Smart Antivirus — это легкое антивирусное решение от Cylance Inc, поставщика средств защиты на основе искусственного интеллекта, недавно приобретенного Blackberry за 1,4 миллиарда долларов.

Пакет не обнаруживает угрозы по сигнатуре файла, вместо этого он использует «механизм искусственного интеллекта» для активной идентификации угроз.

Такой подход значительно снижает любое влияние на производительность вашей системы. Например, Smart Antivirus не нужно регулярно загружать массивные файлы определений или загружать жесткий диск, чтобы выполнить полное сканирование системы. У него даже нет кнопки «Сканировать»: все, что вам нужно сделать, это оставить программу включенной, позволить ей проверять исполняемые файлы по мере их доступа или запуска, и любые угрозы должны быть заблокированы, прежде чем они смогут нанести какой-либо ущерб.

Такой подход значительно снижает любое влияние на производительность вашей системы. Например, Smart Antivirus не нужно регулярно загружать массивные файлы определений или загружать жесткий диск, чтобы выполнить полное сканирование системы. У него даже нет кнопки «Сканировать»: все, что вам нужно сделать, это оставить программу включенной, позволить ей проверять исполняемые файлы по мере их доступа или запуска, и любые угрозы должны быть заблокированы, прежде чем они смогут нанести какой-либо ущерб.

Варианты ценообразования просты: три плана покупки различаются только по количеству устройств, которые они покрывают.

Персональный план покрывает одно устройство (Windows или Mac) и стоит 29 долларов США (22,31 фунтов стерлингов) в течение одного года, 49 долларов США (37,69 фунтов стерлингов) в течение двух лет.

План домашнего хозяйства покрывает до пяти устройств и стоит 69 долларов США (53,07 фунтов стерлингов) на один год, 109 долларов США (83,85 фунтов стерлингов) на двоих.

Семейный план позволяет использовать Smart Antivirus на 10 устройствах за 99 долларов США (76,15 фунтов стерлингов), выплачиваемых ежегодно, или 149 долларов США (114,62 фунтов стерлингов) с возможностью двухлетней оплаты.

Это хорошая ценность, если вы работаете с одним компьютером, не так много, если вы работаете с несколькими устройствами. Bitdefender Antivirus Plus стоит относительно дорого 38,99 долл. США (29,99 фунтов стерлингов) за одно устройство, например, на годовую лицензию, но при значительном снижении дисконтирования это означает, что устройство на десять устройств, двухлетняя лицензия стоит всего 116,99 долл. США (89,99 фунтов стерлингов) и всего 162,49 долл. США (£) 124.99) более трех лет. Это может означать оплату минимум 5,41 доллара в год за устройство.

К сожалению, для Smart Antivirus пробной версии нет. Cylance предлагает 30-дневную гарантию возврата денег, но на странице EULA указано, что это более условно, чем обычно, и вы не обязательно получите свои деньги обратно, если компания не согласится с нарушением ее ограниченной гарантии (« Лицензионное программное обеспечение будет работать в основном в соответствии с Документацией, предоставленной нами в связи с этим Программным обеспечением на момент покупки. «) Мы не знаем, будет ли Cylance всегда использовать этот стандарт при решении вопроса о возврате, но выглядит как они могли, и это легкое беспокойство.

Настроить

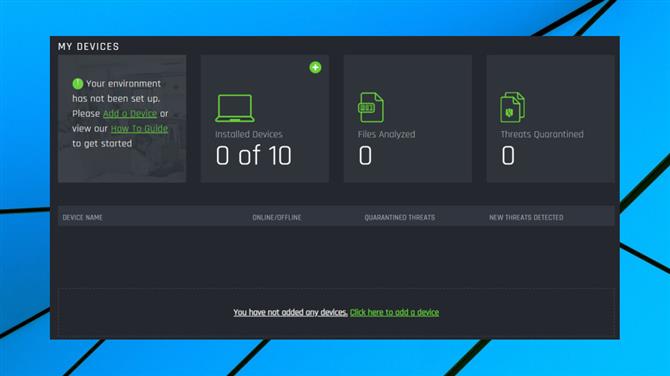

Начало работы с Cylance Smart Antivirus начинается с выбора предпочтительного плана и выдачи наличных.

После создания учетной записи Cylance вы можете войти в веб-консоль Smart Antivirus, где расположены большинство функций управления программой.

Добавьте текущее устройство в свою учетную запись, и на веб-сайте появятся клиенты Smart Antivirus для Windows и Mac.

Мы загрузили и установили сборку Windows всего за несколько секунд. По современным стандартам он оказался относительно легким: для Smart Antivirus требовалось менее 180 МБ дискового пространства, а для его двух фоновых процессов обычно требовалось менее 60 МБ ОЗУ.

Конечно, для этого недостатка ресурсов есть веская причина: Smart Antivirus предназначен только для антивирусов, и даже это проще, чем большинство приложений.

Здесь нет фильтрации URL-адресов, например, нет блокировки от спама, нет специальной банковской защиты, нет менеджера паролей, нет файлового шредера или каких-либо других дополнительных функций безопасности, которые вы часто будете видеть в других местах.

Smart Antivirus разработан для того, чтобы быть настоящим инструментом «установил и забыл», и в идеале, после того, как вы его установили, вы больше никогда не будете смотреть на интерфейс программы. Эта философия не всем понравится, но нет сомнений, что она упрощает жизнь, и после установки вы сможете продолжить свою компьютерную жизнь как обычно.

Характеристики

Smart Antivirus обладает удивительно коротким списком функций, как мы уже обсуждали, и существует очень мало способов управления или взаимодействия с пакетом.

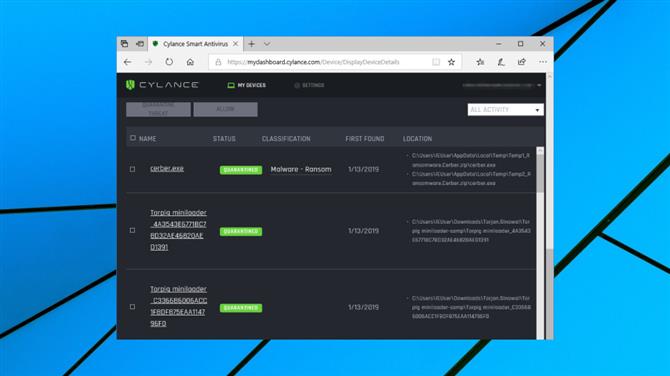

Например, программная консоль отображает только основную информацию о состоянии: журнал событий и список любых карантинных угроз. Вы ничего не можете сделать с этими данными, кроме как посмотреть на них, и даже тогда, это не имеет такого большого смысла, как хотелось бы.

Панель «События» изначально отображала журнал значительных открытий и действий, например, как мы и ожидали. Но в тот же день все это исчезло. Мы могли бы взглянуть на вкладку Угрозы, чтобы увидеть список файлов на карантине, но в области «События» не было ничего, что могло бы дать нам какое-либо объяснение или контекст.

Опытные пользователи, возможно, захотят продолжить изучение файла на карантине, но Cylance не предлагает никакой помощи, кроме возможности «Открыть местоположение файла». Щелкните правой кнопкой мыши файл на карантине, и все, что вы увидите, это параметр «Свойства файла», и даже он был постоянно недоступен для нас.

По умолчанию других локальных опций нет. В Smart Antivirus нет кнопки «Сканировать», поскольку он автоматически обнаруживает исполняемые файлы и обрабатывает их по мере обращения к ним. И у него нет локальных настроек, кроме возможности включать или выключать уведомления.

Программа имеет «расширенный режим» с несколькими дополнительными функциями, хотя это очень глубоко скрыто. Вместо того, чтобы иметь что-то вроде пункта меню «Расширенный режим», который вы можете выбрать и отменить, Cylance ожидает, что пользователи перейдут в онлайн, найдут ссылку на руководство по Smart Antivirus, не заметят или не позаботятся о том, что оно на самом деле называется «CylanceProtect Home Edition», найдите информацию о «расширенном режиме», затем измените ярлык Cylance, добавив ключ командной строки «-a», и перезапустите программу.

Любой, кому удастся это сделать, найдет множество новых опций для запуска фонового сканирования или сканирования определенных папок, регистрации дополнительной или другой информации или удаления файлов, помещенных в карантин. Они очень простые и плохо представлены в интерфейсе, они спрятаны в нижней части контекстного меню значка на панели задач, но мы все равно рады их видеть.

Зайдите на веб-панель управления Cylance, и вы найдете несколько других настроек. Помимо возможности включать или выключать автоматическую защиту, интерфейс предполагает, что он может помочь вам управлять файлами, помещенными в карантин, и управлять безопасным списком, где теоретически вы можете вносить в белый список файлы, которые Smart Antivirus может обнаружить, но вы уверены, что безопасный.

Это работает, но более громоздко, чем вы ожидаете от локального клиентского интерфейса.

Например, на странице «Как создать список из файла» вас попросят вручную ввести SHA256 вашего целевого файла в веб-форму. Если, понятно, что пользователь не имеет представления о том, что такое SHA256 (по сути, подпись для файла), на этой странице решительно предлагается временно отключить защиту, чтобы разрешить запуск файла.

Итак, давайте будем ясны. Cylance скрывает полезную функцию на веб-странице; это делает процесс смехотворно сложным; и вместо того, чтобы реализовывать или объяснять способ упростить это (например, вручную копируя SHA256 с локального клиента в буфер обмена), он предлагает пользователям отключать свою собственную защиту каждый раз, когда они хотят запустить программу.

Это не все. Несмотря на то, что страница называется «Как создать список из надежных файлов», это относится к процессу добавления файла в список карантина. На панели инструментов нет возможности вручную добавить файл в список надежных отправителей, как мы пишем. Четырехмесячный пользовательский комментарий на странице объясняет это и добавляет другие разумные идеи, но Cylance, похоже, внесла только одно изменение в ответ: он отключил возможность комментировать кому-либо еще на странице.

Мы подозреваем, что эти принципы проектирования исходят от корпоративных продуктов Cylance, где ограничение того, что пользователи могут делать локально, является очень хорошей идеей, возможность управлять ими из центральной веб-консоли — еще один важный плюс, и администраторы точно знают, что означает SHA256. Однако потребительский мир — это совсем другое место, и, похоже, у Cylance есть много работы, прежде чем он начнет понимать, чего ожидают домашние пользователи.

защита

Важно понять, насколько хорошо любой антивирус защищает от угроз, и обычно мы обращаемся к AV-Comparatives, AV-Test и другим лабораториям тестирования, чтобы помочь нам выяснить это. Но это не вариант здесь, потому что Cylance не тестировалась ни в одной из крупных лабораторий в течение нескольких лет. (Компания обвинила лаборатории в плохой практике, но у нас нет места, чтобы справиться с этим; тестирование Search Cylance для фона.)

Наши собственные мелкомасштабные тесты не могут конкурировать с лучшими лабораториями, но мы оснастили виртуальную машину 20 образцами вредоносных программ и решили выяснить, как будет работать Cylance Smart Antivirus. Результаты были впечатляющими: все 20 были заблокированы до того, как они могли работать (наши реальные образцы вымогателей не смогли зашифровать один файл).

Единственной маленькой проблемой был один ложный положительный результат от нашей собственной программы. Это было неожиданностью, потому что это маленькое простое приложение, не делающее ничего даже немного опасного, и никогда не было помечено каким-либо другим антивирусом, который мы рассмотрели. Но это был единственный файл, в котором у нас возникла проблема, и как только мы восстановили его из карантина, мы могли запустить файл как обычно.

В качестве финального теста мы запустили наш собственный симулятор вымогателей в системе с защитой от Cylance и ждали, что же произойдет. Поскольку это был пользовательский код, Smart Antivirus никогда бы его не увидел, что сделало бы его более интересным тестом поведения. И результаты были немного разочаровывающими, так как наш симулятор позволил запустить его до конца, зашифровав тысячи тестовых файлов.

Хотя это не может сравниться с производительностью продуктов Bitdefender и Kaspersky, которым удалось остановить наш симулятор и восстановить любые зашифрованные файлы, мы не помечаем какой-либо антивирус значительно за его игнорирование. Эта ошибка должна быть небольшой проблемой, но реальность такова, что Smart Antivirus без труда заблокировал все наши настоящие образцы вымогателей, и этот тест важнее всего.

Окончательный вердикт

Cylance Smart Antivirus хорошо показал себя в наших простых тестах на вредоносное ПО, но мы бы хотели, чтобы основные лаборатории проверили его, чтобы получить полное представление о его возможностях. Реконструкция неуклюжего и разочаровывающего интерфейса также будет приветствоваться, хотя, если вы можете с этим смириться, пакет заслуживает более внимательного изучения.

Cylance: стартап против киберпреступности

Стартап Cylance уже представил новую систему распознавания и предотвращения хакерских атак и после получения очередного раунда венчурного финансирования стал стоить около 1 миллиарда долларов. Продукт компании будет способен предотвратить атаку еще до ее начала: пользователь просто не сможет открыть вредоносный файл, проверенный этим методом.

Большая часть антивирусов собирает списки известных вредоносных программных оболочек, но CylanceProtect задействует в работе почти настоящий искусственный интеллект. Машинное анализирование помогает продукту определить степень угрозы и действовать соответственно.

Новая модель машинного обучения использует итерационный опыт, чтобы учиться взаимодействию с атаками хакеров постепенно, как делал бы это человеческий мозг. Чем больше данных получает продукт Cylance, тем больше ему становится известно и тем легче он учится распознавать новые опасные объекты.

Система подвергает тщательному анализу абсолютно все элементы кода, а вся процедура для человека происходит мгновенно. Вредоносные элементы запускают защитную функцию, которая просто запрещает элемент к выполнению. Для CylanceProtect не нужно соединение с сетью и регулярные обновления: установленная программа будет обучаться сама.

Cylance против Sality

Всем привет. В преддверии старта курса «Реверс-инжиниринг 2.0» подготовили еще один интересный перевод.

Sality терроризирует пользователей компьютеров с 2003 года, когда персональные цифровые помощники (PDA или КПК) делали заголовки технических изданий, а офисные ПК работали под управлением Windows XP. За прошедшие годы пользователи успели обменять свои КПК на смартфоны, а настольные компьютеры перешли на новые операционные системы и цифровые решения для рабочих мест. Sality, однако, пережил бешеный темп технологических инноваций и продолжает угрожать организациям по сей день.

Вирус Sality заражает локальные исполняемые файлы, сменные носители и удаленно используемые диски. Он создает одноранговый(P2P) ботнет, который облегчает загрузку и выполнение других вредоносных программ. Sality может выполнять внедрение вредоносного кода и изменять свою точку входа для принудительного выполнения кода. Это вредоносное ПО остается жизнеспособным, перенимая успешные стратегии других угроз, включая такие методы, как руткит/бэкдор, кейлоггинг и червеподобное распространение.

Анализ цепочки атаки

Анализ Sality

Наш анализ начинается со скриншота файла службы Защитника Windows, зараженного вредоносным кодом. Обратите внимание на вредоносный код, внедренный в последний раздел этого файла (рисунок 1):

Рисунок 1: В последней строке показан исполняемый файл чтения/записи

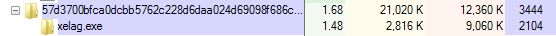

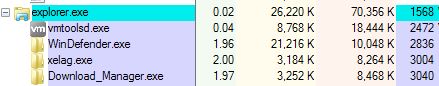

Sality создает три копии себя. Первая копия сохраняется в папке %AppData%\local\temp\ (рисунок 2) и внедряется в процесс проводника (рисунок 3):

Рисунок 2: Первая копия Sality сохраняется в папке %temp% с именем xelag.exe

Рисунок 3: В процесс проводника внедряется вредоносный процесс ( xelag.exe )

Вторая копия этой вредоносной программы сохраняется в папке %AppData%\local\temp\%random_folder_name%\ с именем WinDefender.exe (рисунок 4):

Рисунок 4. Вторая копия Sality с именем WinDefender.exe

Третья копия Sality сохраняется в виртуальной памяти удаленного процесса в папке %APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\Download_Manager.exe (Рисунок 5):

Для обеспечения устойчивости Sality изменяет системный реестр (рисунок 6):

Рисунок 6: Sality записывается в системный реестр.

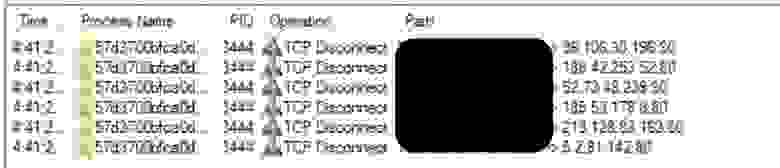

Затем вирус пытается установить P2P подключение для загрузки дополнительных вредоносных программ (Рисунок 7):

Рисунок 7: Sality обращается к подозрительным IP для получения большего количества вредоносного ПО

Когда жертва перезагружает компьютер, все три копии вредоносного ПО внедряются в explorer.exe (рисунок 8):

Рисунок 8: Все три копии Sality внедряются в процесс проводника.

Почему Sality важен и почему я должен быть обеспокоен?

Sality дебютировал в том же году, когда Apple открыла магазин iTunes, а кинотеатры собрали кассу на «Возвращении короля». Он остается угрозой и сегодня. Только одна долговечность вируса Sality является свидетельством его эффективности, модернизируемости и адаптируемости. Любое вредоносное ПО, все еще жизнеспособное через полтора десятилетия после его первоначального обнаружения, не должно быть вне поля зрения пользователей и специалистов по безопасности.

По сравнению с Nemucod, Sality является более полнофункциональным и зрелым примером вредоносного ПО. Он имеет длинную историю изменений, которые указывают на разнообразный набор вариантов использования с возможностью развертывания Sality в зависимости от целей и сложности атаки. Сопоставляя возможности Sality с категориями тактики MITER ATT & CK, эта вредоносная программа способна играть роль на каждом внутреннем этапе цепочки атак после выполнения, а это означает, что Sality требуется метод доставки в среду, прежде чем он сможет приступить к работе.

При необходимости Sality может выступать в качестве основного операционного агента, предоставляя злоумышленнику основной набор функций для выполнения различных действий над целью, ориентированных на сохранение и расширение доступа. Он также имеет возможность модульной загрузки дополнительных функций по мере необходимости злоумышленника. Гибкость, предлагаемая этим базовым набором функций, делает Sality подходящим для широкого спектра наступательных кампаний.

Гибкость, предоставляемая в таких распространенных вредоносных программах, как Sality, предлагает более искусным злоумышленникам возможность скрыть активность и намерения целенаправленной атаки под видом широкой, неизбирательной кампании. Атакующий может использовать возможности Sality в первой волне целевой атаки, устанавливая точку опоры в окружающей среде. Благодаря такому доступу злоумышленник может открыть более изощренное или губительное вредоносное ПО после того, как он оценит операционный риск на основе защитной позиции цели.

Cylance останавливает Sality

Пользователи CylancePROTECT будут рады узнать, что мы обнаруживаем и предотвращаем Sality до его запуска. Предотвращая запуск Sality, мы защищаем наших клиентов от этой мастистой вредоносной программы и множества других угроз, которые она стремится развернуть. Sality может и является долгожителем, но он не выживет на машинах, защищенных CylancePROTECT.