CyberArk

CyberArk Software, Inc.

| Расположение | Петах-Тиква, Израиль |

| Ключевые фигуры | Udi Mokady (Founder and CEO) Alon N. Cohen (Founder, Chairman and CEO) |

| Оборот | $216,61 млн (2016) |

| Операционная прибыль | $35,95 млн (2016) |

| Чистая прибыль | $28,12 млн (2016) |

| Число сотрудников | 823 (2016) |

[править] Общие сведения

Компания была основана в 1999 году в Петах-Тикве. Основатели — Алон Нисим Коэн и Уди Мокади, которые собрали команду талантливых инженеров по безопасности для развития концепции и внедрения технологии цифрового хранилища (Digital Vault).

Уже в 2000 году вышел первый продукт — платформа PrivateArk Vault.

В 2002 году компания выпустила продукты для безопасного обмена файлами Sensitive Document Vault и Inter-Business Vault.

В 2003 году для CyberArk началась эра создания решений по управлению привилегированными учетными записями, появляется флагманский продукт Enterprise Password Vault.

В 2006 году штаб-квартира компании переехала в Ньютон, Массачусетс.

В 2008 году у компании появились первые клиенты в Северо-Восточной Европе — «КиевСтар» (Украина) и Aviva (Польша).

В 2010 году был заключён первый дистрибьюторский контракт и состоялась первая продажа в РФ.

В 2012 году вышла 7-я версия основных продуктов компании: Privileged Identity Management, Privileged Session Management и Sensitive Information Management. Был открыто новое направление по защите индустриальных управляющих систем (АСУ ТП/SCADA). Существенно выросли продажи в России.

В сентябре 2014 года CyberArk провела IPO на бирже NASDAQ. В первый день торгов акции CyberArk выросли в цене на 92%. В результате IPO компания привлекла 85,8 миллионов долларов.

В 2015 году CyberArk поглотила два израильских стартапа — Cybertinel и Viewfinity.

В марте 2016 года CyberArk объявила о поглощении израильской стартап-компании Agata Solutions, которая разрабатывает решения в области кибербезопасности, основанные на технологиях DPI (deep packet inspection).

Компания производит инструменты противодействии кибер-атакам.

30 компаний из списка Fortune 100 являются клиентами CyberArk.

Обзор CyberArk Privileged Account Security Solution 9.6

В обзоре рассматривается решение для управления привилегированными учетными записями и контроля доступа привилегированных пользователей CyberArk Privileged Account Security Solution 9.6, разработанное израильской компанией CyberArk Software Ltd. В материале представлены архитектура решения, его функциональные возможности и описание основных интерфейсов компонентов системы.

Сертификат AM Test Lab

Номер сертификата: 164

Дата выдачи: 06.06.2016

Срок действия: 06.06.2021

Данные для проведения технического обзора предоставлены официальным дистрибьютором компании CyberArk, на территории России и стран СНГ, компанией Softprom by ERC. Запросите демонстрацию отправив запрос по ссылке в конце статьи.

Введение

Проблема, связанная с управлением привилегированными учетными записями, актуальна, пожалуй, для каждой крупной компании. Привилегированными называют учетные записи, которые предоставляют доступ к системе с очень широкими полномочиями. Такие учетные записи имеются практически в каждой IT-системе: это может быть учетная запись ROOT на серверах Linux и VMware ESXi, учетная запись Administrator на рабочих станциях и серверах операционных систем семейства Microsoft Windows, общие учетные записи SAP, Cisco, Oracle и многие другие.

Контролировать привилегированные учетные записи сложно — как организационно, так и технически. Управление и контроль еще больше затрудняются, если пользователи являются сотрудниками внешних организаций, например: инженеры системных интеграторов, разработчики программного обеспечения, специалисты технической поддержки. Риски, связанные с несанкционированным использованием привилегированных учетных записей, очень высоки, так как вероятность их использования и ущерб от них гораздо больше и реальнее.

Для снижения рисков, связанных с использованием привилегированных аккаунтов, необходимы специализированные решения, которые обеспечат автоматизированное управление учетными записями и постоянный контроль действий привилегированных пользователей.

Рынок решений для контроля привилегированных пользователей сейчас активно развивается. На нашем сайте уже неоднократно публиковались обзоры и сравнения игроков рынка решений для контроля над привилегированными учетными записями. Одному из таких решений — CyberArk Privileged Account Security 9.6 — посвящен этот обзор.

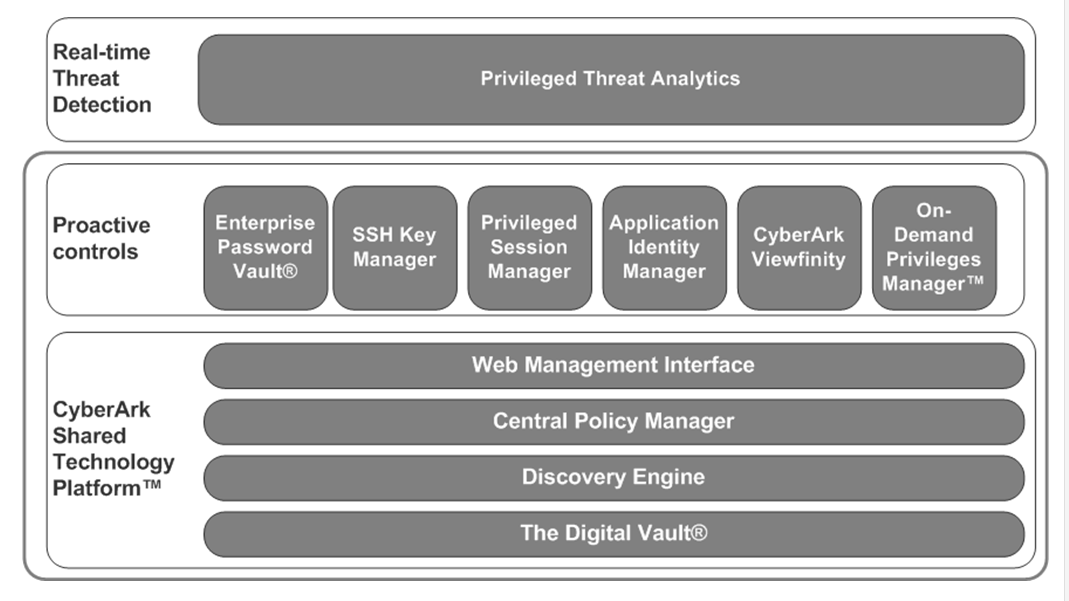

Состав модулей CyberArk Privileged Account Security 9.6

Система управления привилегированными учетными записями CyberArk Privileged Account Security Solution 9.6 — решение корпоративного класса, ориентированное на крупные центры обработки данных (локальные и облачные), а также на OT/SCADA-среды.

Решение является комплексным и включает в себя ряд модулей:

Каждый модуль является автономным и может функционировать независимо от других. Работая вместе, модули обеспечивают законченное комплексное решение.

Рисунок 1. Состав модулей CyberArk Privileged Account Security Solution 9.6

Основными (базовыми) и наиболее востребованными на рынке являются модули Enterprise Password Vault и Privileged Session Manager, поэтому в обзоре подробно будут рассматриваться именно они.

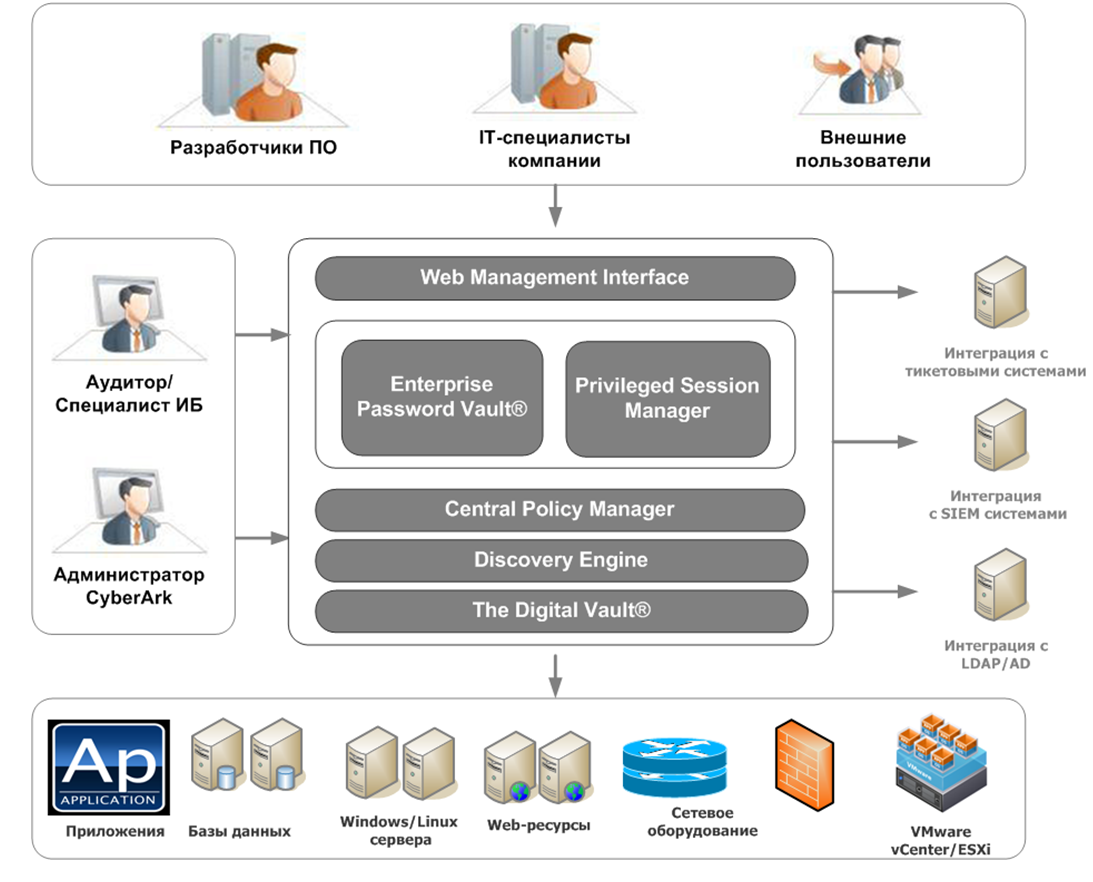

Архитектура CyberArk Privileged Account Security

«Ядром» системы CyberArk Privileged Account Security является модульная платформа CyberArk Shared Technology Platform. На базе модульной платформы построены все компоненты CyberArk Privileged Account Security Solution.

Рисунок 2. Архитектура решения

Enterprise Password Vault предоставляет сервис управления жизненным циклом паролей на любых целевых системах: приложения, базы данных, Windows/Linux системы и др. Enterprise Password Vault позволяет защищать, управлять, автоматически менять пароли и сохранять лог всех действий со всеми типами привилегированных учётных записей. Работа с Enterprise Password Vault осуществляется через веб-интерфейс Password Vault Web Access.

Решение CyberArk Privileged Account Security Solution имеет «безагентскую» архитектуру — не требует развертывания агентов защиты на конечных системах.

CyberArk Privileged Account Security Solution также поддерживает интеграцию со следующими типами систем:

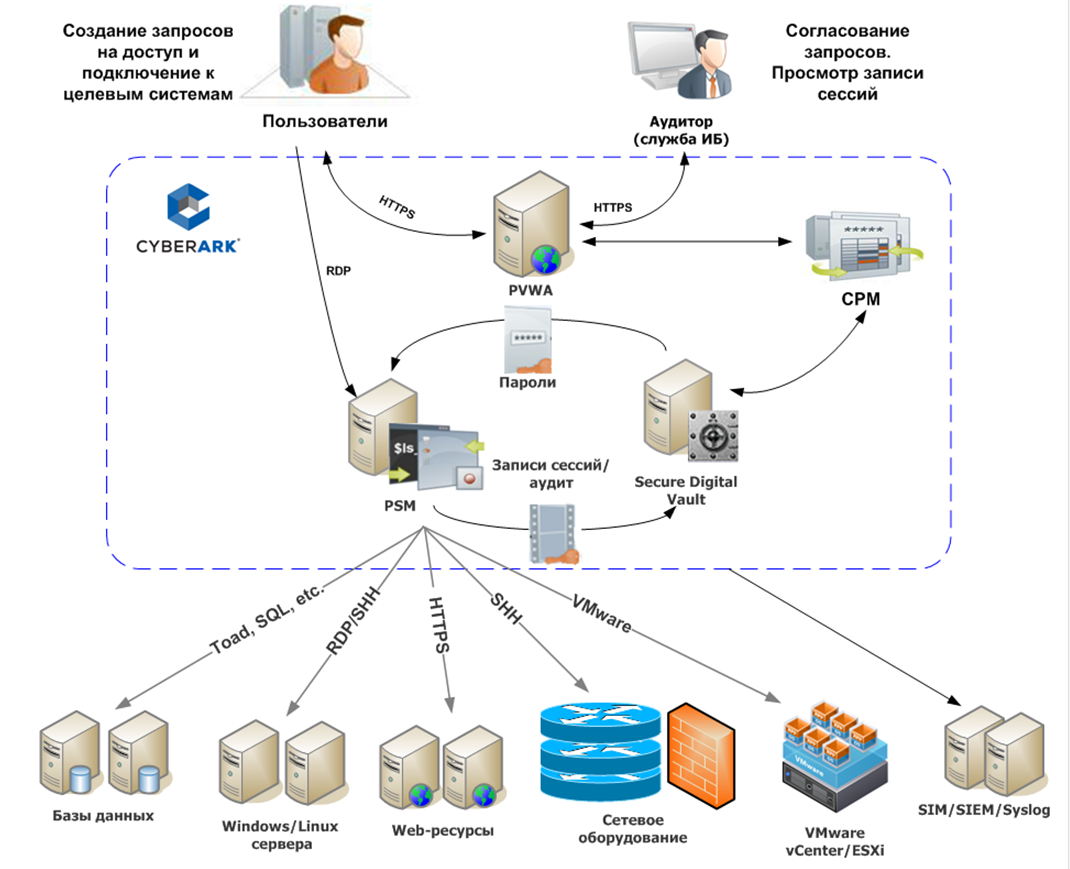

Типовая схема работы с CyberArk Privileged Account Security Solution

Типовая схема работы с модулями Enterprise Password Vault и Privileged Session Manager в архитектуре CyberArk Privileged Account Security Solution выглядит следующим образом:

Рисунок 3. Типовая схема работы CyberArk Privileged Account Security Solution

Системные требования и поддерживаемые технологии

Особенных требований CyberArk Privileged Account Security Solution не предъявляет: компоненты устанавливаются на серверные версии операционных систем Microsoft Windows Server (2008, 2012), а для управления CyberArk Privileged Account Security Solution достаточно любого современного веб-браузера.

Однако стоит отметить, что для установки хранилища Digital Vault требуется отдельный выделенный сервер и машина не должна быть членом домена, а для работы с Privileged Session Manager требуется установка сервиса Remote Desktop Services и покупка необходимого количества лицензий для удаленного подключения пользователей (RDS CAL License).

CyberArk Privileged Account Security Solution поддерживает широкий спектр протоколов и клиентов для инициации привилегированных сеансов. Ниже приведен перечень поддерживаемых управляемых устройств и платформ:

Далее в обзоре будут подробно рассмотрены основные функциональные возможности Enterprise Password Vault и Privileged Session Manager, а также работа с указанными модулями.

Основные функциональные возможности CyberArk Privileged Account Security Solution

Основные функциональные возможности Enterprise Password Vault

Для начала будут рассмотрены основные функциональные возможности модуля Enterprise Password Vault из состава CyberArk Privileged Account Security:

Основные функциональные возможности Privileged Session Manager

Основными функциональными возможностями модуля Privileged Session Manager из состава CyberArk Privileged Account Security являются:

Работа с CyberArk Privileged Account Security Solution

Рассмотрим типовой сценарий работы с CyberArk Privileged Account Security Solution на примере предоставления безопасного доступа внешнему пользователю (например, инженеру системного интегратора) для подключения к FTP-серверу организации с использованием клиента FileZilla.

Работа с CyberArk Privileged Account Security Solution начинается с авторизации на портале Password Vault Web Access. В веб-браузере необходимо набрать URL: http:// /passwordvault. После ввода появляется стартовая страница Password Vault Web Access, на которой можно выбрать тип аутентификации для входа в систему.

Рисунок 4. Стартовая страница Password Vault Web Access

После выбора метода аутентификации необходимо ввести аутентификационной данные и авторизоваться в системе. В рассматриваемом примере используется метод аутентификации Active Directory.

Рисунок 5. Авторизация на портале Password Vault Web Access

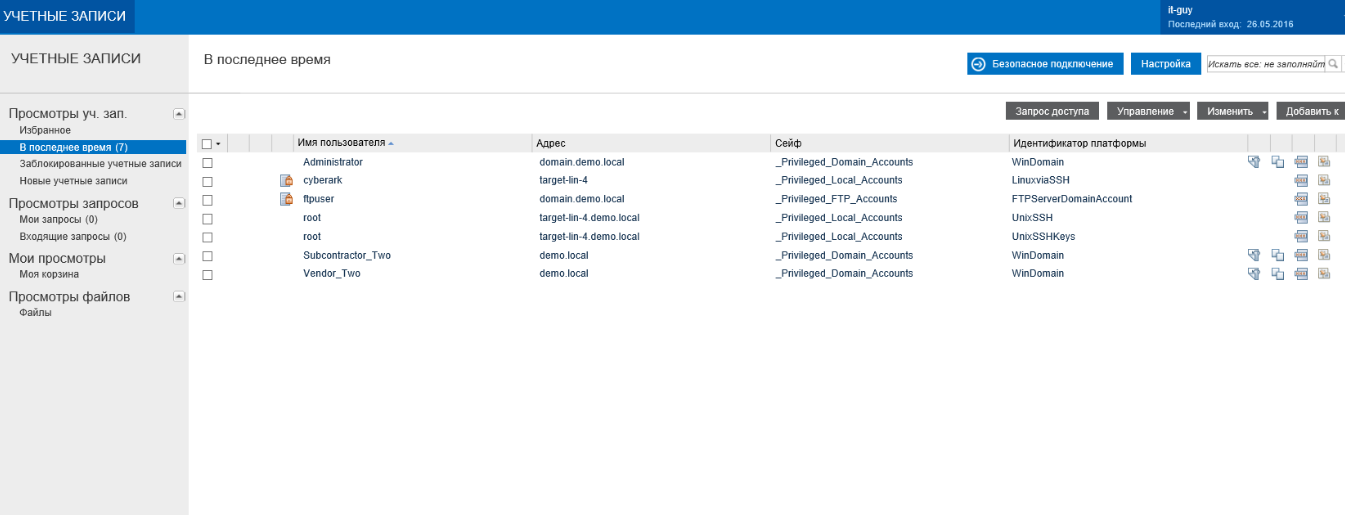

При входе в систему пользователь видит рабочую область, на которой отображаются основные элементы управления в зависимости от его роли. В общем случае, интерфейс CyberArk предоставляет для работы следующее меню:

В нашем случае для пользователя IT Guy доступен только раздел меню «Учетные записи», который содержит перечень доступных для него привилегированных учетных записей целевых систем. Например, для доступа к FTP-серверу компании, пользователь должен выбрать привилегированную учетную запись ftpuser.

Рисунок 6. Перечень доступных учетных записей для пользователя IT Guy на портале Password Vault Web Access

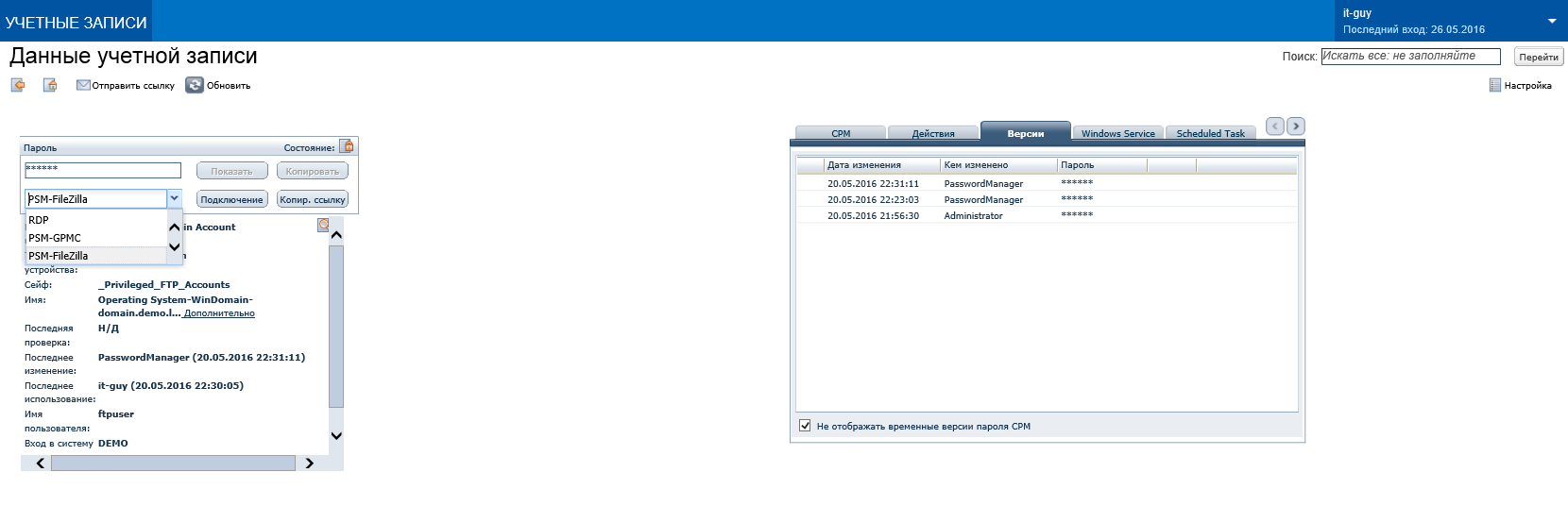

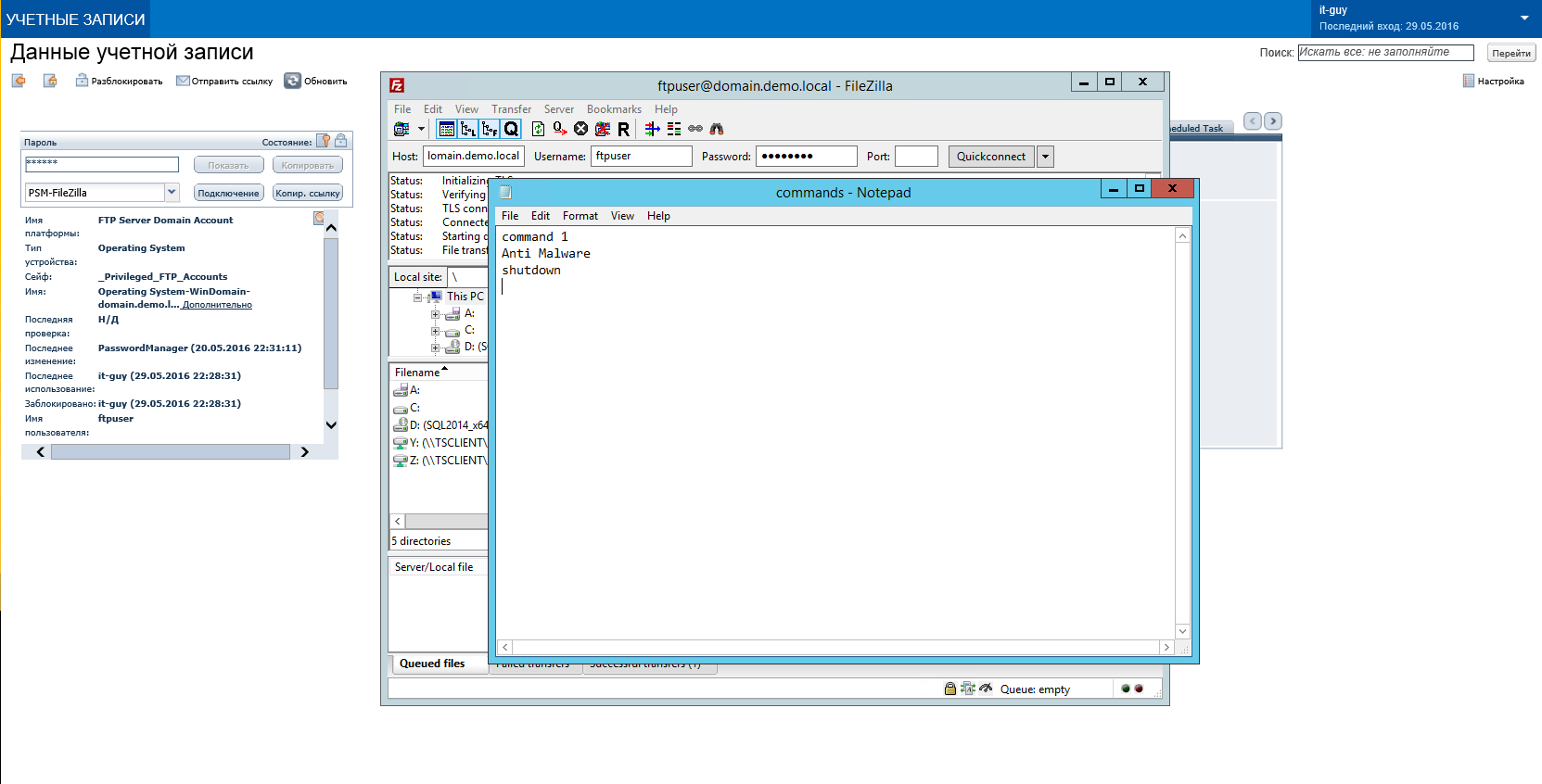

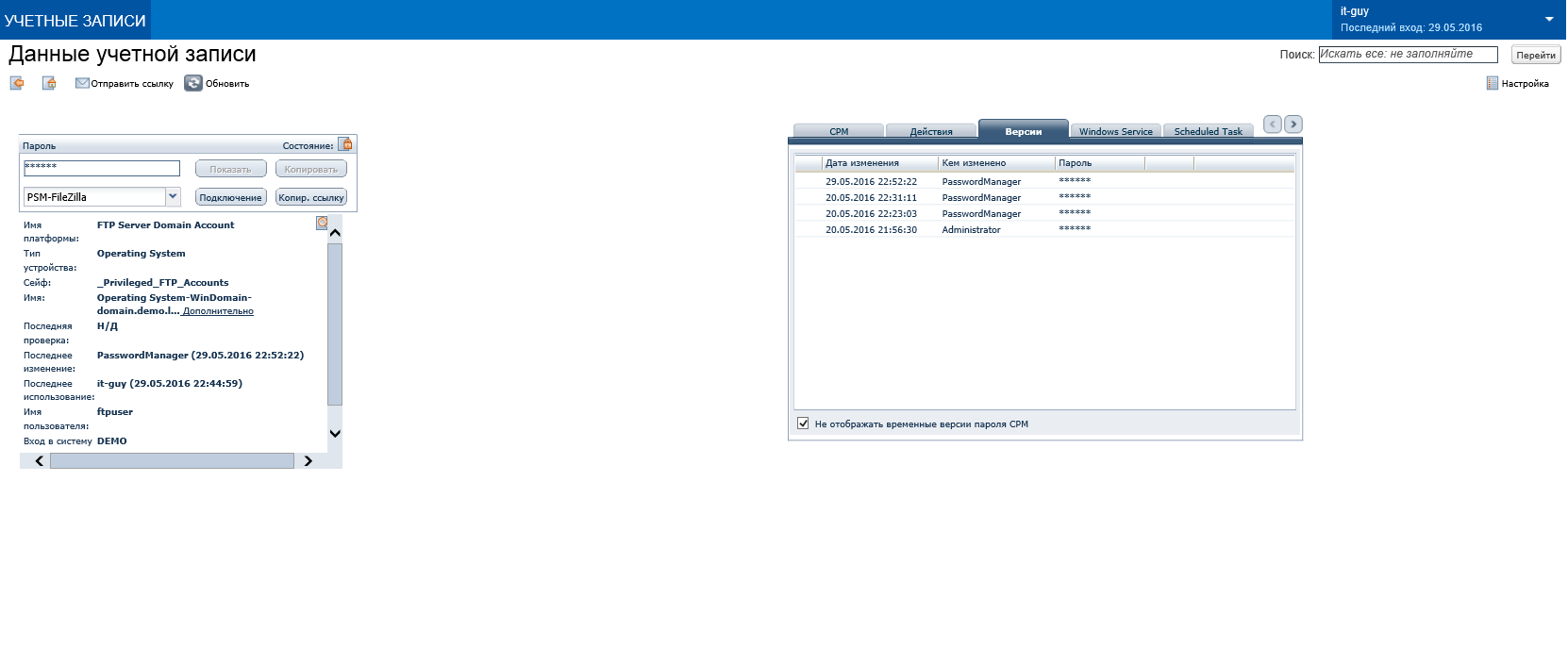

После выбора учетной записи пользователь переходит в меню «Данные учетной записи».

Для подключения к целевой системе с использованием привилегированной учетной записи пользователю необходимо выбрать в меню «Данные учетной записи» клиента доступа. Например для подключения к FTP-серверу пользователь выбирает FTP-клиент FileZilla. При этом стоит отметить, что пользователю доступ к паролю привилегированной учетной записи запрещен, поэтому он не может его просмотреть или узнать. Пользователю разрешено только подключение с использованием привилегированной учетной записи. Пароль привилегированных учетных записей неизвестен никому и периодически, в зависимоти от заданных политик безопасности, меняется автоматически системой.

Рисунок 7. Выбор клиента для подключения к FTP-серверу на портале Password Vault Web Access

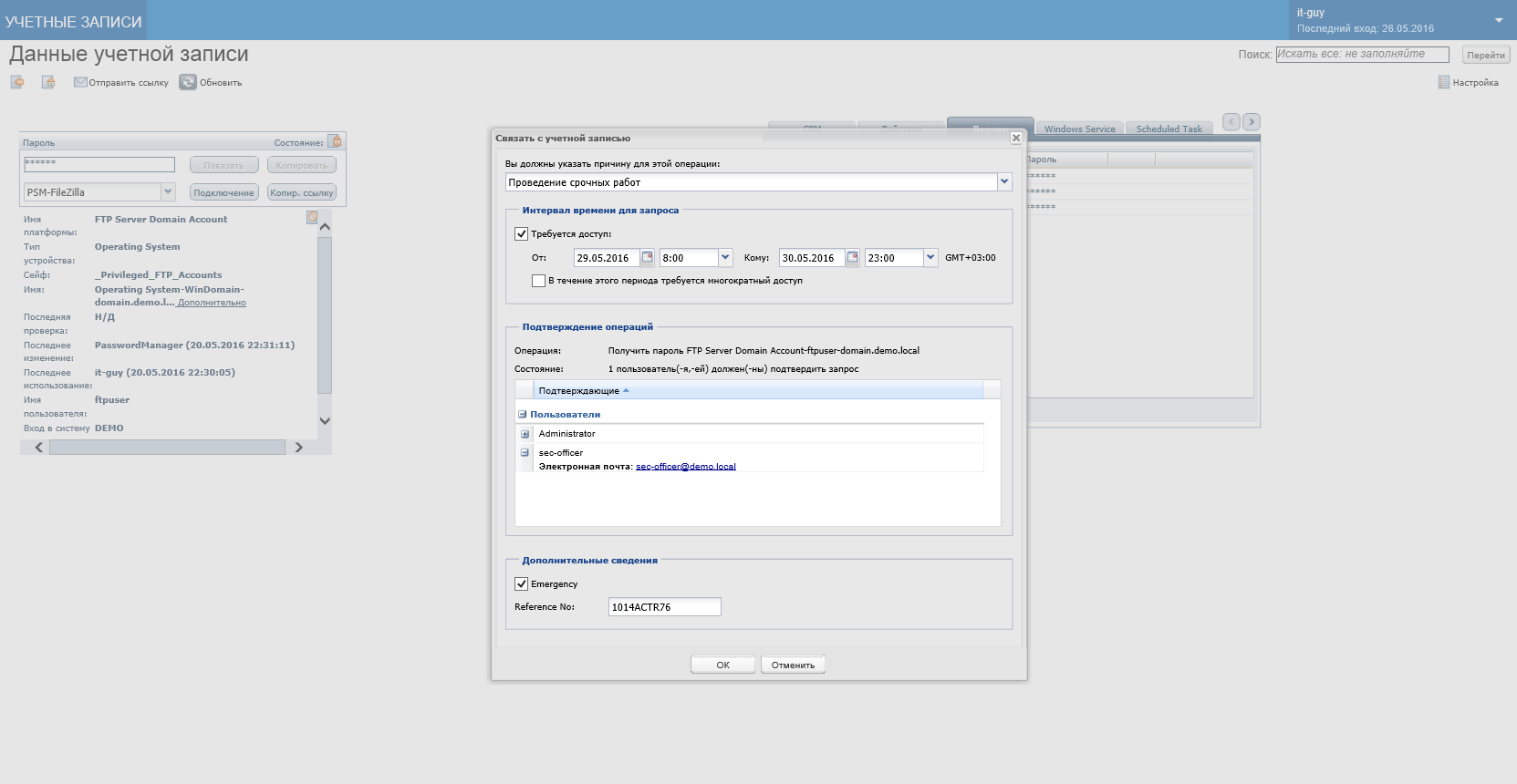

Для подключения к целевой системе также необходимо согласовать доступ с ее владельцем. Чаще всего эту роль выполняет администратор информационной безопасности.

Для этого пользователю необходимо заполнить форму запроса доступа с указанием промежутка времени проведения работ и причины, которая может быть выбрана из заранее настроенного списка. Для проведения срочных работ, может быть предоставлен код экстренного доступа.

Рисунок 8. Создание запроса на доступ в Password Vault Web Access

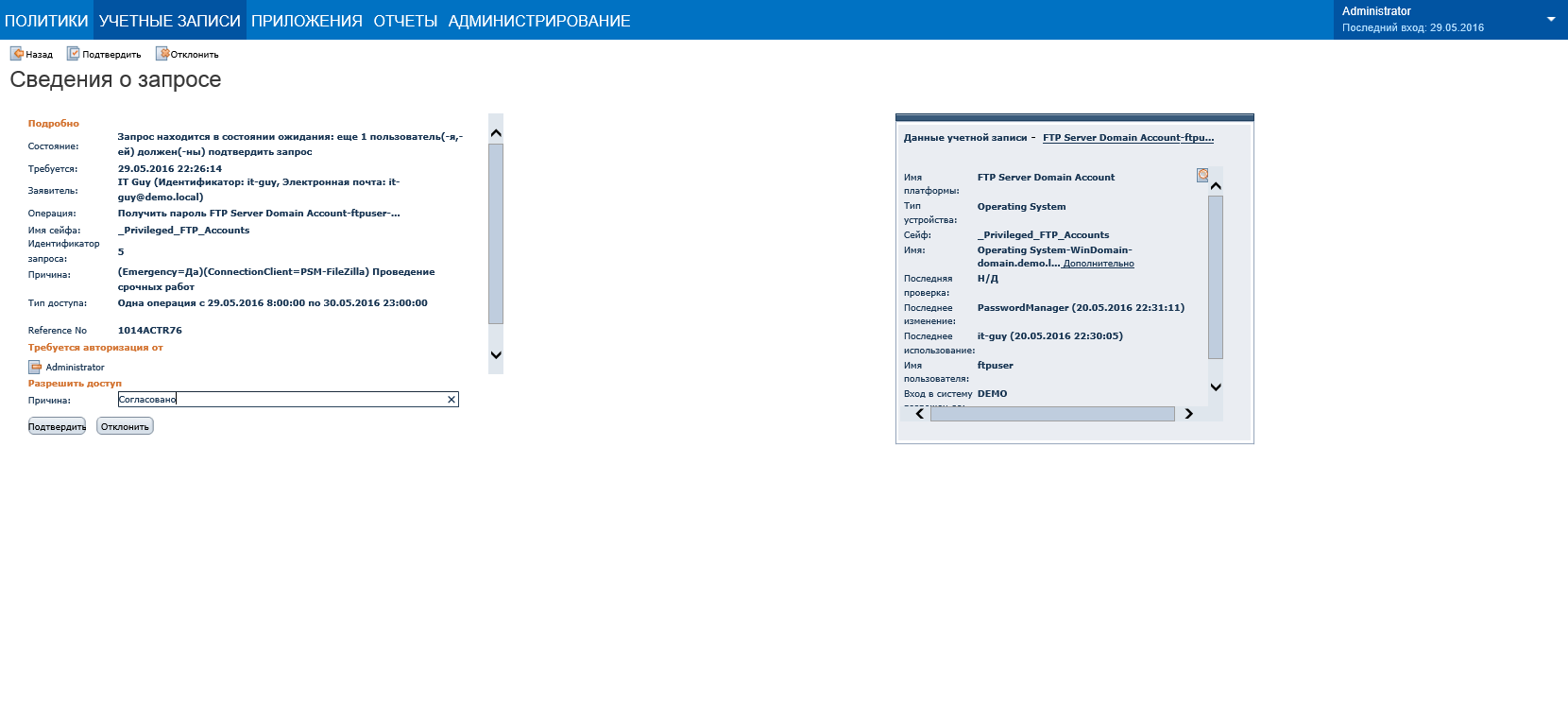

Администратор информационной безопасности получает уведомление по почте о запросе на доступ. В рассматриваемом примере это запрос от пользователя IT Guy на доступ к FTP-серверу компании c использованием привилегированной учетной записи ftpuser. Для разрешения доступа к конечной системеАдминистратору необходимо согласовать запрос на подключение.

Рисунок 9. Согласование администратором запроса на доступ к FTP-серверу в Password Vault Web Access

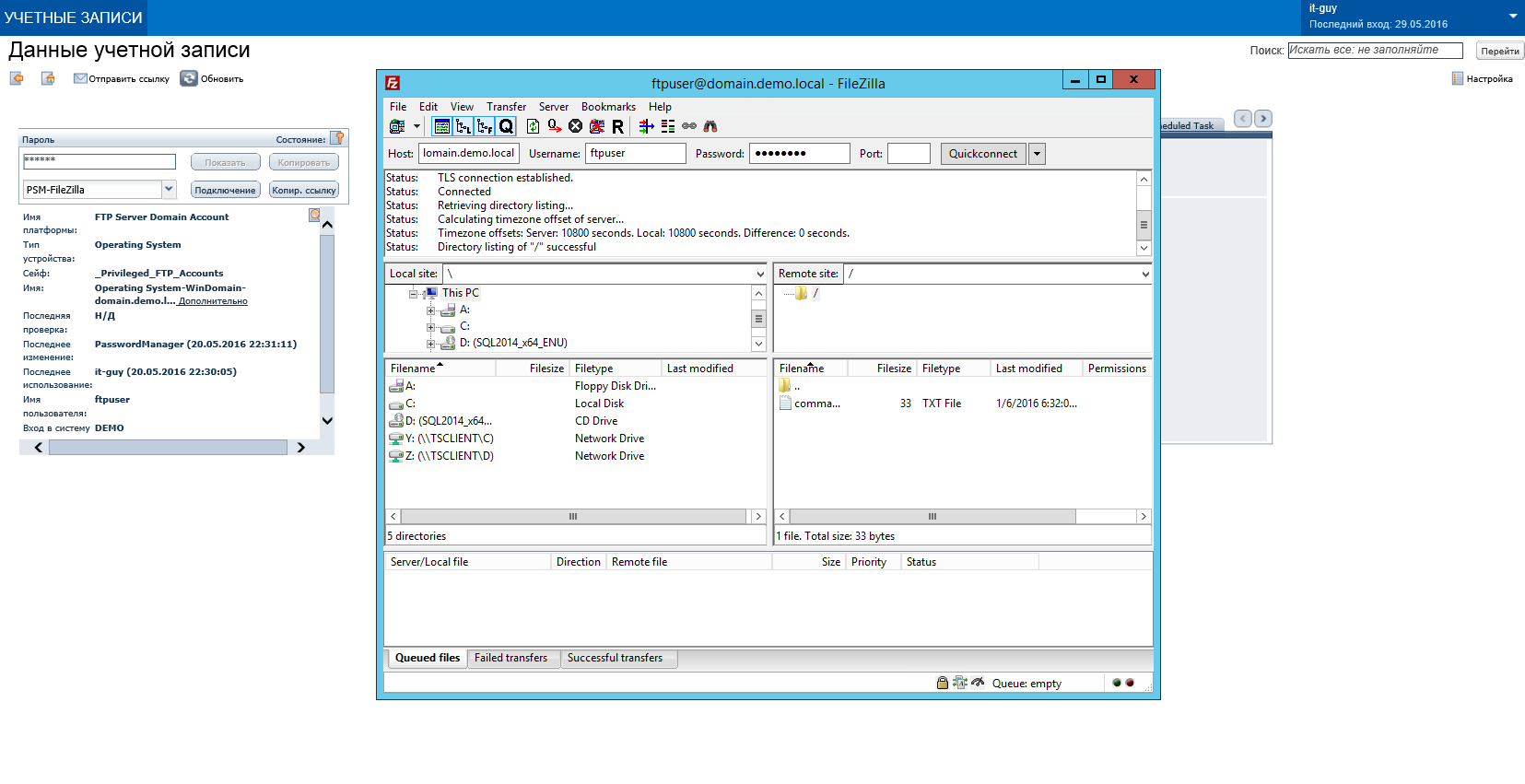

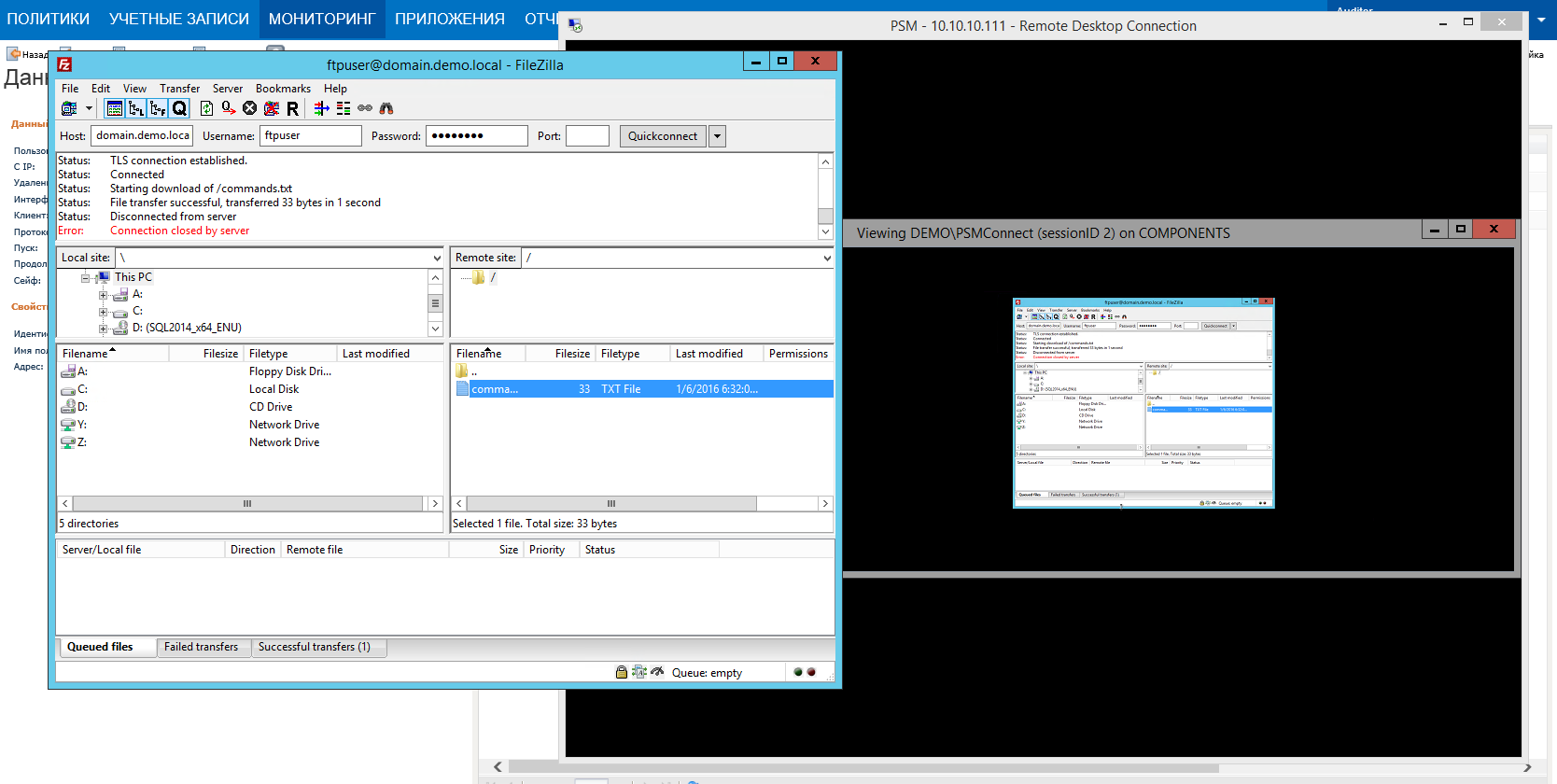

После согласования Администратором доступа к FTP-серверу компании пользователь устанавливает FTP-соединение с использованием учетной записи ftpuser и клиента Filezilla.

Рисунок 10. Подключение к FTP-серверу через портал Password Vault Web Access

Во время FTP-сессии пользователь может выполнять различные действия, например, ввод команд.

Рисунок 11. Работа на FTP-сервере (ввод комманд)

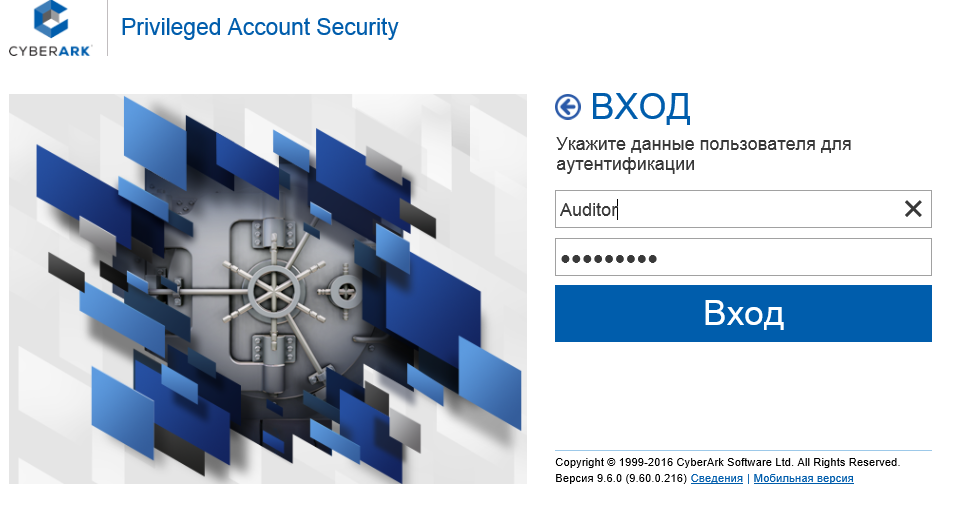

Для мониторинга и контроля за действиями привилегированных пользователей необходимо авторизоваться на портале Password Vault Web Access используя учетную запись с привилегиями Аудитора.

Рисунок 12. Вход в пользователя с полномочиями аудитора на портал Password Vault Web Access

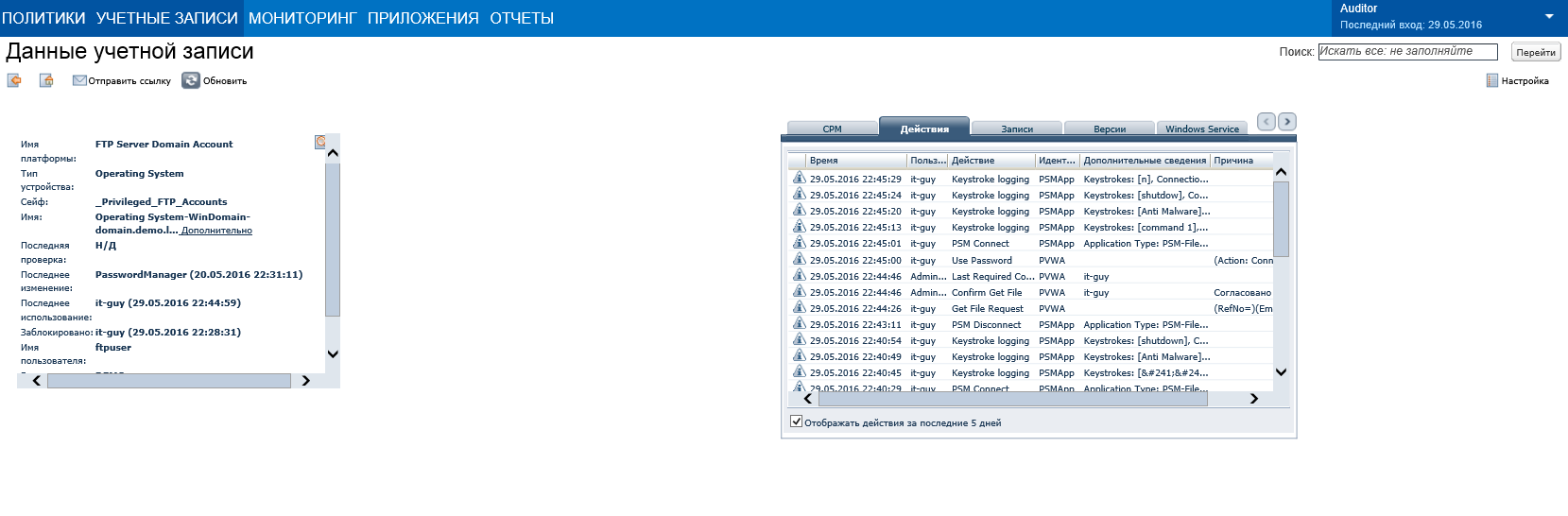

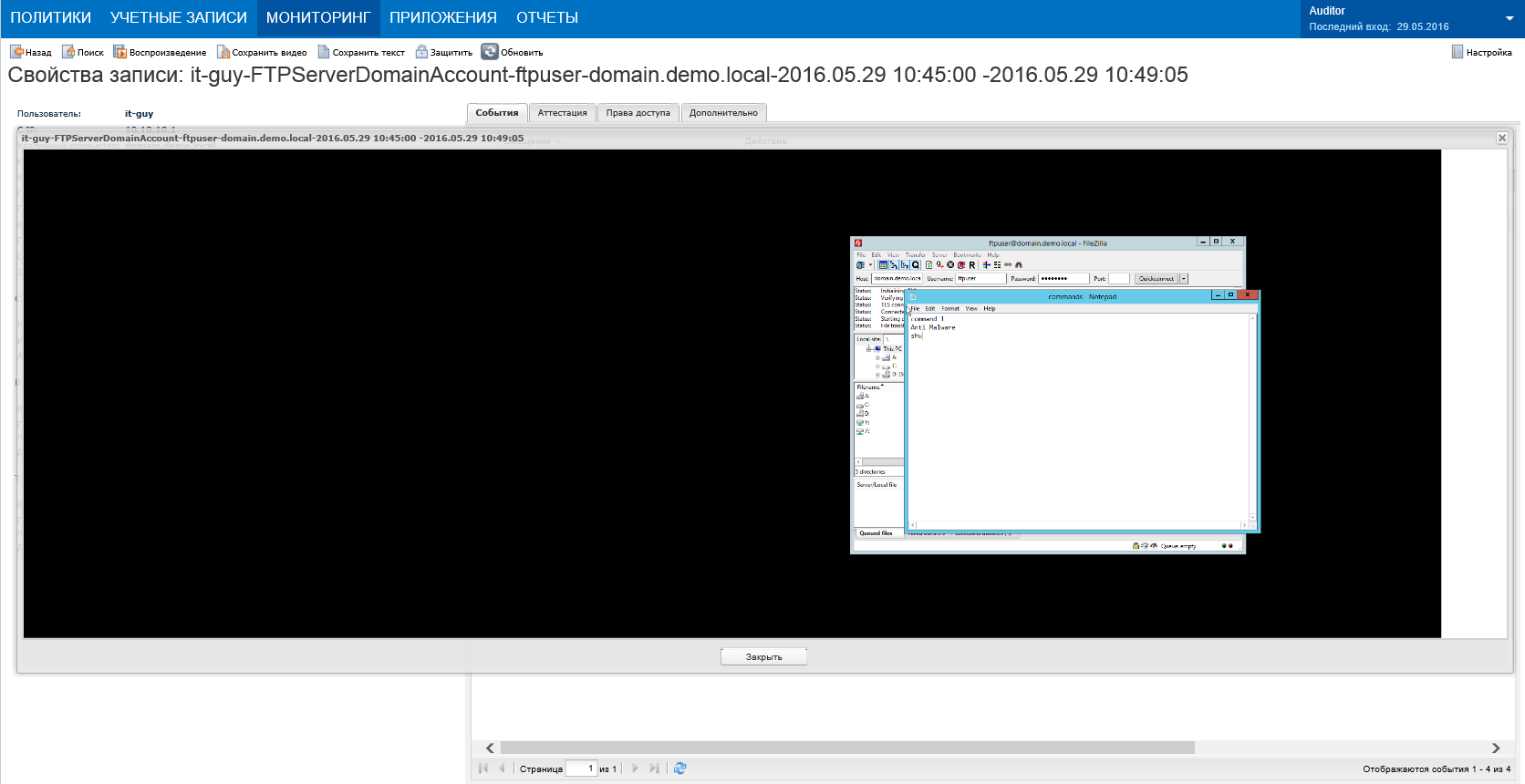

Аудитор в разделе меню «Данные учетной записи» может просматривать все действия, совершенные от имени учетной записи ftpuser, включая введенные пользователем команды.

Рисунок 13. Мониторинг действий, совершенных от имени учетной записи ftpuser, в Password Vault Web Access

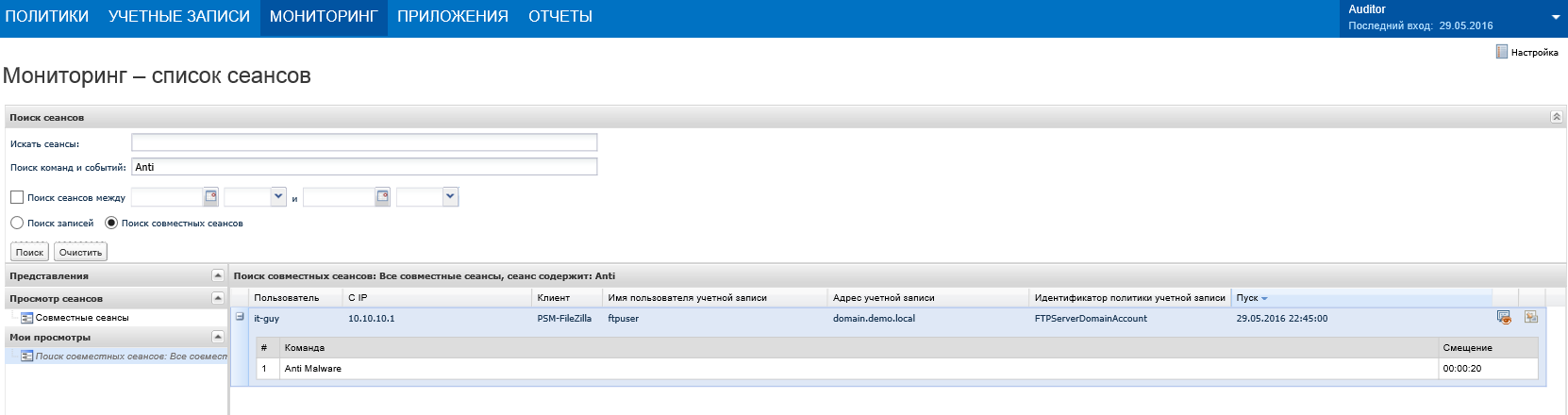

В разделе меню «Мониторинг» можно выполнить поиск сессий, в которых были выполнены определенные команды. Например, можно найти те сессии, в которых была выполнена команда «Anti Malware».

Рисунок 14. Поиск открытых сессий с командой «Anti Malware» в меню «Мониторинг» в Password Vault Web Access

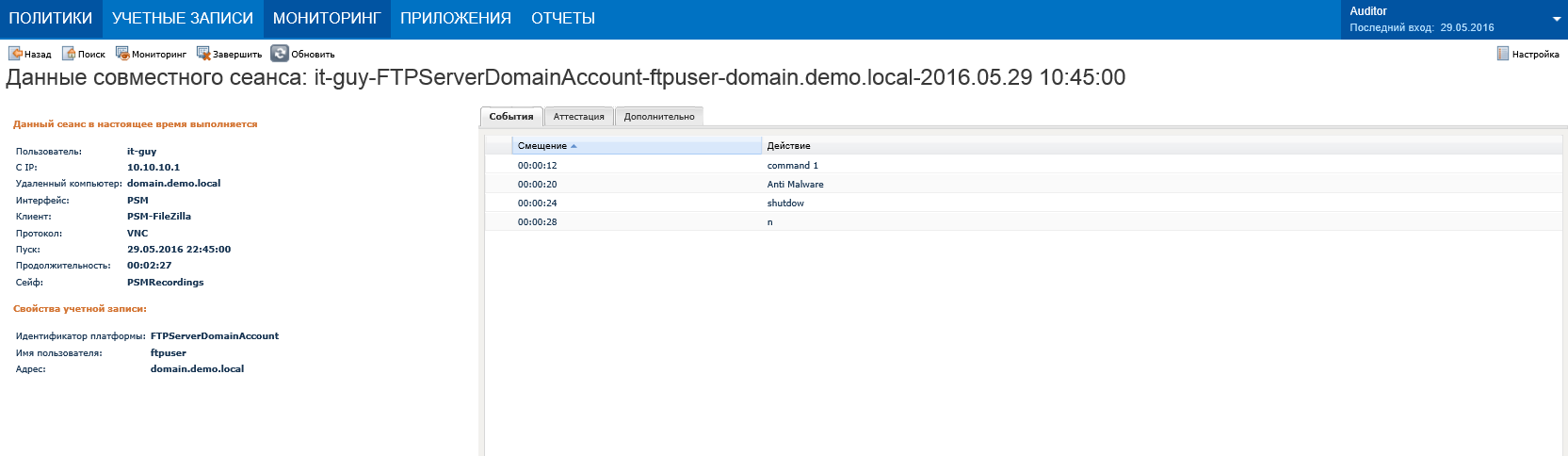

В меню «Данные совместного сеанса» Аудитор может ознакомится с подробным описанием сессии, в том числе ознакомиться с полным списком выполненных команд.

Рисунок 15. Просмотр данных о текущей FTP-сессии в Password Vault Web Access

Аудитор через меню «Данные совместного сеанса» также может подключиться к открытой сессии и осуществлять мониторинг в режиме «реального времени».

Через меню «Данные совместного сеанса» Аудитор также может принудительно завершать привилегированные сессии.

Рисунок 16. Мониторинг сессии в режиме «реального времени» в Password Vault Web Access

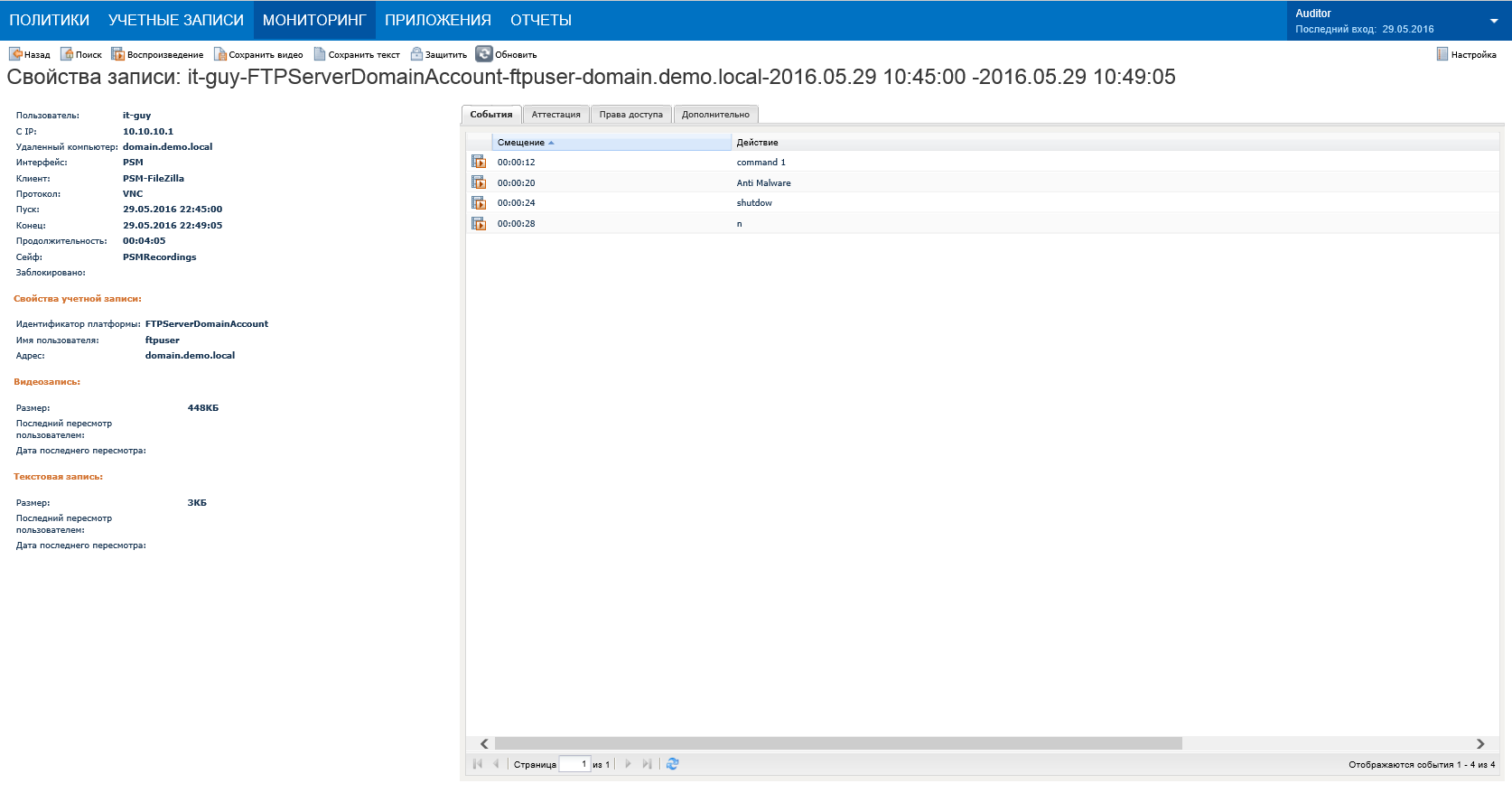

После завершения сессии в меню «Свойство записи» Аудитору доступны видео фрагменты, привязанные к конкретным командам, совершенным во время сессии.

Рисунок 17. Свойства записи FTP-сессии в Password Vault Web Access

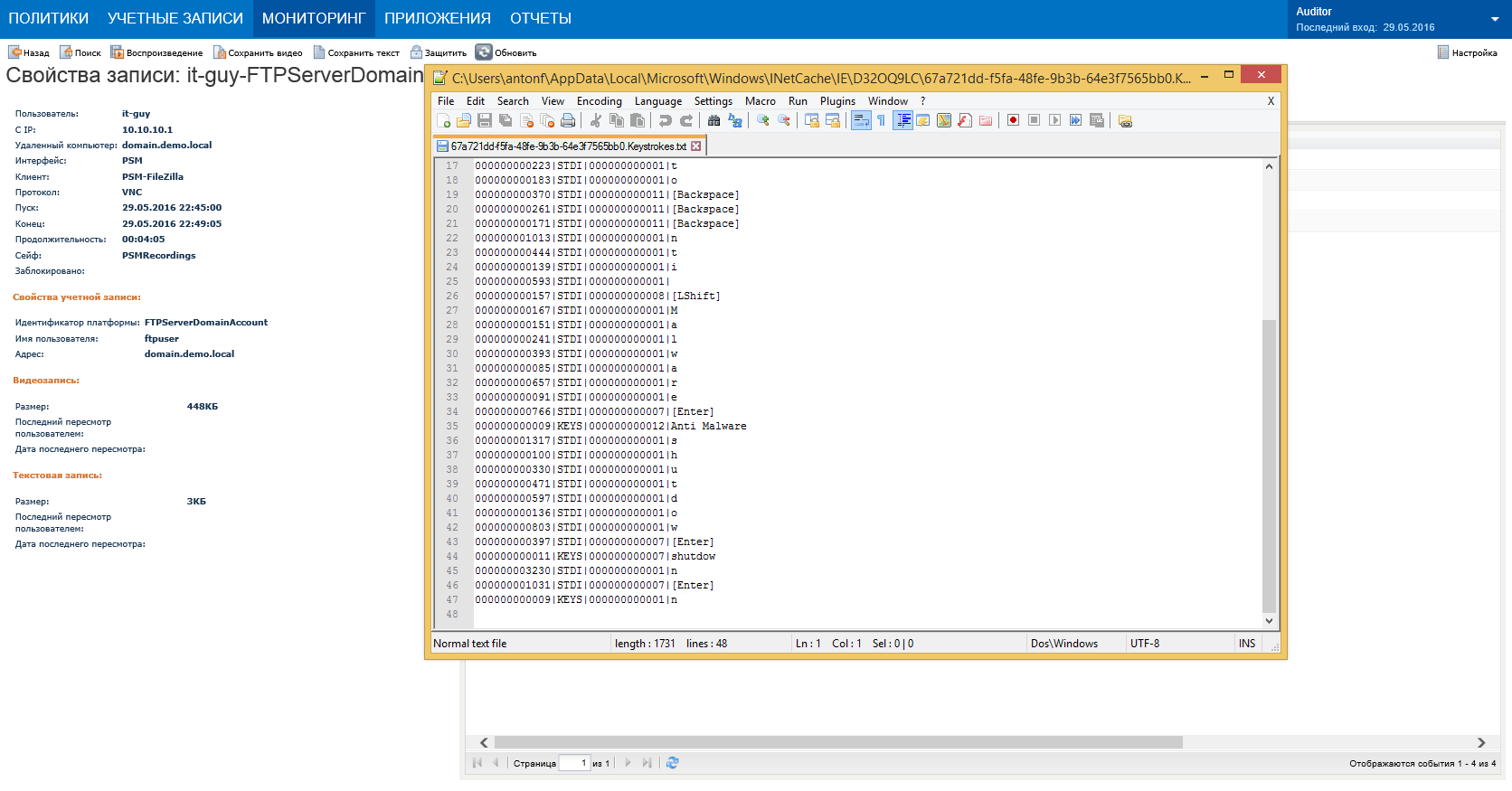

Аудитор также может просматривать лог сессии в текстовом формате. При этом в лог будут включены все нажатые клавиши и выполненные команды пользователем. Данные логов также могут быть отправлены в системы класса SIEM для автоматической корреляции.

Рисунок 18. Просмотр лога сессии в текстовом формате в Password Vault Web Access

У Аудитора также есть возможность выгрузить полностью видеозапись сессии и просматривать ее в любом удобном проигрывателе. На видеозапись могут быть наложены ограничения, например, она может быть защищена от просмотра другими аудиторами.

Рисунок 19. Просмотр видеозаписи сессии в Password Vault Web Access

После завершения привилегированной сессии пароль привилегированной учетной записи автоматически изменяется на новый. Даже если во время сессии с помощью программно-технических средств пароль был украден, он уже не может быть использован повторно для входа в систему, так как в системе пароль уже автоматически изменен на новый.

Во вкладке «Версии» можно посмотреть сведения об изменениях пароля для привилегировнной учетной записи.

Рисунок 20. Просмотр сведений об автоматических сменах паролей в Password Vault Web Access

Выводы

В данном обзоре мы познакомились с комплексным решением для управления привилегированными учетными записями CyberArk Privileged Account Security Solution 9.6, подробно рассказали об основных, наиболее востребованных на рынке модулях, входящих в состав решения: Enterprise Password Vault и Privileged Session Manager. При этом в состав CyberArk Privileged Account Security Solution 9.6 входят и другие интересные модули: On-Demand Privileges Manager (управление и непрерывный мониторинг команд), Privileged Threat Analytics, Application Identity Manager (контроль встроенных учетных привилегированных записей в приложения), CyberArk Viewfinity Enables (исключение у пользователей бизнес-подразделений прав локальных администраторов), SSH Key Manager (управление SHH-ключами). Но о них мы поговорим в следующих обзорах.

CyberArk Privileged Account Security Solution 9.6 представляет собой мощный набор инструментов для автоматизации контроля и управления действиями привилегированных пользователей. Это также подтверждается и в обзоре Market Guide for Privileged Access Management аналитического агентства Gartner. Стоит отметить, что CyberArk Privileged Account Security Solution занимает лидирующие позиции на международном рынке и пользуется хорошим спросом. Об этом мы уже подробно рассказывали в обзоре «Контроль привилегированных пользователей (PUM) — обзор мирового и российского рынка».

Одним из ключевых преимуществ решения CyberArk Privileged Account Security Solution является его модульная архитектура. Модульность позволяет клиентам внедрять только те модули, в которых есть потребность. В случае необходимости расширения функционала системы контроля клиент может просто докупить необходимые модули и лицензии и с легкостью их интегрировать в уже функционирующую инфраструктуру безопасности CyberArk.

Также к сильным сторонам продукта относятся: широкий спектр поддерживаемых целевых систем, клиентов доступа, протоколов, методов аутентификации, широкие возможности мониторинга действий администраторов.

К явным недостаткам можно отнести отсутствие у рассматриваемой версии продукта сертификатов соответствия требованиям безопасности ФСТЭК России и отсутствие технической документации на русском языке.

Отсутствие сертификатов может являться существенным ограничением при использовании продукта в организациях государственного сектора, а также во многих частных компаниях. Более ранние версии продуктов CyberArk уже сертифицировались ФСТЭК России — программный комплекс CyberArk Privileged Identity Management and Session Management Suite 8.0 имеет сертификат ФСТЭК России на соответствие Техническим условиям № 3267, действителен до 24.11.2017г.

Отсутствие технической документацией может затруднить работу с системой, если пользователи плохо владеют иностранными языками.

Достоинства:

Недостатки:

CyberArk: решая основную проблему ИБ – человеческий фактор

CNews: Расскажите, пожалуйста, о компании CyberArk. Каковы основные вехи в истории ее создания?

Богдан Тоболь: Компания CyberArk основана в 1999 году в Израиле, действующим президентом и CEO (генеральным директором) Уди Мокади (Udi Mokady), собравшим команду талантливых инженеров по безопасности для развития концепции и внедрения технологии цифрового хранилища (Digital Vault). Если рассказывать об основных этапах развития бизнеса с точки зрения появления решений, то в 2000 году, спустя год после основания, вышел первый продукт – платформа PrivateArk Vault, еще двумя годами позже – продукты для безопасного обмена файлами Sensitive Document Vault и Inter-Business Vault. В 2003 году для CyberArk началась эра создания решений по управлению привилегированными учетными записями, появляется флагманский продукт Enterprise Password Vault.

Ключевым переломным моментом с точки зрения региональной экспансии можно считать вступление в должность генерального директора в 2005 году. Именно этот шаг положил начало рекордному росту бизнеса и расширению рынка присутствия в США, Европе и Азии. В 2006 году штаб-квартира компании переехала в Ньютон, Массачусетс. Параллельно ICSA Labs (ассоциация, занимающаяся исследованиями, испытаниями и сертификацией решений по ИБ – CNews) подтвердила защищенность и надежность платформы Digital Vault.

В 2008 году у компании появились первые клиенты в Северо-Восточной Европе, ими стали украинский «КиевСтар» и польская Aviva. В 2010 году был заключен первый дистрибуторский контракт и состоялась первая продажа в России.

В 2012 году вышла 7-ая версия основных продуктов компании: Privileged Identity Management, Privileged Session Management и Sensitive Information Management. Руководство открыло новое направление по защите индустриальных управляющих систем (АСУ ТП/SCADA). Именно в этот год серьезно вырос спрос на наши решения в России.

В прошлом году все продукты были объединены в единое универсальное решение Privileged Account Security. Существенно выросла партнерская сеть, объемы продаж в регионе выросли в 2 раза по сравнению с предыдущим годом.

В этом году компания открывает представительство в России.

CNews: Как на старте выбиралось направление специализации бизнеса? Какую проблему в сфере обеспечения ИБ вы считаете наиболее важной?

Богдан Тоболь: Технология цифрового хранилища, лежащая в основе всех продуктов CyberArk, объединяет в себе центральный репозиторий и несколько уровней безопасности, сосредоточенных вокруг данных, служит для безопасного хранения и обмена чувствительными данными: файлами, ключами, паролями, параметрами и логами. Нашей главной идеей было создание хранилища, существующего отдельно от сети, вне зависимости от места размещения – в пределах или вне инфраструктуры. Последние 15 лет такие технологии чрезвычайно востребованы.

Не менее важно наличие подсистем и механизмов, позволяющих развенчать концепцию доверия администратору, которую злоумышленники используют очень широко и эффективно. Хищение привилегированных учетных данных, обман доверия ИТ-сотрудников, эскалация привилегий и «агентурные» методы – сегодня сплошь и рядом являются причинами успешности и внешних, и внутренних нарушителей. На мой взгляд, наиболее важная проблема обеспечения безопасности – это человеческий фактор.

CNews: Расскажите, пожалуйста, о проблематике привилегированных аккаунтов. В чем суть?

Богдан Тоболь: Привилегированные пользователи, по определению использующие учетные записи с высокими привилегиями (Administrator, Root, Cisco Enable, Oracle SYS и другие), существуют в любой информационно-телекоммуникационной системе, в каждой операционной системе, базе данных и виртуальной платформе – ни один бизнес не может без них существовать. В то же время эти учетные записи используются совместно разными лицами (разделяемые учетные записи) и предоставляют неограниченный доступ владельцу к корпоративным системам, что делает невозможным контроль того, кто персонально их использует и что при этом делает. Именно для их работы создаются исключения в политиках безопасности, предоставляются преференции в процессах и открывается доступ через средства защиты.

Богдан Тоболь: Наша деятельность охватывает сегмент потребностей топ-менеджмента и, соответственно, решения CyberArk не являются базовыми, они ориентированы на крупный структурированный бизнес

Конечные точки создают плацдарм для атак, доступ к данным и средства эскалации привилегий вглубь инфраструктуры. Средства защиты периметра обеспечивают доступ внутрь сети и возможности удаления данных аудита, доступ к данным без уведомления. Доступ к базам данных предоставляет возможности удалять записи аудита о любой активности. Доступ при патч-менеджменте создает пути распространения вредоносного ПО до каждой системы, подключенной к сети. Доступ к контроллеру домена позволяет создавать новые привилегированные учетные записи и эскалировать привилегии существующих. Доступ в промышленных системах допускает физическое повреждение системы.

Контролировать сотрудников с правами привилегированных пользователей очень сложно и организационно, и технически. А уж тем более внешних пользователей с такими привилегиями: аутсорсеров, провайдеров, разработчиков, техническую поддержку. Кроме того, существуют аварийные, технологические и временные учетные записи. Многие приложения и скрипты также используют привилегированные учетные записи.

Понятно, что риски, связанные с ними, существенно выше, так как вероятность их использования и ущерб от них гораздо больше и реальнее. Регуляторы и аудиторы признают, что привилегированные аккаунты являются самым простым и быстрым способом проникновения в центры корпоративных систем. Gartner подтверждает сказанное: «Все, что касается серьезной интеллектуальной собственности, содержится в хорошо защищенных системах, и привилегированные учетные записи являются единственным способом, который могут использовать хакеры». Эдвард Сноуден наглядно продемонстрировал эффективность такого подхода.

Привилегии играют ключевую роль в современных атаках последние 3 года.

CNews: Что предлагает CyberArk для решения проблемы?

Богдан Тоболь: Более 10-ти лет компания CyberArk лидирует на рынке противодействии кибер-атакам, которые направлены на критические активы компаний и скрываются за привилегиями инсайдеров. Сегодня только мы предлагаем новую категорию специализированных технических решений, которые помогают опережать киберугрозы – предотвращать атаки до нанесения непоправимого вреда бизнесу. Годы упорной и блестящей работы CyberArk привели к появлению целого комплекса решений: для аудита на соответствие, для обеспечения безопасности и риск-менеджмента, для индустриальных управляющих систем, включая АСУ ТП.

Состав предлагаемых нами продуктов обширен, все они реализуются на единой программной платформе CyberArk Shared Technology Platform, основу которой составляет Digital Vault и Master Policy. Последний компонент предлагает уникальные возможности автоматизации процедур предоставления доступа и управления всем комплексом.

Enterprise Password Vault обеспечивает защиту учетных данных в соответствии с задаваемой политикой безопасности, и их предоставление. Privileged Session Manager изолирует доверенные системы, управляет доступом к серверам, базам данных, виртуальным машинам, сетевому оборудованию, средствам защиты и обеспечивает мониторинг доступа посредством видеорегистрации и регистрации команд. Privileged Threat Analytics анализирует пользовательскую активность, оповещает о подозрительном поведении, которое невозможно зарегистрировать другими средствами, и предоставляет инструменты реагирования. Application Identity Manager устраняет уязвимости учетных записей в приложениях и скриптах, управляет их паролями и ключами. On-Demand Privileges Manager управляет правами супер-пользователя на основе предопределенной политики, обеспечивает контроль приложений, требующих высоких привилегий. И, наконец, Sensitive Information Management предоставляет бизнес-пользователям удобный доступ к файлам, гарантируя максимальную защищенность для обеспечения конфиденциальности и целостности информации.

Discovery and Audit (DNA) – легкий, автономный продукт, позволяющий определить уровень риска, посредством поиска и анализа привилегированных аккаунтов в сети. Это первый продукт на рынке для поиска хешей привилегированных паролей и отображения схемы уязвимостей зависимых машин в сети.

CNews: Вы планируете развивать решения?

Богдан Тоболь: Каждое наше решение по-своему уникально и для его эффективного применения необходимо грамотно выработать его архитектуру и внедрить его. Для этого мы предоставляем профессиональные услуги и активно пользуемся опытом и профессионализмом наших партнеров – системных интеграторов в области информационной безопасности.

Во-вторых, CyberArk образует огромную экосистему – у нас многолетнее технологическое партнерство с десятками крупнейших производителей и поставщиков ИТ-продуктов и услуг. Замечу, что бесшовная интеграция наших продуктов с различными системами – результат совместной работы многих людей разных компаний. Например, сканеры уязвимостей компаний Qualys, McAfee, Positive Technologies используют Application Identity Manager для генерации динамических паролей, а SIEM разработки HP, IBM, McAfee, RSA и других – Digital Vault в качестве источника логов, связанных с использованием привилегированных учетных записей. Сегодня мы обеспечиваем функционал наших решений для контроля систем сотен производителей, у каждого из которых десятки моделей, операционных систем и версий.

В-третьих, сертификация в системе ФСТЭК и интеграция наших продуктов с сертифицированными СКЗИ – одно из направлений развития решений для российского рынка.

И, наконец, компания разрабатывает новые модули, плагины, продукты, отвечающие потребностям наших клиентов. Среди компаний нашего масштаба у нас самая большая команда разработчиков – более 100 человек.

CNews: Охарактеризуйте, пожалуйста, ваше присутствие на мировом рынке информационной безопасности.

Богдан Тоболь: Наша деятельность охватывает сегмент потребностей топ-менеджмента и, соответственно, решения CyberArk не являются базовыми, они ориентированы на крупный структурированный бизнес с четко выстроенной политикой в сфере ИБ, осознающий ценность информации и оценивающий риски ее утраты. Рынок решений для управления привилегированными пользователями является пересечением трех крупных, состоявшихся рынков: Threat detection, Threat protection и Identity and Access Management. Первый анализ профильного для нас сектора (от Gartner), правда, пока только технический, я увидел летом 2013 года. Темп роста нашего направления существенно выше подавляющего большинства смежных рынков, и тем более рынка IAM.

CNews: Какое сегодня место занимает компания CyberArk в своем секторе присутствия?

Богдан Тоболь: CyberArk – абсолютный лидер. Насколько мне известно, такие оценки только появляются. Кстати, аналитическое агентство KuppingerCole также признает бесспорное лидерство за CyberArk.

Защиту своих информационных активов, инфраструктур и приложений нам доверяют более 1400 ведущих мировых компаний, включая 30 из Fortune 100, 17 крупнейших банков из Top 20, 8 из 16 фармацевтических компаний, 75 энергетических гигантов. В регионе, за бизнес в котором я отвечаю, у нас десятки корпоративных клиентов, 60% из них – финансовые компании и организации.

CNews: Расскажите, пожалуйста, о самом интересном проекте 2013–2014 годов?

Богдан Тоболь: Крупный банк, входящий в топ-5 российского рынка потребительского кредитования, столкнулся с необходимостью контроля большого количества пользователей, подключающихся к информационной системе банка через интернет и требующих для работы административных привилегий. Предоставление удаленного доступа посредством VPN усугубляло проблему контроля. Риск использования привилегированного доступа для нарушения конфиденциальности, целостности и доступности оценивался как очень высокий.

Клиенту требовалось безагентское, промышленное, стабильное в работе решение с гибкой настройкой параметров доступа, максимально подробным журналированием и записью сессий, которое позволило бы организовать контролируемый удаленный доступ к информационным ресурсам банка. Очень важными требованиями были: отсутствие изменений в ИТ-инфраструктуре заказчика при внедрении системы; наличие квалифицированной технической поддержки в России. Были рассмотрены 5 представленных на рынке решений, но все вышеуказанные требования реализовывались только в CyberArk. Сегодня клиент эффективно использует наше решение и даже помогает нам его развивать.

CNews: Учитываете ли такой тренд, как мобилизацию бизнеса?

Богдан Тоболь: Наши продукты одинаково эффективно работают и в традиционных, и в облачных инфраструктурах. В последних, кстати, мы очень удачно решаем проблему привилегированных пользователей, которая возрастает многократно, как и прочие проблемы безопасности. Мы предоставляем некоторые продукты как SaaS.

Удобный веб-интерфейс в качестве единой точки входа обеспечивает высокую мобильность как привилегированных пользователей, бизнес-пользователей защищенного файлооборота (MFT/GFT), так и администраторов безопасности. Для Sensitive Information Management существуют различные интерфейсы мобильных платформ, а популярность iPad откликнулась созданием специального защищенного клиента под такие планшеты.

CNews: Какие решения вы можете назвать вашими основными конкурентами?

Богдан Тоболь: Для начала давайте определимся с понятиями. Популярнейшая ошибка – сравнение решений класса PAS с DLP или IdM. Мы, естественно, не можем и не стремимся заменить другие типы средств защиты, но предлагаем совершенно новые решения, отвечающие потребностям сегодняшнего и завтрашнего дня.

Мы конкурируем с двумя категориями вендоров. Крупные производители универсальных решений для Identity Management, которые пытаются добавить защиту привилегированного доступа в решения для автоматизации ИТ, очевидно разработанные не для безопасности и не имеющие серьезных инноваций. Небольшие компании предлагают подобие отдельных возможностей наших продуктов, но CyberArk – единственная компания, предлагающая готовые решения Enterprise-уровня для всесторонней защиты привилегированного доступа.

CNews: В чем преимущество комплексного подхода от CyberArk?

Богдан Тоболь: Функционально комплекс позволяет активно противодействовать злоумышленнику по всем возможным направлениям проникновения, связанным с привилегированным доступом. Единая инфраструктура для всех продуктов и решений позволяет гибко наращивать функционал добавлением новых модулей, и неограниченно масштабировать систему, выдерживая требования по высокой доступности. Единая точка контроля, через которую проходят и контролируемые пользователи, и администраторы системы, поддерживает многие типы аутентификации, что также высоко ценится клиентами. Комплексное решение минимизирует риски и позволяет решать многие смежные задачи, что приводит к существенной экономии. Применение единого интерфейса управления для любой конфигурации и количества систем, эксплуатируемых различными подразделениями и даже организациями, а также богатые средства автоматизации комплекса, приводят к сокращению расходов как ИБ, так и ИТ.

И, конечно же, это Privileged Threat Analytics – единственный на рынке продукт для мониторинга событий безопасности, связанных с привилегиями, на основе поведенческого анализатора.