Угрозы дня: Атаки методом Credential stuffing, статистика киберугроз

Атаки методом Credential stuffing генерирует миллиарды попыток входа в систему

В последнем отчете Akamai описывается атака трех крупных ботнетов на две компании. В первом случае атака велась на кредитную организацию в Северной Америке, тогда в течение одной недели Akamai обнаружил 315 178 мошеннических попыток входа в систему с примерно 20 000 IP-адресов от 1750 интернет-провайдеров. В атаке было обнаружено 4 382 различных пользовательских агента. Первый ботнет во время атаки отвечал за треть (94,2296) попыток мошеннического входа. Akamai обозначил его как «тупой ботнет», потому что его трафик поступал с двух IP-адресов, и все запросы имели один и тот же пользовательский агент, что упрощало идентификацию и блокировку. Второй ботнет был более сложным: загружал трафик с 10 000 различных IP-адресов и использовал 695 пользовательских агента. Третий ботнет был самым сложным, поскольку он осуществлял атаку с помощью различных подходов. К примеру, только одна попытка мошеннического входа в систему происходила каждые две минуты, в общей сложности 5 286 попыток входа в систему за неделю. Он использовал 188 уникальных пользовательских агентов и 1500 IP-адресов. Низкая активность этого ботнета затруднила его обнаружение и позволила злоумышленнику осуществлять атаку в течение более длительного периода. Во время атаки на вторую организацию было зафиксировано около 8,5 миллионов мошеннических входов в течении 48 часов.

Создатели ботнета Mirai сотрудничают с ФБР

Три молодых хакера, осужденных в конце прошлого года за создание и распространение пресловутого ботнета Mirai, теперь помогают ФБР расследовать случаи киберпреступлений для того что бы избежать длительных сроков заключений. После всестороннего сотрудничества с ФБР, создатели ботнета Джха, Уайт и Норман были приговорены к пятилетнему испытательному сроку, 2500 часов общественных работ, оплаты реституции в размере 127 000 долл. США и добровольному отказу от значительных сумм криптовалюты, изъятой в ходе расследования.

Check Point: статистика киберугроз за август 2018 года

Согласно отчету компании Check Point в августе произошло значительное увеличение числа атак с использованием банковского трояна Ramnit. В августе 2018 года Рамнит подскочил на шестое место в индексе популярности всех угроз. Это привело к тому, что он стал самым распространенным банковским трояном в увеличивающейся тенденции использования финансовых угроз этого типа, количество которых удвоилось с июня 2018 года.

В Топ-3 популярных мобильных угроз вошли такие вредоносные программы как Lokibot, Lotoor и Triada:

В Топ-3 эксплуатируемых уязвимости вошли следующие уязвимости

Опасность кражи данных: атаки методом credential stuffing

Когда мы говорим о кибер-атаках на компании, то, как правило, на ум приходит одно слово: вредоносная программа – это «ночной кошмар» для каждого компьютера, т.к. она может заразить его систему и украсть не только ценную конфиденциальную корпоративную информацию, но также и данные пользователей, клиентов, сотрудников, поставщиков компании и пр.

Однако вредоносные программы не всегда являются тем инструментом, который выбирают кибер-преступники: фактически в 2017 году они начали уступать свое лидерство другим видам атак, которые имеют аналогичные уровни успеха при достижении той же цели: прорыв через корпоративную информационную безопасность своих жертв.

Что такое credential stuffing?

Атака методом credential stuffing – это вид кибер-атаки, при которой преступник, используя украденные данные в результате нарушения данных, пытается получить доступ к аккаунтам пользователей (учетным записям) на какой-либо платформе за счет автоматического перебора имеющихся у него регистрационных данных (логин/пароль) при попытке авторизации на ней.

Чтобы выполнить такого рода атаку, кибер-преступник должен, во-первых, украсть или купить базу данных с регистрационными данными пользователей (логинами и паролями). Следующий его шаг – это попытаться подключиться к уязвимой платформе, используя эти регистрационные данные. Т.к. не всегда гарантируется, что имеющиеся регистрационные данные подойдут, стратегия кибер-преступника заключается в том, чтобы запустить автоматический процесс авторизации за счет перебора регистрационных данных до тех пор, пока какие-нибудь данные не подойдут. Более того, процессы авторизации выполняются с помощью специальных бот-сетей, чтобы эта платформа считала их реальными пользователями. Если получилось авторизоваться, то такая атака методом credential stuffing считается успешной.

Жертвы: Dunkin Donuts, Yahoo…

От этих кибер-атак страдает все больше различных компаний. Последней жертвой стал Dunkin Donuts. В ноябре компания обнаружила кражу регистрационных данных и их последующее использование в атаке на пользователей их программы лояльности и вознаграждений DD Perks. Эти регистрационные данные были получены в результате нарушения данных, хотя Dunkin Donuts заявлял, что это нарушение случилось не в их системе, а в системе их поставщика, который предоставил доступ третьим лицам. В частности, пользовательская информация поступила из предыдущей утечки, и поэтому кибер-преступники использовали эту информацию как для доступа к аккаунтам DD Perks, так и для авторизации на других платформах, где использовались такие же регистрационные данные.

Но существует, к сожалению, один инцидент, который перехватил корону самой мощной атаки методом credential stuffing: в 2016 году порядка 500 миллионов аккаунтов Yahoo были серьезно скомпрометированы предыдущей утечкой огромного объема информации после другой утечки данных. В этом случае нарушение данных имело еще один результат: когда Yahoo обнародовала данные по этому инциденту, многие пользователи получили электронные письма от людей, заявляющих, что они якобы принадлежат компании Yahoo, и в этих письмах содержалась ссылка для устранения нарушения. Однако эти письма были попыткой фишинга со стороны другой группы кибер-преступников.

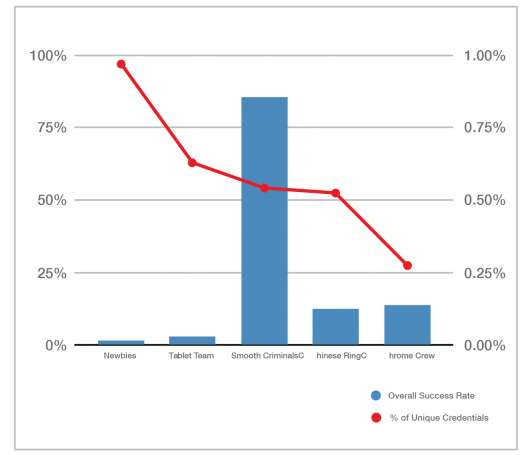

Показатель успеха таких атак и как их избежать

Однако мы должны иметь в виду тот факт, что эти кибер-атаки обычно используют базы данных, которые содержат регистрационные данные миллионов пользователей. Это означает, что их показатель успеха, хотя и скромный в относительном выражении, все же достаточно ощутимый в абсолютных значениях, чтобы имидж компании мог серьезно пострадать за счет взлома ее корпоративной информационной безопасности.

Следовательно, компании должны предпринимать соответствующие шаги, чтобы избежать нарушения данных и возможных атак методом credential stuffing.

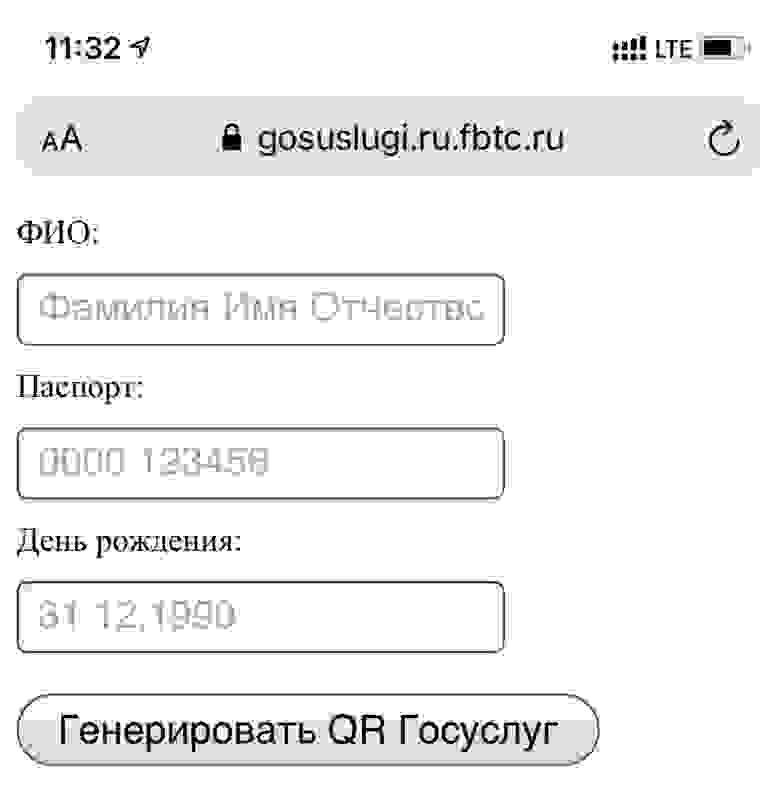

1. Двухфакторная авторизация? Двухфакторная авторизация (2FA) – это один из наиболее распространенных методов для компаний и платформ, которые хотят обеспечивать максимальную безопасность подключения для своих пользователей. Впрочем, как мы уже видели, двухфакторная авторизация не является непогрешимой, т.к. она может быть обойдена, если обманным путем заставлять пользователей вводить свои регистрационные данные на ложных порталах.

2. Решения информационной безопасности. Безопасность компании не может полностью полагаться на то, что пользователи будут правильно управлять своими паролями, тем более, что нарушения данных зачастую являются последствием плохого управления корпоративной информационной безопасностью, а не результатом плохого управления паролями со стороны пользователей. И тут вам поможет Panda Adaptive Defense, который позволяет защищать компанию от всех неизвестных угроз и атак. Кроме того, в нем есть модуль защиты данных Panda Data Control, который способен отслеживать данные во всех их состояниях, в том числе, когда они находятся в состоянии покоя, помогая решению в любое время знать, какие процессы выполняются и какие данные используются. В настоящее время данный модуль пока доступен только для ряда стран Евросоюза и Америки, однако мы ожидаем локализацию данного модуля для России в обозримом будущем.

3. Осведомленность сотрудников. Компании также должны прививать своим сотрудникам следовать целому ряду профилактических мер, т.к. зачастую они являются самой простой точкой проникновения кибер-преступников в сеть предприятия. Сотрудники должны сохранять бдительность, а также не передавать свои конфиденциальные данные по электронной почте (во избежание фишинга, афер с техподдержкой или BEC-афер) и, если они столкнутся с какими-либо проблемами, сообщать об инциденте в ИТ-отдел компании.

Взлом госуслуг: мифы и реальность

В последнее время в СМИ обсуждаются множественные случаи взлома портала «Госуслуги». В этой статье я постараюсь выяснить что из этого миф и выдумки, а что является правдой, а для этого придется самому взломать госуслуги.

Внимание! Данный текст является описанием возможности в экспериментальных целях. Напоминаем, что повтор подобных действий может привести к нарушению законодательства.

Для экспериментов я использовал свой собственный аккаунт, содержащий доступ к моим данным и данным моего юр лица. Доступ осуществляется как с помощью связки логин/пароль + смс, так и ЭЦП. В ходе экспериментов я буду выключать те или иные функции безопасности аккаунта (чего вам делать крайне не рекомендую) и проверять изменения и возможность захвата аккаунта. Также я зарегистрирую новый аккаунт для проверки функций безопасности, настроенных по-умолчанию.

Миф первый. Взлом аккаунта

Онлайн-мошенники начали взламывать аккаунты граждан на сайте госуслуг и через них брать кредиты и микрозаймы, предупредили опрошенные РБК эксперты. РБК.

Я предполагаю что журналисты имели ввиду брутфорс аккаунтов, только не знали как это называется. Что ж, проверим насколько аккаунт защищен от атак грубой силы.

Для начала попробуем сбрутить известный мне пароль, добавив его в пару десятков других. В результате через несколько попыток получаю отлуп в виде капчи (формально конечно reCAPTCHA):

Ок, еще можно попробовать взять заведомо валидный или часто встречающийся пароль и попробовать сбрутить логин под эту связку.

К моему сожалению на третьей попытке получаем капчу (.

Как еще злоумышленники могут получить пароль учетной записи? С помощью фишинга и т.н. credential stuffing, используя «утекшие» или скомпрометированные на других ресурсах учетные записи пользователей.

Провести успешные атаки на аккаунт с ЭЦП не удалось.

Выводы: взлом аккаунтов на самих госуслугах это миф. Пользовательские аккаунты могут быть захвачены в результате фишинговой/credential stuffing атаки.

Рекомендации: включить 2FA, не использовать одинаковые пароли.

Миф второй. Может быть уязвимо веб-приложение?

Интернет-пользователи пожаловались на хакеров, которые взломали их аккаунты на «Госуслугах» и дали согласие на обработку персональных данных для одного из сервисов «Единой России». В партии считают это информационной атакой. Взлом мог затронуть значительное количество пользователей, полагают эксперты по кибербезопасности. Forbes.ru.

Ну раз эксперты говорят что значительное число, значит скорее всего взломали сайт. Ок, давайте проверим на прочность само веб-приложение и веб-сервисы.

Анализ служебных заголовков, проверка возможности предиктивности кук или сессионных ключей не привели к возможности перехвата чужого аккаунта.

GET /health/?_=0.37814359301759837&pageId=overview&event=/api/pay/v1/informer/fetch/&timing=987&referrer=https://www.gosuslugi.ru/&result=0&new-lk=true HTTP/1.1 Host: www.gosuslugi.ru Cookie: userSelectedLanguage=ru; usi_portal=rBApZWEatnY7Ga/NXc+tAg==; TS01725984=01474e7625a71dda9f8456d6ce5cd5dc41ef0a96249ef858efe85de5e983f9201abd763e4e56ecc2246ef9c01435f9883b192ef137e28d0929808520b579d93803ed91d91568b1f83ebc088aca999ee10393da247ae222a208b24e0ed85c09d5ee5fca8e25; TS01f05634=01474e7625fcda3a0e24f4b7579b3dbc89b2cf6aeba3b975dc39efce481f1bfe2918eb3adfa394893f39f8222c918bca249796ef5fbaecc29e0a0a4aae58505c8c8ec858d8e168be74c3f657bf3a654508289c4f7fd57bbb17edf1f090f3cce2d572ff98b9ba8d695b141102f50f102b58b4f2e76b; userSelectedRegion=25401000000; ns-nlb=ffffffffaf18361245525d5f4f58455e445a4a423660; timezone=3; login_value=XXXX; bs=gixPqiaMdSyF7xRHfD4UZzuqvbvnKGgr4PaZjoLtbsbfPyLSltE-tX-dNcSlExYQjoOu7fUiZIzJAZzADA79buS_BYfmP_AKZTDfpYmhDmizTmEdLUwKP-eNbP2nskZFob2l-LRt5B5FDxy3_93mZkvgj9rQQRVj5ziqe031VV8R4aby8VczbjfodDDo6toZCc8h2usCjiA9Cj6SYyOpPyKbeIZ9XqeTS0PRiEelzghwOkpYvEl7WnP8KO69YNO8UeYbIWFZMYKrMkSfJI6guzamRhlNhGpOtllbU0Di5KR1LQDnSWd44ylThA-68cFPNERdhCJ2PkWrByIYVFx9G-6W-deh_Icd-bouk7yZyRu95ln9Zfl-17jTJOgoMfZt5F34jGEza78RytYza5QTYljyzFZxeFq_U8ddwfI3chscFwURN5cgfTyXy8aiY_w3Eyasu2reh9WzrCBbehn1hw|MTYyOTE0MTMzNg|U0gxQVMxMjhDQkM|yqpAYnGPY4EpY3wDXOJpBA|ZKg3q_Wol4sWJx38nbEUv0Lf9XE; NSC_q00qhvtubu=ffffffffaf18375345525d5f4f58455e445a4a423660; acc_t=eyJ2ZXIiOjEsInR5cCI4IkpXVCIsInNidCI6ImFjY2VzcyIsImFsZyI6IlJTMjU2In0.eyJuYmYiOjE2MjkxNDEzNDcsInNjb3BlIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl9pbmY_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIGh0dHA6XC9cL2VzaWEuZ29zdXNsdWdpLnJ1XC91c3Jfc2VjP21vZGU9dyZvaWQ9MTE1MzY2MzQ5MyBvcGVuaWQgaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl90cm0_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIiwiaXNzIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcLyIsInVybjplc2lhOnNpZCI6IjE2ODg2NTU4LTk0YTAtNDEyYS05MWM2LWFmNjExZDgzNDA3MiIsInVybjplc2lhOnNial9pZCI6MTE1MzY2MzQ5MywiZXhwIjoxNjI5MTc3MzQ3LCJpYXQiOjE2MjkxNDEzNDcsImNsaWVudF9pZCI6IlBHVSJ9.UJiZPWQ_WpX6GB_U9SNQQJqgCVHKn0YmuAx5lCCqkfxV2nx7KYqtU3X6_IXRoCvNE2HHRdtYJkQ2WRzD7wjbUxuutHsByMLy-YNzIW-eR4ts8bWMwChykIifQoyp6wuliLSihBIkpoqBsRYf7CyxXZqWvyDupWEkQkwFfHc_r4VbO0IN89nedrcjPuVQsRMIhsle8Zwhlr9OU-whvBxIPQsHJFZTPB4HuuNfZbjR1l4f5MyqqulYh5njfj0rk7oPgYimAtF5lU5GuJMtDmggRLj7dbRg95kRTMtbJrgJD2FEP2nNBh-ez_y8sZX3SppnYGCy6ga9V_OW1C6ylKNjhA; u=1153663493; nau=b1d60b0a-cfea-5cfb-47b3-73f3beb22879; marked_as_delivered=eyJ2ZXIiOjEsInR5cCI6IkpXVCIsInNidCI6ImFjY2VzcyIsImFsZyI6IlJTMjU2In0.eyJuYmYiOjE2MjkxNDEzNDcsInNjb3BlIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl9pbmY_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIGh0dHA6XC9cL2VzaWEuZ29zdXNsdWdpLnJ1XC91c3Jfc2VjP21vZGU9dyZvaWQ9MTE1MzY2MzQ5MyBvcGVuaWQgaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcL3Vzcl90cm0_bW9kZT13Jm9pZD0xMTUzNjYzNDkzIiwiaXNzIjoiaHR0cDpcL1wvZXNpYS5nb3N1c2x1Z2kucnVcLyIsInVybjplc2lhOnNpZCI6IjE2ODg2NTU4LTk0YTAtNDEyYS05MWM2LWFmNjExZDgzNDA3MiIsInVybjplc2lhOnNial9pZCI6MTE1MzY2MzQ5MywiZXhwIjoxNjI5MTc3MzQ3LCJpYXQiOjE2MjkxNDEzNDcsImNsaWVudF9pZCI6IlBHVSJ9.UJiZPWQ_WpX6GB_U9SNQQJqgCVHKn0YmuAx5lCCqkfxV2nx7KYqtU3X6_IXRoCvNE2HHRdtYJkQ2WRzD7wjbUxuutHsByMLy-YNzIW-eR4ts8bWMwChykIifQoyp6wuliLSihBIkpoqBsRYf7CyxXZqWvyDupWEkQkwFfHc_r4VbO0IN89nedrcjPuVQsRMIhsle8Zwhlr9OU-whvBxIPQsHJFZTPB4HuuNfZbjR1l4f5MyqqulYh5njfj0rk7oPgYimAtF5lU5GuJMtDmggRLj7dbRg95kRTMtbJrgJD2FEP2nNBh-ez_y8sZX3SppnYGCy6ga9V_OW1C6ylKNjhA; ns-nlb-ds=ffffffffaf18365645525d5f4f58455e445a4a423660 User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:91.0) Gecko/20100101 Firefox/91.0 Accept: */* Accept-Language: ru-RU,ru;q=0.8,en-US;q=0.5,en;q=0.3 Accept-Encoding: gzip, deflate Dnt: 1 Referer: https://lk.gosuslugi.ru/ Sec-Fetch-Dest: script Sec-Fetch-Mode: no-cors Sec-Fetch-Site: same-site Te: trailers Connection: close

Ничего интересного обнаружить не удалось, далее проверим сайт на уязвимости по OWASP TOP 10. Для этого я попытался использовать OWASP ZAP и Burp Suite Pro в режиме активных сканеров и получал ожидаемую капчу и блокировку WAF’ом.

Ок, автоматика нам не помогла, поищем «руками». В течение пары часов потыкав формы и параметры удалось обнаружить self-XSS в third-party сервисе, но раскрутить эту уязвимость до приемлемого вектора не удалось, да и уязвимость «такая себе», что ее зачастую не валидируют и в bug bounty программах.

# Rostelecom Cybersecurity Center responsible for vulnerability management and incident response Contact: mailto:infosec@gosuslugi.ru

# Our OpenPGP key Encryption: https://gosuslugi.ru/.well-known/pgp-key.txt

Expires: Sun, 21 Jul 2026 08:00:00 +0300

Дальнейшие попытки для выявления более серьезных векторов нещадно карались защитными средствами. Были выявлены несколько вроде как устаревших js-библиотек, но проэксплуатировать эти уязвимости не представлялось возможным. Также было выявлено несколько мелких логических уязвимостей.

Выводы: взлом сайта госуслуги является мифом. Даже если высококвалифицированный злоумышленник и сможет что-то найти, то при попытке эксплуатации/обхода средств защиты получит бан и пативен от команды SOC.

Рекомендации: внедрение bug bounty программы для выявления логических уязвимостей.

Миф третий. Утечка данных

Но эксперты по кибербезопасности уверены: произошла утечка информации с серверов портала. Благодаря этому аферисты легко могут подменить данные для входа в систему и получить доступ к любому аккаунту. Vesti.ru

Опять послушаем экспертов и попробуем поискать утечки. В первую очередь используем google-dork’и.

Ничего полезного найти не удалось, поэтому решено было продирбастить каталоги и файлы, вдруг разработчики оставили что-то критичное. Пришлось немного оттюнить выхлоп ffuf, чтобы отсеять лишнее.

При анализе найденных файлов не удалось найти какую-то критичную информацию.

Поиск по github’у и внешним источникам тоже не дал вразумительного результата.

Проверка теневых форумов также не выявила возможностей получить/купить доступ или аккаунты.

Выводы: Массовая утечка аккаунтов это миф. В публичном доступе на момент публикации статьи отсутствуют данные о каких-либо утечках.

Рекомендации: использовать средства мониторинга внешних источников.

Миф четвертый. Берем кредит на госуслугах

Особое возмущение Ивана Цыбина вызвал тот факт, что с помощью портала «Госуслуг» можно подтвердить личность любому кредитному учреждению и брать займы. Fontanka.ru

Ок, проверим что же это такое. Найдем сайт (их тысячи) оформления кредита и попробуем авторизоваться через госуслуги.

Действительно, авторизоваться в сервисе можно с помощью госуслуг, но в тоже время это можно сделать и через соцсети/почту и т.д.

При наличии 2FA авторизации необходимо ввести еще и смс и только тогда сторонний сайт получит доступ к вашим данным.

Выводы: выдача кредитов госуслугами это миф. Кредиты выдают микрозаймовые организации.

Рекомендации: по умолчанию всем пользователям включить использование дополнительных средств верификации/MFA.

Цифровая гигиена

Тем более что и на самих госуслугах это крайне рекомендуют.

Используйте сложный, уникальный пароль от аккаунта.

Включите двухфакторную аутентификацию по смс/с помощью специального приложения.

Включите историю входов и активностей.

Расскажите про это и проверьте настройки у ваших родственников/знакомых чтобы обезопасить их данные.

Опасность кражи данных: атаки методом credential stuffing

Когда мы говорим о кибер-атаках на компании, то, как правило, на ум приходит одно слово: вредоносная программа – это «ночной кошмар» для каждого компьютера, т.к. она может заразить его систему и украсть не только ценную конфиденциальную корпоративную информацию, но также и данные пользователей, клиентов, сотрудников, поставщиков компании и пр.

Однако вредоносные программы не всегда являются тем инструментом, который выбирают кибер-преступники: фактически в 2017 году они начали уступать свое лидерство другим видам атак, которые имеют аналогичные уровни успеха при достижении той же цели: прорыв через корпоративную информационную безопасность своих жертв.

Что такое credential stuffing?

Атака методом credential stuffing – это вид кибер-атаки, при которой преступник, используя украденные данные в результате нарушения данных, пытается получить доступ к аккаунтам пользователей (учетным записям) на какой-либо платформе за счет автоматического перебора имеющихся у него регистрационных данных (логин/пароль) при попытке авторизации на ней.

Чтобы выполнить такого рода атаку, кибер-преступник должен, во-первых, украсть или купить базу данных с регистрационными данными пользователей (логинами и паролями). Следующий его шаг – это попытаться подключиться к уязвимой платформе, используя эти регистрационные данные. Т.к. не всегда гарантируется, что имеющиеся регистрационные данные подойдут, стратегия кибер-преступника заключается в том, чтобы запустить автоматический процесс авторизации за счет перебора регистрационных данных до тех пор, пока какие-нибудь данные не подойдут. Более того, процессы авторизации выполняются с помощью специальных бот-сетей, чтобы эта платформа считала их реальными пользователями. Если получилось авторизоваться, то такая атака методом credential stuffing считается успешной.

Жертвы: Dunkin Donuts, Yahoo…

От этих кибер-атак страдает все больше различных компаний. Последней жертвой стал Dunkin Donuts. В ноябре компания обнаружила кражу регистрационных данных и их последующее использование в атаке на пользователей их программы лояльности и вознаграждений DD Perks. Эти регистрационные данные были получены в результате нарушения данных, хотя Dunkin Donuts заявлял, что это нарушение случилось не в их системе, а в системе их поставщика, который предоставил доступ третьим лицам. В частности, пользовательская информация поступила из предыдущей утечки, и поэтому кибер-преступники использовали эту информацию как для доступа к аккаунтам DD Perks, так и для авторизации на других платформах, где использовались такие же регистрационные данные.

Но существует, к сожалению, один инцидент, который перехватил корону самой мощной атаки методом credential stuffing: в 2016 году порядка 500 миллионов аккаунтов Yahoo были серьезно скомпрометированы предыдущей утечкой огромного объема информации после другой утечки данных. В этом случае нарушение данных имело еще один результат: когда Yahoo обнародовала данные по этому инциденту, многие пользователи получили электронные письма от людей, заявляющих, что они якобы принадлежат компании Yahoo, и в этих письмах содержалась ссылка для устранения нарушения. Однако эти письма были попыткой фишинга со стороны другой группы кибер-преступников.

Показатель успеха таких атак и как их избежать

Однако мы должны иметь в виду тот факт, что эти кибер-атаки обычно используют базы данных, которые содержат регистрационные данные миллионов пользователей. Это означает, что их показатель успеха, хотя и скромный в относительном выражении, все же достаточно ощутимый в абсолютных значениях, чтобы имидж компании мог серьезно пострадать за счет взлома ее корпоративной информационной безопасности.

Следовательно, компании должны предпринимать соответствующие шаги, чтобы избежать нарушения данных и возможных атак методом credential stuffing.