Security Week 13: В ЦРУ нашлись фанаты Doctor Who, APT29 пускает бэкдор-трафик через Google, начинайте патчить SAP GUI

Так, давайте обо всем по порядку. Новая порция украденных из ЦРУ документов появилась на WikiLeaks. Свежий подгон назван пафосно Dark Matter, однако документы в нем уже не первой свежести, датированные 2008-2012 годам. Тем не менее, представление о методах и возможностях американской разведслужбы они дают.

Оказывается, еще девять лет назад рыцари плаща и кинжала посягнули на святое — на наши айфоны и макбуки. Уже тогда в их распоряжении был отличнейший набор инструментов для слежки за пользователями яблочной техники.

Самый свежий документ из Dark Matter – мануал к уже упомянутому Sonic Screwdriver. Это имплант к прошивке переходника Apple Thunderbolt на Ethernet, и нужен он для того, чтобы заставить макбук загрузиться с флешки, игнорируя загрузочный пароль. Процедура очень простая: воткнуть переходник в порт Thunderbolt, флешку – в USB, включить макбук. И все. Правда, на флешке у бравого джейсонборна должен быть заготовлен джентльменский набор для заражения компа всякой шпионской пакостью, описания которой WikiLeaks также любезно предоставили.

Итак, набор DarkSeaSkies состоит из трех компонентов:

● DarkMatter – EFI-драйвер, прописываемый в прошивку макбука, и устанавливающий шпионские компоненты. В случае если не может обнаружить в интернете заранее прописанный сервер управления, решает, что явка провалена, и подчищает с компьютера все следы деятельности, включая себя самого;

● SeaPea – имплант пространства ядра Mac OS X, обеспечивающий сокрытие от пользователя процессов и файлов всего набора, а также запуск других инструментов;

● NightSkies – шпионский имплант пространства пользователя Mac OS X. Умеет исполнять команды с сервера ЦРУ, отправлять на сервер запрошенные файлы с макбука и наоборот, а также запускать файлы на исполнение.

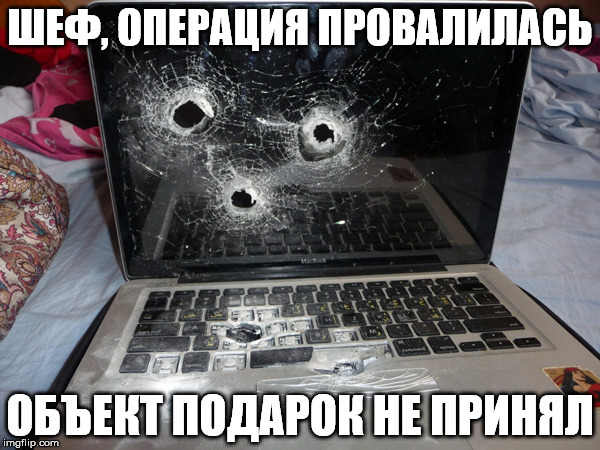

Тактика применения DarkSeaSkies – очень в духе ЦРУ. Это вам не яйцеголовые из АНБ, тут требуется работа в контакте с целью. Для заражения макбука жертвы, агент должен получить физический доступ к нему. Причем в бумагах с WikiLeaks даются рекомендации попросту передать объекту уже зараженный макбук в виде взятки или же подарка, например, на свадьбу.

Так что, коллеги, если вам ЦРУ подарило на свадьбу макбук, запишите на него хоть немножко секретных документов, чтобы не расстраивать парней. Они же старались. Секретные документы, кстати, можно скачать с WikiLeaks.

Ставится NightSkies прямо в системный софт iPhone путем его перепрошивки через iTunes. Процедура описана достаточно подробно и оставляет несколько вопросов к Apple касательно системы безопасности iOS. Правда, документы старые и версия NightSkies предназначена для антикварного iPhone 3G, но наверняка для новых аппаратов агентство тоже успело состряпать софтинку. Словом, ждем новых подгонов от Ассанжа.

APT29 пропускали трафик бэкдора через Google

Новость. Исследование. В 2015 году исследователи из Университета Беркли описали технологию domain fronting, предназначенную для сокрытия истинной конечной точки трафика. Как оказалось, группа APT29 (она же Cozy Bear) давно взяла на вооружение этот прием и успешно им пользовалась.

Смысл domain fronting – в пересылке трафика, предназначенного для сервера управления и контроля, через какой-либо легитимный сервис. В данном случае парни из APT29 посмели втемную гнать траф через Google, причем за несколько лет их подрывной деятельности об этом никто не догадался.

Как это было: троянец на машине жертвы устанавливал сервис Tor, цинично замаскированный под приложение Google, и поднимал бэкдор, работающий через порты 139, 445 и 3389. Трафик бэкдора заворачивался в TOR, затем с помощью плагина meek кодировался в HTTP для сервера отражения трафика meek, после чего вся эта матрешка запихивалась в TLS для сервера Google. Главное в этой схеме – сервер meek расположен в том же облаке, что и Google.

Сервер Google, обнаружив, что к нему прилетел HTTP-запрос для сервера, расположенного в его CDN, перенаправляет его по адресу. Сервер meek раскодирует трафик и отправляет его в сеть TOR, по которой он благополучно достигает сервера управления бэкдором.

С точки зрения администратора атакованного компьютера сервисы Google общаются с сервером Google, то есть ничего подозрительного не происходит… В итоге изящную схему Google уже нарушил, потушив сервер meek в своем облаке, однако эта технология может использовать и другие CDN, так что не расслабляемся.

Дыра в клиенте SAP

Новость. У SAP снова нашли уязвимость. В этот раз не в сервере, а в клиенте, что гораздо хуже и вот почему.

В данном случае эксплуатация уязвимости требует компрометации сервера SAP, что несколько снижает риск. Однако если кибербандиты таки сумели его взломать, все машины с SAP GUI будут для них как открытая дверь – хоть везде заливай вредоносный ABAP-код, насылай троянцев, твори беспредел. Как вам, например, перспектива одновременного запуска вымогателя-шифровальщика на двух тысячах машин? Начинайте-ка раскатывать патчи.

Древности

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страницa 69.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

Голландские хакеры взломали российских. Офис Cozy Bear оказался прямо напротив Кремля

Анна Бегиашвили

Хакеры, работающие на голландскую разведывательную службу AIVD, следили за российской хакерской группировкой Cozy Bear и предоставили ФБР информацию о вмешательстве России в американские выборы. The Insider приводит полный перевод расследования журналистов de Volkskrant и Nieuwsuur.

Лето 2014 года. Хакер из голландского разведывательного агентства AIVD проник в компьютерную сеть университета, расположенного рядом с Красной площадью в Москве, не думая о последствиях. Год спустя он и его коллеги в штаб-квартире AIVD в Зутермере наблюдали, как русские хакеры начали атаку на Демократическую партию Соединенных Штатов. Хакеры AIVD проникли не в какое-то там здание. Они оказались в компьютерной сети скандально известной российской хакерской группировки Cozy Bear. И они могли видеть все, оставаясь незамеченными.

Так AIVD стала свидетелем того, как русские хакеры следили за лидерами Демократической партии и пересылали тысячи писем и документов. Это был не последний раз, когда они предупредили своих американских коллег. И все же прошли месяцы, прежде чем США поняли значение предупреждений: благодаря этим хакерским атакам Россия вмешивалась в американские выборы. И это происходило на глазах хакеров AIVD.

Свидетельства голландцев доказывают причастность России к взлому Демократической партии. Об этом говорят шесть американских и голландских источников, знакомых с ситуацией. Это также является для ФБР основанием начать расследование влияния российского вмешательства на предвыборную гонку между Хиллари Клинтон и Дональдом Трампом.

После избрания Трампа в мае 2017 года это расследование взял на себя специальный прокурор Роберт Мюллер. Хотя оно также направлено на раскрытие контактов кампании Трампа с российским правительством, основная цель в том, чтобы выявить вмешательство России в выборы. Попытку подорвать демократический процесс и действия, усилившие напряжение между двумя сверхдержавами и повлекшие за собой ряд враждебных дипломатических актов.

Команда голландских хакеров неделями готовится. Затем летом 2014 года происходит атака, скорее всего, перед крушением MH17. С некоторыми усилиями команде удается проникнуть во внутреннюю компьютерную сеть. Теперь AIVD может следить за каждым шагом русских хакеров. Но это еще не все.

Хакеры Cozy Bear находятся на территории университетского здания рядом с Красной площадью. Состав группы меняется, обычно активны около 10 человек

Хакеры Cozy Bear находятся на территории университетского здания рядом с Красной площадью. Состав группы меняется, обычно активны около 10 человек. Попасть внутрь можно через изогнутый коридор. Камера записывает, кто входит и кто выходит из комнаты. Хакерам AIVD удается получить доступ к этой камере. Теперь разведка может видеть не только, что делают русские, но и кто это делает. Каждый посетитен сфотографирован. В Зутермере эти фотографии анализируются и сравниваются с известными российскими шпионами. Они снова получили информацию, которая впоследствии окажется крайне важной.

Русские крайне агрессивны, но они не знают, что за ними следят. Благодаря голландским шпионам ФБР и АНБ оказывают отпор

AIVD и их военные коллеги из MIVD информируют связного Агентства национальной безопасности в посольстве США в Гааге. Он немедленно оповещает американские спецслужбы.

Дальше происходит битва между атакующими, которые пытаются еще глубже проникнуть в Госдеп, и его защитниками, командами ФБР и АНБ, с подсказками и разведданными голландцев. Согласно американским СМИ, эта битва длится 24 часа.

Русские крайне агрессивны, но они не знают, что за ними следят. Благодаря голландским шпионам ФБР и АНБ с оказывают отпор. Голландское участие настолько важно, что АНБ открывает прямую линию с Зутермером, чтобы как можно скорее получать информацию.

Используя так называемые серверы командования и управления, цифровые командные центры, россияне пытаются установить соединение с вредоносными программами в Госдепе, чтобы запрашивать и передавать информацию. Американцы, которые узнали от голландцев, где находятся серверы, быстро отрезают к ним доступ, преследуемые новыми и новыми атаками русских. Так одни нападают, а другие отбиваются в течение 24 часов. Источники CNN назвали это “самой опасной хакерской атакой” на американское правительство. Для повышения уровня безопасности Департаменту приходится на весь уикенд закрыть доступ к электронной почте.

В марте 2017 года заместитель директора АНБ Ричард Леджетт заявляет на форуме в Аспене, что АНБ по счастливой случайности удалось выяснить тактику и средства нападавших: “Мы могли видеть, как они меняют свои методы. Эта информация оказалась очень полезной”. Американские СМИ, ссылаясь на высокопоставленного сотрудника спецслужб, напишут, что это получилось благодаря “западному союзнику”.

Они подключаются к почтовым серверам, содержащим отправленные и полученные электронные письма президента Барака Обамы, но не проникают на серверы, которые контролируют трафик сообщений его личного BlackBerry, хранящего государственные секреты, сообщают источники New York Times. Хакерам удается получить доступ к электронной переписке с посольствами и дипломатами, расписанию, поправкам к законам. И об этом американцев снова оповещают голландские спецслужбы.

В своем отчете за 2014 год AIVD пишет, что многие российские чиновники, включая президента Путина, используют секретные службы для получения информации. Недавно глава AIVD Роб Бертоли по голландскому телевидению заявил, что нет никаких сомнений в том, что Кремль стоит за русскими хакерами.

Некоторые голландцы чувствуют себя преданными. Нельзя раскрывать методы дружеских спецслужб, особенно если получаешь от них полезные разведданные

Взамен голландцы получают информацию и технологии. Согласно одному американскому источнику, в конце 2015 года хакерам АНБ удается проникнуть в мобильные устройства нескольких высокопоставленных российских разведчиков. Они узнают, что прямо перед хакерской атакой русские ищут в интернете какие-либо новости о ней. По мнению американцев, это косвенно доказывает причастность российского правительства к атакам. Другой источник говорит, что «весьма вероятно», что в обмен на разведку голландцы получили доступ к этой информации. Был ли обмен разведданными о MH17, неизвестно.

Последствия российских атак, особенно нападения на Демократическую партию, долгоиграющие. Более того, расследование ФБР в отношении российского вмешательства увеличивает политический масштаб. После поражения в ноябре 2016 года Клинтон скажет, что споры о ее просочившихся письмах стоили ей президентства. Избранный президент Дональд Трамп категорически отказывается открыто признать российское вмешательство. Это притушило бы блеск его победы на выборах. Он также неоднократно хвалил Россию и, в частности, президента Путина. Это одна из причин, по которой американские спецслужбы охотно сливают информацию: чтобы доказать, что россияне действительно вмешивались в выборы. Именно поэтому они рассказали американским СМИ о доступе, полученном «западным союзником».

Это привело к всплеску негодования в Зутермере и Гааге. Некоторые голландцы даже чувствуют себя преданными. Нельзя раскрывать методы дружеских спецслужб, особенно если получаешь от них полезные разведданные. Но как бы главы AIVD и MIVD ни выражали свое недовольство, они не чувствуют понимания со стороны американцев. Это сделало AIVD и MIVD намного более осторожными, когда дело доходит до обмена разведданными. С тех пор как Трамп стал президентом, они становятся все более подозрительными.

Хакеры AIVD больше не следят за Cozy Bear. Они шпионили от полутора до двух с половиной лет. Хакерские группы часто меняют свои методы, и даже другой файрвол может отрезать доступ. В AIVD отказались давать комментарии журналистам.

«Русские грубо делают свою работу»

05.02.2018 | вопросы: Эд ван дер Ваарт — специально для The New Times, Амстердам

Фото: pixabay.com / geralt

В Нидерландах не утихает эхо скандала вокруг российской хакерской группировки Cozy Bear («Уютный Медведь»), чью причастность к взлому серверов Госдепа США в 2014 году и Национального комитета Демократической партии США (DNC) полутора годами позже удалось установить Управлению общей разведки и безопасности (AIVD) Нидерландов. Об этом говорится в сенсационном совместном расследовании журналистов Элко Босха ван Розентала и Хауба Моддерколка, которое увидело свет 25 января. Журналисты нашли подтверждения того, что Cozy Bear — группа, контролируемая Службой внешней разведки России (СВР). Как отмечалось в расследовании, «логово» Cozy Bear располагается в «университетском здании рядом с Красной площадью», в котором, меняясь в составе, обычно работают порядка десяти человек. Об этом голландские спецслужбы узнали благодаря взлому не только внутренней системы российских хакеров, но и камеры безопасности, установленной на входе в «офис» Cozy Bear: все, кто входил в эту комнату, голландским спецслужбам давно известны. На днях глава AIVD Роб Бертхоли заявил, что у него «нет сомнений» в том, что Кремль несет прямую ответственность за российские кибероперации против правительственных агентств США. Бертхоли также заявил, что уже обсуждал этот вопрос с директором Национальной разведки США Джеймсом Клеппером.

NT поговорил с одним из авторов расследования, корреспондентом газеты VolkskrantХаубом Моддерколком.

Хауб Моддерколк Фото: flickr.com

NT : Когда и почему вы решили начать свое расследование?

Моддерколк : Это было в июле 2017 года. Мы с моим коллегой Элко Босхом ван Розенталем из новостной телепрограммы Nieuwsuur работали над другим расследованием, когда вдруг один из наших источников сообщил нам, что голландская разведка предоставила американцам некую информацию о российской кибератаке на Демократическую партию. Это на самом деле не удивительно, потому что все западные разведки, а помимо них и множество частных компаний плотно отслеживают деятельность двух хакерских групп — Cozy Bear и Fancy Bear. Мы тоже не особо удивились и продолжили то, чем занимались. Но вскоре мы получили новые сведения, в которых утверждалось, что голландцы предоставили американцам еще и информацию о взломе системы Госдепартамента и Белого дома. Тогда мы крепко задумались и решили: хорошо, бросаем все и копаем здесь. Нас заинтересовало, прежде всего, то, что AIVD сохраняла доступ к внутренним системам Cozy Bear на протяжении как минимум года, а может, и двух лет. К тому же от нашего первого источника мы знали, что голландская разведка буквально видела всю изнанку Cozy Bear. Стало ясно, что это особый случай. Я написал много статей о кибербезопасности, и важно понимать, что в Нидерландах очень хорошая ICT-инфраструктура: спецслужбы фиксируют множество APT-атак, проходящих через страну, отслеживая их происхождение и дальнейшее направление.

Служба разведки и безопасности Нидерландов (AIVD) Фото: commons.wikimedia.org

И я сперва подумал, что речь шла о чем-то именно таком: ну вот, наши увидели атаку, вычислили источник и, может быть, продвинулись на один шаг вперед. Но сразу же возникло много вопросов. В итоге мы с Элко поехали в Вашингтон и встретились с американскими источниками. И уже они рассказали нам об атаках на DNC, о Белом доме (хакерам из Cozy Bear удалось с адреса Госдепартамента «отправить» письмо одному из сотрудников Белого дома, тот открыл письмо и ввел свой логин и пароль. — NT ) и даже о попытках взлома электронной почты Барака Обамы (хакеры пытались взломать Blackberry Обамы, на котором хранилась значительная часть секретных файлов, но этого им так и не удалось. — NT ). Так мы поняли, что за проделками Cozy Bear парни из AIVD cледили довольно длительное время. И уже после этого через зашифрованный канал (encrypted channel), я получил от своих источников информацию об университетском комплексе, про который мы рассказали в расследовании.

NT : Вы написали, что хакеры сидели рядом с Красной площадью. Вы знаете точный адрес?

Нет. Но если вы на google-картах увеличите центр Москвы в радиусе 1 км от Кремля и зададите поиск «университет», то — конечно, это только догадка — одним из результатов будет «университет, занимающийся радиотехникой и электроникой».

NT : Я уже пробовал. Это Институт радиотехники и электроники при РАН. (Кстати, этот вуз уже не отображается в Google-maps при запросе «университет», только в Яндексе. — NT ).

Да. Но, конечно, я не знаю наверняка: возможно, если вы хотите замести следы, вы будете сидеть и на факультете психологии (факультет психологии МГУ, еще один вуз, находящийся в заданном районе Москвы, также как и факультет журналистики МГУ. — NT ). Ведь речь идет о рабочем месте всего лишь для 10 человек, оно не такое уж большое.

«Если вы на google-картах увеличите центр Москвы в радиусе 1 км от Кремля и зададите поиск «университет», то — конечно, это только догадка — одним из результатов будет «университет, занимающийся радиотехникой и электроникой»

NT : Хорошо. Какого уровня были сотрудники голландских и американских спецслужб, которые поделились с вами информацией? Это были рядовые сотрудники?

Я не могу об этом говорить, такая информация строго засекречена. У нас было 6 источников, голландских и американских, непосредственно знакомых с материалом. А в общей сложности мы поговорили с 15 осведомленными людьми. Если кто-то из осведомленных источников говорил нам что-то конкретное о Cozy Bear, то мы шли к знакомым людям в частные компании и спрашивали: знаете ли вы что-нибудь про это? Насколько это вообще правдоподобно? Так мы проверяли сведения, которыми нас снабжали.

Глава AIVD Роб Бертоли (справа) на днях заявил, что у него «нет сомнений» в том, что Кремль несет прямую ответственность за российские кибероперации против правительственных агентств США Фото: m.habrahabr.ru

В «медвежьем» логове

NT : Судя по вашему расследованию, AIVD в течение как минимум двух лет следила за людьми в той самой «университетской» комнате, заполучив доступ к камере на одном из компьютеров. И что теперь будет с этими данными? Попадут ли эти «люди в кадре» в какие-то «черные» или санкционные списки?

NT : Сейчас AIVD больше не имеет доступа к системе Cozy Bear?

Я думаю, нужно иначе ставить вопрос. Иметь такого рода доступ на протяжении такого долгого времени, с 2014 по 2017 год, — это ведь редкая удача. Достаточно сменить настройки firewall или начать использовать другой антивирус — и все, вы доступа лишаетесь.

NT : Когда конкретно AIVD лишилась доступа?

Мы этого не знаем. Совершенно точно, что сейчас доступа нет. Мы знаем также, что американцы публично похвастались сотрудничеством с AIVD — мол, есть «западный союзник», обладающий очень хорошей информацией. Реакция в Нидерландах была весьма раздраженной: мы снабдили вас жизненно важной информацией, а вы взяли и рассказали, откуда все получено. Так не делается.

NT : Вы сказали, что давно работаете с темой кибербезопасности. Насколько опасны Cozy Bear сегодня?

Я этого не знаю. Конечно, они сменили свой modus operandi и будут менять его и дальше. Кстати, по сравнению с Fancy Bear у них другие методы — они кроты, предпочитающие глубоко шпионить в течение нескольких лет. И они продолжат делать это. Как и американцы, англичане, израильтяне.

Тут важно добавить, что на Западе чаще всего, если не постоянно, говорят о российских хакерах. Объяснений тому два. Первое — политический климат. Второе — российские хакеры довольно грубо делают свою работу, и их нередко вычисляют. Возможно, они делают это преднамеренно, демонстрируя свои возможности и силу, не знаю. Но они точно не одни в этом мире. Американцы и англичане, например, проникали в Belgacom (бельгийский оператор связи, атака была в 2013 году. — NT ). И, конечно, американцы что-то делают здесь и сейчас в Нидерландах, и англичане в преддверии Brexit тоже. Но они умнее, они лучше шифруются и, может быть, даже работают лучше.

NT : Раз шпионят все, то можно ли из этого сделать вывод, что атака на Госдепартамент просто шпионаж? Или все-таки прицеливались к выборам 2016 года?

Думаю, это был рядовой шпионаж, которым занимаются разведки по всему миру. В преддверии выборов все хотят знать, чего ожидать, — тут нет ничего удивительного. Но нужно помнить, что у Хиллари Клинтон и Владимира Путина, так сказать, специфические отношения. Может, именно это и объясняет, почему русская кибератака на Госдепартамент в 2014 году была такой мощной.

«Нужно помнить, что у Хиллари Клинтон и Владимира Путина, так сказать, специфические отношения. Может, именно это и объясняет, почему русская кибератака на Госдепартамент в 2014 году была такой мощной»

Комментарий NT :

В ноябре 2014-го AIVD успела вовремя предупредить Госдепартамент США о начавшейся атаке со стороны Cozy Bear. Получив доступ к электронной почте и логинам сотрудников Госдепартамента, российские хакеры проникли в незасекреченную часть компьютерной сети. Заметив подготовку, AIVD связалась с представителем Агентства национальной безопасности (АНБ) США в американском посольстве в Гааге, и тот немедленно оповестил об угрозе американские спецслужбы. Последующие 24 часа продолжалась довольно редкая в истории кибербезопасности рукопашная «битва» — Cozy Bear атаковала Госдепартамент вновь и вновь, но благодаря данным голландцев, следивших за группировкой, американцам удавалось отбиваться вручную и с невероятной скоростью.

След МН-17

NT : Вы упомянули в расследовании, что, возможно, голландские разведданные были обменяны на какую-то информацию об MH17 (малайзийском Boeing. — NT ), которой могли владеть американцы.

Мы точно знаем, что американцы дали что-то взамен. Но что именно — непонятно.

NT : Кстати, в свете продолжающегося расследования по Boeing Нидерланды стараются вести себя с Россией весьма осторожно. Ваша же статья, наоборот, подливает масла в огонь.

«Если посмотреть на ежегодные доклады AIVD, там постоянные предупреждения о вмешательстве российских спецслужб во внутренние дела Нидерландов, о российском шпионаже и шпионах»

NT : Какой была реакция на ваше расследование?

Оглушительная. Особенный резонанс был в США. Я думаю, это связано с тем, что Белый дом до сих пор не признает, что россияне стоят за этими атаками.

NT : А в Нидерландах что говорят?

Многие гордятся нашими спецслужбами. Но не утихает и дискуссия о том, насколько такие методы работы в принципе допустимы.