Consent.exe — что это за процесс, как удалить?

Consent.exe — что это такое?

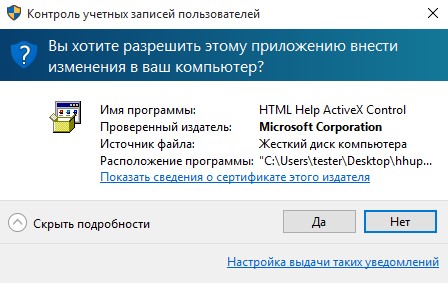

Consent.exe — согласованный пользовательский интерфейс для административных приложений. Процесс появляется при включенном UAC — он отвечает за вывод запроса для разрешения запуска программы.

Чтобы процесс не надоедал — его можно отключить, просто отключив UAC (User Account Control):

Процесс Consent.exe запускается из системной папки, а именно:

Если он присутствует в других местах, например в папке AppData, Roaming, Local, Program Files — тогда ПК стоит проверить на вирусы. Да, он может быть еще в дремучих папках типа C:\Windows\WinSxS\amd64_microsoft-windows-lua_31bf3856ad364e35_10.0.14393.2879_none_1bc1c0adb792cf2b, но это все его оригинальные копии, это нормально. Главное — чтобы он в итоге был в папке Windows, а не например в Program Files.

Кстати я использую Windows 10, версия LTSB (много метро-хлама тут вырезано), посмотрел у себя, поискал в папке System32 файл consent и нашел даже пару библиотек с упоминанием названия:

На форуме Ру Боард нашел инфу: после некоторых обновлений (например KB3172605) файл consent.exe обзаводится функциями телеметрии (вроде UAC-трекинг). Это все относится к Windows 7, в десятке телеметрии и так уже хватает. Поэтому теоритически процесс Consent.exe может стучаться в интернет для отправки пользовательской инфы (хотя никакие логины и пароли не отправляются, это глупости).

Возможно инфа будет полезна: в журнале может быть краснота по поводу consent.exe и mmc.exe, один юзер выяснил — из-за установки Symantec EndPoint Protection. Хотя в принципе лагов нет, только в журнале записи напрягают.

Consent.exe — вирус?

Как уже было сказано — не вирус, а системный компонент.

Однако, я нашел инфу — на форуме чел рассказывает, пользователю пришло письмо, в котором был файл замаскированный под документ. Пользователь запустил файл, после чего постоянно начало появляться предложение внести изменения в систему от процесса Consent.exe. Скорее всего проблема была в том, что вирус хотел внести изменения, и защита UAC, то есть Consent.exe — не давали этого сделать. Поэтому отключать UAC — не всегда хорошая идея.

Если у вас есть подозрения, что у вас на компьютере вирус, тогда проверьте его лучшими утилитами:

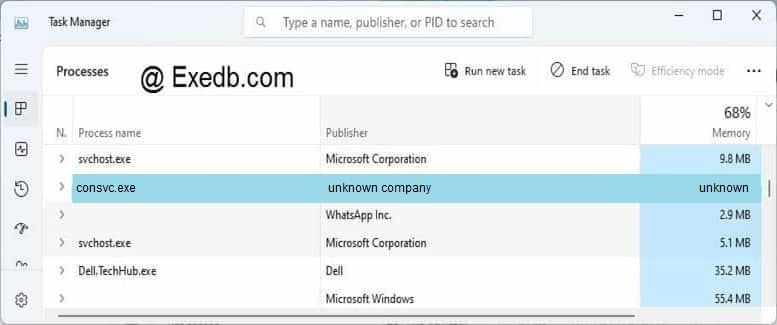

Что такое ConSvc.exe? Это безопасно или вирус? Как удалить или исправить это

Что такое ConSvc.exe?

ConSvc.exe это исполняемый файл, который является частью Консоль Acer Office Manager Программа, разработанная Acer Incorporated, Программное обеспечение обычно о 16.87 MB по размеру.

ConSvc.exe безопасно, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, такой процесс, как ConSvc.exe, должен запускаться из, а не из другого места.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Самые важные факты о ConSvc.exe:

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вы должны определить, заслуживает ли он доверия, прежде чем удалять ConSvc.exe. Для этого найдите этот процесс в диспетчере задач.

Найдите его местоположение (оно должно быть в C: \ Program Files \ Acer \ Acer Office Manager Console \) и сравните размер и т. Д. С приведенными выше фактами.

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус ConSvc.exe, вам необходимо Загрузите и установите приложение полной безопасности, например Malwarebytes., Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Могу ли я удалить или удалить ConSvc.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Однако, если это не вирус, и вам нужно удалить ConSvc.exe, вы можете удалить консоль Acer Office Manager с вашего компьютера, используя программу удаления, которая должна находиться по адресу: C: \ Program Files \ Acer \ Acer Office Manager Console \ PSDChecker.exe. Если вы не можете найти его деинсталлятор, вам может потребоваться удалить консоль Acer Office Manager, чтобы полностью удалить ConSvc.exe. Вы можете использовать функцию «Установка и удаление программ» на панели управления Windows.

Распространенные сообщения об ошибках в ConSvc.exe

Наиболее распространенные ошибки ConSvc.exe, которые могут возникнуть:

• «Ошибка приложения ConSvc.exe».

• «Ошибка ConSvc.exe».

• «ConSvc.exe столкнулся с проблемой и будет закрыт. Приносим извинения за неудобства».

• «ConSvc.exe не является допустимым приложением Win32».

• «ConSvc.exe не запущен».

• «ConSvc.exe не найден».

• «Не удается найти ConSvc.exe».

• «Ошибка запуска программы: ConSvc.exe».

• «Неверный путь к приложению: ConSvc.exe.»

Как исправить ConSvc.exe

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс ConSvc.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Обновлен декабрь 2021:

Мы рекомендуем вам попробовать это новое программное обеспечение, которое исправляет компьютерные ошибки, защищает их от вредоносных программ и оптимизирует производительность вашего ПК. Этот новый инструмент исправляет широкий спектр компьютерных ошибок, защищает от таких вещей, как потеря файлов, вредоносное ПО и сбои оборудования.

Загрузите или переустановите ConSvc.exe

Вход в музей Мадам Тюссо не рекомендуется загружать файлы замены exe с любых сайтов загрузки, так как они могут сами содержать вирусы и т. д. Если вам нужно скачать или переустановить ConSvc.exe, то мы рекомендуем переустановить основное приложение, связанное с ним Консоль Acer Office Manager.

Информация об операционной системе

Ошибки ConSvc.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

Windows UAC не перестаёт удивлять, или Как обнаружить инсайдера

Всем привет! Уверен, что вы наслышаны о недочетах технологии Windows UAC, однако относительно недавно появились подробности любопытной уязвимости, эксплуатация которой дает возможность непривилегированному пользователю максимально повысить привилегии. В Jet CSIRT мы не оставили этот случай без внимания, ведь для любой команды мониторинга и реагирования на инциденты ИБ уязвимости класса Privilege Escalation представляют особый интерес. Под катом — описание уязвимости, способы детекта и защиты.

Детали уязвимости

Исследователь Eduardo Braun Prado из команды Zero Day Initiative обнаружил уязвимость локального повышения привилегий в компоненте Windows Certificate Dialog, которая возникает из-за некорректной обработки пользовательских привилегий. Уязвимость позволяет повысить привилегии пользователя до максимально возможных SYSTEM и обойти все защитные механизмы ОС Windows. Это происходит при эксплуатации механизма Windows UAC, когда пользователь взаимодействует с компонентом Безопасного рабочего стола (Secure Desktop), открыв диалог запуска файла от имени Администратора.

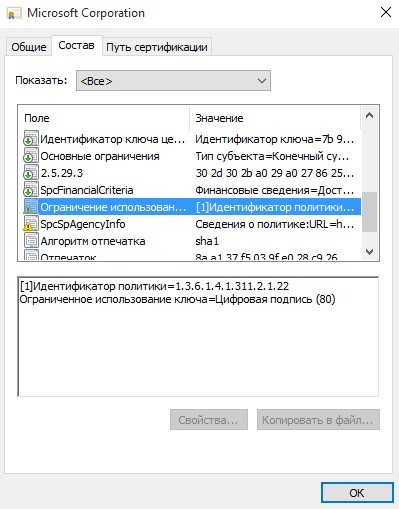

В чем суть уязвимости? Сертификат исполняемого файла содержит необязательное численное поле «Идентификатор политики» в формате Microsoft-specific object identifier (OID).

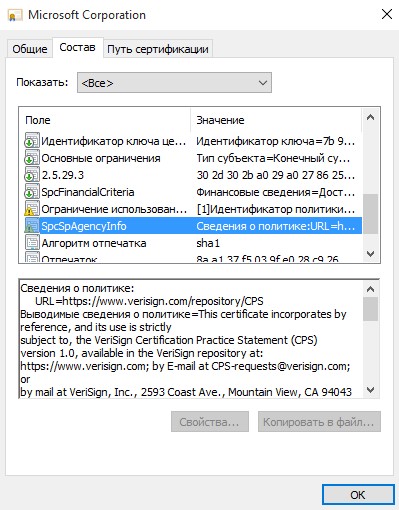

Заголовочный файл Wintrust.h определяет это поле как SPC_SP_AGENCY_INFO_OBJID. Хотя его назначение слабо документировано, скорее всего, оно анализируется при открытии окна с деталями сертификата. При представлении данного поля в корректном формате поле Issued by («Кем выдано») будет отображено в виде гиперссылки со значением, взятым из атрибута SpcSpAgencyInfo.

При клике по ссылке c полем Issued by откроется браузер Internet Explorer с правами SYSTEM. Родительским процессом для него будет выступать процесс consent.exe. Он также выполняется с максимальными привилегиями, и именно в его контексте запускается диалог UAC. Соответственно, далее появляется возможность запуска произвольного файла (cmd.exe, powershell.exe) из меню браузера с унаследованными правами SYSTEM.

В качестве PoC для демонстрации эксплуатации уязвимости (видео приведено ниже) исследователь предложил использовать утилиту HTML Help ActiveX Control, сертификат которой обладает описанными выше особенностями.

При этом существует возможность подписать любой исполняемый файл подобным образом, например, с помощью powershell командлета Set-AuthenticodeSignature. Предварительно потребуется создать самоподписанный сертификат корневого удостоверяющего центра и конечный сертификат средствами утилиты makecert из набора Windows SDK. Инструкция приведена по ссылке.

Уязвимость получила идентификатор CVE-2019-1388 и CVSS 7.8. Ей оказались подвержены все версии ОС от Windows 7 до Windows Server 2019. После установки патча поле Issued by в деталях сертификата перестает отображаться как гиперссылка.

Массовая эксплуатация этой уязвимости маловероятна ввиду трудности автоматизации. Ведь для реализации атаки на ее основе пользователю потребуется выполнить немало действий — от открытия окна с сертификатом исполняемого файла до запуска командной строки через интерфейс Internet Explorer. Поэтому наиболее вероятный сценарий атаки может быть связан с действиями внутреннего нарушителя.

Как обнаружить

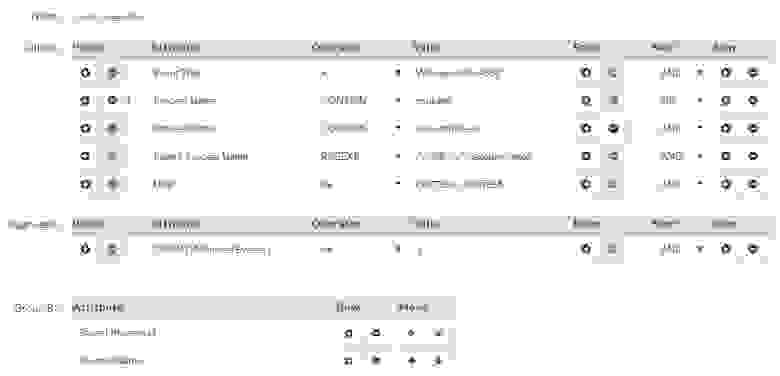

Для обнаружения эксплуатации уязвимости на платформах Windows x64 мы в Jet CSIRT используем в SIEM-системе правило корреляции, отслеживающее цепочку событий (на контролируемом узле предварительно необходимо включить аудит запуска процессов посредством соответствующей групповой политики либо использовать утилиту Sysmon от Sysinternals):

Детализация условия запуска consent.exe

Детализация условия запуска IEx64

Детализация условия запуска IEx86

Детализация условия запуска cmd.exe, powershell.exe

Исследователь Florian Roth выложил Sigma-правило для обнаружения попытки эксплуатации данной уязвимости. Однако из-за ограничений языка с помощью правила можно выявлять только событие запуска Internet Explorer с правами SYSTEM и родительским процессом consent.exe без последующего детектирования запуска командных интерпретаторов. Отследить цепочку нужных событий при соблюдении описанных выше условий (1-5) средствами Sigma не представляется возможным, из-за чего мы вынуждены были разработать собственное правило.

Как защититься

1. Установить патч Microsoft от 12 ноября для соответствующей версии ОС.

2. Если патч для устранения данной уязвимости установить нельзя, стоит воспользоваться:

3 простых шага по исправлению ошибок CONSVC.EXE

Файл consvc.exe из unknown company является частью ConSvc. consvc.exe, расположенный в Unknown file path с размером файла unknown байт, версия файла Unknown version, подпись not found.

В вашей системе запущено много процессов, которые потребляют ресурсы процессора и памяти. Некоторые из этих процессов, кажется, являются вредоносными файлами, атакующими ваш компьютер.

Чтобы исправить критические ошибки consvc.exe,скачайте программу Asmwsoft PC Optimizer и установите ее на своем компьютере

1- Очистите мусорные файлы, чтобы исправить consvc.exe, которое перестало работать из-за ошибки.

2- Очистите реестр, чтобы исправить consvc.exe, которое перестало работать из-за ошибки.

3- Настройка Windows для исправления критических ошибок consvc.exe:

Всего голосов ( 181 ), 115 говорят, что не будут удалять, а 66 говорят, что удалят его с компьютера.

Как вы поступите с файлом consvc.exe?

Некоторые сообщения об ошибках, которые вы можете получить в связи с consvc.exe файлом

(consvc.exe) столкнулся с проблемой и должен быть закрыт. Просим прощения за неудобство.

(consvc.exe) перестал работать.

consvc.exe. Эта программа не отвечает.

(consvc.exe) — Ошибка приложения: the instruction at 0xXXXXXX referenced memory error, the memory could not be read. Нажмитие OK, чтобы завершить программу.

(consvc.exe) не является ошибкой действительного windows-приложения.

(consvc.exe) отсутствует или не обнаружен.

CONSVC.EXE

Проверьте процессы, запущенные на вашем ПК, используя базу данных онлайн-безопасности. Можно использовать любой тип сканирования для проверки вашего ПК на вирусы, трояны, шпионские и другие вредоносные программы.

процессов:

Cookies help us deliver our services. By using our services, you agree to our use of cookies.

Удалить consent.exe с компьютера: эффективный процесс удаления

Важные факты о consent.exe

consent.exe является законным файлом, связанным с Microsoft Windows. Он принадлежит к Windows 10 создатели Update, Windows Vista контроль учетных записей (UAC) и другие практики. Это действительно подлинный исполняемый файл, но во многих случаях, пользователи ПК сообщили об этом инструменте, как потенциально нежелательные программы, поскольку она обычно вторгается целевого устройства стелс, а затем отображает много раздражающих рекламы. Хотя, это законный файл, но также используется третьими сторонами для продвижения своих продуктов и услуг в Интернете. Как только ваша система заразится этой программой, многие странные вещи начинают происходить в машине. Ваш экран компьютера затоплен с количеством надоедливых объявлений в течение дня, который прерывает веб-сессий плохо.

consent.exe объявления в различных формах, таких как купоны, баннеры, всплывающие окна, предложения, скидки, текстовые объявления, ссылки объявлений и т.д. Эти объявления работают на платить за клик механизм и зарабатывать прибыль для разработчиков при нажатии. Они связаны с третьей стороной доменов и привести ваш браузер к неизвестным веб-страниц, где многочисленные рекламные материалы поощряются. Вы вынуждены установить какое-то программное обеспечение или купить бесполезные продукты, даже если вы не требуете их. Кроме того, это отвратительное Adware может также перенаправить вас на такие сайты, которые наполнены вредоносным содержанием. Посетив на таких вредных веб-порталов, вы можете в конечном итоге с получением более инфекций и вирусов в машине.

consent.exe съедает огромное количество ресурсов памяти и замедляет общую производительность ПК резко. В связи с этим, система начинает отвечать в очень медленной манере. Это занимает больше, чем обычно время для выполнения любой задачи, как открытие любого файла или приложения, запуск или закрытие окна и так далее. Для того, чтобы получить автоматически активируется каждый раз, когда компьютер запускается, он делает злобные записи в загрузочных разделах и изменяет жизненно важные параметры реестра. Но в этом процессе, он портится с важными системные файлы, которые необходимы для гладкой производительности компьютера и предотвращает устройство от нормальной работы.

Проникновение consent.exe

Спам-сообщения, поддельные обновления программного обеспечения, бесплатные программы, Наборы эксплойтов, пиратское программное обеспечение и т.д. и основные источники, через которые этот законный файл вторгается ваш компьютер. Этот исполняемый файл, как правило, находится в «C:\Windows\System32 folder», так что если вы найдете его где-нибудь еще в машине, то он должен быть вирус. Разработчики вредоносных программ используют название таких аутентичных программ, чтобы делать и распространять опасные инфекции. В случае, если ваша система уже инфицирована вирусом consent.exe, настоятельно рекомендуется удалить ее с рабочего станции как можно скорее.

Полный метод для consent.exe с зараженных компьютеров

Метод а: Удаление вредоносных угроз с помощью ручной руководство consent.exe (Технические только для пользователей)

Метод б: Устранение подозрительных угрозы автоматического consent.exe решение (для как технических & нетехнических пользователей)

Метод а: как вручную удалить consent.exe с Windows PC

Исключить consent.exe из всех версий Windows

Для Windows XP:

На сначала нажмите кнопку Пуск и затем перейдите к меню и выберите Панель управления

Следующий выберите Установка и удаление программ

Затем найти связанные файлы и нажмите Удалить кнопку

Для Windows 7/Vista

На сначала нажмите кнопку Пуск и выберите Панель управления

Затем выберите программы и компоненты, а затем выберите удалить параметр программы

Поиск зараженных предметов, связанных с этой угрозой, гадкие

Наконец, нажмите на удалить кнопку

Для Windows 8/8.1

Сначала щелкните правой кнопкой мыши на левом углу рабочего экрана

Далее выберите для параметра панели управления

Нажмите на удалить параметр программы в разделе программы и компоненты

Узнайте все инфекционные предметы, связанные с этой угрозой

Наконец, нажмите на кнопку Удалить

Метод б: Как удалить consent.exe автоматически с помощью инструмента consent.exe

Автоматический инструмент consent.exe consent.exe доказал свое наследие и преданность для обеспечения реального времени защиты от заражения тяжелой вредоносным программным обеспечением. Обнаружения шпионских программ, сканирование, удаление и др.все сделано очень согласованно, и следовательно, это первый выбор мире пользователей. Это всегда один шаг впереди угроз вредоносных программ, поскольку он получает регулярные обновления, касающиеся программы сканирования и алгоритмов. С помощью этого инструмента оптимизации хлопот бесплатно премиум система может легко получить безопасности со всеми последних вредоносных программ и инфекции.

Одна из лучших особенностей consent.exe средство consent.exe является обеспечение защиты от интернет-хакеров с защитой DNS что означает, что неполадка не незаконного доступа по IP-адресу веб-сайта. Общей безопасности и брандмауэр становится совершенно нетронутыми и мгновенно блокирует вредоносные веб-сайты, угрозы и фишинг атак домена и так далее.Источник атаки вредоносных программ полностью заблокирован, и он гарантирует, что такие угрозы не могут атаковать отмеченные ПК в будущем. Она обеспечивает надежную защиту всех опасных вредоносных программ, руткитов, троянских и так далее.

Руководство пользователя для consent.exe ’Warning: Hyper-V Manager’ с инструментом автоматического consent.exe

Шаг 2: Custom Scan: это специальная функция, которая используется, если вы хотите сканировать определенной части компьютера, такие как сканирование руткитов, файлы браузера, системной памяти и особый раздел жесткого диска и так далее. Это как быстрое сканирование, которое экономит время и является столь же эффективным, как полное сканирование.

Шаг 3: Защита системы: Эта функция является все в одной безопасности функции для управления процессом, управления Active X, раздел реестра и так далее. Он блокирует все виды вредоносных записей и обеспечивает полную гарантию от нежелательного изменения внутренних параметров.

Шаг 4: Help Desk: Эта функция может прийти активно, когда вы все еще не удовлетворены производительность вашего ПК даже после завершения сканирования. Здесь пользователь может соединиться с удаленной технической службы для заказной помощи в решении конкретных проблем. Системы и пользовательские исправления системы являются ее мощной защиты механизма.

Шаг 5: Сеть караул: это специальная функция для плавного сетевого подключения и защиты от нежелательного изменения и несанкционированного доступа. Он будет защищать параметры DNS и размещение файлов.

Шаг 6: Проверка времени планировщика: Эта функция, как настроить планировщик, который позволяет пользователю сканировать их системы в заданное время, на основе ежедневной, еженедельной или ежемесячной основе.

Как защитить компьютер от атак consent.exe в будущем

Решение C: шаги для пользователей, которые сталкиваются с проблемами consent.exe в Mac OS

Шаг 1: Сначала вам необходимо скачать и установить MacKeeper ресурсном по данной ссылке

Шаг 2: Затем пойти найти & исправить параметр, чтобы проверить текущее состояние Mac и затем нажмите на исправление элементов, безопасно устранить все зараженные файлы

Шаг 3: Если параметр найти & Fix не решает все ваши вопросы, вы можете воспользоваться Geek по требованию чтобы получить помощь от технического эксперта.

MacKeeper является передовой инструмент, который поставляется вместе с 16 другими приложениями. Вы можете установить несколько других необходимых инструментов, которые будут улучшить всю работу Mac и помогает вам несколькими способами. Ниже приведены некоторые большие функции поставляется в комплекте с ним:

Восстановление файлов: С помощью этой функции, вы можете восстановить ваши важные файлы, которые были ошибочно удалены из корзины.

Файлы Finder: Вы можете легко собрать потерянные или неправильно файлы в Mac, используя эту функцию MacKeeper

Обеспеченность интернета: Эта функция помогает ваш Mac от всех видов вредоносных программ, таких как рекламное по, троянов, руткитов, бэкдор ПК, червей и других. Он также защищает Mach от схем фишинга, кражи личных данных и несколько других Интернет мошенничества.

Анти-Вор: Если ваш Mac получает украден, вы можете отслеживать его местоположение и может также сделать снимок вор с функцией iSight

Использование места на диске: это поможет вам увидеть размер файлов и папок на жестком диске и держит вас в курсе файлов, принимая огромный жесткий диск ресурса.