Защита MikroTik (базовая настройка безопасности устройств)

Базовая настройка защиты роутера MikroTik: настройка устройства, настройка сетевого экрана, защита от сканирования портов, защита от подбора пароля.

🔔 В статье даны примеры команд в терминале MikroTik. Если при вставке команды в терминал, происходит автоматическая вставка команд (при выполнении вы получаете ошибку bad command name или expected end of command), нажмите сочетание Ctrl+V, чтобы отключить эту возможность.

Содержание

Пользователи

Создайте нового пользователя с уникальным именем и удалите встроенную учетную запись системного пользователя по умолчанию — admin.

Не используйте простые имена пользователя, пароль должен соответствовать требованиям безопасности.

Если доступ к устройству имеют несколько пользователей, вы можете более подробно задать права выбранному пользователю. Создайте новую группу и определите права пользователей этой группы.

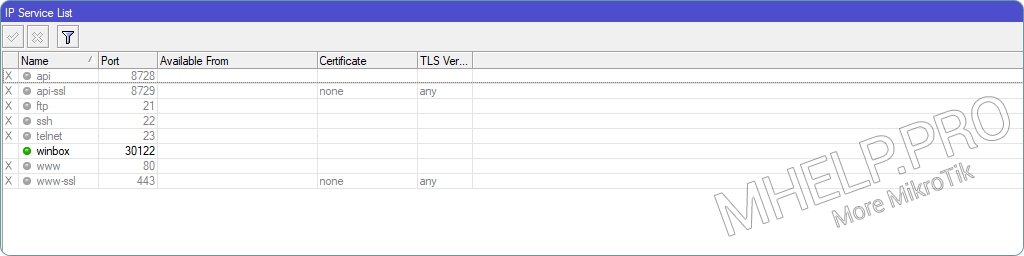

Сервисы

Отключить неиспользуемые сервисы

Отключаем сервисы MikroTik, которые не планируем использовать.

Изменить порт Winbox

Измените номер порта Winbox по умолчанию — 8291, на другой, свободный номер порта — Port (в примере порт 30122).

При изменении порта, следите чтобы не назначить Winbox порт используемый другой службой, список — здесь.

Обновление

В оборудовании MikroTik (как и в оборудовании других сетевых вендоров) периодически находят уязвимости — своевременное выполнение обновлений необходимая мера для обеспечения безопасности устройства.

Если обновление версии будет найдено, выполните обновление устройства.

🔗 Скрипт Проверка обновления RouterOS, пришлет уведомление о выходе новой версии прошивки.

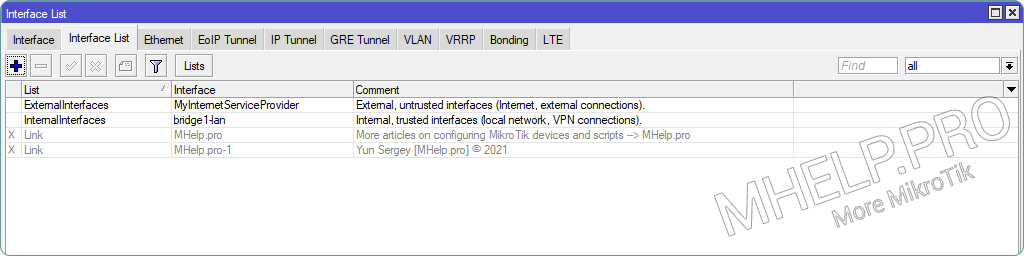

Интерфейсы

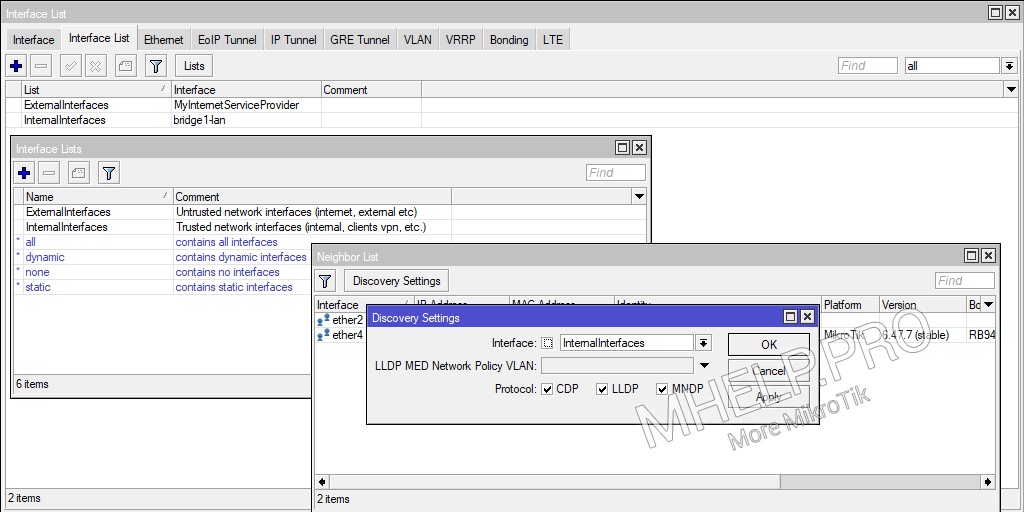

Объединим внутренние (доверенные) и внешние (недоверенные) интерфейсы в списки, для удобства дальнейшего управления.

Список «Внутренние интерфейсы»

Помещаем в этот список интерфейсы локальной сети, VPN подключения и т.д.

Список «Внешние интерфейсы»

Помещаем в этот список внешние интерфейсы (интернет и т.д.).

Соседи

Настроим обнаружение устройства используя Neighbor Discovery только для внутренних интерфейсов или разрешенных интерфейсов.

Разрешаем обнаружение только с интерфейсов перечисленных в списке InternalInterfaces.

Межсетевой экран

Настраиваем ограничения доступа к роутеру и устройствам сети с помощью межсетевого экрана MikroTik.

⚠️ Перед добавлением ограничивающих правил — включите Безопасный режим MikroTik!

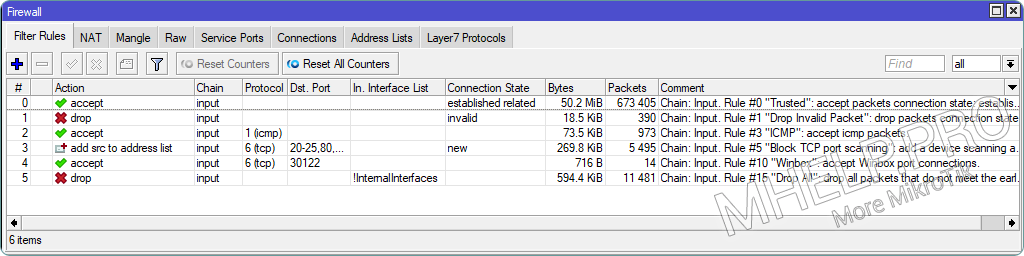

Разрешить установленные и связанные соединения

Правило «Trusted» — разрешаем уже установленные и связанные подключения, для снижения нагрузки на центральный процессор роутера.

Помещаем правило первым в списке Filter Rules (поместите правило ориентируясь на его номер в комментарии).

Отбросить недействительные пакеты

Правило «Drop Invalid Packet» — отбрасывает недействительные пакеты.

Помещаем правило после правила Trusted, в списке Filter Rules (поместите правило ориентируясь на его номер в комментарии).

Разрешить ICMP

Правило «ICMP» — разрешает ICMP трафик на устройство.

Поместите правило ориентируясь на его номер в комментарии.

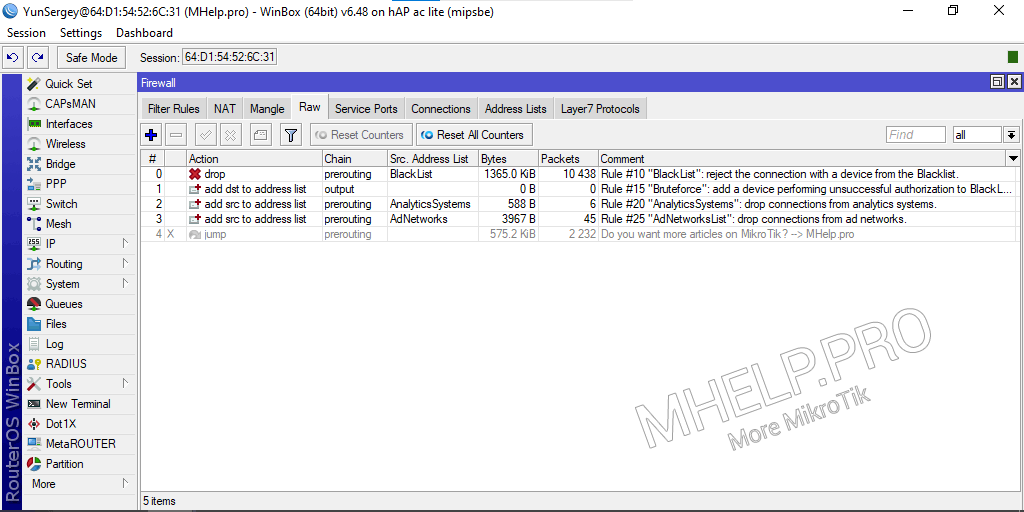

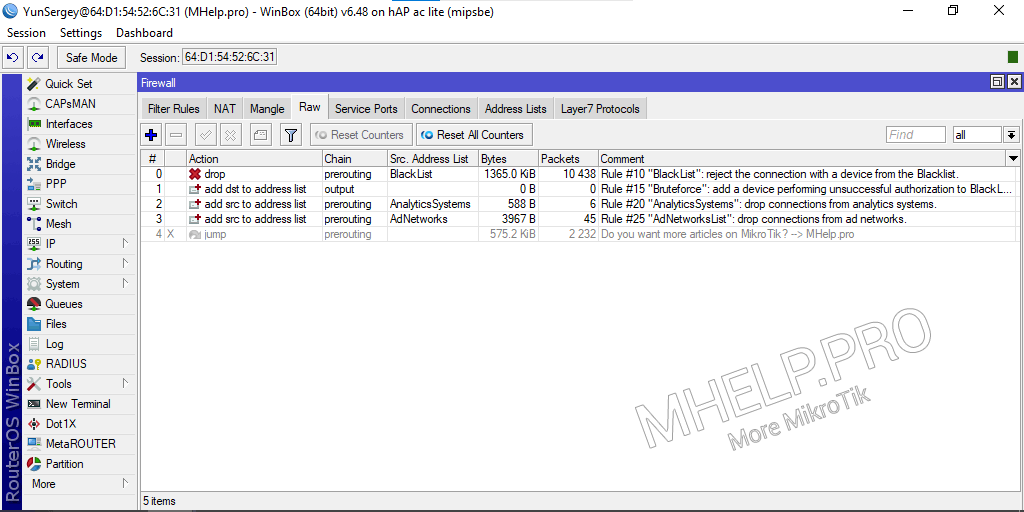

Черный список

Создать список

Создаем список BlackList, в который будем помещать IP адреса, которым по какой-то причине запрещен доступ к MikroTik или защищаемым устройствам.

Создать правило

Создадим правило «BlackList» отклоняющее запросы от IP адресов из списка BlackList.

Для экономии ресурсов центрального процессора, запрещающее правило разместим в таблице Prerouting.

⚠️ Правила размещенные в Prerouting выполняются до разделения трафика на цепочки Input и Forward!

Поместите правило по его номеру в комментарии.

На скриншоте видно дополнительные правила:

Блокировка сканеров портов

Правило превентивной блокировки — блокируем ботов/пользователей сканирующих порты устройств в интернете, для поиска уязвимостей. Составим список не используемых портов нашим роутером, внесем в BlackList IP адреса устройств, кто пытается обратиться к указанным портам.

Для защиты от сканеров, которые целенаправленно ищут устройства MikroTik — добавим в список неиспользуемые порты (сервисы MikroTik) и стандартный порт Winbox 8291 (который мы сменили по рекомендации). Добавим популярные уязвимые порты роутеров (если злоумышленник проверяет на роутере данные порты, полностью заблокируем ему доступ).

Применять правило будем только для новых соединений.

TCP порты ловушки

Создать правило

Помещаем IP адрес недоверенного устройства в BlackList, на 10 часов:

Разместите правило, ориентируясь на его номер в комментарии.

🚯 За 10 часов в BlackList находится около 500 IP адресов выполняющих попытки сканировать «уязвимые порты» роутера MikroTik.

Разрешим порт Winbox

Правило «Winbox» — разрешаем подключение на порт Winbox (в примере — 30122).

Поместите правило ориентируясь на его номер в комментарии.

Сбрасываем неразрешенные соединения

Правило «Drop all» — отбросим все соединения, которые не были разрешены раньше и не входят в список доверенных (внутренних) интерфейсов (InternalInterfaces).

Поместите правило на последнюю позицию в правилах Firewall Filter Rules.

Блокируем Bruteforce

Правило «Bruteforce» — поместим IP адрес устройства в BlackList, при повторной неудачной попытке авторизации на устройстве.

При неудачной попытке авторизации MikroTik отправляет ответ с текстом «invalid user name or password» запросившему устройству.

Помещаем IP адрес устройства в BlackList, на 70 минут.

🟢 Защита MikroTik — базовая настройка безопасности, обсуждалось в этой статье. Я надеюсь, что теперь вы смогли настроить сервисы роутера и правила файрволла, улучшив защиту роутера MikroTik и устройств локальной сети. Однако, если вы столкнетесь с каким-то проблемами при настройке, не стесняйтесь написать в комментариях. Я постараюсь помочь.

Комментарии 17

Добрый день. Столкнулся с проблемой и незнаю в какую сторону копа. В сети с моим микротиком находятся еще два (другие модели), и один из них «занял» все адреса моей подсети. И теперь получается если я подключаю оборудование в сеть пишет что адрес занят. Подскажите что не так я настроил?

https://i116.fastpic.org/big/2021/1103/af/a072bf850d419a471d024fc10bf97baf.png

В разделе «Разрешить ICMP» опечатка:

Protocol=icmp; Action: Action=drop

исправить на action=accept

Большое спасибо Евгений! Поправил.

Как оградиться от влазивающей соседки. Доступ к роутеру и ноуту есть. Не таскать же их с собой. Пароли менять боится — докажу что не сосед лезет. Вот только восстановил сеть. Начались выбрасывания из сети

И кстати, её IP я не вижу. Даже в настройках роутера

Едрён-батон, хоть бы слово понял. Это что? Куда прописывать? Ребята, вы ж для чайников пишете. Третья сотня водки зазря ушла. Эхххх. Не быть мне под защитой.

Что именно непонятно? Попробую помочь.

В квадратных скобках указана последовательность нажатия кнопок в окне Winbox.

Просто фраза, типа, «введите». Не понимаю куда вводить. Не в досе же в конце концов прописывать). Где то в настройках роутера. А там их тьма тьмущая. И все не русские. А в языке ангелов я, извините, профан.

У каждого пункта статьи указано два варианта выполнения:

1. вариант нажимать на пункты меню Winbox, они подписаны в квадратных скобках;

2. вариант «вводить» в терминал MikroTik (в окне управления Winbox, нажмите на кнопку New Terminal).

Например в первом пункте Пользователи:

Нажмите на кнопку [System], потом на кнопку [Users], в открывшемся окне нажмите на вкладку [Groups], потом на кнопку [+] и введите параметры нового пользователя.

Но, если нет знаний по оборудованию MikroTik, я бы не рекомендовал самостоятельную настройку этого оборудования или использовать вариант QuckSet (Быстрая настройка) из меню Winbox (этот «матер настройки» в меру удобно и безопасно настроит устройство).

Хотя если есть время и любопытство, то можно встать на тернистый путь настройки устройства с 0. 🙂 Но в комментариях это будет делать не так просто. 🙂

вот КМК полезные правила в RAW

/ip firewall raw

add action=drop chain=prerouting comment=»drop blocked list» dst-address-list=blocked_list

add action=drop chain=prerouting comment=»drop bruteforces» src-address-list=bruteforce_blacklist

add action=drop chain=prerouting comment=»drop from guest to local» dst-address-list=local_network src-address-list=guest_network

add action=drop chain=prerouting comment=»drop DNS» dst-port=53 in-interface-list=list_all_wan protocol=tcp

add action=drop chain=prerouting comment=»drop DNS» dst-port=53 in-interface-list=list_all_wan protocol=udp

add action=drop chain=prerouting comment=»drop SNPP» dst-port=444 in-interface-list=list_all_wan protocol=tcp

add action=drop chain=prerouting comment=»drop SNPP» dst-port=444 in-interface-list=list_all_wan protocol=udp

add action=drop chain=prerouting comment=»drop SMB» dst-port=445 in-interface-list=list_all_wan protocol=tcp

add action=drop chain=prerouting comment=»drop SMB» dst-port=445 in-interface-list=list_all_wan protocol=udp

add action=drop chain=prerouting comment=»drop NetBIOS» dst-port=137,138,139 in-interface-list=list_all_wan protocol=udp

1. Каждое правило которое будет добавлено в Firewall, является «преградой» для трафика, который проходит через ваш роутер. Обработка каждого правила затрачивает ресурсы CPU вашего роутера.

При больших объемах трафика, при большом количестве правил, при большом объеме выполняемых скриптов и слабом CPU роутера — это может оказаться проблемой, которая проявляется неожиданно.

Поэтому я стараюсь писать минимум правил и использовать объединение правил.

2. По мне это большой избыток правил, которые заставят CPU вашего роутера заниматься пустой тратой ресурсов. Посмотрите счетчик правила и оцените, какое количество пакетов, от общего числа блокируется данным правилом и оцените полезную нагрузку (каждое из правил это преграда для всех пакетов обрабатываемых роутером). В статье, все это будет отбрасываться последним правилом.

Так же рекомендую учесть «расположение роутера», большинство пользователей находится за NAT провайдера с «серым IP адресом», у них в целом отсутствует возможность прямого обращения извне и подобные правила будут создавать совершенно бесполезную нагрузку.

Например тестовый роутер с «белым IP адресом» заблокировал 8000 попыток обращения к уязвимым портам, а роутер за NAT провайдера — 270 попыток, за 6 дней.

Если количество обращений по данным портам — значительно, стоит выделить блокировку в отдельное правило, для снижения нагрузки на CPU роутера.

Задача статьи не стоит «Всеобъемлющее руководство по максимальной защите MikroTik на все случаи жизни».

Сомнительной полезности правило в случае, если в локалку проброшены какие-то порты

Правило конечно крутое

/ip firewall filter add action=add-src-to-address-list address-list=BlackList address-list-timeout=10h chain=input protocol=tcp connection-state=new dst-port=20-25,80,110,161,443,445,3128,3306,3333,3389,7547,8291,8080-8082 comment=»Rule #1 \»Block TCP port scanning\»: add a device scanning an unused port to BlackList.»

Я настраиваю Firewall по правилу «запрещено всё, что не разрешено» (и советую делать так же), хотя есть вариант настройки Firewall «разрешено всё, что не запрещено».

В моём случае трафик на 53 порт, с внешних интерфейсов будет отброшен финальным правилом, так же как и любой другой не разрешенный предыдущими правилами.

Я часто нахожу совет отклонения запросов на 53 порт (как и многих других) отдельным правилом, но перед написанием статьи у меня больше недели велись логи обращения к портам устройства.

Сравнив количество обращений к портам, были выбраны именно указанные в статье порты.

Я не отрицаю, что в практике сетевого администратора может быть и другой опыт, когда поток запросов на этот порт превысит совокупное обращение к другим портам, в этом случае, для снижения нагрузки на роутер, можно вынести отдельное правило в таблицу Prerouting (RAW).

Если я правильно понимаю, то вы запрещаете «TCP порты ловушки», но там отсутствует порт 53 (а там еще UDP).

На сколько я знаю, для микротика по нагрузке одинаково, сделаете вы 10 одинаковых правил с разными портами или сделаете одно правило с 10 портами через запятую.

Connect list mikrotik что это

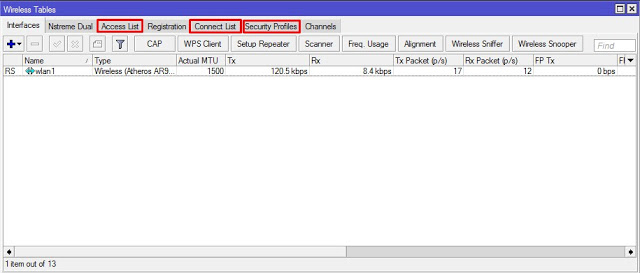

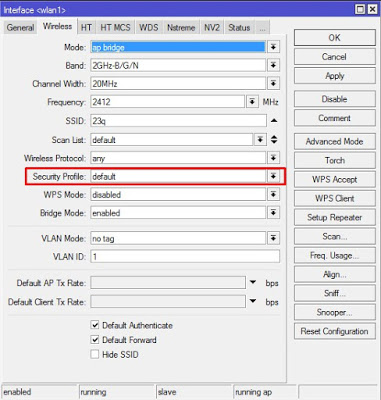

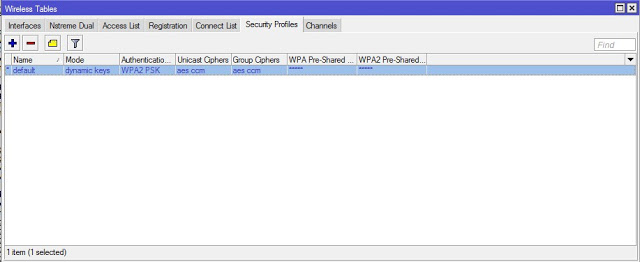

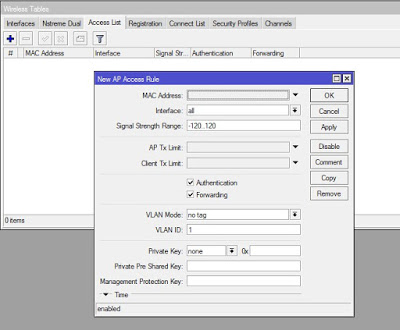

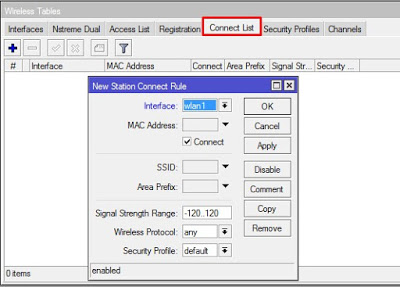

За защиту WiFi сети в Mikrotik отвечают три вкладки: Access List (/interface wireless access-list), Connect List (/interface wireless connect-list), Security Profiles (/interface wireless security-profiles).

Пример: вы хотите ограничить подключение к вашей точке доступа по MAC-адресам.

Пример: вы хотите автоматически подключать свою клиентскую станцию к точке доступа с максимальным уровнем сигнала (при наличии нескольких базовых станций).

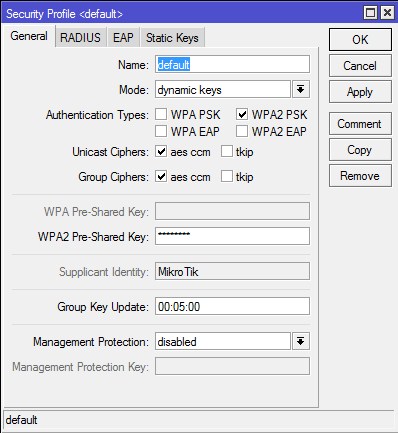

Security Profiles

При переходе на вкладку /interface wireless security-profiles видим такую картину.

Вкладка General

Для защиты беспроводной сети ВСЕГДА используем режим dynamic-keys.

Разница между WPA2-PSK и WPA2-ЕАР состоит в том, откуда берутся ключи шифрования, используемые в механике алгоритма AES. Для частных (домашних, мелких) применений используется статический ключ (пароль, кодовое слово, PSK (Pre-Shared Key)) минимальной длиной 8 символов, которое задается в настройках точки доступа, и у всех клиентов данной беспроводной сети одинаковым. Компрометация такого ключа (проболтались соседу, уволен сотрудник, украден ноутбук) требует немедленной смены пароля у всех оставшихся пользователей, что реалистично только в случае небольшого их числа. Для корпоративных применений, как следует из названия, используется динамический ключ, индивидуальный для каждого работающего клиента в данный момент. Этот ключ может периодический обновляться по ходу работы без разрыва соединения, и за его генерацию отвечает дополнительный компонент — сервер авторизации, и почти всегда это RADIUS-сервер.

Используем только aes-ccm.

Используем только aes-ccm.

Используем сложный пароль.

Поле не активно, если не используется Managment Protection.

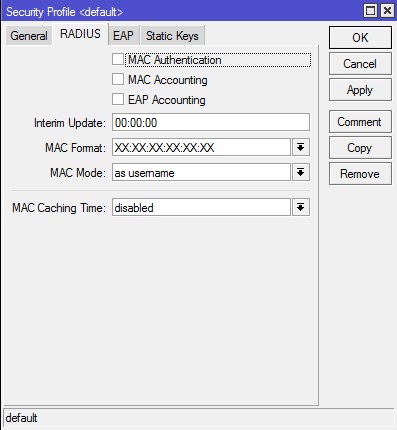

Вкладка RADIUS

Параметр не изменяем.

XX: XX: XX: XX: XX: XX

XXXX: XXXX: XXXX

XXXXXX: ХХХХХХ

XX-XX-XX-XX-XX-XX

XXXXXX-XXXXXX

XXXXXXXXXXXX

XX XX XX XX XX XX

Указывает как MAC-адрес клиента кодируется точкой доступа в атрибут User-Name RADIUS-сервера.

Параметр не изменяем.

Параметр не изменяем.

Параметр не изменяем.

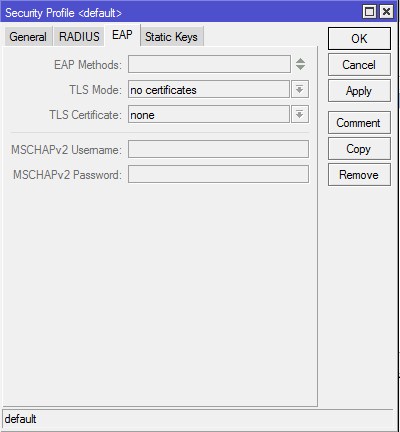

Вкладка EAP

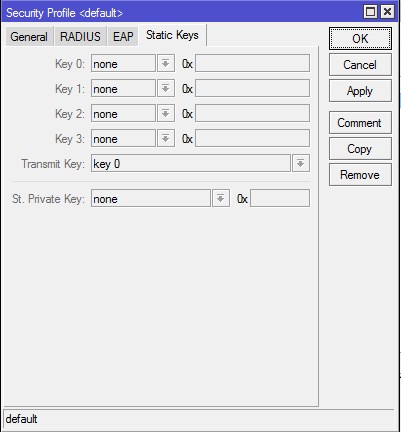

Вкладка Static Keys

Данный раздел активен если используется «static keys optional» и «static-keys-required» на вкладке «General». Он используется для ввода ключей WEP-шифрования.

Access List

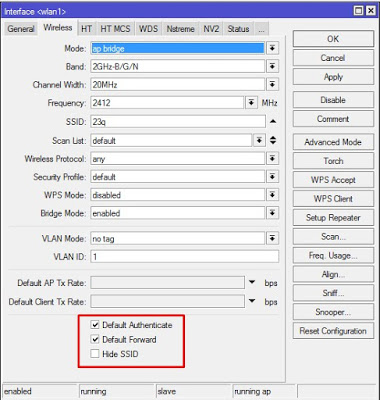

Чтобы включить доступ по правилам Access List, на вкладке Interfaces необходимо открыть свойства беспроводного интерфейса, где на вкладке Wireless, убрать галочку с параметра Default Authenticate.

После снятия галки, переходим в Access List и создаем правило. Оно может быть для каждого клиента свое, или общее на всех.

Обычно выставляют диапазон типа «-75..120» при наличии нескольких точек доступа в нормальной доступности.

Connect List

Общие рекомендации по безопасности WI-FI- сети:

Бонус

:local pop 4

:local mac

:local wifi [/log find message

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

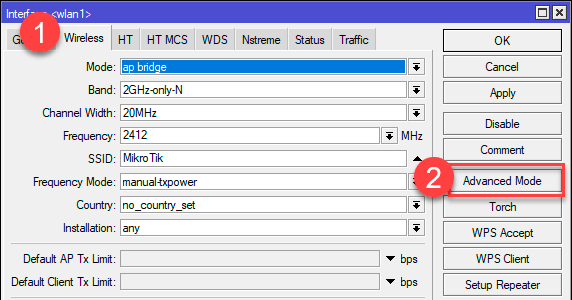

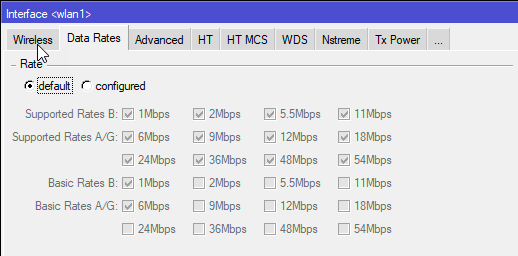

Расширенная настройка Wi-Fi на роутерах Mikrotik. Режим точки доступа

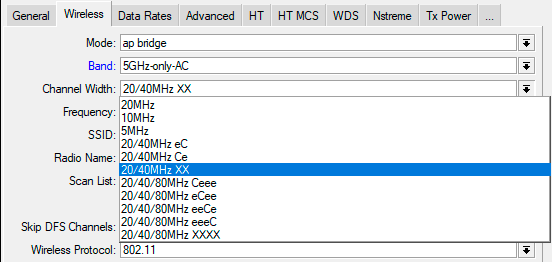

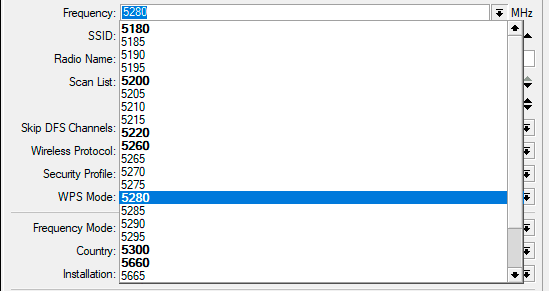

Все настройки беспроводной связи RouterOS расположены в разделе Wireless, открыв который мы увидим список беспроводных интерфейсов, в зависимости от модели роутера их будет один (2,4 ГГц) или два (2,4 ГГц + 5 ГГц). Большинство настроек для обоих диапазонов одинаково, поэтому мы будем рассматривать их применительно к диапазону 2,4 ГГц, делая необходимые отступления там, где появляются специфичные для диапазона 5 ГГц параметры.

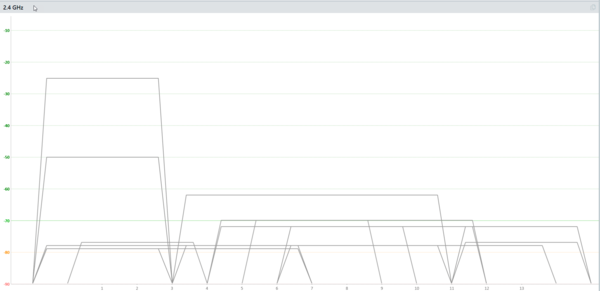

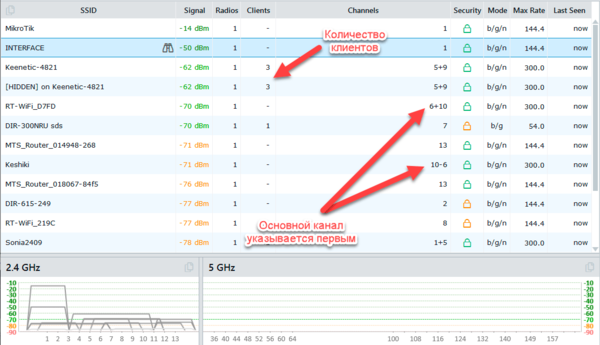

Когда устройства работают на соседних каналах, то «договориться» они не смогут и будут представлять друг другу межканальную помеху. Чем выше уровень сигнала соседней сети, тем хуже будет соотношение сигнал/шум и меньше доступная канальная скорость. Для примера приведем простую аналогию, попытайтесь продиктовать комбинацию букв и цифр собеседнику в условиях плохой слышимости, вы либо будете произносить буквы гораздо медленнее и отчетливее, либо вообще перейдете на фонетический алфавит, т.е. вместо «эн» и «эм» будете произносить «Николай» и «Михаил».

Что из этого следует? При выборе частоты следует выбирать часть диапазона с наиболее низким уровнем соседних сетей, а если приходится пересечься с широким каналом, то следует выбрать канал, совпадающий с его основной частотой. При нескольких равных вариантах следует выбрать частоту, на которой работает меньшее число клиентов. Все эти данные может предоставить любой сканер сети, в нашем случае это inSSIDer.

При таком раскладе широкий канал вам не нужен, но он включен в роутере по умолчанию и эффективно отравляет жизнь соседям, не принося вам никакой пользы. Но даже если у вас и появится оборудование способное эффективно работать с такими каналами, то вряд ли вы добьетесь заявленных скоростей. Почему? Да потому что со всех сторон у вас будут точно такие же соседи, чьи роутеры будут настроены на широкие каналы и будут эффективно ставить помехи друг другу.

Хотя если вы настраиваете Wi-Fi в загородном доме, где нет соседних мешающих сетей и есть много абонентов умеющих работать с широким каналом (ноутбуки), то мы не видим препятствий для их использования даже в диапазоне 2,4 ГГц.

Следующая пара параметров отвечает за имя беспроводной сети и наименование точки доступа:

Следующий блок настроек достаточно разноплановый, отражающий самые различные параметры работы точки доступа.

Еще раз обратим ваше внимание, данная настройка никак не ограничивает список доступных частот и каналов, а только ограничивает диапазон, используемый утилитами сканирования и мониторинга.

В диапазоне 5600-5650 ГГц (каналы 120, 124, 128) на которых работают погодные радары аэродромов (в России данные частоты к использованию запрещены) точка должна слушать перед началом работы в течении 10 минут.

Следует понимать, что данная опция никак не влияет на работу точки доступа на DFS-частотах: точка всегда будет уходить с частот DFS при появлении сигнала радара.

Ниже расположен достаточно важный блок настроек, который многие предпочитают сознательно игнорировать и совершенно зря.

И наконец добираемся до последних опций на данной закладке:

Опция Default Authenticate позволяет клиентам подключаться к точке доступа, если ее снять, то подключиться смогут только те клиенты, которые будут заранее включены в Access List. Default Forward разрешает беспроводным клиентам устанавливать связь между собой, рекомендуется снимать в гостевых и публичных сетях. Hide SSID отключает трансляцию SSID точкой доступа, для подключения такой сети SSID потребуется ввести вручную, однако это не сделает вашу сеть скрытой, она будет легко обнаружена любым сканером.

Использование трех последних опций имеет смысл только при включенной поддержке WMM и наличию потокового вещания (IPTV).

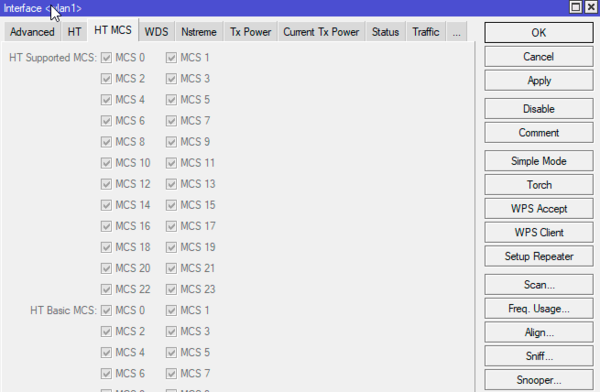

Что-либо изменять при настройке точки доступа здесь не требуется, особенно если вы не уверены в том, что вы делаете и что хотите получить. На практике иногда бывает необходимость отключить скоростные режимы в тяжелой эфирной обстановке, чтобы получить более стабильную связь, но на меньших скоростях.

Но чем большее количество состояний может иметь сигнал, тем ниже его помехоустойчивость. Различить два состояния можно даже при очень сильном уровне помех, а вот 64 состояния требуют достаточно высокого соотношения сигнал/шум. Таким образом, чем хуже эфирная обстановка, тем более простые способы модуляции можно использовать и тем ниже будет канальная скорость.

Теперь вернемся немного назад, на закладку Advanced, где сосредоточены опции для тонкой настройки работы точки доступа.

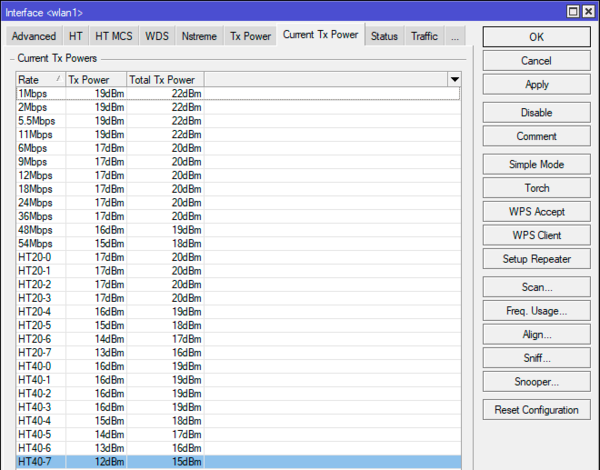

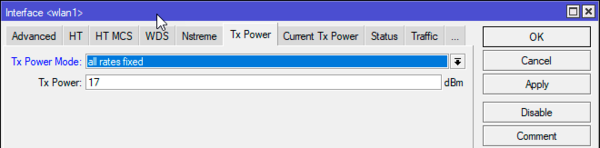

При установке Tx Power Mode в default устройство применит заранее заданные значения мощностей передатчика, специально подобранные для используемого чипа. Если Frequency Mode было выставлено в regulatory-domain, то произойдет ограничение мощности согласно региональным стандартам.

Отсюда же проистекает рекомендация снижать мощность точки доступа для обеспечения лучшего качества работы сети. И, наоборот, увеличение мощности точки может только ухудшить ситуацию. Дело в том, что параметры связи задает клиентское устройство, а не точка доступа. И если клиент видит хороший уровень сигнала от точки, то он выберет режим с высокой канальной скоростью, но в тоже время ни его передатчик, ни приемник точки не смогут обеспечить требуемого соотношения сигнал/шум и такая связь будет нестабильной. Внешне это будет проявляться как хороший уровень приема и высокая канальная скорость в свойствах соединения, но стабильной связи при этом не будет.

Данный режим имеет свои особенности, которые зависят от числа высокочастотных каналов (антенн), используемая нами hAP имеет два таких канала. В N-режиме точка доступа увеличивает излучаемую мощность на 3 dBm при двух каналах и на 5 dBm при трех. Поэтому на скриншоте выше мы установили мощность передатчика в 17 dBm, что будет соответствовать излучаемой мощности 20 dBm.

В AC-режиме точка наоборот будет снижать мощность на 3, 5 и 6 dBm при двух, трех и четырех каналах передачи, поэтому излучаемая мощность всегда будет равна заданной в параметре Tx Power.

Дополнительные материалы:

Mikrotik

The Dude

Помогла статья? Поддержи автора и новые статьи будут выходить чаще: