Компьютерная криминалистика (форензика) — обзор инструментария и тренировочных площадок

Форензика (компьютерная криминалистика, расследование киберпреступлений) — прикладная наука о раскрытии преступлений, связанных с компьютерной информацией, об исследовании цифровых доказательств, методах поиска, получения и закрепления таких доказательств. В этой статье мы рассмотрим популярные инструменты для проведения криминалистического анализа и сбора цифровых доказательств.

Дистрибутивы

Начнем обзор утилит со специализированного дистрибутива, содержащего большинство утилит, фреймворков и средств для криминалистического анализа.

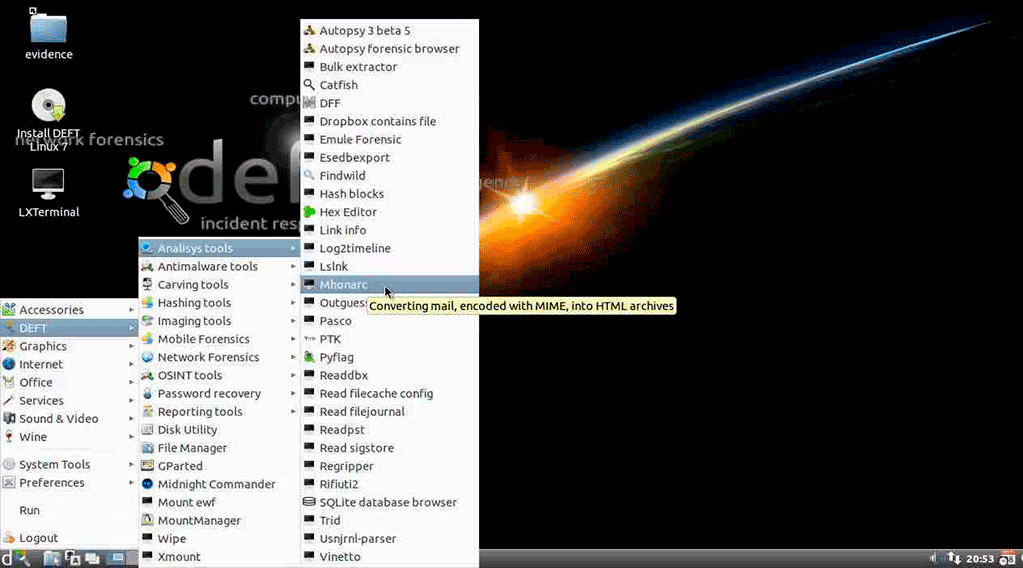

Digital Evidence & Forensics Toolkit: DEFT Linuix

Этот дистрибутив разработан на платформе Lubuntu и оснащен удобным графическим интерфейсом. Кроме того, в продукт добавлен набор профильных утилит, начиная от антивирусов, систем поиска информации в кэше браузера, сетевыми сканерами и утилитами для выявления руткитов и заканчивая инструментами, необходимыми при проведении поиска скрытых на диске данных.

Основное предназначение — проведение мероприятий по форензике — анализа последствий взлома компьютерных систем, определения потерянных и скомпрометированных данных, а также для сбора т.н. цифровых доказательств совершения киберпреступлений.

Фреймворки

Одним из самых популярных фреймворков является Volatility Framework — фреймворк для исследования образов содержимого оперативной памяти и извлечения цифровых артефактов из энергозависимой памяти (RAM).

Извлекаемые данные:

DFF (Digital Forensics Framework) — фреймворк для криминалистического анализа, интерфейсы представлены как в виде командной строки, так и GUI. DFF можно использовать для исследования жестких дисков и энергозависимой памяти и создания отчетов о пользовательских и системных действиях.

PowerForensics предоставляет единую платформу для криминалистического анализа жестких дисков в реальном времени.

Sleuth Kit (TSK) — это набор средств командной строки для цифровой судебной экспертизы, которые позволяют исследовать данные томов жестких дисков и файловой системы.

MIG: Mozilla InvestiGator — это платформа для проведения оперативных исследований на удаленных конечных точках. Фремйворк позволяет исследователям параллельно получать информацию из большого количества источников, ускоряя тем самым расследование инцидентов и обеспечение безопасности повседневных операций.

bulk_extractor — позволяет извлекать информацию с помощью специальных сканеров (почта, номер кредитной карты, GPS координаты, номера телефонов, EXIF данные в изображениях). Быстрота работы достигается за счет использования многопоточности и работы с жестким диском «напрямую».

PhotoRec — мультисистемная платформа для поиска и извлечения файлов с исследуемых образов операционных систем, компакт-дисков, карт памяти, цифровых фотокамер и т.д. Основное предназначение — извлечение удаленных (или утраченных) файлов.

Анализ сетевого взаимодействия

SiLK (System for Internet-Level Knowledge) — предназначен для эффективного сбора, хранения и анализа данных сетевого потока. SiLK идеально подходит для анализа трафика на магистрали или границе крупного, распределенного предприятия или провайдера среднего размера.

Wireshark — этот сетевой анализатор пакетов (или сниффер) может быть эффективно использован для анализа трафика (в том числе и вредоносного). Один из популярнейших инструментов. Функциональность, которую предоставляет Wireshark, очень схожа с возможностями программы tcpdump, однако Wireshark имеет графический пользовательский интерфейс и гораздо больше возможностей по сортировке и фильтрации информации. Программа позволяет пользователю просматривать весь проходящий по сети трафик в режиме реального времени, переводя сетевую карту в неразборчивый режим (promiscuous mode).

Материал для изучения

Для того чтобы проводить те или иные действия по анализу данных необходимо иметь базис теоретического материала по расследования киберпреступлений. Для этого я рекомендую ознакомиться со следующими изданиями:

Практические площадки

Для тестирования вышеперечисленного инструментария можно воспользоваться специализированными платформами или образами для анализа, представленными на визуализированой mindmap. В качестве первых образцов для тренировки рекомендую:

Искусство форензики. Теория, книги, курсы, полезные материалы

Содержание статьи

Форензика как наука о расследовании киберпреступлений

Вообще, «форензика» — это калька с английского слова forensics, которое, в свою очередь, является сокращенной формой от forensic science, «судебная наука», то есть наука об исследовании доказательств. В русском это понятие чаще называют криминалистикой, а слово «форензика» закрепилось за компьютерной ее частью.

Форензика — это удел спецов из групп быстрого реагирования, которые включаются в работу, если произошел инцидент, например взлом веб-сервера или утечка конфиденциальной информации, шифрование ценных данных и тому подобные проблемы. Перед экспертами-криминалистами в таком случае ставятся следующие задачи:

Отдельно в этой цепи существует этап формирования экспертного заключения по факту инцидента ИБ. К примеру, для судебных органов или иных компетентных в расследовании инцидента структур.

Сейчас все больше крупных компаний из тех, что имеют свой бренд услуг ИБ, в обязательном порядке заводят специализированную лабораторию и штат из нескольких экспертов по форензике. Также форензика часто идет в составе услуг компаний, которые далеки от сферы ИТ и занимаются, к примеру, финансовым аудитом. Ведь при расследовании финансового мошенничества до 100% всех доказательств может содержаться в компьютерных системах (ERP, CRM, BI, BPM и так далее).

Ну и конечно, эксперты по форензике — это неотъемлемая часть «управления К». Ведь чтобы возбудить уголовное дело по фактам компьютерных преступлений, сначала по нормам законодательства необходимо подтвердить сам факт преступления и определить его состав. Аналогично, если пострадавшая сторона обращается в суд за взысканием ущерба, возникшего из-за взлома, — тут уже без экспертизы никак не обойтись.

Отдельная тема — расследование целенаправленных атак, или APT. Их суть сводится к взлому целевых систем с использованием разнообразных векторов атак, инструментов, изощренных техник и методов, неизвестных до настоящего момента. На эту тему, кстати, в нашем журнале есть несколько добротных статей, вот тут с разбором двух кейсов, недавней историей со Сбербанком и небольшой теорией тут и тут.

Стоит ли говорить, что таски на форензику традиционно присутствуют и в CTF? Поэтому без знания хотя бы базовых техник расследований не обойтись. Кому интересно, есть примеры разбора тут и вот тут. А некоторые часто используемые тулзы, идущие в ход на CTF, мы рассмотрим чуть ниже.

Классификация

Любая наука склонна делиться на более мелкие темы. Чтобы окончательно почувствовать себя в институте, давай прикинем карту классификации нашего предмета.

Computer forensics — к ней относится все, что связано с поиском артефактов взлома на локальной машине: анализ RAM, HDD, реестра, журналов ОС и так далее.

Network forensics, как понятно из названия, имеет отношение к расследованиям в области сетевого стека — например, дампу и парсингу сетевого трафика для выявления таких интересных вещей, как RAT, reverse shell, backdoor-туннели и тому подобное.

Forensic data analysis посвящена анализу файлов, структур данных и бинарных последовательностей, оставшихся после атаки или использовавшихся при вторжении.

Mobile device forensics занимается всем, что касается особенностей извлечения данных из Android и iOS.

Hardware forensic — экспертиза аппаратного обеспечения и технических устройств (примеры тут, тут и еще тут, все ссылки — на PDF). Это направление наименее популярно и наиболее сложно. Сюда входит разбор данных на низком уровне (микроконтроллера, прошивки или BIOS), ресерч специфических особенностей работы устройства, к примеру диапазона частот работы Wi-Fi-передатчика или внутреннего устройства скиммера, устанавливаемого на банкоматы.

Методы и техники экспертизы

Как и в случае с анализом малвари, есть два основных подхода к экспертизе взломанной машины — статический и динамический анализ. Задачи статического анализа — создать (скопировать) образ жесткого диска или дампа оперативной памяти, выявить и восстановить удаленные файлы, остатки аномальных файлов в %TEMP% и системных директориях, собрать историю серфинга веб-браузера, системные логи (события авторизации, аудит доступа к файлам и директориям и так далее), получить список запущенных в памяти процессов и открытых коннектов сети.

Динамический анализ, или live-анализ, использует нарезку из снапшотов системы, запускаемой в различных условиях для получения полной картины происходящего. К примеру, малварь склонна удалять свой код и следы инфицирования после определенных действий. И если снапшот взломанной системы был снят до этого момента, есть реальный шанс получить данные о том, что эта малварь делала на компьютере жертвы. Соответственно, в качестве подшивки электронных свидетельств здесь могут выступать скриншоты, логи коннектов в сеть, передаваемый трафик, сравнение состояния файловой системы ОС до и после инцидента.

Есть неплохая статейка (PDF) на английском языке, где вкратце описываются и сравниваются эти методы. И еще одна обзорная публикация — на небезызвестном портале InfoSec Resources.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Компьютерная криминалистика (Форензика)

Если вам когда-нибудь приходилось разбираться в чужом компьютере, а не просто форматировать его, — это значит вы уже занимались компьютерной криминалистикой, т.е. форензикой! С одной только разницей, что у специалистов в этой области задач намного больше. Они анализируют трафик, системные сбои, ошибки пользователей и разные инциденты информационной безопасности, ведут их учет и ищут сокрытые данные и другие возможные следы взлома.

В задачи специалистов компьютерной криминалистики так же входит обнаружение неконтролируедамых изменений систем и сбои программного обеспечения, нарушение правил доступа и несоблюдение политики или рекомендаций по «Информационной безопасности». В этой статье мы рассмотрим утилиты и ссылки на полезные ресурсы, которые помогут вам глубже разобраться в искусстве форензики.

Форензика — компьютерная криминалистика

Слово «Форензика» появилось в русском языке от английского слова Forensics, что означает наука об исследовании доказательств или попросту говоря компьютерная криминалистика.

Специалисты в области форензики незаменимы при необходимости быстро обнаружить и проанализировать инциденты ИБ, например, взлом веб-сервера или причины утечки конфиденциальной информации, шифрование конфиденциальных данных и т.д. В таких случаях перед экспертами-криминалистами ставятся следующие задачи:

В случае необходимости в их задачи так же входит формирование экспертного заключения по факту инцидента ИБ в случае расследования такового, например, судебными органами. Ведь по нормам законодательства необходимо сначала подтвердить сам факт преступления и определить его состав, и только затем можно возбудить уголовное дело, в данном случае по фактам компьютерных преступлений.

В настоящее время все больше и больше крупных и не очень компаний в обязательном порядке организовывают специализированный отдел или хотя бы штат из нескольких экспертов по форензике. К таким компаниям относятся не только компании сферы информационных технологий, но также и компании далекие от нее, например, финансовые (т.к. при расследовании финансовых преступлений большинство доказательств можно найти в компьютерных системах) и др.

Отдельная тема — расследование целенаправленных атак, или APT. Их суть сводится к взлому целевых систем с использованием разнообразных векторов атак, инструментов, изощренных техник и методов, неизвестных до настоящего момента. На эту тему, кстати, на нашем сайте есть не мало добротных статей, например «Расследование попытки взлома Сбербанка».

Стоит ли говорить, что задачки на форензику традиционно присутствуют и в CTF? Поэтому без знания хотя бы базовых техник расследований не обойтись. А некоторые часто используемые инструменты, идущие в ход на CTF, мы рассмотрим чуть ниже.

Классификация компьютерной криминалистики

Любая наука склонна делиться на более мелкие темы. Чтобы окончательно почувствовать себя в институте, давайте прикинем карту классификации компьютерной криминалистики.

Методы и техники компьютерной криминалистики

Как и в случае с анализом вредоносных программ, есть два основных подхода к экспертизе взломанной машины:

Статический анализ. Задачи статического анализа — создать (скопировать) образ жесткого диска или дампа оперативной памяти, выявить и восстановить удаленные файлы, остатки аномальных файлов в %TEMP% и системных директориях, собрать историю серфинга веб-браузера, системные логи (события авторизации, аудит доступа к файлам и директориям и так далее), получить список запущенных в памяти процессов и открытых коннектов сети.

Динамический анализ, или live-анализ, использует нарезку из снапшотов системы, запускаемой в различных условиях для получения полной картины происходящего. К примеру, малварь склонна удалять свой код и следы инфицирования после определенных действий. И если снапшот взломанной системы был снят до этого момента, есть реальный шанс получить данные о том, что эта малварь делала на компьютере жертвы. Соответственно, в качестве подшивки электронных свидетельств здесь могут выступать скриншоты, логи коннектов в сеть, передаваемый трафик, сравнение состояния файловой системы ОС до и после инцидента.

Есть неплохая статейка (PDF) на английском языке, где вкратце описываются и сравниваются эти методы.

Основные инструменты форензики

Первое, что нужно сделать в начале компьютерной криминалистической экспертизы, — это собрать и сохранить информацию, чтобы затем можно было восстанавливать хронологию и поведенческую картину инцидента.

Давайте посмотрим, какие инструменты по умолчанию должны быть в инструментарии эксперта Форензики. Начнем с самого главного — снятия образа диска для последующего анализа в лабораторных условиях.

Создание образа диска, раздела или отдельного сектора

Обработка сформированных образов дисков

Сбор данных с жестких дисков

Анализ файлов найденных на жестких дисках

Извлечение данных из файлов

Обработка данных в оперативной памяти (RAM)

Анализ сетевого стека и браузеров

Анализ email-сообщений

Поиск артефактов на HDD и периферии

Специализированные паки и фреймворки

Конечно, это далеко не все инструменты, которые могут пригодиться, а только известные и часто встречающиеся программы.

Собираем свою лабораторию

Для анализа и сбора артефактов нам будет нужна специальная лаборатория. Поскольку мы будем акцентироваться только на софтовой составляющей экспертизы, то есть без ковыряния железок, нам в качестве основы вполне хватит пула из нескольких виртуальных машин и специализированных дистрибутивов с необходимым софтом. Гипервизор я вам предлагаю выбрать на свой вкус, это может быть и бесплатный VirtualBox, и VMware.

Подробнее о том, какие бывают дистрибутивы, читайте в статье «Дистрибутивы для криминалистического анализа». Ясное дело, можно собрать и свой, но зачем, если есть специализированные? Лично я предпочитаю DEFT или, как вариант, Remnux, но CAINE и Parrot OS тоже достойны внимания, не говоря уже о платных Encase и SMART Linux.

Материалы для изучения компьютерной криминалистики

Книги

Так вышло, что русскоязычной литературы по компьютерной криминалистики практически нет. Да оно и неудивительно, форензика как прикладная деятельность стала популярна относительно недавно.

Материалы и курсы

Для тех, кто хочет проверить свои знания в деле форензики, доступен бесплатный онлайновый тест Computer Forensics Fundamentals.

Полезные ссылки

Мобильная форензика

Остальные направления

Площадки для тренировки

После изучения матчасти, я уверен, вы готовы ринуться в бой, чтобы проверить свои навыки. Но вряд ли у каждого будет возможность сразу попасть на «живое» расследование. Начинать тренировки лучше, как говорилось в классическом фильме, «на кошках». В данном случае в роли фарфоровых кошек из «Операции Ы» выступают заранее подготовленные образы с артефактами, которые нужно извлечь и проанализировать.

Краткие руководства и примеры парсинга дампов сетевого трафика можно найти тут, вот тут и на русском вот еще тут.

Другие полезные ресурсы

Заключение

Вот наш довольно сжатый ликбез по форензике и подошел к финалу. Надеюсь, что вам было интересно, вы узнали что-то новое о расследовании инцидентов, заинтересовались темой компьютерной криминалистики и получили хороший импульс прокачивать матчасть, свои скиллы и развиваться дальше!

Средства сбора данных в компьютерно-технической экспертизе

В этой статье я расскажу о некоторых особенностях различных способов создания копий (образов) носителей информации в компьютерной криминалистике (форензике). Статья будет полезна сотрудникам отделов информационной безопасности, которые реагируют на инциденты ИБ и проводят внутренние расследования. Надеюсь, что и судебные эксперты, проводящие компьютерно-техническую экспертизу (далее КТЭ), найдут в ней что-то новое.

Автор полагает (и многие исследователи с этим согласны), что исследовать в ходе КТЭ оригинал носителя вообще нежелательно. Чтобы гарантировать неизменность информации, а также оставить возможность проведения повторной или дополнительной экспертизы, надо оставить оригинал нетронутым. А все исследования проводить с его копией. Это не только надежнее, но и удобнее, поскольку копию можно сделать на таком носителе, который лучше приспособлен для имеющихся у эксперта инструментов, надежнее, быстрее.

Н.Н. Федотов. Форензика – компьютерная криминалистика

Чтобы созданный образ был криминалистически достоверен, нужно, во первых, в процессе создания не изменить содержимого исследуемого носителя, во вторых, после извлечения образ должен побитово соответствовать исследуемому носителю. Такой образ будет содержать не только живые файлы, но и служебные данные, свободные области файловых систем и области неразмеченные файловыми системами.

Если вы, подобно слону в посудной лавке, подключите исследуемый носитель к обычной операционной системе (ОС), то произойдет необратимое: в стандартной конфигурации ОС активирует устройство сразу после обнаружения, смонтирует файловые системы и, не спрашивая вас, изменит его содержимое. Windows, например, без спроса изменяет временные метки в атрибутах файлов (в некоторых случаях), создает скрытые папки Корзины, сохраняет информацию о конфигурации.

Предотвратить изменение информации на носителе можно двумя способами: аппаратно или программно.

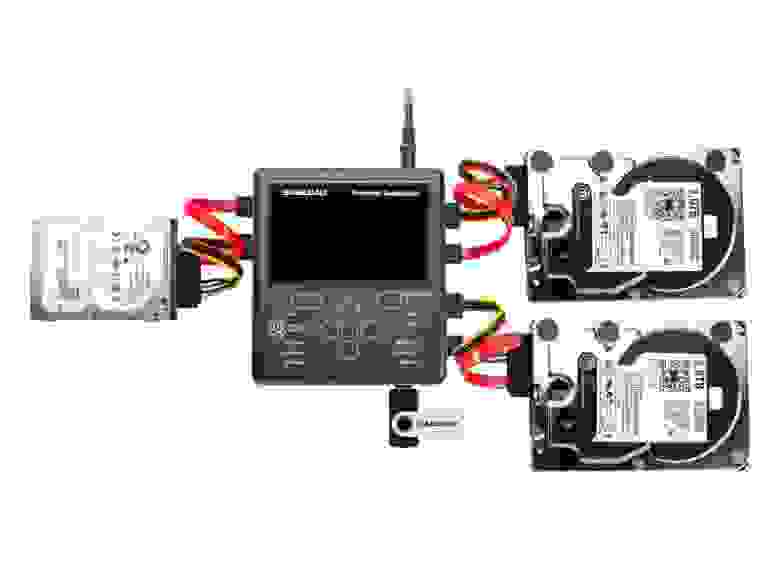

Аппаратные блокираторы записи

С аппаратными решениями я не работал, но приведу немного теории из интернетов. Бывают блокираторы записи (bridge), через которые исследуемые носители информации подключаются к компьютеру, а бывают дубликаторы (duplicator), которые умеют автономно создавать полные копии и образы исследуемых дисков.

Блокираторы записи перехватывают команды записи от ОС и предотвращают их передачу на носитель информации. Когда это возможно, они сообщают ОС, что устройство подключено в режиме «только чтение», иначе просто сообщают ОС об ошибках записи. Некоторые устройства используют встроенную память для кэширования записанных данных и создают для ОС видимость того, что данные на диске действительно изменились.

Аппаратные решения безусловно имеют свои плюсы, но есть у них и недостатки:

Загрузочные диски для компьютерной криминалистики

Софтверизация неизбежна в компаниях с распределенной территориальной структурой (особенно, если у вас нет желания попилить половину бюджета ИТ на железяки, которые могут никогда не понадобиться). Программные решения сэкономят вам время в случае массовых инцидентов: вы можете создать столько загрузочных флешек, сколько вам нужно исследовать компьютеров, а после запустить создание образов на всех компьютерах одновременно. Осталось только определиться, что за софт должен быть на этих загрузочных флешках.

Linux дистрибутивы

Снять образ можно одним из многочисленных специализированных дистрибутивов Linux, вот некоторые из них: Rip Linux, DEFT Linux, CAINE, Paladin, Helix, Kali. В некоторых при загрузке нужно выбрать режим forensic mode (или что-то в этом духе). Часть из этих дистрибутивов уже содержат ПО для анализа образов.

Некоторые проблемы режима «только чтение» у Linux дистрибутивов описаны здесь. Но самая главная проблема Linux — относительная сложность в использовании, и, как следствие, отсутствие персонала, обладающего достаточной экспертизой. В Linux для снятия образа придется использовать командную строку (например, ftk imager под linux существует только в консольной версии), где одна опечатка может уничтожить все свидетельства (пусть эта история и оказалась вирусной рекламой, но не просто же так в нее многие поверили).

Windows загрузочные диски

Чтобы можно было доверить создание образа любому рядовому сотруднику ИТ, нужно сократить до минимума вероятность ошибки. С этим хорошо справляется специальная сборка Windows Forensic Environment (WinFE), которая имеет графический интерфейс во многом похожий на обычный Windows, при этом ограниченный только необходимыми функциями. WinFE была создана компьютерным криминалистом, работающим в Microsoft. Сборка основана на WinPE и работает по аналогии с «forensically sound» Linux дистрибутивами, которые не монтируют разделы в процессе загрузки.

Вот несколько сильных сторон WinFE:

Самый простой способ собрать WinFE — утилита из проекта WinBuilder Mini-WinFE. Вам понадобятся дистрибутив Windows и ПО, которое вы захотите включить в сборку. На выходе вы получите ISO файл, который можно записать на CD или на USB (с помощью Rufus).

Основной сценарий использования WinFE:

Supported applications include — CloneDisk (included)

DMDE (included)

Forensic Acquisition Utilities (included)

FTK Imager (copied from local install)

HWiNFO (included)

LinuxReader (downloaded automatically)

MW Snap (included)

NT Password Edit (included)

Opera (included)

Sumatra PDF Reader (included)

WinHex (copied from local install)

X-Ways Forensics (copied from local install)

Write Protect Tool (included)

За особое поведение WinFE в процедуре подключения дисков отвечают два параметра реестра:

Существуют как минимум семь версий WinFE, каждая доступна в варианте 32 и 64 бита.

Каждая из версий имеет свой набор возможностей, подробное сравнение, но я рекомендую 32-битную версию Windows FE 5.x (подробности ниже).

Итак, во время загрузки WinFE не монтирует разделы, а предлагает сделать это пользователю самостоятельно с помощью специальной утилиты Write Protect Tool (WProtect.exe, автор Colin Ramsden). Как следует из названия, эта утилита предотвращает запись на диск.

Впрочем, и у WinFE были случаи непреднамеренной записи. Важно, что эти случаи хорошо изучены, относятся к старым версиям Windows

Книжная полка компьютерного криминалиста: 11 лучших книг по Digital Forensics, Incident Response и Malware Analysis

Хотите разобраться в компьютерной или мобильной криминалистике? Научиться реагированию на инциденты? Реверсу вредоносных программ? Проактивному поиску угроз (Threat Hunting)? Киберразведке? Подготовиться к собеседованию? В этой статье Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, собрал топ-11 книг по компьютерной криминалистике, расследованию инцидентов и реверсу вредоносных программ, которые помогут изучить опыт профессионалов, прокачать свои скиллы, получить более высокую должность или новую высокооплачиваемую работу.

Когда я пришел в компьютерную экспертизу — а это был в 2000 год — из методической литературы у специалистов было только 71 страничное пособие: «Общие положения по назначению и производству компьютерно-технической экспертизы: Методические рекомендации», выпущенное МВД России и ряд публикаций в различных периодических изданиях. И даже эти немногие материалы были доступны лишь ограниченному кругу. Приходилось искать, ксерокопировать, переводить иностранные книги по форензике — литература достойного качества по этой теме на русском языке отсутствовала.

Сейчас ситуация немного другая. Литературы очень много, как и раньше она преимущественно на английском языке. И чтобы сориентироваться в этом море информации, чтобы в 101 раз не перечитывать книгу, содержащую материал начального уровня, я подготовил эту подборку, изучить которую будет полезно как начинающим, так и профессионалам.

1. File Systems Forensic Analysis

автор: Brian Carrier

В своей работе автор использовал такой известнейший криминалистический инструмент, как Sleuth Kit (TSK), разработанный им на основе The Coroner’s Toolkit. Любой желающий может повторить шаги, проделанные автором с помощью этого инструмента, или провести свои исследования. Графическая оболочка Sleuth Kit — программа Autopsy — широко применяется для криминалистического анализа цифровых доказательств и расследования инцидентов.

Эта книга переведена на русский язык под названием «Криминалистический анализ файловых систем». Но будьте аккуратны с изложенной в ней информацией, так как в переводе есть неточности, которые в некоторых случаях серьезно искажают смысл.

2. Incident Response & Computer Forensics (третье издание)

авторы: Jason T. Luttgens, Matthew Pepe, Kevin Mandia

Книга получилась настолько хорошей, что ее включили в комплект учебных материалов по курсу SANS «FOR508: Advanced Incident Response, Threat Hunting, and Digital Forensics» — топовому учебному курсу по расследованию инцидентов.

Существует переводное издание этой книги: «Защита от вторжений. Расследование компьютерных преступлений». Перевод издан в России двумя тиражами. Но поскольку переводилась первая версия книги, информация в ней устарела.

3. Investigating Windows Systems

автор: Harlan Carvey

4. Digital Forensics and Incident Response (второе издание)

автор: Gerard Johansen

Дополнительно читатель получит базовое представление об исследовании системных журналов, узнает принципы реверса вредоносных программ, основы проактивного поиска угроз (Threat Hunting’а) и киберразведки (Threat Intelligence), а также ознакомится с правилами написания отчетов.

5. Windows Forensics Cookbook

авторы: Oleg Skulkin, Scar de Courcier

6. The Art of Memory Forensics: Detecting Malware and Threats in Windows, Linux, and Mac Memory

автор: Michael Hale Ligh

Рекомендуется к прочтению тем, кто решил максимально подробно разобраться в том, какие криминалистические артефакты можно найти в оперативной памяти.

7. Network Forensics

8. Practical Mobile Forensics: Forensically investigate and analyze iOS, Android, and Windows 10 devices (четвертое издание)

авторы: Rohit Tamma, Oleg Skulkin, Heather Mahalik, Satish Bommisetty

9. Learning Android Forensics: Analyze Android devices with the latest forensic tools and techniques (второе издание)

авторы: Oleg Skulkin, Donnie Tindall, Rohit Tamma

10. Learning Malware Analysis: Explore the concepts, tools, and techniques to analyze and investigate Windows malware

автор: Monnappa K. A.

Читатель узнает, как настроить свою лабораторию для анализа вредоносных программ, ознакомится с методами статического и динамического анализа подобных программ, получит уроки работы с интерактивным дизассемблером IDA Pro, узнает, как обходить обфускацию — технологию, усложняющую изучение исходного кода программ.

Эта книга доступна в переводе на русском языке: «Анализ вредоносных программ».

11. Rootkits and Bootkits: Reversing Modern Malware and Next Generation Threats

авторы: Alex Matrosov, Eugene Rodionov, Sergey Bratus

Читатель ознакомится с такими темами, как процесс загрузки 32- и 64-разрядных операционных систем Windows, на примерах вместе с авторами разберет методы анализа конкретных руткитов и буткитов, узнает о векторах атак на BIOS и UEFI и разработке методов детектирования подобных атак, узнает о применении виртуализации для анализа поведения буткитов.