Пошаговая инструкция подключения и настройки CloudFlare

Сейчас читают:

Содержание:

Что такое CloudFlare

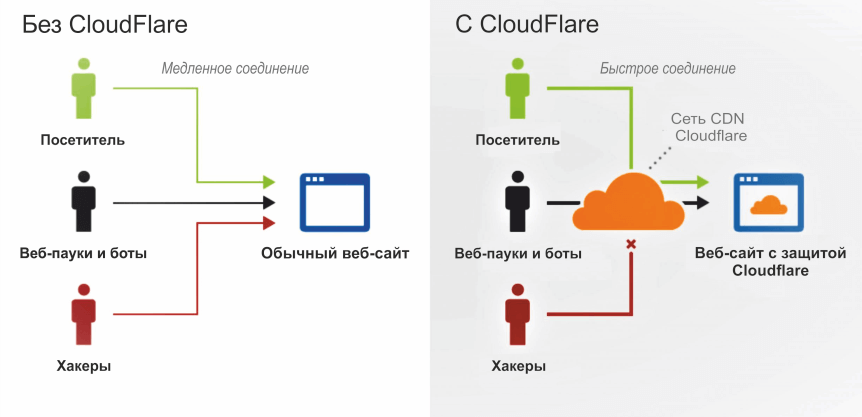

Cloudflare – это сервис, который специализируется на предоставлении услуг сети CDN (Content Delivery Network), защите от DDoS-атак и сетевой безопасности. Основным направлением в работе сервиса является именно обслуживание CDN — глобальной сети распределения трафика сайтов по принципу географической близости сервера к пользователю, пославшему запрос в браузере.

Цепочка раскиданных по миру серверов Cloudflare работает как reverse proxy (« обратный прокси»). Она автоматически кеширует контент сайтов клиентов и быстро отдает его веб-посетителям от ближайшего по расположению центра данных.

Разберем по шагам как подключить сервис Cloudflare и выполнить дополнительные настройки его компонентов.

Как зарегистрироваться на CloudFlare

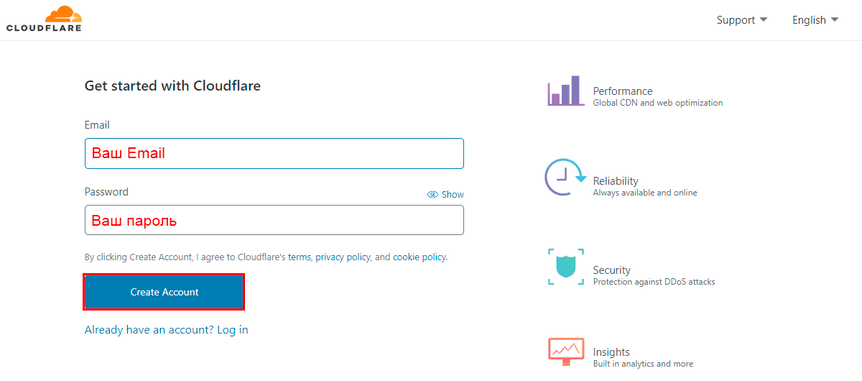

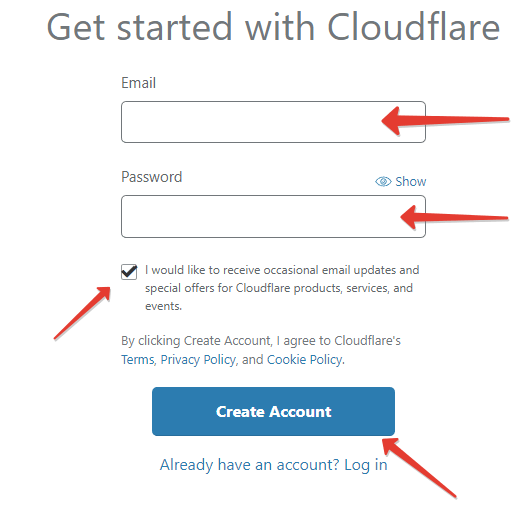

В появившемся окне нужно указать свою электронную почту и пароль, а затем нажать «Create Account» («Создать аккаунт»).

На указанную почту должно прийти письмо со ссылкой для подтверждения созданного аккаунта. Нужно перейти по ней, чтобы завершить регистрацию.

Как подключить CloudFlare к сайту

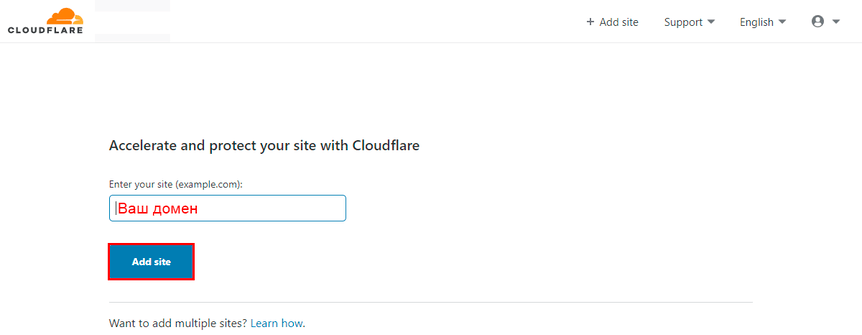

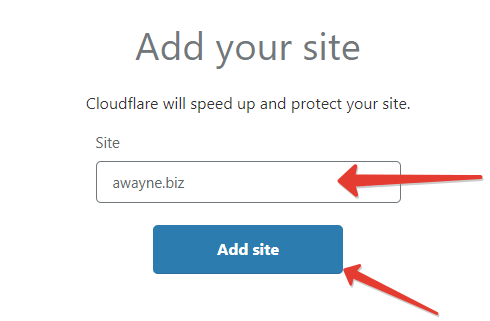

Сразу после регистрации сервис предложит пользователю ввести доменное имя в появившемся окне.

Также доменное имя можно добавить в верхнем меню. Для этого нужно войти в аккаунт и на главной странице нажать «Add site» («Добавить сайт»).

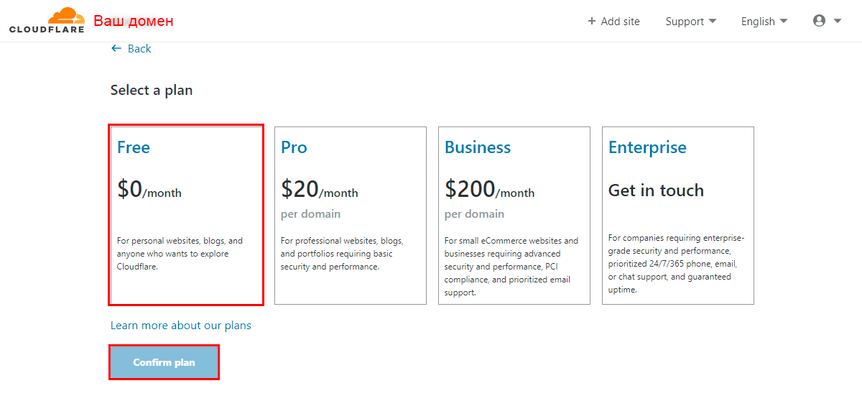

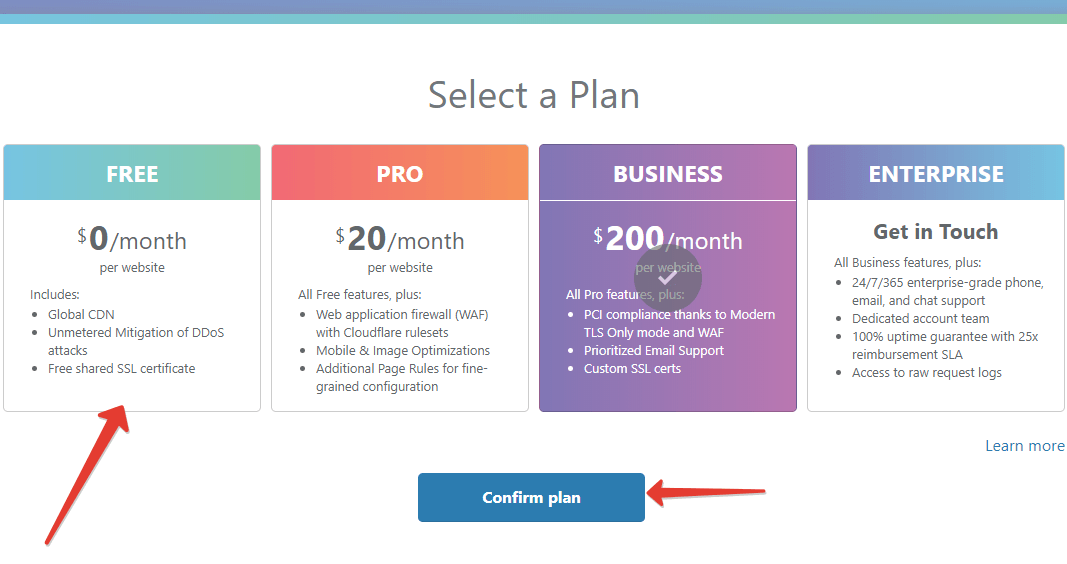

В рамках данной статьи будет рассмотрен тарифный план «Free» («Бесплатный»). После выбора тарифа, нужно нажать «Confirm plan» («Подтвердить тариф») для подтверждения выбора.

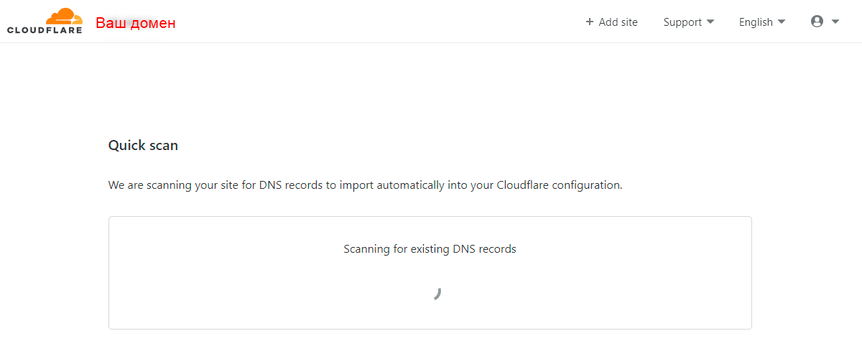

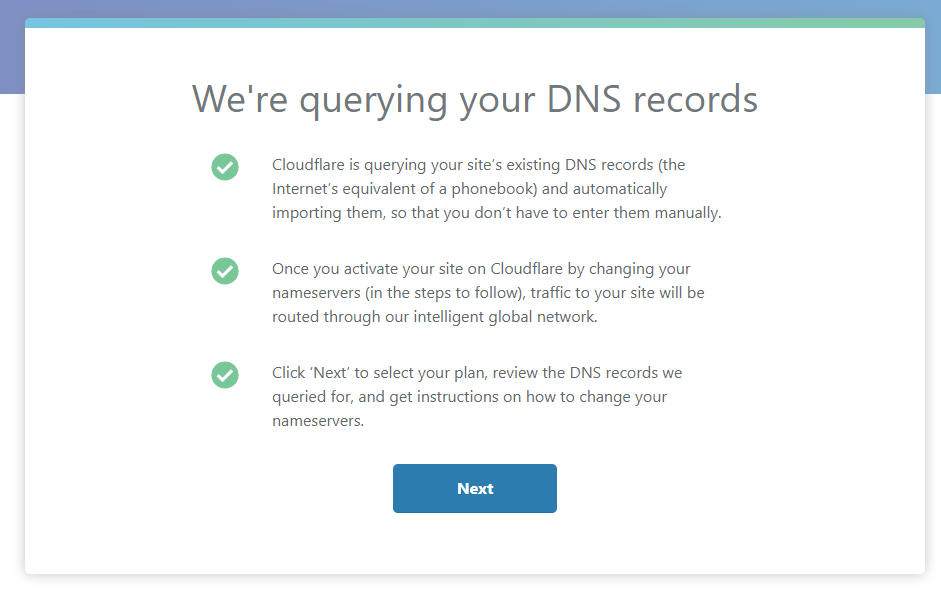

После подтверждения система выполнит быстрое сканирование указанного доменного имени.

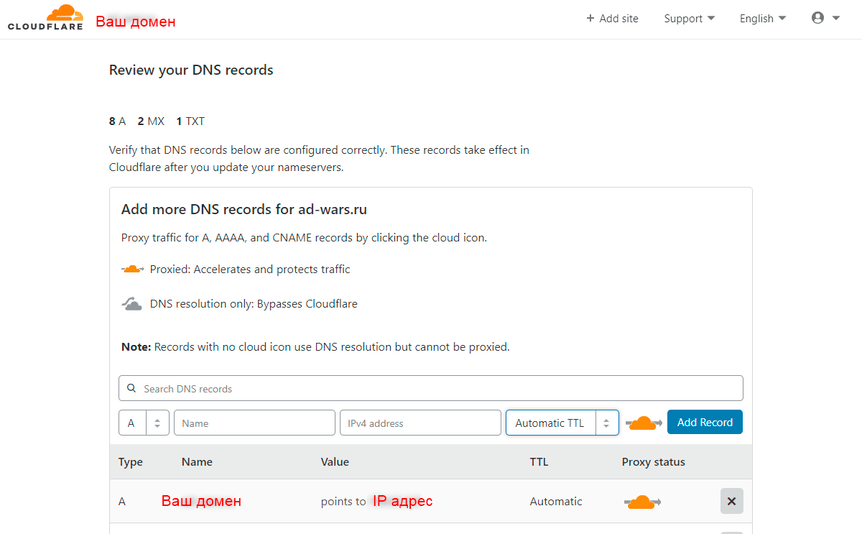

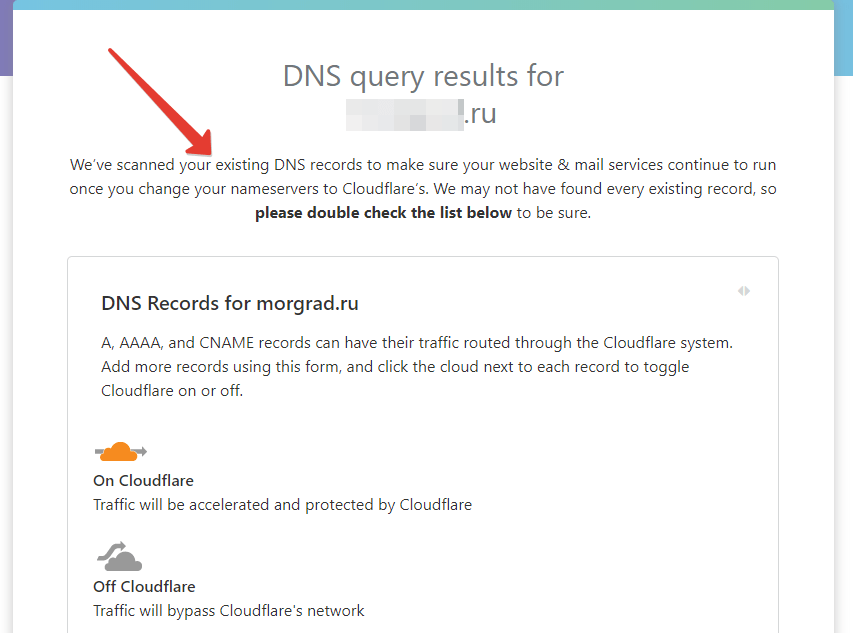

После завершения сканирования, система CloudFlare покажет текущие настройки DNS пользователя. Их нужно проверить, если они верны, то можно переходить к изменению NS-серверов для домена.

Как изменить NS-серверы домена

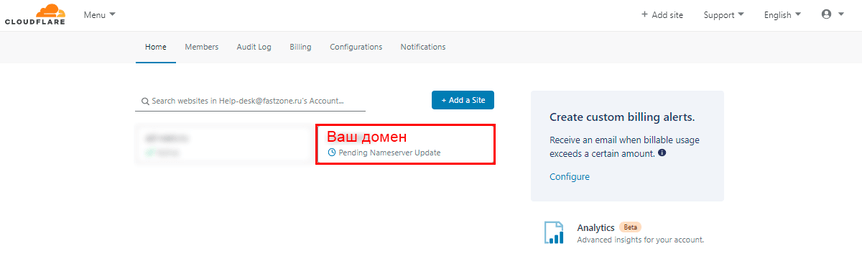

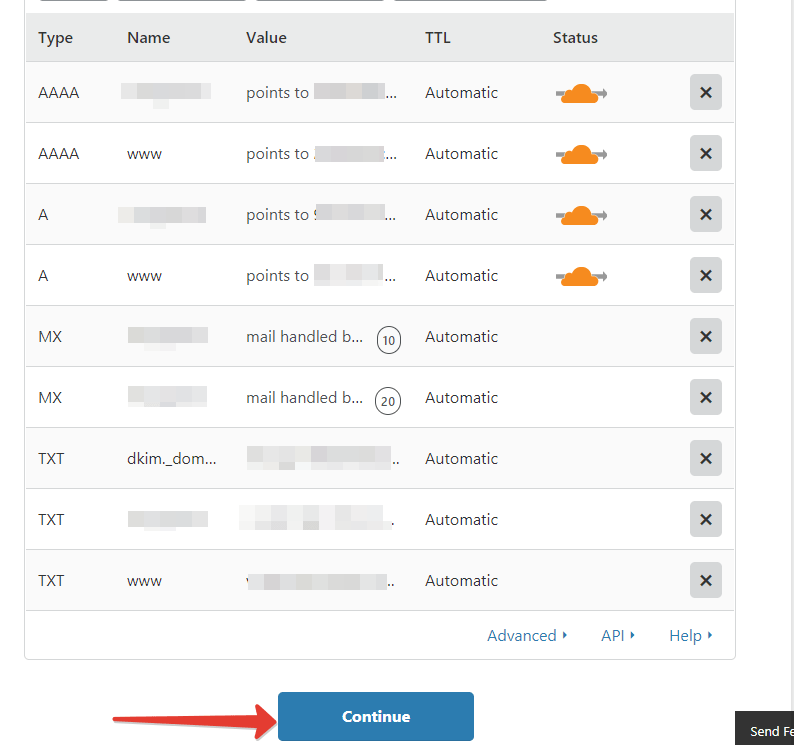

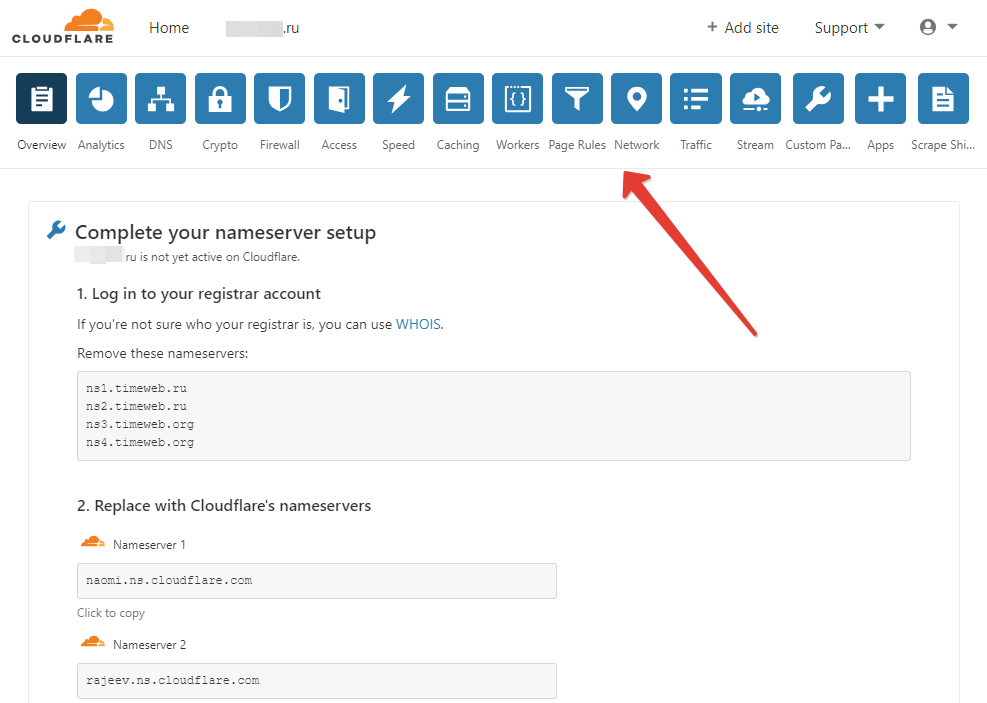

После входа в систему и добавления доменного имени в систему CloudFlare, нужно произвести изменение текущих NS-серверов на CloudFlare. Для этого следует перейти на главную страницу в личном кабинете CloudFlare. После чего, нужно выбрать домен со статусом «Pending Nameserver Update» («Требуется обновление NS-сервера») и нажать на него.

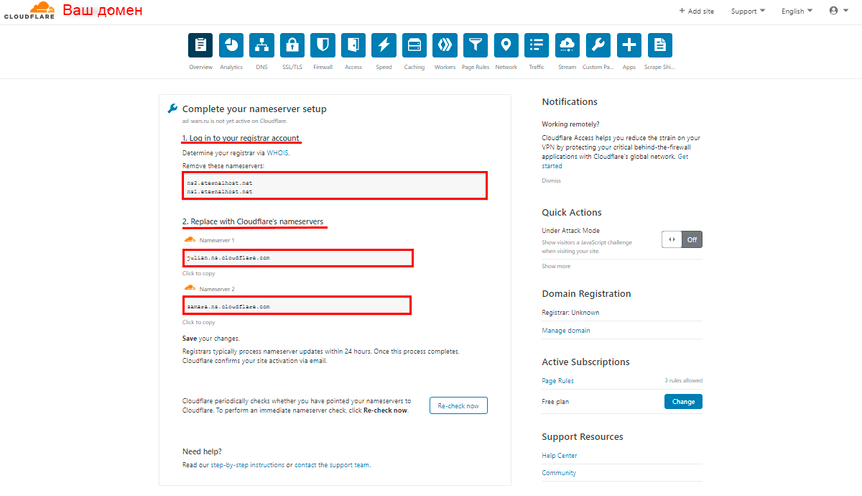

Откроется окно, в котором будет предложено завершить настройки NS-серверов. В первом пункте — «Log in to your registrar account» («Войдите в зарегистрированный аккаунт») будут показаны текущие настройки NS-серверов. Во втором пункте — «Replace with Cloudflare’s nameservers» («Замените на серверы имен Cloudflare»), на какие значения их нужно заменить.

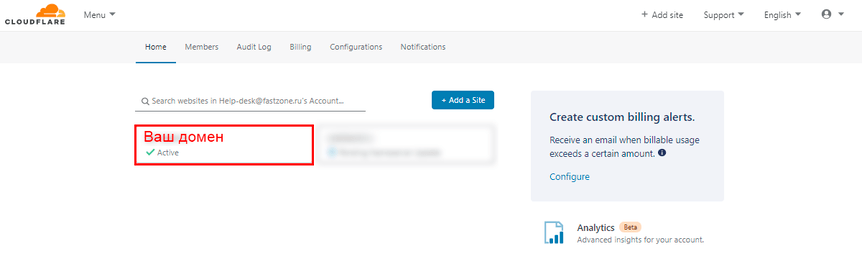

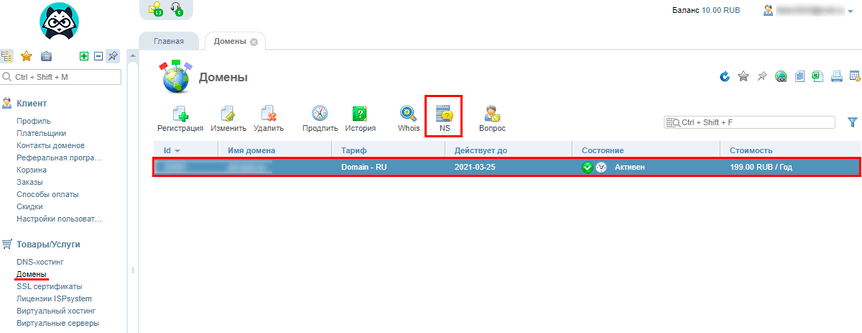

Для смены NS-серверов нужно перейти на сайт регистратора вашего домена и там прописать новые адреса. Нужно дождаться, пока произойдет смена. Обычно, это занимает до 24 часов. После этого, домен пользователя на главной странице его личного кабинета CloudFlare получит статус «Active» («Активен»).

В разделе «NS» следует удалить уже существующие записи и прописать серверы, которые указаны в пункте «Replace with Cloudflare’s nameservers» личного кабинета Cloudflare.

Как установить SSL-сертификат

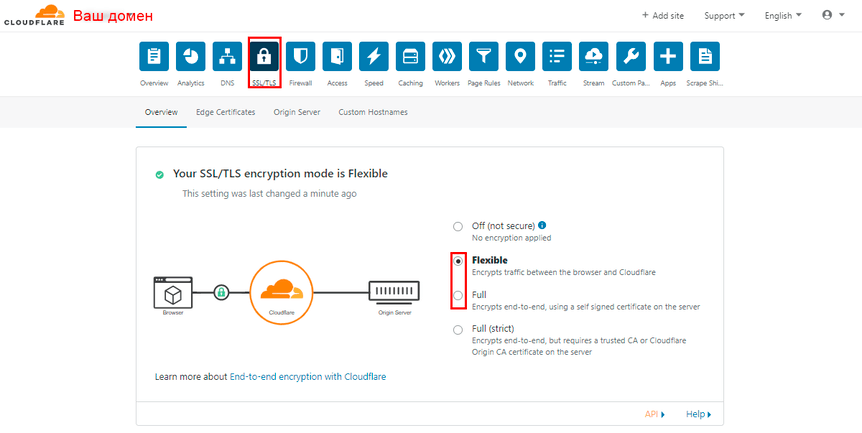

Для настройки безопасного соединения с сайтом нужно настроить SSL-сертификат. Нужно перейти на главную страницу в панели управления и выбрать домен со статусом «Active». Далее нажать «SSL/TLS» в верхнем меню и выбрать режим шифрования трафика «Flexible» («Гибкий») или «Full» («Полный»).

При выборе «Flexible» дополнительных настроек не потребуется, а при выборе «Full» потребуется настройка SSL-сертификата на самом хостинге. К примеру, в рамках виртуального хостинга на Eternalhost можно установить бесплатный сертификат Let’s Encrypt.

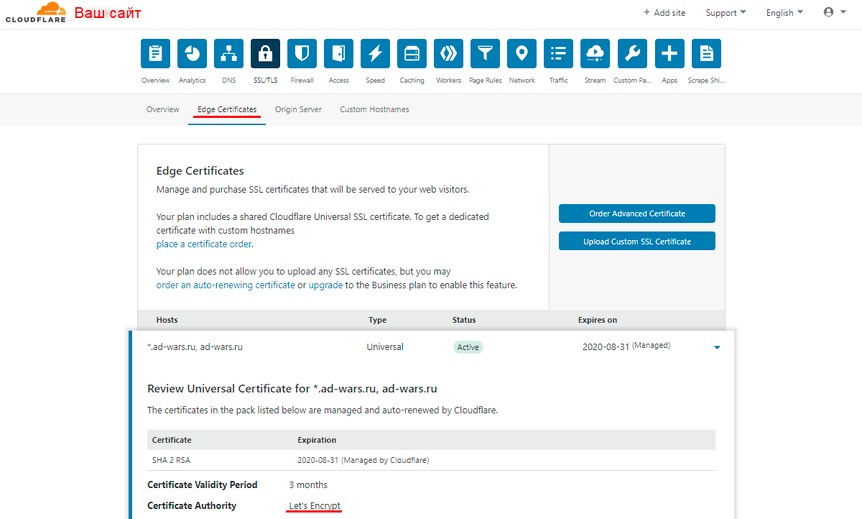

Информацию о полученном сертификате CloudFlare можно посмотреть, нажав «Edge Certificates» («Управление сертификатами»).

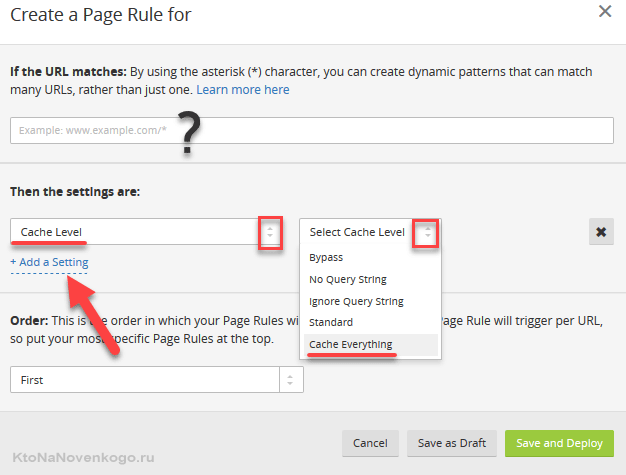

Как настроить правила переадресации

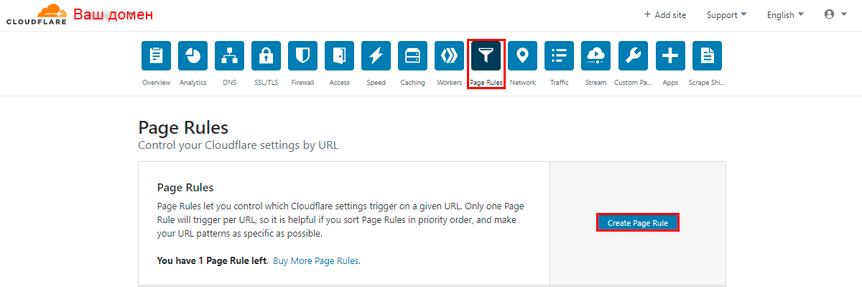

Настройка переадресации происходит во вкладке «Page Rules» («Правила страниц»). Для создания правил нужно нажать соответствующую кнопку «Create Page Rule» («Создать правило страницы»).

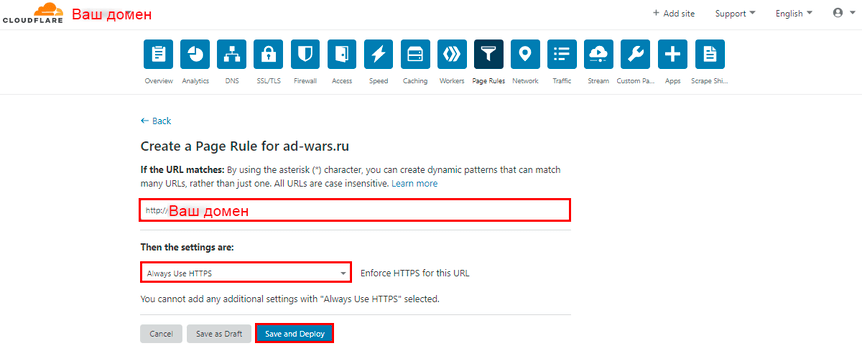

Чтобы выполнить редирект на https, нужно указать адрес сайта (в виде «http://mysite»), выбрать «Always Use HTTPS» («Всегда пользоваться HTTPS») и нажать кнопку «Save and Deploy» («Сохранить и Применить»).

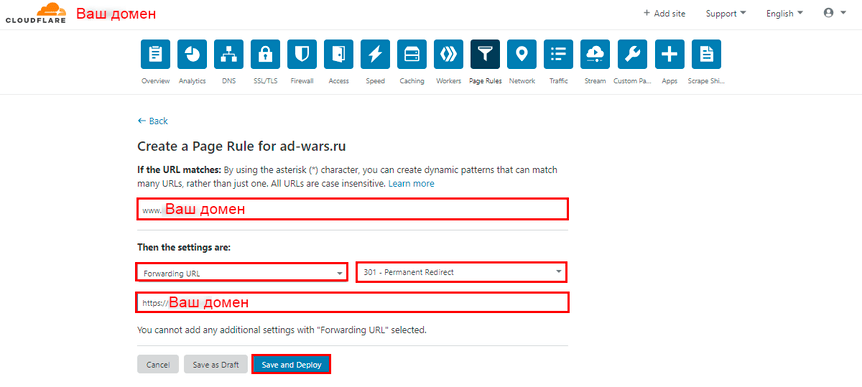

Для переадресации «с www» нужно задать адрес сайта (www.mysite), выбрать «Forwarding URL» («Перенаправление URL»), а рядом «301 — Permanent Redirect» («301 — постоянный редирект»). Затем во втором поле прописать конечный адрес редиректа (https://mysite) и нажать кнопку «Save and Deploy» («Сохранить и Применить»).

Начни экономить на хостинге сейчас — 14 дней бесплатно!

Как добавить сайт в Cloudflare и зачем это нужно

Cloudflare — это огромная платформа, которая позволяет защитить ваш сайт от DDos-атак, настроить кэширование и CDN (ускоряет ваш сайт), скрыть адрес вашего сайта от чужих глаз и т.д. В общем, это сервис, который повышает уровень безопасности и облегчает работу с сайтом. В этой статье я расскажу о том, как добавить свой сайт в Cloudflare.

Что такое Cloudflare и зачем он нужен

Во вступлении я уже сказал, что этот сервис может выполнять роль защитника от DDos-атак. Цель таких атак заключается в направлении колоссально огромных объемов мусорного трафика на ваш сайт, ввиду чего оборудование перестает нормально работать. Обычно сайты просто выходят из строя (падают).

Они падают сами, либо их отключает хостер. Последний вариант особенно актуален для виртуальных хостингов, потому что из-за одного сайта могут страдать другие. Хостинг, понятное дело, не заинтересован в таких перфомансах — он просто убирает проблемный сайт.

Обычно Cloudflare ставят как раз для того, чтобы защититься от DDos-атак. Сам сервис будет выполнять роль некого фильтра. Каждого пользователя платформа будет идентифицировать и присваивать определенные значения. Если с какого-то IP-адреса будет поступать флуд — Cloudflare просто будет блокировать этот адрес.

Помимо этого в Cloudflare есть и другие крутые фишки. Например, вы можете рассчитывать на бесплатный SSL-сертификат, если добавите свой ресурс в платформу. Вам не придется делать никаких дополнительных манипуляций, ресурс будет доступен по защищенному протоколу сразу после подключения.

Также вы можете активировать кэширование и поддержку CDN. В первом случае контент вашего проекта будет кэшироваться и сжиматься — то есть сам сайт будет быстрее открываться.

Во втором вы также сможете рассчитывать на увеличение скорости загрузки — все файлы и контент вашего ресурса будет доставляться с более быстрых CDN-серверов. Пользователям не придется каждый раз загружать файлы с сервера хостера — все будет реализовано в более быстром и удобном виде.

Подведем промежуточные итоги. С помощью Cloudflare вы сможете:

- Защитить свой ресурс от DDos-атак различного вида Получить бесплатный SSL-сертификат и защищенное соединение https Ускорить свой сайт с помощью кэширования и CDN Скрыть IP-адрес сервера от чужих глаз

Добавляем сайт в Cloudflare

Процесс добавления ресурса в Cloudflare очень простой и понятный. Справиться действительно можно за несколько минут. Особенно, если у вас под рукой будет эта инструкция.

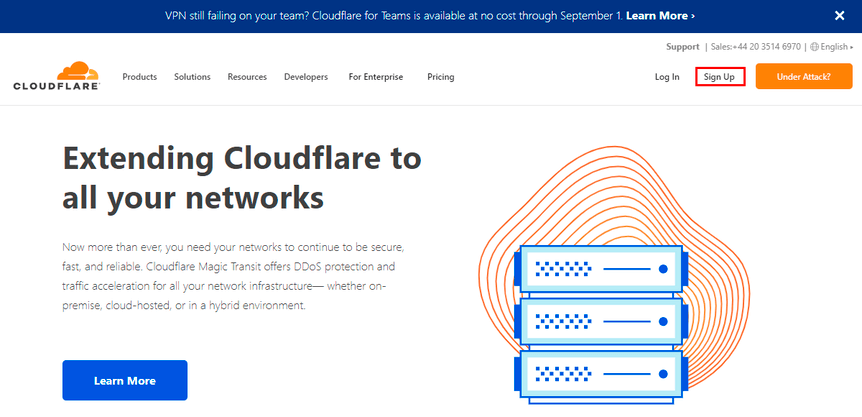

Переходим на официальный сайт, а точнее сразу к форме регистрации. Она здесь очень простая, нужно ввести лишь свой Email и пароль.

Обратите внимание на галочку. Если вы ее оставите, то на указанный адрес будут приходить рекламные письма от сервиса. Убираем, если не хотим их видеть и кликаем на кнопку «Create Account».

После этого нас перекидывает на форму, где необходимо указать адрес нашего сайта. Просто домен, без протокола — awayne.biz.

Как только вы введете свой домен и нажмете на кнопку, Cloudflare начнет автоматически запрашивать DNS-записи вашего домена у регистратора. Вам ничего не придется делать. Откроется такое окно:

Просто кликаем на кнопку «Next», нас перекидывает к следующему окну. В нем нам необходимо выбрать тарифный план. Всего их 4, один из них — бесплатный.

Бесплатный тариф предлагает базовые возможности сервиса: CDN, защиту от DDos-атак и бесплатный SSL-сертификат. Дальнейшие тарифы включают в себя возможности предыдущего и какие-то дополнительные опции.

Я думаю, что большая часть пользователей предпочтет именно бесплатный тариф. Поэтому его мы и будем рассматривать далее. Установка платного тарифа почти ничем не отличается, нужно будешь лишь оплатить нужную сумму.

Кликаем на нужный тариф, нажимаем на кнопку. Нас перекидывает на страницу проверки DNS-записей. Сервис парсит все ваши существующие записи, чтобы при переходе ваш сайт продолжал работать в нормальном режиме. На этом шаге вам предлагается проверить правильность интегрированных DNS-записей.

Обычно Cloudflare безошибочно копирует все необходимые записи. Вам нужно лишь прокрутить страницу чуть вниз, они будут все там.

Если вы сомневаетесь в правильности скопированных записей, можно зайти на сайт регистратора или хостинга и все проверить. Как только вы убедились в том, что все верно — кликайте на кнопку «Continue».

Нас перекидывает на последний шаг, где будет необходимо поменять нынешние NS-сервера на другие — от Cloudflare.

На данный момент мой тестовый домен размещен на серверах Timeweb. Как вы можете видеть на картинке выше, именно их я должен изменить на сервера Cloudflare.

Всего у Таймвеба 4 NS-адреса. У Cloudflare же их всего 2, поэтому мне нужно заменить первые два сервера на те, что предоставляет сервис, вторые я должен просто удалить. Вполне вероятно, что у вас будет аналогичная ситуация.

Изменить NS-сервера можно на сайте вашего регистратора или в админке хостинга (смотря как вы регистрировали домен).

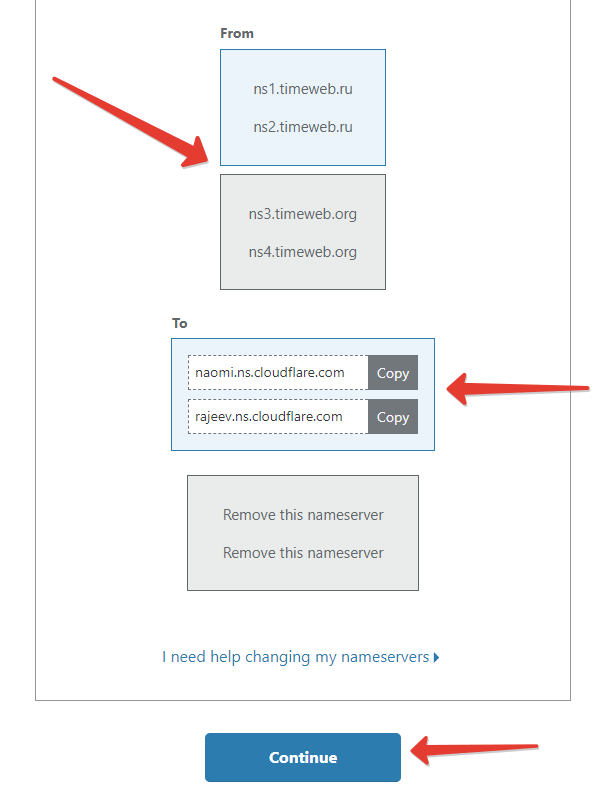

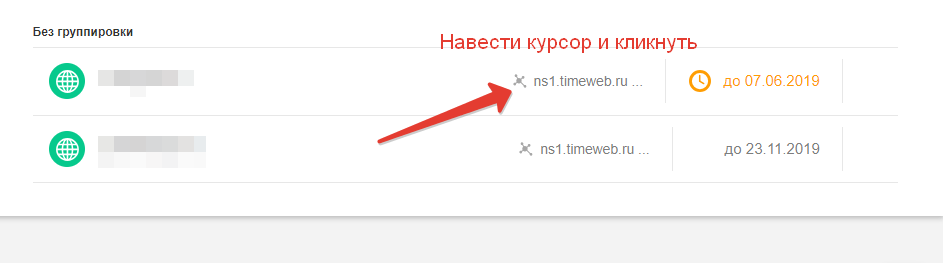

В качестве примера рассмотрю Reg.ru. Там завезли новый дизайн, но с ним по-прежнему очень легко разобраться. Заходим в свой аккаунт, переходим в раздел с доменами.

Возле каждого домена можно видеть NS-сервера. Наводим курсор и кликаем по этой области.

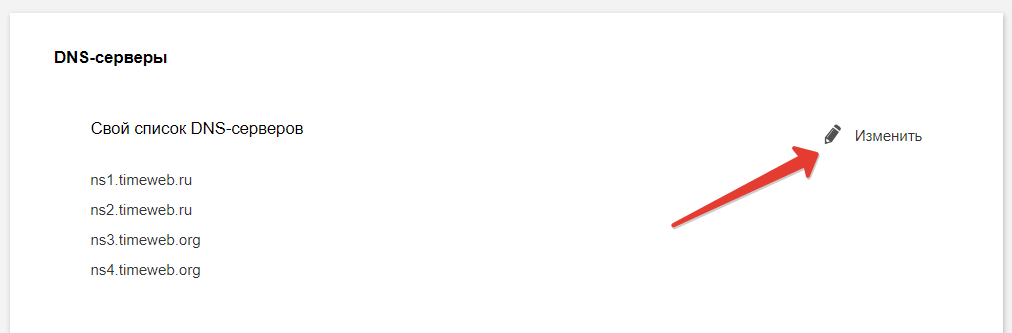

После этого нас перекидывает на страницу со всеми NS-серверами. Там же будет и кнопка «Изменить», которую нам необходимо нажать.

Справа выкатится блок со всеми необходимыми параметрами. Нам нужно будет выбрать пункт «Свой список DNS-серверов».

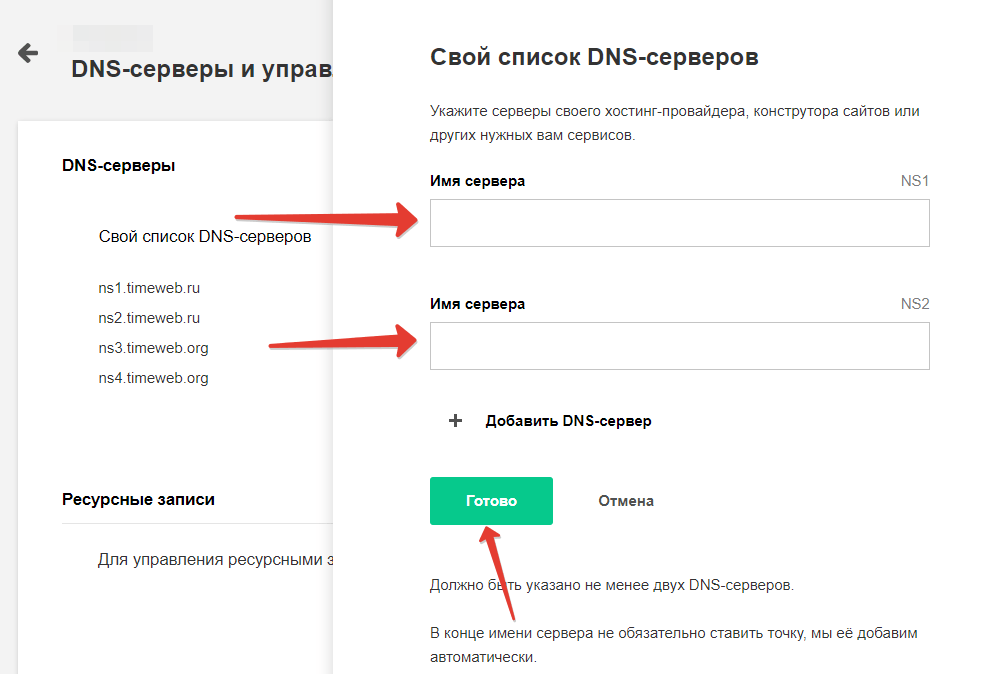

Копируем NS-сервера Cloudflare и вставляем в эти поля. Далее кликаем на кнопку «Готово». На этом добавление сайта в сервис Cloudflare можно считать законченным. Обновление DNS-серверов произойдет в течение 24-х часов.

У других регистраторов это вряд ли отличается какой-то сложностью. Вам точно также придется зайти в настройки домена и прописать там новые NS-адреса. То же касается и хостингов — если вы регистрировали домен напрямую у хостера — менять NS-сервера нужно будет через панель управления.

Если вы не можете поставить NS самостоятельно, то я, дабы не терять время, рекомендую просто обратиться в техническую поддержку. Там вам быстро все подскажут и расскажут, а в некоторых случаях вообще все сделают за вас. Также вы можете поискать отдельные гайды по своей платформе — в интернете их действительно много.

В самом Cloudflare у вас будет собственная панель управления. Через нее вы сможете активировать «режим защиты от DDos», настраивать какие-то отдельные параметры и т.д.

Рассматривать ее подробно я не буду, здесь все, в принципе, достаточно понятно. Даже при минимальных знаниях английского.

Заключение

Подключить сайт к Cloudflare достаточно просто. Просто создаете аккаунт, вписываете нужный домен, проверяете так ли сервис спарсил ваши DNS, после чего обновляете NS на стороне хостера или регистратора. Дело займет не более 10 минут.

Плюсов в подключении к Cloudflare очень много. Самый существенный для большинства — бесплатный SSL-сертификат, который позволяет использовать защищенное соединение https. Сейчас сайты без https имеют все шансы вылететь из топовых позиций.

Браузеры начали помечать сайты с http как подозрительные — пользователям, понятное дело, лишние риски не нужны, поэтому они будут игнорировать такие ресурсы.

Быстрая работа сайта это не прихоть, а потребность. Поисковые системы всё больше придают значение скорости загрузки и времени ответа сервера, даже создают специальные форматы ускоренных страниц.

Но как повысить скорость загрузки, если вы уже испробовали все способы? Воспользоваться CDN-сетью, например CloudFlare. О ней мы и поговорим в этой статье.

Что такое CloudFlare

Ускорение загрузки сайта происходит за счет сетевой оптимизации. Она состоит из сокращения времени ответа между пользователем и сервером, за счет близкого расположения серверов.

Если говорить простым языком, когда вы располагаетесь на хостинге, его сервера могут быть в другом конце страны от ваших пользователей. Используя CDN пользователь будет получать ответ от ближайшего к нему сервера CloudFlare, что однозначно ускорит скорость загрузки.

Нормального ускорения можно добиться только в PRO-версии сервиса. Бесплатный тариф предлагает вас CDN, но без кеширования, оптимизации изображений и асинхронной загрузки.

Внимание. Если вы планируете использовать тариф ниже “Business”, то имейте ввиду, CloudFlare будет использовать не ближайший к пользователю CDN-узел, а ближайший самый дешевый для сервиса. То есть скорость загрузки может быть ниже, чем на тарифе Бизнес.

Защита от DDoS-атак

Защититься от подобных атак можно как раз с помощью сервиса CloudFlare. Уже на бесплатном тарифе сервис предлагает проверку IP пользователей на подозрительность, которую зачастую не проходят боты. Это уже защитит ваш сайт от средней по мощности атаки.

Для полноценной защиты вам придется приобрести тариф PRO или Business и тогда вы точно можете быть уверены, что даже сильная атака не сможет положить ваш сайт.

Понятно, что 100% гарантии никто не даст. Вдруг вы владелец сайта Пентагона и вас ДДоСят целые страны.

Еще есть интересный режим “Под атакой”, который можно включить при первом же подозрении на ДДоС. В таком режиме сервис прерывает каждое обращение к сайту на 5 сек, чтобы понять каким браузером пользуется пользователь. Конечно помимо ботов так может отсечься и часть аудитории, но это лучше, чем ждать когда ваш сайт ляжет.

Сюда же можно добавить, что в случае падения хостинга, CloudFlare будет отдавать пользователям кэшированные версии страниц сайта. Что позволит ему не потерять трафик, пока хостер восстанавливается.

Полное кеширование сайта

В зависимости от частоты изменения страниц сайта выставьте нужное время. Имейте ввиду, если вы выставите время жизни кэша на сервере неделю, то все комментарии на сайте, изменения страниц станут статичными на эту неделю. Так что подходите с умом. Конечно вы всегда сможете сбросить кэш принудительно, но не делать же так после каждого коммента на сайте.

Там же в правилах страниц вы сможете задать отдельные шаблоны URL страниц. Чтобы правило работало только к некоторым разделам. Например, нет смысла кэшировать админку и одним из правил мы должны исключить её.

Основные недостатки

Глобальных недостатков два:

Отличия платной версии

Всего сервис имеет четыре тарифа: Free, PRO, Business и Enterprise. Если на бесплатном тарифе вам доступна поддержка по Email, глобальный CDN и легкая защита от DDoS-атак, то тариф PRO открывает значительно больше функций.

Как правило, если у вас сайт с посещаемостью до 1 000 000 пользователей в сутки, то вам вполне хватит этого тарифного плана.

Мираж или блюр изображений. Возможно вы такое уже встречали, когда быстро скролишь страницу, вместо полноценных изобржений сначала отображаются заблюренные заглушки. Вот это и есть эта функция. Изображение подгружается только к моменту, когда пользователь долистает до него. Это положительно сказывается на скорости загрузки.

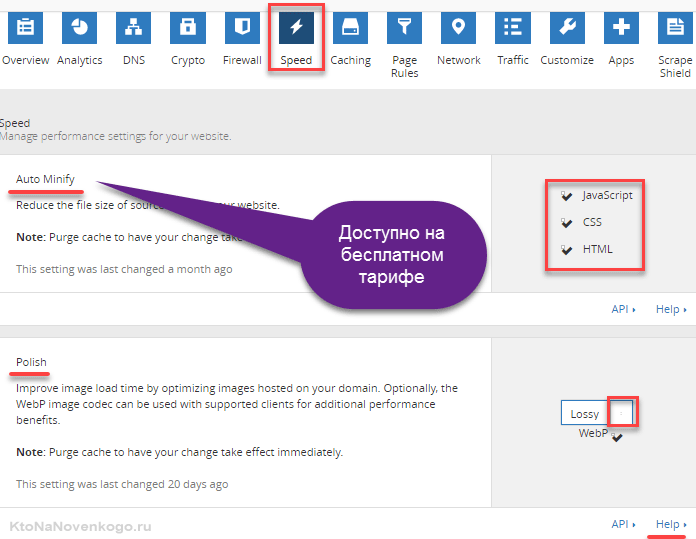

Polish. Активация этой функции позволяет сжимать картинки прямо во время загрузки сайта. Можно настраивать степень сжатия.

WAF защита. Это базовый защитный набор сайта. Позволяет избежать различный SQL-инъекций и межсайтового сктиптинга.

Возможность дизайна страниц с ошибками. Полезно, для режима “под атакой”. Вы можете написать на странице прокладке, которая 5 секунд отображается пользователю, что угодно. Это точно снизит процент отказов.

Заключение

CloudFlare — рак интернета

Когда CloudFlare только появился, это была настоящая революция в веб-хостинге: в два клика, без переезда на другой сервер, к своему сайту можно было подключить профессиональный CDN(Сеть доставки содержимого — географически распределённая сетевая инфраструктура, позволяющая оптимизировать доставку и дистрибуцию содержимого конечным пользователям в сети Интернет), который экономил кучу трафика, ускорял загрузку статических файлов и еще защищал от DDoS. Раньше позволить себе такое могли только компании за большие деньги, а теперь это стало доступно каждому, еще и бесплатно!

Дисклеймер: я сам много пользуюсь CloudFlare и считаю, что они делают большое дело, помогают развивать интернет, дают бесплатно крутые продукты, и в целом отличные ребята. Статья описывает проблемы глобализации и новые угрозы, когда децентрализованный интернет становится централизованным.

С тех пор CloudFlare сильно вырос и сегодня проксирует через свою инфраструктуру треть интернета. Из-за этого появились проблемы, которых раньше не существовало. В посте мы разберем, как CloudFlare угрожает нормальной работе интернета, мешает обычным людям пользоваться сайтами, имеет доступ к зашифрованному трафику, и что с этим делать.

Как сломать треть интернета

В прошлом году, 2 июля 2019 года в результате ошибки CloudFlare полностью сломался. В результате были недоступны все сервисы, так или иначе использующие их сеть. Среди наиболее известных: Discord, Reddit, Twitch. Это коснулось не только веб-сайтов, но и игр, мобильных приложений, терминалов и т.д. При этом, даже те сервисы, которые не используют напрямую CloudFlare, испытали проблемы в работе из-за сторонних API, которые стали недоступны.

В большинстве случаев, для использования CloudFlare, клиенты направляют свои домены на их DNS-серверы. В момент аварии стала недоступна также и контрольная панель и API, из-за чего клиенты не могли перенаправить свои домены в обход сети CloudFlare, таким образом оказавшись в ловушке: нельзя было оперативно отключить проксирование и вернуться на свою инфраструктуру. Единственным выходом было делегировать домен на свои собственные DNS-серверы, но такое обновление могло занять более суток, и большинство клиентов не были к такому готовы и не имели запасных мастер-DNS серверов на такой случай.

Несмотря на то, что даунтайм был небольшим, всего несколько часов, это существенно сказалось на всей индустрии. Из-за неработающих платежных сервисов компании несли прямые убытки. Этот инцидент вскрыл очевидную проблему, которая до этого обсуждалась только в теории: если интернет настолько зависим от одного поставщика услуг, в какой-то момент все может сломаться.

Если одна компания контролирует такую большую часть интернета, это угрожает устойчивости сети как с технической стороны, так и с экономической.

Сама концепция интернета предполагает децентрализацию и устойчивость к подобным ошибкам. Даже в случае отключения части сети, система маршрутизации автоматически перестраивается. Но когда одна компания управляет такой большой частью трафика, сеть становится уязвима перед ее ошибками, саботажем, взломами, а так же недобросовестными действиями для извлечения прибыли. Эта идея важна для понимания остальных проблем, которые мы обсудим далее.

Вы выглядите подозрительно

Если фирменные алгоритмы определения вредоносного трафика CloudFlare сочтут, что вы недостойный пользователь интернета, веб-серфинг превратится в мучение: на каждом пятом сайте вы будете видеть требования пройти унизительную капчу.

Автор этих строк выходит в интернет с офисного IP-адреса, за которым сидят сотни других сотрудников. Видимо CloudFlare посчитал, что мы все выглядим как боты, и стал показывать всем очень злую капчу. Иногда это доходит до абсурда, когда некоторые мобильные приложения не могут залогиниться. В итоге, чтобы нормально ходить по интернету, приходится подключать VPN.

Получается, CloudFlare в любой момент может отключить вас лично от большой части интернета, если вы ей не понравитесь, или из-за ошибочного детектирования превратить обычное использование сервисов в мучение.

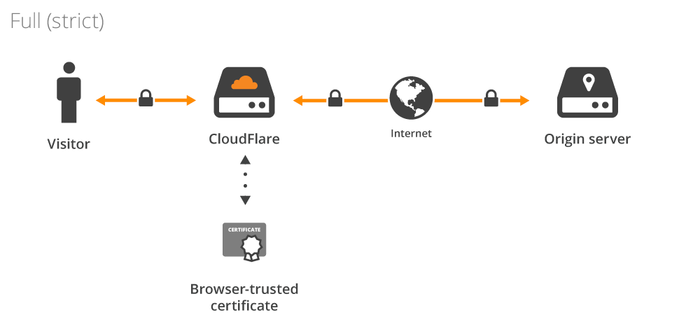

Мы можем видеть сквозь HTTPS

Чтобы правильно кешировать и фильтровать контент, серверы CloudFlare должны иметь возможность видеть расшифрованный HTTP трафик. Для этого они всегда работают в режиме MiTM (Man-in-the-middle), подставляя конечному посетителю сайта свой SSL-сертификат.

Картинки в инструкциях по настройке HTTPS могут вводить в заблуждение, будто в режиме Full, на всем пути следования трафика используется шифрование. На самом деле сервер CloudFlare расшифровывает трафик от сервера и шифрует его заново своим сертификатом уже для посетителя сайта.

Даже если вы имеете на своей стороне действующий SSL-сертификат, CloudFlare все равно будет иметь доступ ко всем передаваемым данным. Это дискредитирует всю идею SSL, которая предполагает шифрование от клиента до конечного сервера без расшифровки по пути.

Также нужно иметь в виду, что спецслужбы той страны, в юрисдикции которой работает компания Cloudflare Inc, могут запрашивать доступ к расшифрованному трафику, даже если оригинальный сервер находится в другой юрисдикции. Это превращает основную идею SSL в фикцию.

Не только инфраструктура, но и цензура

Изначально, компания Cloudflare заявляла, что будет только предоставлять инфраструктуру для клиентов и не планирует цензурировать ресурсы по содержимому, обещая ограничиваться только законными требования от государственных органов. Так было с сайтом знаменитой группировки LulzSec, которые координировали взломы и DDoS-атаки. По этому поводу Cloudflare выпустили заявление.

Однако спустя время, Cloudflare решает отказать сайту 8chan в обслуживании на основании своих представлений о морали. При этом никаких судебных решений или иных формальных причин для этого не было — просто они так решили. Это вызвало общественную дискуссию о том, может ли провайдер сам решать, какой сервис достоин обслуживаться на его инфраструктуре, а какой нет. Статья с размышлениями на эту тему в New York Times: Why Banning 8chan Was So Hard for Cloudflare: ‘No One Should Have That Power’.

Несмотря на то, что Cloudflare невероятно полезный сервис и помогает значительно ускорить доставку контента, а так же развивает интернет, его опасный рост и грядущая монополия угрожает устойчивости всего интернета. Попробуем резюмировать все вышесказанное в простых тезисах:

1. Нельзя хранить все яйца в одной корзине. Это просто небезопасно, цена ошибки в таком случае слишком высока. Если все секреты мира будут у одной компании, она всегда может быть взломана, допустить ошибку или просто действовать нечестно для выдавливания конкурентов с рынка.

2. Коммерческая компания всегда заинтересована в одном — зарабатывании денег. Если ключевые элементы узлы интернета захватит одна компания, она сможет монопольно управлять ценами на услуги, уничтожать конкурентов и диктовать свои правила, задавливая конкурентов в зачатке.

3. SSL больше не защищает данные от третьих лиц. Все ваши шифрованные данные, передаваемые по сети Cloudflare, доступны этому самому третьем лицу — CloudFlare. Это дает неограниченный доступ к чувствительным данным миллионов пользователей.

Данный пост не призывает отказываться от Cloudflare, а только описывает, чем в перспективе угрожает такой бурный рост и влияние этой компании. Подумайте, действительно ли использование Cloudflare необходимо для ваших задач, и если без него никак, предусмотрите план Б, на случай экстренного переезда.

Лига Сисадминов

664 поста 12.5K подписчиков

Правила сообщества

— # mount /dev/good_story /sysodmins_league

— # mount /dev/photo_it /sysodmins_league

— # mount /dev/best_practice /sysodmins_league

— # mount /dev/tutorial /sysodmins_league

И главная беда в том, что у них действительно хороший сервис. Из-за этого они стали популярны настолько, что завязали на себя огромную часть интернета. И в случае любого выхода из строя какого-то их сервиса, что бывает весьма часто в столь крупных и сложных проектах, во всей мировой сети могут быть проблемы.

В офисе случаем СБ не использует какой нибудь израильский софт? Там трафик сканится и тоже mitm. Поэтому CF и капчит.

а как узнать юзает ли сервис Cloudflare? отдам я ему свои персональные данные или нет.

Клон клона статьи с хабра

Еще у провайдеров может быть установка, типа прослушивать трафик с тех же IP адресов, и они начинают впихивать свой ssl сертификат, короче дичь.

Представьте что существует море компаний управление серверами которых отдано на аутсорс, и о ужас, все их данные, абсолютно все(а не только какой-то там сайтик) доступны третьим лицам с неограниченным доступом, живите теперь с этим.

Это вызвало общественную дискуссию о том

Сначала небольшая видеодемонстрация того, о чём пойдёт речь:

А теперь, собственно, само описание.

Вероятно, кто-то из вас мог когда-то видеть coub https://coub.com/view/13u3n70o :

Видеофрагмент серии был сконвертирован в gif и импортирован в Photoshop, где каждый кадр стал отдельным слоем. Рисовать я не умею, зато умею пользоваться инструментами “Перо” и “Заливка”:) В видео ударная установка никогда не умещалась в один кадр целиком. В фотошопе мне удалось собрать все части воедино. Неподвижные элементы ударной установки образовали фон для игрового поля сайта. Каждого из семи “Гомеров” обводил покадрово. Таким образом, было получено семь наборов спрайтов. Кое-что всё-таки пришлось дорисовать самому: одну из ножек для левой барабанной стойки и рот для Гомера с бас-бочки.

С извлечением и нарезкой звуков никаких трудностей не возникло.

На сайте анимацию и звук запрограммировал при помощи jQuery (JavaScript).

Данная разработка сделана чисто по приколу и никакой смысловой нагрузки не несёт 🙂

Приятной игры!

Поговорим про агрегирование каналов.

Поговорим про свитчи, маркировку, broadcast домены, arp и vlan-ы.

Изучаем Администрирование Инфраструктуры 02. Подготовка лабораторной

Подготовим лабораторную для дальнейших уроков.

Изучаем Администрирование Инфраструктуры 01. Как устроена инфраструктура

Особенностью курса является то, что вся наша инфраструктура будет строиться на операционных системах семейства GNU/Linux. Реальная инфрастуктура зачастую состоит из множества готовых проприетарных решений, я же буду акцентировать внимание не на инструментах, а на задачах администратора. Т.е. мы научимся практикам, которые применимы везде, независимо от программного обеспечения. И тем не менее, умение работать с опенсорсными решениями также будет вам полезно.

С Днем системного администратора!

Для меня самого сегодняшний праздник оставался незамеченным до первого поздравления. Вот так внезапно наступила последняя пятница июля, когда по традиции отмечается День системного администратора.

«Эталонных», стереотипных админов с бородой, пузом и пивом наперевес остается все меньше, границы профессии расширяются, специализаций становится всё больше, так хочу поздравить всех админов, девопсов, эникеев и всех-всех причастных к стабильному функционированию компов, серверов и сервисов с профессиональным праздником!

Ну и грех будет не запилить этот мувик про сисадмина 2008 года

про баян помню, но для данного сообщества норм)

Только начал изучать

Как мое рабочее место менялось с годами

в разное время рабочее место может выглядеть по разному.

у меня как то так менялось с годами )))

Как переставить жесткий диск с Windows на борту в новое железо, не переустанавливая систему

Все дело в том, что при установке Винда создает временные файлы, заполняет системный журнал событий и ставит драйвера комплектующих под текущее железо. При перестановке диска в другой компьютер, с отличным от первого железом, система, проще говоря, не поймет как ей работать с новым оборудованием, т.к. настроена для работы с другими комплектующими. То есть, в теории (да и на практике), системный диск можно переставлять из одного компьютера в другой, при абсолютной идентичности оных: одинаковая материнка, одинаковый проц и т.п.

Логичный вывод: нужно каким-то образом «сбросить» уже установленные драйвера и конфигурации. Для этого существует безмерное количество различного софта, но в этом посте я расскажу про встроенную утилиту «sysprep».

Утилита позволяет очистить журнал событий, временные файлы, сбросить драйвера устройств и активацию(!) системы, не удаляя пользовательские файлы и программы.

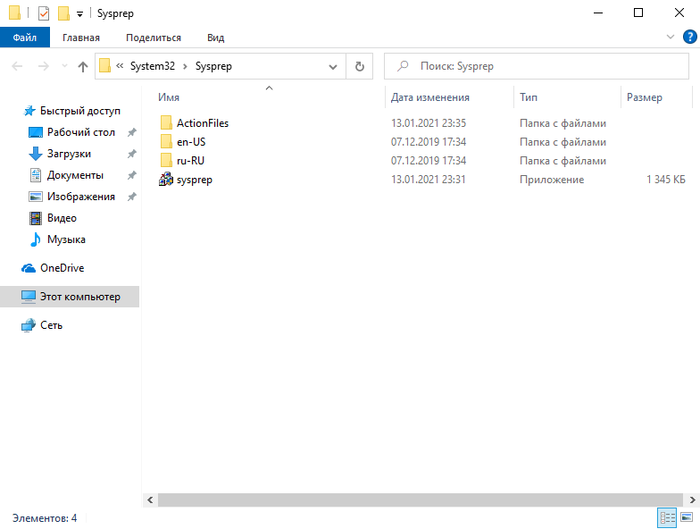

Находится по адресу C:\Windows\system32\sysprep\sysprep.exe

Вызвать можно двумя способами:

1. Зайти по указанному выше адресу, и запустить вручную

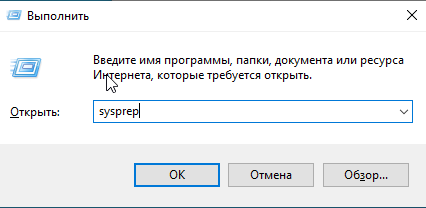

2. Нажать сочетание клавиш Win + R и в открывшемся окне ввести sysprep. (бм ругается на скрин :D)

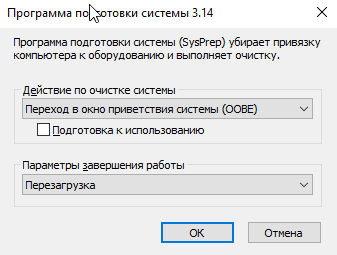

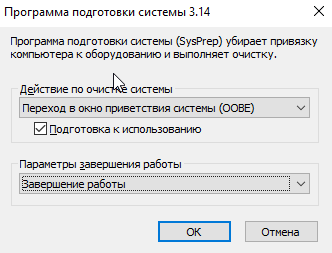

Здесь предстоит выбрать параметры отвязки системы от железа.

Для переноса системы на другую машину, выбираем «Переход в окно приветствия», ставим галочку напротив пункта «Подготовка к использованию» и в параметрах завершения работы указываем «Завершение работы». Это важно, так как, например, при выборе «Перезагрузка», по завершению сброса системы, компьютер, что логично, перезагрузится, подсосав драйвера для этого же железа после загрузки.

В итоге должно получиться следующее:

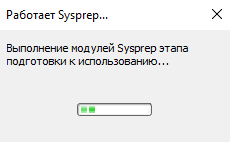

Нажимаем «Ок» и ждем завершения работы утилиты

По завершению, компьютер отключится. Ни в коем случае не включайте его, ибо, в таком случае, всю процедуру придется проводить заново.

Теперь можно переставлять диск в новый комп.

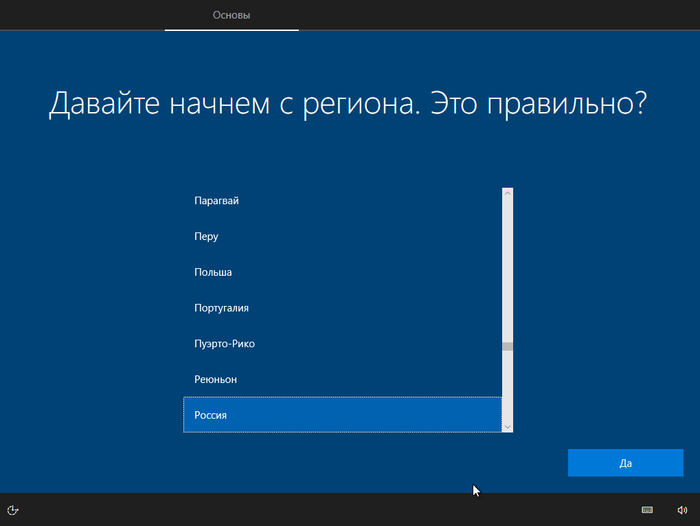

При первой загрузке, винда откроет окно первичной настройки, как при установке. Не пугаемся, просто выбираем нужные пункты и жмем «Да», «Далее» и т.д.

При первичной настройке нужно создать нового пользователя для входа в систему. После завершения всех настроек, его можно будет удалить. Для Windows 10 советую создавать локального пользователя, без подключения к аккаунтам Microsoft, если есть такая возможность (зависит от дистрибутива).

Также, не забываем про то, что sysprep сносит активацию системы. Так что после загрузки ее придется активировать заново.

4. Сфера применения

1. Перенос диска с компьютера на компьютер, как описано выше.

2. Создание бекапа системы и файлов (большинство бесплатных бекап-софтин пляшут от аналогичного скрипта действий)

3. Создание корпоративного дистрибутива с предустановленными программами для установки на офисные машины. Полезно для админов, если нет централизованной системы управления конфигурациями.

Пост адресован начинающим администраторам и обычным пользователям, оказавшимся в ситуации, схожей с Васиной из начала поста.

UPD. Многие говорят что десятка сама прекрасно умеет подсасывать драйвера на новые компоненты. Отчасти это правда, зачастую так и происходит и статья больше относится к Win 7 и 8.1, однако и с десяткой раз на раз не приходится, имею горький опыт.

Вопросы с собеседований по Linux

Какие вопросы вам задавали на собеседованиях на должность линукс админа, помощника админа и т.п., всё что связано с линуксами?

Собираю базу вопросов с собеседований, думаю, будет полезно новичкам, да и в целом интересно почитать. Вопросы выложу в открытый доступ по ссылке. Просьба также указывать должность, на которую подавали.

Отказы ИС 0.Twilio и Redis

Введение. В IT существует такое понятие как post-mortem, обозначающее исследование, проводимое с целью выявления причин возникновения проблемы и недопущения их в будущем. В результате такого анализа IT-специалисты формируют post-mortem отчет, некоторые из которых выкладываются в открытый доступ.

В серии постов (если, конечно, она получится) планируется краткое изложение некоторых из подобных отчетов.

Сразу оговорюсь, что посты пишутся в свободное время, поэтому не ругайте сильно за ожидаемую их нерегулярность.

В качестве первого отчета выбран отчет компании Twilio (занимается предоставлением различных программных сервисов, в т.ч. автоматизированной отправки sms-сообщений и телефонных звонков). Отчет представлен на сайте компании и датируется 23 июля 2013 года.

Сам инцидент возник 18 июля 2013 и затронул 1,4; пользователей компании и заключался в следующем:

— во время инцидента при оплате с банковских карт в пользу Twilio пользователи не видели соответствующих изменений на своем балансовом счете;

— автоплатежи выполнялись несколько раз (так как баланс клиента в Twilio не обновлялся после оплаты);

— часть учетных записей были заблокированы из-за деактивации банковских карт, связанной с повторяющимся списанием средств;

— отчеты об использовании сервисов не доставлялись клиентам из-за того, что что биллинговая система (система выставления счетов) находилась в режиме оффлайн.

18.07.2013 08:35 UTC: из-за обрыва сетевого соединения с ведущим (master) узлом ведомые узлы выполнили переподключение и запустили процесс полной синхронизации одновременно.

18.07.2013 09:39 UTC: сервисы, использующие ведущий узел, начали отказывать из-за повышенной нагрузки на него.

18.07.2013 09:42 UTC: redis-master был перезапущен для того, чтобы справиться с нагрузкой.

18.07.2013 10:28 UTC: системы мониторинга Twilio зафиксировали аномалию в системе выставления счетов (ошибки платежей по картам и блокировки учетных записей пользователей). Затронуто было 1.1% пользователей. Проблемой начала заниматься дежурная команда инженеров.

18.07.2013 11:10 UTC: биллинговая система была отключена для избежания дальнейших ошибок обработки банковских карт.

18.07.2013 13:24 UTC: были разблокированы все затронутые учетные записи. Система выставления счетов оставалась в режиме оффлайн пока специалисты занимались поиском основной причины ошибки.

18.07.2013 18:58 UTC: биллинговая система была включена.

18.07.2013 21:57 UTC: Twilio начал возврат денежных средств. Работа по возврату заняла следующие 24 часа.

19.07.2013 22:00 UTC: возврат ден. средств был завершен.

19.07.2013 22:30 UTC: всем затронутым учетным записям на счет было зачислена сумма в размере 10% от их трат за последние 30 работы в сервисе.

20.07.2013 02:30 UTC: система выставления счетов запускалась постепенно для учетных записей, разделенных на группы.

20.07.2013 03:14 UTC: биллинговая система была запущена для всех групп пользователей (процесс запуска был завершен).

20.07.2013 04:15 UTC: работоспособность всех систем была восстановлена.

Основная причина. Twilio использует СУБД Redis для хранения баланса учетных записей. Кластер реализован на одном ведущем (master) и нескольким ведомым (slave) узлам, распределенным по разным ЦОД. Обрыв соединения 18.07.2013 08:35 UTC привел к значительному падению производительности Redis и возникновению тайм-аутов взаимодействия между ведомыми и ведущими узлами. Деградация была настолько значительной, что связанные сервисы начали отказывать.

Дежурная группа из-за высокой нагрузки на кластер Redis приняла ошибочное решение о необходимости его перезагрузки, так как она привела к чтению ошибочного файла конфигурации. Из-за ошибки конфигурационного файла Redis принял решение выполнить восстановление из AOL файла (файл, содержащий лог всех операций), которого не существовало, вместо использования бинарного снимка файловой системы (snapshot). В связи с этим Redis удалил все сведения о балансе учетных записей. Кроме того некорректная конфигурация привела к тому, что Redis сам запустился в режиме ведомого (slave) узла, что привело к его работе в режиме «только на чтение» и не давало биллинговой системе изменять сведения о балансе учетных записей.

У учетных записей с небольшим балансом и подключенными автоплатежами после выполнения платной операции производилось автоматическое списание ден. средств с привязанных банковских карт.

Состояние счетов хранится в двух независимых реляционных базах даннных. Эти сведения впоследствии использовались для восстановления корректного состояния баланса на учетных записях.

После восстановления состояния счетов биллинговая система была запущена, но системы мониторинга опять сообщали об ошибках. В связи с этим система была остановлена вновь и далее запускалась уже по частям для разных групп пользователей.

Что было сделано. В процессе решения проблемы кластер Redis был полностью заменен. Ошибка в конфигурационном файле была выявлена и поправлена. Во избежание проблем в будущем практика перезагрузки ведущего узла Redis была прекращена. Теперь он заменяется одним из ведомых узлов.

Потеря сведений о платежах также была признана ошибочной в системе автоплатежей. Ее отказ был высокорисковым, приводящим к неверным платежам клиентов и блокировкам их учетных записей. Теперь в случае, если счета клиентов не существуют или не могут быть изменены система не выполняет списаний и не блокирует учетные записи. Кроме того биллинговая система теперь сверяется также с бухгалтерскими базами данных в реальном времени.

Только треть поисковых запросов в Google приводит к переходу на сайт — юзерам достаточно тех данных, которые даёт сам Google

Притом, на мобильных устройствах эта цифра и того меньше — пользователи переходят на сайты всего лишь в 22% случаев.

Это значит, что созданная за 30 лет поисковая экосистема, приводящим к росту посещений вашего сайта, больше не работает. А Google наращивает мощь не только как поисковик, но и как платформа, агрегирующая контент.

И самое главное: пользователям это нравится.

Русская смекалка

Есть у меня один клиент из России. Переехал в Испанию, работает уже несколько лет в сфере IT в одной крупной европейской компании.

По итогу клиенту надоело это дело и он просто взял и написал код для сайта, на что потратил около 5 часов времени. Зато когда поставил «бот систему», то уже через 8 часов была взята запись на приём. Ибо зачем самому сидеть тыкаться, когда можно просто заставить это ловить алгоритмы. Сам я не программист и не рублю в терминах, но попытался объяснить весь великолепный лайфхак.

Если бы не он, то дальше так же бы сидели и в ручную тыкались в этих испанских правительственных «говносайтах» тормозящих вечно. Теперь одной проблемой меньше.

Русская смекалка в действии))) Памятник человеку надо за такое поставить!)

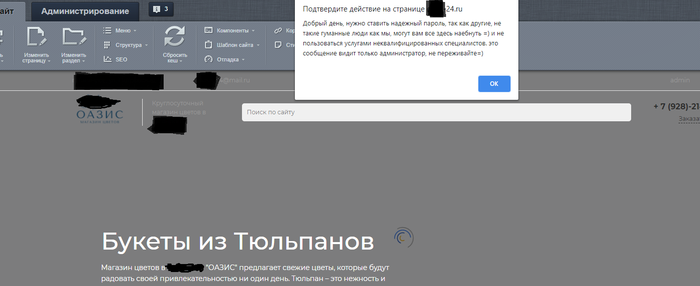

Последствия дефолтных паролей на боевом сайте

Никогда не оставляйте дефолтные/распространенные пароли от админки на боевом сайт.

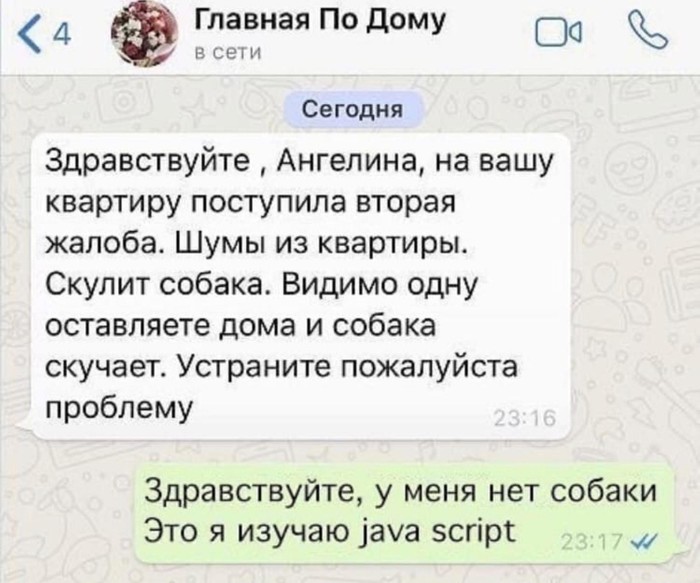

Панические атаки, антидепрессанты и обучение по 16 часов в день. Как я пытаюсь стать программистом

Интернет пестрит рекламными баннерами в духе «Изучи programmingLanguageName (подставьте название любого популярного языка) с нуля за 3 месяца и устройся на работу с зп от 100 000 вечнодеревянных». Предложение, конечно, заманчивое, но вряд ли осуществимое на практике для среднего человека без опыта разработки и не являющегося гением. Попытаюсь рассказать о своём пути в IT.

Программирование я открыл для себя совершенно случайно. Началось всё с того, что полтора года назад мне пришлось кое-что поправить в HTML разметке сайта компании в которой я на тот момент работал. С помощью Гугла удалось решить эту задачу. HTML мне показался весьма интересной штукой, к тому же я узнал, что существует ещё более интересный CSS. На Ютубе были найдены видео с вёрсткой примитивных лендингов. Сначала я тупо повторял за спикером и параллельно гуглил все непонятные моменты, потом начал верстать самостоятельно. Через пару месяцев пришло время JavaScript. Идея обучаться на платных курсах была отброшена почти сразу по нескольким причинам: 1. Множество негативных комментариев от программистов о качестве выпускников таких курсов. 2. Все платные курсы открывают часть уроков, чтобы заманить клиентов. Меня не удовлетворила полнота информации, предоставляемая в бесплатных уроках. 3. Не было цели как можно быстрее получить работу. Мне просто нравилось учить JS.

На данный момент прошло 1,5 года с момента, как я впервые встретился с HTML. До сих пор не получилось устроиться на работу. Программирование мне очень нравится и, думаю, что я его не брошу, даже если ничего не выйдет с работой. Идея окунуться в омут с головой, не имея солидной финансовой подушки, была весьма авантюрной. О решении не идти на платные курсы, готовящие профессиональных разработчиков за срок от недели до 3 месяцев не жалею, поскольку до сих пор не вижу их преимуществ перед самообучением.