Как определить, была ли Office 365 учетная запись скомпрометирована

Office 365 ProPlus переименован в Майкрософт 365 корпоративные приложения. Для получения дополнительной информации об этом изменении прочитайте этот блог.

Проблема

При попытке войти в Microsoft Office 365 могут возникнуть проблемы. Или вы заметите, что в вашей учетной записи возникает подозрительная активность, например большое количество нежелательной почты, которая возникает из вашей учетной записи.

Кроме того, может возникнуть одна или несколько следующих проблем:

Решение

Даже если вы вновь получили доступ к своей учетной записи, возможно, злоумышленник встроил в нее лазейки, которые позволят ему вновь перехватить управление учетной записью.

Чтобы устранить эти проблемы, необходимо выполнить все следующие действия в течение пяти минут после восстановления доступа к учетной записи, чтобы угонщик не возобновил управление учетной записью. Эти действия помогут вам удалить все лазейки, которые взломщик мог встроить в вашу учетную запись. После выполнения этих действий рекомендуется проверку на вирусы, чтобы убедиться в том, что компьютер не заражен.

Шаг 1. Убедитесь, что компьютер не скомпрометирован

Шаг 2. Убедитесь, что злоумышленник не может войти в Office 365 учетную запись

Шаг 3. Убедитесь, что злоумышленник не может возобновить доступ к вашей учетной записи

Убедитесь, что Exchange учетная запись не имеет автоматических адресов. Дополнительные сведения перейдите на следующую веб-страницу:

Убедитесь, что Exchange сервер не отправляет автоотписи.

Убедитесь, что ваши контактные данные, таких как телефонные номера и адреса, указаны правильно.

Шаг 4. Дополнительные меры предосторожности

Дополнительные сведения

Эти проблемы могут возникать, когда Office 365 была нарушена подписка. В этом случае скомпрометированная учетная запись может быть заблокирована, чтобы защитить вас и ваших контактов и помочь восстановить учетную запись.

Дополнительные сведения о фишинговых атаках и мошеннических сообщениях электронной почты перейдите на следующие веб-сайты:

Требуется дополнительная помощь? Зайдите на сайт сообщества Майкрософт.

Как проверить логин или пароль на скомпрометированность

Всем привет!

Я с детства интересовался разной техникой и электроникой и спасибо родителям что не отбивали у меня это желание. Позже появился компьютер, принципы работы которого меня интересовали на равне с софтверной частью процесса. Наверное тогда было положено начало моего стремления найти профессию на стыке областей.

Похоже, что год, как начало хорошо получаться. Я работаю системным аналитиком в Ростовской частной кампании. Если кому интересно, кто такой системный аналитик — сделаю отдельный пост, или отвечу в комменты.

Путь в IT был немного странным… Я учился в аспирантуре. 🙂 С дуру. 🙂 Сдал кандидатский минимум, на дисер так и не вышел. Потом работал около IT — в Ростовском-на-Дону (старом) аэропорту инженером по учету вычислительной техники. Дальше была перевозка автомобилей по ЖД из москвы на Восток нашей необъятной до самого Петропавловска-Камчатского. Повезло и в том же проекте (про грузоперевозки) я стал аналитиком. Теперь вот уже приобрел приставку «системный», но уже в другой фирме.

Интересная штука заключается в том, что некоторые проекты, казалось бы обреченные на популярность, ну, скажем «не заводятся»… Как одно из моих детищ, о котором я хотел бы сказать пару слов. Да, к стати, пока и в ближайшем будущем проект 100% бесплатный — azpassword.ru.

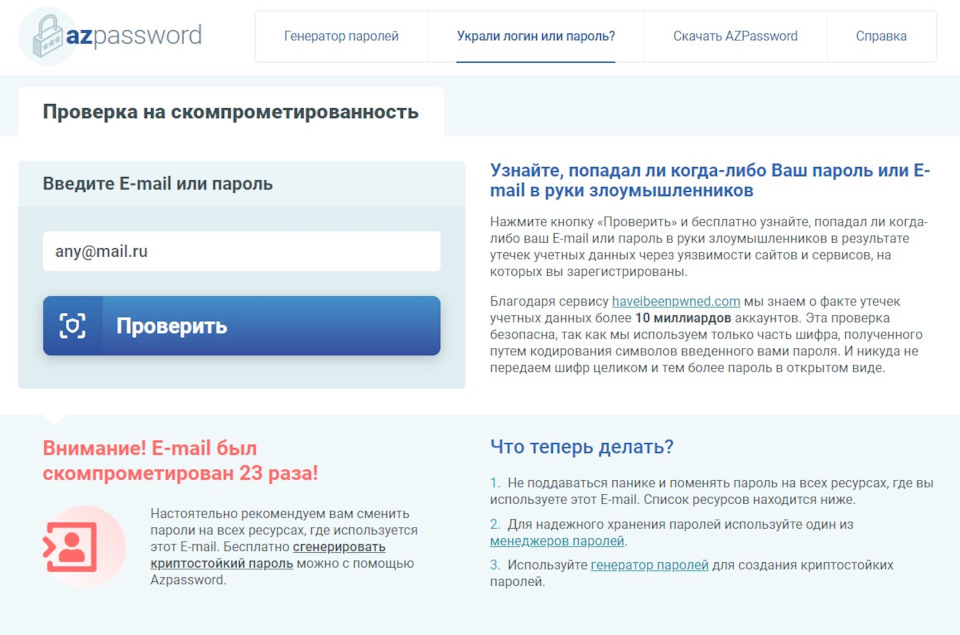

Один из них — это сервис проверки логина и/или пароля на скомпрометированность.

Т.е. можно бесплатно узнать, попадала ли когда-либо связка «твой Логин + Пароль» в руки злоумышленников.

Зачем? За тем, что-бы поменять пароль и держать свои данные в безопасности (вот Дзюба, видимо пароли не менял.) 🙂

Кроме логина можно проверить и пароль. И даже, если проверка покажет, что пароль скомпрометирован — это не значит что вы в прямой опасности. Дело в том, что при попытке намеренного взлома первое что делают злоумышленники — пробуют применить при взломе все пароли из справочника известных паролей. Эти справочники можно даже через торрент скачать, не говоря уж о дарк-нете. Так вот. Перебор по этим справочникам многократно уменьшает время взлома. Другими словами. Если вы проверили свой пароль и он скомпрометирован — значит, что он есть в справочнике паролей, который будут использовать при взломе. Его лучше поменять на «незасвеченый». Это не даст гарантии, что вашу учетку не взломают — но многократно увеличит сложность и время взлома.

Кто более-менее разбирается — поймет, что эти проверки безопасные. Мы не видим ни логины ни пароли и никуда не передаем их в открытом виде. Проверяемые данные шифруются и для проверки на сервер передается только небольшой отрывок шифра, по которому на клиентскую часть возвращается массив вариантов таких же шифров, в которых совпадает проверяемый кусочек шифра. Сравнение и выборка «того самого» полного шифра происходит на ПК пользователя.

Пример на пальцах.

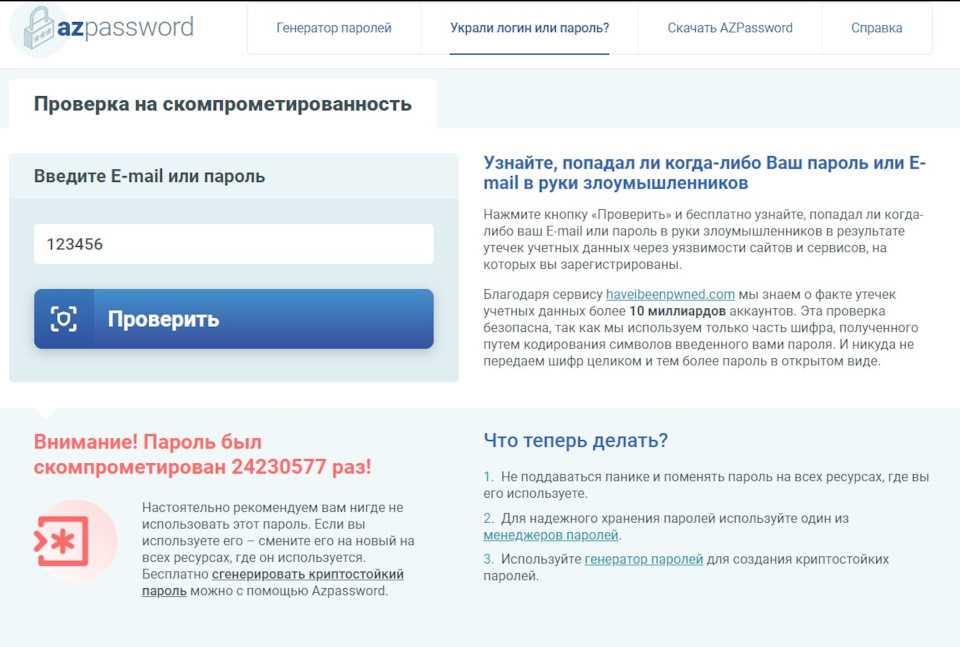

Проверяется пароль 123456.

Он на стороне клиента превращается в последовательность символов:

ba3253876aed6bc22d4a6ff53d8406c6ad864195

Браузер клиента выбирает кусочек. Ну, например «22d4» и отправляет этот кусочек на наш сервер.

Мы по базе ищем все совпадения по данным, зашифрованным тем же образом и отправляем клиенту массив данных — строки, содержащие «22d4». Например:

22d4oidfsggb651rstbn68s45bt1s365th4s3d51b6

ef56bvse6vb4122d4654a3dsv16a4sfb65daf1bv9

6asd5vf4a65wrg422d46845asgdfv64a6v46a45rv

eb49w84b69w5e1vb69qer1v65er1g6894qer22d4

ba3253876aed6bc22d4a6ff53d8406c6ad864195

Заметьте, что в каждой из строк есть «22d4». Т.е. мы не знаем, что вы ввели для проверки. Мы отправили все, что нашли. И только Ваше устройство знает, что было отправлено ba3253876aed6bc22d4a6ff53d8406c6ad864195. В нашем ответе такая строка содержится. Значит проверяемые учетные данные скомпрометированы.

Если бы не содержалась — значит ваш логин или пароль никогда не попадал в руки злоумышленников* (Ну, по крайней мере с очень высокой долей вероятности).

Помимо проверки логинов и паролей на сайте можно сгенерировать надежный пароль по выбранным вами параметрам.

Нет, это не реклама.

Нет, меня не заставили.

Нет, мне за это не заплатят.

Просто мне нравится моя работа и нравится создавать сервисы для людей. Но не всегда люди знают, что есть такие сервисы. 🙂

Вот и решил поделиться с вами.

Что делать, если учетная запись скомпрометирована?

Свежий обзор программы от независимой тестовой лаборатории AM Test Lab смотреть

Каждый из нас может пасть жертвой мошенников. Все мы много раз читали о том, что может произойти. О том, как этого не допустить и что делать если это произошло. А теперь попробуйте вспомнить, что именно нужно делать? Представьте, что это и вправду произошло. Что вы станете делать в первую очередь?

Самое первое, что вам нужно сделать – это не паниковать. Неважно, что на самом деле произошло. Важно то, что это есть факт. И, как и любая вещь в прошедшем времени, это факт состоявшийся и, как следствие, неизменный. Поэтому никакая паника, никакое глубокое разочарование вам не помогут, а наоборот, только будут мешать. Поэтому первое, что вам необходимо сделать – это успокоиться и отнестись к происшествию как к факту.

Вы должны быть уверено, что вас не накрыло приступом паранойи, а факт компрометации имеет место быть. Как вы поняли, что ваши данные скомпрометированы? Вам приходит спам? Спам приходит всем, это ничего не значит, на самом деле. Кто-то прислал вашим знакомым письмо от вашего имени? Кто-то пользуется вашей учёткой? Вот это более весомые аргументы, которые указывают на взлом. В худшем случае, деньги исчезли с вашей карточки и вам не хватает на ваш ежемесячный платёж.

У многих сервисов есть техническая поддержка в которую вы всегда можете обратиться. Более того, у них есть специальная страница, на которой указаны контакты, куда обращаться если вас взломали. Как только вы убедились, что взлом состоялся, сразу пишите в техническую поддержку. Это поможет вам быстро восстановить доступ и, по возможности, уменьшить последствия взлома.

Если вы обнаружили потерю денежных средств, то вам нужно обязательно обратиться в банк, в котором вы обслуживаетесь. К сожалению, практика такова, что не факт, что вам вернут деньги. Но попытаться однозначно стоит – составить заявление и банк будет проводить расследование по вашему случаю.

Лучше всего, конечно же, иметь страховку для таких случаев. Даже если банк (что вероятнее всего) не сможет найти ваши деньги и вернуть, по страховке вы сможете вернуть часть своих накоплений. Конечно же, страховка должна быть действующей и вы должны регулярно это проверять, чтобы в критической ситуации не рвать волосы на голове.

Вообще, чтобы не возникало проблем со сменой паролей и их запоминанием, начните использовать менеджер паролей. Не все менеджеры бесплатные, но спросите себя, стоят ли проблемы, которые обязательно последуют за взломом, экономии на таких простых вещах? Приучите себя один раз и ваша жизнь станет проще, а не сложнее.

Конечно же, двухфакторная аутентификация. Мы уже писали об этом и не раз, но повторимся снова. Если у вас есть двухфакторная аутентификация – это значительно повышает безопасность ваших учётных записей. Более того, вы всегда сможете, в режиме реального времени, отследить, когда кто-то пытается получить доступ к вашим данным и предпринять необходимые меры.

Старайтесь использовать ПО со свежими обновлениями. Как мы уже неоднократно писали, это позволяет снизить шансы, что вы станете жертвой атаки, которая использует известные уязвимости. Особенно, это касается мобильного телефона – на нём, в частности у вас может быть подключена бесконтактная оплата, к которой могут получить доступ злоумышленники.

Также, важными являются и превентивные меры. Одной из таких мер является установка блокировщика рекламы в браузере. Эти расширения бесплатны и они позволяют прикрыть один из основных каналов установки вредоносного ПО. Помните, чем более привлекательной является реклама, тем более опасной она может оказаться. Кроме того, вы обязательно оцените, как выглядят сайты без надоедливой рекламы.

Ну и конечно же, вам нужно использовать все те советы, которые мы давали ранее. Эти советы можно свести к одному: не стоит слепо доверять всему в интернете. Неважно, насколько убедительным или привлекательным выглядит или звучит реклама, сайт, или голос по телефону. Вам нужно с осторожностью относится ко всему, что вам говорят и обещают, тогда шансы столкнуться с последствиями минимален.

На этом сегодня всё, оставайтесь с нами и впереди вас ждёт ещё много интересного.

Исследование скомпрометированных учетных записей с помощью расширенного аудита

Компрометация учетной записи пользователя (или перехват учетной записи) — это тип атаки, при котором злоумышленник получает доступ к учетной записи пользователя и действует как пользователь. Такие типы атак иногда наносят больший ущерб, чем входило в намерения злоумышленника. При исследовании скомпрометированных учетных записей электронной почты следует предполагать, что скомпрометировано больше данных электронной почты, чем показывает отслеживание фактического присутствия злоумышленника. В зависимости от типа данных в сообщениях электронной почты следует предполагать, что конфиденциальная информация скомпрометирована, или заплатить предписанный штраф, если вы не можете доказать, что конфиденциальные данные не были предоставлены. Например, при наличии доказательств предоставления сведений о здоровье пациента (PHI) организации, регулируемые актом HIPAA, могут заплатить значительный штраф. В таких случаях, злоумышленников, скорее всего, не интересуют PHI, тем не менее организации должны сообщать о нарушении безопасности данных, если не могут доказать обратное.

Чтобы помочь вам в исследовании скомпрометированных учетных записей электронной почты, проводится аудит доступа к данным почты со стороны почтовых протоколов и клиентов с использованием действия аудита почтового ящика MailItemsAccessed. Это новое действие аудита поможет больше узнать о нарушении безопасности данных и определить масштаб компрометации для определенных элементов электронной почты. Целью использования нового действия аудита является возможность судебной защиты и подтверждения того, что данные в определенном сообщении не были скомпрометированы. Если злоумышленник получил доступ к определенному сообщению, Exchange Online проводит аудит события, несмотря на отсутствие подтверждения, что сообщение было действительно прочитано.

Действие аудита почтового ящика MailItemsAccessed

Новое действие MailItemsAccessed является частью обновленных возможностей расширенного аудита. Оно входит в аудит почтовых ящиков Exchange и включается по умолчанию для пользователей, которым назначена лицензия Office 365 или Microsoft 365 E5, или для организаций с подпиской на надстройку «Соответствие требованиям Microsoft 365 E5».

Действие аудита почтового ящика MailItemsAccessed применимо ко всем почтовым протоколам: POP, IMAP, MAPI, EWS, Exchange ActiveSync и REST. Его используют при обоих типах доступа к почте: для синхронизации и для привязки.

Аудит доступа для синхронизации

Операции синхронизации записываются только в том случае, если доступ к почтовому ящику осуществляется с помощью классической версии клиента Outlook для Windows или Mac. В процессе синхронизации такие клиенты обычно загружают большой набор элементов почты из облака на локальный компьютер. Объем аудита для операций синхронизации значительный. Поэтому вместо создания записи аудита для каждого синхронизированного элемента почты создается событие аудита для папки почты, содержащей синхронизированные элементы. В результате предполагается, что все элементы почты в синхронизированной папке скомпрометированы. Тип доступа записывается в поле OperationProperties записи аудита.

Пример доступа для синхронизации, указанного в записи аудита, см. в шаге 2 в разделе Использование записей аудита о MailItemsAccessed для экспертных исследований.

Аудит доступа для привязки

Операция привязки обеспечивает индивидуальный доступ к сообщению электронной почты. Для доступа с привязкой InternetMessageId отдельных сообщений будет записан в записи аудита. Действие аудита MailItemsAccessed записывает операции привязки, а затем объединяет их в одну запись аудита. Все операции привязки, которые выполняются в течение 2 минут, собираются в одну запись аудита в поле «Папки» в свойстве AuditData. Каждое сообщение, к которому был получен доступ, идентифицируется его InternetMessageId. Количество операций связывания, которые были агрегированы в записи, отображается в поле OperationCount свойства AuditData.

Пример доступа для привязки, указанного в записи аудита, см. в шаге 4 в разделе Использование записей аудита о MailItemsAccessed для экспертных исследований.

Регулирование записей аудита о MailItemsAccessed

Если более 1000 записей аудита о MailItemsAccessed созданы менее чем за 24 часа, Exchange Online остановит создание записей аудита для этого действия. В случае регулирования почтового ящика действие MailItemsAccessed не будет заноситься в журнал в течение 24 часов с момента регулирования. В таком случае существует вероятность компрометации почтового ящика в течение этого периода. Запись действия MailItemsAccessed будет возобновлена через 24 часа.

Некоторые важные замечания о регулировании

Пример свойства IsThrottled, указанного в записи аудита, см. в шаге 1 в разделе Использование записей аудита о MailItemsAccessed для экспертных исследований.

Использование записей аудита о MailItemsAccessed для экспертных исследований

В процессе аудита почтовых ящиков создаются записи аудита для доступа к сообщениям электронной почты, чтобы можно было убедиться, что эти сообщения не скомпрометированы. В то же время, если мы не уверены в том, что к некоторым данным осуществлялся доступ, предполагается, что он осуществлялся, и записываются все действия доступа к почте.

Записи аудита о MailItemsAccessed обычно используются в целях судебной экспертизы после устранения нарушения безопасности данных и исключения злоумышленника. Чтобы начать исследование, нужно определить, какие почтовые ящики были скомпрометированы и в течение какого времени у злоумышленника был доступ к почтовым ящикам в организации. Затем можно использовать командлет Search-UnifiedAuditLog или Search-MailboxAuditLog в Exchange Online PowerShell для поиска записей аудита, связанных с нарушением безопасности данных.

Для поиска записей аудита о MailItemsAccessed можно выполнить одну из следующих команд:

Единый журнал аудита:

Журнал аудита почтового ящика:

Основное различие между этими двумя командлетами в заключается в том, что командлет Search-UnifiedAuditLog можно использовать для поиска записей аудита о действиях, выполняемых одним или несколькими пользователями. Это связано с тем, что UserIds — многозначный параметр. Командлет Search-MailboxAuditLog выполняет поиск в журнале аудита почтового ящика для одного пользователя.

Ниже описаны шаги по использованию записей аудита о MailItemsAccessed для исследования компрометирующей пользователя атаки. Каждый шаг содержит синтаксис команды для командлета Search-UnifiedAuditLog или Search-MailboxAuditLog.

Проверьте, был ли отрегулирован почтовый ящик. Если да, это означает, что некоторые записи аудита почтового ящика могли быть не внесены в журнал. В случае если свойство «IsThrottled» в какой-либо записи аудита имеет значение «True», следует предположить, что в течение 24 часов после создания этой записи аудит доступа к почтовому ящику не проводился и что все данные почты скомпрометированы.

Чтобы найти записи о MailItemsAccessed, относящиеся к регулировке почтового ящика, выполните следующую команду:

Единый журнал аудита:

Журнал аудита почтового ящика:

Проверьте наличие действий синхронизации. Если злоумышленник использует клиент электронной почты для скачивания сообщений в почтовом ящике, можно отключить компьютер от Интернета и осуществлять доступ к сообщениям локально, не взаимодействуя с сервером. Это означает, что в аудит почтовых ящиков не будет входить аудит этих действий.

Чтобы найти записи о MailItemsAccessed, связанные с доступом к элементам почты с помощью операции синхронизации, выполните следующую команду:

Единый журнал аудита:

Журнал аудита почтового ящика:

Проверьте действия синхронизации, чтобы определить, не возникли ли они в том же контексте, что и действие, использованное злоумышленником для доступа к почтовому ящику. Контекст определяется и отличается от других IP-адресом клиентского компьютера, используемого для доступа к почтовому ящику, и почтовым протоколом. Дополнительные сведения см. в разделе Определение контекста доступа для различных записей аудита.

Для исследования используйте свойства, перечисленные ниже. Эти свойства находятся в AuditData или OperationProperties. Если операция синхронизации возникает в том же контексте, что и действие злоумышленника, можно предположить, что злоумышленник синхронизировал все элементы почты со своим клиентом. Это означает, что, скорее всего, скомпрометирован весь почтовый ящик.

| Свойство | Описание |

|---|---|

| ClientInfoString | Описание протокола, клиента (включая версию) |

| ClientIPAddress | IP-адрес клиентского компьютера. |

| SessionId | ИД сеанса помогает различать действия злоумышленника и повседневные действия пользователя с одной и той же учетной записью (если она скомпрометирована) |

| UserId | Имя участника-пользователя, читающего сообщение. |

Проверьте наличие действий привязки. После выполнения шагов 2 и 3 вы можете быть уверены в том, что все остальные попытки злоумышленника осуществить доступ к сообщениям электронной почты будут регистрироваться в записях аудита о MailItemsAccessed, в которых свойство MailAccessType имеет значение «Bind».

Чтобы найти записи о MailItemsAccessed, связанные с доступом к элементам почты с помощью операции привязки, выполните следующую команду:

Единый журнал аудита:

Журнал аудита почтового ящика:

Сообщения электронной почты, к которым осуществлялся доступ, определяются идентификатором сообщения Интернета. Кроме того, можно проверить, имеют ли какие-либо записи аудита тот же контекст, что и записи для других действий злоумышленника. Дополнительные сведения см. в разделе Определение контекстов доступа различных записей аудита.

Данные аудита для операций привязки можно использовать двумя различными способами:

Фильтрация повторяющихся записей аудита

Повторяющиеся записи аудита для одних и тех же операций привязки, выполняющихся в течение часа, отфильтровываются, чтобы избежать «шума» в аудите. Операции синхронизации также отфильтровываются с интервалом в один час. Исключение из этого процесса дедупликации происходит, если для одного и того же InternetMessageId любое из свойств, описанных в следующей таблице, отличается. Если при операции дублирования какое-либо из этих свойств отличается, создается новая запись аудита. Этот процесс описан подробнее в следующем разделе.

| Свойство | Описание |

|---|---|

| ClientIPAddress | IP-адрес клиентского компьютера. |

| ClientInfoString | Протокол клиента, клиент, используемый для доступа к почтовому ящику. |

| ParentFolder | Полный путь к папке элемента почты, к которому осуществлялся доступ. |

| Logon_type | Тип входа пользователя, выполнившего действие. Типы входа (и соответствующие им значения перечисления): владелец (0), администратор (1) или представитель (2). |

| MailAccessType | Доступ с помощью операции привязки или синхронизации. |

| MailboxUPN | Имя участника-пользователя почтового ящика, в котором находится читаемое сообщение. |

| User | Имя участника-пользователя, читающего сообщение. |

| SessionId | ИД сеанса помогает различать действия злоумышленника и повседневные действия пользователя в одном и том же почтовом ящике (если учетная запись скомпрометирована). Дополнительные сведения о сеансах см. в статье Контекст действий злоумышленника в сеансах в Exchange Online. |

Определение контекста доступа для различных записей аудита

Как правило, злоумышленник осуществляет доступ к почтовому ящику одновременно с его владельцем. Отличить доступ злоумышленника от доступа владельца почтового ящика можно с помощью свойств записи аудита, определяющих контекст доступа. Как рассматривалось выше, если значения этих свойств отличаются, создаются отдельные записи аудита, даже если действие выполняется в интервале агрегирования. Приведенный ниже пример содержит три разные записи аудита. Каждая из них имеет свои свойства SessionId и ClientIPAddress. Также определены сообщения, к которым осуществлялся доступ.

| Запись аудита 1 | Запись аудита 2 | Запись аудита 3 |

|---|---|---|

| ClientIPAddress 1 SessionId 2 | ClientIPAddress 2 SessionId 2 | ClientIPAddress 1 SessionId 3 |

| InternetMessageId A InternetMessageId D InternetMessageId E InternetMessageId F | InternetMessageId A InternetMessageId C | InternetMessageId B |

Если какое-либо из свойств, приведенных в таблице в предыдущем разделе, отличается, для отслеживания нового контекста создается отдельная запись аудита. В зависимости от контекста, в котором выполняется действие, доступ будет отсортирован по разным записям аудита.

Например, в записях аудита, показанных на приведенном ниже снимке экрана, доступ к почте осуществляется одновременно из EWSEditor и OWA, однако действие доступа сортируется в разных записях аудита в зависимости от контекста доступа. В этом случае контекст определяется разными значениями свойства ClientInfoString.

Ниже приведен синтаксис команды, показанной на предыдущем снимке экрана: