990x.top

Простой компьютерный блог для души)

Скачать в PDF — что это значит? (сертификат)

Приветствую друзья! Сегодня рассмотрим формат файла, в котором некоторые веб-сайты могут предложить сохранить данные.

Описание

Скачать в PDF (сертификат) — означает загрузить файл формата PDF, который потом можно будет открыть специальной программой или браузером Google Chrome.

Разбираемся

Под документом спокойно может иметься ввиду например сертификат.

Приведем пример. Нажмите Распечатать сертификат.

Далее слева будет раздел Принтер, слева выберите Сохранить как PDF или Adobe ПДФ:

Теперь сохраните файл:

Выберите папку для сохранения документа:

Результат: вы сохраните файл, который можно потом всегда открыть специальной программой. Можно также просто открыть браузер Гугл Хром и перетянуть туда этот файл — он откроется автоматически.

Популярные программы для просмотра PDF на компьютере:

Приложения для просмотра на смартфоне:

Вывод

Защита документов PDF с помощью сертификатов

Использование сертификатов для шифрования документов и проверки цифровой подписи. Цифровая подпись подтверждает, что документ был принят от вас. Шифрование позволяет просматривать содержимое документа только определенному получателю. Компонент открытого ключа цифрового удостоверения сохраняется в сертификате. Для получения дополнительной информации о цифровых удостоверениях см. Цифровые удостоверения.

При защите документа PDF с помощью сертификата вы задаете уровень доступа к файлам для каждого получателя или группы. Например, можно разрешить одной группе подписывать и заполнять формы, а другой группе — редактировать текст или удалять страницы. Можно выбрать сертификаты из списка доверенных лиц, из файлов на диске, с LDAP-сервера или из хранилища сертификатов Windows (только для Windows). Всегда включайте свой сертификат в список получателя, чтобы документ можно было открыть позже.

При возможности шифруйте документы с помощью сертификатов из цифровых удостоверений от сторонних поставщиков. В случае утери или кражи сертификата его можно заменить там, где он выдан. Если самоподписанное цифровое удостоверение удалено, то все документы PDF, зашифрованные с помощью сертификата из этого удостоверения, будут постоянно недоступны.

Шифрование PDF или портфолио PDF при помощи сертификата

Чтобы зашифровать несколько документов в формате PDF, используйте мастер операций в Acrobat Pro (выберите Инструменты > Мастер операций ) для применения заранее определенной последовательности. В качестве альтернативы можно изменить последовательность для добавления необходимых функций безопасности. Кроме того, можно также сохранить параметры сертификата в виде стратегии защиты и использовать их повторно для шифрования документов PDF.

Выберите Инструменты > Защитить > Дополнительные параметры > Зашифровать с использованием сертификата. Если вы не видите панель «Защита», см. инструкции по добавлению панелей в области задач.

Алгоритм шифрования и размер ключа зависят от версии. Чтобы расшифровать и прочитать документ, у получателей должны быть установлены программы Acrobat или Reader соответствующей версии (или более поздней).

В случае выбора значения «128-битный AES» для открытия документа у получателя должна быть установлена программа Acrobat 7 или Reader 7 либо их более поздние версии.

В случае выбора значения «256-битный AES» для открытия документа требуется Adobe Acrobat 9 или Adobe Reader 9 либо их более поздние версии.

Нажмите кнопку «Поиск», чтобы найти получателей на сервере каталогов или в вашем списке доверенных лиц.

Нажмите кнопку «Обзор», чтобы найти файл, содержащий сертификаты доверенных лиц.

Чтобы задать ограничения на печать и редактирование документа, выберите получателей из списка и затем нажмите на кнопку «Права доступа».

Изменение настроек шифрования

Выберите Инструменты > Защитить > Дополнительные параметры > Свойства безопасности. Если вы не видите панель «Защита», см. инструкции по добавлению панелей в области задач.

Чтобы зашифровать различные компоненты документа, выберите соответствующий параметр.

Чтобы изменить алгоритм шифрования, выберите его из меню.

Чтобы проверить доверенные личные данные, выберите одного из получателей и нажмите кнопку «Подробно».

Чтобы удалить получателей, выберите одного или нескольких получателей и нажмите кнопку «Удалить». Не удаляйте свой сертификат, если только больше не требуется доступ к этому файлу с помощью этого сертификата.

Чтобы изменить права доступа получателей, выберите одного или нескольких получателей и нажмите кнопку «Права доступа».

Удаление настроек шифрования

Совместное использование сертификатов

Предприятия, определяющие участников процессов подписания и обеспечения защиты с помощью сертификатов, часто хранят эти сертификаты на сервере каталогов. Поиск по этому серверу позволяет участникам данных рабочих процессов расширять списки доверенных лиц.

Полученный от кого-либо сертификат можно добавить в ваш список доверенных лиц. Можно настроить параметры доверия и задать доверие всем цифровым подписям и сертифицированным документам, созданным с помощью того или иного сертификата. Кроме того, можно импортировать сертификаты из хранилища, например из хранилища сертификатов Windows. Хранилище может содержать большое количество сертификатов, выданных различными удостоверяющими центрами.

Подробную информацию о совместном использовании сертификатов см. в документе PDF Document Security Guide (Руководство пользователя по защите документов в Adobe Acrobat и Adobe Reader) по адресу www.adobe.com/go/learn_acr_security_en.

Сторонние поставщики средств обеспечения безопасности обычно выполняют проверку подлинности, используя собственные методы. Либо они интегрируют свои методы проверки с Acrobat. Если вы пользуетесь услугами сторонних поставщиков средств обеспечения безопасности, ознакомьтесь с документацией по решениям от сторонних поставщиков.

Получение сертификатов от других пользователей

Сертификаты, полученные от других пользователей, сохраняются в списке доверенных лиц. Этот список напоминает адресную книгу и по нему можно проверить подписи пользователей в любых полученных документах.

Добавление сертификата из сообщения электронной почты

Когда пользователь из списка контактов отправляет сертификат по электронной почте, то этот сертификат отображается как вложенный файл методологии импорта и экспорта.

О сертифицированных подписях в Adobe Acrobat

Adobe Acrobat поддерживает целый ряд решений для электронных и цифровых подписей. Данные решения включают сертифицированные подписи, которые позволяют вам подписывать файлы PDF на основе сертифицированных цифровых идентификаторов. Сертифицированные подписи также известны как цифровые подписи. Acrobat позволяет создавать свой собственный идентификатор сертификата. Однако более распространенным подходом является работа с использованием идентификаторов сертификатов, заверенных надежными сторонними центрами сертификации. Дополнительные параметры подписи в Acrobat включают в себя интеграцию со службой Adobe Sign.

Для чего используются сертифицированные подписи?

При совершении многих деловых транзакций, включая финансовые и юридические и другие регламентированные транзакции, требуются надежные гарантии при подписании документов. Когда документы распространяются в электронном виде, важно, чтобы получатели могли:

Подписи на основе сертификата предоставляют обе эти услуги проверки безопасности. Многие предприятия и правительственные учреждения выбрали в своих организациях инфраструктуру на основе сертифицированных цифровых подписей. Они используют сторонние центры сертификации для обеспечения независимой проверки личности. Примеры:

Что можно делать с помощью идентификаторов сертификатов?

Как только цифровая подпись на основе сертификата предоставляется конечным пользователям, они могут использовать Acrobat или Acrobat Reader для подписания файлов PDF и для проверки файлов, получаемых от других пользователей.

Подписание документов

Проверка документов

Устанавливайте права и разрешения для других

Что делать, если моя организации не готова ставить подписи на основе сертификатов?

Можно зарегистрироваться на сайте Adobe Sign, лидера в сфере электронных подписей и интернет-бизнеса. С электронной подписью Adobe Sign можно оформлять немедленную отправку, подписание и сохранение в папках для документов PDF, Microsoft Word и других видов документов. Основное преимущество заключается в том, что эти данные безопасно хранятся на серверах Adobe, поэтому вашему отделу информатизации нет необходимости организовывать всю инфраструктуру подписей.

Ресурсы

Доверенный список Adobe (AATL): Доверенный список Adobe – это программа, позволяющая миллионам пользователей по всему миру создавать цифровые подписи, которые проверяются каждый раз, когда подписанный документ открывается в Acrobat или Reader. Ознакомьтесь с участниками сообщества.

Портал безопасности и конфиденциальности Adobe – отличное место для первоначального ознакомления со всем, что связано с безопасностью и конфиденциальностью в Adobe.

Службы сертифицирования документов: Службы сертифицирования документов (CDS) были предшественником AATL.

Библиотека по обеспечению безопасности содержимого: доступ к обширной документации по администрированию сертифицированной подписи Adobe.

Управление цифровыми идентификаторами: страницы Справки по управлению цифровыми идентификаторами.

Можно ли верить цифровой подписи PDF-файла?

Исследователи постарались изменить содержимое подписанного PDF-файла так, чтобы подпись оставалась валидной.

Файлы формата PDF используют практически все компании и правительственные учреждения. Нередко для обеспечения аутентичности документа в них применяются цифровые подписи. Группа исследователей из нескольких немецких университетов задалась вопросом, насколько надежно применение цифровой подписи защищает PDF-файлы от изменения его содержимого. Владислав Младенов из Рурского университета в Бохуме поделился находками группы на мероприятии Chaos Communication Congress (36С3).

Если подписанный файл открыть любой программой, созданной специально для просмотра PDF, то она покажет отметку, что файл подписан, укажет, кем именно, и откроет доступ к меню валидации подписи. Исследователи поставили себе задачу: взять подписанный PDF-документ (контракт, счет или какой-нибудь рецепт) и изменить его содержимое так, чтобы подпись оставалась валидной. Теоретически злоумышленники могут использовать такой трюк для того, чтобы подложить кому-нибудь ложную информацию или же добавить в файл вредоносный контент. Ведь на ссылку в документе, присланном и подписанном банком, клиенты с большой вероятностью кликнут не задумываясь.

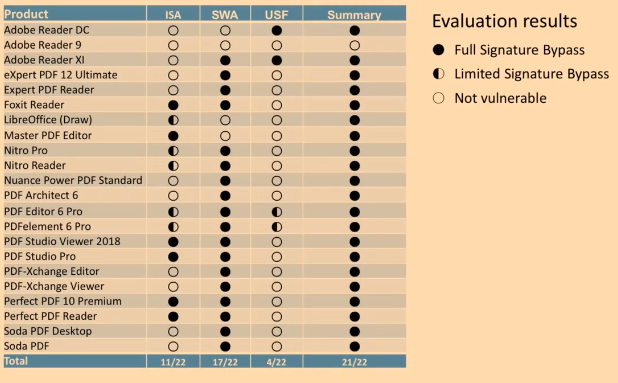

Для проверки исследователи выбрали 22 популярные программы для просмотра PDF, разработанные для разных платформ, и методично скармливали им результаты своих экспериментов.

Структура PDF-файла

Для начала нужно сказать несколько слов о том, как устроен формат PDF. Файл состоит из четырех основных частей: заголовка (Header), где хранится версия PDF; основной части, где размещается контент, который видит пользователь (body); раздела Xref, представляющего собой каталог, в котором перечислены объекты внутри основного раздела и их местонахождение (он служит для корректного отображения контента); и трейлера (trailer) — раздела, с которого программы для чтения PDF начинают обработку документа. В трейлере находятся два важных параметра, сообщающих программе, с какого элемента следует начинать обработку файла, а также показывающих, где в файле начинается раздел Xref.

В формате реализована функция инкрементного обновления — именно она позволяет, например, выделять часть текста маркером и оставлять комментарии. С технической же точки зрения она добавляет еще три раздела: обновления для основной части, новый каталог Xref и новый трейлер. По сути, это позволяет изменять то, как объекты будут отображаться у пользователя. В том числе — добавлять новый контент. Фактически цифровая подпись — это тоже инкрементальное обновление, которое точно так же добавляет дополнительный элемент и соответствующие ему разделы в файл.

Атака типа «инкрементальное сохранение» (Incremental saving attack, ISA)

Следующим экспериментом стало удаление двух последних разделов (то есть обновление в основной раздел добавляется, а новые Xref и Trailer — нет). Некоторые приложения отказались работать с таким файлом. Две программы для просмотра PDF увидели, что разделов нет, и автоматически достроили их, не оповещая об изменении контента. Еще три без каких-либо возражений проглотили такой формат.

Далее исследователи задумались, а что будет, если цифровую подпись взять и просто-напросто скопировать в свое «ручное» обновление. На этом прокололись еще две программы — Foxit и MasterPDF.

Итого — 11 из 22 приложений для работы с PDF так или иначе оказались уязвимы к несложным манипуляциям с разделом. Причем в случае шести из них у пользователя, открывшего с их помощью документ, не было никаких шансов определить, что он был изменен. В остальных пяти случаях, чтобы увидеть факт манипуляции, пользователь должен был войти в меню и попробовать проверить валидность цифровой подписи, но при открытии файла никаких признаков изменения документа заметить также невозможно.

Атака типа «заворачивание подписи» (Signature wrapping attack, SWA)

Исследователи попробовали добавить еще одно поле /ByteRange сразу после подписи. Первые два значения в нем остаются неизменными, меняется только адрес конца кода подписи. В результате в файле появляется дополнительное пространство, в которое можно добавить какие-нибудь вредоносные объекты и описывающий их раздел XRef. По идее, если бы файл читался правильно, то до этого раздела программа бы просто не добралась. Однако 17 из 22 приложений оказались уязвимыми к такой атаке.

Универсальная подделка подписи (Universal signature forgery, USF)

Исследователи решили на всякий случай проверить приложения и при помощи стандартных пентестерских приемов — попробовать заменить значения разных полей на некорректные или просто удалить их. При экспериментах с разделом /contents выяснилось, что если вместо реальной подписи в нем будет значение 0x00, то две программы для просмотра все равно будут успешно валидировать ее.

А что будет, если оставить подпись на месте, но удалить информацию о том, что именно подписано (то есть раздел /ByteRange)? Или поставить в нем вместо реальных значений null? В обоих случаях нашлись приложения, которые валидировали такую подпись.

Итого, четыре программы из 22 имели ошибки в имплементации, которые можно эксплуатировать.

Если посмотреть на сводную таблицу по итогам исследования, то видно, что так или иначе удается обмануть 21 из 22 программ для просмотра PDF. То есть при необходимости почти под каждую из них можно сделать PDF-файл с вредоносным контентом или ложной информацией, но в глазах пользователя он останется подписанным автором.

Сводная таблица уязвимостей в приложениях для чтения PDF. Источник.

Забавно, что единственное приложение, не поддавшееся ни на одну из уловок исследователей, это Adobe Reader 9. Проблема в том, что он подвержен RCE-уязвимости, а потому он стоит только у пользователей Linux — просто потому, что это последняя доступная для них версия.

Практические выводы

Какой практический вывод можно сделать из этого? Во-первых, что не стоит слепо доверять цифровой подписи PDF-файла. Если где-то рисуют зеленую галочку, это не значит, что подпись действительно валидна.

Во-вторых, даже подписанный документ может представлять опасность. Так что прежде чем открывать любые файлы, полученные из Интернета, и переходить по ссылкам из них, следует убедиться, что у вас на компьютере стоит надежное защитное решение.

Выбор метода защиты для документов PDF

Добавив в документы защиту, можно разрешить просмотр, редактирование, печать и другие действия только определенным пользователям.

Выбор типа защиты

Механизмы безопасности колеблются от относительно простых мер до сложных систем, внедряемых компаниями и службами. Выбор функции зависит от целей, которых нужно достичь. Несколько примеров.

Вы хотите, чтобы ваш PDF-файл просматривали только определенные люди. Самое простое решение — добавить в PDF пароль и отправить его нужным получателям. (См. Добавление защитного пароля.)

Вы хотите, чтобы никто не мог напечатать или отредактировать ваш PDF-файл. В том же диалоговом окне, которое использовалось для добавления пароля, можно запретить печать и редактирование. (См. Добавление защитного пароля.)

Вы хотите заверить своих получателей, что PDF-файл исходит действительно от вас. Лучше всего будет приобрести в центре сертификации цифровое удостоверение. Можно также создать цифровое удостоверение с собственной подписью, если вы общаетесь с группой, которой доверяете. (См. О цифровых удостоверениях и Защита документов сертификатами.)

Вам нужно решение для защиты PDF-файлов во всей организации. Вы можете разработать решение в том числе для компании, в которой имеются конфиденциальные данные. Некоторые организации используют сервер Adobe LiveCycle Rights Management ES для применения политики к документам. В политике определен перечень получателей и индивидуальный набор разрешений для каждого получателя. Отдельный человек может использовать политику, чтобы применить аналогичные параметры защиты ко множеству документам. (См. Защита документов с помощью сервера стратегий Adobe LiveCycle Rights Management ES.)

Стратегии защиты

Политика безопасности накладывает на поток информации и обмен данными в пределах организации систематизированные ограничения. С помощью сервера Adobe LiveCycle Rights Management можно применять к документам различные политики, не используя цифровые подписи и сертификаты. Если для набора файлов PDF часто используются одни и те же параметры защиты, то рабочие процессы можно упростить с помощью политики безопасности. Используя разные политики, можно добиваться соответствия различным требованиям.

Вы можете защищать несколько документов, помещая их в оболочку PDF. Оболочки можно шифровать для предотвращения несанкционированного доступа к содержимому и сертифицировать для подтверждения подлинности происхождения. Авторизованные получатели могут открывать оболочку и извлекать файлы для просмотра.

Политика LiveCycle Rights Management ES

Политики Adobe LiveCycle Rights Management ES хранятся на сервере, и для их использования пользователь должен иметь доступ к серверу. Для создания этих стратегий необходимо указать получателей документа из списка на сервере стратегий Adobe LiveCycle.

Политики паролей и сертификатов

Параметры паролей или сертификатов можно сохранять для повторного использования при шифровании файлов PDF без настройки пароля или сертификата для каждого экземпляра.

Требуется пароль для открытия файла PDF, копирования или печати его содержимого

Если ваша компания является зарегистрированным пользователем, то для защиты документов можно использовать сервер стратегий Adobe LiveCycle Rights Management ES.

При использовании мастера операций для защиты портфолио PDF в Acrobat Pro обеспечивается защита только дочерних документов, но не обложки.

Укажите, что содержимое документа PDF утверждено

Подпишите и сертифицируйте файл PDF. Для добавления цифровых подписей необходимо получить цифровое удостоверение. Приобретите цифровое удостоверение (см. веб-сайт Adobe для партнеров по системе защиты) или создайте удостоверение с собственной подписью. См. Создайте цифровой удостоверение с собственной подписью.

Для азиатских языков можно добавить утверждающий штамп.

Защитить формы от изменений

Отправить защищенный файл по электронной почте в качестве вложения

Разрешить просмотр файла PDF только определенным пользователям

Выберите Инструменты > Защита > Дополнительные параметры > Зашифровать с использованием сертификата или установите защиту с помощью сервера Adobe LiveCycle Rights Management ES. Для того чтобы выбранные пользователи смогли просматривать документы, необходимо наличие сертификатов.

Дополнительные сведения об использовании функций защиты см. в следующих ресурсах:

Специалистам в области юриспруденции: blogs.adobe.com/acrolaw/

Выбор методов защиты в режиме FIPS (Windows)

В программах Acrobat и Reader предусмотрен режим FIPS, ограничивающий защиту данных до уровня Федерального стандарта обработки информации (FIPS). В режиме FIPS применяются одобренные алгоритмы FIPS 140-2, использующие криптографический модуль RSA BSAFE Crypto-C Micro Edition (ME) 3.0.0.1.

В режиме FIPS недоступны следующие параметры защиты.

Применение политик безопасности документов паролем. Для защиты документа можно использовать сертификаты открытого ключа или Adobe LiveCycle Rights Management ES. Однако для защиты документа нельзя использовать шифрование пароля.

Создание сертификатов с собственной подписью. Чтобы создать самоподписанное цифровое удостоверение, его необходимо сохранить в Хранилище сертификатов Windows. Нельзя создать самоподписанное цифровое удостоверение, сохраняемое в файл.

Шифрование с помощью алгоритма RC4. В режиме FIPS файл PDF можно шифровать только с помощью алгоритма шифрования AES.

Методы шифрования с использованием значений MD5 или RIPEMD160. При создании цифровой подписи в режиме FIPS могут использоваться только семейства алгоритмов SHA-1 и SHA-2.

В режиме FIPS можно открывать и просматривать документы, защищенные алгоритмами, не совместимыми со стандартом FIPS. При этом нельзя сохранять изменения в документе с помощью парольной защиты. Чтобы применить к документу стратегии защиты, следует использовать либо сертификаты открытых ключей, либо стратегии сервера Adobe LiveCycle Rights Management ES.