Как не стать жертвой троянца? Держать шлюзы закрытыми

Троянец (троянский вирус или троянская программа)- это тип вредоносных программ, маскирующихся под легитимное ПО. Он часто используется киберпреступниками для кражи личных данных, слежения за пользователями и получения несанкционированного доступа к системам. Если вы в последние десять лет уделяли внимание вопросам компьютерной и интернет-безопасности, вы, несомненно, встречали термин «Троянская программа». Вы, наверняка знаете, что эти ничего хорошего от этих вредоносных программ ждать не стоит, но вы можете не знать о том, что они могут сделать с вашим компьютером, как они в него попадают и как этого не допустить. Имея представление о том, что такое троянская программа и какими проблемами она может для вас обернуться, вы получаете возможность избежать столкновения с этими опасными образцами вредоносного ПО.

Что такое троянский вирус?

Как работает троянец (троянский вирус)

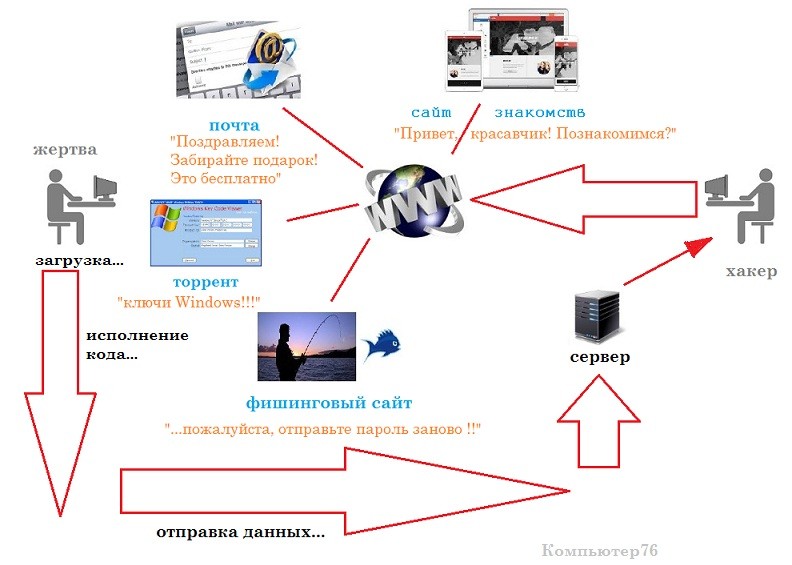

Как и в истории с троянским конем из древнегреческой мифологии троянская вредоносная программа появляется в «образе» того, что вы хотите. Она часто маскируется под бесплатное ПО или вложение в электронном письме, а затем, как только вы даете ей разрешение на установку на вашем компьютере, она открывает шлюзы.

Как только у троянца появляется доступ к вашему компьютеру, он может делать что угодно, но большинство этих вредоносных программ стремятся получить полный контроль над вашим компьютером. Иными словами, все ваши действия на компьютере записываются и отправляются на сервер, указанный трояном. Это особенно опасно, если вы на своем компьютере выполняете финансовые транзакции, поскольку троянская программа отправляет информацию о вашей банковской карте или платежных реквизитах людям, которые могут использовать или продать ее. С помощью троянцев злоумышленники могут превратить ваш компьютер в зомби и использовать его для запуска кибератак по всему миру.

Как защититься от троянских программ

Всегда обновляйте программное обеспечение. Это вдвойне актуально для важных программ, таких как ваша операционная система и браузер. Хакеры используют известные бреши в системе защиты в этих типах программ, и через них засылают на ваш компьютер троянцев, которые делают так свою черную работу. Производитель ПО, как правило, выпускает исправления для этих уязвимостей, но они не принесут вам никакой пользы, если вы не будете поддерживать последнюю версию программного обеспечения на вашем устройстве. Чтобы ваше интернет-соединение было максимально безопасным, всегда должен быть включен сетевой экран. Как программные, так и аппаратные сетевые экраны отлично справляются с фильтрацией вредоносного трафика и часто могут предотвратить загрузку троянских программ на ваш компьютер.

Все это полезно, но чтобы полностью обезопасить себя, следует установить антивирусное программное обеспечение или утилиту для удаления троянских программ. Это ПО (при условии того, что оно регулярно обновляется) сканирует вашу систему на наличие троянцев и автоматически проверяет любую программу или файл, которые вы исполняете, чтобы обеспечить его безопасность. В Интернете есть бесплатные утилиты для удаления троянских программ, но мало какие из них регулярно обновляются, а некоторые даже сами являются троянцами. Чтобы лучше защитить ваш компьютер, используйте антивирусное ПО известных производителей с бесплатной пробной версией. Это позволит вам оценить преимущества той или иной программы, прежде чем покупать ее. Такие программы часто входят в общий пакет безопасности, но при этом предоставляют вам возможность указать нужные вам функции защиты, а ненужные отключить.

Защита вашего компьютера от троянских программ не должна быть неподъёмной задачей. Следуя нескольким простым правилам безопасного поведения в Интернете и используя надежное защитное решение, вы можете быть уверены, что ваш компьютер защищен от подавляющего большинства троянских и других вредоносных программ.

Что такое троянские программы и какой ущерб они могут нанести?

И ночью отворилось чрево лошади, но было уже поздно. Поле длительной осады грекам, наконец, удалось захватить город Трою и положить конец Троянской войне. Тысячи лет спустя миф о троянском коне все еще жив, хотя и в нелестной интерпретации. Изощренная хитрость и чудо инженерной мысли греков дали название группе вредоносных цифровых инструментов, единственная цель которых – незаметно нанести ущерб компьютерам жертв. Они делают это путем считывания паролей, записи нажатия клавиш или загрузки других вредоносных программ, которые могут даже захватить компьютер целиком. Они могут совершать следующе действия:

В отличие от компьютерных вирусов и червей, троянские программы не способны к самовоспроизведению.

Типы троянских программ

Бэкдоры

Это один из самых простых, но потенциально наиболее опасных типов троянских программ. Такие программы могут загружать в систему всевозможные вредоносные программы, исполняя роль шлюза, а также повышать уязвимость компьютера для атак. Бэкдоры часто используется для создания ботнетов, когда без ведома пользователя компьютеры становятся частью зомби-сети, используемой для атак. Кроме того, бэкдоры позволяют выполнять на устройстве вредоносный код и команды, а также отслеживать веб-трафик.

Эксплойты

Эксплойты – это программы, содержащие данные или код, позволяющие использовать уязвимость в приложении на компьютере.

Руткиты

Руткиты предназначены для сокрытия определенных объектов или действий в системе. Их основная цель – предотвратить обнаружение вредоносных программ и, как результат, увеличить их время работы на зараженном компьютере.

Дропперы / Загрузчики

Одной из самых известных троянских программ-дропперов является вредоносная программа Emotet, которая, в отличие от бэкдора, сама по себе не может выполнять никакого кода на компьютере. Однако она загружает другие вредоносные программы, например банковский троян Trickbot и программу-вымогатель Ryuk. Дропперы похожи на трояны-загрузчики, но загрузчикам нужен сетевой ресурс для загрузки вредоносных программ из сети, а дропперы содержат другие вредоносные компоненты в своем программном пакете. Оба типа троянских программ могут удаленно обновляться их разработчиками так, чтобы их невозможно было обнаружить при антивирусной проверке даже с помощью новых описаний вирусов. Таким же образом к ним могут добавляться новые функции.

Банковские трояны

Банковские трояны встречаются наиболее часто. Распространение онлайн-банкинга и невнимательность некоторых пользователей делают банковские троянские программы перспективным способом для присвоения злоумышленниками чужих денег. Цель таких программ – получить учетные данные для доступа к банковским счетам. Для этого используется фишинг: предполагаемые жертвы перенаправляются на контролируемую злоумышленниками страницу для ввода учетных данных. Следовательно, для онлайн-банкинга необходимо использовать безопасные методы для входа в систему: приложение банка, а не ввод учетных данных в веб-интерфейсе.

Трояны, выполняющие DDoS-атаки

Распределенные атаки типа «отказ в обслуживании» (DDoS) продолжают будоражить интернет. В этих атаках к серверу или сети обращается огромное количество запросов, как правило, это делается с использованием ботнетов. Например, в середине июня 2020 года компания Amazon отразила рекордную по интенсивности атаку на свои серверы. В течение более трех дней на веб-сервисы Amazon обрушилось огромное количество запросов, скорость составляла 2,3 терабайта в секунду. Для достижения такой вычислительной мощности необходим огромный ботнет. Ботнеты состоят из так называемых компьютеров-зомби. На первый взгляд, эти компьютеры работают нормально, однако они также используются при совершении атак. Причиной является троянская программа с бэкдором, незаметно присутствующая на компьютере и при необходимости активируемая оператором. Результатом успешных ботнет и DDoS-атак является недоступность веб-сайтов или даже целые сетей.

Трояны, имитирующие антивирусы

Трояны, имитирующие антивирусы, особенно коварны. Вместо защиты устройства они являются источником серьезных проблем. Эти троянские программы имитируют обнаружение вирусов, тем самым вызывая панику у ничего не подозревающих пользователей и убеждая их приобрести эффективную защиту за определенную плату. Однако вместо полезного инструмента антивирусной проверки у пользователя возникают новые проблемы: его платежные данные оказываются переданы создателям троянской программы для дальнейшего несанкционированного использования. Поэтому никогда не следует переходить по ссылкам в предупреждениях о вирусах, особенно внезапно отображаемых в браузере при посещении веб-сайтов. Можно доверять только своему инструменту антивирусной проверки.

Похитители игровых аккаунтов

Этот тип программ похищает учетные записи онлайн-игроков.

Трояны, атакующие приложения для обмена мгновенными сообщениями

Эти троянские программы похищают учетные данные приложений для обмена мгновенными сообщениями, таких как ICQ, MSN Messenger, AOL Instant Messenger, Yahoo Pager, Skype и прочих. Можно утверждать, что в настоящее время эти мессенджеры практически не используются, однако новые приложения для обмена сообщениями также не защищены от троянов. Facebook Messenger, WhatsApp, Telegram и Signal тоже могут подвергнуться атакам троянских программ. Например, в декабре 2020 года было зафиксировано распространение троянских программ для Windows через канал Telegram. Службы обмена мгновенными сообщениями также должны быть защищены от опасных фишинговых атак.

В январе 2018 года исследователи «Лаборатории Касперского» обнаружили троян Skygofree – чрезвычайно продвинутую вредоносную программу, способную самостоятельно подключаться к сетям Wi-Fi, даже если эта функция отключена на устройстве пользователя. Троянская программа Skygofree также может отслеживать сообщения в популярном мессенджере WhatsApp: читать, а также похищать их.

Трояны-вымогатели

Этот тип троянских программ может изменять данные на компьютере, вызывая сбои в его работе или блокируя доступ к определенным данным. Злоумышленники обещают восстановить работоспособность компьютера или разблокировать данные только после получения требуемого выкупа.

SMS-трояны

Они могут показаться пережитком прошлого, однако все еще активны и представляют серьезную угрозу. SMS-трояны могут работать по-разному. Например, Faketoken – вредоносная программа для Android – массово рассылает SMS-сообщения на дорогие международные номера, при этом маскируясь в системе под стандартное SMS-приложение. Владельцу смартфона приходится оплачивать эту рассылку. Другие SMS-трояны подключаются к дорогим SMS-сервисам премиум-класса.

Трояны-шпионы

Троянские программы-шпионы могут следить за работой пользователя на компьютере: отслеживать вводимые с клавиатуры данные, делать снимки экрана и получать список запущенных приложений.

Трояны-сборщики адресов электронной почты

Эти вредоносные программы совершают несанкционированный сбор адресов электронной почты на компьютере.

Кроме того, существуют другие типы троянских программ:

Трояны – угроза для всех устройств

Троянские программы нацелены не только на компьютеры Windows, но и на компьютеры Mac и мобильные устройства, поэтому не следует, доверившись ложному чувству безопасности, работать в интернете без современной защиты от вредоносных программ, такой как Kaspersky Internet Security. Вредоносные программы часто попадают на компьютеры посредством зараженных вложений, текстовых сообщений с манипулятивным содержимым или поддельных веб-сайтов. Однако существуют также троянские программы, используемые секретными службами. Они могут быть установлены удаленно, незаметно для пользователя и без какой-либо реакции со стороны целевого устройства. Программное обеспечение Pegasus израильского производителя NSO, например, распространяется через сеть мобильной связи. Pegasus включает в мощный арсенал средств перехвата: можно считывать всю информацию на устройстве, записывать звонки, использовать телефон как подслушивающее устройство. В Германии полиция применяет государственную троянскую программу для контроля и отслеживания действий преступников. Однако это вредоносное ПО, официально известное как программное обеспечение для прослушивания телефонных разговоров, не может использоваться для наблюдения без постановления суда.

Киберпреступники используют трояны для нанесения максимального ущерба

В то время как государственные органы используют программы наблюдения для расследования уголовных преступлений, киберпреступники имеют прямо противоположные цели – чаще всего это личное обогащение за счет своих жертв. При этом злоумышленники используют различные средства, а иногда даже целые цепочки вредоносных программ. Как они это делают? Одним из примеров может быть незаметная установка на компьютер бэкдора посредством зараженного вложения электронной почты. Бэкдор обеспечивает тихую загрузку других вредоносных программ на компьютер. Другие примеры: кейлоггер, записывающий нажатия клавиш при вводе паролей или конфиденциальных данных, банковские троянские программы для кражи финансовых данных, программы-вымогатели, шифрующие весь компьютер и предоставляющие доступ к зашифрованным данным только после получения выкупа в биткойнах. Нашумевшая вредоносная программа Emotet, атаки которой периодически повторяются, описывается как «самая опасная вредоносная программа». Называемая также «Король троянцев», эта программа использовала сеть зараженных компьютеров для рассылки спам-сообщений и зараженных документов Word и Excel. Британским институтом стандартов (BSI) была создана отдельная страница с информацией об Emotet. Выводы

Проникновение на устройство

Троянскими программами можно заразиться не только при открытии вложений электронной почты, они также могут быть встроены в якобы бесплатные программы. Поэтому важно не использовать сомнительные источники загрузки программного обеспечения, такие как пакеты кодеков или взломанные программы, даже если на этом можно сэкономить несколько евро. Ущерб, причиняемый троянскими программами, часто превышает стоимость приобретения программного обеспечения через легальные каналы.

Троянские программы не следует путать с вирусами. Компьютерные вирусы самостоятельно распространяются в системе, в то время как троянские программы только «открывают двери», хоть и с потенциально разрушительными последствиями.

Ниже приведен список рекомендаций, как защитить себя и свои устройства от троянских программ:

Будьте осторожны при работе в интернете

В этой статье описаны самые известные типы троянских программ. Их всех объединяет то, что они могут попасть на устройство только с помощью пользователя. Однако этих угроз можно избежать, если соблюдать осторожность при работе в интернете, не открывать подозрительные вложения в сообщения электронной почты и устанавливать программы только из надежных источников. Более надежную защиту от троянских программ обеспечит также своевременно обновляемая операционная система и постоянно работающий антивирус.

Как работает троян?

Как работает троян?

Принцип работы трояна можно заключить в нескольких общих целях, ради которых он создаётся:

Рассмотрим традиционный путь, который проходит троян с момента написания.

ПО АНАЛОГИИ

Всем известны кадры из медицинских источников, когда врачи с помощью инъекции искусственно проникают сквозь оболочку живой клетки, внедряя чужеродные клетки. В операционной системе процесс внедрения трояна аналогичен.

Состав дроппера включает в себя несколько файлов, которые могут состоять из ключей реестра или установщика:

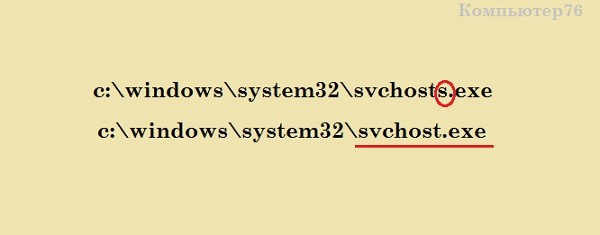

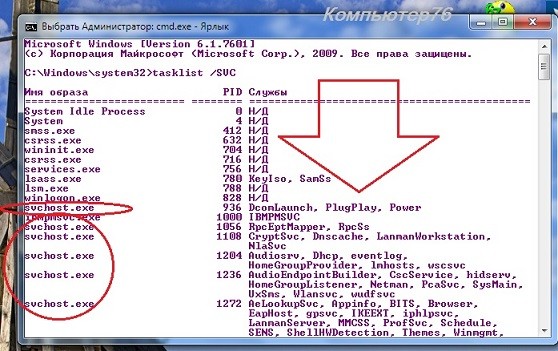

Целевая папка установки и наименование самого процесса-трояна. Обычно подделываются наиболее встречающиеся, среди которых – настоящих – легко затеряться; часто от этого страдает процесс svchost. Он либо подвергается заражению:

Обратите внимание, как под него троян замаскируется:

похожи, как близнецы, но только на первый взгляд…

среди настоящих процессов легко затеряться…

Ветка автозапуска Windows в реестре модернизируется:

всё бы хорошо, но настоящий браузер имеет названием iexplore.exe

В дроппере прописывается и вредоносный код, где часто содержится и адрес сервера, куда троян будет «скидывать инфу». Но особо обольщаться также не стоит — IP клиента, на который пойдут пароли от ваших соцсетей или почтовых адресов может оказаться лишь частью ботнета, после чего реальная дроп-зона (точка сбора или район высадки) хакера может бесследно потеряться.

Упаковщик для трояна

Финальный штрих троянского коня, к которому, впрочем, нельзя относиться спустя рукава, называется упаковщиком. Да, троян в систему жертвы нужно как-то доставить. И всегда предполагается, что пользователь не простачок, который скачивает из сети всё подряд, без оглядки нажимая на все видимые ссылки. Хакер понимает, что его, жертву, нужно чем-то заманить, а приманке придать соответствующий вид. Это уже вопросы социальной инженерии. Один из простейших примеров такой «заманюхи» описан в статье Как спрятать файл внутри изображения? и Как спрятать файл в рисунок? Ну кто откажется посмотреть фотографию обнажённой красотки, с которой он недавно познакомился в сети… Вы откажетесь от поздравления с Днём рождения от Вроде-что-то-про-неё-слышал Фирмы с многообещающим призом по ссылке внизу страницы? Это тоже не последний этап в деле пропаганды зловредных файла или ссылки: «вредоносное» фото в личку или по почте — это работа с конкретной жертвой; а вот файл взломаю_любой_пароль_соцсети.exe — это уже массовая наживка для глупых любителей «отомстить-подглядеть«. Фишинговые сайты, где можно потерять пароли к картам или учётным записям, это удел серьёзных хакеров — или считающих так, но смысл абсолютно такой же.

Как работает троян? Что происходит на компьютере жертвы?

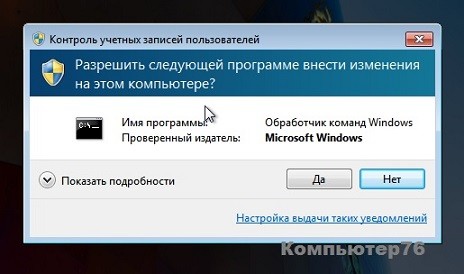

Внешне всё аккуратно. В процессе установки «классной» программки или распаковки файлов с фотографиями красивой девушки фоном продолжается установка и трояна. По путям, вам известным по первым абзацам. К слову сказать, это первый этап компрометирования вашего компьютера, так что объём установленных изменений обычно не вызовет подозрений: что весят маленькие файлы редактора реестра или легковесные exe-шники? А между тем, жертва послушно соглашается с установщиком «всемогущего взломщика почты» в предвкушении процесса, отвергая предупреждения UAC Windows и пропуская троян во все уголки системы

А троян сидит и ждёт своего часа. Вот так выглядит типичная схема того, как работает троян и как он попадает в компьютер жертвы :

Как работает троян? В каком виде хакер подсунет его вам?

Если вы прочитали предыдущие абзацы, то вопрос потерял смысл. В любом. Но обратимся к статистике. Вот самые распространённые трояны от хакеров (расположил в порядке убывания):

Пока всё. В следующий раз рассмотрим работу и создание конкретных троянов и бэкдоров.

Вирус Троян давайте изучим что бы правильно удалить

Вирус троян что делает и как правильно удалить

Добрый день, друзья. Недавно я написал статью «Виды компьютерных вирусов». В данной же статье, мы подробно рассмотрим один из таких вирусов, а именно – вирус троян.

Компьютерный век очень стремительно развивается, развиваются различные технологии, упрощающие человеку жизнь. Мы все чаще производим оплату не наличными деньгами, а пластиковой карточкой или при помощи электронного кошелька. Само собой, у подобных кошельков и карточек есть свои пинкоды и пароли.

И вот представьте себе случай, вы заходите с супермаркет, отовариваетесь там на приличную сумму, подходите к кассе для оплаты, вставляете вашу пластиковую карту, а на ней отсутствуют средства. В чем дело? А виной всему вирус троян!

Так что такое вирусы трояны, что они из себя представляют? Вкратце могу сказать, что вирус троян – представляет из себя вредительскую программу, которая предпочитает маскироваться под любую из существующих программ. Вы подобную программу скачиваете, и происходит заражение компьютера. Довольно часто вирусы трояны состоят всего из нескольких строчек.

Как возникло название вирус Троян

Я думаю вы знаете, что вирус троян назван так в честь известного коня из известной поэмы Гомера «Троя». Где греки, чтобы взять данный великолепный город, проявили хитрость, и создали коня гигантских размеров из дерева. В данном коне разместился отряд греков под предводительством Одиссея.

Утром троянцы встали, увидели коня огромных размеров, решили, что его им подарила богиня и с большим трудом втащили его в свой город. Тем самым подписав городу приговор. Ночью афиняне выбрались из коня, перебили стражу и открыли ворота. Тем самым судьба города была предрешена.

Как внедряются вирусы трояны на компьютер

Похожим образом обстоит дело и с вирусом трояном. Они попадают на ПК, только когда вы их сами заносите. То есть они не могут провести DOSS атаку на ваш компьютер или сайт, где антивирусу придется активно сопротивляться. Как я уже упоминал, они прикидываются различными программами, могут даже антивирусом. И что самое интересное, такие программы могут даже вести себя подобно оригиналам, и выполнят свои прямые функции, пока в определенное время не проявит свою вирусную суть.

Вы скачаете подобный антивирус, из этого антивируса высаживается десант из разных вредителей, и компьютер попадет во власть трояна.

У вирусов троянов имеется одна отличительная особенность, точнее у них несколько особенностей, но об этом позже. Так вот, самовольно передвигаться они не могут, как, к примеру, это делают компьютерные черви и другие подобного рода программы.

Вы можете их занести через флэшку, лазерный диск, или просто скачав понравившуюся картиночку из сети. Это может быть даже открытка от любимой девушки, подарок из сети ВКонтакте или прочее.

Как вредят вирусы трояны

Попав на ПК, вирус начинает так активно действовать. Например, он может заблокировать систему, отключить антивирус. Тогда с ним будет довольно сложно бороться. Также вирусы трояны могут отслеживать за вашими действиями, я имею ввиду, следить за тем, на какие кнопки вы нажимали.

Таким образом они могут отследить ваши пароли и передать их третьим лицам. Данные лица, как я уже упоминал выше, могут помочь злоумышленникам снять ваши деньги с пластиковой карты или электронного кошелька.

Этот вредитель часто запускает браузер на страницу в интернете, где хозяйничает рекламный вирус. Данный вирус будет очень настойчиво навязывать вам определенные товары, которые вам ненужны.

Кроме прочего, трояны скачивают и закачивают на ваш ПК различные файлы и утилиты, внедряющиеся в системы. Также они копируют ваши электронные адреса, а затем рассылают спам от вашего имени.

Кроме прочего, данные вирусы могут ценную и интимную для вас информацию выложить для всеобщего обозрения. К примеру, личное фото или интимное видео, также номера ваших счетов и кредитных карт.

Другими словами, действия троянов обширны и многообразны. Как уберечь свой компьютер от подобной напасти и удалить вирусы трояны, я подробно расскажу в следующей статье, следите за обновлениями.

Друзья, помимо данной статьи, я решил написать отдельную БЕСПЛАТНУЮ 3D книгу «Как быстро удалить компьютерный вирус?», в которой рассказывается про удаление не только троянов, но и других разнообразных вредоносных ПО и как уберечь компьютер от подобного заражения. Подробнее о книге можно узнать по ссылке или кликнув по изображению:

Читать продолжение статьи — Как удалить троян!