Защита мобильного рабочего места

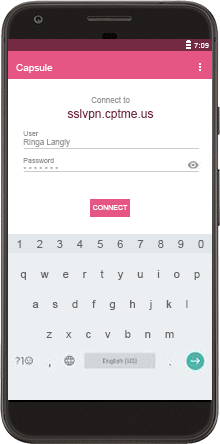

Контейнер Check Point Mobile Capsule Workspace создает изолированную рабочую среду на мобильных устройствах, защищая данные и ресурсы компании при работе в корпоративной сети и за ее пределами.

Простое управление

Моделируйте и внедряйте эталонные политики безопасности для защиты учетных записей, проектов, областей и виртуальных сетей

Предотвращение утечки данных

Значительно снижает вероятность утечки и потери данных с помощью авторизации пользователей, предотвращения доступа со взломанных устройств и удаленной очистки.

Удобное и бесперебойное использование

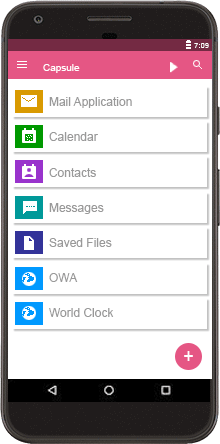

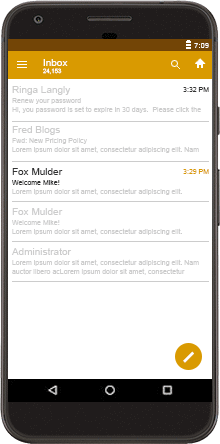

Простая и понятная работа с бизнес-ресурсами: электронной почтой, календарем, контактами и корпоративными сетями.

Защищенный мобильный доступ к корпоративным данным

Check Point Capsule Workspace повышает производительность работы благодаря безопасному использованию сотрудниками корпоративных ресурсов на мобильных устройствах iOS и Android. Приложение представляет собой безопасный контейнер, защищенный паролем, шифрующий данные в контейнере и ограничивающий доступ к данным со взломанных устройств. Capsule Workspace поддерживает стратегию безопасности мобильных устройств через разделение корпоративных и персональных данных и выполнение администраторами удаленной чистки корпоративных данных на утерянных или украденных устройствах.

Возможности продукта

Увеличивает бизнес-возможности

Повышает эффективность благодаря предоставлению сотрудникам доступа к защищенным корпоративным данным на мобильных устройствах.

Упрощает защиту мобильных устройств

Mobile Secure Workspace предлагает единое решение для управления данными на BYOD.

Соблюдает конфиденциальность информации конечных пользователей

Корпоративные данные отделены от личных данных в соответствии с местным законодательством о конфиденциальности.

«Check Point Capsule Workspace позволяет нам эффективно управлять приложениями на мобильных устройствах и удаленным доступом к нашим средам. Решение значительно повысило нашу безопасность, функциональность и эффективность технического обслуживания. Мне приятно сознавать, что в то время как наши пользователи наслаждаются удобством ресурса, мы остаемся под надежной защитой», –

– Йорган Эскилдсен, директор по ИТ, Terma

Check Point. Что это, с чем его едят или коротко о главном

Здравствуйте, уважаемые читатели хабра! Это корпоративный блог компании TS Solution. Мы являемся системным интегратором и по большей части специализируемся на решениях безопасности ИТ-инфраструктуры (Check Point, Fortinet) и системах анализа машинных данных (Splunk). Начнем мы наш блог с небольшого введения в технологии Check Point.

Мы долго размышляли над тем, стоит ли писать данную статью, т.к. в ней нет ничего нового, чего нельзя было бы найти в сети Интернет. Однако, несмотря на такое обилие информации при работе с клиентами и партнерами мы довольно часто слышим одни и те же вопросы. Поэтому было решено написать некое введение в мир технологий Check Point и раскрыть суть архитектуры их решений. И все это в рамках одного “небольшого” поста, так сказать быстрый экскурс. Причем мы постараемся не вдаваться в маркетинговые войны, т.к. мы не вендор, а просто системный интегратор (хоть мы и очень любим Check Point) и просто рассмотрим основные моменты без их сравнения с другими производителями (таких как Palo Alto, Cisco, Fortinet и т.д.). Статья получилась довольно объемной, зато отсекает большую часть вопросов на этапе ознакомления с Check Point. Если вам это интересно, то добро пожаловать под кат…

UTM/NGFW

Начиная разговор о Check Point первое с чего стоить начать, так это с объяснения, что такое UTM, NGFW и чем они отличаются. Сделаем мы это весьма лаконично, дабы пост не получился слишком большим (возможно в будущем мы рассмотрим этот вопрос немного подробнее)

UTM — Unified Threat Management

Если коротко, то суть UTM — консолидация нескольких средств защиты в одном решении. Т.е. все в одной коробке или некий all inclusive. Что понимается под “несколько средств защиты”? Самый распространенный вариант это: Межсетевой экран, IPS, Proxy (URL фильтрация), потоковый Antivirus, Anti-Spam, VPN и так далее. Все это объединяется в рамках одного UTM решения, что проще с точки зрения интеграции, настройки, администрирования и мониторинга, а это в свою очередь положительно сказывается на общей защищенности сети. Когда UTM решения только появились, то их рассматривали исключительно для небольших компаний, т.к. UTM не справлялись с большими объемами трафика. Это было по двум причинам:

Ниже представлен знаменитый магический квадрант Гартнера для UTM решений за август 2016 года:

Не буду сильно комментировать данную картинку, просто скажу, что в верхнем правом углу находятся лидеры.

NGFW — Next Generation Firewall

Название говорит само за себя — межсетевой экран следующего поколения. Данный концепт появился значительно позже, чем UTM. Главная идея NGFW — глубокий анализ пакетов (DPI) c помощью встроенного IPS и разграничение доступа на уровне приложений (Application Control). В данном случае IPS как раз и нужен, чтобы в потоке пакетов выявлять то или иное приложение, что позволяет разрешить, либо запретить его. Пример: Мы можем разрешить работу Skype, но запретить передачу файлов. Можем запретить использовать Torrent или RDP. Также поддерживаются веб-приложения: Можно разрешить доступ к VK.com, но запретить игры, сообщения или просмотр видео. По сути, качество NGFW зависит от количества приложений, которые он может определять. Многие считают, что появление понятия NGFW было обычным маркетинговым ходом на фоне которого начала свой бурный рост компания Palo Alto.

Магический квадрант Гартнера для NGFW за май 2016:

Очень частый вопрос, что же лучше? Однозначного ответа тут нет и быть не может. Особенно если учитывать тот факт, что почти все современные UTM решения содержат функционал NGFW и большинство NGFW содержат функции присущие UTM (Antivirus, VPN, Anti-Bot и т.д.). Как всегда “дьявол кроется в мелочах”, поэтому в первую очередь нужно решить, что нужно конкретно Вам, определиться с бюджетом. На основе этих решений можно выбрать несколько вариантов. И все нужно однозначно тестировать, не веря маркетинговым материалам.

Мы в свою очередь в рамках нескольких статей попытаемся рассказать про Check Point, как его можно попробовать и что в принципе можно попробовать (практически весь функционал).

Три сущности Check Point

При работе с Check Point вы обязательно столкнетесь с тремя составляющими этого продукта:

Операционная система Check Point

Говоря об операционной системе Check Point можно вспомнить сразу три: IPSO, SPLAT и GAIA.

Варианты исполнения (Check Point Appliance, Virtual machine, OpenSerever)

Здесь нет ничего удивительного, как и многие вендоры Check Point имеет несколько вариантов продукта:

Чуть выше мы уже обсудили что такое шлюз (SG) и сервер управления (SMS). Теперь обсудим варианты их внедрения. Есть два основных способа:

Такой вариант подходит когда у вас всего один шлюз, который слабо нагружен пользовательским трафиком. Этот вариант наиболее экономичен, т.к. нет необходимости покупать сервер управления (SMS). Однако при серьезной нагрузке шлюза вы можете получить “тормозящую” систему управления. Поэтому перед выбором Standalone решения лучше всего проконсультироваться или даже протестировать данный вариант.

Оптимальный вариант в плане удобства и производительности. Используется когда необходимо управлять сразу несколькими шлюзами, например центральным и филиальными. В этом случае требуется покупка сервера управления (SMS), который также может быть в виде appliance (железки) или виртуальной машины.

Как я уже говорил чуть выше, у Check Point есть собственная SIEM система — Smart Event. Использовать ее вы сможете только в случае Distributed установки.

Режимы работы (Bridge, Routed)

Шлюз безопасности (SG) может работать в двух основных режимах:

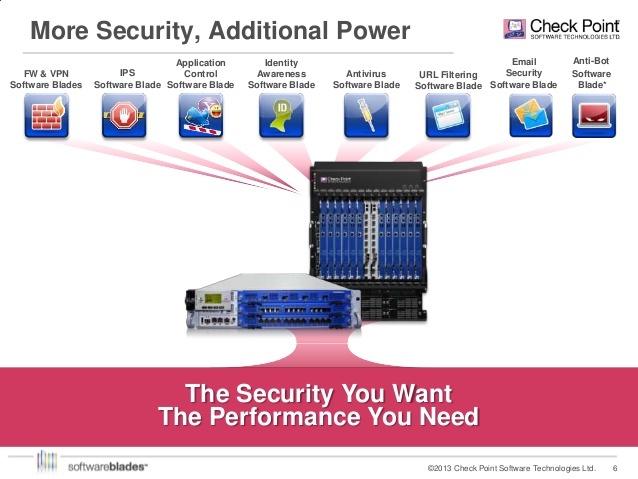

Программные блейды (Check Point Software Blades)

Мы добрались чуть ли не до самой главной темы Check Point, которая вызывает больше всего вопросов у клиентов. Что такое эти “программные блейды”? Под блейдами подразумеваются определенные функции Check Point.

Данные функции могут включаться или выключаться в зависимости от нужд. При этом есть блейды которые активируются исключительно на шлюзе (Network Security) и только на сервере управления (Management). На картинках ниже приведены примеры для обоих случаев:

1) Для Network Security (функционал шлюза)

Опишем вкратце, т.к. каждый блейд заслуживает отдельной статьи.

2) Для Management (функционал сервера управления)

Архитектура блейдов позволяет использовать только действительно нужные функции, что сказывается на бюджете решения и общей производительности устройства. Логично, что чем больше блейдов вы активируете, тем меньше трафика можно “прогнать”. Именно поэтому к каждой модели Check Point прилагается следующая таблица производительности (для примера взяли характеристики модели 5400):

Как видите здесь приводятся две категории тестов: на синтетическом трафике и на реальном — смешанном. Вообще говоря, Check Point просто вынужден публиковать синтетические тесты, т.к. некоторые вендоры используют подобные тесты как эталонные, не исследуя производительность своих решений на реальном трафике (либо намеренно скрывают подобные данные ввиду их неудовлетворительности).

В каждом типе теста можно заметить несколько вариантов:

Думаю на этом можно закончить вводную статью, посвященную технологиям Check Point. Далее мы рассмотрим, как можно протестировать Check Point и как бороться с современными угрозами информационной безопасности (вирусы, фишинг, шифровальщики, zero-day).

Если вы хотите подробнее ознакомиться с Check Point, научиться настраивать основные системные параметры, управлять политиками безопасности и еще многому другому, нажмите сюда.

Capsule Cloud

Ваши сотрудники ожидают выполнять свою работу в любое время и в любом удобном месте, но их использование ноутбуков и поведение в Интернете могут поставить под угрозу вашу корпоративную сеть. Check Point Capsule Cloud решает эту дилемму безопасности, используя облачный контейнер мобильной безопасности для обеспечения соблюдения политики безопасности в сети на ноутбуках, используемых за пределами корпоративной сети.

Преимущества

Распространяет корпоративную политику безопасности на ноутбуки

Предотвращает риск от вирусов, ботов, вредоносных файлов и веб-сайтов

Возможности

С облачным контейнером мобильной безопасности Check Point Capsule вы легко применяете свои внутренние политики безопасности на ноутбуках и удаленных офисах, где бы они ни находились. Управление политиками не может быть проще: просто добавьте сетевой объект для облака в соответствующее правило политики. После реализации политики она будет автоматически распространяться на все локальные шлюзы и в облако.

Предотвращение доступа к вредоносным файлам, веб-сайтам и повреждениям ботов

С Check Point Capsule вы будете использовать средства защиты от всех ваших программных блейд-серверов Check Point в качестве облачной службы, что означает, что вы можете защитить больше пользователей с помощью существующих инвестиций в безопасность. Удаленные офисы могут подключать локальное устройство к облаку, расширяя корпоративную безопасность без необходимости развертывания дополнительного оборудования.

Позвольте своим сотрудникам делать работу, которую они хотят делать, куда бы они ни пошли.

Обеспечение полной видимости с помощью единой интегрированной платформы управления

Благодаря встроенному управлению безопасностью check point вы получите простой в использовании интерфейс управления, который легко интегрируется с другими развертываниями Check Point. И вы можете использовать его где угодно.

Check Point Capsule

Check Point Capsule реализует многоуровневую систему безопасности, которая защищает бизнес-данные на мобильных устройствах благодаря безопасному доступу; предотвращает внутренние и внешние утечки данных, обеспечивая безопасность самого документа на всем протяжении его пути. Расширение корпоративной политики позволяет защитить мобильные устройства, даже когда они находятся за пределами сети.

30 октября 2014 года компания Check Point Software Technologies представила Check Point Capsule, комплексное мобильное решение.

«Check Point Capsule — это исключительное продолжение наших ведущих в отрасли корпоративных решений безопасности. Защита информации независимо от устройства или местонахождения является сегодня необходимостью для любых организаций, поэтому мы рады представить многоуровневое мобильное решение, обеспечивающее комплексную защиту и безопасность данных, — подчеркнул [[[Дягилев Василий|Василий Дягилев]], глава представительства Check Point Software Technologies в России и СНГ. — Благодаря Check Point Capsule организации обеспечивают непревзойденный уровень безопасности, который распространяется на все устройства и любые документы, где бы они ни находились».

Check Point Capsule — единое решение, предлагающее многоуровневую систему защиты, в составе которой:

На 30 октября 2014 года решение Check Point Capsule доступно по всему миру через партнеров компании.

Capsule Cloud

Your employees expect to do their work whenever and wherever it’s convenient, but their use of laptops and online behaviors can put your corporate network at risk. Check Point Capsule Cloud solves this security dilemma by using a cloud based mobile security container to enforce your in-network security policy on laptops used outside of the corporate network.

Benefits

Extends corporate security policy to laptops

Prevents risk from viruses, bots, and malicious files and websites

Features

With Check Point Capsule’s cloud based mobile security container, you will easily enforce your internal security policies on laptops and remote offices, wherever they are. Policy management couldn’t be easier: simply add a network object for the cloud to the relevant policy rule. Once the policy is implemented, it will automatically propagate to all on-premises gateways and to the cloud.

Prevent access to malicious files, websites and bot damages

With Check Point Capsule, you will leverage protections from all your Check Point Software Blades as a cloud-based service, meaning you can protect more users with your existing security investments. Remote offices can connect their local appliance to the cloud, extending corporate security without the need to deploy additional hardware.

Let your employees do the work they want to do, wherever they go.

Maintain full visibility with a single, integrated management platform

With Check Point Security Management built in, you will have an easy-to-use management interface that integrates seamlessly with your other Check Point deployments. And you can use it anywhere.