3. Анализ зловредов с помощью форензики Check Point. SandBlast Mobile

Добро пожаловать в третью статью нашего цикла по форезнике от Check Point. На этот раз мы рассмотрим SandBlast Mobile. Мобильные устройства уже давно стали частью нашей жизни. В смартфонах наша работа, наш досуг, развлечения, личные данные. Про это знают и злоумышленники. Согласно отчету Check Point за 2019 год, три самых распространенных вектора атаки на пользователей:

Check Point SandBlast Mobile

Данное средство защиты появилось в портфеле Check Point относительно недавно. Эксплуатация системы крайне простая (наверно самая простая из всех продуктов CP). Все управление осуществляется через облачный сервис — портал. Там вы добавляете мобильные устройства пользователей и там же вы можете отслеживать их состояние. SandBlast Mobile позволяет решить следующие задачи безопасности:

С вашего позволения я не буду делать подробное описание возможностей этого агента. Наш цикл статей именно про форензику. Но возможно в ближайшем будущем мы запустим отдельный курс по SandBlast Mobile (продукт очень простой).

Важный момент. SandBlast Mobile можно абсолютно бесплатно использовать в течении 30 дней для 50 устройств. На мой взгляд это отличная возможность провести аудит безопасности мобильных устройств (например руководства компании). Процедура получения демо довольно простая — либо напишите нам, либо сделайте заявку через онлайн форму.

Форензика SandBlast Mobile — Dashboard

Вся аналитика вредоносной активности начинается с главного дашборда на облачном портале SandBlast Mobile:

Здесь вы можете видеть кол-во активных устройств, угроз, их критичность и т.д. Далее мы можем перейти непосредственно к списку событий (Events & Alerts) и отфильтровать их по уровню критичности:

Мы увидим вектор атаки, ее тип, детали события и собственно все “замешанные” в этом пользователи (их устройства). При желании можно отфильтровать события по конкретному устройству (Device Risk) и ознакомиться со всеми связанными угрозами:

Пожалуй наибольший интерес для безопасника представляет вкладка “App Analysis”, где вы можете “провалиться” во вредоносное приложение и посмотреть, что же именно не понравилось Check Point. Есть фильтр “Risk Level” с помощью которого мы можем увидеть все опасные приложения. Для примера можем рассмотреть тестовый вирус AV Test AP:

Здесь вы сможете увидеть общий вердикт по приложению, базовую информацию о производителе, хэш суммы и так далее. Не очень интересно. Давайте рассмотрим другое “вирусное” приложение — Ping Tools:

Ознакомившись с базовой информацией можно спуститься чуть ниже и увидеть детали по угрозам. Здесь мы например видим, что приложение отслеживает локацию устройства (даже будучи закрытым) и несколько странных вариантов поведения:

Также интересным является раздел Application Permissions. Посмотрев на него почти всегда возникает вопрос: “Зачем этому приложению такие права?”

Этот отчет можно выгрузить в информативную pdf:

Исходники можно скачать тут. А здесь можно скачать отчет по нашумевшему вредоносному приложению CamScanner.

Есть еще одна интересная вкладка, Network, где мы можем проанализировать сети, к которым подключаются ваши пользователи:

SandBlast Mobile глазами пользователя

Пользователю данное приложение не доставляет особых проблем. При первой установке оно просканирует устройство и выдаст вердикт, есть ли угрозы и какие именно:

При этом сам пользователь тоже может посмотреть, что же именно не понравилось агенту в этих приложениях:

На мой взгляд довольно исчерпывающая информация, что позволит пользователю сделать вывод о вредоносности ПО. При этом, если пользователь попробует скачать вредоносное приложение, то SandBlast Mobile тут же сработает:

Это же уведомление получит и администратор системы.

Дополнительный материал по Check Point SandBlast Mobile (очень рекомендую к прочтению).

Заключение

Как уже было сказано выше, мобильные устройства прочно вошли в нашу повседневную жизнь. Подавляющее большинство использует смартфоны для работы и имеет доступ к корпоративным данным. Это делает мобильные устройства чрезвычайно опасным вектором атаки на вашу сеть, который нужно не только закрывать, но еще и понимать, что именно вам угрожает. Форензика от Check Point SandBlast Mobile отлично «вписывается» в комплексную защиту данных компании и в общую стратегию ИБ.

В следующей статье мы рассмотрим отчеты CloudGuard SaaS. Так что следите за обновлениями (Telegram, Facebook, VK, TS Solution Blog), Яндекс.Дзен.

Удаленный доступ с мобильных устройств через VPN с помощью Check Point Mobile Access Blade

Данная статья описывает функциональные возможности и преимущества использования программного блейда Mobile Access от компании Check Point для организации удаленного доступа в корпоративную сеть с мобильных устройств — телефонов, планшетов и персональных компьютеров.

Введение

В современном деловом мире мобильность — важное требование. Командировки, срочные задачи в отпуске, работа дома или в дороге — все это встречается практически в любой организации и для этого неизменно нужно организовать удаленный доступ в корпоративную сеть. Прогресс мобильных технологий уже давно позволяет сотрудникам выполнять многие бизнес-задачи со смартфонов, планшетов и ноутбуков, а распространение мобильного высокоскоростного доступа в интернет и почти повсеместный Wi-Fi обеспечивают необходимые каналы связи. Дело остается за малым — организовать такой доступ на стороне сетевой инфраструктуры компании.

Впрочем, задача по обеспечению удаленного доступа в корпоративную сеть только на первый взгляд кажется простой и не требующей финансовых вложений. На самом деле этот процесс таит в себе множество трудностей. Две основных проблемы — обеспечение сетевой инфраструктуры для приема входящих подключений и организации канала связи и обеспечение защиты информации.

В первую очередь при удаленном подключении необходимо проводить усиленную аутентификацию для исключения доступа в защищенную сеть злоумышленников, узнавших пароль сотрудника или укравших его мобильное устройство.

Также должен защищаться и канал передачи данных, поскольку без реализации шифрования канала от точки подключения мобильного устройства до внутренней сети нельзя с уверенностью говорить о безопасности соединения. Наиболее критичным в этом плане является незашифрованный доступ в корпоративную сеть через открытые точки доступа Wi-Fi, хотя и мобильная передача данных тоже является уязвимой к перехвату и подделке трафика.

Еще одна проблема безопасности — обеспечение программной защиты конечного устройства и применение корпоративных политик безопасности. Мобильные устройства сотрудников не обслуживаются корпоративной ИТ-службой и не контролируются специалистами по информационной безопасности, поэтому они могут быть заражены вирусами, на них могут быть установлены программы-шпионы, а сами сотрудники могут использовать свои устройства для организации утечки информации.

Программный блейд Check Point Mobile Access решает все задачи по обеспечению удаленного доступа — как инфраструктурные, позволяя быстро и просто организовать доступ из внешней сети, так и защитные, предоставляя различный функционал по обеспечению безопасности информации.

Функциональные возможности

Check Point Mobile Access предоставляет два варианта организации удаленного подключения устройств:

В интерфейсе управления механизмы называются Mobile VPN (для смартфонов и планшетов) и Check Point Mobile (для компьютеров и ноутбуков под управлением Windows и MacOS). Их работа требует наличие не только основной лицензии на Mobile Access, но и дополнительной лицензии на IPSec VPN.

Check Point Mobile Access в обоих вариантах установки канала удаленного доступа поддерживает различные механизмы аутентификации пользователей. Mobile Access может самостоятельно управлять базой пользователей и паролей или использовать внешний сервер аутентификации RADIUS. Также для аутентификации могут использоваться персональные сертификаты или технология Check Point SecureID. Дополнительно поддерживается усиленная двухфакторная аутентификация с использованием аппаратных токенов (при использовании SecureID), сообщений электронной почты или SMS.

При выборе удаленного доступа на сетевом уровне модели OSI в настройках Check Point Mobile Access задаются различные параметры, связанные с алгоритмами присвоения удаленным хостам IP-адресов. IP-адреса могут задаваться как с использованием пула IP- адресов, так и через DHCP-сервер.

С помощью Check Point Mobile Access можно ограничить предоставляемый удаленный доступ на уровне отдельных бизнес-приложений. Таким образом, удаленные пользователи, попадая в корпоративную сеть, будут ограничены в правах доступа и привилегиях и не смогут вести неконтролируемые действия, что снижает риск утечек.

Check Point Mobile Access имеет интеграцию с продуктом Check Point Endpoint Security и может проверять соответствие удаленного компьютера заданной политике безопасности рабочих станций, что позволяет решить проблему отсутствия контроля за защищенностью личных устройств сотрудников. Без соответствия требуемым политикам доступ в сеть не будет предоставлен. Дополнительно в Check Point Mobile Access присутствуют различные опции по контролю базовой защищенности удаленного устройства и без использования Endpoint Security. Например, блейд умеет определять наличие на клиентском устройстве jailbreak, то есть разблокировку режима суперпользователя, и запрещать доступ таких устройств в сеть.

Для защиты от кражи устройств с конфиденциальной информацией и безопасной работы с ней на мобильных устройствах необходимо использовать другое решение от Check Point — CAPSULE. При этом Check Point Mobile Access помогает найти украденное устройство — в настройках профилей мобильных устройств можно включить сбор GPS-координат и, если пользователь заранее даст согласие на активацию этой функции, местонахождение украденного устройства можно в дальнейшем отследить.

В качестве дополнительных настроек Check Point Mobile Access позволяет кастомизировать приложения, загружаемые пользователями для удаленных подключений. Можно изменить язык интерфейса (есть поддержка русского языка), название приложения, его логотип и адрес сайта, который открывается при нажатии на логотип. Корпоративные пользователи по достоинству оценят брендированный интерфейс приложения, когда им потребуется подключиться к рабочей сети.

Системные требования

Check Point Mobile Access, как и остальные программные блейды, устанавливается на всю линейку корпоративных аппаратных решений Check Point и на программную платформу Check Point. Поддерживаются все устройства Check Point серий 2200, 4000, 12000, 21400 и 61000, а также устройства Check Point Power-1, Check Point IP Appliances, Check Point UTM-1 и Check Point IAS. Поддерживаемые программные платформы — GaiA версии R75.40 и старше и SecurePlatform версии R71.30 и старше.

Для подключения мобильных устройств по технологии доступа на сетевом уровне модели OSI требуется наличие операционной системы iOS версии 5.0 и старше или Android версии 4.0 и старше. Для подключения персональных компьютеров и ноутбуков требуется операционная система Microsoft Windows XP и более поздние версии (включая Windows 8.1).

Для подключения по технологии доступа SSL VPN требуется операционная система iOS версии 3.1.3 и старше или Android 2.1 и старше. Для персональных компьютеров — Microsoft Windows XP и более поздние версии, Mac OS 10.4 и старше, GNU/Linux (поддерживаемые дистрибутивы, Fedora 8, Ubuntu 7, RHEL 3.0, Red Hat 7.3 и Suse 9).

Функция трансляции любой службы при подключении через расширение для браузера по SSL VPN поддерживается в Internet Explorer 5.5 и выше, Firefox 1.0.3 и выше и Safari, на мобильных устройствах с операционными системами iOS и Android функционал не поддерживается.

Настройка Check Point Mobile Access

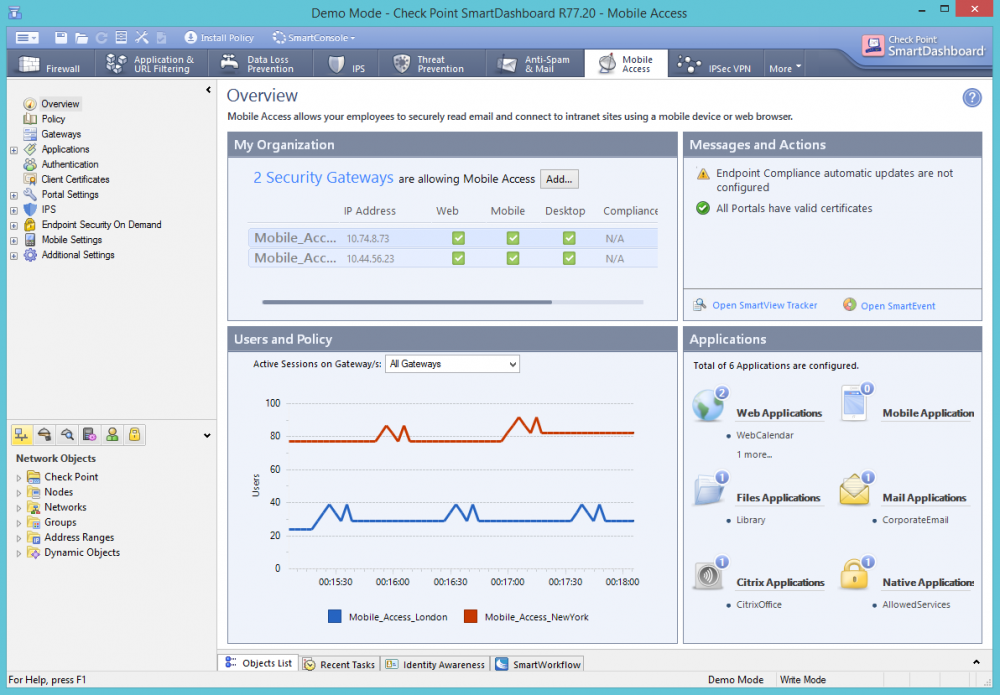

Рисунок 1. Обзорсостояния Mobile Access в Check Point SmartDashboard

В боковом меню представлены основные пункты навигации — политики, настройки шлюзов с установленным Mobile Access, управление приложениями, параметры аутентификации, управление клиентскими сертификатами, настройки приложения для удаленного подключения, параметры интеграции с другими программными блейдами и настройки профилей мобильных устройств.

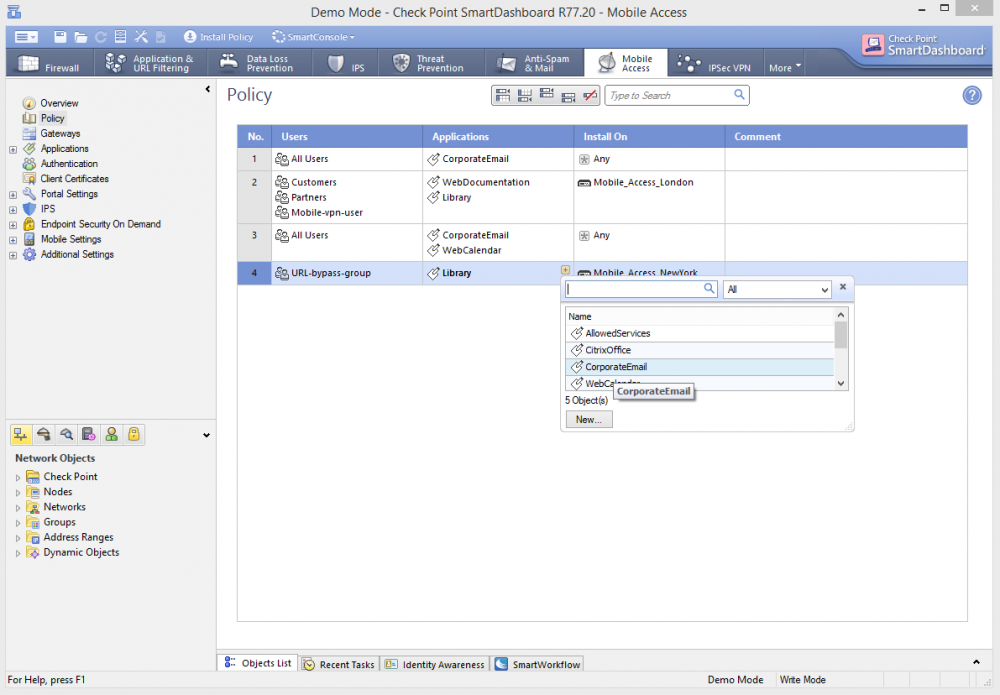

В разделе управления политиками настраиваются разрешенные доступы удаленных пользователей к корпоративным ресурсам и бизнес-приложениям. В каждом элементе политики задается перечень пользователей, которым разрешен доступ, перечень бизнес-приложений и ресурсов, для которых применяется политика, и выбираются шлюзы удаленного доступа, на которые политика применяется.

Рисунок 2. Переченьполитик Check Point Mobile Access

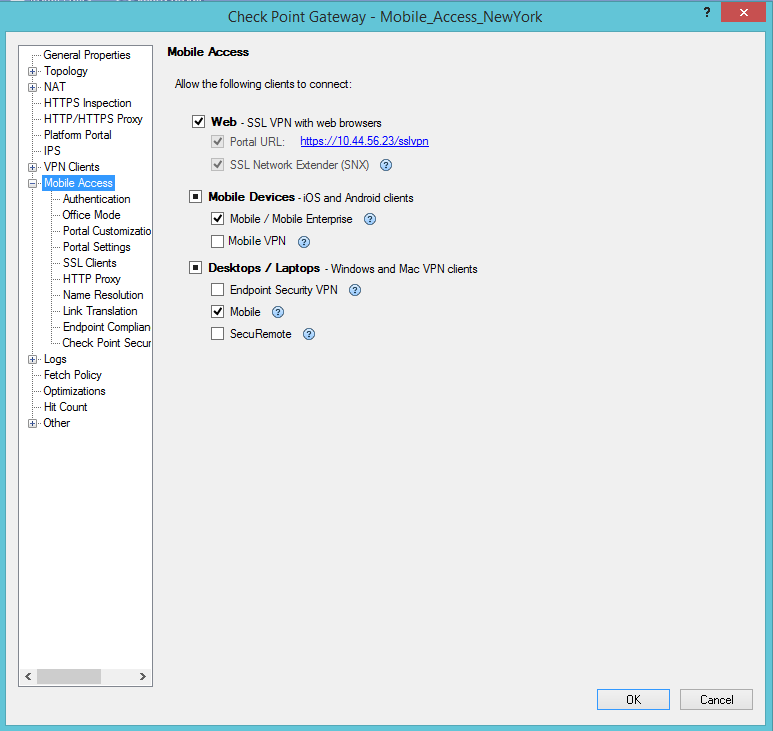

В управлении шлюзами Mobile Access пользователи настраивают текущие шлюзы, а также управляют установкой и удалением программного блейда Mobile Access на всех устройствах, доступных для управления. В настройках отдельного шлюза есть специальный раздел, содержащий параметры Mobile Access, применимые к данному шлюзу.

Рисунок 3. Настройка CheckPointMobileAccess на отдельном шлюзе

В параметрах можно выбирать действующие технологии предоставления удаленного доступа, настраивать параметры аутентификации, выдачи IP-адресов, кастомизации приложения для удаленного входа и другие настройки. Установка многих параметров дублируется в общем интерфейсе управления Mobile Access, поэтому при наличии большого числа шлюзов доступа рекомендуется управлять общими настройками и унифицировать параметры всех шлюзов.

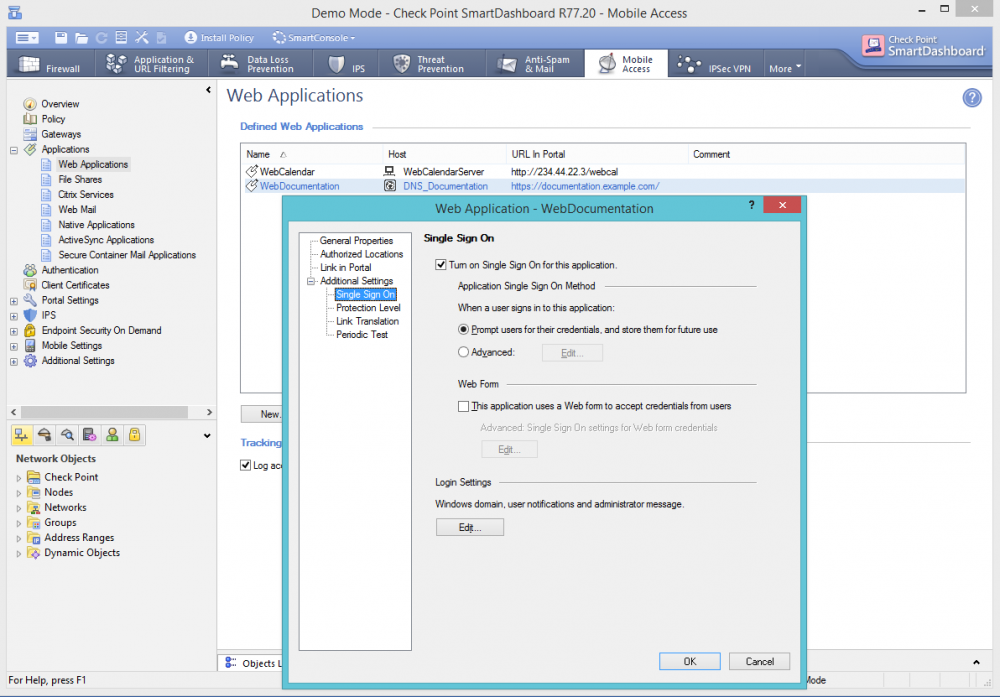

Рисунок 4. Перечень бизнес-приложений и настройка отдельного приложения в CheckPointMobileAccessBlade

Раздел бизнес-приложений содержит разные предустановленные группы приложений, в которых можно управлять конкретными сервисами. Для каждого приложения указывается его адрес и местоположение и настраиваются дополнительные параметры — требуемый уровень защиты для получения доступа, возможность прозрачной авторизации (т. е. авторизация при подключении автоматически учитывается в бизнес-приложении и повторная авторизация в нем уже не требуется) и другие параметры.

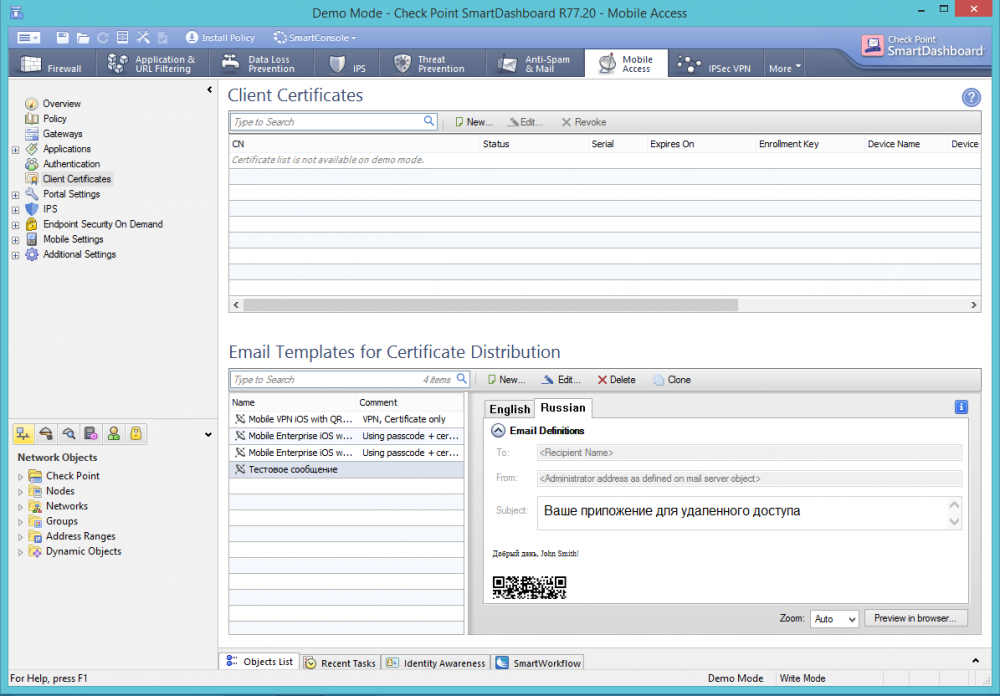

Рисунок 5. Управление сертификатами для удаленных пользователей и шаблонами для их отправки по электронной почте в CheckPointMobileAccessBlade

В управлении сертификатами администратор может выписывать новые сертификаты или отзывать уже выданные, если настроен удаленный доступ с использованием персональных сертификатов. Сертификаты могут быть автоматически направлены на почту сотруднику. В интерфейсе приложения настраивается шаблон сообщения электронной почты, поддерживается локализация сообщений на разных языках и отправка нужного сообщения в зависимости от персональных языковых настроек пользователя. Сертификат передается на мобильное устройство с помощью QR-кода, считываемого из мобильного приложения Check Point.

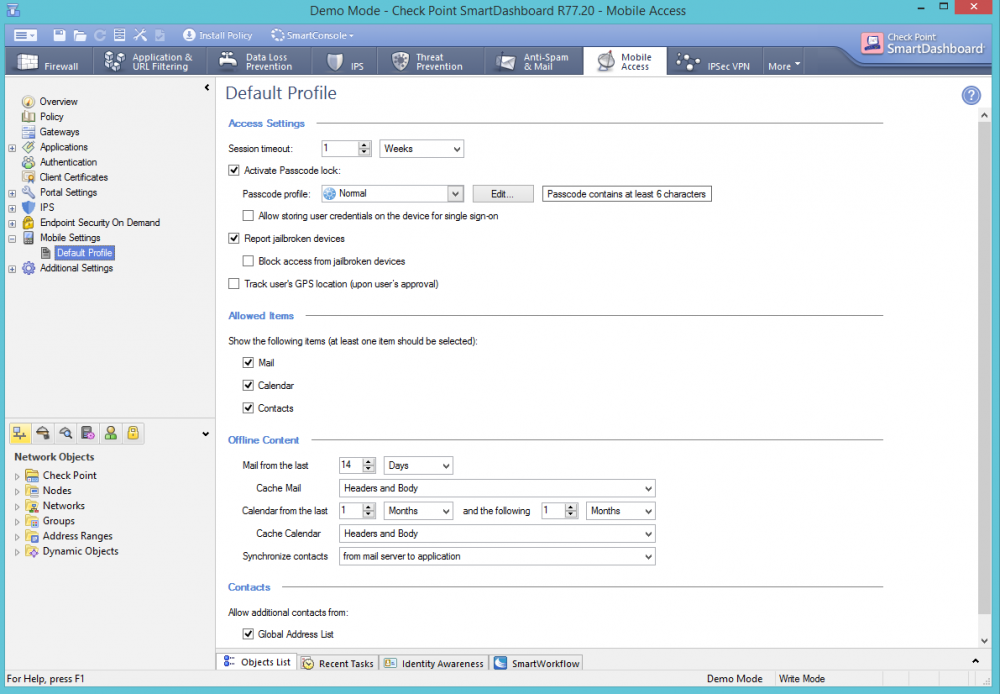

Рисунок 6. Управление профилем мобильного устройства в CheckPointMobileAccessBlade

Разделы аутентификации, настройки интерфейса приложения (Portal Settings) и интеграции с другими программными блейдами в Check Point дублируют аналогичный раздел из настроек отдельных устройств с установленным Mobile Access Blade.

Выводы

Удаленный доступ необходим в большинстве организаций для решения самых разных бизнес-задач. Обеспечение инфраструктуры для реализации удаленного доступа и защита от новых угроз, возникающих при организации удаленных каналов связи— сложная задача. Но с ней в короткие сроки позволяет справиться программный блейд Check Point Mobile Access.

Этот продукт предоставляет готовую инфраструктуру для удаленного доступа, предлагая на выбор несколько вариантов подключений, подходящих для большинства мобильных устройств, персональных компьютеров и ноутбуков. Широкая поддержка операционных систем разных производителей позволяет с уверенностью говорить о том, что решение подойдет для всех сотрудников компании.

Check Point Mobile Access Blade решает не только инфраструктурные сложности, но и проблемы обеспечения безопасности информации. Гибкие возможности по аутентификации пользователей, разграничению доступа к бизнес-приложениям, поддержка политик безопасности и интеграция с другими программными блейдами позволяет минимизировать все риски, связанные с удаленными подключениями.

Архитектура программных блейдов позволяет настроить и подключить Check Point Mobile Access за считанные минуты, достаточно только приобрести лицензию на продукт и развернуть его в существующей инфраструктуре, при наличии в ней свободных мощностей для нового программного блейда. Единое управление всеми программными блейдами компании Check Point позволяет сократить время на обучение персонала и на обслуживание системы, особенно если другие решения Check Point уже используются в сети.

Дополнительно стоит отметить возможность настройки интерфейса приложений для удаленного подключения и поддержку русского языка в интерфейсах обычных пользователей.

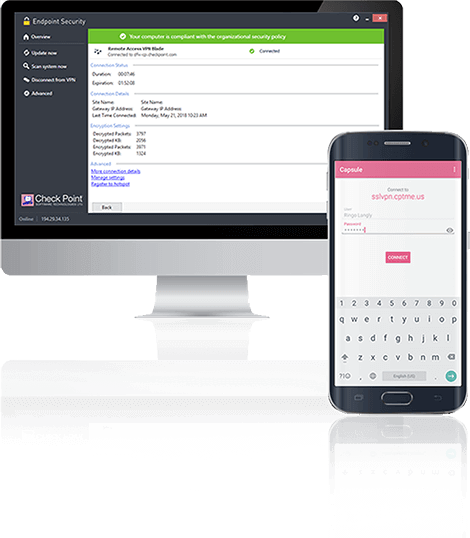

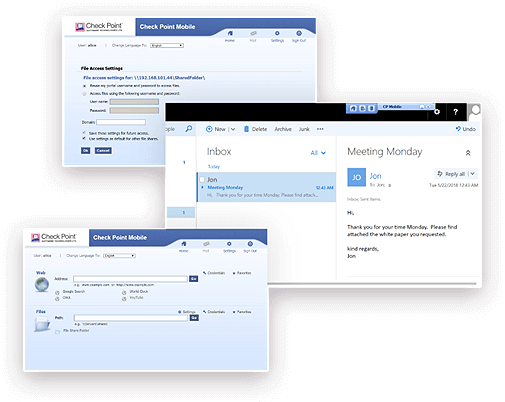

Secure Mobile Access

Check Point Mobile Access is the safe and easy solution to securely connect to corporate applications over the Internet with your Smartphone, tablet or PC. Integrated into the Check Point Next Generation Firewalls (NGFW), Mobile Access provides enterprise-grade remote access via both Layer-3 VPN and SSL/TLS VPN, allowing you to simply and securely connect to your email, calendar, contacts and corporate applications.

Flexible

Easy access for mobile workers – simply connect from mobile devices to secure connectivity for smartphones, tablets, PCs and laptops

Secure

Communicate securely with proven encryption technology, two-factor authentication, and User-Device pairing to eliminate network security threats

Integrated Security

Integrated in Next Generation Firewalls enables consolidation of security controls decreasing costs

Product Specifications

Remote Access with Encrypted VPN Technology

Check Point Mobile Access uses SSL/TLS VPN and IPsec technologies to secure encrypted communication from unmanaged Smartphones, tablets, PCs, and laptops to your corporate IT infrastructure. Mobile Access offers:

SSL/TLS Web Portal

The SSL/TLS VPN portal is best for connecting securely to corporate resources through a portal from a web browser.

Secure Authorization

Mobile Access can be configured to send a One-Time Password (OTP) to an end-user communication device (such as a mobile phone) via an SMS message. Or even with SMS two-factor authentication providing an extra level of security while eliminating the difficulties associated with managing hardware tokens.

A Next Generation Firewall for Any Deployment

Network Security

Dynamic zero-day threat protection with cutting-edge evasion-resistant malware detection, safeguards you against the world’s most dangerous threats.

VIEW PRODUCT

Cloud Network Security

Automated and elastic public cloud network security to keep assets and data protected while staying aligned to the dynamic needs of public cloud environments.

VIEW PRODUCT

Secure Access Service Edge

Harmony Connect, Check Point’s SASE solution, makes it simple to secure remote and internet access for users and branches.

VIEW PRODUCT

More than a Next Generation Firewall

View our Quantum Next Generation Firewalls

Implement Zero Trust Security

Security teams must be able to isolate, secure, and control every device on the network at all times. Check Point solutions provide you with the ability to block infected devices from accessing corporate data and assets, including employees’ mobile devices and workstations, IoT devices and Industrial Control Systems. Integrated into the Check Point Infinity Architecture, Mobile Access secures connections to corporate applications over the Internet with your Smartphone, tablet or PC.

Interested in Mobile Security?

You Should Be.

Almost every organization experienced a mobile-related attack in 2020.*

Check out Check Point’s dedicated Mobile Threat Defense solution.

Защищенный мобильный доступ

Гибкость

Удобный доступ для работников, использующих мобильные устройства: просто подключайтесь с мобильных устройств для защищенной связи со смартфонами, планшетами, ПК и ноутбуками

Надежность

Поддерживайте защищенную связь, пользуясь надежной технологией шифрования, двухфакторной аутентификацией и связкой пользователь/устройство для устранения угроз безопасности сети

Комплексное обеспечение безопасности

Интеграция в межсетевые экраны следующего поколения поддерживает консолидацию средств обеспечения безопасности и снижает затраты

Технические характеристики

Удаленный доступ с зашифрованный технологией VPN

В решении Check Point Mobile Access используются технологии SSL/TLS VPN и IPsec для защиты зашифрованного подключения к вашей корпоративной ИТ-инфраструктуре неуправляемых смартфонов, планшетов, ПК и ноутбуков. В решение Mobile Access входят:

Веб-портал SSL/TLS

Портал SSL/TLS VPN лучше всего подходит для защищенного соединения с корпоративными ресурсами через портал из веб-браузера.

Защищенная авторизация

Решение мобильного доступа Mobile Access можно сконфигурировать для отправки разового пароля (OTP) в виде SMS-сообщения на устройство связи конечного пользователя (например, на мобильный телефон). Или даже с SMS двухфакторная аутентификация обеспечивает дополнительный уровень защиты, устраняя трудности, связанные с управлением аппаратными токенами.

Межсетевой экран нового поколения для развертывания в любой среде

Безопасность сетей

Динамическая защита от угроз нулевого дня благодаря передовому обнаружению вредоносных программ, устойчивых к уклонению, защищает вас от самых опасных угроз в мире.

ПОСМОТРЕТЬ ПРОДУКТ

Безопасность облачных инфраструктур

Гибкая автоматизированная защита ваших ресурсов и данных в облачной сети с одновременной подстройкой под изменяемые требования публичных облачных сред.

ПОСМОТРЕТЬ ПРОДУКТ

Пограничная служба безопасного доступа (Secure Access Service Edge, SASE)

Harmony Connect, решение SASE от Check Point упрощает обеспечение защиты удаленного доступа и доступа в Интернет для пользователей и филиалов компаний.

ПОСМОТРЕТЬ ПРОДУКТ

Больше чем просто межсетевой экран нового поколения

Посмотрите наши межсетевые экраны нового поколения Quantum

Внедрение модели безопасности «нулевое доверие»

У групп по обеспечению безопасности всегда должна быть возможность изолировать, защищать и контролировать каждое устройство в сети. Решения Check Point предоставляют вам возможность заблокировать доступ зараженных устройств к корпоративным данным и ресурсам, включая мобильные устройства и рабочие станции сотрудников, устройства Интернета вещей и промышленные системы управления. Mobile Access, интегрированный в архитектуру Check Point Infinity, защищает подключение к корпоративным приложениям через Интернет с вашего смартфона, планшета или ПК.

Технические ресурсы

Сообщество CheckMates

Место для обсуждения всех решений Check Point для удаленного доступа, включая программный блейд Mobile Access, VPN типа «клиент-сервер», SNX, Capsule Connect и многое другое!

Круглосуточная техническая поддержка (24×7)

Наши центры технической поддержки в разных странах мира доступны круглосуточно и без выходных (24х7). Откройте окно заявки или онлайн-чат с нашей командой по продажам или поддержке.

ОБРАТНАЯ СВЯЗЬ

Руководства администратора и многое другое!

Единообразие средств обеспечения безопасности для пользователей, устройств и доступа

Лучшая защита. Простое решение для всех.

Для защиты современных гиперраспределенных рабочих мест требуется бесконечное количество функций безопасности на разных пользовательских устройствах, в приложениях и сетях. Однако зачастую объединение точечных решений оставляет прорехи в системе безопасности и создает громоздкую инфраструктуру, которой трудно управлять и которую трудно масштабировать. Harmony — альтернативное решение, которое позволяет сэкономить накладные расходы и повысить уровень безопасности.

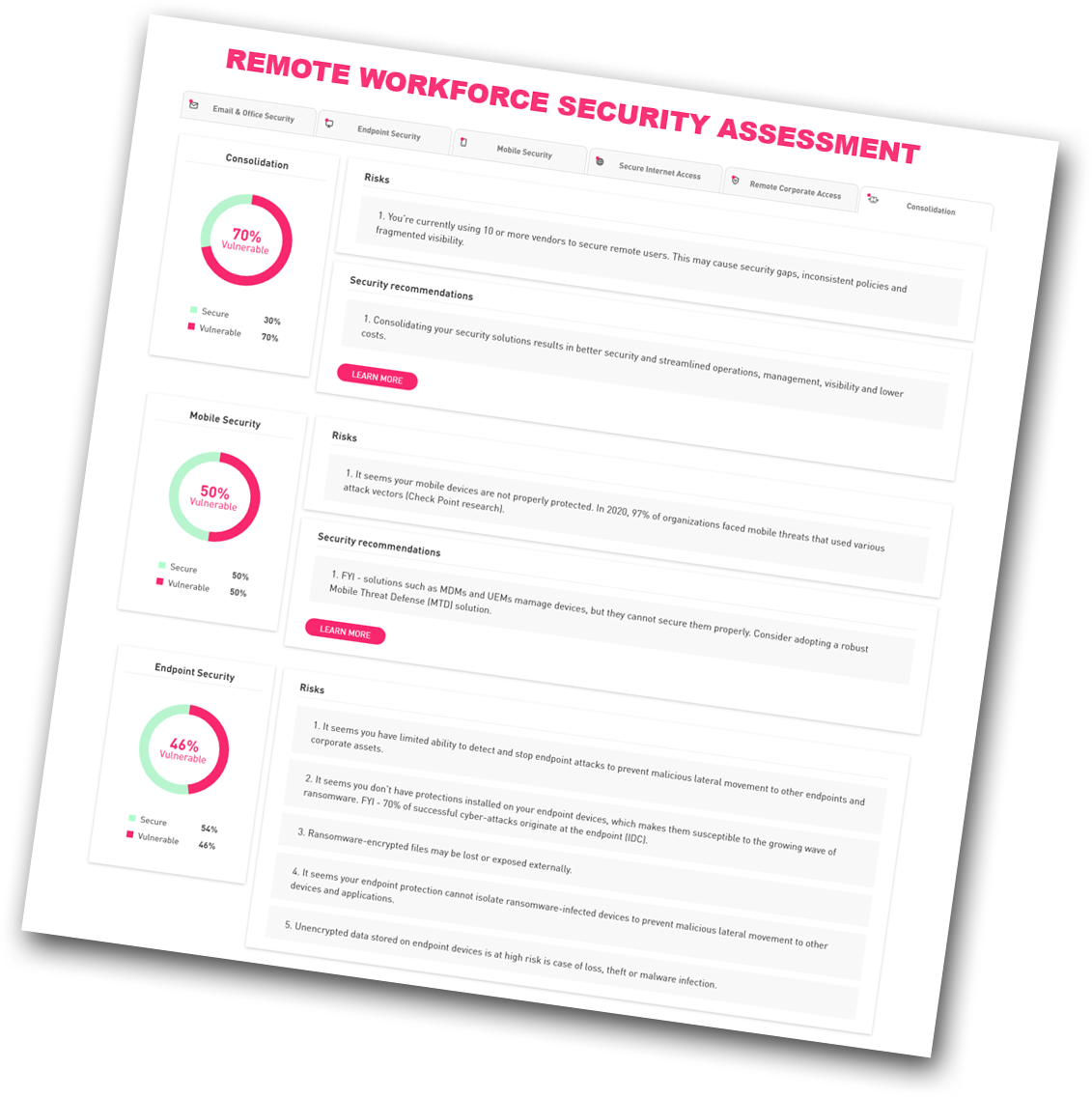

Найдите свои пробелы в безопасности за 5 минут

Пройдите нашу онлайн-оценку безопасности удаленных сотрудников, чтобы понять пробелы в безопасности вашей организации и способы их устранения, включая понимание вашего: