В чём разница между PAP и CHAP

PAP и CHAP – протоколы аутентификации, использующиеся в протоколе PPP. PAP расшифровывается банально – Password Authentication Protocol. Возможно такая простая расшифровка связана с тем, что протокол был одним из первых. CHAP расшифровывается как Challenge Handshake Authentication Protocol. В курсе CCNA затрагиваются оба этих протокола.

Как работает PAP?

Клиент хочет подключиться к серверу, он отправляет серверу пароль, сервер отвечает либо «Да», либо «Нет». Казалось бы, всё просто – зачем добавлять что-то ещё? Однако, всё становится сложнее, в случае если мы в силу каких-то обстоятельств обратились не к серверу, к, которому собирались, а к устройству злоумышленника. В этом случае получается, что спрашивая его, нравится ли ему наш пароль, мы по сути просто передаём ему пароль, с которым он в дальнейшем может делать всё что угодно. Чтобы избежать такой ситуации был придуман CHAP.

Как работает CHAP?

Клиент хочет обратиться к серверу, сервер передаёт клиенту случайную строку, клиент берёт пароль и эту строку и вычисляет от неё MD5 хеш, который возвращает серверу. Сервер проделывает те же операции (если он сам, конечно, знает правильный пароль). Если хеши слвпадают – клиент авторизован. Что мы получаем? Если клиент не знает пароль – хеши не совпадут, если вместо сервера злоумышленник – он получит только хеш, из которого ничего не выудить.

Таким образом, в реальных ситуациях лучше использовать протокол CHAP.

Настроить CHAP для устройства StorSimple.

В этом учебнике описывается настройка CHAP для устройства StorSimple. Процедуры, описанные в этой статье, относятся к устройствам StorSimple серии 8000.

CHAP — сокращение от Challenge Handshake Authentication Protocol (протокол проверки подлинности на основе вызова). Это схема проверки подлинности, используемая серверами для проверки удаленных клиентов. Проверка выполняется на основе общего пароля или секрета. Протокол CHAP может быть односторонним (однонаправленным) или двусторонним (двунаправленным). При использовании одностороннего протокола CHAP целевое устройство проверяет подлинность инициатора. В режиме взаимного (или обратного) протокола CHAP сначала целевое устройство проверяет подлинность инициатора, а затем инициатор проверяет подлинность целевого устройства. Проверку подлинности инициатора можно реализовать без проверки подлинности целевого устройства. Однако проверка подлинности целевого устройства может быть реализована только в том случае, если проверка подлинности инициатора также реализована.

CHAP лучше всего использовать для повышения безопасности iSCSI.

Помните, что в настоящее время IPSEC не поддерживается на устройствах StorSimple.

Параметры CHAP на устройстве StorSimple можно настроить следующими способами.

В каждом из этих случаев необходимо настроить портал для устройства и программное обеспечение инициатора на сервере iSCSI. Подробное описание действий для этой конфигурации приведено в следующем учебнике.

Для однонаправленной или односторонней проверки подлинности

При однонаправленной аутентификации целевое устройство проверяет подлинность инициатора. Для этой проверки необходимо настроить параметры инициатора CHAP на устройстве StorSimple и программное обеспечение инициатора iSCSI на узле. Далее описаны подробные процедуры для устройства StorSimple и узла Windows.

Для настройки устройства для односторонней проверки подлинности выполните следующие действия.

На портале Azure перейдите к службе диспетчера устройств StorSimple. Щелкните Устройства, а затем выберите нужное устройство, для которого будете настраивать CHAP. Последовательно выберите пункты Параметры устройства > Безопасность. В колонке Параметры безопасности щелкните CHAP.

В колонке CHAP найдите раздел Инициатор CHAP и выполните в нем следующие действия.

Укажите имя пользователя для инициатора CHAP.

Укажите пароль для инициатора CHAP.

Имя пользователя CHAP должно содержать меньше 233 символов. Длина пароля CHAP должна быть от 12 до 16 символов. Попытка использовать более длинное имя пользователя или пароль приведет к сбою аутентификации на узле Windows.

Нажмите Сохранить. Вы увидите сообщение с подтверждением. Нажмите кнопку OK, чтобы сохранить изменения.

Для настройки односторонней проверки подлинности на сервере узла Windows выполните следующие действия.

Запустите инициатор iSCSI на сервере узла Windows.

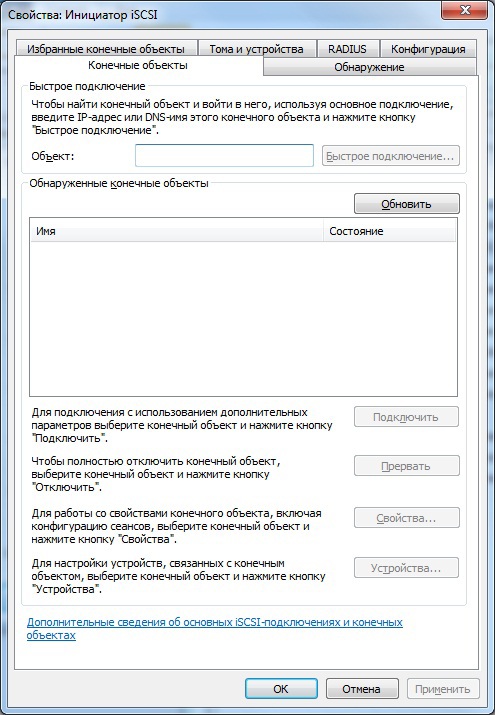

В окне Свойства инициатора iSCSI выполните следующие действия:

Щелкните вкладку Обнаружение.

Щелкните Обнаружить портал.

в диалоговом окне Обнаружить целевой портал:

Укажите IP-адрес устройства.

Щелкните Дополнительно.

В диалоговом окне Дополнительные параметры:

Установите флажок Разрешить вход CHAP.

В поле Имя введите имя пользователя, указанное для инициатора CHAP на портале Azure.

В поле Секрет введите пароль, указанный для инициатора CHAP на портале Azure.

Нажмите кнопку ОК.

На вкладке Целевые объекты окна iSCSI Initiator Properties (Свойства инициатора iSCSI) состояние устройства должно измениться на Подключено. Если вы используете устройство StorSimple 1200, каждый том будет подключаться как целевое устройство iSCSI. Поэтому необходимо будет повторить шаги 3 и 4 для каждого тома.

Если вы измените имя iSCSI, новое имя будет использоваться для всех новых сеансов iSCSI. Новые параметры не будут использоваться для существующих сеансов до выхода из системы и повторного входа в систему.

Дополнительные сведения о настройке протокола CHAP на сервере узла Windows приведены в разделе Дополнительные замечания.

Двунаправленная (взаимная, или обратная) проверка подлинности

При двусторонней проверке подлинности целевое устройство проверяет подлинность инициатора, а затем инициатор проверяет подлинность целевого устройства. Для этой процедуры пользователь должен настроить на устройстве параметры CHAP инициатора и параметры обратного CHAP, а на узле — программное обеспечение инициатора iSCSI. Следующие процедуры описывают шаги по настройке взаимной проверки подлинности на устройстве и на узле Windows.

Для настройки устройства для взаимной проверки подлинности выполните следующие действия.

На портале Azure перейдите к службе диспетчера устройств StorSimple. Щелкните Устройства, а затем выберите нужное устройство, для которого будете настраивать CHAP. Последовательно выберите пункты Параметры устройства > Безопасность. В колонке Параметры безопасности щелкните CHAP.

Перейдите в нижнюю часть страницы и выполните следующие действия в разделе Цель CHAP:

В разделе Инициатор CHAP:

Укажите имя пользователя для вашего устройства.

Укажите пароль для вашего устройства.

Нажмите Сохранить. Вы увидите сообщение с подтверждением. Нажмите кнопку OK, чтобы сохранить изменения.

Для настройки двунаправленной проверки подлинности на сервере узла Windows выполните следующие действия.

Запустите инициатор iSCSI на сервере узла Windows.

В окне Свойства инициатора iSCSI щелкните вкладку настройка.

Щелкните CHAP.

В диалоговом окне Секрет взаимного CHAP инициатора iSCSI:

Введите Пароль обратного CHAP, который вы назначили на портале Azure.

Нажмите кнопку ОК.

Перейдите на вкладку Целевые объекты.

Нажмите кнопку Подключить.

В диалоговом окне Подключиться к целевому объекту щелкните Дополнительно.

В диалоговом окне Дополнительные параметры:

Установите флажок Разрешить вход CHAP.

В поле Имя введите имя пользователя, указанное для инициатора CHAP на портале Azure.

В поле Секрет введите пароль, указанный для инициатора CHAP на портале Azure.

Установите флажок Выполнить взаимную проверку подлинности.

Дополнительные сведения о настройке протокола CHAP на сервере узла Windows приведены в разделе Дополнительные замечания.

Дополнительные сведения

Функция быстрого подключения не поддерживает подключения, использующие проверку подлинности CHAP. При включении аутентификации CHAP нажмите кнопку Подключение на вкладке Целевые объекты.

В появившемся диалоговом окне Подключиться к цели установите флажок Добавить данное подключение к списку избранных целевых объектов. Теперь при каждой загрузке компьютер будет пытаться восстановить подключение к избранным целевым устройствам iSCSI.

Ошибки во время настройки

Если настройка CHAP выполнена неправильно, то скорее всего появится сообщение об ошибке Сбой проверки подлинности.

Проверка конфигурации CHAP

Чтобы проверить, что протокол CHAP используется, выполните следующие действия.

Для проверки конфигурации CHAP выполните следующие действия.

Щелкните Избранные целевые объекты.

Выберите целевое устройство, для которого включена проверка подлинности.

Щелкните Сведения.

В диалоговом окне Сведения об избранном целевом объекте обратите внимание на запись в поле Проверка подлинности. Если настройка выполнена успешно, в этом поле должно быть значение CHAP.

Национальная библиотека им. Н. Э. Баумана

Bauman National Library

Персональные инструменты

CHAP (Challenge Handshake Authentication Protocol)

Содержание

Цикл работы

CHAP использует трехшаговую проверку идентичности узла. Проверка выполняется при установке соединения и может быть повторена после.

Преимущества

CHAP обеспечивает защиту от атак воспроизведения с помощью возрастающего значения идентификатора и переменного значения «запроса». Использование повторяющейся процедуры «запроса» предназначено для ограничения время воздействия какой-либо одиночной атаки. Аутентификатор контролирует частоту и время запроса. Этот метод проверки подлинности зависит от «секрета», известного только аутентификатору и узлу. Секрет не передается по каналу связи.

Хотя аутентификация производится только в одну сторону, использование CHAP в обоих направлениях с тем же секретом может быть легко использовано для взаимной аутентификации.

Недостатки

CHAP требует, чтобы секрет был доступен в виде открытого текста. Необратимо зашифрованные базы данных паролей не могут использоваться.

Это неудобно для больших проектов, так как все возможные секреты поддерживаются на обоих концах связи.

Для того, чтобы избежать отправки секрета по другим каналам в сети, рекомендуется, чтобы значения «запрос» и «ответ» проверялись на центральном сервере, а не каждом сервере доступа. В противном случае, секрет должен быть отправлен на такие серверы в обратимо зашифрованной форме. В таком случае потребуются доверительные отношения, что выходит за рамки этого протокола.

Требования к проектированию

Алгоритм CHAP требует, чтобы длина секрета была не менее 1 октета. Секрет должен быть по крайней мере столь же большим и неопределяемым как хорошо выбранный пароль. Предпочтительно, чтобы секрет был по крайней мере длины хэш-значения при хешировании выбранным алгоритмом (16 октетов для MD5). Это необходимо, чтобы обеспечить достаточно большой диапазон для секрета, что позволяет защититься от атак перебора.

Односторонний алгоритм хеширования выбирается таким образом, чтобы было вычислительно трудно определить секрет из известных значений запроса и ответа.

Каждое значение запроса должно быть уникальным, так как повторение значение запроса вместе с тем же самым секретом дало бы разрешение доступа злоумышленнику, отвечающему ранее перехваченным ответом. Поскольку возможно, что тот же самый секрет может использоваться для проверки подлинности серверов в различных географических регионах, запрос должен иметь глобальную и временную уникальность.

Каждое значение запроса должно также быть непредсказуемым, чтобы злоумышленник не смог обмануть узел предугаданным будущим запросом и затем отправить ответ аутентификатору.

Хотя протоколы такие как CHAP не способны защитить от активных атак прослушки в реальном времени, создание уникальных непредсказуемых запросов может защитить от широкого спектра активных атак.

Формат конфигурации

Поле Algorithm длинной один октет показывает, какой метод будет использоваться.

Формат пакета

Ровно один пакет протокола аутентификации Запрос-Ответ искапсулируется в информационном поле кадра PPP Layer Data Link, где в поле протокола указывается тип hex c223 (Challenge-Handshake Authentication Protocol). Краткая информация о формате CHAP пакета показана ниже. Поля передаются слева направо.

Поле Code длинной один октет определяет тип CHAP пакета. Коды CHAP соотносятся со следующими значениями:

Поле Identifier длинной один октет участвует в согласовании запроса, ответы и подтверждения.

Поле Length состоит из двух октетов и показывает длину CHAP пакета включая поля кода, идентификатора, длинны и данных. Октеты за пределами поля Length должны рассматриваться как Data Link Layer padding и должны быть проигнорированы при приеме.

Длина поля Data равна нулю или более октетов. Формат данных поле определяется полем Code.

Запрос и ответ

Пакет запрос используется для запуска протокола. Аутентификатор должен передавать CHAP пакет с полем кода установленным на 1 (запрос). Дополнительные запросы должны отправляться, пока не будет получен валидный ответ.

Узел ожидает пакет запроса. Всякий раз, когда вызов пакет получен, узел должен передать CHAP пакет с кодом поля установленным на 2 (Ответ).

Всякий раз, когда пакет ответа будет получен, аутентификатор сравнивает значение. На основе этого сравнения, аутентификатор должен послать пакет Success или Failure.

Краткое описание формата запроса и ответного пакета показано ниже. Поля передаются слева направо.

Поле Name длинной один или более октетов представляет собой идентификацию системы, передающей пакет.

Success и Failure

Краткое описание формата пакета Success и Failure показано ниже. Поля передаются слева направо

Поле Identifier длинной один октет заимствует значение аналогичного поля из Запроса и Ответа.

Поле Message длинной 0 или более октетов предназначено для удобной читаемости человеком и НЕ влияет на процесс работы. Рекомендуется использовать ASCII символы (код 32-126). Длина сообщения определяется полем Length.

Защита беспроводных сетей, WPA: теория и практика (часть первая)

Тема безопасности беспроводных сетей по-прежнему остается актуальной, хотя уже достаточно давно существуют надежные (на сегодняшний момент, конечно же) методы защиты этих сетей. Разумеется, речь идет о технологии WPA (Wi-Fi Protected Access).

Большинство существующего на данный момент Wi-Fi оборудования имеет поддержку данной технологии, но, к сожалению, до сих пор в нашей лаборатории попадаются экземпляры, не знающие о WPA. Это более чем странно — заканчивается 2005 год, а некоторые производители до сих пор считают, что технология WEP спасет пользователей беспроводной сети от утечки информации. WEP уже давно устарела. На смену этой технологии пришел WPA, а также на горизонте виднеется новый стандарт 802.11i (некоторые производители преподносят его, как WPA2).

За шифрование данных в WPA отвечает протокол TKIP, который, хотя и использует тот же алгоритм шифрования — RC4 — что и в WEP, но в отличие от последнего, использует динамические ключи (то есть ключи часто меняются). Он применяет более длинный вектор инициализации и использует криптографическую контрольную сумму (MIC) для подтверждения целостности пакетов (последняя является функцией от адреса источника и назначения, а также поля данных).

RADIUS-протокол предназначен для работы в связке с сервером аутентификации, в качестве которого обычно выступает RADIUS-сервер. В этом случае беспроводные точки доступа работают в enterprise-режиме.

Если в сети отсутствует RADIUS-сервер, то роль сервера аутентификации выполняет сама точка доступа — так называемый режим WPA-PSK (pre-shared key, общий ключ). В этом режиме в настройках всех точек доступа заранее прописывается общий ключ. Он же прописывается и на клиентских беспроводных устройствах. Такой метод защиты тоже довольно секьюрен (относительно WEP), очень не удобен с точки зрения управления. PSK-ключ требуется прописывать на всех беспроводных устройствах, пользователи беспроводных устройств его могут видеть. Если потребуется заблокировать доступ какому-то клиенту в сеть, придется заново прописывать новый PSK на всех устройствах сети и так далее. Другими словами, режим WPA-PSK подходит для домашней сети и, возможно, небольшого офиса, но не более того.

В этой серии статей будет рассмотрена работа WPA совместно с внешним RADIUS-сервером. Но прежде чем перейти к ней, немного подробнее остановимся на механизмах работы WPA. А перед этим рассмотрим технологию WPA2.

Технология WPA являлась временной мерой до ввода в эксплуатацию стандарта 802.11i. Часть производителей до официального принятия этого стандарта ввели в обращение технологию WPA2, в которой в той или иной степени используются технологии из 802.11i. Такие как использование протокола CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol), взамен TKIP, в качестве алгоритма шифрования там применяется усовершенствованный стандарт шифрования AES (Advanced Encryption Standard). А для управления и распределения ключей по-прежнему применяется протокол 802.1x.

Как уже было сказано выше, протокол 802.1x может выполнять несколько функций. В данном случае нас интересуют функции аутентификации пользователя и распределение ключей шифрования. Необходимо отметить, что аутентификация происходит «на уровне порта» — то есть пока пользователь не будет аутентифицирован, ему разрешено посылать/принимать пакеты, касающиеся только процесса его аутентификации (учетных данных) и не более того. И только после успешной аутентификации порт устройства (будь то точка доступа или умный коммутатор) будет открыт и пользователь получит доступ к ресурсам сети.

Кроме вышеперечисленных, следует отметить следующие два метода, EAP-TTLS и EAP-PEAP. В отличие от предыдущих, эти два метода перед непосредственной аутентификацией пользователя сначала образуют TLS-туннель между клиентом и сервером аутентификации. А уже внутри этого туннеля осуществляется сама аутентификация, с использованием как стандартного EAP (MD5, TLS), или старых не-EAP методов (PAP, CHAP, MS-CHAP, MS-CHAP v2), последние работают только с EAP-TTLS (PEAP используется только совместно с EAP методами). Предварительное туннелирование повышает безопасность аутентификации, защищая от атак типа «man-in-middle», «session hihacking» или атаки по словарю.

На рис.1 показана структура EAP кадра. Протокол PPP засветился там потому, что изначально EAP планировался к использованию поверх PPP туннелей. Но так как использование этого протокола только для аутентификации по локальной сети — излишняя избыточность, EAP-сообщения упаковываются в «EAP over LAN» (EAPOL) пакеты, которые и используются для обмена информацией между клиентом и аутентификатором (точкой доступа).

Описанный процесс проиллюстрирован на рис.3 (там показан один из простейших методов EAP):

Как видно из рисунка, для коммуникации между клиентом (supplicant) и точкой доступа (authenticator) используются пакеты EAPOL. Протокол RADIUS используется для обмена информацией между аутентификатором (точкой доступа) и RADIUS-сервером (сервером аутентификации). При транзитной пересылке информации между клиентом и сервером аутентификации пакеты EAP переупаковываются из одного формата в другой на аутентификаторе.

Детальное рассмотрение алгоритмов шифрования, а также методы генерации сессионных ключей шифрования, пожалуй, выходят за рамки данного материала, поэтому рассмотрю их лишь вкратце.

Первоначальная аутентификация производится на основе общих данных, о которых знают и клиент, и сервер аутентификации (как то логин/пароль, сертификат и т.д.) — на этом этапе генерируется Master Key. Используя Master Key, сервер аутентификации и клиент генерируют Pairwise Master Key (парный мастер ключ), который передается аутентификатору со стороны сервера аутентификации. А уже на основе Pairwise Master Key и генерируются все остальные динамические ключи, которым и закрывается передаваемый трафик. Необходимо отметить, что сам Pairwise Master Key тоже подлежит динамической смене.

Теперь перейдем от сухой теории к реальности, а именно реализации WPA в Windows XP. Нормальная поддержка WPA (с поддержкой AES) появилась, только начиная с windows service pack 2.

Во второй части статьи будет рассмотрена настройка Windows-клиентов (Windows XP SP2), RADIUS-сервера (FreeRadius), и PKI на основе OpenSSL. Последние два компонента работают в операционной системе Gentoo Linux.

Бездисковая загрузка по технологии iSCSI на базе ОС Windows

Написанию данного поста предшествовало сбор информации по частям и многочасовое курение как русскоязычных, так и англоязычных ресурсов в сети интернет в поиске сравнительно простых способов реализации бездисковой загрузки ПК.

Предпосылкой к изучению данного вопроса стало наличие в сети компьютера, с вышедшем из строя дисковым накопителем. Необходимо было запустить на данном ПК «полноценную» 64-битную операционную систему Windows 7 без использования Linux-сервера, ограничившись только имеющимися в локальной сети Windows системами. Приводимые в данном посте программные продукты распространяются бесплатно и могут работать как на серверных, так и на пользовательских версиях Windows.

Введение

Современные операционные системы Windows 7, Windows Server 2008 и всё, что старше, умеют подключаться напрямую на iSCSI target. Проблема только в том, как инициализировать удаленное блочное устройство при включении ПК.

Вспомним, что почти все современные сетевые карты умеют загружаться по технологии PXE. А вот с iSCSI дружат в основном только дорогостоящие серверные сетевые карты, например Intel. Однако, существует как минимум два open source проекта gPXE и iPXE позволяющий при загрузке ПК подключаться iSCSI устройствам. Последний, к слову, форк первого, с немного доработанной системой вывода ошибок и дополнительными опциями.

Есть много способов, как загружаться через gPXE и iPXE. В данном посте мы будем рассматривать загрузку с использованием iPXE и подключением для него необходимых скриптов в процессе загрузки.

Суть такова — при запуске компьютера сетевая карта получает необходимые настройки через DHCP сервер и загружает PXELINUX. Далее загрузчик PXELINUX подключает необходимый скрипт и загружает iPXE, который, в свою очередь, выступает iSCSI инициатором и передает управление диску. До момента инициализации блочного устройства передачу файлов по сети обеспечивает протокол TFTP.

Но обо всем по порядку. Начнем с установки и настройки в системе Windows необходимого софта для реализации DHCP, TFTP и iSCSI Target-а. Для этого я использовал бесплатно распространяемые программные продукты Tftpd32 и StarWind Virtual SAN. Программа Tftpd32 используется как в роли DHCP сервера, так и в роли TFTP сервера, ну а StarWind Virtual SAN соответственно будет использоваться в роли iSCSI target-а. Скачать данные программы можно на сайте разработчиков, ссылки которых указанны в их названиях. Для скачивание программы StarWind Virtual SAN необходимо будет выбрать на сайте Free версию программы и пройти процесс регистрации, с указанием корпоративного почтового адреса. На указанный вами почтовый адрес придет лицензионный ключ и ссылка на скачивание самой программы.

Настройка программы Tftpd32

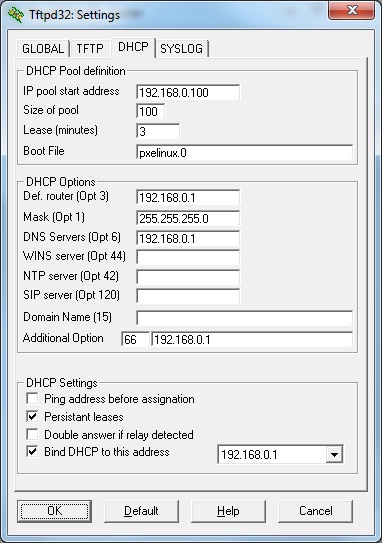

Данная программа довольно простая и интуитивно понятная, поэтому приведу просто скриншоты своих настроек:

На вкладке «GLOBAL» у меня отмечены галочкой сервисы TFTP Server, Syslog Server и DHCP Server. На вкладке TFTP в поле Base Directory указана точка, которая означать, что в качестве корневой директорией будет использоваться папка, куда установлена сама программа Tftpd32. На вкладке DHCP в поле Boot File указан название загружаемого файла, которую мы рассмотрим дальше в настройках PXELINUX. На вкладке SYSLOG настройки не требуются.

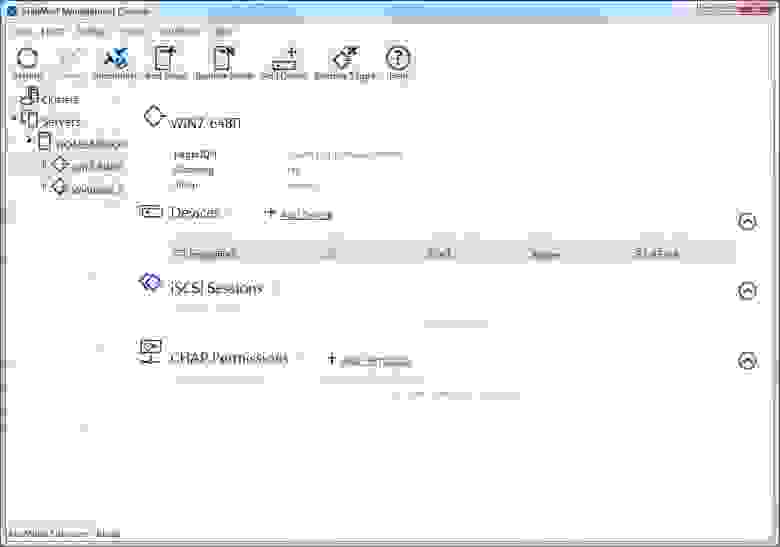

Цель iSCSI. Настройка программы StarWind Virtual SAN

Открываем StarWind Management Console, жмем кнопку Add Server и создаем новый сервер с IP-адресом 192.168.0.1. Имеющийся по умолчанию сервер с IP-адресом 127.0.0.1 можно удалить.

Далее выбираем созданный нами сервер и нажимаем ссылку Add Target. В появившемся окне можем указать свое название IQN цели, активировав галочку Target Name. В частности я указал iqn.2014-11.home:win7-64bit.

Далее выбираем созданный нами Target и нажимаем ссылку Add Device.

В появившейся окне выбираем Hard Disk Device, далее выбираем Virtual Disk, указываем расположение и объем создаваемого диска, задаем объем и параметры кэширования, и создаем дисковое устройство нажатием кнопки Create.

В итоге получаем настроенный и готовый к работе iSCSI Target, имеющий следующий вид:

При необходимости мы можем создавать необходимое количество iSCSI Target-ов и на каждый из них подключить необходимое количество iSCSI дисков. А также обеспечить безопасности доступа к iSCSI Target-ам с использованием CHAP-аутентификации клиентов, нажав по ссылке Add Permission.

Настройка PXELINUX

PXELINUX входит в комплект программ syslinux. Поэтому идем на сайт www.syslinux.org/wiki/index.php/Download, нажимаем на ссылку Download и загружаем zip архив с набором загрузчиков syslinux. Открываем загруженный архивный файл и распаковываем файлы pxelinux.0 из директории core и menu.c32 из директории com32/menu. Файл pxelinux.0 является загрузчиком, который передается клиентскому ПК DHCP сервером, а файл menu.c32 отвечает за построение загрузочного меню. Распакованные файлы размещаем в папку, куда установлена программа Tftpd32 (куда указывает путь в поле Base Directory в настройках TFTP).

В папке программы Tftpd32 создаем вложенную папку pxelinux.cfg, а в нем создаем файл default следующего содержания:

default menu.c32

gfxmenu /erdpxe

prompt 0

MENU TITLE Boot Menu (select the OS to boot)

MENU AUTOBOOT Windows 7 64bit in # seconds

TIMEOUT 50

TOTALTIMEOUT 3000

LABEL Windows 7 64bit

MENU DEFAULT

KERNEL IPXE.KRN

INITRD win7.ipxe

Думаю излишнем писать подробный комментарий к данному файлу, рассмотрим только две последние строчки:

KERNEL IPXE.KRN — указывает на ядро iPXE, которую нужно загрузить.

INITRD win7.ipxe — указывает на файл скрипта с параметрами iPXE

Указанных настроек PXELINUX вполне достаточно для использования дефолтной конфигурации и можно перейти к дальнейшей настройке iPXE, поэтому остающуюся часть текста решил убрать под спойлер.

Если в сети существует несколько бездисковых рабочих станций, и нужно чтобы каждый ПК имел доступ только «к своему» iSCSI-диску и не имел доступа к «чужим» дискам, то нам нужно будет создать несколько файлов с загрузочным меню для каждого ПК.

При получении файла конфигурации от TFTP сервера клиент ищет подходящую для себя в следующем порядке:

pxelinux.cfg/01-88-99-aa-bb-cc-dd

pxelinux.cfg/C0A800FE

pxelinux.cfg/C0A800F

pxelinux.cfg/C0A800

pxelinux.cfg/C0A80

pxelinux.cfg/C0A8

pxelinux.cfg/C0A

pxelinux.cfg/C0

pxelinux.cfg/С

И если ничего подходящего нет —

pxelinux.cfg/default

Здесь pxelinux.cfg — сама папка с файлами конфигурации.

01-88-99-aa-bb-cc-dd — файл с названием МАС-адрес клиента, в нижнем регистре, разделенный тире, с префиксом 01-.

Соответственно, для каждой бездисковой рабочей станции нам нужно написать «свое» загрузочное меню и разместить в папке pxelinux.cfg с названием файла 01-mac-адрес клиента, в нижнем регистре. Содержимое этих файлов может отличаться, к примеру, только последней строчкой INITRD win7.ipxe.

Инициатор iSCSI. Настройка iPXE

Итак, далее идем на сайт ipxe.org/download и загружаем iso-образ iPXE загрузчика. Из загруженного iso-образа вытаскиваем файл IPXE.KRN и сохраняем его в папке программы Tftpd32.

В этой же папке создаем файл win7.ipxe следующего содержания:

#!ipxe

dhcp net0

set keep-san 1

#login

sanboot iscsi:192.168.0.1. iqn.2014-11.home:win7-64bit

Строка dhcp net0 данного скрипта указывает, что необходимо получить настройки через DHCP сервер в сети.

Строка set keep-san 1 указывает, что подключение к iSCSI Target-у необходимо сохранить даже если загрузка с данного устройства не удалась (этот параметр необходим, когда нужно устанавливать операционную систему с накопителей CD/DVD).

Если в iSCSI Target настроена CHAP-аутентификации клиентов, то нужно раскомментировать строку #login, которая будет выводит форму для ввода логина и пароля.

Если мы хотим добавить в загрузочное меню еще один пункт, например, для загрузки ОС Windws 8.1, то создаем в StarWind Virtual SAN новый Target с указанием IQN цели iqn.2014-11.home:windows8.1, добавляем в него новое дисковое устройство iSCSI, а затем в файле pxelinux.cfg/default добавляем к примеру такие строчки:

LABEL Windows 8.1

KERNEL IPXE.KRN

INITRD win8.1.ipxe

Ну и далее создаем файл win8.1.ipxe следующего содержания:

#!ipxe

dhcp net0

set keep-san 1

#login

sanboot iscsi:192.168.0.1. iqn.2014-11.home:windows8.1

Установка ОС Windows 7

Перед началом установки Windows 7 на бездисковую станцию открываем его BIOS и настраиваем порядок опроса загрузочных устройств следующим образом:

1) Hard Disk

2) Network

3) CD/DVD

4) остальные устройства

Если на ПК имеется установленный жесткий диск, то на время установки Windows его желательно отключить, чтобы компьютер не пытался с него загружаться.

Далее размещаем в приводе CD/DVD установочный диск Windows 7 и перезагружаем компьютер.

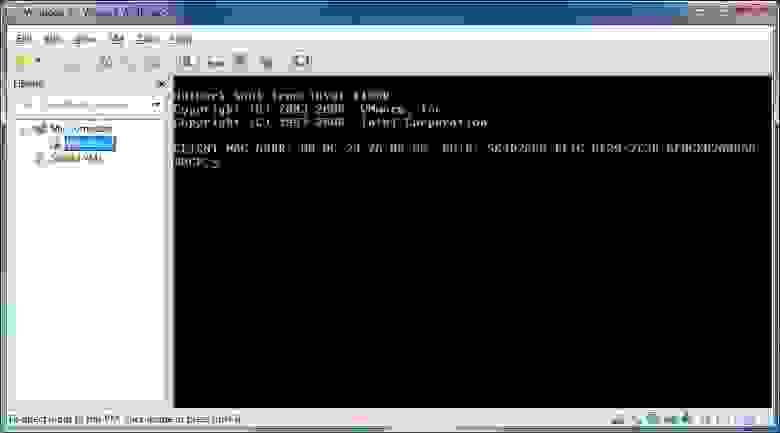

Первым делом мы должны увидеть запуск загрузки через PXE. Если этого не произошло то снова заходим в BIOS и разрешаем загрузку компьютера через сетевой адаптер.

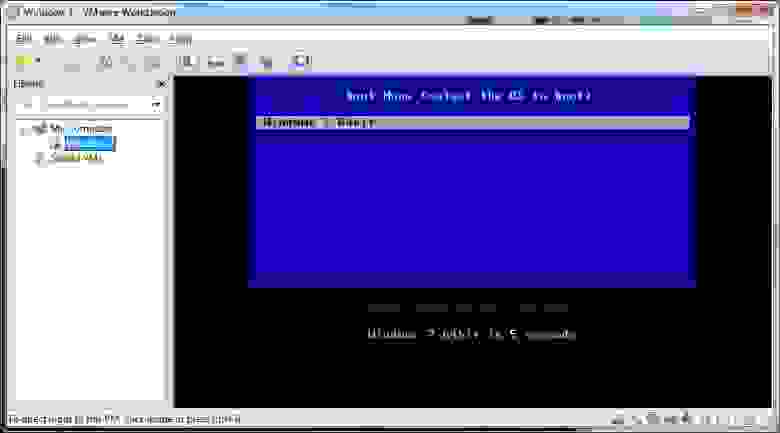

Далее на экране появиться загрузочное меню PXELINUX. Если этого не произошло проверяем, запущена ли на другом компьютере программа Tftpd32, правильно ли она настроена и не блокирует ли его работу firewall-ы, антивирусы или другие программы.

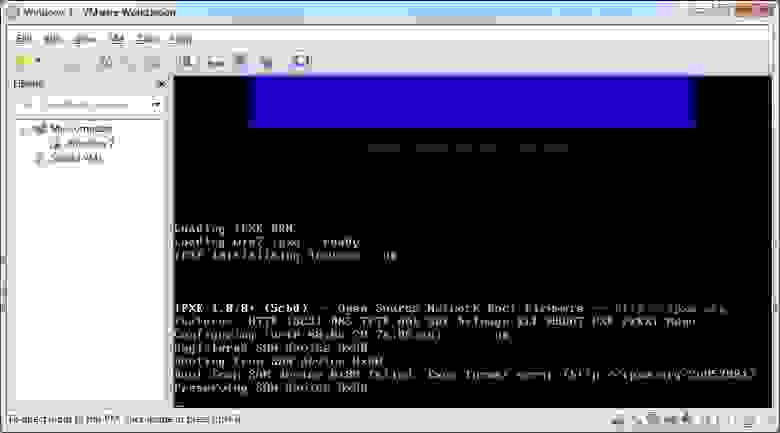

После выбора необходимого пункта загрузочного меню PXELINUX мы должны увидеть запуск iPXE.

В процессе инициализации iPXE должны промелькнут надписи:

Registered as BIOS drive 0x80

Booting from BIOS drive 0x80

Это значит, что ПК удачно подключился к iSCSi диску.

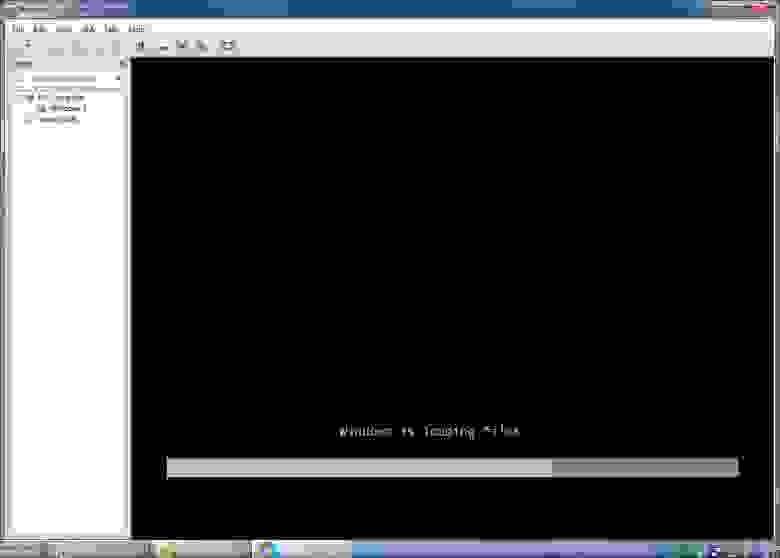

Затем мы увидим ошибку загрузки через iSCSi диск, после чего компьютер перейдет к опросу следующего загрузочного устройства и запустит установка Windows 7 с привода CD/DVD. При этом подключение к iSCSi диску останется активным — за это отвечает указанная в скрипте строчка set keep-san 1.

В процессе установки Windows, на этапе выбора дискового устройства мы должны увидеть подключенный нами iSCSi диск. Если iSCSi диск в списке отсутствует, значит установщик Windows не смог автоматически подключить необходимые драйвера для сетевой карты. В этом случае скачиваем с сайта разработчика необходимые драйвера сетевой карты и подключаем их установщику Windows. После этого iSCSi диск должен появиться в списке.

Иногда на этапе выбора дискового устройства можно получить сообщение о невозможности установки Windows на выбранный диск и просьбу проверить, включен ли в BIOS контроллер этого диска.

В этом случае первым делом проверьте в BIOS порядок опроса загрузочных устройств. Жесткий диск должен находиться на первой позиции, даже если на компьютере физически не установлен дисковый накопитель.

Если проблема не исчезла, то попробуйте в BIOS-е включать/выключать SATA контроллер, менять режим его работы IDE, ACHI, либо подключить реальный диск на время установки, но установку проводить на iSCSI диск.

После выбора дискового устройства начнется установка Windows 7. Дальше никаких трудностей возникнуть не должно. После установки мы получаем «полноценную» операционную систему Windows 7, работающей на iSCSI диске.

Установка ОС Windows (альтернативный метод)

Не знаю кому как, но мне лично не представляется удобным для каждого установочного образа Windows записывать DVD диск.

Мне привычнее распаковать содержимое установочного диска и запустить установку Windows с жесткого диска. К тому же с жесткого диска операционная система устанавливается быстрее.

Приведу пример, с использованием стандартного загрузчика bootmgr, имеющегося в любом установочном дистрибутиве Windows.

Данный метод подходит также для установки Windows с локальных жестких дисков.

Если коротко, то создаем на iSCSI диске небольшой «активный» раздел, копируем туда содержимое установочного диска Windows, и затем настраиваем MBR, для загрузки с диска установщика Windows. Подробности под спойлером.

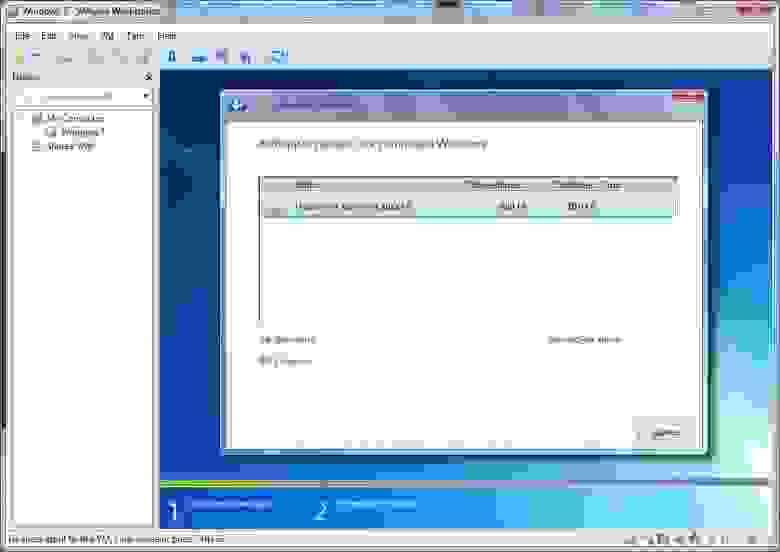

Итак, откроем на рабочей Windows системе Панель управления — Администрирование — Инициатор iSCSI.

Появиться окно «Свойства: Инициантор iSCSI».

Переходим на вкладку «Обнаружение» и нажимаем кнопку «Обнаружить портал. ».

В открывшемся окне вводим IP-адрес нашей цели iSCSI — 192.168.0.1 и нажимаем ОК.

Далее переходим обратно на вкладку «Конечные объекты» и увидим все цели с идентификаторами IQN.

Выбираем в списке нужную цель и нажимаем кнопку «Подключить».

Откроется еще одно окно требующий нашего подтверждения, где также нажимаем ОК.

Если в открывшемся окне оставить галочку «Добавить это подключение в список предпочитаемых конечных объектов» то указанная цель будет автоматически подключаться к системе при каждой загрузке.

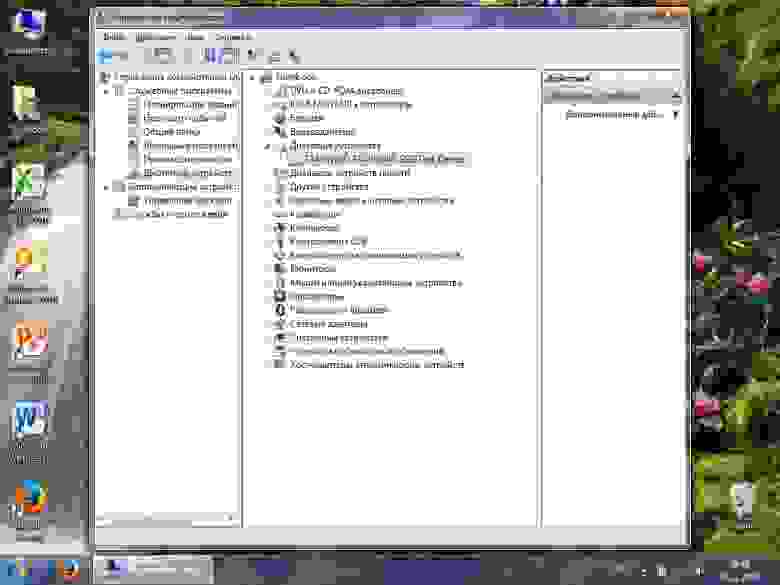

Открываем оснастку «Управление компьютером» и переходим на вкладку «Управление дисками». Тут мы увидим, что в нашей системе появилось еще одно дисковое устройство. Создаем на этом диске «Основной раздел», указав размер диска чуть больше размера нашего установочного образа. Далее форматируем под файловую систему NTFS, подключаем любую букву диска и делаем раздел «активным».

Откроем необходимый образ установочного диска программой UltraISO или WinRar и распакуем содержимое образа на созданный в предыдущем пункте раздел диска. Важно, чтобы после распаковки на диске оставалось как минимум 100Мб свободного места (Для Windows 8 рекомендуется 350Мб свободного места). Если свободного места недостаточно, то расширяем выбранный раздел в оснастке «Управление дисками».

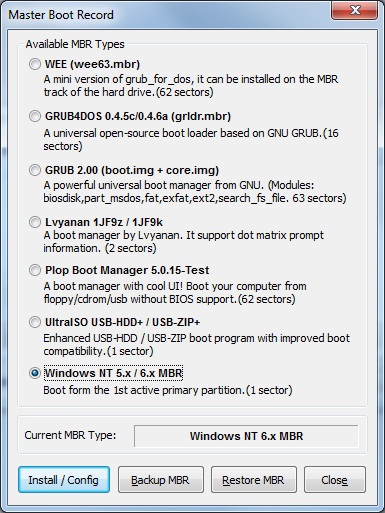

Затем скачиваем из интернета программу BOOTICE и запускаем (ссылки приводить не буду, сами сможете найти без труда).

В программе выбираем нужный нам диск из раскрывающегося списка. В моем случае HD6:

Далее нажимаем кнопку «Process MBR» и откроется следующее окно:

В данном окне выбираем последний пункт «Windows NT 5.x / 6.x MBR» и нажимаем кнопку «Install/Config».

На диске будет настроен MBR, загружающий стандартный загрузчик bootmgr из активного раздела диска.

Далее можно загружаться на бездисковом ПК с данного iSCSI-диска и сходу устанавливать ОС WIndows.

Установка Windows запуститься автоматически.

Но рассмотрим еще один момент. Если мы хотим сделать данный раздел скрытым от пользователей и недоступным для операционной системы, то запускаем командную строку от имени администратора и набираем следующие команды:

Diskpart

List disk

Sel disk x (вместо x подставляем номер нужного диска, список которых выводит предыдущая команда)

Sel part 1 (при необходимости список разделов можно посмотреть командой List part)

Remove

Set >

После этого данный раздел диска станет технологическим и скрытым. Для этого раздела уже не возможно назначит букву диска и примонтировать его к работающей системе, но устанавливается Windows с данного раздела без проблем.

Получится что то типа раздела восстановления)

Надеюсь данная статья будет вам полезна. Всем удачи!