Как включить DNS over HTTPS в браузере Opera

Opera – популярный веб-браузер на платформе Chromium, который предлагает много эксклюзивных функций и возможностей, включая встроенный VPN. В данной статье рассмотрим, как включить поддержку технологии безопасности DNS over HTTPS (DoH) в Opera. Данная опция предусмотрена в браузере, но отключена по умолчанию.

DNS over HTTPS в Opera

DNS-over-HTTPS – относительно новый веб-протокол, который начал внедряться два года назад. Он предназначен для повышения приватности и безопасности пользовательских данных за счет шифрования DNS-запросов и их передачи от клиента к резольверу по защищенному HTTPS-соединению. DoH позволяет предотвратить прослушивание трафика и манипуляцию DNS-запросами в MITM-атаках.

Функция DoH стала доступна в Opera 65 beta. На тот момент DNS-over-HTTPS можно было использовать только с Cloudflare DNS. Кроме того, это была экспериментальная опция, для ее включения нужно было активировать флаг.

В настройках Opera 67 появился отдельный параметр, поэтому для включения DoH больше не нужно обращаться к флагам. Итак, рассмотрим, как включить DNS-over-HTTPS в браузере.

Как включить DNS-over-HTTPS

Чтобы включить DNS-over-HTTPS в Opera, выполните следующие шаги:

Настройка DNS-over-HTTPS в Opera завершена. Список провайдеров может быть расширен в будущем.

Как проверить работу DNS-over-HTTPS

Проверить работу DNS можно с помощью сервиса DNS Leak Test (нажмите кнопку Extended test). Убедитесь, что все найденные DNS-серверы относятся к указанному в настройках сервису:

Вы также можете настроить DoH в других браузерах:

Настройка оборудования

Блог о модемах, роутерах и gpon ont терминалах.

Настройка DNS over HTTPS в браузере или роутере

В этой статье я хочу рассказать как включить поддержку протокола DNS over HTTPS (DoH) в веб-браузере, который позволяет шифровать DNS-трафик, тем самым повышая конфиденциальность пользователя в глобальной паутине. Это будет интересно в первую очередь тем, кто сильно переживает по поводу своей анонимности в Интернете и боится, что с введением закона Яровой кому-то потребуется статистика его веб-серфинга. Тем более, что поддержку этого протокола внедрена практически во всех современных веб-браузерах и даже больше — производители роутеров начинают постепенно внедрять его в своё программное обеспечение. Яркий пример — Keenetic OS и OpenWRT. Осталось всего лишь включить и настроить!

Схема работы DoH

Сегодня DNS-серверы это один из ключевых элементов работы глобальной сети Интернет. С их помощью идет обработка запросов пользователя. В самом простом приближении это выглядит так: человек вводит адрес сайта в адресной строке браузере, после этого идёт обращение к ДНС-серверу, который в свою очередь определяет IP сайта и возвращает результат обратно пользователю, чтобы он мог перейти на нужный ему сайт. В таком виде запросы достаточно просто перехватить, просмотреть и даже подменить. Конечно, провайдер подменой заниматься не будет, а вот злоумышленники очень даже могут!

Если же мы используем DNS over HTTPS, то все запросы отправляются напрямую к DoH-совместимому серверу, в обход серверов провайдера и используя для шифрования этих данных протокол HTTPS. Выполняется TCP-подключение на порт 443, как при обычном серфинге и запрос к серверу теряется в общем объёме трафика. Таким образом можно быть уверенным, что ни провайдер, ни владельцы общедоступных или частных WiFi-хотспотов, ни какие-либо злоумышленники не смогут перехватить Ваши данные.

Ещё одна полезная особенность протокола — DNS over HTTPS позволяет обходить простые системы блокировки сайтов, работающие на основе запросов DNS. Но тут не торопитесь радоваться, такие системы работают у мелких операторов связи. У крупных провайдеров вроде Ростелеком, Дом.ру или Билайна обойти блокировки РКН таким образом не выйдет.

Включаем DoH в браузере

В настоящий момент, поддержка протокола DNS over HTTPS реализована во всех веб-браузерах. Главное — обновить его до самой последней, актуальной версии.

Google Chrome

В адресной строке вводим вот такой URL-адрес:

Нажимаем клавишу «Enter» и попадаем вот на такую страницу:

Первым будет параметр «Secure DNS Lookups» — он то нам и нужен. Напротив него в выпадающем списке выбираем пункт Enable и перезапускаем приложение.

Opera

В браузере Opera порядок действий такой же, как и в хроме, только URL-запрос нужно вводить вот такой:

Искомый параметр называется «Secure DNS». Вот он:

Ставим ему значение Enable и перезапускаем Оперу. После этого браузер будет использовать ДНС-сервер Cloudflare 1.1.1.1 через защифрованное соединение.

Microsoft Edge

С этим браузером получилось интересней всего. Старая платформа ( версия 44 и ниже) не умеют работать с DNS over HTTPS. Поэтому сначала надо сходить на сайт Майкрософта и обновить Edge до версии 80 и выше, которая построена уже на движке Chromium.

В адресную строку вводим URL:

Параметру «Secure DNS lookups» ставим значение «Enable» и нажимаем на кнопку «Restart» внизу странички чтобы перезапустить браузер.

Mozilla Firefox

Чтобы настроить DNS over HTTPS в браузере Firefox, нужно зайти в его настройки и в поиске по параметрам ввести запрос — dns:

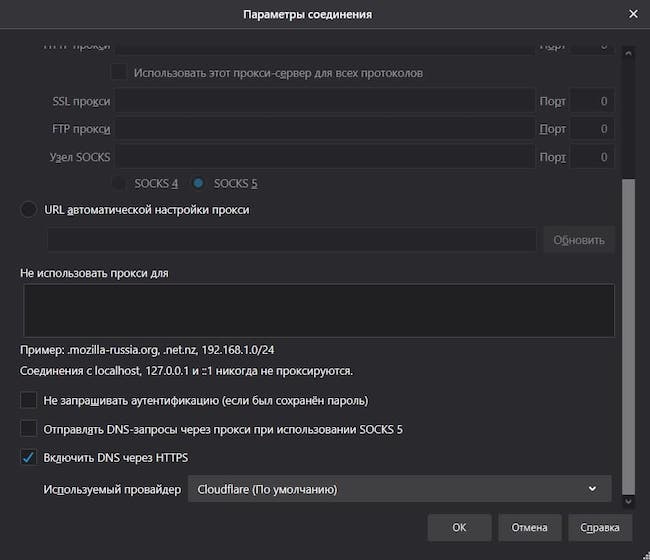

В результатах видим, что нужно зайти в параметры сети. Кликаем на кнопку «Настроить» и видим вот такое окно:

В самой нижней его части надо поставить галочку «Включить DNS через HTTPS». Что мне больше всего понравилось, это то, что можно выбрать какой сервер будет использован — Cloudflare, Google или какой-то иной. Нажимаем на кнопку «ОК» и перезагружаем Firefox.

Как включить DNS over HTTPS на роутере

Как я уже сказал, некоторые WiFi маршрутизаторы уже умеют работать с этим протоколом. Правда, не из коробки — в каждом случае нужно устанавливать дополнения для операционной системы. Я покажу это на примере роутера Keenetic.

Начинаем с того, что заходим в «Общие настройки», находим раздел «Обновления и компоненты» и кликаем там на ссылку «Изменить набор компонентов». Там надо найти и установить компонент DNS-over-HTTPS proxy. После этого устройство перезапуститься и в разделе Интернет-фильтр появится ещё один подраздел «Серверы DNS over HTTPS».

Кликаем на кнопку «Добавить сервер» чтобы появились поля параметров. Тут нужно прописать имя сервера DNS. Я использую вот эти:

Формат можно использовать JSON, который идёт по умолчанию, либо или DNS message, как у меня. Так же я указал WAN-интерфейс на котором будет работать протокол.

Если Вы пропишите несколько ДНС, то предпочитаемым будет тот, который быстрее отвечает.

Проверка работы протокола

Настраивали мы, настраивали, а как проверить работает ли DNS over HTTPS после всех наших манипуляций или нет. В настоящий момент я для этих целей использую сервис от Cloudflare — ссылка. Выглядит он вот таким образом:

Нажимаем кнопочку «Check my browser» и смотрим что будет показано в результатах. А именно, нас интересует пункт «Secure DNS» — он должен быть помечен зеленой галочкой:

Единственный момент, о котором стоит упомянуть — если Вы используете публичные ДНС от Google то этот тест не всегда удаётся пройти. Всё же Cloudflare продвигает свой сервис и поэтому удивляться не стоит.

Что такое DNS-over-HTTPS и как настроить это в браузере?

Технология «DNS поверх HTTPS» (DNS-over-HTTPS, DoH) помогает защитить пользователей от сбора данных на сайтах и последующей их продажи рекламодателям. Конфиденциальность достигается за счёт шифрования запросов посетителя к веб-ресурсу. Разберёмся в нюансах технологии и расскажем, как правильно настроить DoH в браузере.

Введение

Ежедневно мы посещаем различные ресурсы в интернете, связанные с образованием, профессиональной информацией, развлечениями, интересами, товарами и прочим. Запросы в адрес различных ресурсов могут вполне определённо идентифицировать человека, определить сферу и род его деятельности, интересы и желания. Не всем пользователям нравится, что кто-то, будь то государство, провайдер или сторонние организации, может полностью отслеживать их поведение в интернете. Более того, такая информация продаётся сторонним лицам, которые занимаются таргетированной рекламой, отсюда надоедливые баннеры с информацией о ваших запросах на различных сайтах.

Обеспечить анонимность запросов призвана технология «DNS поверх HTTPS» (далее — DoH).

DNS и угрозы безопасности

DNS — это служба помогающая пользователям взаимодействовать с сайтами в интернете. Подробное её описание можно найти здесь.

В контексте DNS-запросов и возможного злоупотребления ими существует две основных угрозы безопасности пользователей: трекинг и спуфинг.

О трекинге было отчасти упомянуто выше: это сбор информации о запросах пользователя и продажа её сторонним лицам. Даже если дома или на работе используются надёжные DNS-серверы, в общественных местах всегда есть вероятность подключиться к беспроводной сети с небезопасным DNS-сервером, который будет отслеживать все ваши запросы и передавать их куда не следует.

Спуфинг — это реализация атаки «Человек посередине» (Man-in-the-Middle, MitM). Злоумышленник, который видит ваши запросы, может подменить ответ от DNS-сервера и направить вас на вредоносный или фишинговый сайт. Если пользователь не будет внимателен в таких случаях, это может закончиться установкой различных вредоносных программ на компьютер и раскрытием данных (аккаунтов, паролей, данных о платёжных картах), что делает эту угрозу особенно опасной. Частично проблема решается технологией DNSSEC, использующей принцип асимметричного шифрования с открытым ключом. Все ответы от DNS-сервера подписаны цифровой подписью, проверить подпись может любой, а для подписания используется секретный ключ.

Что такое «DNS поверх HTTPS»

В октябре 2018 года инженерный совет интернета (IETF) опубликовал документ RFC 8484, в котором была описана технология DoH. В ней DNS-запросы выполняются с использованием технологии HTTPS. Для обмена по этому протоколу должны быть установлены сертификаты открытого и закрытого ключей. Данные шифруются закрытым ключом и расшифровываются с помощью открытого. Клиент и сервер обмениваются ключами, после чего все данные передаются в зашифрованном виде. Таким образом, при использовании этой технологии ваши запросы к DNS-серверу и ответы от него будут передаваться в зашифрованном виде.

Технология DoH используется популярными браузерами Chrome и Firefox, а также публичными DNS-серверами от Google, Cloudflare, OpenDNS и др.

Стоит отметить, что не все DNS-запросы от вас будут передаваться в зашифрованном виде. Вначале DNS-серверу будет передан запрос содержащий имя ресурса — SNI (Server Name Indicator). SNI используется протоколом шифрования TLS для запроса сертификата определённого ресурса, благодаря чему на одном IP-адресе в интернете могут размещаться разные сайты. Соответственно, ваш провайдер и маршрутизаторы на пути следования запроса будут его видеть, но после установки соединения всё будет зашифровано. Таким образом, остаётся проблема раскрытия имени ресурса при первоначальном запросе.

Для её решения была разработана технология Encrypted Server Name Indicator (ESNI). Это расширение протокола TLS, позволяющее шифровать SNI публичным ключом DNS-сервера. Использование этой технологии может затруднить доступ к некоторым сайтам, если провайдер использует систему фильтрации DPI, поскольку она проверяет SNI и отбрасывает запрос, если индикатор скрыт.

Как настроить DoH в вашем браузере

Настройка очень проста, приведём примеры её выполнения в двух популярных браузерах — Mozilla Firefox и Google Chrome.

Mozilla Firefox

Если вы пользуетесь Mozilla Firefox, перейдите в «Настройки», в разделе «Основные» прокрутите до «Параметры сети» и нажмите кнопку «Настроить», внизу поставьте галочку на «Включить DNS через HTTPS». По умолчанию используется сервер Cloudflare, при необходимости можно заменить его на другой.

Рисунок 1. Настройка DoH в Mozilla Firefox

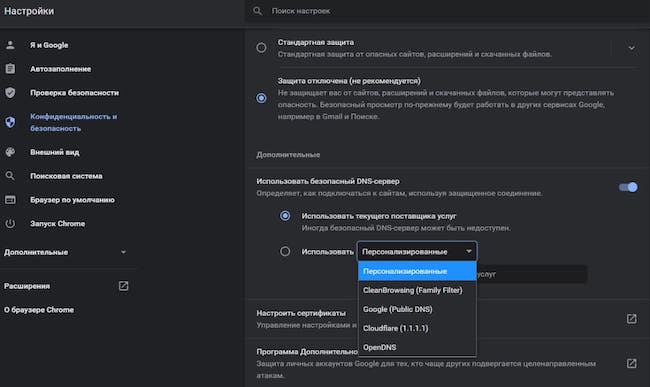

Google Chrome

При работе с Chrome откройте «Настройки», далее — вкладка «Безопасность» в разделе «Конфиденциальность и безопасность». В разделе «Дополнительные» включите опцию «Использовать безопасный DNS-сервер». Можно использовать DoH с DNS-сервером имеющегося поставщика услуг, выбрать готовый вариант из списка рекомендуемых или указать другой сервер.

Рисунок 2. Настройка DoH в Chrome

Злоупотребление DoH

Для защиты информационной инфраструктуры компаний и ведомств применяются антивирусы, системы обнаружения и предотвращения вторжений. Эти средства обеспечения безопасности используют сигнатурный анализ вредоносной активности. При обработке сетевого трафика, в частности, проверяется тело пакета данных. Средства защиты сравнивают запросы, команды, пути и другую информацию в сетевом пакете с базой своих сигнатур, и при выявлении совпадений происходит блокировка.

Сейчас появляются вредоносные программы, которые злоупотребляют DoH, используя эту технологию для установки шифрованного соединения между заражённым компьютером и командно-контрольным сервером (C&C). Запросы и ответы будут зашифрованы, поэтому не удастся обнаружить и заблокировать вредоносную активность с помощью описанных средств защиты информации. Поэтому злоупотребление DoH является очень привлекательной возможностью для злоумышленников.

Ограничение использования технологии DoH

Многие организации, занимающиеся информационной безопасностью, собирают события со своих DNS-серверов для мониторинга вредоносной активности. По DNS-запросам можно определить целевые атаки на информационные системы, а также выявить заражение компьютеров вредоносными программами. Также на их основе создаются правила корреляции для SIEM-систем. Поэтому использование DoH сильно затрудняет мониторинг вредоносной активности. Для решения проблемы были придуманы «канареечные» (проверочные) домены. Для отключения DoH нужно добавить запись с таким доменом на локальный DNS-сервер. Например, Firefox проверяет имя «use-application-dns.net», и если DNS-сервер ответит ошибкой на запрос такого имени, браузер будет использовать DoH. В обратном случае информация о таком домене будет получена и DoH использоваться не будет.

Кроме того, в популярных DNS-серверах реализована функция родительского контроля (ограничения ресурсов нежелательных для детей); соответственно, при использовании DoH её работа будет некорректной. Эта проблема также решается с помощью «канареечных» доменов, но имена будут запрашиваться уже у публичных серверов. Информация о том, какие именно имена используются для отключения DoH при использовании конкретного сервиса, не разглашается.

Выводы

Технология DoH полезна и заслуживает повсеместного использования. Вы можете повысить свою анонимность и безопасность, выполнив несложную настройку браузера. DoH поддерживается популярными браузерами и DNS-серверами. Сейчас, когда прошло почти три года с момента создания технологии, пользователь не ощутит никаких трудностей в её использовании. Стоит, впрочем, заметить, что периодически появляются новости о возможном запрещении технологий использующих криптографические алгоритмы для скрытия имён запрашиваемых ресурсов, что не может не беспокоить ИТ-специалистов.

Что такое DNS поверх HTTPS и как включить его во всех браузерах?

Протокол DNS over HTTPS (DoH) в последнее время завоевал широкую популярность, особенно от некоторых ведущих интернет-браузеров и компаний, выступающих за конфиденциальность пользователей. Утверждается, что для пользователей это способ улучшить свою конфиденциальность в Интернете, отправляя свои DNS-запросы (и ответы) в зашифрованном виде. Таким образом, снижается вероятность того, что кто-либо из сторонних поставщиков услуг или интернет-провайдеров будет отслеживать и подвергаться атакам в Интернете. Тем не менее, не все, кажется, довольны новым протоколом и имеют основания для обоснования своих возражений. Но, учитывая преимущества, которые может предложить DoH, вам не помешает попробовать и проверить протокол в действии, самостоятельно. Итак, если вам интересно, вот руководство, объясняющее, что такое DNS по HTTPS, каковы его преимущества и как вы можете включить его в разных интернет-браузерах.

Что такое DNS через HTTPS (DoH)?

Чтобы понять протокол DNS через HTTPS (DoH), обычно сначала нужно понять, что такое DNS и как ваши запросы отправляются через Интернет. С точки зрения непрофессионала, DNS или Domain Name System — это децентрализованный каталог всех различных веб-сайтов в Интернете и связанных с ними IP-адресов (интернет-протоколов). Его можно рассматривать как службу, позволяющую вводить доменное имя веб-сайта (например, google.com) вместо его IP-адреса (например, 172.217.26.238), чтобы вам было легко и удобно получать доступ к различным веб-сайтам на Интернет без необходимости запоминать их IP-адреса — что в противном случае оказалось бы трудной задачей.

Когда вы отправляете запрос на доступ, скажем, google.com, ваш интернет-провайдер получает его и отправляет запрос на подключение к серверу для сайта, к которому вы подключаетесь — в данном случае Google — чтобы получить подходящий ответ. Именно в этот момент протокол DoH вступает в игру. В общем случае запрос от интернет-провайдера на сервер веб-сайта не шифруется независимо от того, использует ли веб-сайт протокол HTTP (протокол передачи гипертекста) или HTTPS (протокол передачи гипертекста). В результате любой пользователь, находящийся между вами и конечным сервером, может отслеживать личную информацию в сети.

При наличии протокола DNS через HTTPS (DoH) весь трафик DNS между вами и сервером назначения шифруется. Таким образом, протокол позволяет передавать запросы DNS (и связанный ответ) по безопасному и зашифрованному соединению. Таким образом, предотвращение отслеживания вами и вашей онлайн-активностью в Интернете любых третьих лиц, включая вашего интернет-провайдера.

Что предлагает DNS через HTTPS (DoH) и как он работает?

Как упомянуто в предыдущем пункте, протокол DNS через HTTPS обеспечивает зашифрованный канал связи для запросов и ответов DNS, предотвращая подслушивание тех, кто любопытством следит за вашей онлайн-активностью. Имея зашифрованный канал связи, протокол гарантирует, что никто между ними не сможет отслеживать DNS-пакеты при их отправке и получении. Однако это не означает, что протокол полностью исключает любую область вторжения или отслеживания. Кроме того, протокол HTTPS (и даже DNS, в этом отношении) имеет свою долю недостатков и недостатков, которые могут быть использованы некоторыми способами для получения доступа к связи между компьютером пользователя и сервером сайта, к которому они подключены / пытаются подключиться. установить соединение с.

Но, как и любые другие превентивные меры, которые вы принимаете, чтобы сохранить конфиденциальность и безопасность своих онлайн-данных и сохранить некоторую анонимность в Интернете, не мешает иметь дополнительный уровень безопасности для обеспечения безопасности вашей онлайн-деятельности. И именно с DNS по HTTPS это именно то, что мы пытаемся сделать — обеспечить более надежное удержание нашей онлайн-коммуникации, защищая пакеты DNS по мере их передачи и получения.

Переходя к своей работе, протокол DNS over HTTPS требует двух действий для совместной работы: DNS-сервер с поддержкой DoH и совместимые с DoH приложения / службы. По сути, когда приложение / служба, поддерживающая протокол DoH, отправляет запрос на сервер веб-сайта, оно отправляется в виде HTTPS-запроса на сервер DoH (или разрешается), где средство распознавания обрабатывает запрос и возвращается с ответом на приложение / сервис — все через зашифрованный канал. Зашифрованный канал, в данном случае, гарантирует (или затрудняет), что кто-то отслеживает вашу сеть (включая интернет-провайдера), не может просматривать ваши запросы, отслеживать действия и изменять ответы на маскировку под веб-сайт (к которому вы пытаетесь получить доступ) для атаки и обманывать вас в сборе ваших личных данных / информации.

Как включить DNS через HTTPS (DoH)?

DNS поверх HTTPS был впервые представлен Mozilla в браузере Firefox. Это все еще единственный браузер, который предлагает встроенную функцию, а в некоторых случаях он включен по умолчанию. Кроме того, он также дает возможность выбрать нужного поставщика DNS из списка нескольких поставщиков DNS. С другой стороны, некоторые другие популярные браузеры, особенно те, которые основаны на Chromium, не предлагают встроенную в браузер функциональность, такую как Firefox. Тем не менее, есть способ настроить и запустить протокол в этих браузерах. Поэтому, в зависимости от используемого вами браузера, выполните шаги, перечисленные ниже, чтобы включить DoH в своем браузере.

Mozilla Firefox

Если вы живете в США, Mozilla по умолчанию автоматически включает DNS через HTTPS в Firefox. Однако, если вы из какой-то другой части мира, вы можете включить это с помощью следующих шагов.

2. В окне «Настройки» прокрутите вниз до Настройки сетии оттуда нажмите на настройки кнопка.

3. Теперь в Настройки соединения всплывающее окно, прокрутите вниз и установите флажок с надписью Включить DNS через HTTPS.

4. Чтобы сменить провайдера, откройте раскрывающееся меню рядом с Используйте провайдера и выберите поставщика из списка.

5. Наконец, нажмите хорошо,

Храбрый / Google Chrome / Microsoft Edge

Если вы используете Brave, Google Chrome или Microsoft Edge, вы должны знать, что все эти браузеры принадлежат бесплатному проекту Google с открытым исходным кодом, Chromium. В качестве причины вы можете включить DNS через HTTPS в любом из этих браузеров, используя ту же процедуру. Более того, в отличие от Mozilla Firefox, Chromium как платформа не позволяет сразу включить DoH. Итак, чтобы протокол работал и работал в любом из браузеров на базе Chromium, вам необходимо использовать возможности флагов. И поскольку эти браузеры используют одну и ту же кодовую базу Chromium, включение флагов для всех трех включает в себя одинаковые шаги.

Для тех, кто не знает, флаги являются экспериментальными настройками, которые позволяют пользователям добавлять / улучшать функциональность своего браузера. Они не являются частью официальных предложений браузера и не являются явно доступными в браузере. Поскольку Brave, Microsoft Edge и Chrome основаны на Chromium, они поддерживают флаги. Чтобы включить протокол DoH, выполните шаги, указанные ниже.

1. Откройте Brave / Google Chrome / Microsoft Edge.

2. В зависимости от того, в каком браузере вы находитесь, нажмите в адресной строке и введите соответствующую команду:

я. Храбрый — храбрый: // флаги / # DNS-над-HTTPS

II. Гугл Хром — хром: // флаги / # DNS-над-HTTPS

III. Microsoft Edge — края: // флаги / # DNS-над-HTTPS

3. В отличие от Firefox, который предоставляет несколько параметров DNS в настройках браузера, если вы используете три других браузера, вам нужно изменить DNS из настроек вашего компьютера, чтобы он мог работать с DNS через HTTPS.

4. Перезапустите браузер.

Помимо браузеров на базе Chromium, если вы используете Safari для просмотра веб-страниц на своем Mac, вам не повезло. Как и в текущей версии своей операционной системы macOS Catalina, Apple не предоставляет поддержку протокола DoH в Safari или любом другом приложении / сервисе. Хотя в этом году на WWDC компания упомянула о своих планах обеспечить поддержку DNS через HTTPS в своих приложениях / службах в следующей версии MacOS, Big Sur.

К настоящему времени вы должны понимать, что такое DNS через HTTPS, как он увеличивает вашу конфиденциальность в Интернете и как включить его в разных интернет-браузерах. Оказавшись на месте, вы можете быть уверены, что теперь вы менее подвержены атакам MITM (и DNS) и можете просматривать веб-страницы с определенным умиротворением, поскольку рекламодатели по всему Интернету не отслеживают вас постоянно.