Установка сертификатов, необходимых для установки Visual Studio в автономном режиме

Visual Studio рассчитана в основном на установку на компьютер, подключенный к Интернету, так как многие ее компоненты регулярно обновляются. Но вы можете, выполнив несколько дополнительных действий, создать развертывание Visual Studio и в среде без подключения к Интернету.

Программа установки Visual Studio устанавливает только то содержимое, которое считается доверенным. Перед установкой она проверяет наличие сигнатур Authenticode для скачиваемого содержимого и наличие доверия для всего содержимого. Это позволяет обезопасить среду от атак, направленных на расположение загрузки. Таким образом, программа установки Visual Studio требует наличия актуальных стандартных корневых и промежуточных сертификатов Майкрософт на компьютере пользователя. Если компьютер обновлялся с помощью Центра обновления Windows, сертификаты для подписи обычно актуальны. Если компьютер подключен к Интернету, во время установки Visual Studio сертификаты могут быть обновлены для проверки подписей файлов. Если компьютер не подключен к сети, сертификаты следует обновить иным способом.

Обновление сертификатов в автономном режиме

В автономной среде установить и обновить сертификаты можно тремя способами.

Вариант 1. Установка сертификатов из папки макета вручную

При создании схемы сети или локального автономного кэша необходимые сертификаты скачиваются в папку Certificates. Затем их можно установить вручную, дважды щелкнув каждый файл сертификата и выполнив инструкции в мастере управления сертификатами. Если он предложит ввести пароль, оставьте это поле пустым.

Обновление. Для Visual Studio 2017 версии 15.8 (предварительная версия 2) или более поздней версии вы можете вручную установить сертификаты, щелкнув правой кнопкой мыши каждый файл сертификата, выбрав действие «Установить сертификат» и выполнив инструкции в диалоговых окнах мастера «Диспетчер сертификатов».

При создании схемы сети или локального автономного кэша необходимые сертификаты скачиваются в папку Certificates. Вы можете вручную установить сертификаты, щелкнув правой кнопкой мыши каждый файл сертификата, выбрав действие «Установить сертификат» и выполнив инструкции в диалоговых окнах мастера «Диспетчер сертификатов». Если он предложит ввести пароль, оставьте это поле пустым.

Вариант 2. Распространение доверенных корневых сертификатов в среде предприятия

Что касается предприятий с автономными компьютерами, на которых нет последних корневых сертификатов, администратор может использовать инструкции в статье Настройка доверенных корневых сертификатов и запрещенных сертификатов для их обновления.

Вариант 3. Установка сертификатов в рамках развертывания Visual Studio с помощью скрипта

При настройке развертывания Visual Studio в автономной среде на клиентских рабочих станциях с помощью сценариев необходимо выполнить следующие действия.

Скопируйте средство диспетчера сертификатов (certmgr.exe) в схему сети или расположение экземпляра локального кэша. Программа Certmgr.exe не является компонентом Windows, но доступна как часть пакета Windows SDK.

С помощью следующих команд создайте пакетный файл сценария:

Или создайте пакетный файл, который использует certutil.exe, входящий в состав Windows, со следующими командами:

Разверните пакетный файл на клиенте. Эту команду необходимо выполнить из процесса с повышенными правами.

Какие файлы сертификатов содержатся в папке Certificates?

Для Visual Studio Installer требуется наличие в системе только корневых сертификатов. Все эти сертификаты требуются в системах Windows 7 с пакетом обновления 1 (SP1), в которых не установлены последние обновления Центра обновления Windows.

Почему сертификаты из папки Certificates не устанавливаются автоматически?

В среде с подключением к Интернету в процессе проверки подписи используются Windows API для загрузки и добавления сертификатов. Этот процесс включает проверку того, что сертификат является доверенным и допустимым в соответствии с настройками администрирования. В большинстве случаев процесс проверки невозможно выполнить в автономных средах. Установив сертификаты вручную, вы предоставите администраторам предприятия возможность убедиться в том, что сертификаты являются надежными и соответствуют требованиям политики безопасности организации.

Проверка наличия необходимых сертификатов

Чтобы проверить установку системы, можно выполнить следующие действия.

е) Разверните узел Промежуточные центры сертификации и выберите Сертификаты.

В меню Файл выберите Добавить или удалить оснастку.

а. Дважды щелкните Сертификаты, выберите моей учетной записи пользователя, нажмите кнопки Готово и ОК.

b. Разверните узел Сертификаты — текущий пользователь.

c. Разверните узел Промежуточные центры сертификации и выберите Сертификаты.

Если имена сертификатов не содержатся в столбцах Кому выдан, их необходимо установить. Если промежуточный сертификат находился только в хранилище промежуточных сертификатов текущего пользователя, значит он доступен только для пользователя, выполнившего вход в систему. Его может потребоваться установить для других пользователей.

Установка Visual Studio

После установки сертификатов на клиентском компьютере вы можете установить Visual Studio из локального кэша или развернуть Visual Studio из общей папки схемы сети на клиентском компьютере.

Техническая поддержка

Иногда возникают проблемы. Если установить Visual Studio не удается, воспользуйтесь пошаговыми указаниями в статье Устранение неполадок при установке и обновлении Visual Studio.

Ниже приведены несколько дополнительных вариантов:

Как установить и удалить цифровые сертификаты на Android

Хотя наш терминал готов к работе одновременно с тем, как мы включаем его в первый раз, правда в том, что бывают случаи, когда его безопасность заставляет нас использовать известные цифровые сертификаты. Эта опция доступна на всех Android терминалы и могут быть необходимо для успешного проведения некоторых процедур.

Что такое цифровые сертификаты?

Так называемые цифровые сертификаты идентифицируют компьютеры, телефоны и приложения по соображениям безопасности. Сопоставимым примером могут быть наши водительские права, которые используются для подтверждения того, что мы можем водить машину на законных основаниях. Таким же образом цифровой сертификат идентифицирует наше устройство и подтверждает имеющиеся у него права доступа.

Если мы зайдем в Настройки / Безопасность / Шифрование и учетные данные, мы можем ознакомиться со всеми этими сертификатами. Как мы говорим, цель состоит в том, чтобы наш терминал может без проблем получить доступ к большому количеству функций. Например, если мы посмотрим на длинный список, мы увидим некоторые из них, такие как «Google Trust Services», отвечающие за работу с сертификатами как Google, так и всего Alphabet.

Как устанавливаются новые сертификаты?

Поскольку все чаще проводить процедуры, требующие обмена конфиденциальной информацией, это Возможно, что в некоторых случаях нам придется установить цифровой сертификат. Например, в Испании это Фабрика национальной валюты и марок, которая действует как «поставщик сертификационных услуг», предоставляя нам различные типы электронных сертификатов, с помощью которых мы можем идентифицировать себя и выполнять формальные процедуры. безопасно через Интернет.

Чтобы установить новые сертификаты, мы должны сначала скачал файл с соответствующего веб-сайта. После этого мы нажимаем на Настройки / Безопасность / Шифрование и учетные данные. Теперь коснемся установки сертификатов из хранилища.

Удалить личные сертификаты

Возможно, что мы больше не нужен сертификат, или по соображениям безопасности мы хотим отменить его присутствие в нашей системе. В этом случае всегда важно соблюдать осторожность, чтобы не удалить из системы какие-либо сертификаты, которые необходимы для правильной работы телефона. В этом случае мы возвращаемся в Настройки / Безопасность / Шифрование и учетные данные. Затем в хранилище учетных данных мы касаемся «удалить учетные данные» и принимаем.

Установка собственного корневого сертификата в Android и запуск Citrix XenApp Web Interface

В принципе, мы с shoguevara довольно давно заморачивались вопросом установки корневого сертификата в Android устройство и даже находили парочку не самых тривиальных инструкций, но до этого в таком действии надобности не было. Надобность же появилась после приобретения планшета на Android.

Немножко предыстории:

Стоит у нас в конторе Citrix XenApp для обеспечения удалённой работы из офиса. Что это за зверь и с чем его едят рассказывать не будем — кому это надо, те давно в курсе.

В этой совместной с записи мы хотим рассказать об установке корневого сертификата и настройке клиентской части — Citrix Receiver для Android.

В принципе, клиент не самый убогий — пользоваться можно, а если Вы где-то в поездке, а на руках только телефон на Android или планшет — это единственный выход для быстрого подключения и исправления что-либо через рабочий компьютер.

Вроде бы софтина не особо мудрёная да и настроек особо много не требует, а если Вы используете веб-интерфейс для запуска приложений, как это сделано в нашей организации, то и совсем никаких…

Но не все бывает так безоблачно!

Что же за проблемы могли возникнуть?

Для организации такого рода архитектуры удалённого доступа довольно часто используются сертификаты, которые подписаны центрами не входящими в список стандартных. Почему Google такие нехорошие, и не включили в свою ОСь такую простую функцию, (наряду с такой, опять же, нужной функцией, как возможность прописать прокси-сервер) как установка дополнительных корневых сертификатов ЦА, тут мы обсуждать не собираемся.

Первым признаком того, что сервер использует самоподписанный сертификат является то, что, когда Вы открываете, откуда бы то ни было веб-ресурс с помощью, например, браузера Mozilla Firefox, программа выдает сообщение о том, что не может сама принять решение о том доверять ли сертификату для установления защищённого соединения или нет — она предоставляет право выбора Вам.

Если у вас наблюдается такая картина, то эта статья как раз для Вас!

Так что же все-таки надо, чтобы запустить через Citrix Receiver приложения опубликованные на Citrix XanApp вашего предприятия?

В первую очередь, как оказалось, необходимо установить Mozilla Firefox для Android. Очень странно, но ни один другой браузер не передаёт нужный для подключения файл (launch.ica) в программу-клиент. Знаем только то, что с Firefox все работает нормально.

Во вторую очередь нужна сама программа-клиент. Тут на Android Market у нас есть выбор: стабильный Citrix Receiver, либо находящийся на этапе тестирования Citrix Labs Receiver. Второй у нас не захотел принимать сертификат ни в какую, первый же — стабильный, после бессонной ночи таки у нас и заработал.

В-третьих, необходимо иметь root-доступ к вашему устройству, либо возможность извлекать и записывать обратно файлы через adb, хотя, в этом случае тоже требуется root-доступ (как его настроить Вы сможете узнать потратив немного времени на просмотр результатов, который выдал вам Google на запрос вида » root access howto» или » adb configure howto»).

Вопросом настройки adb мы заморачиваться, опять таки, не стали, так как предпочитаем работать напрямую через файл-менеджеры с системой. В любом случае, в сети довольно много информации по этому поводу (русскоязычный ресурс, на котором больше всего информации такого плана — http://4pda.ru/forum, англоязычный — http://forum.xda-developers.com). В случае, если Вы будете использовать прямой доступ к системным файлам, то нужен файловый менеджер, который умеет использовать root-права (например, Root Explorer).

В-четвертых, нужна машина с любым из популярных Linux-дистрибутивов и установленной Java-машиной от Oracle (мы использовали Ubuntu 10.10 с установленным JRE).

И последнее в списке, но далеко не последнее по значимости — сам корневой сертификат центра сертификации (пусть он будет называться CompanyCA.crt).

От требований (если они все выполнены) переходим к действию.

Для удобства будем перечислять все по пунктам.

1. Заходим с устройства на Android Market и устанавливаем Firefox.

2. Заходим с устройства на Android Market и устанавливаем Citrix Receiver.

3.1.1 (3.1.х для тех кто предпочитает прямой доступ) С помощью файлового менеджера копируем файл /system/etc/security/cacerts.bks cacerts.bks на карту SD.

3.1.2 Подключаем устройство как накопитель к компьютеру с Linux.

3.1.3 Копируем файл cacerts.bks с корня карточки в вашу домашнюю папку.

3.2.1 (adb) копируем сертификат

$ adb pull /system/etc/security/cacerts.bks cacerts.bks

5. Кидаем файл сертификата CompanyCA.crt так же в домашнюю папку. Если его у Вас нет, но Вы соглашались принять сертификат при переходе на веб-интерфейс XenApp, то его можно экспортировать из Firefox. Как это сделать — подскажет Google. Можем лишь уточнить, что шифрование нужно X.509 PEM.

/.bashrc строчек

export PATH=$

export JAVA_HOME=/usr/lib/jvm/java-6-sun/jre

В ответ на эту команду Вы должны получить информацию о сертификате и запрос «Trust this certificate? [no]: » — соответственно отвечаем «y».

Все, наш файл подготовлен. Теперь нужно загрузить его на устройство.

На этом трудная часть пройдена. Осталась пара «финтов ушами».

9. Перезагружаем устройство.

10. Запускаем Firefox и открываем страницу веб-доступа.

Появится приблизительно такая картина:

Тут нам надо нажать на ссылку «Already installed» в верхней части экрана;

11. Выбираем приложение из списка и пробуем запустить;

Расслабьтесь. Владельцы старых Android-смартфонов не лишатся доступа к миллионам сайтов

Короткий период программной поддержки никогда особенно не страшил пользователей Android. Большинству из них было достаточно того, чтобы смартфон по-прежнему работает даже спустя два года после выхода, позволяет скачивать любые приложения из Google Play, а при необходимости не чинит препятствий для перепрошивки. Поэтому новость о том, что в 2021 году пользователи Android 7.1.1 и более ранних версий ОС лишатся доступа к более чем 200 миллионам сайтов из-за прекращения поддержки системного сертификата безопасности, прошла почти незамеченной. Но это и к лучшему.

Прекращение поддержки сертификата DST Root X3 на Android 7.1.1 отменяется

Прекращение поддержки сертификата безопасности могло привести к тому, что пользователям смартфонов на Android 7.1.1 и ниже был бы закрыт доступ к миллионам сайтов, которые используют его для защиты.

Если вы не понимаете, о чём идёт речь, вот вам небольшой экскурс. Около месяца назад стало известно, что компания Let’s Encrypt, разработчик сертификата безопасности DST Root X3, собирается прекратить его поддержку. Это специальный компонент, который отвечает за защиту пользователей при посещении сайтов в интернете, блокируя фишинговые и уведомляя об отсутствии протокола шифрования и, следовательно, опасности ввода персональных данных, которые могут быть либо перехвачены, либо прочитаны владельцем ресурса.

Сертификаты безопасности на Android

DST Root X3 — сертификат безопасности, вшитый в старые смартфоны на Android

Сертификат DST Root X3, поддержка которого должна была прекратиться в 2021 году, являлся для всех смартфонов с Android 7.1.1 и ниже системным. То есть зашитым в операционную систему по умолчанию без возможности самостоятельной замены. Единственный вариант заменить его – выпустить обновление с необходимыми изменениями. Но поскольку производители процессоров поддерживают их не дольше трёх лет, у владельцев потенциально затронутых устройств не было никакой надежды на апдейт.

К счастью для владельцев старых устройств, Let’s Encrypt продлила соглашение с IdenTrust, поставщиком цифровых подписей для сертификатов безопасности. Это значит, что действие сертификата DST Root X3 будет продлено, а пользователи смогут и дальше пользоваться сайтами в интернете без ограничений. Получается, что им больше не нужно ждать ни обновлений с обновлённым сертификатом безопасности, ни перепрошивать свои аппараты самостоятельно на кастомные прошивки, ни использовать альтернативные браузеры со встроенными сертификатами.

Не открывается сайт на Android. Что делать

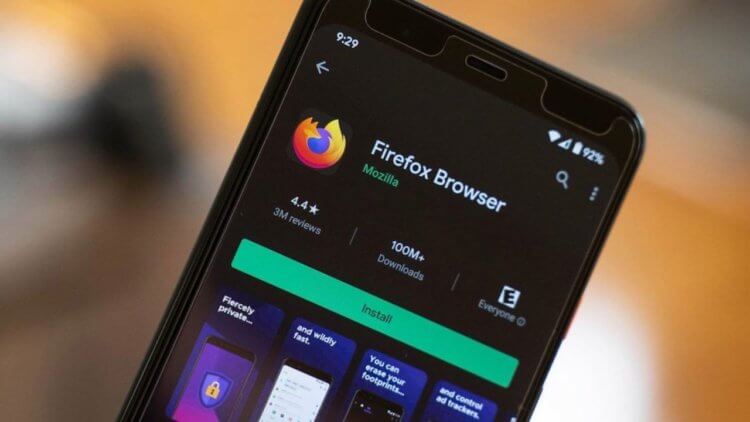

Firefox — едва ли не единственный браузер со встроенными сертификатами безопасности

Впрочем, даже если бы поддержка сертификата DST Root X3 действительно прекратилась, большой беды всё равно бы не произошло. Несмотря на то что сертификаты являются встроенным системным компонентом Android, существуют браузеры, у которых есть собственный набор сертификатов. То есть даже если бы DST Root X3 лишился поддержки, пользователи Android всё равно смогли бы продолжать пользоваться интернетом как ни в чём не бывало. Главное установить подходящий браузер. В нашем случае это Mozilla Firefox – наиболее популярный и авторитетный веб-обозреватель, имеющий версии и для ПК, и для мобильных платформ.

Вообще, держать Firefox у себя можно просто на всякий случай в качестве подстраховки, особенно, если ваш смартфон уже не получает обновлений. Ведь никогда не знаешь, в какой момент сертификат безопасности, который используется системой по умолчанию, лишится поддержки и прекратит обеспечивать вас доступом к нужным вам сайтам. А, учитывая, что количество веб-ресурсов, для которых сертификаты являются проводниками, измеряются десятками и сотнями миллионов, Firefox про запас уже не выглядит как прихоть.

Let’s Encrypt предложила вариант продления срока службы своих сертификатов в старых версиях Android

Согласно официальной статистике Google, 33,8% активных пользователей Android используют более ранние версии. Это примерно 845 млн человек.

Теперь Let’s Encrypt объявил, что нашел решение, которое позволит старым смартфонам Android работать, продолжая использовать просроченный сертификат от IdenTrust. В центре сертификации пояснили, что IdenTrust согласился выпустить трехлетнюю перекрестную подпись для Let’s Encrypt ISRG X1 и их собственного корневого центра сертификации DST X3. Решение будет работать благодаря тому, что в Android не обеспечивается соблюдение сроков истечения действия сертификатов доверия. ISRG и IdenTrust уже обратились к аудиторам, чтобы убедиться в отсутствии проблем.

Срок действия самоподписанного сертификата, который представляет собой пару ключей DST Root CA X3, истекает. Но корневые хранилища браузера и ОС не содержат сертификатов как таковых, а включают якоря доверия и стандарты для проверки. Android намеренно решил не использовать поле notAfter для якорей доверия. ISRG Root X1 не был добавлен в старые доверенные хранилища Android, а DST Root CA X3 не был удален. То есть, он может без проблем выдать перекрестную подпись, срок действия которой превышает срок действия его собственного самоподписанного сертификата.

Let’s Encrypt начнет предоставлять сертификаты ISRG Root X1 и DST Root CA X3, которые обеспечат «бесперебойное обслуживание всех пользователей и предотвратят потенциальные сбои».

Таки образом, ранее запланированная отмена режима перекрестной подписи начнется 11 января 2021 года. Одновременно пользователям предоставят новую цепочку по умолчанию. Срок действия новой перекрестной подписи истекает в начале 2024 года.

Ранее пользователям предлагали другой вариант решения проблемы. Они могли установить Firefox, который использует собственное хранилище сертификатов. Однако этот шаг решал проблему браузеров, но не клиентов или функций.

Обновление пользовательской версии Android также доступно не всем, так как производители прекращают поддержку смартфонов, как правило, через три года после выпуска.