Captive Portal

Гостевая сеть по закону.

Или вообще по вашим правилам

На любой модели Keenetic всего в несколько кликов можно создать хотспот или публичную зону Wi-Fi c обязательной авторизацией пользователей.

Зачем нужен Captive Portal?

Существует несколько сценариев, где эта функция обязательна или востребована. Начнем с того, что, в, например, соответствии с законом «О связи» РФ, все выходы в интернет должны быть авторизованы. Это значит, что клиентам, подключенным по Wi-Fi и сетевому кабелю к хотспоту, нужно пройти обязательную аутентификацию. Кроме того, Captive Portal может служить для сбора открытых данных о клиентах заведения при авторизации через социальные сети. Еще один популярный вариант — размещение рекламы и опроса посетителей на оформленной под заведение стартовой странице авторизации.

Где обычно развертывают Captive portal?

Этой функцией пользуются гостиницы, автомойки, рестораны, торговые центры, общественный транспорт, вокзалы, фитнес-клубы, университеты, парковые зоны, музеи.

Как работает Captive Portal?

Интернет-центр перехватывает весь трафик http/https подключенных к нему пользователей как по проводным портам LAN так и по Wi-Fi. Далее трафик перенаправляется на выделенный веб-сервер и после авторизации (SMS или телефонный звонок) пользователю предоставляется доступ в Интернет. Авторизация привязывается к MAC-адресу абонентского устройства.

Что нужно для подключения Captive portal, к примеру, владельцу ресторана?

Требуется купить в магазине любую модель Keenetic, подключить интернет по любому каналу связи: Ethernet, xDSL или 4G. Выбрать поставщика сервиса Captive Portal (Мегафон, WiFi Systems, WiFly и др.) по подходящему тарифу и настроить интернет-центр. Captive Portal работает во всех моделях Keenetic, на которые можно установить версию операционной системы 2.10 и новее.

Чем Captive Portal в Keenetic лучше конкурентов?

Профили ведущих поставщиков сервиса добавлены в веб-интерфейс. Достаточно ввести параметры учетной записи из личного кабинета поставщика сервиса. Конкуренты либо не поддерживают профили, либо единичный пример профиля в каждом ПО. Как правило, на роутеры конкурентов устанавливают прошивки open-wrt или dd-wrt, и далее пользователь остаётся сам со своими проблемами, не получая поддержку ни от автора прошивки, ни от производителя роутера. Вас ждут многостраничные инструкции с десятками нетривиальных действий либо, в лучшем случае, подготовленные скрипты для упрощенной настройки, но только какого-то одного сервиса.

Интернет-центры Keenetic рекомендованы большинством поставщиков сервиса авторизации. Все профили интегрированы после успешных тестов.

Captive Portal поддерживается во всей текущей линейке Keenetic и по умолчанию будет поддерживаться в будущих моделях.

Достаточно одного интернет-центра Keenetic для развертывания хотспота, к примеру, в небольшом кафе. У ряда конкурентов приходится устанавливать контроллер с функцией хотспота и к нему дополнительно точки доступа.

Как сделать общественную точку доступа

Бесплатный доступ в Интернет через WiFi – это сегодня не просто модная фича для малого бизнеса, а признак уважения, которое компания оказывает посетителям и клиентам, один из способов создать для них атмосферу комфорта, будь то офис, ресторан или мастерская.

Наличие беспроводного Интернета удобно для всех – и сотрудников, и посетителей. Это привлекает новых клиентов. Более того, растет популярность интернет-сервиса «Поиск бесплатных точек WiFi в городе», через который может приходить дополнительный клиент. А привлечь внимание нового клиента – это уже 50% успеха для развития бизнеса.

Однако «пришла беда откуда не ждали». Просто поставить Wi-Fi-роутер и включить его без пароля и всякой защиты – это дыра в безопасности. Можно не сомневаться: ею непременно воспользуются в лучшем случае шутники, желающие полюбопытствовать, какие документы лежат во внутренней сети беспечной компании. Ждать придется недолго, если судить по комментариям в соцсетях.

Но сейчас даже не это главное. Само государство обратило внимание на данный сегмент рынка и своевременно выступило в роли регулятора, издав в течение последних пяти лет ряд законодательных актов, накладывающих серьезные требования на компании, готовые предоставить клиентам услугу бесплатного Wi-Fi-доступа.

Закон суров, но справедлив

В случае несоблюдения закона виновные подлежат административной ответственности по ст. 13.30 КоАП РФ. Так, в 2017 году размер штрафа, налагаемого на граждан за предоставление Wi-Fi-доступа в Интернет без идентификации, составляет от 2 до 5 тыс. рублей; на должностных лиц – от 5 до 50 тыс. рублей; на юридических лиц – от 100 до 200 тыс. рублей. За отсутствие авторизации владельцев заведений ждут штрафы в размере от 50 до 300 тыс. рублей в соответствии с ФЗ «О противодействии экстремистской деятельности» и «О защите детей от информации, причиняющей вред их развитию и здоровью».

Незнание закона не освобождает от ответственности

Главное условие организации бесплатного Wi-Fi – обязательная авторизация пользователей. Законодательство также требует сохранения журнала авторизированных Wi-Fi-пользователей в течение 6 месяцев.

Согласно российскому законодательству предоставление Wi-Fi-сети возможно любым из трех способов: 1) созданием компанией собственной точки доступа с заключением соглашения с оператором связи об идентификации пользователей; 2) использованием сети оператора, отвечающего за эксплуатацию здания или территории, на которой располагается компания; 3) подключением к внешней, чужой сети Wi-Fi.

Порядок авторизации может быть осуществлен также тремя способами: 1) путем ввода персональных данных с указанием номера паспорта; 2) по номеру мобильного телефона; 3) по логину на портале госуслуг.

Но есть и приятная новость: российский закон не запрещает проводить авторизацию пользователей на странице, содержащей рекламу. Для бизнеса оставлена креативная составляющая, позволяющая предложить клиенту свой эксклюзив. При прохождении регистрации внимание пользователя привлечено ко всему, что он видит на странице, – оптимальная ситуация для подачи рекламного контента с точки зрения SMM.

Для предупреждения анонимного доступа в Интернет злоумышленников, мошенников или экстремистов доступ к точкам Wi-Fi в общественных местах осуществляется через специально созданную страницу авторизации, которая открывается при подключении к общедоступной Wi-Fi-сети. Ее принято называть Captive Portal.

Сервис авторизации необязательно должен быть ограничен только вводом данных, предписанных законом. Его можно также модернизировать для решения дополнительных задач: обеспечения мультиязычности с использованием шаблонов, использования в качестве дополнительных способов авторизации. Другие разрешенные законом варианты: по обратному телефонному звонку, по ваучерам, через социальные сети. Здесь же можно задать ограничения времени выделяемых сессий и предоставляемого трафика, организовать социологический опрос, осуществить взимание платы за доступ и многое другое.

Принцип работы Captive Portal прост: при попытке зайти на любой сайт с устройства, MAC-адрес которого незнаком для Captive Portal, полученный http-запрос заменяется и пользователь перенаправляется на стартовую страницу портала.

Правильное построение Captive Portal очень важно и с точки зрения безопасности. Многие такие системы уязвимы к атакам Man-in-the-Middle, поэтому вопросам их правильной настройки следует уделять особое внимание.

Настройка Captive Portal на роутерах Keenetic

В России десятки компаний специализируются на услуге предоставления сервиса авторизации, например, в кафе или гостинице. Также сами операторы устанавливают точки доступа и либо пользуются услугами этих компаний для портала авторизации, либо своими силами развертывают данный сервис, устанавливая и администрируя сопутствующую инфраструктуру, к примеру, веб и RADIUS сервер.

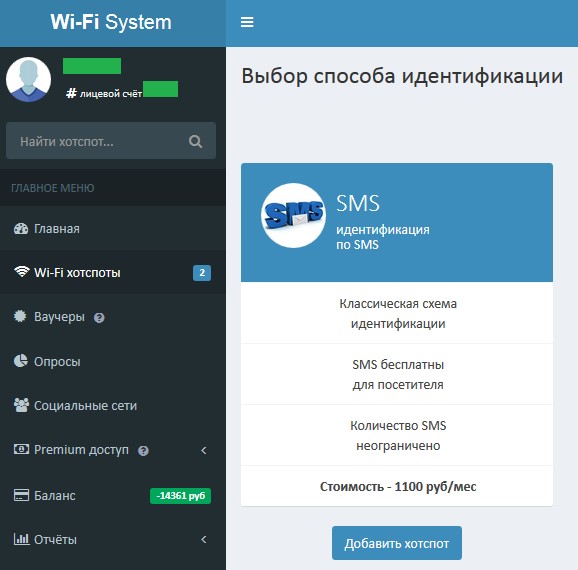

Поставщики сервиса авторизации делятся на облачные и коробочные решения. К первым относятся такие компании как Wi-Fi Systems, MyWiFi и Global Hotspot. Для клиентов этих компаний, к примеру, хозяина кафе, предоставляется удаленный доступ в личный кабинет для мониторинга подключений конечных пользователей, и физически авторизация конечных пользователей происходит на серверах этих поставщиков. Ко второму типу поставщиков сервиса относится компания Netams. Их программное обеспечение ставится на серверах клиентов и управление всем сервисом в руках самих клиентов.

Cервис Captive Portal, реализованный на базе роутеров Keenetic, по сути представляет собой настройку конфигурации к одному из старейших Open-Source-портальных сервисов ChilliSpot, первая версия которого вышла еще в 2005 году. Настройка роутера осуществляется через его административный интерфейс, доступный по стандартному адресу 192.168.1.1. Прежде всего следует провести стандартную настройку доступа в Интернет через роутер и точки доступа WiFi, после чего выйти на вкладку «Компоненты» и удостовериться, что приложение Captive Portal включено.

Каждый из профилей был протестирован со стороны поставщиков и рекомендован для использования. Администратору гостиницы достаточно выбрать в выпадающем списке своего поставщика авторизации и ввести пару параметров из личного кабинета поставщика. Доступно ручная настройка подключения, если отсутствует профиля какого-либо поставщика.

Оценят данное удобство те, кто сталкивался с обширными инструкциями по подключению роутеров других вендоров, а также сами поставщики, которым для упрощения подключения приходится готовить как минимум готовые скрипты.

Каждый поставщик сервиса имеет свои индивидуальные параметры подключения. Здесь можно провести аналогию с проводными операторами, которые подключают клиентов по L2TP, либо по IPoE, а также по PPPoE.

В настройках Кинетик учтены всю нюансы в профилях поставщиков для максимального удобства подключения.

Отдельно хочется отметить, что функция Captive portal работает во всей линейке интернет-центров Keenetic и в планах производителя поддерживать в будущих моделях.

Универсальность настройки интерфейсов в Keenetic нашло отражение в удобстве применения Captive Portal. По умолчанию портал авторизации привязан к сегменту гостевой сети Wi-Fi. Гибкие настройки проводных интерфейсов позволяют любой порт или группу портов LAN привязать к гостевой сети. Например, в ресторане кассовый аппарат и видеокамеры будут настроены на доступ в сеть без авторизации через основной сегмент, а все посетители будут выходить в сеть посредством авторизации. И как никакой другой вендор Keenetic обеспечивает надежное резервирование подключения через 3G/4G USB-модемы всех ведущих операторов.

В случае больших помещений или толстых стен могут быть проблемы с зоной покрытия Wi-Fi. Для этих задач к основному Keenetic подключается дополнительный интернет-центр в режиме точки доступа, который пробрасывает запросы на прохождение авторизации к основному Keenetic.

Captive Portal востребован в первую очередь рынком малого бизнеса. Для них очень важно предоставлять бесперебойную услугу своим клиентам. В случае сбоя системный администратор может в любое время суток получить удаленный доступ к администрированию Keenetic через веб-интерфейс или с помощью утилиты на мобильном телефоне. И это работает с серым IP-адресом. Фирменная облачная реализация удаленного доступа не привязана к типу подключения будь то подключения через проводного провайдера либо через 3G/4G модем. В случае последнего подключения в некоторых случаях сам оператор не предоставляет белый IP ни за какие деньги и спасает только функция облачного удаленного доступа Keenetic.

Настройка Wi-Fi идентификации в гостевой сети на Zyxel Keenetic (Hotspot / Captive portal) по SMS или звонку

Настройка занимает около 5-10 минут. Страница идентификации пользователей гостевой сети Wi-Fi необходима для выполнения требований законодательства РФ в отношении публичных сетей Wi-Fi. Хотспот (от англ. «hotspot» — страница авторизации пользователей гостевой сети Wi-Fi) поддерживают следующие модели роутеров Zyxel Keenetic:

| KN-1010_Giga |

| KN-1110_Start |

| KN-1210_4G |

| KN-1310_Lite |

| KN-1410_Omni |

| KN-1510_City |

| KN-1610_Air |

| KN-1710_Extra |

| Keenetic_4G_III |

| Keenetic_4G_III_B |

| Keenetic_Air |

| Keenetic_DSL |

| Keenetic_Extra |

| Keenetic_Extra_II |

| Keenetic_Giga_II |

| Keenetic_Giga_III |

| Keenetic_II |

| Keenetic_III |

| Keenetic_LTE |

| Keenetic_Lite_II |

| Keenetic_Lite_III |

| Keenetic_Lite_III_B |

| Keenetic_Omni |

| Keenetic_Omni_II |

| Keenetic_Start_II |

| Keenetic_Ultra |

| Keenetic_Ultra_II |

| Keenetic_VOX |

| Keenetic_Viva |

Шаг 1: Создание темы, профиля, места и конфигурации

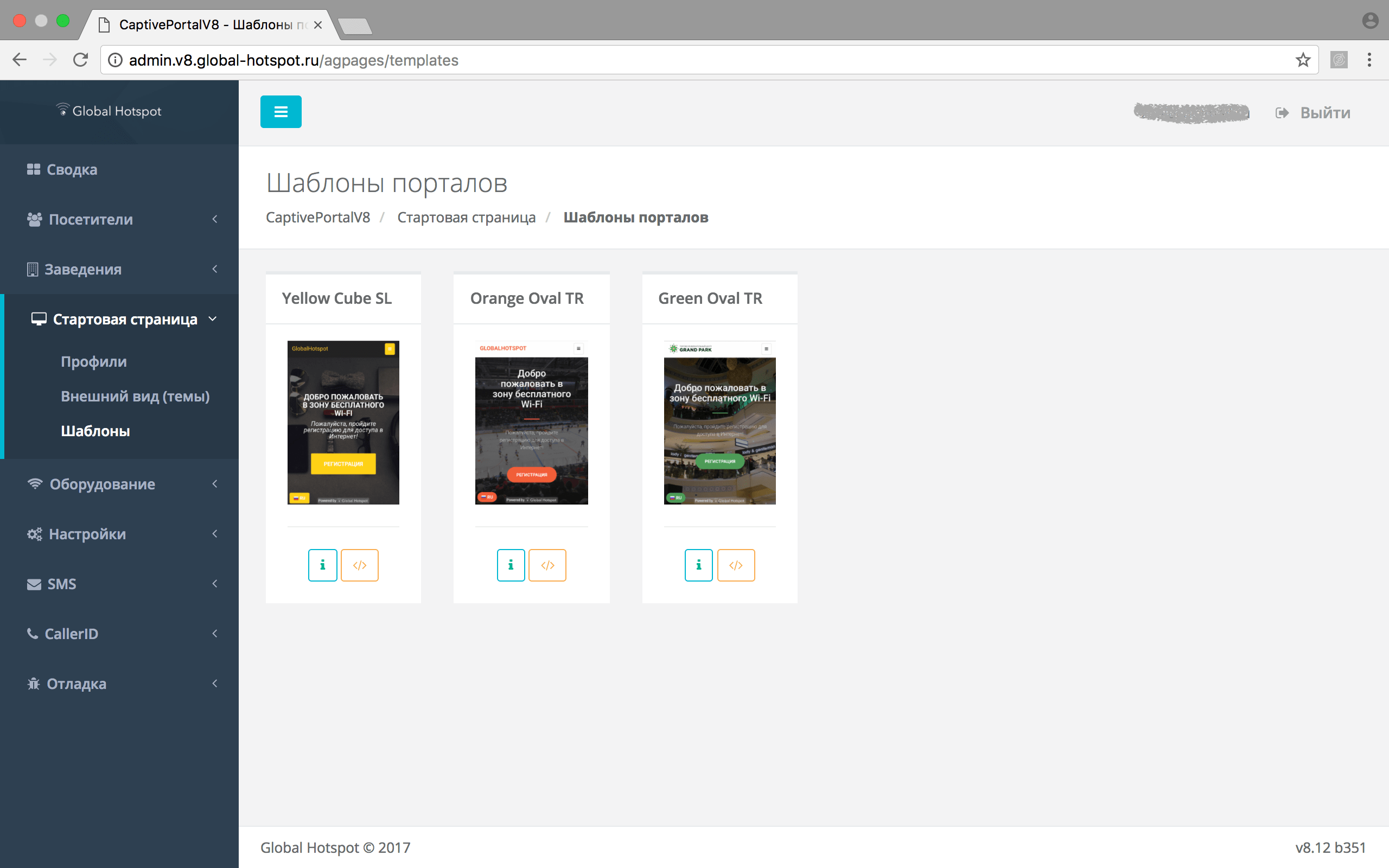

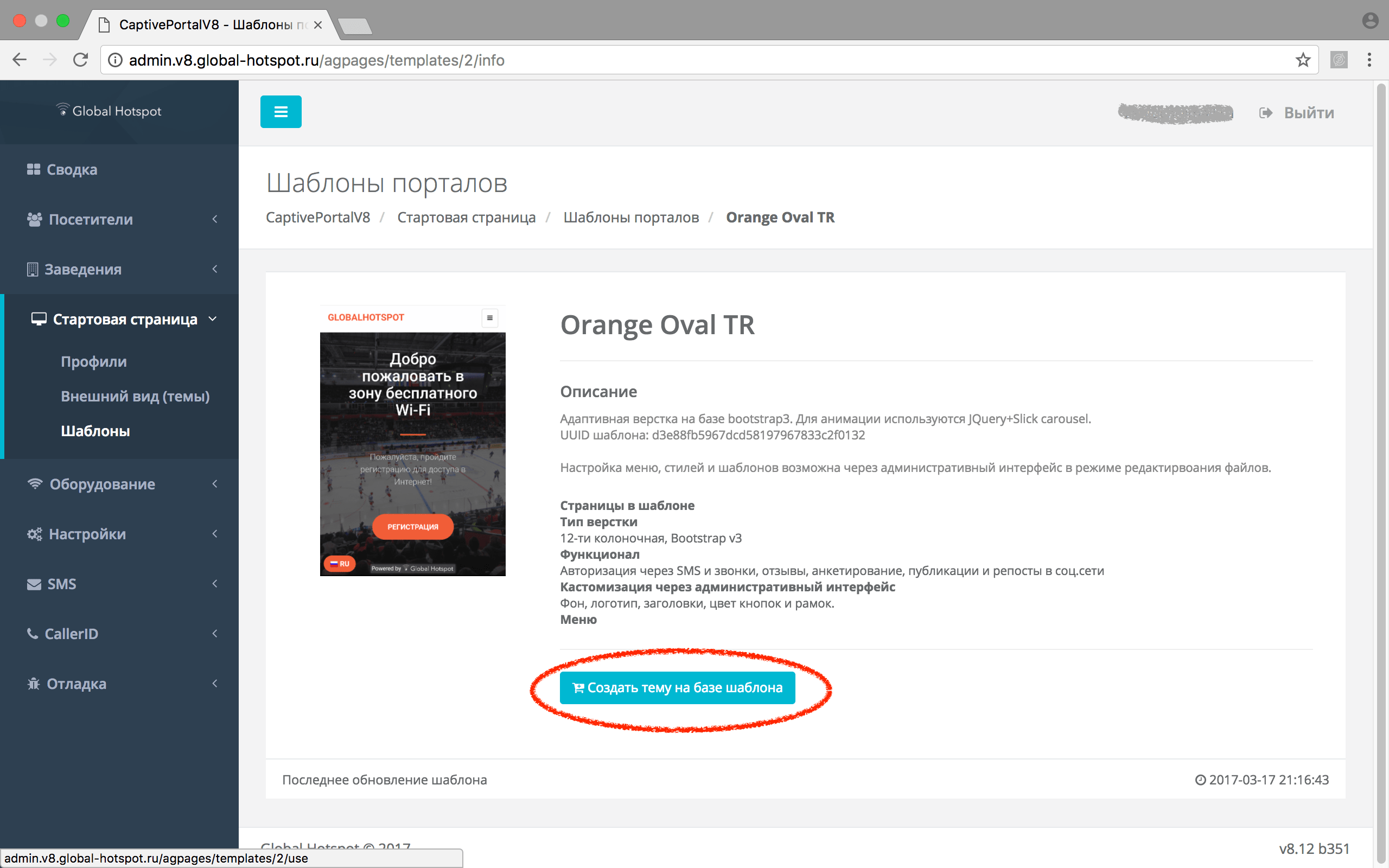

Создаем тему на базе шаблона

Создаем тему на базе шаблона и даем ей название

Captive Portal

Safe Networks for Your Guests

Using any Keenetic routers, in a few clicks, you can create hot spots or public Wi-Fi zones with whatever registration/authorization detail you or the local law requires.

Captive Portal from Keenetic is ideal for owners who offer Wi-Fi access on their premises, such as hotels, restaurants, shopping malls, public transport, railway stations, fitness clubs, universities, park areas, museums.

We use cookies on our site to offer you a better browsing experience, analyze site traffic and serve personalized content as detailed in our Website Privacy Notice. If you click on «Accept All Cookies», you consent to our use of cookies. To change your cookie preferences (including to view information on how to disable cookies), click on «Cookie Settings».

We use cookies and similar technologies (collectively, «Essential Cookies») to provide you with an optimal website experience. Essential Cookies are required to enable you to use our website; because they are required, the «Essential Cookies» button does not allow you to select or disable them. For more information on Essential Cookies, please refer to our Website Privacy Notice.

In addition to the aforementioned Essential Cookies, we would like to use other not necessary cookies and similar technologies (collectively, «Optional Cookies») to optimize our marketing and analyze web traffic.

By clicking on the button «Confirm selection and continue» below, you consent that Keenetic GmbH, Kurt-Blaum-Platz 8, 63450 Hanau, Germany, collects, stores and processes information, including personal data about you, by means of Optional Cookies for the purposes selected below by means of the buttons and as described in more detail under «Show details» as well as in our Website Privacy Notice. By clicking on the «Accept all and continue» button, you consent to the collection, storage and processing of personal data by means of Optional Cookies for all purposes listed next to the buttons.

‘ : ‘Hide Details >'»> Show Details >

Confirm selection and continue Accept all and continue

You can withdraw your consent at any time with future effect as described in our privacy notice. A withdrawal does not affect the lawfulness of processing carried out on the basis of the consent before the withdrawal.

Настройка Captive Portal для авторизации пользователей

Captive Portal – сетевой сервис авторизации и идентификации пользователей. Наиболее часто используемый при построении общественных Wi-Fi сетей, где необходимо ограничивать права доступа в сеть Интернет или взымать дополнительную плату за её использование. По сути своей представляет веб-портал где пользователю предлагается указать учетные данные для дальнейшей идентификации в сети.

С точки зрения информационной безопасности, Captive Portal необходимая мера при использовании корпоративной Wi-Fi сети. И с реализацией его прекрасно справляются межсетевые экраны нового поколения (NGFW) Palo Alto Networks.

Далее мы рассмотрим подробную инструкцию по установке и настройке Captive Portal для использования в корпоративной Wi-Fi сети. А так же наиболее часто возникающие проблемы, с которыми приходится сталкиваться системному администратору.

Настройка шаг за шагом.

Шаг 1. Необходимо определить по какому из интерфейсов будут инициироваться запросы от пользователей на авторизацию и дать ему права на данную процедуру.

В нашем случае это ethernet1/5. Для того чтобы разрешить данному интерфейсу авторизацию Captive Portal, необходимо в Network – Network Profiles – Interface Mgmt создать или использовать уже имеющийся профиль, в котором разрешить сервисы Response Pages и User-ID.

Далее на вкладке Network – Interfaces выбрать нужный нам интерфейс и в Advanced – Other Info указать ранее созданный профиль:

Шаг 2. Необходимо сгенерировать или использовать сертификат, подписанный третьей стороной, для идентификации самого Captive Portal и дальнейшего безопасного с ним соединения. В этой статье мы будем рассматривать первый вариант. На вкладке Device – Certificate Management – Certificates нажимаем кнопку Generate. В появившемся окне нам необходимо внести данные для генерации корневого сертификата.

Certificate Name – произвольное имя сертификата

Common Name – IP или FQDN адрес интерфейса, который будет использоваться для Captive Portal

Certificate Authority – установить галку, для того чтобы сертификат был корневым

Теперь нам нужно сгенерировать сертификат непосредственно самого портала, подписанного корневым. Для этого еще раз нажимаем кнопку Generate и вводим следующие данные:

Certificate Name – произвольное имя сертификата

Common Name – IP или FQDN адрес Captive Portal

Signed By – указываем ранее созданный корневой сертификат

IP – добавляем IP атрибут Captive Portal

Host Name – в случае если у Captive Portal имеется FQDN адрес, то указываем и его

После нажатия на кнопку Generate в списке сертификатов у нас должен появится наш новый, подписанный корневым.

Шаг 3. Создаем SSL/TLS профиль, который будет использоваться для авторизации пользователей.

Переходим на вкладку Device – Certificate Management – SSL/TLS Service Profile и нажимаем Add.

Name – произвольное имя профиля

Certificate – выбираем ранее созданный сертификат (подписанный корневым)

Min Version – рекомендуется использовать наиболее защищенный TLSv1.2

Шаг 4. Переходим к настройкам непосредственно самого CaptivePortal.

Enable Captive Portal – включаем портал

Idle Timer (min) – таймер бездействия пользователя, по окончанию которого портал потребует повторного введения учетных данных

Timer (min) – общий таймер, по окончанию которого пользователю будет предложено заново ввести учетные данные

Mode – во избежание ошибки сертификата в браузере пользователей, рекомендуется использовать режим Redirect, таким образом будет происходить перенаправление на страницу Captive Portal. В случае же с Transparent, шлюз будет подменять запрашиваемый сайт пользователем на страницу Captive Portal, что может быть расценено браузером как попытка кражи конфиденциальных информации

SSL/TLS Service Profile – выбираем ранее созданный нами профиль шифрования

Authentication Profile – выбираем профиль, который указывает на список пользователей, для которых разрешена авторизация с помощью Captive Portal

Session Cookie (опционально) – использовать куки вместо повторного ввода учетных данных

Redirect Host – IP или FQDN интерфейса шлюза Palo Alto, на который будет производиться перенаправление пользователей

Шаг 5. Далее настроим правило авторизации, которое бы перенаправляло все HTTP запросы от неизвестных пользователей на портал авторизации.

Для этого переходим на вкладку Policies – Authentication и нажимаем Add для добавления нового правила. Выбираем зону нашей Wi-Fi сети в качестве источника и зону INTERNET (Untrust) в качестве назначения. Т.к. пользователь нам еще неизвестен, то в качестве User выбираем Any. И наконец на вкладке Actions нужно указать действие default-web-form, в нашем случае это отправлять пользователей на Captive Portal.

В итоге должно получиться так:

Шаг 6. Завершающим шагом нам необходимо создать правило, которое бы разрешало всем авторизированным пользователям доступ в интернет. Следуя рекомендациям по безопасности мы выбираем web-browsing и ssl в качестве приложений для доступа в интернет, а также назначаем используемые по умолчанию порты (80 и 443).

Разрешающее правило создаем в Policies – Security и в итоге оно должно выглядеть следующим образом:

На данном этапе вы можете создавать сколь угодно различные правила доступа для пользователей, так как после авторизации сетевой шлюз уже знает от кого конкретно исходит тот или иной трафик. Вы можете разрешить или запретить доступ к определенным сайтам, или же ограничить использование таких приложений как WhatsApp, Viber, Telegram для одних пользователей и дать разрешение другим. Все зависит лишь от ваших потребностей.

Главное придерживаться концепции, что чем более детально мы описываем условия правил, тем меньше возможностей для атак злоумышленников мы оставляем.

На этом настройку Captive Portal можно считать оконченной!

Как быть с HTTPS?

После настройки Captive Portal вы возможно столкнетесь с проблемой, что в отличи от HTTP запросов, HTTPS не обрабатываются для перенаправления на страницу авторизации. И даже если явно указать в правиле авторизации на обработку таких запросов, то это все равно не решит проблему.

Дело в том в отличии от HTTP, HTTPS пакеты являются зашифрованными и шлюз просто не в состоянии определить какому сайту предназначен тот или иной пакет, и уж тем более изменить его для перенаправления на свою страницу авторизации.

Но межсетевые экраны (NGFW) Palo Alto Networks способны решить и эту проблему. Благодаря аппаратной функции дешифровки, шлюз способен проникать в зашифрованные пакеты и читать их содержимое. Данная возможность будет также полезна для мониторинга и отслеживания передачи конфиденциальной информации третьей стороне.

Для включения дешифрации нам необходимо на вкладке Policies – Decryption создать два правила. Первое включает эту функцию для всех неизвестных пользователей, которые еще не авторизовались на портале. Второе отключает дешифрацию, если авторизация пройдена.

В качестве Decryption Profile используем профиль встроенные по умолчанию:

В итоге должно получиться так:

Незабываем указать HTTPS трафик для авторизации в ранее созданном нами правиле на вкладке Policies – Authentication:

После всех описанных выше действий попытка зайти на любой сайт будет переадресована шлюзом на страницу авторизации Captive Portal.