Звоним с подменой номера / Caller ID Spoofing (2020)

dedinside

Король флуда

Бывают довольно часто ситуации что надо позвонить куда то и чтобы у нашего собеседника отбился телефон который нам надо.

Примеров тут масса, хотим мы протолкнуть пак, занимаетесь вы нигерийским скамом или просто надо подтвердить по телефону транзу палки и так далее и тому подобное.

И так начнем, что нам надо:

1) Звонилка для винды X-Lite можно скачать тут counterpath.com/x-lite или twinkle если вы используете linux, он ставится из коробки.

2) Носки, в моём случаи это будет vip72.

3) Sip service, тут можно своё нагуглить но я покажу на примере callwithus.com, также хорошо зарекомендовали себя narayana или sip24.pw (НЕ РЕКЛАМА, к сервисом никакого отношения не имею).

4) Временная почта, я юзаю бываeт эту temp-mail.org

И так регаемся на callwithus.com с носками, данные берем левые, почту одноразовую.

Потом заходим на My Account с данными что пришли по мылу и закидываем через биткоин баланс, много закидывать не надо 10$ макс.

Теперь берем данные для X-Lite в закладке VoIP Accounts. Запускаем X-Lite, идём на SIP Account и прописываем там:

User > Domain = sip.callwithus.com

Password = @CALLWITHUS_PASSWORD@

Всё X-Lite готов делать звонки. Проверить соединение с сервером можно набрав тест номер 3246. Всегда советую звонить с openvpn, на прямую не звоните.

Осталось выставить страну куда будем звонить и телефон.

Идем в закладку SPEED DIAL и выбираем Select Dialing rule: Russia (если в России) или 0 for long distance, 00 for Internacional. Replace 0 with country codе 44 (если Англия).

Потом самое интересное и это надо будет делать каждый раз когда мы хотим сменить номер.

Идем в закладку ADD CALLER ID, жмем на ADD CALLER ID на против нашего VoIP Account и пишем +447911123456, делаем true.

Всё теперь набираем любой номер и на другом конце высветится +447911123456, надо сделать другой номер меняем ADD CALLER ID и всё.

Килиманджаро

HE MODERATOR

Бывают довольно часто ситуации что надо позвонить куда то и чтобы у нашего собеседника отбился телефон который нам надо.

Примеров тут масса, хотим мы протолкнуть пак, занимаетесь вы нигерийским скамом или просто надо подтвердить по телефону транзу палки и так далее и тому подобное.

И так начнем, что нам надо:

1) Звонилка для винды X-Lite можно скачать тут counterpath.com/x-lite или twinkle если вы используете linux, он ставится из коробки.

2) Носки, в моём случаи это будет vip72.

3) Sip service, тут можно своё нагуглить но я покажу на примере callwithus.com, также хорошо зарекомендовали себя narayana или sip24.pw (НЕ РЕКЛАМА, к сервисом никакого отношения не имею).

4) Временная почта, я юзаю бываeт эту temp-mail.org

И так регаемся на callwithus.com с носками, данные берем левые, почту одноразовую.

Потом заходим на My Account с данными что пришли по мылу и закидываем через биткоин баланс, много закидывать не надо 10$ макс.

Теперь берем данные для X-Lite в закладке VoIP Accounts. Запускаем X-Lite, идём на SIP Account и прописываем там:

User > Domain = sip.callwithus.com

Password = @CALLWITHUS_PASSWORD@

Всё X-Lite готов делать звонки. Проверить соединение с сервером можно набрав тест номер 3246. Всегда советую звонить с openvpn, на прямую не звоните.

Осталось выставить страну куда будем звонить и телефон.

Идем в закладку SPEED DIAL и выбираем Select Dialing rule: Russia (если в России) или 0 for long distance, 00 for Internacional. Replace 0 with country codе 44 (если Англия).

Потом самое интересное и это надо будет делать каждый раз когда мы хотим сменить номер.

Идем в закладку ADD CALLER ID, жмем на ADD CALLER ID на против нашего VoIP Account и пишем +447911123456, делаем true.

Всё теперь набираем любой номер и на другом конце высветится +447911123456, надо сделать другой номер меняем ADD CALLER ID и всё.

Чем опасен ТГ-бот, позволяющий подменять Caller-ID

Сегодня в СМИ ворвалась новость про бот в Telegram для телефонных звонков с функцией подмены обратного номера. На Хабре тоже уже появилась. Ну а так как я и есть Алексей Дрозд, подумал, что вам может быть интересно узнать немного подробностей про функционал бота и про угрозы, которые он несёт.

Старая песня на новый лад

С технической точки зрения в атаке ничего нового. Новизна, скорее, с функциональной стороны. Появление такого бота снижает до нуля порог вхождения для мошенников. Если раньше надо было немного пошевелить мозгом для того, чтобы прочитать инструкции по настройке виртуальной АТС, то сейчас достаточно шевелить лишь пальцем. Всё интуитивно понятно.

Удешевление атаки, равно как и снижение порога входа, способствует росту популярности. Первой ассоциацией, пришедшей на ум, был давний пост @LukaSafonov про утёкшие исходники Citadel. Спрос порождает не только предложение, но и сервис. Вот и у ТГ-бота тоже есть возможность покурить мануалы, написать в сапорт и посмотреть различные отчёты своей деятельности. В лучших традициях, прикручена партнёрка с рефералами.

Что касается тарифов, то всё более-менее стандартно. Посекундная тарификация и различные пакеты.

С чего вдруг ополчился на бот?

Действительно, к самой технологии претензий нет. Не секрет, что подобные звонилки много кто использует в мирном русле. Поэтому изначально к боту вопросов не было, пока не дошло до функции изменения голоса.

Зачем легитимному сотруднику колл-центра такой функционал? Вопрос из разряда риторических. Кроме того, даже без тестового звонка можно предположить, что бот изменяет pitch. А это обратимый процесс, если записать голос звонившего.

В чём опасность?

В первую очередь, как уже писал, увеличение потока желающих. Классическая атака состоит из 2 частей: позвонить-напугать-убедить + вывести деньги. Часть 1 стало легче организовать. Часть 2, в принципе, отработана и так.

Во вторую очередь меняются подходы. Если раньше преимущественно звонки шли от «сотрудников службы безопасности банка», то в последнее время чаще наблюдаю двухходовку. Сперва мошенники узнают реальные номера отделений полиции, ФИО работников. Далее, звонят жертве с подменного номера, представляясь сотрудником ведомства, и просто предупреждают о зафиксированной попытке списания средств. Никаких действий совершать не просят. Всячески разыгрывают спектакль «Моя милиция меня бережёт». В конце разговора предупреждают о том, что скоро свяжется сотрудник банка и нужно будет следовать его инструкциям. Собственно, ради этого напутствия спектакль и затевался.

После разговора с «полицейским» некоторые жертвы проявляют здравый скепсис и лезут в Сеть проверять достоверность предоставленной информации. Естественно, находят и номер, и ФИО сотрудника, от имени которого вёлся разговор. It’s a trap! Подозрительность снижается и звонящему банковскому сотруднику верят охотнее.

Что такое спуфинг и как предотвратить спуфинг-атаку

Как правило, основная цель спуфинга – получить доступ к личной информации, украсть деньги, обойти контроль доступа к сети или распространить вредоносное ПО через ссылки на зараженные веб-страницы или зараженные файлы, вложенные в электронное письмо / сообщение. При любой форме общения в Интернете мошенники будут пытаться использовать спуфинг, чтобы попытаться украсть вашу онлайн-личность и ИТ-активы.

Предлагаем вам подробнее узнать о том, как происходит спуфинг, какие существуют типы спуфинг-атак, как определить спуфинг, и как его предотвратить.

Как происходит спуфинг

Термин «spoof» (спуф) в английском языке существует уже более века и относится к любой форме обмана. Однако сегодня он в основном используется в тех случаях, когда речь идет о кибер-преступности. Каждый раз, когда мошенник маскирует себя под другого человека (организацию, сайт, отправитель и пр.), то такой случай – это спуфинг.

Спуфинг может применяться к различным коммуникационным каналам и задействовать различные уровни технических ноу-хау. Чтобы спуфинг-атака была успешной, она должна включать в себя определенный уровень социальной инженерии. Это означает, что методы, которые используют мошенники, способны эффективно обмануть своих жертв и заставить их предоставить свою личную информацию. Мошенники используют методы социальной инженерии, чтобы играть на уязвимых человеческих качествах, таких как жадность, страх и наивность.

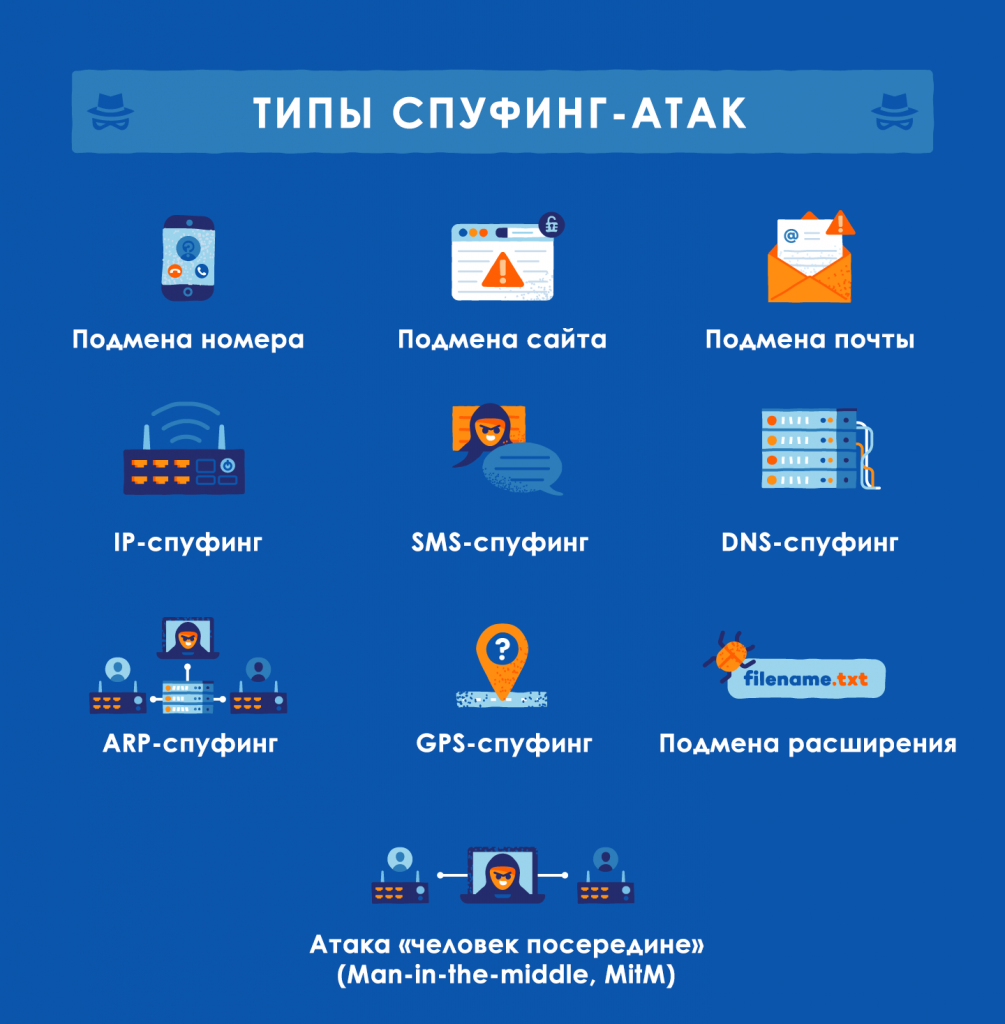

Типы спуфинг-атак

Спуфинг может быть реализован в разных формах и типах атак, которых вы должны остерегаться. Вот несколько примеров различных видов спуфинга:

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

Идентификатор вызывающего абонента (Caller ID) позволяет получателю телефонного звонка определить личность того, кто звонит. Такой вид спуфинга происходит в тех случаях, когда мошенник использует ложную информацию для изменения идентификатора вызывающего абонента (т.е. мошенник звонит якобы с другого телефона – например, телефон вашего друга). Поскольку спуфинг с подменой идентификатора вызывающего абонента делает невозможной блокировку номера, многие телефонные мошенники используют такой вид спуфинга, чтобы скрыть свой реальный номер телефона, с которого осуществляется данный звонок, чтобы в конечном итоге скрыть свою личность. Иногда мошенники используют ваш код города, чтобы создать впечатление, что звонок местный.

Большинство спуфинг-атак с подменой идентификатора вызывающего абонента происходит с помощью VoIP (Voice over Internet Protocol), который позволяет мошенникам создавать номер телефона и имя идентификатора вызывающего абонента по своему выбору. Как только получатель звонка ответит на звонок, мошенник попытается убедить его предоставить ему требуемую важную информацию.

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой сайта – это тип спуфинг-атаки, в рамках которой мошенник пытается создать опасный (вредоносный) сайт похожим на надежный безопасный сайт (например, известного банка), используя его шрифты, цвета и логотипы. Такой спуфинг проводится путем репликации оригинального надежного сайта с целью привлечения пользователей на специально созданный поддельный фишинговый или вредоносный сайт. Такие «скопированные» сайты, как правило, имеют примерно такой же адрес сайта, как и исходный оригинальный сайт, а потому, на первый взгляд, кажутся обычным пользователям реальными (оригинальными) сайтами. Однако такие «скопированные» сайты обычно создаются для незаконного получения личной информации посетителя сайта.

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Также в качестве адресов электронной почты отправителей могут подставляться те адреса, которые очень похожи на адреса известных вам отправителей (незаметная разница в букве/цифре), либо мошенник может маскировать поле «От» (“From”) с адресом отправителя и в точности указывать тот адрес электронной почты, которому вы можете доверять.

Спуфинг с подменой IP-адреса (IP Spoofing)

Когда мошенник стремится скрыть реальное местоположение в Интернете того места, откуда запрашиваются или куда отправляются данные пользователя/жертвы, то обычно используется спуфинг с подменой IP-адреса. Цель IP-спуфинга состоит в том, чтобы заставить компьютер жертвы думать, что информация, отправляемая мошенником пользователю, исходит из надежного источника, что позволяет вредоносному контенту доходить до пользователя.

Спуфинг с подменой DNS-сервера (DNS Server Spoofing)

Спуфинг с подменой Domain Name System (DNS), также известный как «отравление кэша», используется для перенаправления трафика пользователя на поддельные IP-адреса. Такой метод позволяет перенаправлять пользователей на вредоносные сайты. В рамках такой атаки мошенник меняет IP-адреса DNS-серверов, указанных на компьютере жертвы, на поддельные IP-адреса, который мошенник хочет использовать для обмана жертвы.

ARP-спуфинг (ARP Spoofing)

ARP-спуфинг (Address Resolution Protocol) часто используется для изменения или кражи данных, а также для взлома компьютера жертвы внутри его сессии (подключения). Для этого злоумышленник свяжет себя с IP-адресом жертвы, чтобы иметь возможность получить доступ к тем данным, которые изначально предназначались для владельца этого IP-адреса (т.е. жертвы).

SMS-спуфинг (Text Message Spoofing)

GPS-спуфинг (GPS Spoofing)

Атака типа GPS-спуфинг происходит для «обмана» GPS-приемника, когда передаются поддельные сигналы, которые напоминают настоящие. Другими словами, мошенник притворяется, что находится в одном месте, а на самом деле находится в другом. Мошенники могут использовать такой прием, чтобы, например, взломать GPS в автомобиле и отправить вас по ложному адресу или даже вмешаться в GPS-сигналы кораблей, самолетов и т.д. Любое мобильное приложение, которое полагается на данные о местоположении смартфона, может стать мишенью для такого типа атаки.

Атака посредника или «человека посередине» (Man-in-the-middle Attack, MitM)

Атаки типа Man-in-the-middle (MitM) происходят в тех случаях, когда мошенник взламывает Wi-Fi сеть или создает дублирующую поддельную Wi-Fi сеть в том же месте для перехвата веб-трафика между двумя сторонами подключения (отправитель и получатель трафика). С помощью такой атаки мошенники могут перенаправлять к себе используемую жертвой конфиденциальную информацию, такую как логины, пароли или номера банковских карт.

Спуфинг с подменой расширений файлов (Extension Spoofing)

Чтобы замаскировать вредоносные программы, мошенники часто используют спуфинг с подменой расширений. Например, они могут переименовать файл в «filename.txt.exe», спрятав вредоносную программу внутри расширения. Таким образом, файл, который кажется текстовым документом, на самом деле при его открытии запускает вредоносную программу.

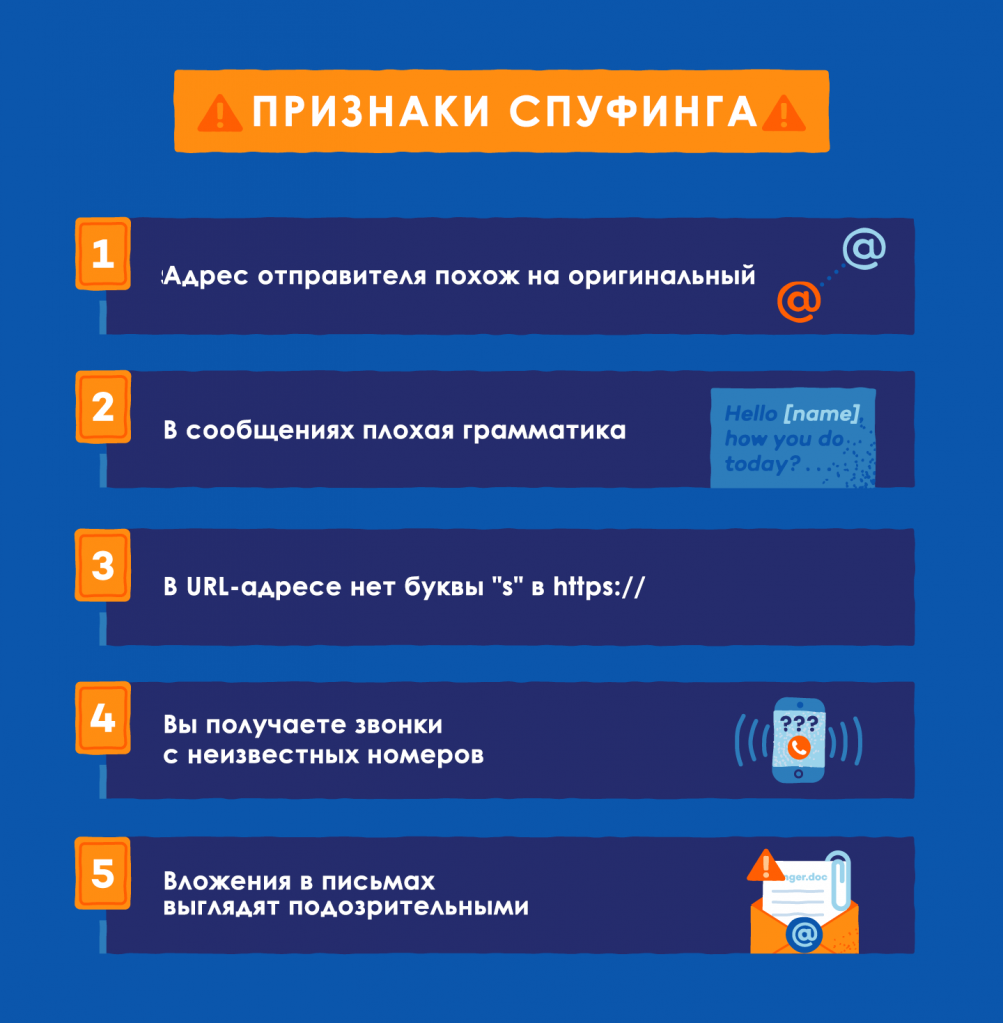

Как узнать, не применяют ли к вам методы спуфинга

Если вы подозреваете, что вас обманывают, обратите внимание на следующие индикаторы наиболее распространенных типов спуфинга:

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

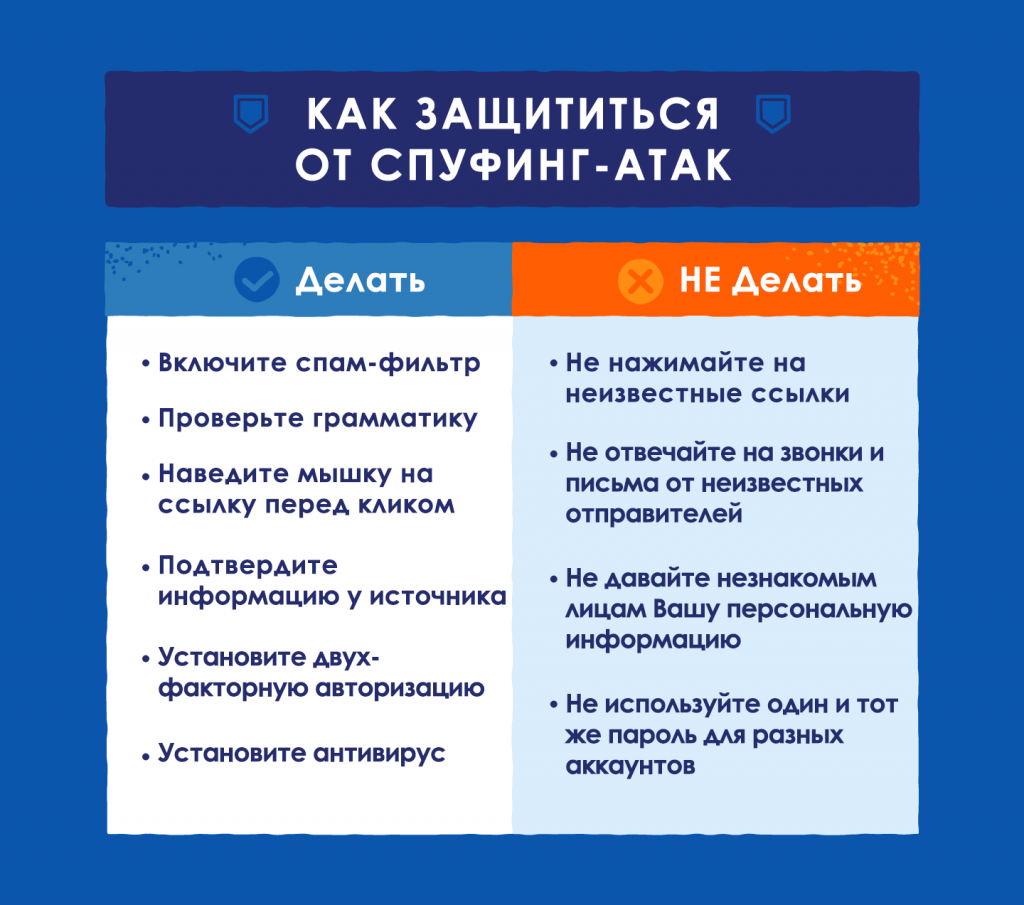

Как защититься от спуфинг-атак

Существует ряд рекомендаций, которым вам следует придерживаться, чтобы защитить себя от спуфинг-атак. Оставайтесь на шаг впереди мошенников с нашими полезными советами, что следует делать, а что делать не следует:

Следует делать

НЕ следует делать

Если вы считаете, что вас обманули, вы можете подать жалобу в центр защиты прав потребителей. Вы также можете обратиться в местное отделение полиции, если потеряли деньги из-за обмана. Также советуем вам использовать антивирусное программное обеспечение, чтобы обезопасить свою цифровую жизнь и защитить себя от обмана и спуфинга.

Оригинал статьи: What is Spoofing and How to Prevent a Spoofing Attack

Телефонный хакинг: несанкционированный доступ в каналах связи

Использование цифровых технологий связи все прочнее укрепляется в нашей повседневной жизни. Даже моя бабушка знает, что такое Skype, и с чем его едят. Для хакера, прежде всего, это способ моментальной коммуникации без четко фиксированного номера адресации, ну и кое-что еще. Уже Кевин Митник в свое время промышлял телефонными шалостями и наклонял самых знаменитых миру операторов. В этой статье ты прочитаешь о методах несанкционированного доступа через каналы связи и шуточках, организуемых с помощью технологии Voice Over IP и недокументированных способностей, применяемых хакерами и кардерами всего мира для фрода и фишинга.

С чем едят Caller ID?

Caller ID (CID) представляет собой тип определителя номера звонящего. Если, будучи подключенным к стареньким АТС, ты мог воспользоваться АОН’ом, который для пробива номера при входящем звонке использует реверс-звонок на абонентскую станцию, поднимая трубку за тебя, что выражается в дублированном beep’е, то современные цифровые (транзитные) станции в новых районах уже оснащены необходимым оборудованием под CID-услугу. Она позволяет вызываемому абоненту видеть номер звонящего без проверки на АТС или альтернативной станции специальной прозвонкой, чем и обеспечивает лазейку для шалостей. Для начала нашей задачей будет подмена номера входящего звонка и шутка над своими знакомыми под Новый год с передачей привета с Марса от номера «02».

Операция начинается

Для начала обзаведемся собственным аккаунтом для совершения интернациональных звонков. Весьма радостно, что сейчас существует множество бесплатных цифровых операторов, поддерживающих протокол IAX, фигурирующий в Asterisk VOIP PBX. IAX является основным конкурентом других стандартов передачи данных в VoIP-сетях, а именно SIP, H.323. Безусловно, требуется выбрать такой оператор, который бы подходил тебе для совершения твоих фрикерских подвигов с учетом геолокации и доступности звонков в ту или иную зону. Вполне удовлетворяют названным требованиям

Nufone и VoicePulse. Начнем с создания аккаунта на одном из сервисов. В процессе регистрации тебе потребуется выбрать IAX в качестве типа сигнала и тарифный план «Pay as you go». Подтверди пришедшее письмо и приступай к установке Asterix на одном из твоих взломанных шеллов.

Мучаем Asterisk

Собираем сервер VoIP-связи Asterix тривиальными линеевыми командами:

cd /usr/src/asterisk && make install && make samples

Логинимся как root и редактируем /etc/asterisk/extensions.conf, добавляя следующие строки в конец конфига. В поле «ДАННЫЕ от VoIP-провайдера» пишем свои собственные, примерно такого содержания:

username:password@switch-2.nufone.net.

[spoofing]

exten => _XXXXXXXXXX,1,dial,IAX2/ДАННЫЕ от VoIP-провайдера/1$

exten => _XXXXXXXXXX, 2, congestion() ; Нет ответа

exten => _XXXXXXXXXX, 102, busy() ; Занято

Здорово, все основное сделано, теперь шаманим над файлом звонков. Создаем /tmp/spoof.call со следующим содержанием: твой номер; номер, по которому ты звонишь; измененный номер

CID.

Channel: IAX2/username:password@switch-2.nufone.net/1мойномер (именно через 1)

Callerid: 02 (звонок от блюстителей правопорядка)

MaxRetries: 5

RetryTime: 60

WaitTime: 30

Context: spoofing

Extension: кому звоним

Priority: 1

Обрати внимание на правильность ввода номера того, кому мы звоним: dial 011 + код страны + номер. Запускаем Asterix. Логинимся в систему под рутом, выбираем один из способов запуска:

Чтобы проинициализировать звонок, набираем команду:

cp /tmp/spoof.call /var/spool/asterisk/outgoing

При этом Asterisk запалит созданный файл звонков, и система запашет.

Обрати внимание, что в редактируемую область ты можешь импортировать любые вариации, также пригодные для спуфинга. Стоит отметить, что у различных провайдеров часть настроек не прокатывает. Все возможные настройки Asterix ты можешь найти на диске,

прилагаемом к журналу.

VoіceXML

Заметь, что скрипт определяет цикл, то есть звонки будут сыпаться на абонента, пока сценарий не прекратит выполняться.

По окончании соединения горе-оператор проговорит: «Thank you for using AT&T» :).

Телефонный хакинг – разве такое бывает?

Одной из задач использования CID является базовая аутентификация при вызовах. К примеру, существует опция блокировки нежелательных вызовов, а именно фильтрация по определенным номерам Caller ID. При использовании услуги голосовой почты авторизация клиента происходит именно по CID, некоторые компании используют эту технологию для автоматизации работы с клиентурой и т.п. Технология Caller ID Spoofing позволяет обойти ее, поставив в замешательство любого абонента и прослушав его голосовую почту. Между прочим, подобной фичей воспользовалась знаменитая актриса Paris Hilton. Она вторглась в просторы сети мобильного оператора, использовав SpoofCard.com. Это позволило ей прослушать голосовую почту абонента сети, чей CID она эмулировала. Первый подобный сервис появился в 2004 году. Это был

Star38.com. За ним появились

Camophone.com и Telespoof.com. Star38.com заметно обгонял их, так как здесь впервые для совершения подобного рода звонков применялся интуитивный web-интерфейс. Вскоре оба были закрыты из-за наездов со стороны правительства США и законов отдельно взятых штатов.

Нашумевший сервис для подмены телефонного номера

Но довольно теории! На сегодняшний день актуальны следующие сервисы, умеющие подменять

CID:

В том же духе в свои годы баловался знаменитый Кевин Митник (он же Condor), обманув администратора сети и создав собственный аккаунт Voice Mail в корпоративной телефонной системе. Следует отметить, что множество операторов, например Cingular Wireless и T-Mobile, используют CID для авторизации, не запрашивая никакого пароля. Во времена Митника фрикеры использовали специальные девайсы для проделывания подобных шуточек.

Один из ярких примеров таких девайсов – Bluebox. Это устройство для имитации сигналов внутриполосной, линейной и регистровой сигнализации с абонентской линии. Его создателем является легендарный Captain Crunch. Его первые «синие коробки» представляли собой свистки, издававшие звук с частотой 2600 Гц (магическое число, столь любимое всем фрикерским обществом).

Bluebox, внедренный в Symbian

При помощи Bluebox ты можешь:

— заставить абонентскую станцию установить соединение с Mr.X, а не с Mr.Y, номер которого был набран в начале звонка;

— совершить транзитные звонки путем соединения с номером в другом городе или стране, что позволит тебе экономить на тарифах, а также путать преследователей, внимательно наблюдающих за твоими хакерскими проделками.

К числу организаций, предоставляющих HCD, относятся гостиницы, учреждения, сдающие помещения в аренду, представители компаний, оказывающие телематические услуги. Ни одна организация на территории России не должна выставлять клиентам счета за пользование этой услугой, поскольку счета в этом случае выставляются международным партнерам компании, которая все это организовала. На примере России этой компанией являлся Ростелеком. Таким образом, в России появилась лазейка, позволяющая соединяться с бесплатным номером зарубежного оператора, пикать в линию определенные сигналы и получать желаемое.

Еще одно устройство – Orangebox. Этот девайс помоднее Bluebox и требуется для подмены Caller ID путем генерации специального сигнала аппаратным путем и имитации сигнала CID, который поступает в линию при наличии услуги Call Waіtіng, то есть ожидания звонков. К сожалению, устройство абсолютно не применимо к мобильным телефонам, так как для получения ожидаемого результата потребуется наличие прямого соединения. «Рыжий» девайс лучше всего работает в ситуациях, когда разговор между абонентами уже длится. Но учти, что твой настоящий номер появится прежде, чем абонент возьмет трубку, и может быть подделан только после ответа.

Следует помнить, что от таких штучек существует вполне реальная защита, а именно специальные устройства, выявляющие подключение подобных девайсов к линии. Скажу сразу, что благодаря подобным девайсам вычисляют людей, поставивших себе АОН, но не заплативших за него АТС. Ведь телефонный аппарат с функцией АОН сам ничего не определяет. Он «посылает запрос» на специальное стоящее на узле оборудование, которое и носит название «станционный АОН». Именно оно определяет номер звонящего и «информирует» о нем телефонный аппарат вызываемого абонента, за что, собственно, и требуется платить.

Залп-4 – хитрое устройство, отличающееся жесткими мерами, применяемыми к нарушителям. Устанавливается этот приборчик на кроссе АТС или в другом месте параллельно абонентской телефонной линии на обыкновенных типовых зажимах. Обеспечивает невозможность работы на линии любых посторонних девайсов, создавая шумовую помеху при обнаружении попытки передачи данных. Кроме этого, мешает выполнению функции АОН, кратковременно включая помеху при обнаружении запроса 500 Гц.

Демонстрация работы Call Hide Number

Генерация CID-сигнала

А реально ли эмулировать CID-сигнал по своему желанию? Да, чувак, это вполне возможно и делается следующими способами: нужно обзавестись отцовским модемом Bell 202 – первыми железками, под которые затачивали Caller ID, или использовать способности издавать звук немыслимых частот своей звуковой карты.

CIDPad 2.2 выполняет аналогичную работу, программа способна генерить следующие сигналы:

CIDPad в действии

Wardialing

Wardialing – это техника сканирования широкого диапазона телефонных номеров, позволяющая «запеленговать» много интересного, привязанного к определенному номеру, например Voice Mail Boxes (VMB’s), Private Branch Exchanges (PBX’s), тесты тоновых наборов, а порой даже компьютеры. Хакеры обычно выбирают компанию-жертву и собирают информацию об используемых ей телефонных номерах из самых разных источников. Определив основной номер компании (777-777-7777), взломщик проверяет схожие на доступность, задав 777-777-ХХХХ как диапазон для сканирования. Скан одного номера длится около 30 секунд. Для автоматизации процесса были придуманы различные софтинки и даже железки, к примеру, PhoneSweep, TeleSweep, ToneLoc, THC-SCAN и iWar. Сами программы с подробным описанием к ним ты найдешь на нашем

DVD.

PhoneSweep – и все номера как на ладони!

Удачи тебе в новом году. И помни, что все полученные знания можно применить куда более достойно, чем для нарушения спокойствия бедной телефонистки тети Гали или милой секретарши-оператора небольшого офиса. Несанкционированный доступ, даже в сфере телефонии, карается законом, поэтому всегда думай, какие последствия могут повлечь твои действия.