Обеспечение сетевой безопасности совместно с брокерами сетевых пакетов. Часть вторая. Активные средства безопасности

В первой части мы рассказали про наиболее популярные пассивные средства ИБ, которые применяются для мониторинга и анализа трафика в сети. Возникает логичный вопрос: если системы умеют выявлять угрозы, то почему бы не блокировать их? Сегодня предлагаем Вам поговорить про активные средства ИБ, их применение и проблемы внедрения в современную сетевую инфраструктуру.

Активные средства безопасности

Средства активной безопасности, подключаемые «в разрыв» (in-line), не только обнаруживают угрозы, но и блокируют их в режиме реального времени. При внедрении активных средств специалисты сталкиваются с проблемами обеспечения отказоустойчивости сети, дальнейшей масштабируемости средств безопасности, а также с необходимостью уменьшения задержек передачи пакетов при увеличении объёма трафика в сети.

Среди наиболее популярных активных средств информационной безопасности остановимся на IPS, NGFW, SWG, AMP, DLP и Anti-DDoS, а также рассмотрим способы их развёртывания на базе Bypass и брокеров сетевых пакетов для обеспечения гарантированной безопасности сети.

Системы предотвращения вторжений (IPS)

IPS — это логическая эволюция IDS. Однако если IPS заблокировала «хороший» трафик, который, как она подозревала, был «плохим» (ложное срабатывание), или же физически вышла из строя, нарушив целостность сети, то важные бизнес-процессы компании нарушатся. Таким образом, специалисты по ИБ должны тщательно выбирать и развёртывать IPS с большой осторожностью.

В России требования к системам обнаружения вторжений (под понятием СОВ подразумеваются как пассивные IDS системы, так и активные IPS системы) появились еще в 2011 году, тогда ФСТЭК России поделила СОВ на 6 классов защиты. Отличия между классами заключаются в уровне информационных систем и непосредственно информации, которая подлежит обработке (персональные данные, конфиденциальная информация, государственная тайна). Соответствие требованиям регулятора является важным фактором при выборе СОВ, в то же время это положительно сказывается на развитии отечественного рынка IPS/IDS решений.

В пространстве IPS решений представлены продукты следующих производителей: Positive Technologies, Код Безопасности, Smart-Soft, Info Watch, Инфотекс, Stonesoft, Trend Micro, Fortinet, Cisco, HP, IBM, Juniper, McAfee, Sourcefire, Stonesoft, Trend Micro, Check Point, Palo Аlto Networks.

Межсетевые экраны нового поколения (NGFW)

Производители NGFW решений: UserGate, Континент, Huawei, Check Point, Сisco, Fortinet, McAfee, Palo Alto Networks и Sourcefire.

Шлюзы информационной безопасности (SWG)

Поставщики SWG группируют веб-сайты по категориям и выпускают обновления безопасности, как правило, на ежедневной основе. Администраторы SWG могут создавать политики доступа на основе категорий веб-сайтов и относить их к отдельным пользователям и группам пользователей.

Производители SWG решений: Ростелеком-Солар, Smart-Soft, UserGate, ESET, Kaspersky, Sophos, TRENDmicro, Huawei, Blue Coat, Cisco, McAfee, Trustwave и Websense.

Advanced malware protection (AMP)

Производители AMP решений: Kaspersky, Malwarebytes, Cisco, Damballa, FireEye и Palo Alto Networks.

Системы предотвращения утечки данных (DLP)

при использовании (Data-in‑Use) — на рабочем месте пользователя

при передаче (Data-in‑Motion) — в сети компании

при хранении (Data-at‑Rest) — на серверах и рабочих станциях компании

Производители DLP решений: InfoWatch, Инфосистемы Джет, SmartLine Inc, Гарда Технологии, Zecurion, Ростелеком-Солар, Falcongaze, Атом Безопастность, ESET, SearchInform, CoSoSys, Blue Coat, Check Point, Cisco (IronPort), Fidelis, McAfee, RSA, Verdasys, Symantec, Websense.

Системы предотвращения распределённого отказа в обслуживании (DDoS Protection, Anti-DDoS)

Системы предотвращения распределённого отказа в обслуживании (Distributed Denial of Service (DDoS) Protection или Anti-DDoS) — это специализированные программно-аппаратные и программные средства, предназначенные для защиты веб-серверов/сайтов компании от распределённых атак типа «Отказ в обслуживании».

На предприятиях системы Anti-DDoS помогают выявлять и предотвращать DDoS-атаки путём использования проприетарных алгоритмов и оценки механизмов защиты.

Средства безопасности в этой области производят компании: DDOS-GUARD, СТОРМ СИСТЕМС, Variti, Гарда Технологии, Kaspersky, Inoventica Technologies, Qrator Labs, Akamai Technologies, CloudFlare, Imperva, Sucuri, F5 Networks, Arbor Networks, Cisco, Corero и VeriSign.

Типичные проблемы развёртывания систем сетевой безопасности

Как мы уже упоминали в начале статьи, активные инструменты делают больше, чем просто отслеживают трафик, они также могут управлять им. Активные средства вмешиваются в информационный обмен, фильтруя либо блокируя его в части вредоносной составляющей. Внедрение активных инструментов создаёт риски в доступности сети: если такие инструменты теряют питание или выходят из строя, то связь теряется на всём сегменте сети.

Кейс №1 Развёртывание нескольких копий активных средств безопасности для обработки трафика в современных высоконагруженных сетях 40G/100G

В настоящее время широко распространяются стандарты 40G/100G. Производители активных средств безопасности стараются не отставать и предлагают высокопроизводительные инструменты для обеспечения защиты сетей данных стандартов. К сожалению, далеко не все предлагаемые современные инструменты могут обработать трафик высоконагруженных сетей стандартов 40G/100G. А те немногие, которые способны, имеют высокую стоимость и делают это с ограничениями.

Задача: Сеть компании построена по стандарту 40G. Существующая система NGFW имеет интерфейсы 40G, но её производительности хватает только при нагрузке в сети до 30%. При повышении нагрузки в сети установленная NGFW уже не справляется и начинает терять трафик. Необходимо внедрить решение, которое будет обеспечивать работоспособность сети с использованием существующей активной системы NGFW и минимально возможными инвестициями.

Решение: Для решения данной задачи необходимы: брокер сетевых пакетов и дополнительная единица NGFW (в некоторых случаях даже менее производительная). Существующую и вновь приобретённую NGFW нужно подключить к брокеру сетевых пакетов, который, в свою очередь, подключить через Bypass к сети компании. Пакетный брокер будет балансировать получаемый из cети трафик на входы NGFW с сохранением целостности сессий и агрегировать трафик с выходов NGFW для дальнейшей передачи. Таким образом, нагрузка будет равномерно распределяться на две системы NGFW, что позволит поддерживать необходимую пропускную способность и быстродействие сети компании.

Кейс №2 Безопасное развёртывание нескольких активных средств безопасности последовательно

Многие компании для достижения более глубокой защиты корпоративной сети последовательно развёртывают несколько активных средств безопасности. Таким образом, прежде чем трафик из интернета попадёт в корпоративную сеть, он должен пройти через системы IPS, Firewall, SWG и др. и получить разрешение на дальнейшее распространение по сети. Для минимизации рисков простоя сети компании нуждаются в эффективном и безопасном способе последовательного развёртывания активных средств ИБ.

Задача: В компании, в сетевой инфраструктуре которой развёрнута система межсетевого экрана, планируется внедрить активные системы IPS и Anti-DDoS. При этом необходимо обеспечить бесперебойность работы сети при выходе из строя средств ИБ.

Решение: Для обеспечения бесперебойной работы сети наиболее эффективным вариантом будет подключение активных средств безопасности к сети через Bypass и брокер сетевых пакетов. В таком случае пакетный брокер будет маршрутизировать трафик через каждую последовательно подключённую активную систему, и если какая-либо система выйдет из строя, то брокер исключит её из последовательности. Таким образом, простоя сети не происходит, а инфраструктура по обеспечению информационной безопасности продолжает функционировать. В свою очередь, Bypass, при выходе из строя брокера сетевых пакетов, позволит сохранить целостность сети путём исключения последнего из схемы соединения.

Кейс №3 Поддержка отказоустойчивых сетевых конфигураций и активных систем информационной безопасности

Компании не могут себе позволить длительные периоды простоя активных систем информационной безопасности в случае их отказа. Поэтому специалисты часто прибегают к использованию отказоустойчивых схем, включающих несколько однотипных групп активных систем ИБ.

Отказоустойчивые сетевые архитектуры требуют избыточных компонентов сетевой инфраструктуры и дополнительных единиц активных средств ИБ. Чтобы избыточность свести к минимуму и в то же время обеспечить максимальную отказоустойчивость, необходимо проектировать сеть с использованием брокера сетевых пакетов и Bypass.

Задача: В компании поставлена задача по организации отказоустойчивой конфигурации сети с активными средствами ИБ. Необходимо обеспечить бесперебойное функционирование системы ИБ в случае отказа группы систем и/или одного из элементов группы. Построенный сегмент активных средств ИБ не должен влиять на работоспособность общей сетевой инфраструктуры компании. Также требуется предусмотреть возможность дальнейшей масштабируемости и повышения производительности активных систем ИБ без изменения общей конфигурации сети.

Решение: Все требования поставленной задачи выполняются с помощью использования брокера сетевых пакетов и Bypass для подключения активных средств ИБ. Такое решение позволит уменьшить избыточность компонентов сетевой инфраструктуры, а также обеспечить более высокую отказоустойчивость системы. Брокер сетевых пакетов может эффективно маршрутизировать трафик как через каждый последовательно подключённый активный инструмент, так и через группу активных инструментов с балансировкой нагрузки. Балансировка нагрузки позволяет равномерно распределять трафик между отдельными инструментами безопасности, тем самым обеспечивая их оптимальную загрузку и повышая отказоустойчивость сети. Если какой-либо инструмент выходит из строя, то брокер сетевых пакетов исключает его из последовательности и балансирует нагрузку на оставшиеся рабочие средства безопасности. Использование Bypass в данном случае аналогично первому кейсу и, при выходе из строя брокера сетевых пакетов, позволит сохранить целостность сети путём исключения последнего из схемы соединения. Подключение активных средств безопасности через брокер сетевых пакетов также позволяет осуществлять дальнейшую масштабируемость и внедрение новых систем ИБ с минимальными затратами и простой реализацией.

Приведённые выше кейсы наглядно показывают, как брокеры сетевых пакетов и Bypass упрощают подключение активных систем ИБ к сетевой инфраструктуре и повышают надёжность работы таких сетевых конфигураций.

Резюмируя, хочется выделить преимущества применения брокеров сетевых пакетов:

Простота интеграции, надёжность и отказоустойчивость сети

Масштабируемость активных средств контроля трафика без усложнения топологии сети

Постоянный мониторинг доступности каждого активного устройства ИБ и различные сценарии реагирования на аварии

Один Bypass для нескольких активных средств

Вариативность пропускания трафика через активные системы ИБ

Простота внедрения новых решений в инфраструктуру

local bypass

Смотреть что такое «local bypass» в других словарях:

Bypass mail — is the term used in the UK to describe mail which has been handled throughout its journey from sender to recipient without Royal Mail involvement, in contrast to downstream access where the final delivery is undertaken by Royal MailHistoryThe… … Wikipedia

Bypass (road) — A bypass is a road or highway that avoids or bypasses a built up area, town, or village, to let through traffic flow without interference from local traffic, to reduce congestion in the built up area, and to improve road safety.If there are no… … Wikipedia

Local-express lanes — Express and local lanes, M 30 circular highway in Madrid, Spain, east section … Wikipedia

Bypass (telecommunications) — In telecommunications, the term bypass has these meanings: 1. The use of any telecommunications facilities or services that circumvents those of the local exchange common carrier. Note: Bypass facilities or services may be either customer… … Wikipedia

bypass — Synonyms and related words: Autobahn, US highway, alley, alleyway, ambages, arterial, arterial highway, arterial street, artery, autoroute, autostrada, avenue, avoid, back door, back road, back stairs, back street, back way, belt highway,… … Moby Thesaurus

Longdendale Bypass — The Longdendale Bypass (also known as the A57/A628 Mottram in Longdendale, Hollingworth Tintwistle Bypass) was a controversial road scheme in England (abandoned in March 2009) by the Highways Agency. The aim was to alleviate traffic congestion on … Wikipedia

Newbury bypass — The Newbury bypass near Donnington The Newbury bypass, officially known as The Winchester Preston Trunk Road (A34) (Newbury Bypass), is a 9 mile (14 km) stretch of dual carriageway road which bypasses the town of Newbury in Berkshire,… … Wikipedia

Boston Bypass Independents — The Boston Bypass Independents were elected to Boston Borough Council at the 2007 local elections campaigning on the single issue of getting a bypass for the town of Boston. The party contested all the Boston area wards, taking 25 of Boston… … Wikipedia

U.S. Route 1 Bypass — Route information Bypass of US 1 … Wikipedia

Tugun Bypass — QLDRoad name=Tugun Bypass sign1=Qld M1.png description1=(Pacific Motorway) length=7 direction=North South from=Currumbin to=Tweed Heads via=TugunThe Tugun Bypass is 7.5 km long, bypassing through the suburb of Tugun on the Gold Coast, Australia.… … Wikipedia

Muar Bypass — Federal Route 5 Muar Bypass Route information Length: 13 km (8 mi) Existed: 2002 – present … Wikipedia

Bypass local network что это

Откройте панель уведомлений и нажмите текущее уведомление о подключении VPN.

Q: Добавил VPN подключение на устройство и теперь недоступна простая разблокировка. Можно ли ее вернуть обратно?

A: Такой возможности нет, это стандартная мера защиты в ОС Android, при добавлении VPN подключения возможность использования простой разблокировки отключается, остается только: Графический ключ, PIN-код и Пароль. Вариант обхода данного ограничения.

Тоже столкнулся с проблемой, опишу, что делал:

Дома круглосуточно включен Eee901 с WinXP Home, на нем настроил входящее VPN соединение с шифрованием (PPTP) и выключил виндовский файрволл (он все равно особо не нужен). На ADSL роутере настроил port forward для PPTP и клиента для Dynamic DNS, IP у меня динамический.

YMA,

Просто в «домены поиска DNS» нужно добавить адрес DNS сервера твого интернет-провайдера, а не адрес твоего роутера и т.д. :yes2:

Я так понял на компе сначало надо VPN соеденение создавать? А потом через комуникатор к ниму подключатся?

А если например у меня интеренет обыкновенный без ВПН, как к ниму то поключится, кто смог это сделать выложите плз пошаговое FAQ, заранее благодарен

Kamikadz,

Сразу скажу, что у меня не получилось. Входящее ВПН подключение на компе настроил, настроил брандмауэр, настроил свой роутер. Обычные ПК ко мне присоединяются нормально, а телефон не хочет.

Мой опыт в настройке openvpn сервера для обхода блокировок.

Захотелось себе свой openvpn сервер. Начал я со сбора информации : что это за штука VPS, как с ней работать, как поставить openvpn, сколько стоит это удовольствие, какая мощность мне нужна для сервера

Стоит такая штука от 1 доллара/евро в месяц в зависимости от мощности. Можно найти предложения и подешевле при оплате сразу за год.

Как я прочёл на хабре для сервера openvpn достаточно 256 мегабайт ОЗУ и процессор от 1 Ггц.

Чтобы поставить openvpn на VPS можно воспользоваться кучей гайдов из сети или качнуть скрипт автоматической установки.

Управлять сервером нужно через конфигурационные файлы.

Итак: я купил VPS в Италии (сервис не буду называть чтобы не сочли за рекламу, он еще и в Чехии работает) за 1 евро в месяц. Мой конфиг :

1 Core Intel® Xeon® E5-2650L v4

2TB/month data transfer

Мне такого хватит с головой.

Процесс оплаты я не буду описывать там всё стандартно.

При регистрации нужно ввести Hostnamе. Сначала меня ввело это в ступор, т.к. предлагалось в placeholder (серые буквы в поле ввода) ввести имя сайта. Но это не так, это нужно просто ввести имя машины, название сервера. Дальше я выбрал операционную систему Ubuntu 16.04. Ввёл данные для root пользователя, подождал 5 минут и мой сервер готов к установке openvpn. Чтобы получить доступ к его потрохам я скачал последнюю версию ssh клиента Putty (версия 0.7), установил её и получил доступ к командной строке.

Установка и настройка проходил по шагам:

2. Добавил в source list репозитарий openvpn. Использовал для этого команды:

echo «deb http://build.openvpn.net/debian/openvpn/ release/2.4 xenial main» > /etc/apt/sources.list.d/openvpn-aptrepo.list

3. Установил openvpn c помощью скрипта отсюда. Почему именно оттуда, мне было лень выполнять гайды состоящие из кучи шагов. При установке скрипт будет задавать вопросы в которых нужно будет сделать выбор типа сети, порта, названия файла конфигурации. Сам файл будет в /root.

4. Приступил к настройке самого сервера. Идею как его настроить почерпнул из конфигов Zaborona.help на гитхабе. Т.е. на моём сервере как и на забороне будет прокидывать vpn тунелль только к заблокированным сайтам. Адреса сайтов взял из конфигов забороны. Но я ещё хотел чтобы можно было весь трафик пускать через vpn.

5. Итак у меня получилось 2 конфига.

port 1194 #порт на котором работает сервер

proto tcp #протокол работы сети

tls-auth /etc/openvpn/ta.key 0

server 10.8.0.0 255.255.255.0 #ip адреса для клиентов сервера

#push «redirect-gateway def1 bypass-dhcp» #после раскомментирования строки весь трафик будет идти чрез vpn

push «dhcp-option DNS 208.67.222.222» #использую OPENDNS

push «dhcp-option DNS 208.67.220.220»

push «route 208.67.220.220»

push «route 208.67.220.222»

push «route 5.45.192.0 255.255.192.0»

push «route 5.255.192.0 255.255.192.0»

push «route 37.9.64.0 255.255.192.0»

push «route 37.140.128.0 255.255.192.0»

push «route 77.75.152.0 255.255.248.0»

push «route 77.88.0.0 255.255.192.0»

push «route 84.201.128.0 255.255.192.0»

push «route 87.250.224.0 255.255.224.0»

push «route 93.158.128.0 255.255.192.0»

push «route 95.108.128.0 255.255.128.0»

push «route 100.43.64.0 255.255.224.0»

push «route 109.235.160.0 255.255.248.0»

push «route 130.193.32.0 255.255.224.0»

push «route 141.8.128.0 255.255.192.0»

push «route 178.154.128.0 255.255.128.0»

push «route 185.32.185.0 255.255.255.0»

push «route 185.32.186.0 255.255.255.0»

push «route 185.71.76.0 255.255.252.0»

push «route 199.21.96.0 255.255.252.0»

push «route 199.36.240.0 255.255.252.0»

push «route 213.180.192.0 255.255.224.0»

#push «route-ipv6 2001:678:384::/48»

#push «route-ipv6 2620:10f:d000::/44»

#push «route-ipv6 2a02:6b8::/32»

#push «route-ipv6 2a02:5180::/32»

push «route 5.61.16.0 255.255.248.0»

push «route 5.61.232.0 255.255.248.0»

push «route 79.137.157.0 255.255.255.0»

push «route 79.137.183.0 255.255.255.0»

push «route 94.100.176.0 255.255.240.0»

push «route 95.163.32.0 255.255.224.0»

push «route 95.163.248.0 255.255.248.0»

push «route 128.140.168.0 255.255.248.0»

push «route 178.22.88.0 255.255.248.0»

push «route 178.237.16.0 255.255.240.0»

push «route 185.5.136.0 255.255.252.0»

push «route 185.16.148.0 255.255.252.0»

push «route 185.16.244.0 255.255.252.0»

push «route 188.93.56.0 255.255.248.0»

push «route 194.186.63.0 255.255.255.0»

push «route 195.211.20.0 255.255.252.0»

push «route 195.211.128.0 255.255.252.0»

push «route 195.218.168.0 255.255.255.0»

push «route 208.87.92.0 255.255.252.0»

push «route 217.20.144.0 255.255.240.0»

push «route 217.69.128.0 255.255.240.0»

push «route 185.6.244.0 255.255.252.0»

push «route 185.30.176.0 255.255.252.0»

push «route 195.218.190.0 255.255.254.0»

#push «route-ipv6 2a00:1148::/32»

#push «route-ipv6 2a00:a300::/32»

#push «route-ipv6 2a00:b4c0::/32»

#push «route-ipv6 2a04:4b40::/29»

push «route 87.240.128.0 255.255.192.0»

push «route 93.186.224.0 255.255.240.0»

push «route 95.142.192.0 255.255.240.0»

push «route 95.213.0.0 255.255.192.0»

push «route 185.29.130.0 255.255.255.0»

push «route 185.32.248.0 255.255.252.0»

push «route 77.74.176.0 255.255.252.0»

push «route 77.74.181.0 255.255.255.0»

push «route 77.74.183.0 255.255.255.0»

push «route 93.159.228.0 255.255.252.0»

push «route 185.54.220.0 255.255.254.0»

push «route 185.85.12.0 255.255.255.0»

push «route 185.85.14.0 255.255.254.0»

push «route 77.74.176.0 255.255.248.0»

push «route 91.103.64.0 255.255.248.0»

push «route 93.159.224.0 255.255.248.0»

#push «route-ipv6 2a03:2480::/33»

push «route 178.248.232.183 255.255.255.255»

push «route 178.248.233.94 255.255.255.255»

push «route 195.88.252.0 255.255.254.0»

tls-auth /etc/openvpn/ta.key 0

server 10.8.1.0 255.255.255.0

push «redirect-gateway def1 bypass-dhcp»

push «dhcp-option DNS 208.67.222.222»

push «dhcp-option DNS 208.67.220.220»

6. Чтобы заработало сразу 2 конфига нужно было в файле /etc/rc.local добавить маршрутизацию и запуск 2-х экземпляров сервера

sudo service openvpn start server

sudo service openvpn start server2

7. Команды управления openvpn:

service openvpn restart или stop или start или status

конфиг находится по пути /etc/vsftpd.conf

Чтобы зайти на ftp сервер нужно создать отдельного пользователя командой

Нюанс заключается в том что в самой директории /home/ftp_user права только на чтение, а в созданной папке уже и на запись.

/etc/vsftpd.chroot_list содержит только имя юзера ftp_user

9. Скачиваем файл конфигурации и изменяем его для 2-х конфигов.

Менять нужно только порт чтобы соответсвовал конфигу. Для каждого конфига свой файл конфигурации.

10. Для windows качаем openvpn клиент, импортируем конфигурацию и подключаемся. Для android я рекомендую использовать «Openvpn для Android», тоже делаем импорт конфигурации и настраиваем какие приложения должны бегать через vpn.

После всего этого осталось только вовремя оплачивать аренду сервера.

P.S.: кстати для тех людей у кого нет root на Android использование vpn является очень простым решением

FTP было лишним, все прекрасно забирается по SFTP через SSH

хостинг аруба? как там за учётом трафика следить, если он ограничен в тарифном плане?

11. а потом постучался товарищ майор

яндекс браузер, а на андроиде впн робот, все работает супер

Установка OpenVPN и прозрачного прокси одной командой

Ранее я писал как установить OpenVPN сервер подробно и с картинками (1, 1.1(она же 4), 2, 3, 5). Если вы воспользовались моими инструкциями, то вам пришлось создавать сертификаты, настроить OpenVPN сервер, настроить iptables, создать конфиг-файлы для клиентских устройств. Ничего сложного там нет, но тем не менее, даже такие комиксы не всем под силу. Тогда предлагаю воспользоваться моим скриптом.

Сам скрипт выложен на GitHUB, посмотреть можно здесь.

Вам пондобиться выбрать и арендовать VPS. Как это сделать написано здесь. Нам понадобиться VPS на CentOS 7. Далее, желательно настроить SSH на вход по сертификату. Инструкция здесь. В этой же инструкции написано, как скачивать файлы с сервера с помощью WinSCP.

Отлично, вы вошли на свой сервер по SSH. Выполняем команду:

Для установки прозрачного прокси-сервера 3proxi (про него в этой статье) запустите мой скрипт командой

и выбирайте нужный пункт меню. В том же меню вы можете создать новых пользователей или удалить уже имеющихся.

Все генерируемые файлы срипты, конфиги и файлы, а также их расположение полностью совпадают с описанными в моих статьях.

Пользуйтесь на здоровье.

Хотим свободы и анонимности в сети или еще раз про свой VPN сервер для чайников (Часть 5)

Если вы вдохновились моими статьями и сделали всё, как написано, то у вас уже есть:

1. Сервер, расположенный где-то в дебрях Европы.

2. На сервере настроен вход SSH по сертификату и файрвол.

3. На сервер установлен VPN-сервер, сгенерирован ворох сертификатов для сервера и клиентов.

4. Ваши устройства (компьютеры, смартфоны, планшеты и т.п.) настроены на соединение с VPN-сервером.

Теперь ваш трафик по территории собственной страны идет только в зашифрованном виде, а доступ к ключам шифрования только у вас.

Казалось бы, живи и радуйся. Но не всё так просто. Ваше клиентское устройство, напрямую или косвенно, продолжает многое сообщать о вас: тип устройства, операционная система, внутренний IP адрес, и пр. Так происходит, потому что VPN-ервер не модифицирует полученные от вас пакеты, он просто их расшифровывает и отправляет в сеть.

Хватит это терпеть! Мы запилим свой прокси-сервер с анонимностью и прозрачностью.

Proxy server (Прокси сервер) – промежуточный компьютер, который является посредником между вашим компьютером и Интернетом. Прокси обычно используют либо для ускорения работы в сети Интернет, либо для анонимного прохождения в сети Интернет. Так же использование анонимного прокси, может быть использовано, как дополнительное средство защиты: анонимный прокси (anonymous proxy) подменяет Ваш IP-адрес, и злоумышленник будет пытаться совершить атаку не на Ваш компьютер, а на прокси сервер, у которого, зачастую, максимально мощная система защиты.

Там ещё есть интересное в статье, почитайте.

Нас интересует умение прокси подменять отправителя пакетов и обрезать из них всё лишнее. Т.е. повысить нашу анонимность. Я уже писал в первой части, что 100% анонимности мы не добьёмся, но двигаться в этом направлении мы будем.

Есть over9000 реализаций прокси. Изначально я хотел использовать squid в связке с squidguard + adblock, но с кальмаром возникли проблемы. В разных версиях дистрибутивов он вёл себя по-разному с протоколом https, да и вообще последние его редакции какие-то не удачные. Поскольку данная статья рассчитана на не квалифицированного читателя, то перегружать её всеми возможными костылями для squid я посчитал не целесообразным. Поэтому, после недолгих исканий, был выбран 3proxy. В дальнейшем я всё-таки запили статью про squid.

И да, как вы наверняка помните, наш файрволл настроен таким образом, что прокси будет принимать подключения только от клиентов VPN-сети.

Пока мы еще не сделали анонимный прокси, попробуйте позаходить на сайты, показывающие степень вашей анонимности. Например:

и прочие. Тысячи их. Потом сравните с тем, что будет после настройки прокси.

Хватит читать, открываем консоль. Будем отращивать бороду собирать наш прокси из исходников.

Перейдём в домашнюю папку

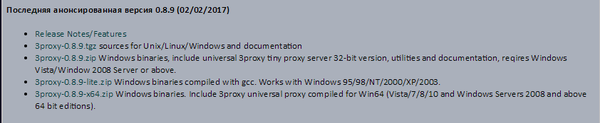

Быстренько посмотрим, какая версия 3proxy сейчась актуальна на странице загрузок https://www.3proxy.ru/download/

На момент написания статьи это была версия 0.8.9

И переходим в папку с исходниками

В опциях исходников делает наш сервер полностью анонимным.

Компилируем (О да! Теперь вы можете хвастаться, что в линуксе компилировали из сырцов. Чувствуете, как на вашем лице начинает пробиваться борода, на спине прорастать свитер?)

Подготовим рабочее место для нашего прокси

Теперь перенесем скомпилированные исполняемые файлы в рабочую папку

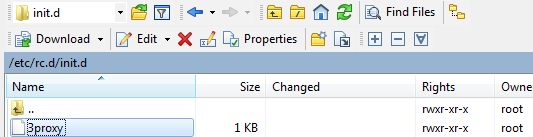

В папке /etc/rc.d/init.d

создаем файл 3proxy следующего содержания

Сохраняем и устанавливаем права 0755. К сожалению формат пикабу не позволяет разместить тексты скриптов с нормальным форматированием. Можете посмотреть, как он выглядит в нормальном виде здесь. Но и без форматирования работать будет.

Теперь откроем файл /etc/3proxy/3proxy.cfg

Удалите всё его содержимое и вставьте следующее:

место 123.123.123.123 вписываем IP адрес вашего сервера.

Сохраним и закроем.

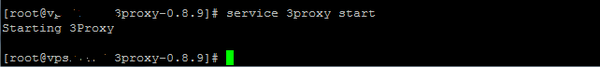

Прокси-сервер готов к запуску. Запустим его

Отлично, прокси запустился.

Если пишет ошибки, смотрим, что написано в консоли, что написано в /etc/3proxy/3proxy.log.[дата и время лога]

Если вы всё сделали в точности, как написано выше, ошибок быть не должно.

Теперь нам нужно поправить правила для iptables. Чтобы не настраивать прокси-сервер на всех клиентских устройствах (на смартфонах это зачастую попросту невозможно без рут-прав), мы сделаем наш прокси-сервер прозрачным. Т.е. для клиентов он будет не виден. Однако весь трафик, приходящий по VPN будет заворачиваться на прокси-сервер, а уже потом отправляться в открытую сеть.

Открываем Файл /root/ipt-set и аккуратно вносим следующие исправления:

И сразу, после этих строчек добавляем ещё две:

Сохраняем и закрываем файл.

Приведу, на всякий случай, файл /root/ipt-set полностью:

Теперь весь трафик из VPN для портов 80 и 443 (т.е. http и https) будет перенаправлен на наш прокси.

Применим правила командой:

Если вы прямо сейчас подключены к VPN-серверу, то уже можете заходить на разные сайты и проверять, что всё работает. Зайдите на один-два любых сайта, убедитесь, что они открываются. Теперь посмотрите в файл лога /etc/3proxy/3proxy.log.[дата и время лога]

В нем вы должны увидеть свою активность. Если всё работает, то остановим наш прокси:

Откроем его конфиг /etc/3proxy/3proxy.cfg и строчки:

#log /dev/null

log /etc/3proxy/3proxy.log D

logformat «- +_L%t.%. %N.%p %E %U %C:%c %R:%r %O %I %h %T»

log /dev/null

#log /etc/3proxy/3proxy.log D

#logformat «- +_L%t.%. %N.%p %E %U %C:%c %R:%r %O %I %h %T»

Теперь прокси-сервер не будет писать логи и сохранять историю посещений сайтов. Сразу удалим уже имеющийся лог /etc/3proxy/3proxy.log.[дата и время лога]

И добавим его в автозагрузку:

Итак, что мы имеем после выполнения всех инструкций:

1. Арендован и настроен VPS. Вход по сертификату.

2. Установлен и настроен личный VPN-сервер и, в нагрузку, свой удостоверяющий уентр.

3. Настроены клиенты VPN-сети.

4. Установлен и настроен анонимный, прозрачный прокси-сервер.

В следующих статьях мы добавим еще немного анонимности нашему серверу и вообще поговорим за личную информационную безопасность во всемирной паутине. Не переключайтесь.