Bmc firmware что это

Всем привет, продолжаем изучать серверное оборудование и его функциональные возможности. Не так давно я вам рассказывал про порты управления сервером, которые нужны, чтобы вы могли удаленно устанавливать операционную систему или включать сервер, если вдруг он завис на синем экране или вообще выключен. Но в обзорной статье я не рассказывал про оборудование компании Intel, так как сам больше предпочитаю IBM или HP, но дареному коню в зубы не смотрят, сегодня расскажу, как настроить bmc порт у intel S5520UR. BMC это порт управления на основе IPMI.

Что такое bmc intel management port

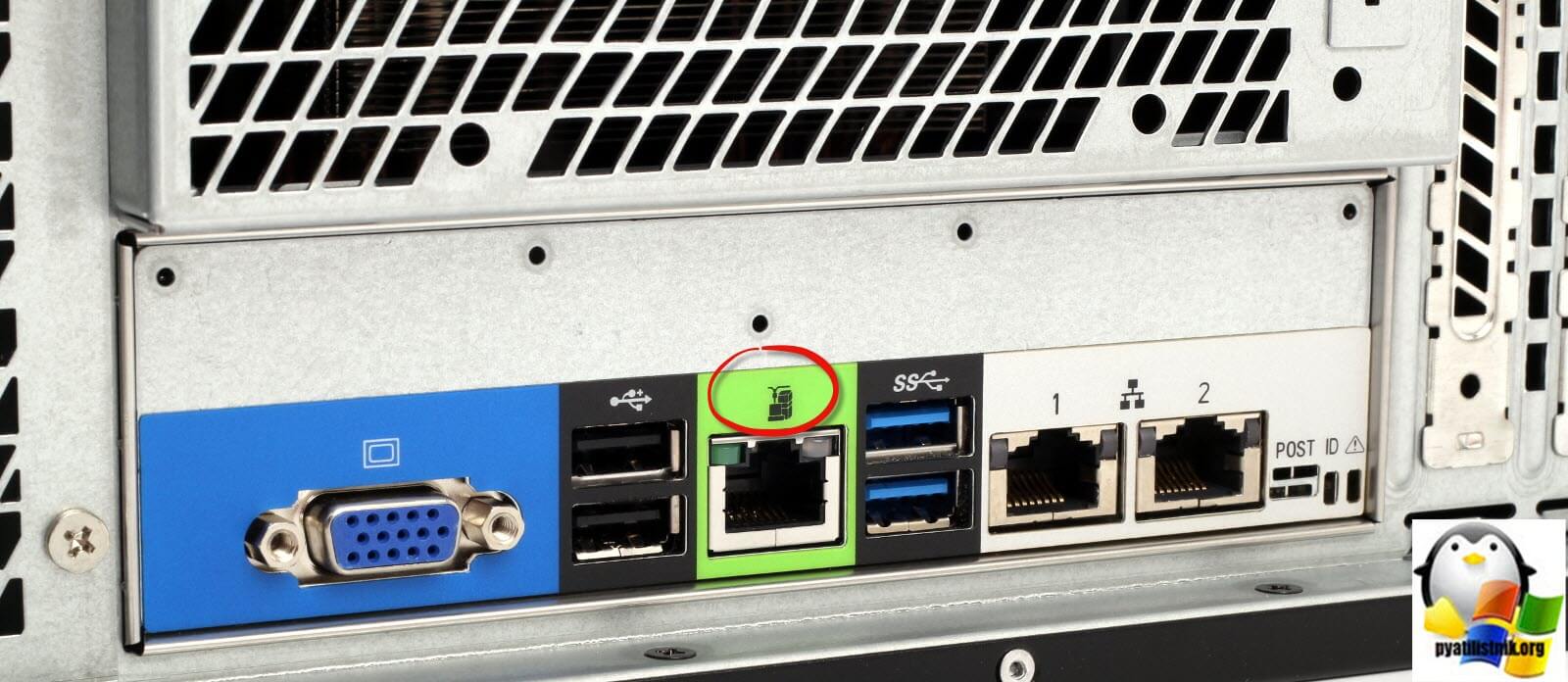

Итак bmc intel management port > это порт управления на основе IPMI технологии, некий аналог ilo hp, и с менее разнообразным функционалом. Выглядит BMC порт у Intel подобным образом. Очень часто он выделяется зеленым цветом, но не везде, так, что если вдруг у вас он обезличенный, то это нормально, тоже.

Вот как выглядит сервер intel S5520UR. Если вы приглядитесь повнимательнее, то у него нет кнопок включения или перезагрузки и все управление, как раз осуществляется за счет bmc порта.

Как настроить intel bmc порт

При включении intel S5520UR запускает автозапуск, и вы видите знакомое всем приветственное окно с логотипом компании, для попадания в биос нажмите клавишу F2.

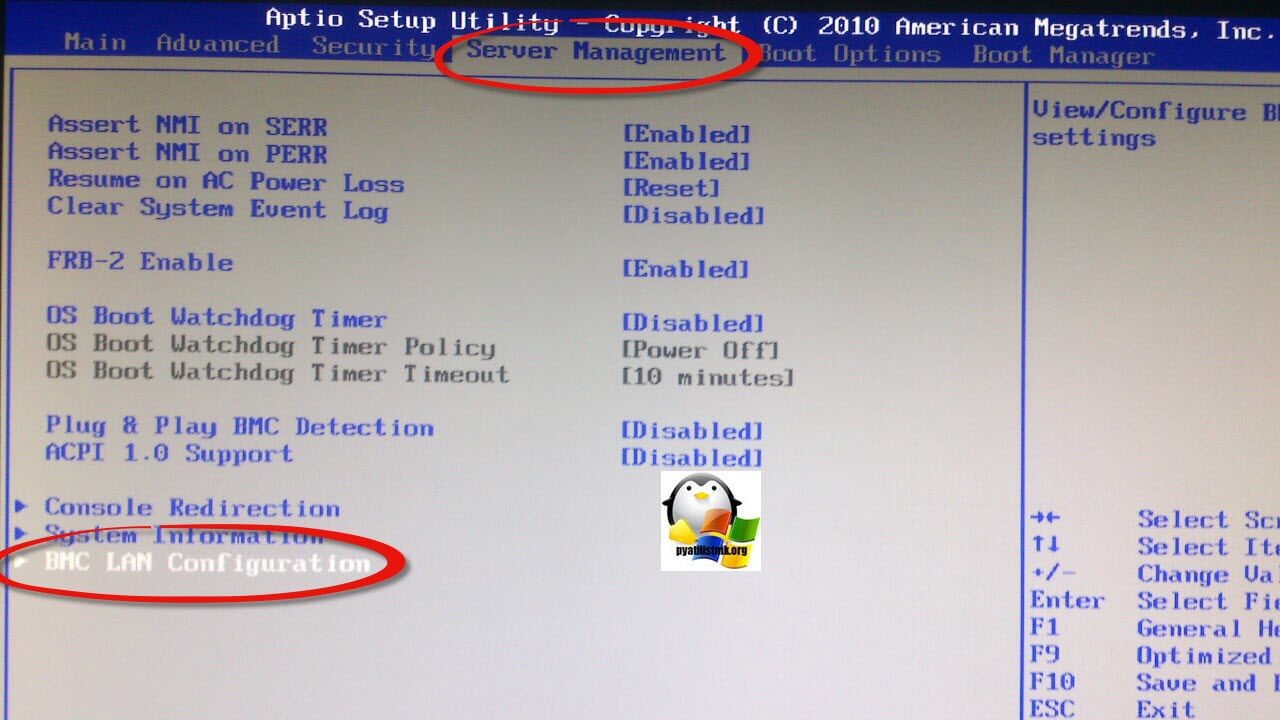

Переходим в BIOS в пункт меню Server Management > BMC LAN Configuration, именно он отвечает за последующую настройку.

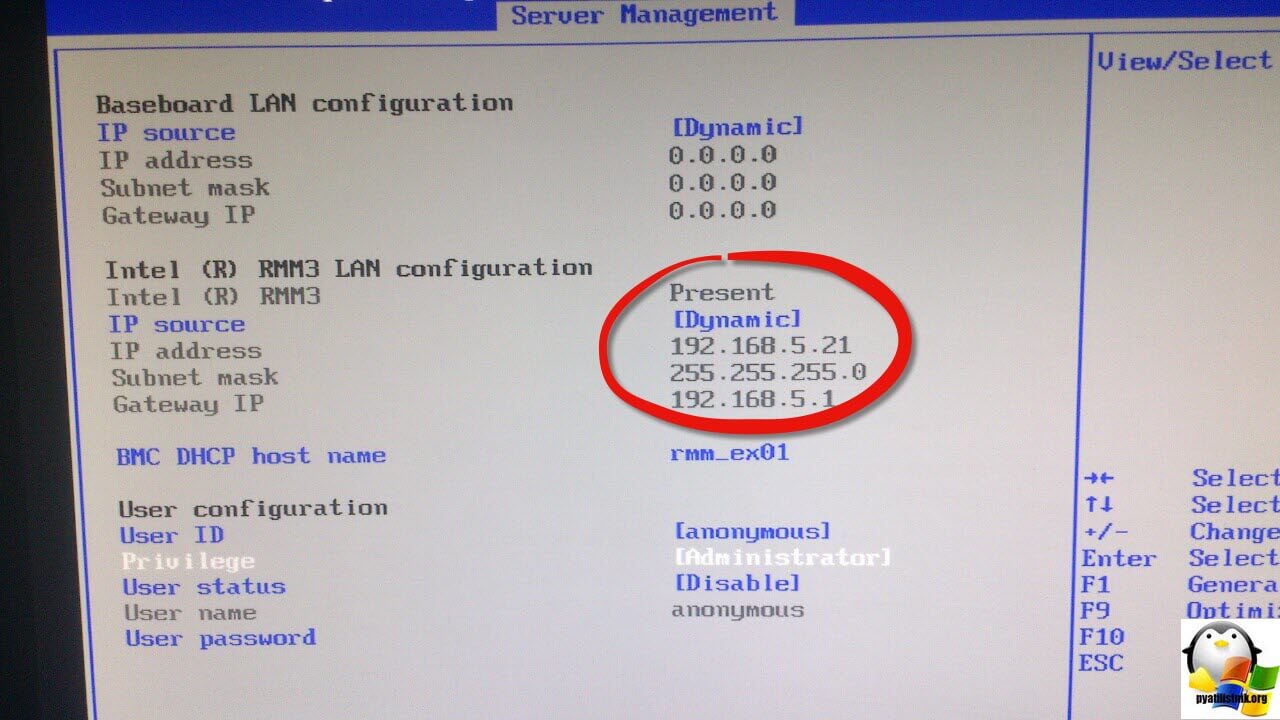

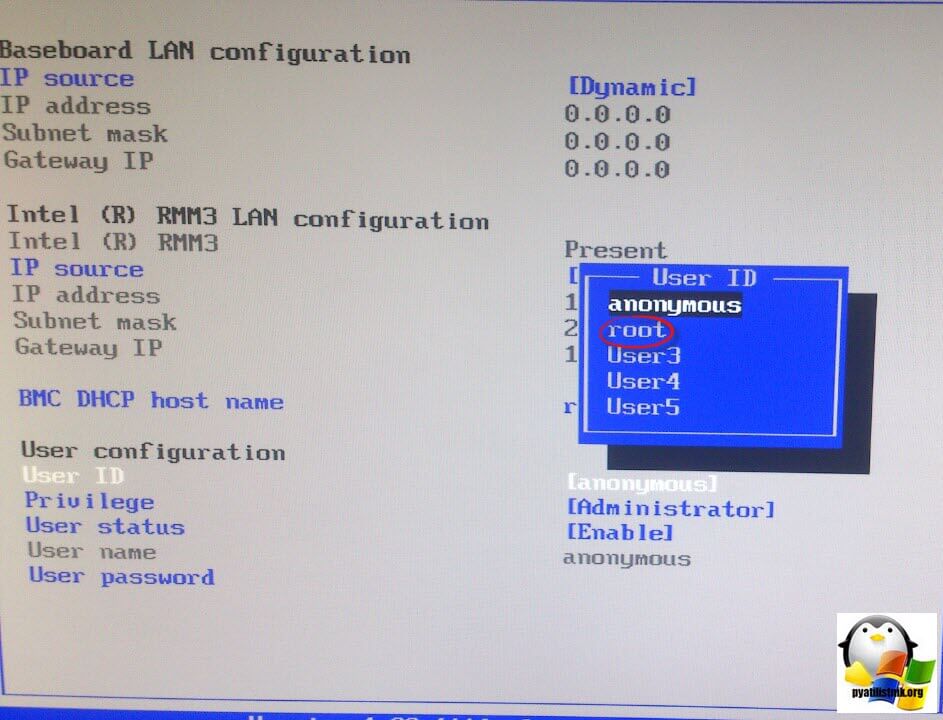

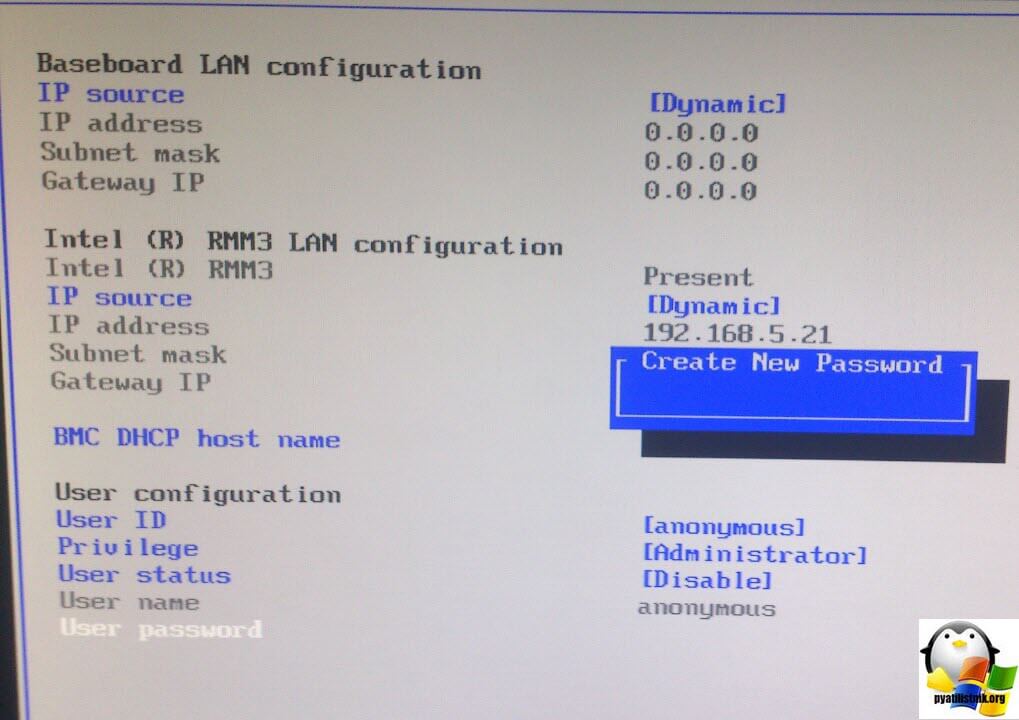

Попав в Server Management вы в поле IP address увидите полученный от DHCP сервера сетевой адрес, в моем случае это 192.168.5.21. По этому ip адресу вы будите заходить в браузере веб-интерфейс. Чуть ниже вы увидите имя вашего сервера (host name), у меня это rmm_ex01. Очень важный вопрос, это вопрос о безопасности. Убедитесь, что у вас учетная запись anonymous в состоянии Disable (выключена), так как зная ее стандартный пароль можно взломать и очень сильно навредить серверу и службам, работающим на нем.

У данной прошивки BMC есть возможность предоставить доступ для управления сервером, через порт управления для 5 пользователей, и два из них системные. Так как мы выключили с вами учетную запись anonymous, то настроим пароль для root,

Щелкаем по User password и задаем два раза, один и тот же пароль.

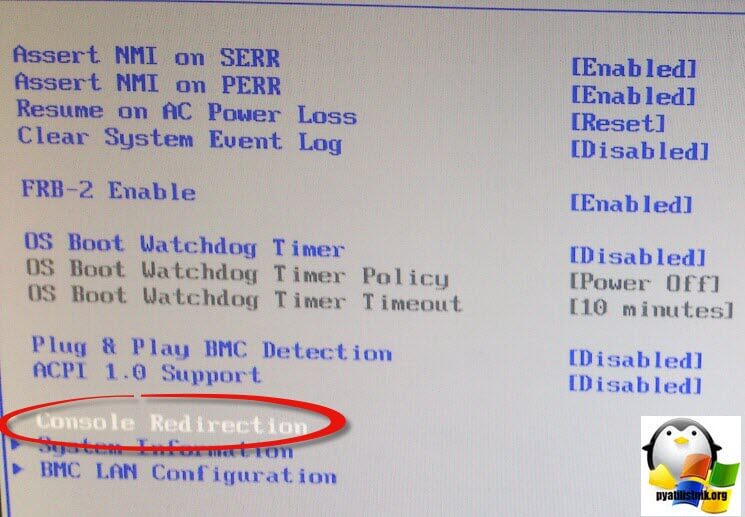

Еще сразу хочу вам посоветовать включить Java консоль управления, называется она у Intel BMC порта Console Redirection, переходим в этот пункт BIOS.

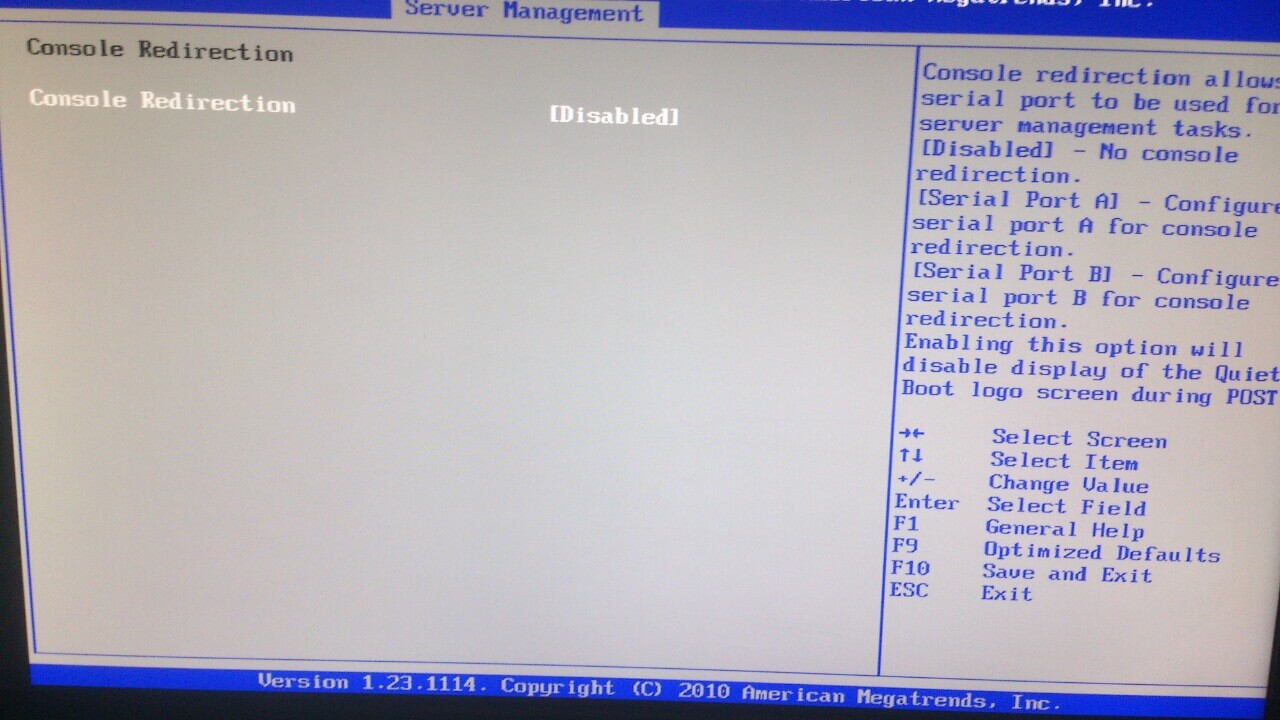

И ставим у Console Redirection состояние Enable.

Открываем браузер и пробуем залогиниться. Далее мы более детально разберем основные настройки BMC порта, вы сами увидите его удобства.

Настройка intel remote management module 3

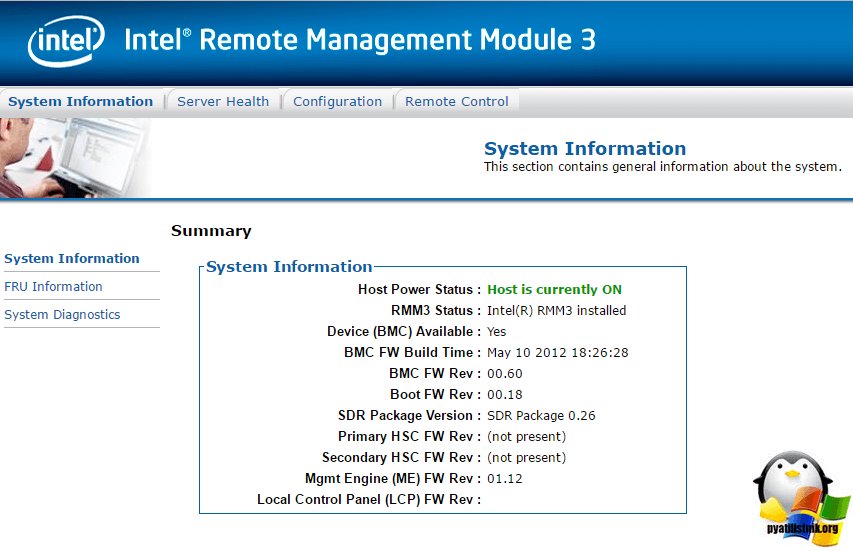

И так у меня есть сервер intel S5520UR, давайте теперь пробежимся по основным настройкам remote management module. Самым первым, что вы увидите это вкладка System Information, тут очень много полезной информации:

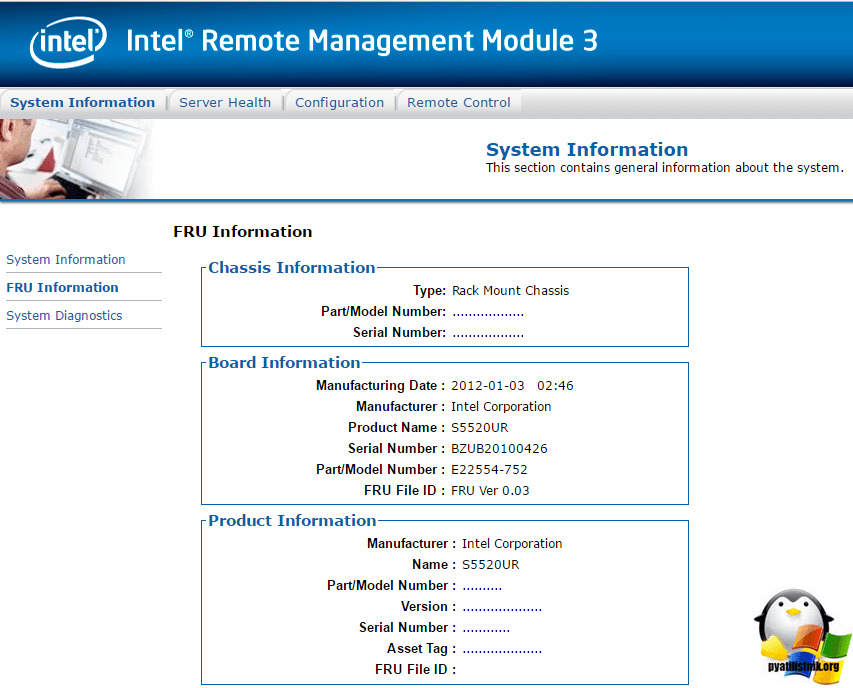

Переходим на вкладку FRU Information, я вам уже рассказывал про fru номера у IBM, если кто не знает эти номера очень часто спрашивают представители технической поддержки вендора. Так же вы тут обнаружите все серийные номера.

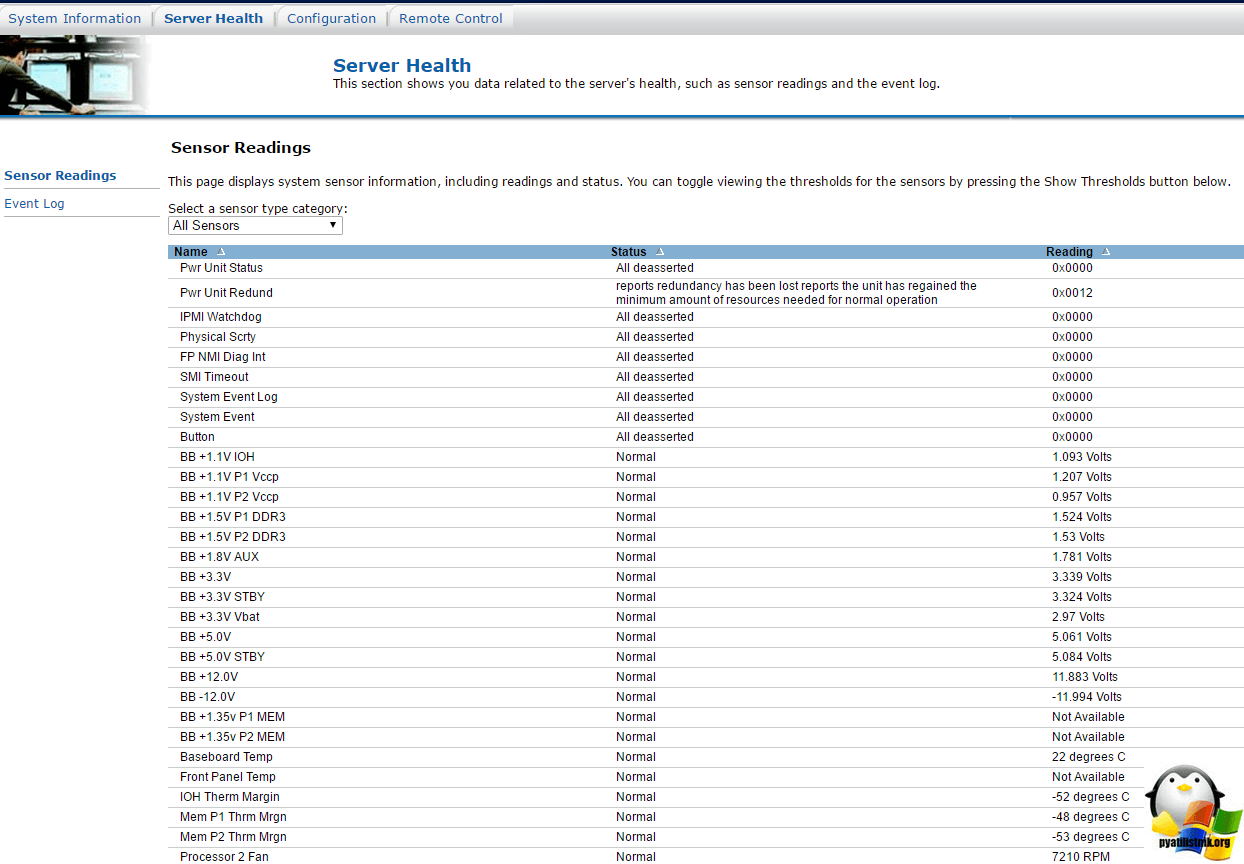

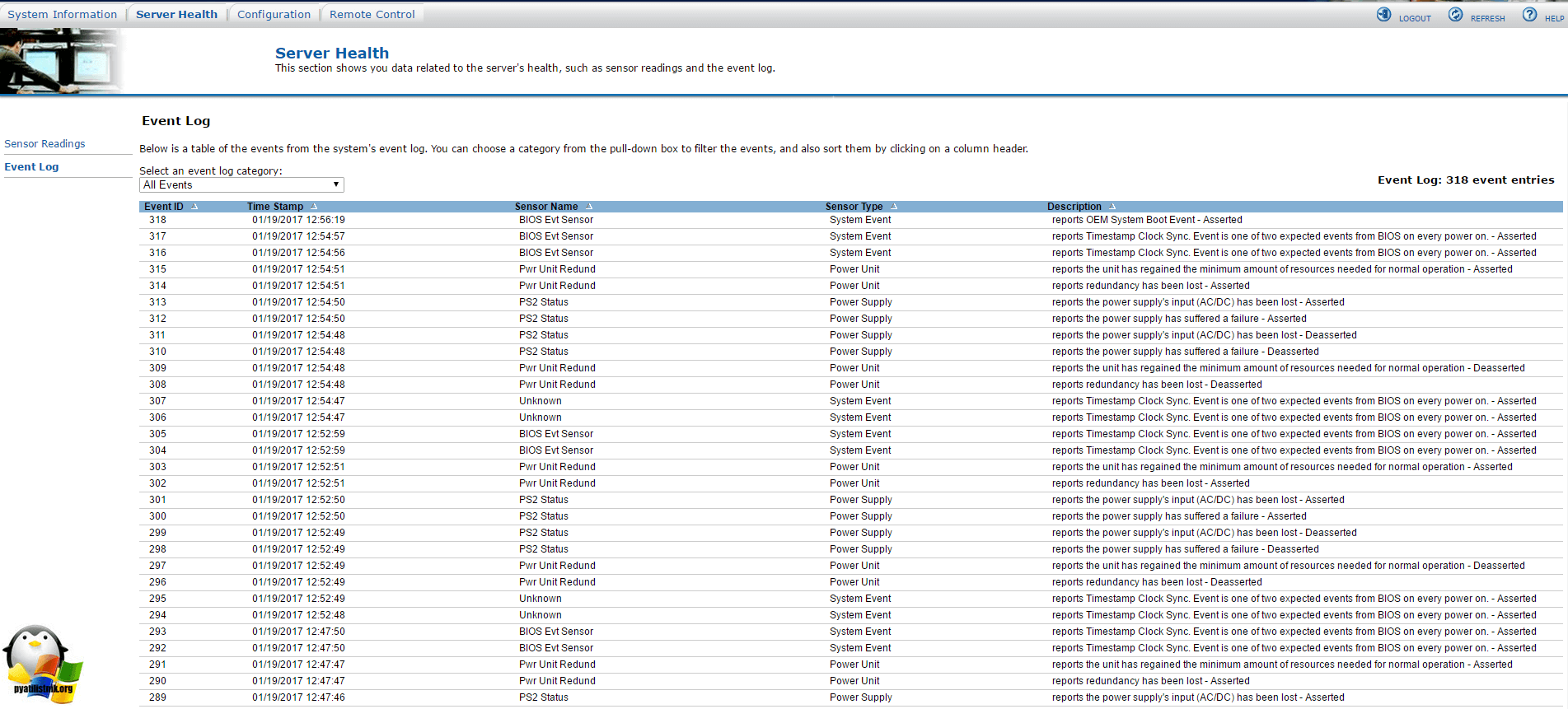

Далее переходим на вкладку Server Health, в ней вы увидите датчики проверки всевозможных компонентов сервера intel s5520ur, их кстати можно по SNMP мониторить.

Чуть ниже пункт Event Log, в котором записываются все события, происходящие с сервером.

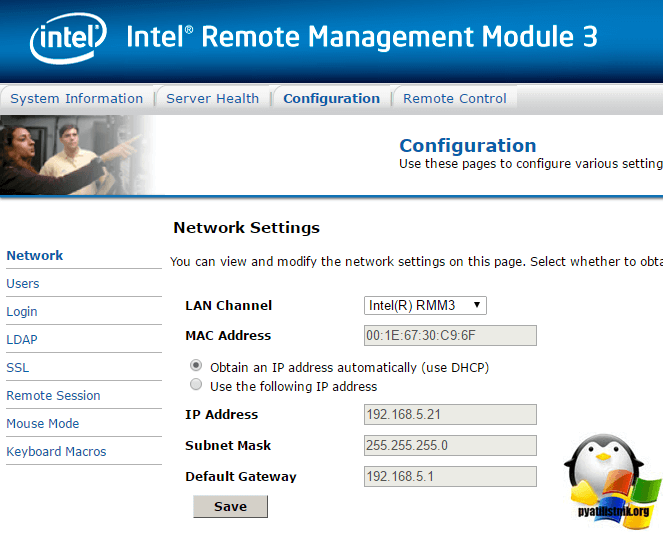

Переходим в пункт Configuration, первым пунктом тут будет Network. В нем можно изменить ip адрес.

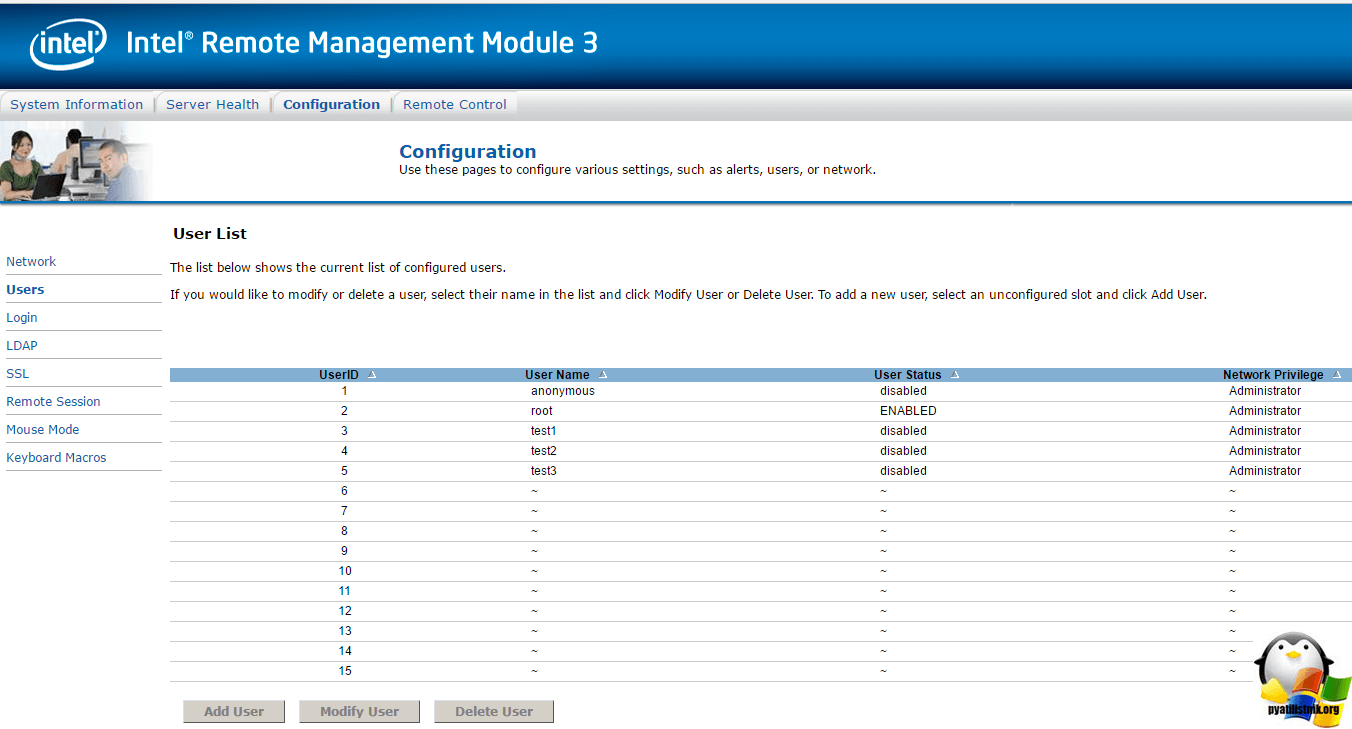

В пункте Users вы увидите, уже не 5 слотов для пользователей, а 15 и сможете тут их администрировать, выдавая нужные права и задавая пароли.

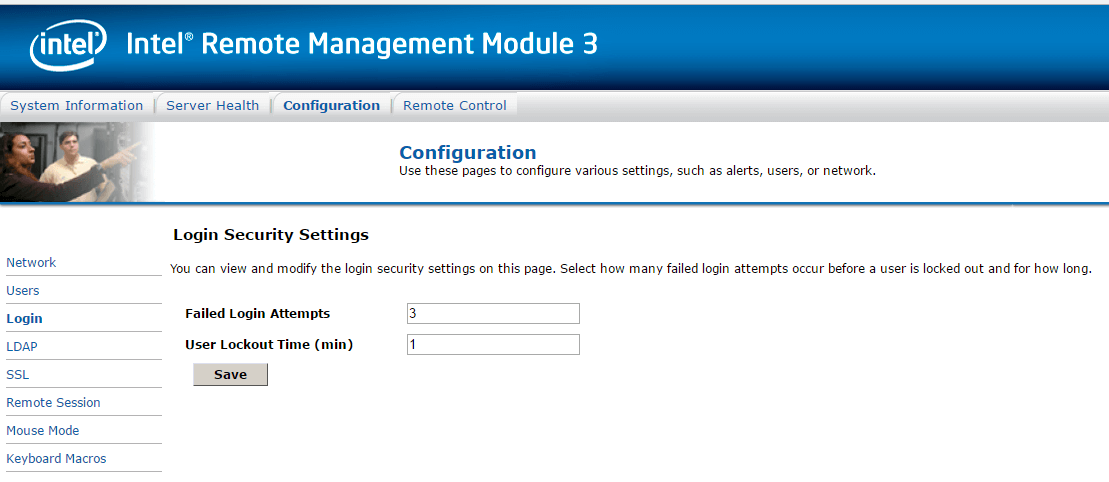

В пункте Login вы сможете задать некоторые политики безопасности для сервера s5520ur, а именно:

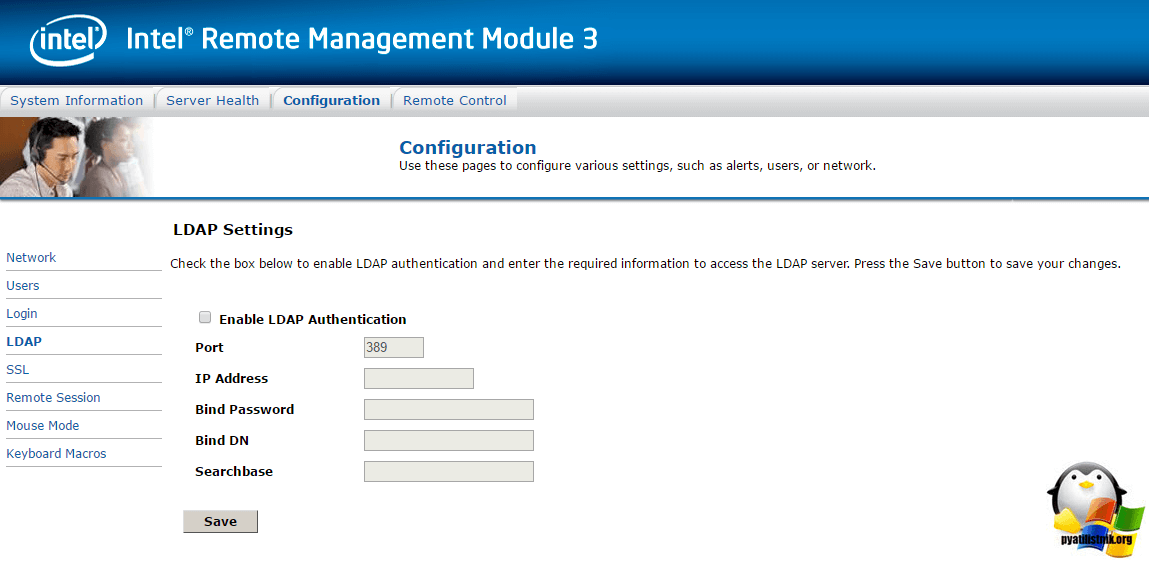

Далее самое удобное это LDAP, это возможность настроить аутентификацию сервера через контроллер домена Active Directory. Все, что от вас потребуется заполнить поля.

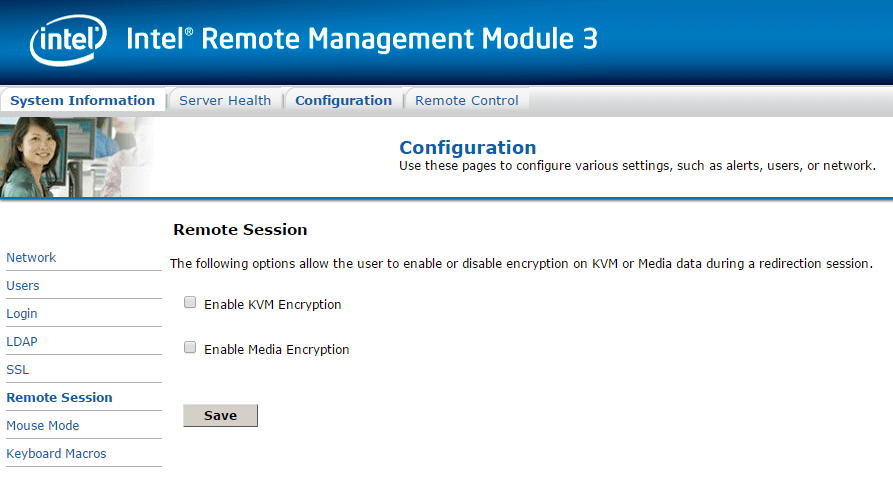

Remote Session позволяет шифровать трафике при удаленном подключении, еще больше будет безопасности, но и ресурсов будет тратиться побольше.

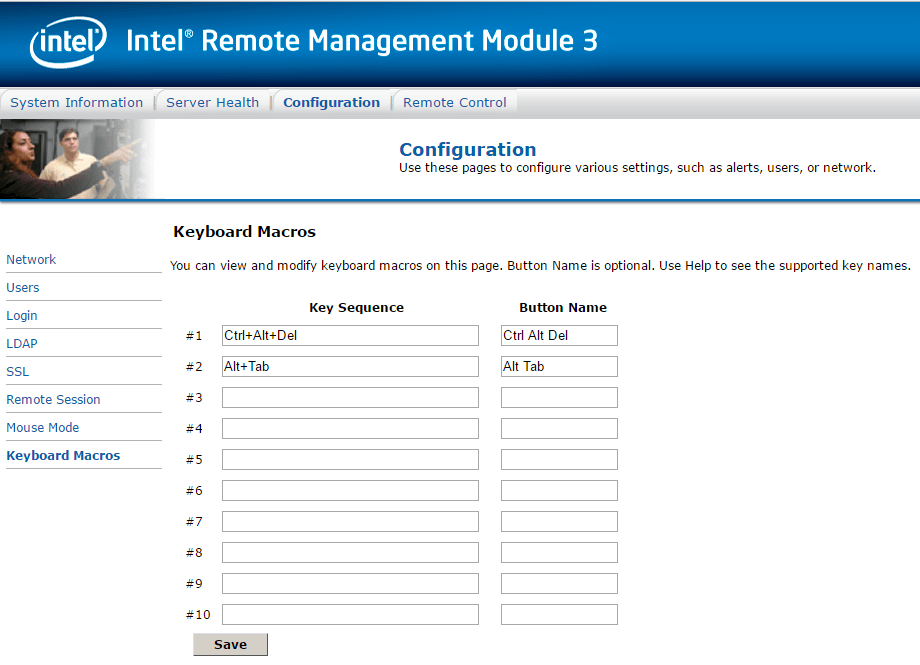

Очень полезный пункт это Keyboard Macros, нужно это для того, чтобы вы заранее задали комбинации клавиш, для KVM консоли.

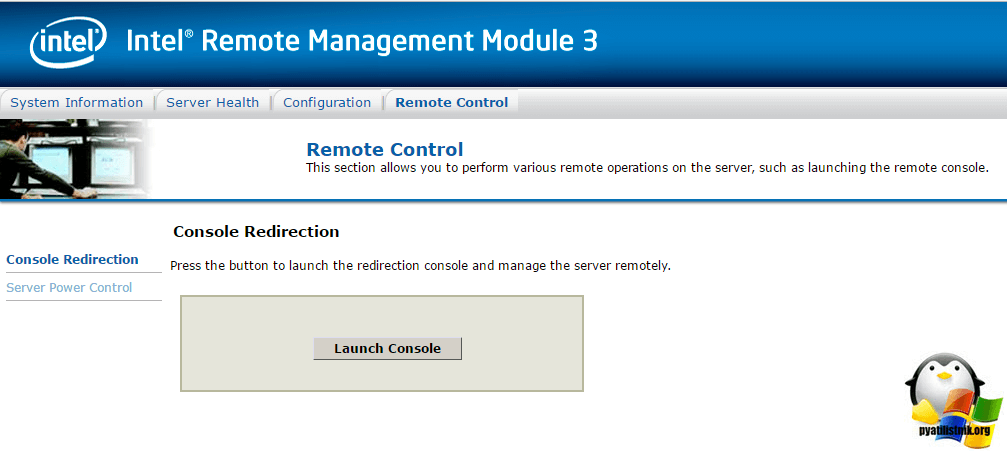

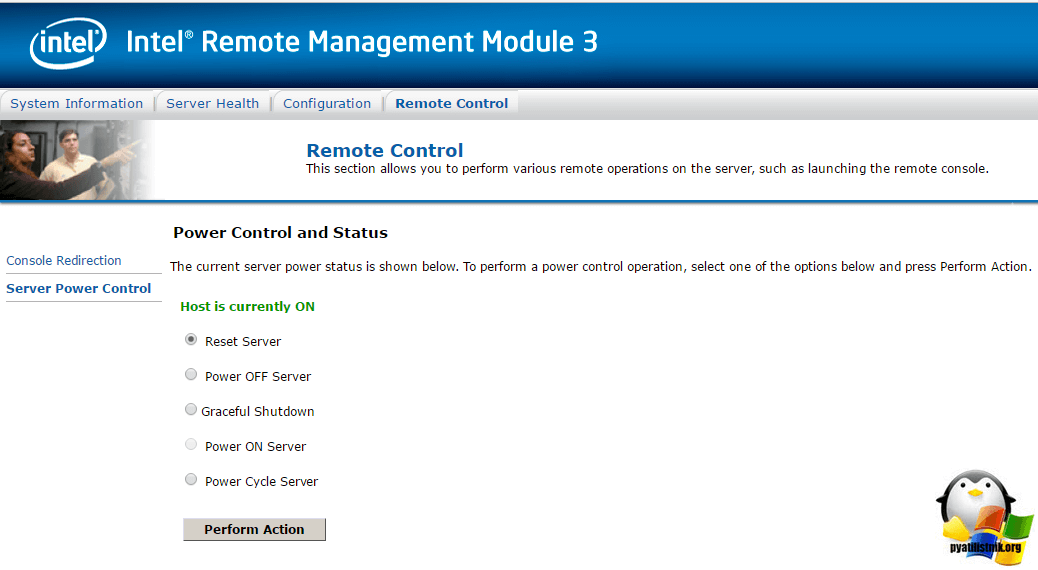

И переходим к последним пунктам Remote Control, тут в параметре Console Redirection вы сможете запускать Java KVM окно и видеть все, что происходит на экране сервера, будто вы работаете за ним физически.

Ну и естественно удаленное управление включением и выключением сервера, BMC у intel S5520UR умеет все это делать, через пункт Server Power Control.

Как видите настроить BMC порт у серверов Intel очень просто, а дальнейшее управление через remote management module 3, вызовет только положительные эмоции, функционала конечно меньше чем у других вендоров, но администрировать пойдет.

Supermicro — прошиваем IPMI (Redfish, BMC) через UI

Недавно писал, что для серверов Supermicro SYS-6018R-MT вышла новая прошивка REDFISH_X10_372. Будем её ставить. Ставить прошивку можно без перезагрузки сервера. Инсталляция прошивки на Supermicro SYS-6018R-MT ничем не отличается от установки IPMI (Redfish, BMC) на другие сервера и платы Supermicro.

Немного о том, что обновляем. Файл прошивки называется Redfish. Файл инструкции в комплекте «IPMI Firmware Update_NEW.doc». Файл для платы с управлением питания называется SMT_X10_CB3_120 с описанием «BMC Firmware». Я так и не понял как именно правильно называть то, что прошивается.

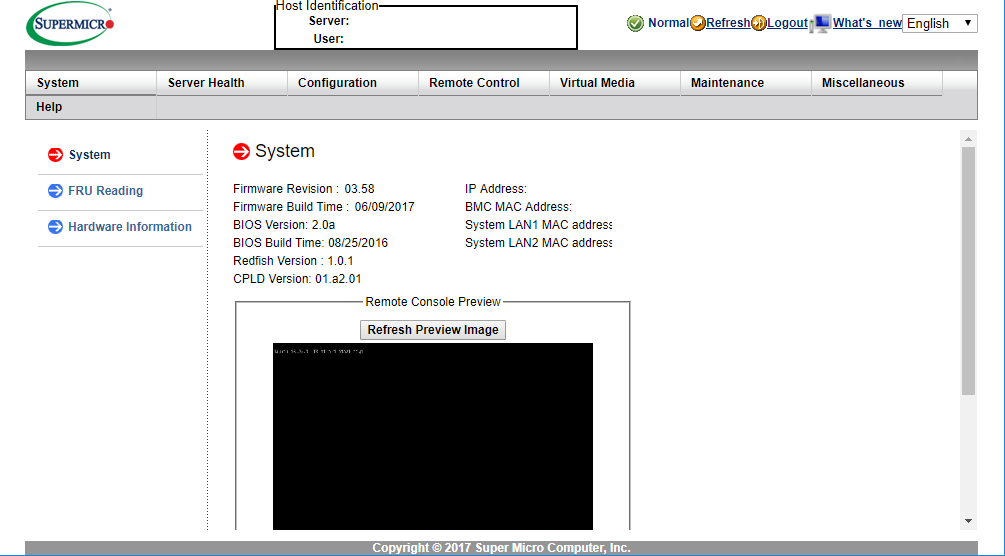

Заходим в веб интерфейс:

Текущая версия 03.58. Переходим в раздел Maintenance > Firmware Update:

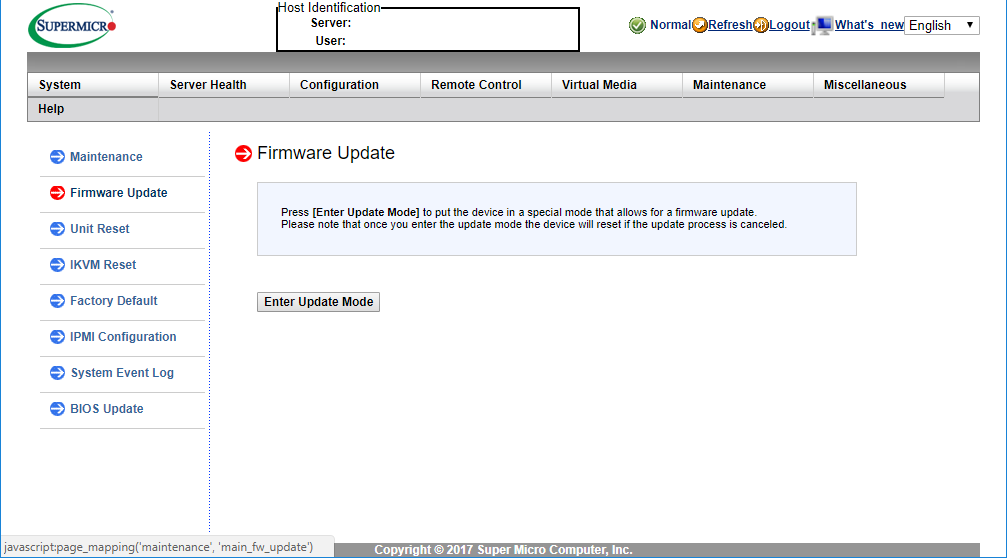

Кликаем Enter Update Mode.

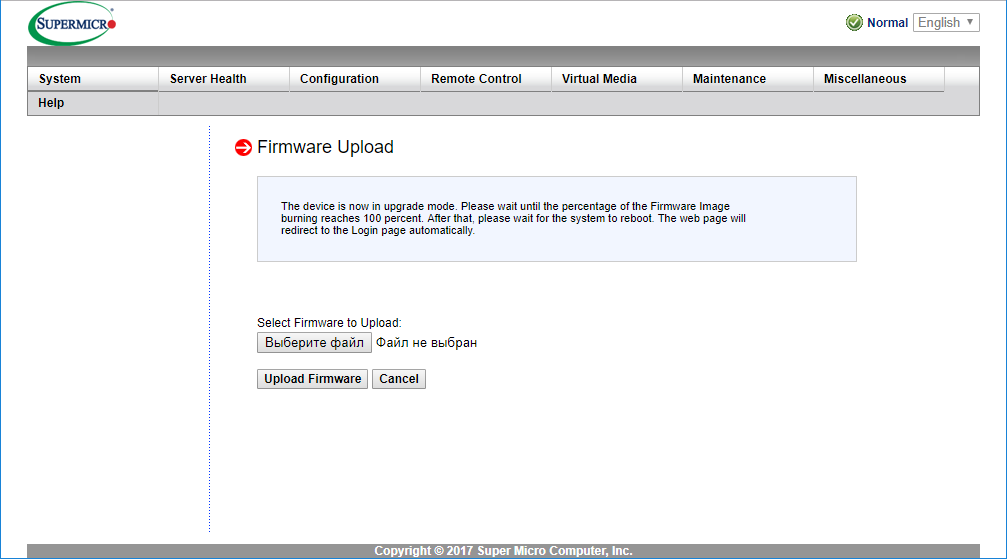

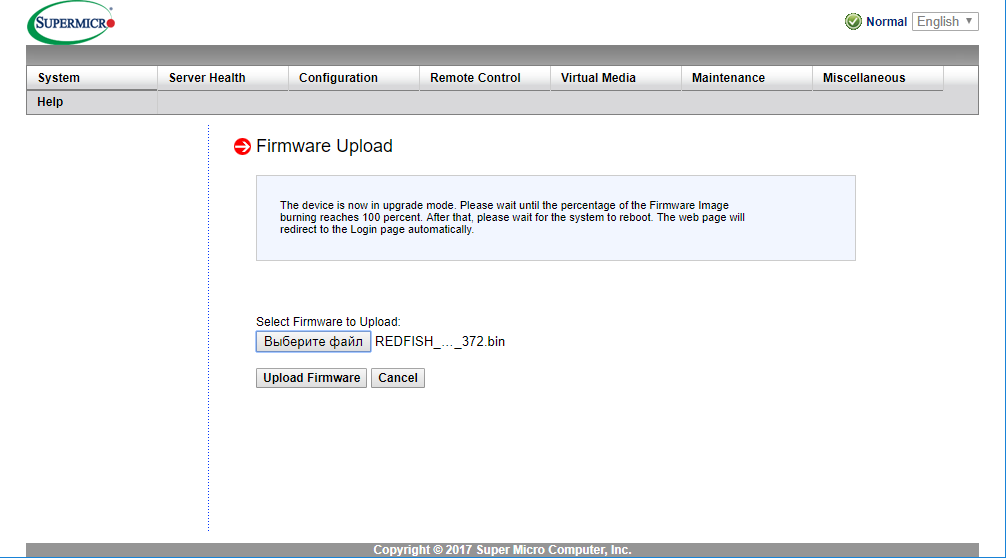

Выбираем файл. Новый прошивка для нашего сервера REDFISH_X10_372.bin:

Кликаем Upload Firmware.

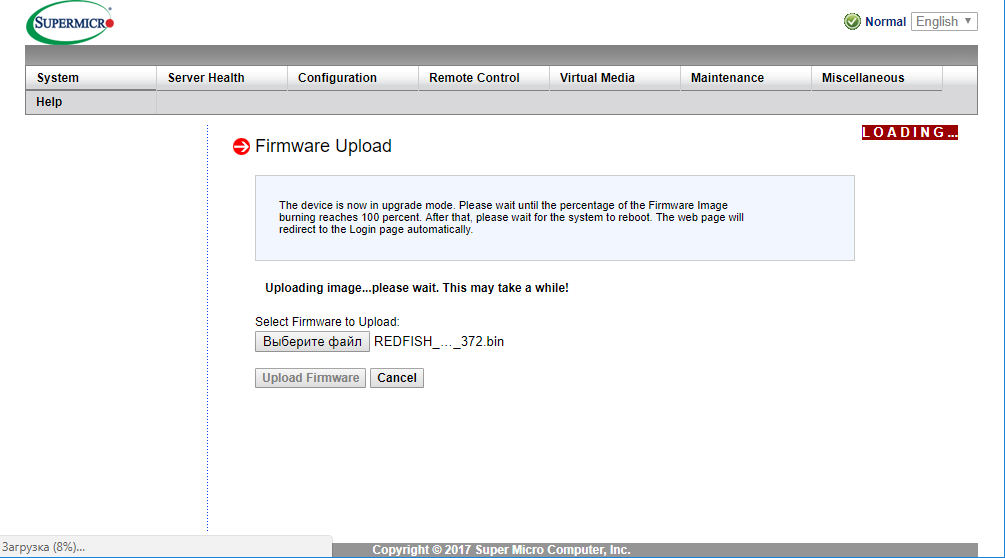

Ждём загрузки. Внизу можно посмотреть процент.

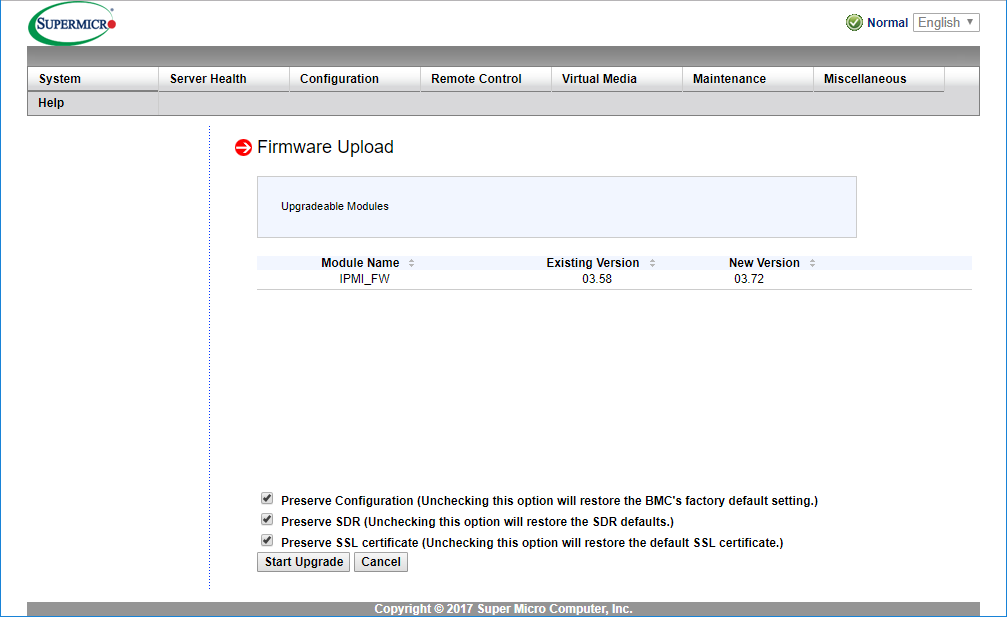

После загрузки видим IPMI_FW текущую и будущую версии. Кликаем Start Upgrade.

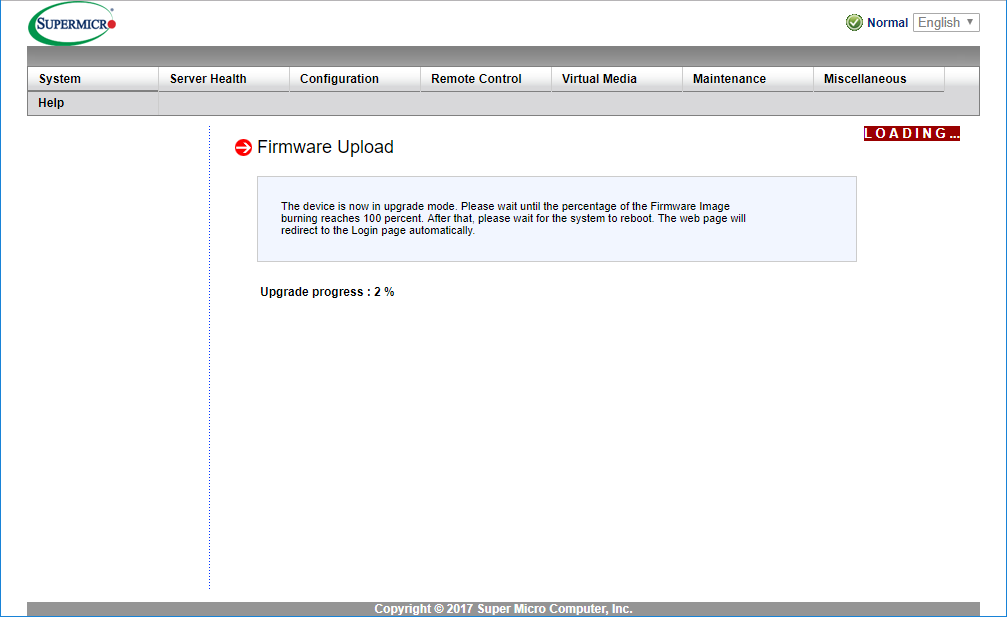

Бегут проценты, ждём.

Подтверждаем действие. Данный клик ни на что не влияет, окно просто для того, чтобы мы не скучали.

Rebooting. Тоже, чтобы мы не скучали.

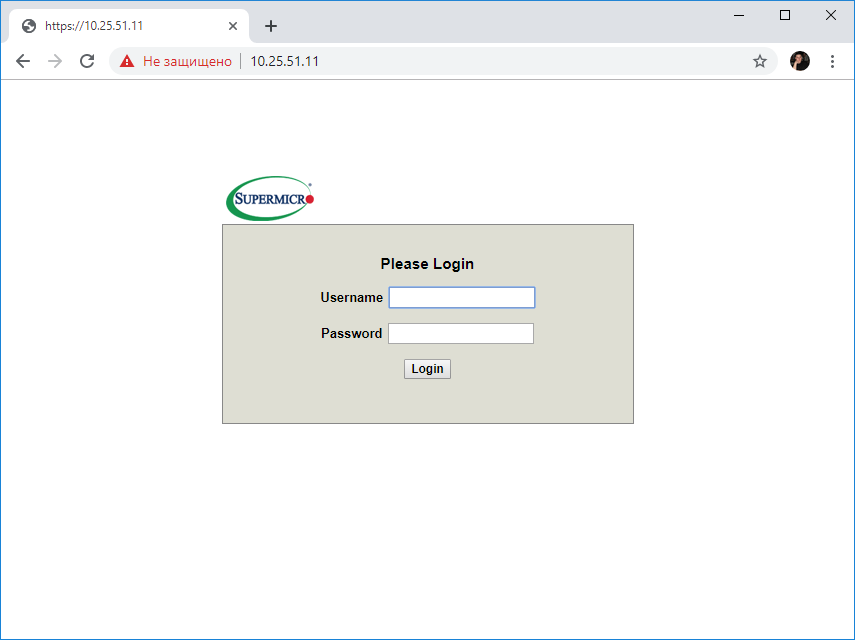

После перезагрузки IPMI (Сервер не перезагружается, продолжает работать в прежнем режиме) выполняем вход.

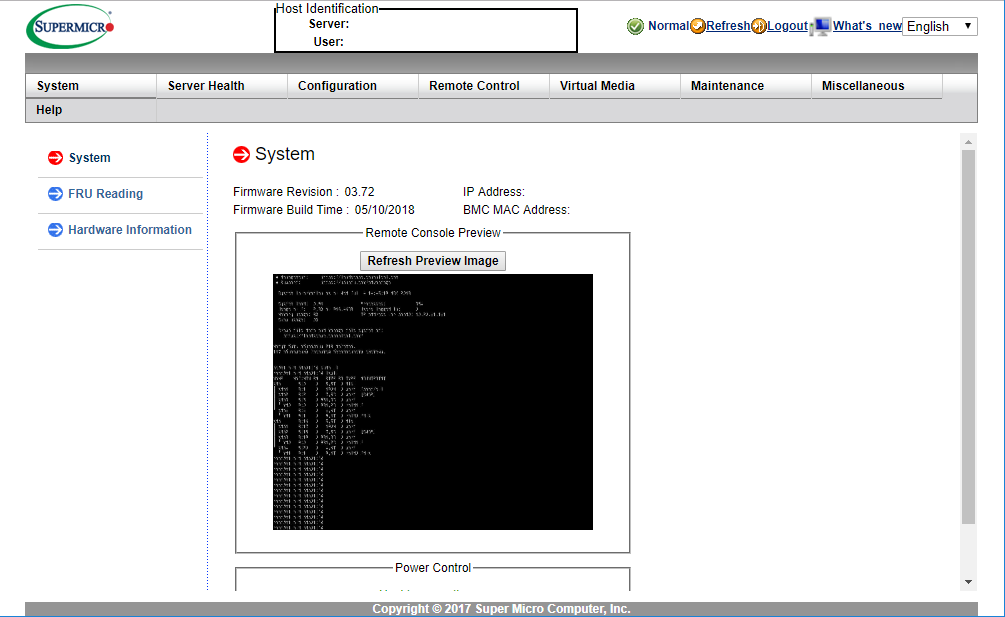

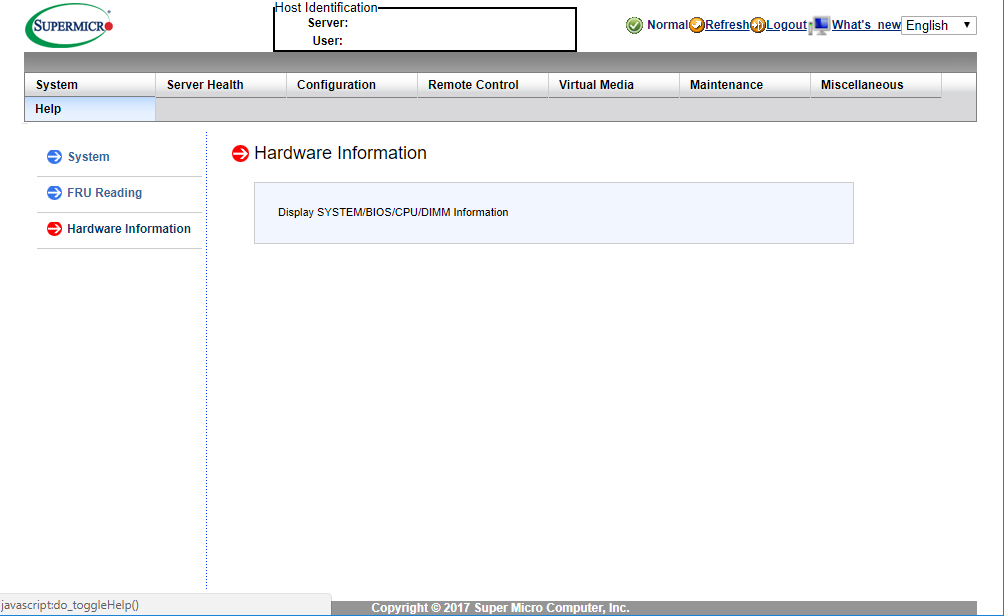

И видим, что новая версия 03.72. Однако, стало меньше инфы. А в разделе Hardware Information пустовато:

Не пугаемся, это временно. Информация появится через N-дцать минут.

Мы прошились. Таким же образом можно делать downgrade.

Безопасность прошивок на примере подсистемы Intel Management Engine

В предыдущей статье был описан ход исследования безопасности прошивок промышленных коммутаторов. Мы показали, что обнаруженные архитектурные недостатки позволяют легко подделывать образы прошивок, обновлять ими свитчи и исполнять свой код на них (а в некоторых случаях — и на подключающихся к свитчам клиентах). В дополнение, мы описали возможности закрепления внедряемого кода на устройствах. Подчеркнули низкое качество кода прошивок и отсутствие механизмов защиты от эксплуатации бинарных уязвимостей.

Мы обещали привести реальный пример сильной модели безопасности прошивок, где модификация исполнимого кода является очень нетривиальной задачей для потенциального злоумышленника.

Встречайте – подсистема Intel Management Engine, самая загадочная составляющая архитектуры современных x86-платформ.

Введение

Для начала, основательно разберёмся в предметной области. Что это такое, откуда и зачем появилось?

В 2005 году компания Intel представила Active Management Technology (AMT) версии 1.0 — решение для удалённого администрирования (управление, инвентаризация, обновление, диагностика, устранение неполадок и т.д.) и защиты десткопных компьютерных систем, своего рода аналог технологии Intelligent Platform Management Interface (IPMI), использующейся в серверах.

[рисунок взят отсюда]

А ещё этот микроконтроллер начинает работать при подаче питания на материнскую плату компьютерной системы (т.е. при подключении компьютера к электрической сети, ещё до того, как пользователь нажмёт кнопку Power).

Итак, Management Engine всегда включён, но использование возможностей AMT требует активации (подразумевает задание пароля, сетевых параметров,… ) в BIOS setup, а точнее в MEBx setup:

[скриншот взят отсюда]

Похвально, что дефолтный пароль («admin») при первом входе обязательно требуется изменить на новый, удовлетворяющий определённым требованиям: минимум 8 символов, среди которых должны присутствовать хотя бы одна цифра, одна заглавная буква и один спец. символ.

AMT 1.0 была реализована на интегрированном в южный мост чипсета (Input/Output Controller Hub, ICH) сетевом модуле Intel 82573E series Gigabit Ethernet Controller.

Затем, в 2006 году, начиная с AMT версии 2.0, микроконтроллер перенесли в северный мост чипсета (Graphics and Memory Controller Hub, GMCH). Именно тогда подсистему наименовали в Intel Management Engine (ME) версии 2.0.

[рисунок взят отсюда]

Одновременно с этим появился бренд Intel vPro, который обозначал комплекс реализованных на основе Intel ME технологий: AMT, Trusted Execution Technology (TXT) и Virtualization Technology (VT). Позже в этот список вошли Identity Protection Technology (IPT) и Anti-Theft (AT).

Тогда же Intel ME наделили ещё большим количеством впечатляющих возможностей, среди которых — полный доступ ко всему содержимому оперативной памяти компьютера через внутренний DMA-контроллер, а в дальнейшем появилась возможность мониторинга видеопотока, выводящегося на монитор (правда, только в случае использования встроенного графического ядра).

AMT тоже не стояла на месте и активно развивалась: изменялся состав используемых протоколов (например, добавилась поддержка HTTPS через порт 16993), в версии 6.0 для удалённого администратора появилась фича Remote Desktop, она же KVM (Keyboard Video Mouse), и прочее.

Подробнее про развитие Intel AMT можно почитать здесь.

Тем не менее, из-за высокой стоимости реализации, эта подсистема присутствовала, за несколькими исключениями, только на материнских платах с чипсетами Intel линейки Q:

| GMCH | ICH | ME/AMT version |

|---|---|---|

| Q965 | ICH8 | ME 2.x (AMT 2.x) |

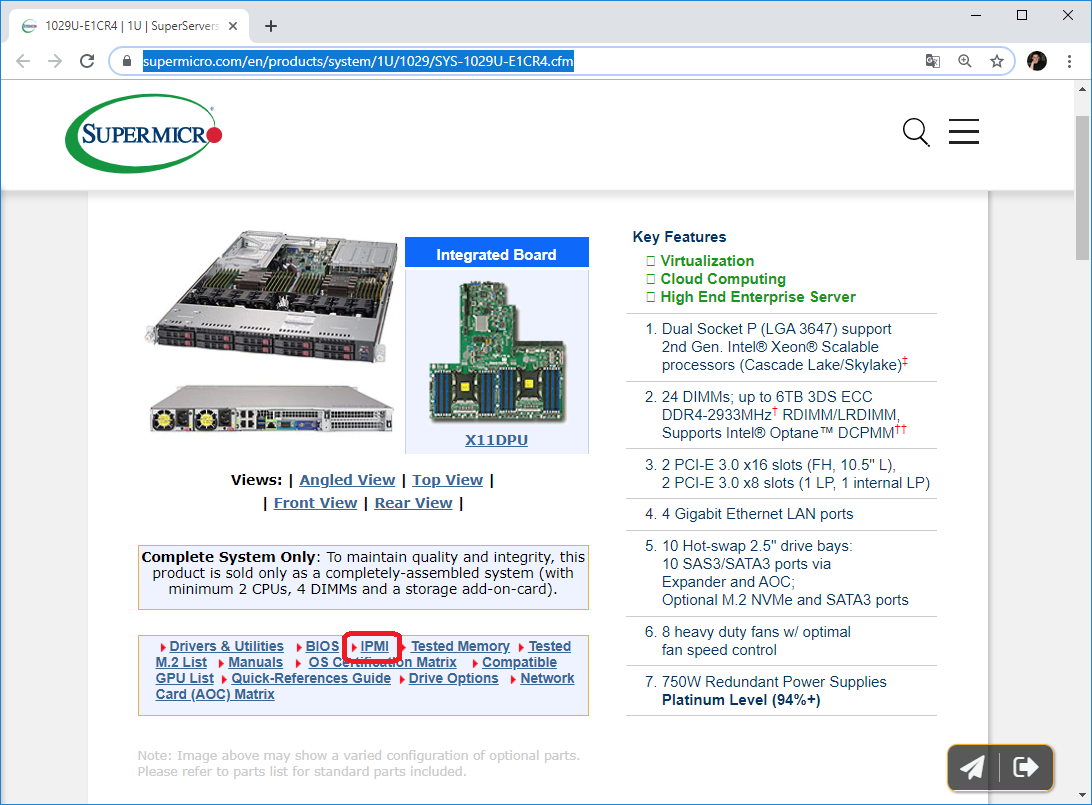

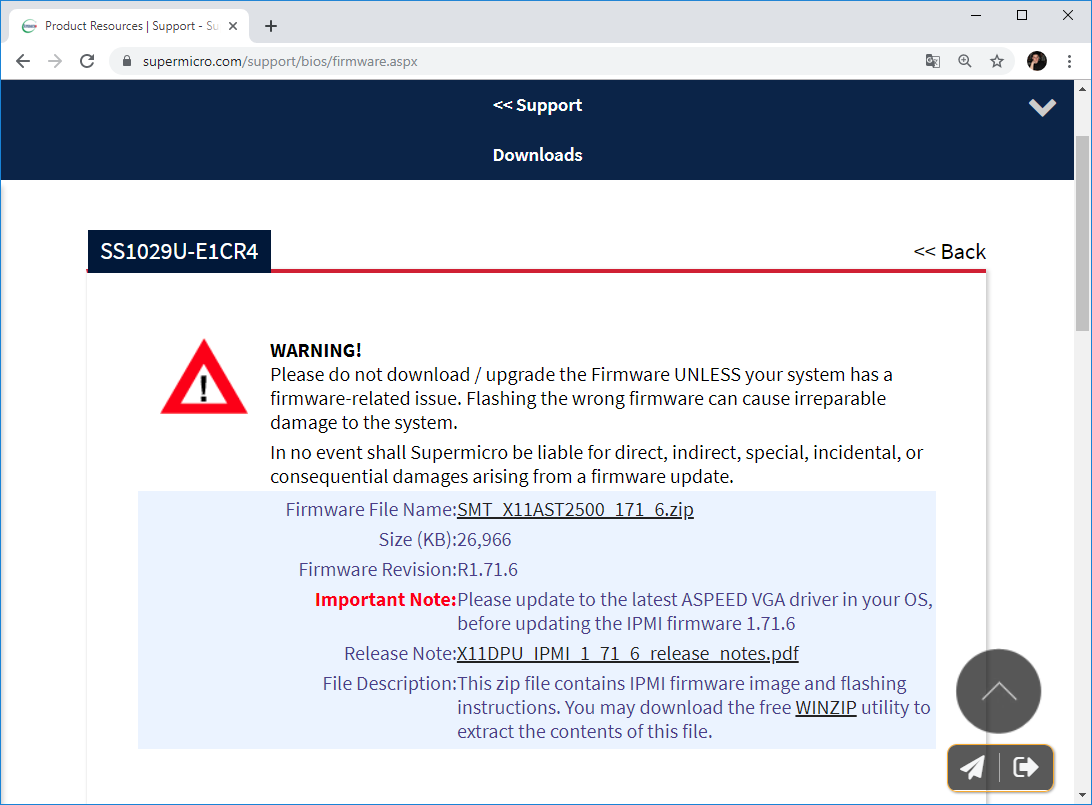

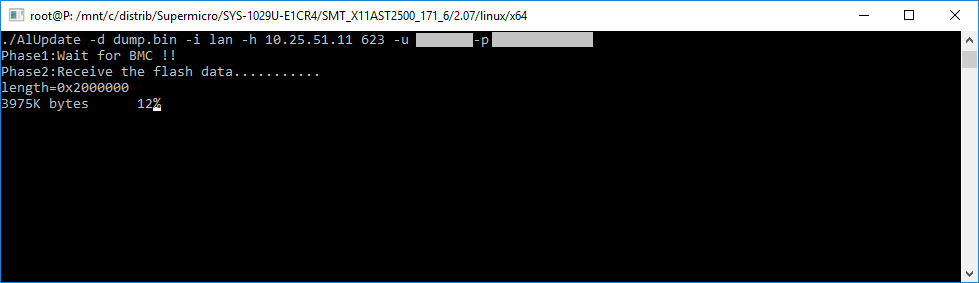

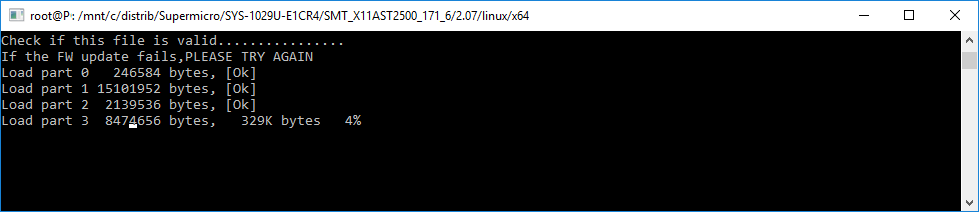

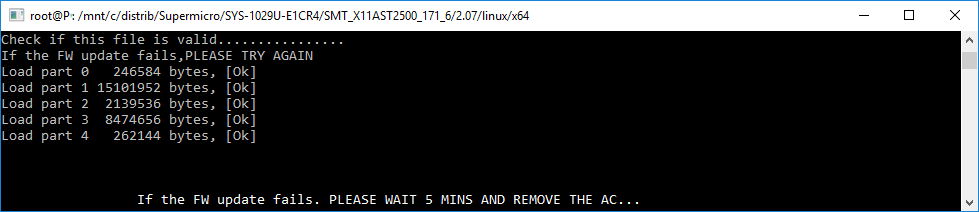

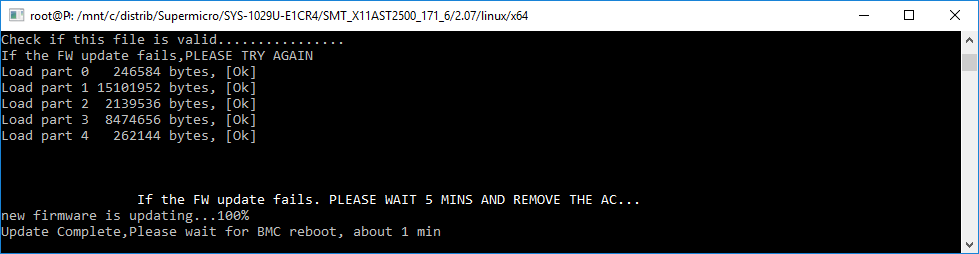

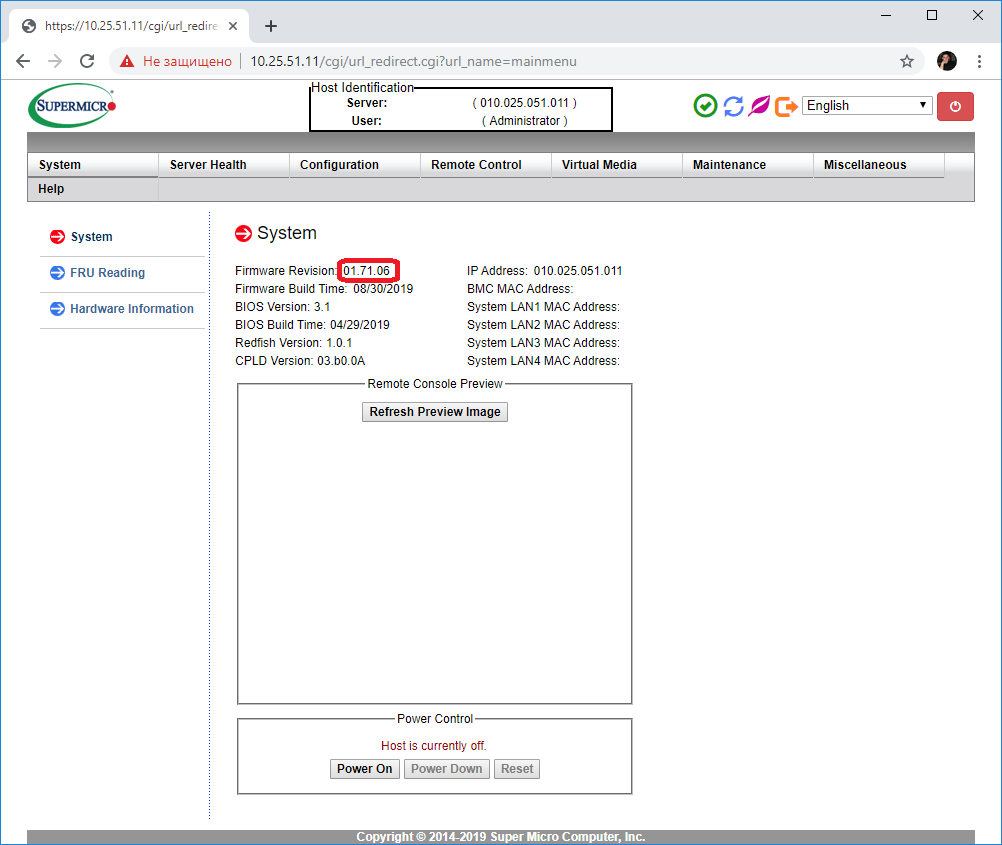

| GM965 / GME965 / GL960 / GLE960 / PM965 | ICH8M | ME 2.5.x (AMT 2.5.x) Список литературы1. A. Kumar, «Active Platform Management Demystified: Unleashing the Power of Intel VPro (TM) Technology», 2009, Intel Press. 2. Xiaoyu Ruan, «Platform Embedded Security Technology Revealed: Safeguarding the Future of Computing with Intel Embedded Security and Management Engine», 2014, APress. Supermicro — прошиваем IPMI (Redfish, BMC) по сети в Windows или LinuxБудем обновлять прошивку IPMI (Redfish, BMC) сервера Supermicro. На этот раз сделаем это не через Web интерфейс, а по сети. Работать будем в Windows 10 с помощью подсистемы Linux, поэтому, инструкция также подходит для Linux-машин. Причина выбора данного способа прошивки проста. Таким способом мы можем не только установить прошивку, но и снять дамп текущей. Это мне нужно для того, чтобы откатиться обратно на заводские настройки, если после прошивки что-то пойдёт не так. СсылкиТестовый стендОбновлять будем IPMI у сервера Supermicro SYS-1029U-E1CR4, текущая (заводская) версия прошивки IPMI — 1.69. Работаю с рабочей станции с ОС Windows 10 (64 bit), соединённой с сервером по сети. IP адрес сервера 10.25.51.11. ПрошивкаЗаходим на страничку сервера: Переходим по ссылке IPMI. Видим, что появилась новая прошивка R1.71.6. Имеется примечание:

В сервере Supermicro SYS-1029U-E1CR4 стоит материнская плата X11DPU с чипсетом Aspeed AST2500 BMC. На сайте https://www.aspeedtech.com/support.php имеются драйвера для Windows/Linux/FreeBSD/Solaris. У меня же планируется установка гипервизора ESXi. И на момент работ мне было непонятно, придётся откатываться или нет. Заводской версии IPMI у меня нет, поэтому, перед началом работ снимем дамп текущей заводской прошивки.

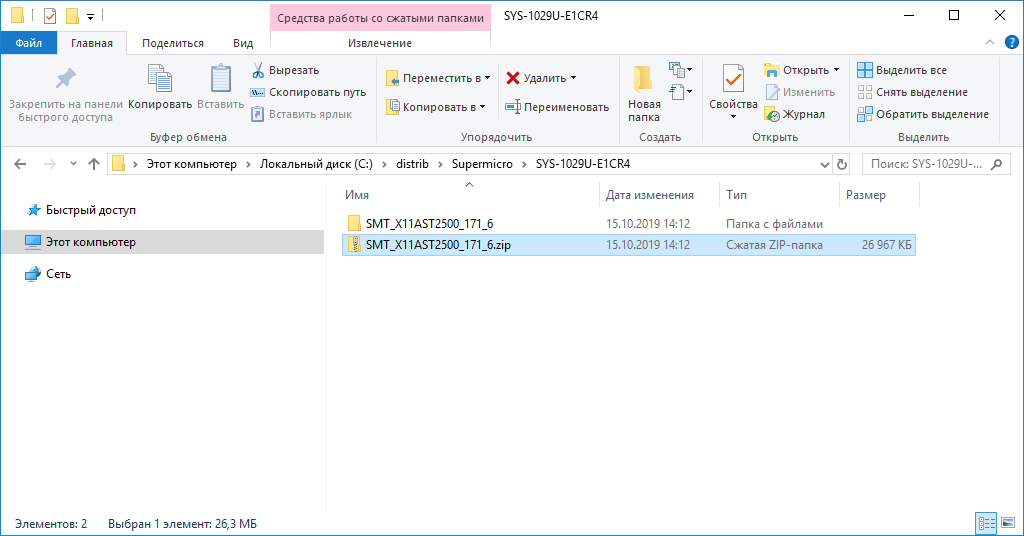

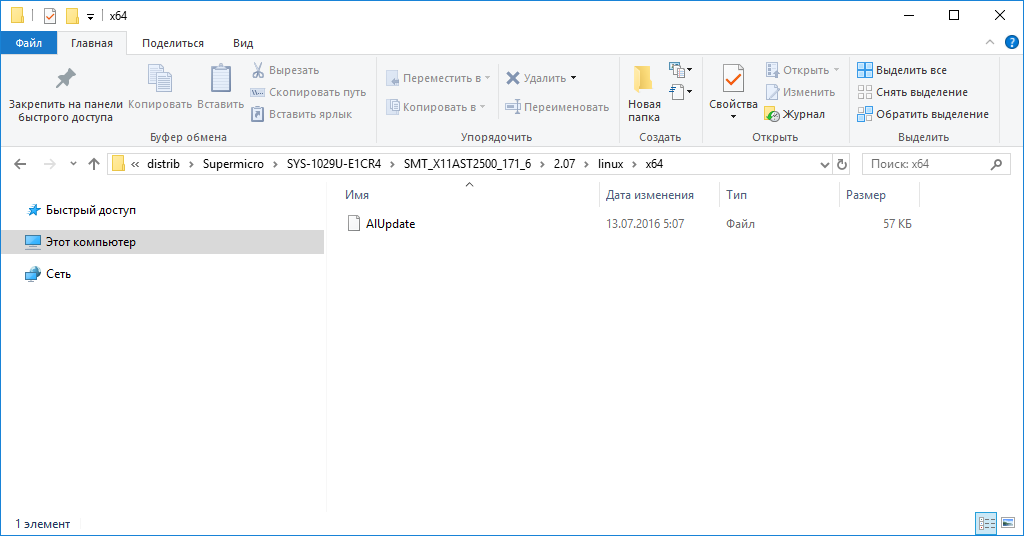

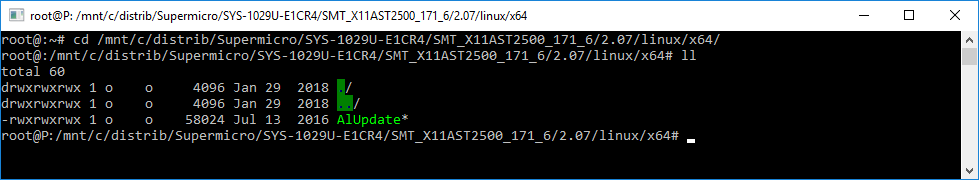

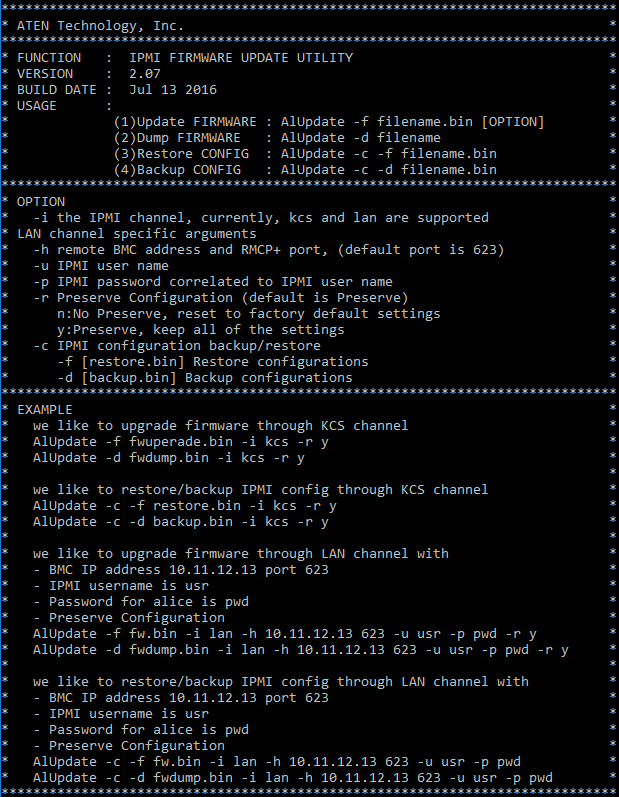

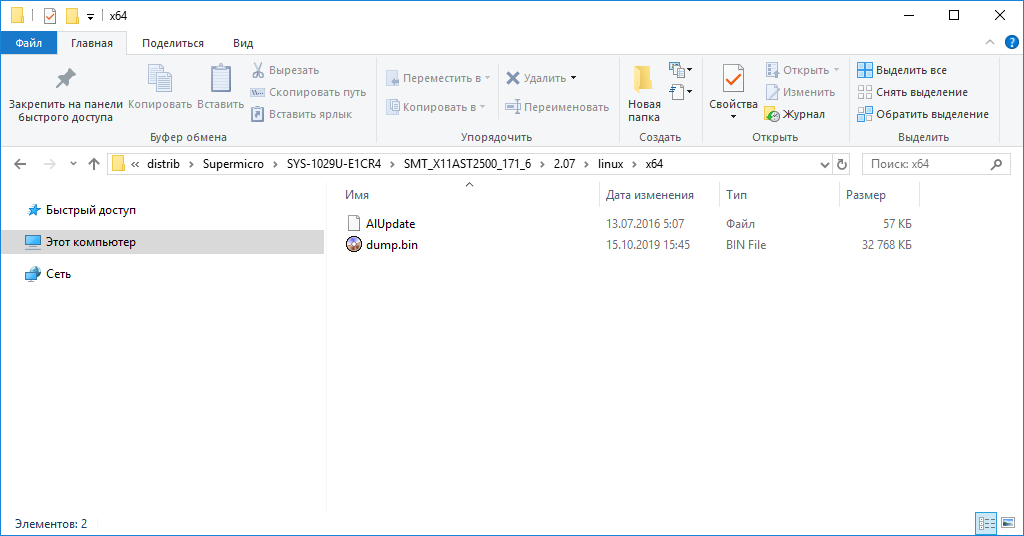

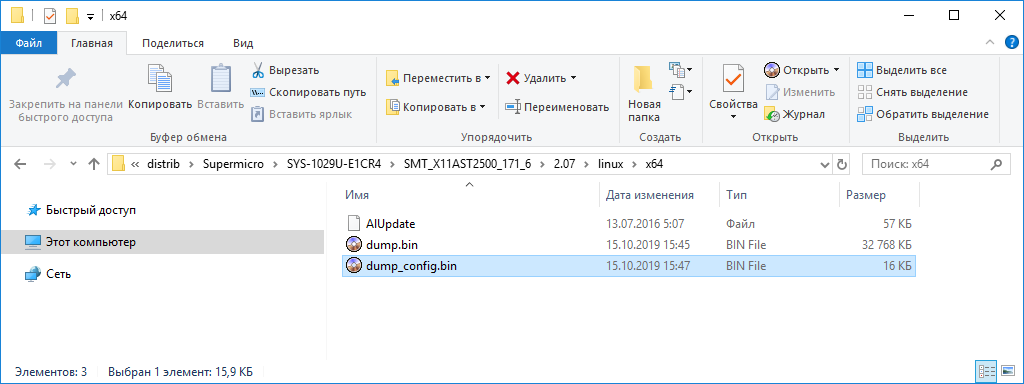

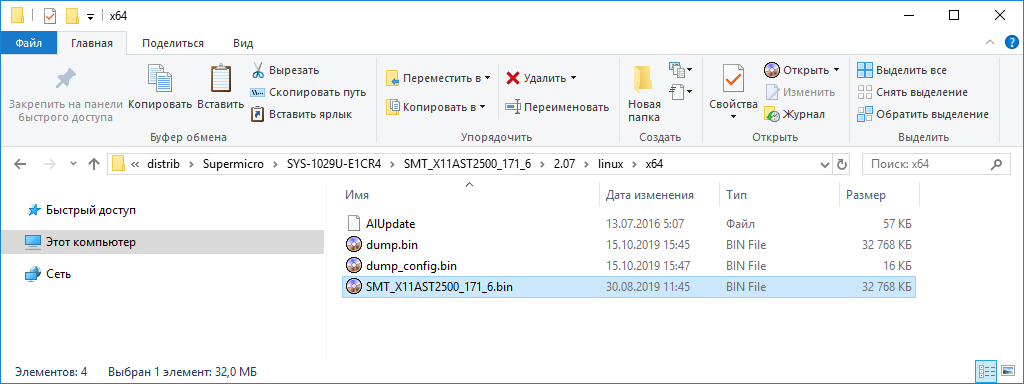

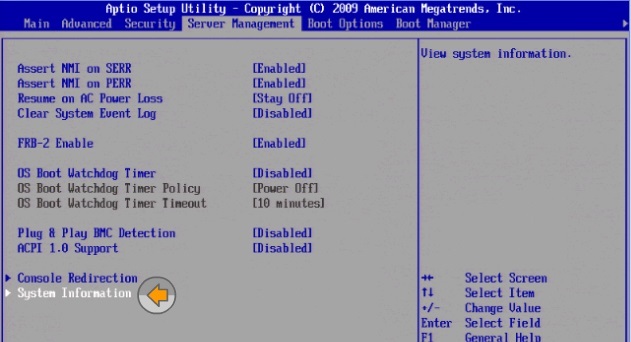

Скачиваем архив SMT_X11AST2500_171_6.zip, распаковываем. Внутри нам понадобится файл прошивки SMT_X11AST2500_171_6.bin и скрипт AlUpdate. Я все операции провожу под рутом. Переходим в директорию со скриптом AlUpdate: Справка по скрипту: Дампим текущую прошивку сервера: Можно сделать дамп конфигурации IPMI: Кладём в папку со скриптом файл новой прошивки. Подключите питание сервера через ИБП. Накатываем новую прошивку: Процесс не быстрый. Проверяем новую версию прошивки. Версия прошивки IPMI обновилась. Дополнительно у нас есть дамп заводской, предыдущей прошивки. Обновление FRUSDR для оптимальной производительности сервера (платформа INTEL)В течении нескольких лет я администрирую пару серверов на платформе INTEL, на которых крутится ИИС, при их запуске и работе возникает такое ощущение, что где-то рядом готовится к взлёту небольшой самолёт. Как выяснилось, причина проста: неправильно сконфигурирован FRUSDR. Для оптимальной производительности сервера необходимо обновить и заново сконфигурировать FRUSDR (Field Replaceable Unit/Sensor Data Record). Поиск в сети инструкции по обновлению и настройки FRUSDR не дал должного результата, так что, изучив документацию от INTEL, решил свести всё в одну статью. Итак, приступаем к обновлению BMC, BIOS, FRUSDR и MEСначала нам необходима сама прошивка: её можно скачать на сайте INTEL. Скачанный архив распаковываем на USB-флешку, для удобства лучше в корень. Ознакомьтесь с файлом Update_Instructions.txt (находится в скаченном вами архиве) – в нем описан процесс обновления, а также минимальные требования к версии DMC для установки данного обновления. Чтобы проверить текущую версию прошивки, заходим в BIOS с помощью F2. Версия BIOS находится на первой вкладке.

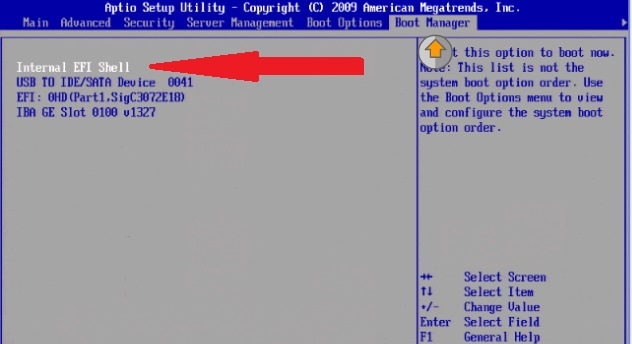

Далее переходим в Boot Manager и выбираем Internal EFI shell.

В Internal EFI shell можно попасть сразу, если во время загрузки системы вызвав Boot Manager (F6)

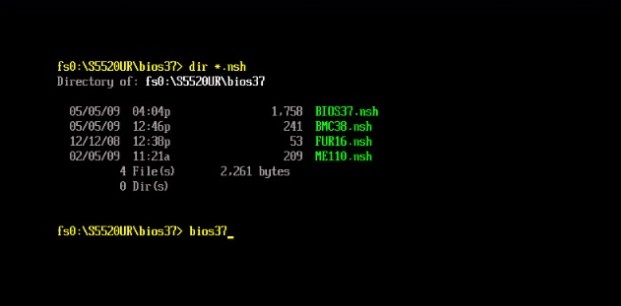

До загрузки EFI в течении 6 секунд можно отменить автоматический запуск startup.nsh (клавиша ESC) для обновления в ручном режиме или дождаться запуска startup.nsh для автоматического обновления BMC, BIOS, FRUSDR и ME, в этом случае обновятся все компоненты, в том числе и FRUSDR. Если по каким-то причинам startup.nsh не запустился или вам необходимы обновления отдельных компонентов, то после загрузки EFI набираем fs0: (если USB носитель был вставлен в процессе загрузки, предварительно введите команду map –r, чтобы система опознала носитель). С помощью команд DOS или Linux перейдите в директорию, где находятся распакованные файл пакета обновления. С помощью команды dir *.nsh можно просмотреть содержимое папки. Обновляем BMCВ данном случае запускаем BMC38 (в зависимости от версии обновляемого ПО имя файла может отличатся) чтобы обновить BMC. Ждем окончания обновления BMC. Обновляем BIOSВводим bios37 (в зависимости от версии обновляемого ПО имя файла может отличатся), чтобы обновить BIOS. Ждем окончания обновления BIOS. Обновляем MEВводим ME110 (в зависимости от версии обновляемого ПО имя файла может отличатся), чтобы обновить ME. Обновление FRUSDRВводим fur16 (в зависимости от версии обновляемого ПО имя файла может отличатся), чтобы обновить FRUSDR. В процессе обновления у пользователя запрашивается информация о конфигурации. Неверно введенные данные в процессе обновления могут привести к неэффективному использованию электроэнергии и системы охлаждения. Убедитесь, что есть необходимые сведения о конфигурации системы перед началом процесса обновления. После запуска fur16.nsh выбираем необходимые элементы для обновления. Нас интересует пункт 3: Update both the SDR and the FRU. Далее, в зависимости от выбранного элемента, будет запрашиваться дополнительная информация. Select the Chassis (Выбор шасси) * Эта информация запрашивается только в том случае, если не удалось автоматически правильно идентифицировать шасси. В этом случае пользователю придётся выбрать необходимый ответ. Если выбрать пункт 5: Other Chassis, то пользователь должен предоставить полные сведения о конфигурации шасси в ответ на следующие вопросы: Q3: Does the system detect chassis intrusion? (Наличие датчика вскрытия корпуса?) Q4: Does the front panel support a NMI button? (Наличие на передней панели кнопки NMI?) Q5: Is CPU Fan 1 installed? (Наличие CPU Fan 1?) Q6: Is Memory Fan 1 installed? (Наличии Memory Fan?) Q7: Is System Fan 1 installed? (Наличие System Fan?) Do you want to update the product info area of the FRU (Y/N)? (Вы хотите обновить информацию о продукте ( Далее ждём завершения обновления, после чего будет предложено перезагрузить систему с помощью кнопки питания на передней панели управления. Запускаем сервер, проверяем версии в BIOS, пользуемся и наслаждаемся оптимальной работой P.S.: Часть скриншотов брал из демонстрации INTEL, так как в планах не было писать статью. Список используемых материалов: Подробная инструкция для обновления FRUSDR; |