Считыватели для мобильной идентификации

Комбинированные считыватели с поддержкой мобильной идентификации ProxWay позволяют создать современную и надежную систему контроля доступа, обладающую высоким уровнем безопасности и удобства эксплуатации. Доступная цена делает возможным построение бюджетного решения для объектов любого размера.

Использование идентификации с помощью мобильного телефона является актуальным направлением развития современного рынка СКУД. Комбинированные считыватели облегчают переход от традиционной системы к более защищенному и удобному использованию мобильных идентификаторов. Благодаря применению интерфейса WIEGAND гарантируется совместимость считывателей с любой существующей системой СКУД, что значительно облегчает ее модернизацию уже существующих систем безопасности.

Мультиформатные считыватели ProxWay

В ассортименте считывателей для идентификации при помощи мобильных устройств представлены различные комбинации режимов идентификации: сочетание с картами доступа EM-Marine, сочетание с картами доступа Mifare, сочетание с pin-кодом. Это позволяет безболезненно и поэтапно заменить устаревшее оборудование СКУД, с максимальным удобством для пользователя.

Стоит отметить, что большинство устройств имеют возможность работы в режиме многофакторной аутентификации, что дополнительно повышает уровень безопасности систем.

Мобильные считыватели с технологией BLE

Использование технологии Bluetooth Low Energy (BLE) для передачи данных от мобильного устройства к считывателю является новым трендом рынка СКУД, получившим свою популярность за счет высокой надежности и удобства эксплуатации.

Защищенность комбинированных BLE считывателей

BLE считыватели ProxWay поддерживают алгоритм шифрования канала передачи данных, соответствующий ГОСТ 28147-89, согласно которому максимальная длина криптографического ключа составляет 256 бит. Для повышения уровня криптозащиты считыватели мобильных идентификаторов поддерживают прикладной алгоритм «Диверсифицированные ключи», специально разработанный в дополнение к стандартным методам шифрования CRYPTO-1 и AES.

Дальность идентификации считывателей для мобильных устройств

Считыватели мобильных идентификаторов и карт доступа могут иметь различную дальность идентификации пользователей в зависимости от выбранного режима работы.

Если режим подразумевает использование pin-кода, то разумеется потребуется непосредственный контакт с устройством. Если считыватель работает в режиме RFID-идентификации — расстояние регулируется технологическими особенностями выбранного режима и, как правило, составляет около 10 сантиметров.

При использовании считывателя для мобильной идентификации по технологии BLE расстояние идентификации зависит от режима, программируемого индивидуально для каждого устройства, и может достигать 6 метров.

PW-Tag – BLE-метка для дальней Hands free идентификации

Преимущества идентификации пользователя при помощи мобильного устройства очевидны и эта технология приобретает все большую популярность. Однако стоит отметить ряд существенных ограничений, не позволяющих использовать смартфон в качестве мобильного идентификатора повсеместно.

Востребованность Hands free идентификации не новость для современного рынка СКУД. Но использование технологии BLE (Bluetooth Low Energy) для защищенного обмена данными между считывателем и идентификатором открывает новые возможности для организации бюджетных систем дальней идентификации.

Бесконтактный мобильный идентификатор в форме брелока PW-Tag является уникальной отечественной разработкой, выпускаемой под торговой маркой ProxWay. По технологии BLE осуществляется как процесс обмена данными со считывателем, так и программирование устройства.

PW-Tag имеет малое энергопотребление (батареи CR2302 хватит на 3 года работы) и небольшие габариты.

Для каждой метки можно выбрать один из трех режимов работы

Режим proximity

Для успешной идентификации PW-Tag необходимо поднести к считывателю на минимальное расстояние (20 сантиметров). Режим подходит для объектов, где точки доступа находятся на небольшом удалении друг от друга и от пользователя (например, коридор административного здания).

Режим Handsfree

Идентификация осуществляется на расстоянии до 1 метра Это режим позволяет решить большинство традиционных задач для крупных производственных объектов. И разговор идет уже не только о системах контроля доступа. На базе оборудования ProxWay можно реализовать эффективную систему учета рабочего времени, патрулирования территории объекта или решить специфические задачи по обеспечению безопасности труда. При этом сотруднику нет необходимости совершать дополнительные действия – достаточно пройти мимо считывателя, имея брелок PW-Tag в кармане или на спецодежде.

Режим auto

Использование меток не только дает возможность Hands free идентификации водителя, но и позволяет осуществлять некоторые функции трекинга неодушевленных объектов и использоваться в логистике. Так, например, PW-Tag позволяет отследить, в каком из цехов сейчас работает погрузчик, на каком объекте находится спецтехника и т.п.

BLE под микроскопом

BLE под микроскопом. Часть 1

Зачем придумали BLE

Как только люди научились передавать информацию без помощи проводов, встала задача передачи данных, используя устройство с батарейным питанием. Проблема в том, что ему должно помогать другое устройство, которое будет постоянно либо прослушивать эфир, либо передавать данные. Проблема возникает в том случае, если и приемник и передатчик имеют батарейное питание. В этом случае приходит на помощь BlueTooth Low Energy (BLE). Он впервые вошел в протокол BlueTooth 4.0. На данный момент уже вышла спецификация BlueTooth 5.0, однако мы будем рассматривать в основном формат BlueTooth 4.0, иногда указывая нововведения для формата 5.0. В качестве одного из устройств обычно выступает смартфон, а второго — батарейный гаджет. Андроид поддерживает BLE с версии 4.3.

Для передачи и приема данных необходима энергия, поэтому поднимают скорость передачи данных, что бы в единицу времени успеть передать больше информации. Для этого в BLE принята скорость передачи информации в 1 Mbit/c. Однако не только скорость передачи данных важна. Самым важным в BLE является то, что устройства связи умеют переходить в синхронный режим работы. Другими словами, устройства спят 99% времени, потом просыпаются на очень короткое время, обмениваются информацией и опять засыпают. Однако перед тем как войти в этот режим, необходимо пройти процедуру синхронизации. Для этого существует режим «advertising». Его мы рассмотрим позднее. А перед тем как погрузится в описание протокола BLE, хотелось бы затронуть тему инструментальных средств, для работы с протоколом BLE.

Инструменты

Для того чтобы разобраться во всем многообразии посылок и запросов нам необходимы инструментальные средства. С их помощью мы смогли бы увидеть содержимое посылок и проконтролировать механизм взаимодействия между устройствами. Для этих целей мы будем использовать nRF51822 Development Dongle (PCA10000), программу сниффера и, для отображения результатов, хорошо известную всем сисадминам программу «Wireshark».

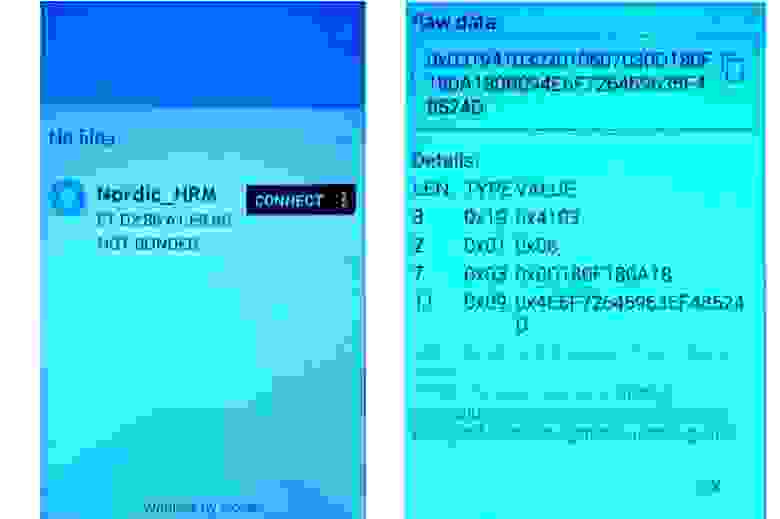

Программы бесплатные, но достать сам донгл может оказаться проблемой. Однако без инструментария, заниматься разработкой таких сложных устройств будет весьма проблематично. На первом этапе может помочь программа на андроиде «nRF Connect».

Она позволяет сканировать эфир, находить и разбирать посылки как присоединяемых, так и не присоединяемых устройств. У Nordic-a есть и ещё инструменты для разработки BLE устройств, но нам будет достаточно этих. На российском рынке присутствует представитель компании Nordic – фирма «Rutronik» (rutronik24.com, rutronik.com). Через её представителей можно приобрести необходимые микросхемы, отладочные платы и т.д. Кроме того, в интернете имеется форум, на котором представители фирмы отвечают на вопросы разработчиков.

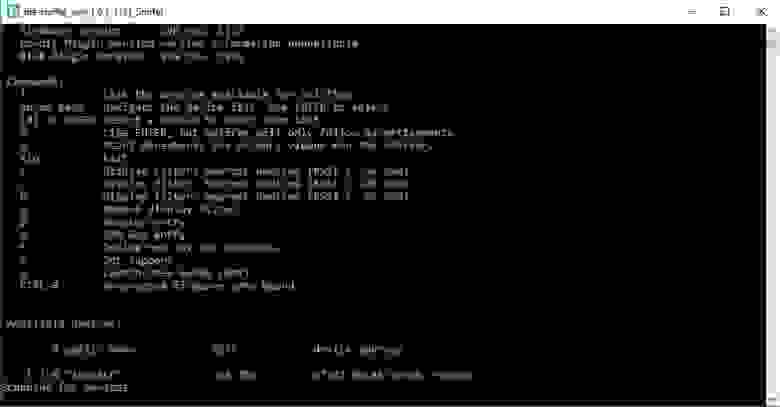

Сначала вкратце поговорим о том, как пользоваться нашими инструментами. Вставим в разъем USB наш донгл и запустим программу ble_sniffer_win. Мы увидим следующее окно.

Если донгл увидит BLE устройства, то внизу появится информация о них. В данном случае, в эфире присутствует одно устройство с именем «TestBLE». Так же отображается его уровень сигнала, MAC адрес и то, что этот адрес является случайным (random). Забегая вперед, хочется заметить, что здесь кроется один из подводных камней для разработчиков. Некоторые телефоны (LG G3S, Samsung S6) работают только с устройствами, MAC адреса которых зарегистрированы (public).

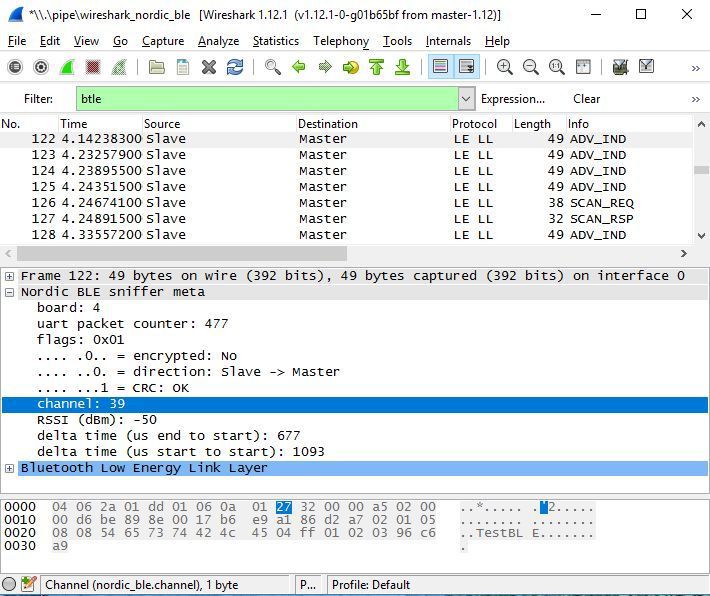

У сниффера есть два режима работы. Если мы нажмем кнопку «w» на клавиатуре, то запустится программа «Wireshark». Сниффер будет сканировать три рекламных канала и выдавать информацию обо всех устройствах объявления. Если мы сначала нажмем цифру на клавиатуре, такую же, как напротив интересующего нас устройства, то включится другой режим работы. В нем сниффер будет отслеживать трафик только одного выбранного устройства, причем как на каналах объявления, так и на рабочих каналах

Используя «Wireshark», легко получить всю информацию о посылке. Программа состоит из трех окон. Сверху отображаются все принятые посылки, во втором окне – детальная информация о выбранном пакете, а в третьем окне отображается сам фрейм. В свою очередь, во втором окне имеется три блока информации. В самом верхнем – временные значения выбранного фрейма, во втором (Nordic BLE sniffer meta) – общая информация о фрейме, такие как уровень сигнала, частотный канал и некоторые другие. Самым интересным для нас является третий блок информации (Bluetooth Low Energy Link Layer). В нем можно посмотреть разбор самого фрейма. В дальнейшем мы будем говорить именно об этом блоке информации. Сначала мы разберем формирование рекламных пакетов.

Advertising

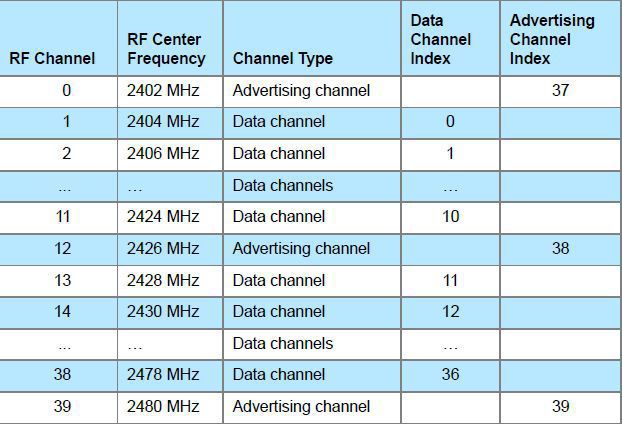

Посмотрим на рисунок ниже. На нем показаны распределения каналов по частотам для BLE. Рекламные каналы — это 37 (2402Мгц), 38 (2426Мгц) и 39 (2480Мгц) каналы. Такое распределение рекламных каналов выбрано не случайно. Во-первых, рекламные каналы попадают между каналами Wi-Fi (1, 6, 11 каналы), что позволяет даже при малом уровне мощности, быть услышанными другими устройствами. Во-вторых, когда мы разносим рекламные каналы далеко друг от друга, мы получаем гарантированную доставку сообщения. Это связано с интерференцией сигнала в помещениях. Известно, что в результате отражения радиосигналов от стен, может получиться ситуация, когда приемник и передатчик не слышат друг друга. Однако в нашем случае, когда передача рекламных пакетов идет последовательно на трех разных каналах, максимально удаленных друг от друга по частоте, этот эффект отсутствует.

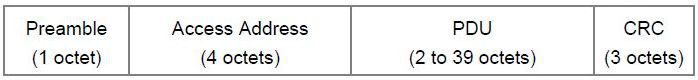

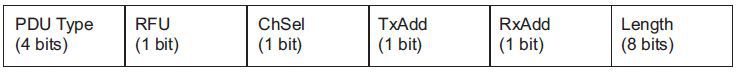

Рассмотрим теперь формат самого пакета advertising. В спецификации длина данных измеряется в октетах. Для нас это байты. Самым первым байтом идет преамбула. Она состоит из чередующихся нулей и единиц. Это нужно для синхронизации передатчика и приемника. Следом за преамбулой передаются четыре байта адреса доступа(Access Address). После него идет пакет данных (PDU). В спецификции 4.0 максимальная длина PDU составляет 39 байт, а в версии 5.0 длина пакета данных увеличена до 257 байт. В конце каждого рекламного пакета идут три байта контрольной суммы (CRC).

Здесь надо заметить, что Access Address служит для того, что бы устройства понимали, для кого предназначен BLE пакет. Это своеобразный код доступа. Если этот код доступа не знаком устройству, то пакет игнорируется. На всех рекламных каналах, в отличии от рабочих, он одинаков (0x8E89BED6), поэтому все устройства на каналах объявления видят друг друга.

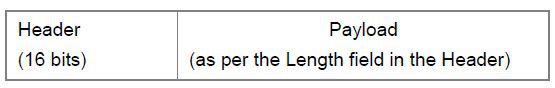

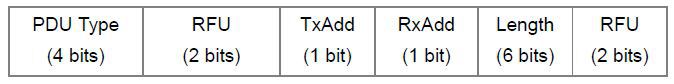

Рассмотрим теперь формат блока данных PDU. В самом начале пакета PDU идет заголовок длинной 16 бит. В нем содержится тип пакета, флаги TxAdd, RxAdd, а так же длина всего поля PDU в байтах. RFU – это зарезервированные поля. Для спецификации 4.0 это выглядит так:

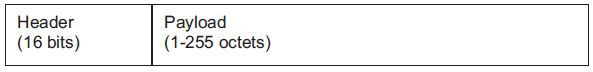

Для спецификации 5.0 увеличена длина поля Payload до 255 байт, а так же добавлены новые поля в заголовок:

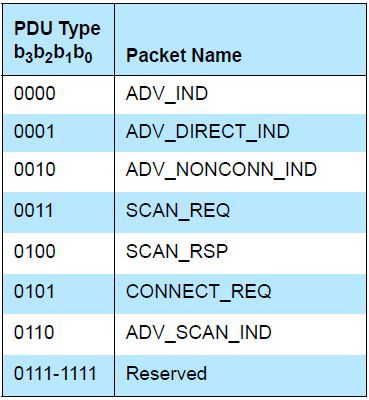

Поле TxAdd как раз и отвечает за то, как будет видеться MAC адрес устройства. Если это поле равно единице, то МАС устройства будет виден как random. Рассмотрим теперь какие бывают типы advertising пакетов. На рисунке приведен их список для спецификации 4.0. В формате 5.0 их число увеличено, но мы будем рассматривать то, что есть в обоих форматах.

ADV_IND – это ненаправленные пакеты, которые рассылают устройства, готовые к присоединению. Большинство гаджетов при рассылке рекламных пакетов используют именно их.

ADV_DIRECT_IND — направленные рекламные пакеты присоединяемых устройств. Присоединять и обмениваться данными с ними может только конкретное устройство с заранее известным МАС адресом.

ADV_NONCONN_IND – рекламные пакеты, которые рассылают не присоединяемые устройства. Это маяки (beacon). Обычно они служат для получения какой-либо справочной информации. Например, при входе в магазин могут информировать об акциях. Кроме того, измеряя уровень сигналов от маяков и зная карту их расположения, можно осуществить автоматическое позиционирование внутри помещений. Это актуально для автоматизированных складов.

SCAN_REQ, SCAN_RSP, CONNECT_REQ – пакеты, которыми обмениваются присоединяемое устройство и телефон в процессе установления синхронного соединения. Эти пакеты и сам процесс присоединения мы рассмотрим во второй части статьи.

ADV_SCAN_IND – эти пакеты рассылает не присоединяемое устройство, которое может предоставить дополнительную информацию в ответ на запрос при сканировании.

Во второй части статьи мы рассмотрим различные режимы работы BLE устройств, а так же механизм «присоединения» устройства к телефону и переход на рабочие частоты.

BLE или RFID? Сравнение двух технологий

Технология iBeacon – это перспективная разработка от корпорации Apple, предназначенная.для передачи Bluetooth-сигнала на устройства, находящиеся в радиусе действия маячков. Тем самым появляется возможность позиционирования объектов в помещении. Впервые она появилась в 2013 году, но уже успела завоевать признание представителей бизнеса. Суть работы системы состоит в установке миниатюрных маяков (beacon), которые связываются со смартфонами пользователей посредством стандарта Bluetooth Low Energy. Когда человек оказывается вблизи маячка, тот приводит в действие мобильное приложение на его телефоне, которое активирует рассылку заранее подготовленной информации.

Современному бизнесу доступно множество эффективных геолокационных решений, предназначенных для организации навигации и позиционирования внутри помещений. Наиболее востребованным на сегодня является отслеживание с помощью RFID или технологии BLE. Обе системы признаны полезными инструментами в сфере логистики, здравоохранения, розничной торговли, но имеют свои особенности, характерные преимущества и недостатки.

Что представляет собой технология RFID?

Устройство RFID было впервые разработано в 1946 году российским физиком Леоном Терменом. Система представляет собой комбинацию радара и технологии радиовещания, используемую во многих сферах жизни. От медицинской промышленности до индустрии моды, от отслеживания детей до создания счетов – все эти виды деятельности могут выполняться с помощью технологии RFID.

Особенности технологии BLE

Технология Bluetooth Low Energy (BLE) – это новая система позиционирования, появившаяся только в 2009 году. Она отличается низким энергопотреблением и используется для связи на малых расстояниях. Устройство работает при помощи тега, который передается специальными маяками на считыватель, а после определения местоположения направляется в облако.

В сущности, BLE является активным RFID и широко используется практически на всех смартфонах и планшетах. Система оптимально подходит для ситуаций, когда срок службы батареи предпочтительнее высокой скорости передачи данных.

Сравнение технологий

Чтобы понять разницу между двумя технологиями, необходимо рассмотреть их ключевые критерии – доступность, безопасность и точность действия.

Доступность

Применительно к данным технологиям под доступностью понимают способность системы быть «задействованной» или доступной для потребителя или компании.

Для развертывания RFID нужны метки, считыватели, средства управления считывателями и прикладное программное обеспечение. Следовательно, предприятиям, которые планируют внедрить программу в свою работу, необходимо будет заранее планировать и инвестировать в инфраструктуру как со стороны отправителя (тега), так и со стороны получателя (считывателя). Технология изначально не совместима с мобильными устройствами, поэтому требует аппаратного / микропрограммного обеспечения, которое может обрабатывать сигналы на определенных частотах.

В случае системы определения местоположения BLE маяки функционируют как передатчики сигналов, которые работают от батарей и могут быть настроены с помощью мобильного приложения. Это делает их масштабируемыми и портативными. Способность маяков позволять смартфонам действовать как приемники позволяет назвать их высоко доступной технологией определения местоположения. Однако установленные маяки необходимо регулярно проверять на предмет уровня заряда батареи.

Точность действия

Точность (диапазон действия) определяется как расстояние, которое проходит сигнал. Данный показатель зависит от конфигурации, настроек мощности и среды, в которой развернута инфраструктура. Так, сигналы Bluetooth будут демонстрировать более широкий диапазон на открытом воздухе без каких-либо препятствий, чем в помещении с несколькими поверхностями.

RFID позволяет идентифицировать до 1000 тегов в секунду при почти 100%-ной скорости чтения. Но его точность зависит от ряда факторов:

Радиомаяки iBeacon обычно имеют радиус действия от 1 до 70 метров. Но они тоже подвержены помехам, так как радиосигналы могут поглощаться различными средами (вода, воздух, человеческие тела или даже металлические поверхности). Дальность маяка зависит от мощности широковещательного сигнала. Чем она выше, тем больше диапазон, в котором мобильные устройства смогут принимать сигнал и преобразовывать его в информацию.

Безопасность

Поскольку системы RFID тесно связаны со стандартными решениями IP-сети, любая связь между считывателями и сетью является безопасной. Единственная реальная угроза заключается в радиочастотной связи, которая происходит между чипами и считывателями. В отличие от маяков, которые просто отправляют сигнал с идентификатором, RFID фактически передает данные, связанные с продуктом (EPC или электронным кодом). Наиболее распространенные типы угрозы безопасности данных – это мошеннические / клонированные теги, неавторизованные пользователи и перехват данных считывателя неавторизованным устройством.

Маяки BLE относятся к приборам обнаружения, которые транслируют исходящие сигналы, поэтому при передаче нет никакого риска для безопасности пользователей. Но технология Bluetooth с низким энергопотреблением может быть опасной с точки зрения приложений, которые используют эти сигналы. Пользователи могут сталкиваться со взломом радиомаяков, но большинство производителей оборудования уже предприняли меры, чтобы этого не произошло.

Как BLE или RFID применяются для навигации и отслеживания активов?

Технология отслеживания активов RFID работает на основе метки, которая прикрепляется к объекту. В основе системы лежат три составляющие части – считыватель, антенна и транспондер. Антенна передает радиочастотный сигнал, обеспечивая связь с RFID-чипом. Когда транспондер проходит через частотное поле сканирующей антенны, он идентифицирует сигнал активации и может сохранять данные для приема.

Navigine SDK

Профессиональные решения для внутреннего позиционирования в реальном времени для мобильных приложений.

BLE – это не обновленная версия Bluetooth, а новая технология, более ориентированная на Интернет вещей (IoT). Она обменивается небольшими объемами данных через равные промежутки времени. При помощи BLE, маяков, тегов, приемников или мобильных устройств пользователь может отслеживать и контролировать активы как внутри, так и снаружи помещений.

Компания Navigine занимается разработкой и внедрением систем внутренней навигации и позиционирования внутри помещений. В своей работе мы используем как отслеживание местоположения с помощью RFID, так и технологии на базе BLE, обеспечивающие эффективные геолокационные решения для продуктивного развития бизнеса.

Mобильные ключи в СКУД: соревнование архитектур и технологий

После весьма продолжительного периода подготовки к «выходу на низкий старт» мобильные ключи в СКУД (и, соответственно, смарт-считыватели, их поддерживающие) наконец стартовали. Причем старт этот напоминает забег спринтеров на короткую дистанцию с барьерами…

«Бегуны» сорвались с низкого старта, что называется, «сломя голову» — время от времени не замечая барьеров и просто снося их на своем пути. Благо, барьеров в виде «бетонного блока» на дистанции пока нет (точнее — УЖЕ нет), но и представления о том, где же финиш, по-моему, тоже нет. А еще нет понимания, каким образом «бегуны» должны делиться на категории (если должны?), по какому параметру сравнивать результаты забега и как рисовать «дорожки» на стадионе, чтобы «бегуны» не сталкивали друг друга с дистанции.

Так что сейчас все развивается по фразе из классического фильма:

— Вы из какого общества, ребята?

— «Трудовые резервы». Правильное тире кавычки

— А что, «Динамо» бежит?

Но это все лирика, а теперь перейдем к фактам.

«Бетонный блок»

После появления NFC в начале нулевых автоматически возникла идея применения этой технологии в СКУД и родилось само понятие «мобильный ключ».

Поначалу разработчики столкнулись с неразрешимой проблемой получения доступа к Secure Element (то есть к аппаратному криптопроцессору и защищенной памяти в телефоне), так как производители телефонов вовсе не стремились просто так делиться, как им казалось, «золотой жилой», что и стало тем самым «бетонным блоком», который приостановил серьезное развитие темы мобильного ключа на добрый десяток лет.

Было пару попыток «фальстарта», когда в СКУД пытались использовать Secure Element на SIM- или на microSD-картах. Но оба эти варианта имели массу своих нюансов, которые не позволили использовать их для выпуска более-менее массового продукта. Даже появление облачного варианта Secure Element (технологии Host Card Emulated (HCE), благодаря которой стало возможным вообще не использовать вшитый в телефон и залоченный производителями Secure Element и перенести функцию криптования данных в облако) не стало «выстрелом из стартового пистолета», по которому начался массовый забег. Уж слишком много скепсиса вокруг NFC накопилось к тому времени.

Но тут на горизонте нарисовалась другая технология — Bluetooth Low Energy, которая по многим параметрам оказалась куда интереснее NFC со всем тем политиканством, которое вокруг нее развели, хотя на самом деле является не таким уж и дальним ее «родственником».

BLE как «спусковой крючок»

Первые эксперименты с мобильными ключами по технологии BLE поставили «гостиничники», то есть разработчики гостиничных СКУД или «гостиничных замков», как их у нас чаще называют.

И вот тут произошло нечто очень странное: технологию мобильного ключа чуть ли не в ультимативной форме затребовали себе мировые гостиничные цепочки. Это действительно странно, так как в весьма консервативном мире индустрии гостеприимства мировые гостиничные сети обычно являются ультраконсерваторами и на новые технологии смотрят с огромным подозрением. А тут вдруг они с энтузиазмом заняли место «впереди паровоза». Ну или как минимум — ломанулись в первый вагон… В рамках этой статьи нет смысла описывать, почему это произошло, нам важен сам факт.

Это и стало «выстрелом из стартового пистолета», после которого забег начался.

По первой дорожке стартовали уже упомянутые «гостиничники». Практически сразу, почувствовав, насколько востребованной оказалась идея мобильного ключа, началось внедрение технологии и в негостиничных секторах. Благо, часть «гостиничников» с неменьшим успехом продают свои продукты на других рынках. Опять-таки, увидев успех технологии на негостиничных рынках, тему мобильных ключей подхватили и представители «классических» идентификационных проводных СКУД. Где-то с большим энтузиазмом, где-то с меньшим, но забег начался и по второй дорожке.

А тут и третья дорожка нарисовалась: мобильный ключ BLE оказался принят на ура в сфере систем умного дома, что обеспечило еще один рывок в развитии технологии.

В итоге где-то с 2015 г. на любой выставке по безопасности стало просто-таки моветоном показывать СКУД, которые не могут работать с мобильными ключами.

И, кстати, у этого забега есть еще один интересный нюанс: к нему аккуратненько подцепился совсем уж было забытый «вагончик NFC». И теперь в большинстве случаев мы видим в описаниях функции мобильного ключа фразу «поддержка технологий BLE и NFC». Рынок СКУД, похоже, наконец-то избавился от предубеждений к NFC.

Не прошло и двух лет, как тенденция докатилась и до России, что достаточно быстро, обычно мы отстаем по времени больше…

С «бегунами» разобрались, теперь попробуем понять, кто с чем бежит.

Сегодня под термином «мобильный ключ» могут скрываться технологии, весьма серьезно отличающиеся друг от друга. Соответственно, так же сильно отличаются и смарт-считыватели, которые с этими мобильными ключами умеют работать. А ведь они и есть тема сегодняшнего обзора. Поэтому чтобы разобраться со считывателями, нужно иметь представление о том, как работают мобильные ключи.

Первыми у нас были «гостиничники», с них и начнем.

Первая дорожка — «гостиничники»

Нужно помнить, что поначалу мобильный колюч предполагался только как прерогатива гостей, но не сотрудников. И главный интерес отельеров — убедить гостя скачать и установить к себе на телефон собственное приложение отеля (или сети), которое и дверь номера открывает, и услуги продает.

Облачный подход

Учитывая, что почти все гостиничные СКУД являются не идентификационными, а верификационными системами (карта в них не идентификатор, но носитель данных о сроке действия и плане доступа), по аналогии с гостиничной ключ-картой мобильный ключ гостя содержит набор данных. Они передаются в телефон «по воздуху», через облачные сервисы, значит их необходимо защищать, да еще и обязательно верифицировать самого гостя (его телефон), прежде чем отправить ему мобильный ключ.

Поэтому все известные мне решения в сфере гостиничных СКУД, во-первых, используют TSM (Trusted Service Manager) — сервис специального независимого посредника, который устанавливает соглашения и технические связи между операторами мобильной связи, поставщиком услуги и потребителем (пользователем), осуществляет контроль доступа к приложению на мобильном телефоне и т.д. И, во-вторых, такие решения предполагают обязательное шифрование данных (чаще всего оно производится прямо в самом отеле перед отправкой в облако), что обеспечивает и безопасность, и защиту персональных данных даже с учетом последних «драконовских» мер в Европе.

И конечно, такая технология подразумевает возможность управления ключом через облако — его отзыв, продление или аннулирование срока действия, обновление прав доступа и т.д.

Некоторые системы позволяют использовать двустороннюю передачу данных, и теперь, например, факт открытия двери номера мобильным ключом может оказаться в аудите системы благодаря передаче данных из телефона в базу данных СКУД через облако, а не по радиоканалу или проводам от замка.

Выход за рамки

На сегодня подобная технология уже уверенно вышла за рамки ключа гостя. Перевод на мобильные платформы и гостевых, и служебных ключей в отеле — факт, давно свершившийся.

А раз так, то почему эта технология должна работать только в отелях? Вот она и перекочевала себе спокойненько в любые другие сферы, где применяются верификационные беспроводные СКУД.

Соответственно, к считывателям в таких системах (будь то считыватель замка на двери номера или офиса в бизнес-центре, на главном входе в университет или в кабине лифта в апартаментах) предъявляется требование двустороннего защищенного взаимодействия с мобильным ключом, что подразумевает возможность как считывания, так и записи данных на мобильный ключ. А поскольку переход СКУД на мобильные ключи не предполагает полного отказа от обычных пластиковых карт (как минимум в ближайшей перспективе), эти считыватели должны быть мультиформатными и работать с бесконтактными картами.

И еще один принципиальный нюанс: двусторонний протокол обмена данными с ключами (неважно, мобильные они или пластиковые) подразумевает, что считыватель и контроллер также имеют двусторонний (и защищенный) протокол связи. И это всегда закрытый и проприетарный протокол. Так что эти считыватели отдельно от системы абсолютно бесполезны. Либо вы берете весь набор (систему), либо они вам не подходят…

Вторая дорожка — классические СКУД

Переходим к «бегуну на второй дорожке».

Как я говорил чуть выше, успех мобильного ключа в гостиничном секторе стал «стартовым выстрелом» и для классических, идентификационных СКУД. Убедившись, что потребители готовы к «переезду» в мобильный еще и ключей от офиса/работы, многие разработчики достаточно быстро подготовили решения, которые позволяют включить мобильные ключи в существующие СКУД, причем с минимальными затратами. Все ранние наработки с NFC, так и не нашедшие поначалу понимания на рынке, пригодились практически без переделки. Только добавили поддержку BLE и обновили интерфейс мобильных приложений.

Архитектура классических СКУД определяет, что от считывателя им нужен только идентификатор. Никаких тебе зашифрованных персональных данных или двустороннего обмена. Это сильно упрощает задачку и, например, сервисами TSM в этой сфере мало кто заморачивается. Ключ (идентификатор) может попадать в приложение как через облако (с TSM или без), так и, например, через обычное e-mail-сообщение. Либо вообще привязываться к IMEI-телефона. Есть даже варианты использования в СКУД идентификатора виртуальной банковской карты NFC.

Верификацию пользователя (приложения) после установки тоже делают далеко не все.

Вариантов получения мобильного идентификатора несравнимо больше, чем у условных «гостиничников», описанных выше. Хорошо это или плохо — вопрос спорный.

Как известно, любому идентификатору в СКУД предъявляется одно главное требование — его уникальность. Если в случае с пластиковыми картами эту уникальность гарантировал (ну или, скажем честно, как бы обещал. ) разработчик и производитель карт доступа, то теперь за это отвечают разработчики мобильного идентификатора. А их на порядки больше. И уникальность мобильного идентификатора можно хоть как-то контролировать ровно до тех пор, пока смарт-считыватель и мобильное приложение совместимы только в рамках одного разработчика/производителя.

А если представить на секунду, что появится некий игрок, который начнет предлагать услугу «любой мобильный идентификатор, совместимый с любым смарт-считывателем. Сгенерим как случайный, так и нужный вам ID»? Хорошо, что это просто фантазия…

Так что я бы рекомендовал потенциальному потребителю очень внимательно изучить все нюансы внедрения мобильных идентификаторов и смарт-считывателей, прежде всего с точки зрения безопасности. Конечно, не стоит впадать в стадию «мании преследования», но и в эйфорию впадать тоже не рекомендуется.

Третья дорожка — системы «умного» дома

Ну и напоследок буквально пару слов посвятим «бегуну по третьей дорожке», то есть поговорим о продвижении смарт-считывателей и смарт-замков в сфере систем умного дома. Точнее — о том, как технологии мобильного ключа ворвались на это рынок… Тут уж термином «продвижение» не обойдешься.

На самом деле, все очень логично. После появления открытых технологий типа Z-Wave и ZigBee, а также выхода на рынок таких игроков, как Apple и Xiaomi (и даже Яндекс не прочь поучаствовать), системы умного дома перестали быть игрушкой очень богатых пользователей. Не то чтобы они вдруг стали по карману каждому, но их популярность возросла многократно. И хотя поначалу под умным домом понимали прежде всего управление мультимедиа, почти сразу в список поддерживаемых устройств добавились всевозможные датчики безопасности и устройства управления инженерией. После этого управление входной дверью стало абсолютно логичным продолжением темы управления «всем и вся» либо с телефона, либо голосом (либо и то, и другое одновременно). Как говорится, добавить в систему умного дома еще и мобильный ключ сам бог велел…

Главное здесь даже не технологический, а психологический аспект: пользователи абсолютно спокойно отдают под управление «умной железки» самое дорогое — доступ в свое жилище.

Поэтому количество систем (устройств), которые позволяют управлять дверью дома/квартиры прямо с экрана мобильного телефона, увеличивается каждый год не на проценты — в разы.

Раз уж мы свою собственную квартиру больше не боимся открывать смартфоном, то что уж говорить про номера в отеле, офисы и рабочие кабинеты?

Белая полоса

Произошло качественное изменение психологии пользователей, и нравится это нам или нет, но для смарт-считывателей и технологий мобильного ключа точно наступили весьма оптимистичные времена.