W32.AIDetectVM.malware — что это за вирус?

PS: VirusTotal — известный популярный сервис, где можно проверить любой файл на наличие вирусов. Для проверки будут использованы десятки антивирусных движков (в том числе малоизвестных).

W32.AIDetectVM.malware — что это такое?

Угроза, которая может быть найдена антивирусом Bkav в проверяемом файле на VirusTotal.

W32 скорее всего означает что приложение 32-битное, а malware означает просто вредоносная программа. AIDetectVM — непонятно.

W32.AIDetectVM.malware может обнаруживаться в любом софте/файле. Читал сообщения, что находили в установщиках игр и даже в ПО Java, скачанном с офф сайта.

Пишут что антивирусный движок Bkav во многих нормальных программах находит угрозу W32.AIDetectVM.malware. Другими словами — ложная тревога.

Bkav возможно и неплохой. Однако о нем мало слышно на рынке СНГ в отличии от Avast, Kaspersky, NOD32.

Bkav Pro 4.0.4.0

Скачать

Bkav Pro 4.0.4.2

Скачать

Bkav Pro 4.0.4.2

Скачать

Bkav Pro 4.0.4.2

Скачать

Bkav Mobile Security 4.0.1.44

Скачать

Сканируйте все приложения, которые могут украсть ваши банковские счета, eaveadrop, получить доступ к вашей личной информации, такой как контакты, сообщения, местоположение и т. Д.

— сканирование на наличие вредоносных программ, шпионского ПО и троянов

— Обеспечивает защиту в реальном времени от вредоносного ПО, сканирует все загруженные установленное приложение для обеспечения безопасности

— Технология облачных вычислений Bkav Pro Mobile обеспечивает своевременное обновление образцов вирусов

— Автоматическое обнаружение вредоносных приложений при их установке на ваш телефон

— Поддерживает ежедневное и еженедельное плановое сканирование

Блокировка вызовов и SMS, защита от спама в SMS

— Программа оснащена Smart Filter, который автоматически блокирует до 100%SMS-спама. Кроме того, Smart Filter автоматически блокирует пропущенные мошеннические вызовы со спутниковых телефонов и с других «похожих» номеров. Пользователи также могут получать вызовы и SMS с функцией блокировки по номерам или по ключевым словам, появляющимся в содержимом SMS.

— вы можете настроить режим, который блокирует все вечерние звонки с номеров, которых нет в ваших контактах; этот режим можно применять для будних или выходных. Кроме того, вы можете использовать этот режим во время встречи.

— обнаруживает ваш потерянный или украденный телефон. На смартфонах под управлением Android 4.0 и более поздних версий вам необходимо включить GPS, чтобы использовать эту функцию.

— Выполняет удаленную блокировку телефона и стирание данных в аварийных блокировках (пользователи смартфонов со стрелкой в середине системной панели, пожалуйста, свяжитесь с контактным центром Bkav, чтобы получить своевременную поддержку).

— Обнаруживает смену SIM-карты, вы получите новый номер телефона, если вор вставит другую SIM-карту в ваш телефон.

— Звучит сигнал тревоги, даже когда ваш телефон находится в беззвучном режиме.

— Вам нужно всего лишь отправить сообщение, чтобы определить координаты вашего украденного или потерянного телефона

— Посетите сайт mobile.bkav.com, введите координаты, чтобы найти текущее положение вашего украденного телефона на карте.

Резервное копирование и восстановление

— Безопасное резервное копирование. контакты, сообщения, журналы вызовов на Bkav Cloud или SD-карту.

— Восстанавливает ваши данные быстро и просто.

— Обеспечивает онлайн-доступ к вашим данным с любых компьютеров, любых телефонов и из любого места.

Скрыть личный контент

1. Личный список контактов

2. Личные фотографии и видео

3. Блокировка приложений

4. Личные документы

5. Личные заметки

6. Резервное копирование и восстановление личного контента

Оптимизация и очистка

— Глубокий поиск и очистка всех проблем с памятью, временные запущенные приложения, временные файлы / папки, созданные приложениями или ОС во время их работы. Оптимизируйте свой смартфон, чтобы повысить его эффективность.

(не) Безопасный дайджест: хакер-инсайдер, шпионы в Google и мегаслив паспортов

Собрали «классические» и нетривиальные ИБ-инциденты, о которых писали в зарубежных и российских СМИ. Август запомнился мстителем, раскрывшим темные дела хакерской группировки, сливом ПДн от Wildberries и утечкой, затронувшей всех – всех! – клиентов T-Mobile. А еще разоблачением телефонных мошенников, кто бы мог подумать.

Не уследили

Что случилось: За последние три года компания Google уволила 80 сотрудников за злоупотребление доступами к ПДн пользователей.

Как это произошло: Аноним передал внутренние документы и отчеты расследований Google изданию Vice Motherboard. В них содержится информация о том, что уволенные сотрудники нарушали политику конфиденциальности компании, передавая, изменяя и удаляя пользовательские данные. В отчетах подробно описаны расследования инцидентов, когда работники злоупотребляли полномочиями для сталкинга за пользователями и другими сотрудниками Google.

Издательство Motherboard обратилось за комментарием к представителям компании, ответа ждать не пришлось. В Google заявили, что ограничивают неправомерный доступ к данным, требуя обоснование для получения конфиденциальной информации о пользователях. Также представитель заверил, что ПДн клиентов под надежной защитой. Но проблемы с внутренней безопасностью у Google явно есть. К примеру, в 2010 компания уволила инженера за то, что тот в течение нескольких месяцев злоупотребляя полномочиями шпионил за аккаунтами и списками контактов четырех несовершеннолетних подростков без их согласия.

Неуловимый мститель

Что случилось: Хакер слил в даркнет обучающие материалы для проведения атак, принадлежащие хак-группе Conti – потому что обиделся.

Как это произошло: Аналитики из Bleeping Computer уверены, что автор слива не состоял в основной команде Conti и не управлял вредоносными программами, но был «партнером», которых нанимают для взлома сети и шифрования устройств. Обычно основная команда получает 20-30% от выкупа, а остальной куш достаётся нанятым работникам (но не в этот раз). Хакерская группировка Conti оказалась «ненадёжным работодателем». На форуме обиженный партнер рассказал, что слил обучающие материалы хак-группы, потому что за участие в атаке ему заплатили всего 1500$, в то время как основная команда заработала на выкупе миллионы. К посту хакер-предатель прикрепил архив размером 113 МБ, в котором содержатся подробные инструменты и многочисленные материалы для проведения атак. Также бывший «партнер» Conti рассказал, как хак-группе удалось приспособить для атак легальный фреймворк Cobalt Strike.

После такой утечки у кибермошенников из Conti появится много новых конкурентов, ведь теперь любой начинающий хакер может воспользоваться пошаговой инструкцией, чтобы атаковать крупнейшие корпорации по всему миру.

Всё по закону

Что случилось: бывший сотрудник пытался отсудить у Wildberries 300 тысяч рублей за передачу его персональных данных третьим лицам.

Как это произошло: Житель Брянска обратился в суд с иском на Wildberries за то, что бывший работодатель без его ведома и согласия выдал справку о доходах сожительнице. Как заявил истец, российский онлайн-ритейлер причинил ему «моральные страдания в виде переживаний» за передачу его ПДн третьим лицам. Зачем бывшей сожительнице понадобилась справка? «Переживающий» истец давно уклоняется от уплаты алиментов, поэтому справка о доходах была необходима для налоговой.

Но закон «О персональных данных» в Wildberries все же нарушили, выдав справку без согласия субъекта данных. Выдача справки третьим лицам означает распространение ПДн работника. Суд учел нравственные страдания бывшего сотрудника и взыскал с крупнейшего онлайн-ритейлера страны аж 3 тысячи рублей. Недовольный таким раскладом истец планирует обжаловать решение суда.

Это не мы!

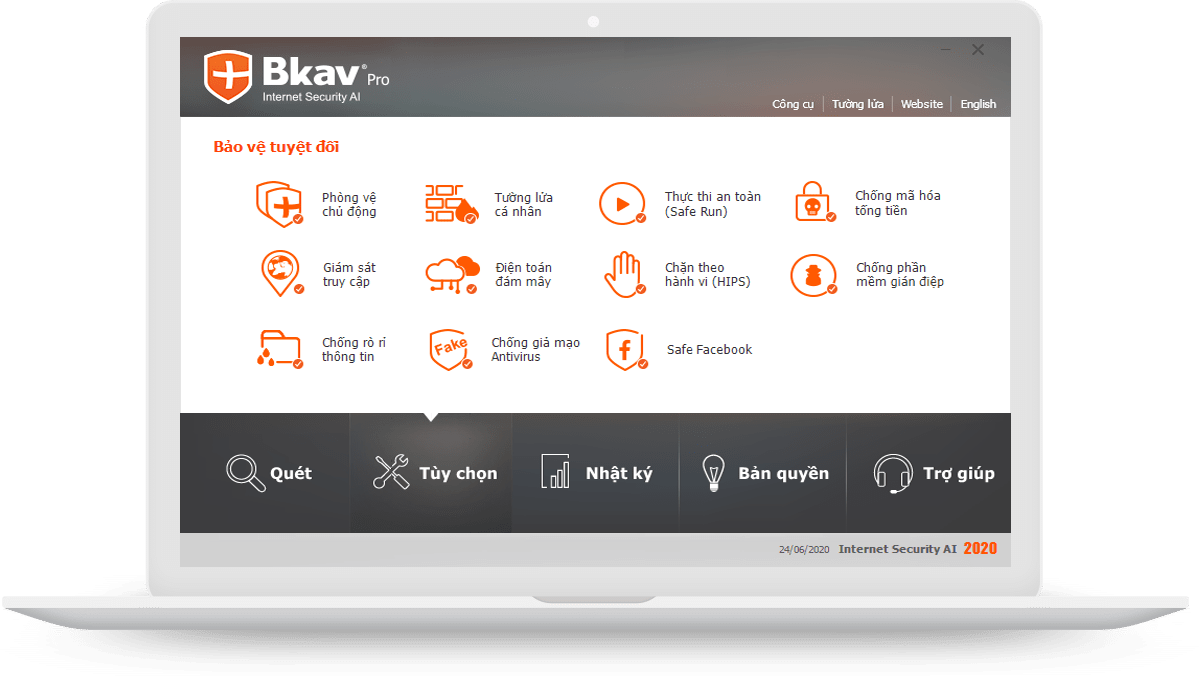

Что случилось: Хакер продает исходные коды продуктов Bkav Corporation – крупнейшего поставщика антивирусных решений во Вьетнаме. Утекшие данные компании были выставлены на хакерском форуме за 250 тыс. долларов. Некоторые продукты, такие как Bkav Pro, Mobile AV, Endpoint хакер продает за 10-30 тыс. долларов. А исходный код ИИ Bkav выставлен за 100 тыс. долларов.

Как это произошло: В начале августа пользователь под псевдонимом chuhxong поделился, что успешно взломал серверы Bkav и получил доступ к исходным кодам. Хакер также опубликовал скриншоты переписки сотрудников в рабочих чатах и внутренние документы компании. В Bkav заверили, что слитые данные давно устарели, а утечка никак не повлияет на клиентов. В утечке компания винит бывшего сотрудника, который на протяжении года собирал логины для доступа в чаты, чтобы в потом сделать те самые скриншоты внутренних переписок.

Но chunxong заявляет, что никогда не работал в компании Bkav, а утекшие данные не устарели. Чтобы доказать «актуальность» украденных сведений, кибермошенник опубликовал снимки с перепиской сотрудников, происходившей за несколько дней до утечки. После публикации свежих скриншотов представители компании отказались от комментариев и сообщили, что расследованием теперь занимаются вьетнамские власти.

За коины отдам

Что случилось: ПДн 100 млн клиентов T-Mobile US продают на хакерском форуме. Предположительно утечка затронула каждого клиента компании. В слитой базе содержатся имена, номера соцстрахования, номера телефонов и информация о водительских правах.

Как это произошло: Хакеру удалось взломать серверы компании. Также мошенник заявил, что компания T-Mobile уже восстановила контроль над серверами, но личные данные пользователей ему удалось скачать намного раньше. В настоящий момент злоумышленник готов продать ПДн только 30 млн клиентов за 6 биткоинов, это примерно 270 тыс. долларов. Остальные базы будут выставлены на продажу через закрытые каналы и сообщества. Телекоммуникационная компания ограничилась заявлением о том, что инцидент расследуется. Напомним, что у T-Mobile это уже не первая утечка: в конце 2020 года от слива пострадало до 200 тысяч клиентов компании.

Maybe if I ignore it…

Что случилось: Уязвимость на сайте Ford раскрыла данные о клиентах и информацию о сотрудниках.

Как это произошло: Независимые ИБ-специалисты нашли баг на веб-сайте Ford Motor Company, который позволял просматривать конфиденциальные документы и базы данных компании, а также осуществлять «захват» клиентских аккаунтов. Компрометация произошла из-за неправильно настроенной системы взаимодействия с клиентами Pega Infinity, работающей на серверах Ford. Разработчики из Pega Infinity быстро устранили ошибку и уведомили об этом представителей автоконцерна. Правда, компания никак не отреагировала на уведомление о возможной утечке внутренних данных и ПДн клиентов.

Пока неизвестно, использовали ли злоумышленники эту уязвимость для взлома систем в Ford. Но эксперты по кибербезопасности сообщают, что злоумышленники могли воспользоваться дырой, чтобы захватить учетные записи и получить значительный объем внутренних данных.

Водички не желаете?

Что случилось: В Telegram утекла база со сведениями о 40 тыс. операций, проведенных через платежный сервис Сбера. Как заявляет автор канала, слитая база принадлежит единой службе доставки питьевой воды.

Как это произошло: Данные о транзакциях оказались в открытом доступе из-за проблем в настройках системы, отвечающей за обработку платежей. Скорее всего, сведения хранились в незашифрованном виде. В утекшей базе содержатся такие сведения, как: имя держателя карты, первые шесть и последние четыре цифры номера банковской карты, а также сумма платежа и IP-адрес.

Сбербанк не рассматривает эту ситуацию как чрезвычайную, потому что в слитой базе никакой критичной информации не содержится и такой формат хранения данных соответствует всем требованиям безопасности. Да и клиенты пока не уведомляли об атаках мошенников – по крайней мере, массово.

Но ИБ-эксперты не считают опубликованную базу безобидной, потому что преступникам подойдут даже такие «безопасные» данные. К примеру, по первым цифрам мошенники могут без труда определить банк, которому принадлежит карта, и использовать это для фишинга. А по имени и IP-адресу мошенник может найти клиента, который регулярно пользуется услугами службы доставки воды. И дальше все зависит от фантазии мошенников. От прижившихся звонков из банка до более изощрённых схем «добрый день, это сервис доставки воды, нужно ли вам привезти еще?».

Краска потекла

Что произошло: Хакер выставил на продажу сканы паспортов около 1,5 млн российских клиентов косметической компании Oriflame.

Как это произошло: На официальном сайте компании появилась информация о том, что 31 июля и 1 августа злоумышленник совершил серию кибератак, в результате которых получил доступ к ПДн клиентов косметического бренда. В результате, по подсчетам Telegram-канала «Утечки информации», были похищены более 13 млн файлов с данными дистрибьюторов и клиентов компании из России, Украины, Великобритании, Китая, Испании, Грузии и Казахстана общим весом в 4 ТБ. Вероятно, перед тем, как слить сканы паспортов на хакерский форум, злоумышленник предлагал Oriflame их выкупить, но они отказались. Представители компании уверяют, что номера банковского счета, номера телефонов и пароли не затронуты атакой, поэтому повода для переживаний нет. А самое важное – учетные записи пользователей не подверглись кибератаке, поэтому клиенты могут в штатном режиме продолжать круговорот продаж друг с другом.

Эксперты, в отличии от компании Oriflame, обеспокоены утечкой, потому что злоумышленники могут использовать утекшие сканы паспортов для оформления микрокредитов или подставных сим-карт для регистрации на сомнительных онлайн-сервисах. Потерпевшие также могут стать жертвами фишинговой атаки под конкретный повод, например, «специальное предложение для клиентов Oriflame». Да и объемы слива впечатляют: судя по всему, архив на 809 ГБ – одна из крупнейших известных утечек российских паспортов.

А что, так можно было?

Что случилось: Полиция нашла телефонных мошенников, похитивших 23 млн. рублей у дочери летчика Валерия Чкалова.

Как это произошло: дочка летчика стала жертвой социальной инженерии. Мошенники несколько недель звонили женщине, представляясь работниками банка. Телефонным мошенникам удалось уговорить жертву перевести сбережения на «безопасный» страховой счет. Подробностей расследования почти нет, известно только, что полиция нашла мошенников в районе Бурятии. После задержания их оперативно доставили в Москву. Примечательно, что мошенники ежегодно зарабатывают на доверчивых россиянах миллиарды, но раскрываемость таких дел по-прежнему остается очень низкой. Вопрос остается открытым: полиции не хватает специальных навыков или все-таки желания, чтобы помогать жертвам социнженерии.

Bkav pro что это

GIAO HÀNG MIỄN PHÍ TOÀN QUỐC – HÓA ĐƠN TÀI CHÍNH ĐẦY ĐỦ

Điện thoại tư vấn mua thẻ Bkav 2021: 024 62939302

Hotline Đặt Mua Bkav: 0978 692 048

TẠI SAO BẠN NÊN DÙNG PHẦN MỀM BKAV PRO

Trong quá trình sử dụng Bkav Pro, nếu gặp bất kỳ vấn đề gì về virus, trojan,spyware, malware, ransomeware, phần mềm gián điệp, virus tống tiền… Bạn luôn nhận được sự hỗ trợ trực tiếp từ các chuyên gia hàng đầu về diệt virus. Điều tuyệt vời là bạn không phải trả thêm phí cho dịch vụ hỗ trợ kỹ thuật này, không giới hạn số lần hỗ trợ.

Không giống như khi dùng bản Bkav Home, Sử dụng Phần mềm diệt virus Bkav Pro bạn được tự động cập nhật liên tục các bản update từ máy chủ Bkav, đảm bảo phần mềm luôn có đầy đủ sức mạnh và tính năng mới nhất. Hàng trăm kỹ sư của chúng tôi luôn làm việc liên tục để cập nhật ngăn chặn các loại virus, trojan mới nhất.

Hãy để Antivirus Bkav Pro giúp bạn bảo vệ máy tính

Nhiều tính năng cao cấp giúp Phần mềm diệt virus bản quyền Bkav Pro 2021 bảo vệ An toàn máy tính của bạn

- Quét virus trong bộ nhớ, quét sâu, quét thông minh, quét nhanh Chống lọt thông tin Antileak, chống giả mạo Anti Fake AV Cập nhật tự động, bảo vệ theo thời gian thực Realtime Protection Hệ thống tường Lửa, tự phòng vệ, tối ưu bộ nhớ Diệt Adware, trojan, backdoor, phát hiện thông minh Rootkit

- Diệt virus Siêu đa hình, virus lây sâu vào hệ thống Phòng chống virus mã hóa tống tiền Ramsomware, bảo vệ USB Bảo vệ truy cập Web, chặn web đen, duyệt facebook an toàn, ngăn virus lây qua chat Chế độ thực thi an toàn, phòng vệ dựa trên cộng đồng BCOS Hỗ trợ kỹ thuật với số điện thoại và email

Công nghệ bảo vệ đa lớp

Phần mềm diệt virus Bkav Pro 2021 được trang bị những công nghệ cao cấp, bảo vệ đa lớp, tự động phát hiện và tiêu diệt virus mà không cần cập nhật mẫu nhận diện mới: Công nghệ Anti Ransomware tự động phát hiện và tiêu diệt các loại mã độc, mã hóa tống tiền. Công nghệ Anti-CoinMiner giúp tự động loại bỏ các loại mã độc đào tiền ảo. Công nghệ Anti Leak chống mất cắp thông tin. Công nghệ Safe Payment: Giao dịch online an toàn. Công nghệ Anti Keylogger: Chống phần mềm gián điệp. Công nghệ Anti Adware tiêu diệt mã độc quảng cáo ẩn trong các plugin của trình duyệt. Công nghệ Bkav Safe Run (thực thi an toàn) cho phép bạn có thể mở file lạ hay vào các trang web chưa rõ nguồn gốc mà không sợ bị lây nhiễm virus. Công nghệ Safe facebook: Bảo vệ tài khoản, mật khẩu Facebook.

Как защитить личные данные в интернете

Уже давно не секрет, что интернет-ресурсы и соцсети постоянно собирают различные типы информации от пользователей, сохраняют их и потом продают другим компаниям. А иногда используют данные в целях, которые могут быть направлены даже против самого пользователя. Многие не задумываясь соглашаются указывать личные данные, не догадываясь при этом о последствиях, которые могут произойти при использовании этой информации.

Типы персональных данных

В первую очередь сайты собирают персональные данные: ФИО, место регистрации и жительства, серию и номер паспорта, сведения об образовании, месте работы, доходах и так далее. Получить всю эту информацию сейчас очень просто. Однако зачастую это и приводит к нецелевому использованию этой информации и проблемам для самих пользователей.

Пользуясь данными чужого паспорта, можно оформить микрозайм, зарегистрировать фирму-однодневку, оформить рассрочку на покупку онлайн-товаров. Существуют и более изощренные способы мошенничества: зная ФИО, можно подделать квитанции на оплату штрафов или зарегистрировать электронный кошелек на чужое имя и использовать его для махинаций и шантажа. Также краденые паспортные данные используют для оформления сим-карт, обманов на сайтах объявлений и изготовления поддельных паспортов.

Биометрия

Биометрические данные: отпечатки пальцев, анализ лица, голоса и сетчатки глаза, анализ ДНК, группа крови, рост, цвет глаз, вес и прочее — все это главные идентификаторы человека, они позволяют получить доступ к самой приватной информации. Случаев, когда хакеры пользовались биометрическими данными, множество.

Например, в 2016 году на Международном хакерском конгрессе в Германии Ян Крисслер, известный под никнеймом Starbug, рассказал, как подделал отпечатки пальцев министра обороны Германии Урсулы фон дер Ляйен по нескольким фотографиям. «После этого политики постараются не снимать перчатки во время публичных выступлений», — пошутил Крисслер.

Специалисты вьетнамской компании Bkav обманули защиту сканера лица Face ID на iPhone X, воспользовавшись маской-копией владельца смартфона, распечатанной на 3D-принтере.

Исполнительный директор энергетической компании, расположенной в Великобритании, думал, что говорит по телефону с коллегой из немецкого подразделения. Тот просил перевести денежные средства на банковский счет венгерского поставщика. Запрос был срочный, и перевод был выполнен в течение часа. Голос коллеги был подделан с помощью нейросети. В результате аферы на счет мошенников было переведено 234 тысячи долларов.

В сети распространили фальшивые посты, в которых звезды российского шоу-бизнеса предлагали принять участие в розыгрыше ценных призов. Публикации были смонтированы с помощью программы, которая позволяет заменять лица на видео. Например, это можно сделать с помощью программы ZAO, выпущенной китайской компанией.

Специальные данные

Это характеристика человека, неочевидная информация о личности — политические и философские взгляды, здоровье, подробности личной жизни, судимости. Обычно, такую детальную информацию можно найти в личных делах и документах. Доступ к подобным данным есть у сотрудников страховых компаний, государственных учреждений, медицинских работников и участников общественных и религиозных организаций.

Получить доступ к данным можно, если субъект дал письменное согласие на обработку своих персональных данных, если осуществлялась обработка персональных данных для защиты жизни, здоровья или жизненно важных интересов других лиц или, например, если осуществлялся сбор данных страховой компанией.

Такой тип информации можно использовать для различного рода шантажа, криминальных афер и психологических атак.

Обезличенные данные

Не менее важные данные человека, которые довольно просто украсть: электронная почта, геолокация, информация о принадлежности к определенной социальной группе, стаж работы.

Эти данные есть в общем доступе в интернете — это статьи, страницы в соцсетях, публикации, видео и любого рода контент с информацией о человеке. Личные аккаунты в соцсетях чаще всего крадут для сведения счетов или мошенничества с целью выманивания денег у друзей-подписчиков. Данные о геолокации и перемещении используют преступники более высокой квалификации, чтобы проследить маршруты и график человека. Цели могут быть самые разные — от ограбления квартиры или дома до похищения членов семьи.

Хранение личной информации

Помните, что у хакера всегда есть возможность получить необходимую информацию. Поэтому базовое правило сегодня при взаимодействии с интернетом — шифрование данных.

Защищать следует не только свои персональные данные. Если вы ведете бизнес, с большой вероятностью вы собираете данные своих клиентов. Сегодня задача владельца любого бизнеса — обеспечить сохранность данных компании и пользователей. Без надежной защиты информацию легко похитить, скомпрометировать или исказить реальность в интересах конкурентов.

Два основных места для хранения данных — облако и data-центры. Облако — это виртуальное хранение данных на серверах в сети. Data-центры — специальное помещение с IT-инфраструктурой, где размещено серверное оборудование. Самым популярным хранилищем на сегодняшний день является «публичное облако» — это облачная услуга, которая предоставляется нескольким клиентам одновременно. То есть, арендуя публичное облако, вы размещаете данные на сервере поставщика и делите место с другими компаниями. Примером такого вида сервиса являются: Amazon Web Services, Microsoft Azure, Google Cloud Platform.

У таких сервисов есть как плюсы, так и минусы. Например, среди преимуществ: более высокий уровень надежности хранения данных, так как инфраструктура изолирована; индивидуальное построение IT-инфраструктуры — сервис затачивается под нужды компании; гибкость в распределении вычислительных мощностей и самостоятельный выбор места для размещения оборудования в ЦОД (центр обработки данных) поставщика или серверной компании.

Из минусов: ограниченный объем мощности, защита частного облака собственными силами — все лицензии и программы защиты придется покупать самостоятельно. Масштабирование инфраструктуры медленнее, чем у публичного облака, также присутствуют дополнительные расходы на содержание такой инфраструктуры.

Есть несколько способов, как оптимизировать работу и настройки безопасности. Самое первое и основное правило — старайтесь подключаться только к проверенным сетям Wi-Fi и обязательно пользуйтесь VPN в публичных местах, кафе, отелях и так далее. Подключаться лучше по защищенному протоколу HTTPS. Регулярно меняйте пароли и следите за обновлениями своего софта и ОС (операционной системы).

Если вы получаете какие-то ссылки по СМС или почте, старайтесь их не открывать, особенно от неизвестных источников, и никогда не открывайте вложения, которых не ждете.

Как защитить финансы

Воруют не только персональные данные, связанные с информацией о человеке. С каждым годом учащаются случаи взлома банкинга, а способы становятся все изощреннее. Есть базовые правила защиты своих активов. Естественно, не надо никому сообщать полные реквизиты своей карты, и не выкладывайте ее фотографии в сеть. Вводить данные карты можно только на защищенных сайтах надежных компаний. Защищенное соединение легко узнать по значку закрытого замка и адресу, который начинается с «https://».

Проводите платежи через безопасные шлюзы платежных систем, они перекидывают вас на сайт банка, который для подтверждения операции присылает код подтверждения в СМС-сообщении. Обязательно подключите СМС-оповещения или push-уведомления об операциях. Так вы сразу же узнаете, если по карте кто-то проведет платеж без вашего согласия.

Если вам звонят или присылают сообщения от банка с тревожными или радостными новостями о балансе вашего счета, лучше не поддерживать разговор и сразу положить трубку, а на сообщения не отвечать. Наберите официальный телефон горячей линии — он указан на обратной стороне карты и на сайте банка. Объясните ситуацию специалисту, а он уже подскажет, что в действительности происходит с вашим счетом и как лучше поступить в таком случае.

Используйте только сложные пароли для своей электронной почты и личных кабинетов на сайтах. Пароли типа 12345 или Password не смогут вас защитить. В идеале все пароли должны быть разными, длинными, с прописными и строчными буквами, цифрами и специальными символами. При этом желательно, чтобы для вас пароль имел смысл и вы могли его запомнить. Как и реквизиты карты, пароли нужно хранить в тайне.

В тактике защиты банкинга можно выделить пять основных принципов:

Кибератаки

Кибератака — это сознательная попытка человека или организации проникнуть в информационную систему другого человека или организации. Чаще всего, совершая кибератаку, хакер стремится получить финансовую выгоду.

Есть три основные цели кибератак. Первая — APT (англ. advanced persistent threat) — таргетированные или целевые атаки. А этом случае, в отличие от массовых хакерских атак, злоумышленников интересует конкретная организация или компания. Обычно такие взломы хорошо спланированы и включают несколько этапов — от разведки и внедрения до уничтожения следов присутствия.

Вторая — атаки на DNS-сервера. В результате DNS-атак пользователь рискует не попасть на нужную страницу, а при вводе адреса сайта атакованный DNS будет перенаправлять запрос на подставные страницы. Также в результате перехода пользователя на ложный IP-адрес хакер может получить доступ к его личной информации. При этом пользователь даже не будет подозревать, что его информация рассекречена.

Существуют DoS-атаки на сети доставки контента — CDN Content Delivery Network. Cети CDN сохраняют статический контент в кэш-памяти своих собственных серверов и размещают его «ближе» к пользователям по всему миру, что позволяет ускорить доступ. Сети CDN не оборудованы полной защитой от DoS/DDoS-атак и способны защитить только те данные, которые хранятся в пределах самих сетей — а данные клиентов в ЦОД остаются незащищенными.

Современная безопасность не имеет границ. Чем надежнее защита, тем хитрее и сложнее способы атаки. Кибератаки случаются ежедневно. Из последних крупных можно вспомнить взлом сайта Белорусской АЭС; как хакеры получили доступ к 150 тысячам камер Verkada в больницах, полиции и компаниях по всему миру; а хакеры из КНДР атаковали Pfizer.

Подробнее о том, как защитить личную информацию в интернете, какие профессии и скиллы будут востребованы в будущем, что ждет отрасль онлайн-образования и о многом другом можно будет узнать 29 и 30 июля в рамках Девятого Международного форума ReForum Winning The Hearts. Форум пройдет в онлайн-формате, участие бесплатное.