Protecting your organization against digital risks

Report an incident

BI.ZONE — an expert in strategic management of digital risks.

From corporations to start-ups, we help organizations around the world to develop their business safely in the digital age.

We actively cooperate with international organizations.

Our experts are certified by globally renowned agencies.

As a member of the Global Advisory Board we share our expertise for protecting civilians from digital threats during conflict

We combat international cybercrime in cooperation with INTERPOL and help investigate cases

Being part of the C4C, we share expertise with the global community and work with partners to enhance cyber resilience worldwide

We use cookies to personalize the services and the convenience of website users. You can prevent cookies from being stored in your browser settings. By using this website, you confirm your consent to the Privacy policy.

«Дочка» «Сбера» предупредила об угрозе взлома компьютеров у 70% компаний

О том, что кибермошенники могут получить права доменного администратора у 70% российских фирм, указано в поступившем в РБК исследовании BI.ZONE («дочка» «Сбера», которая разрабатывает продукты в области кибербезопасности, расследует киберпреступления и анализирует защищенность ИТ-инфраструктур). В рамках анализа ее эксперты проверили более 200 средних и крупных компаний из разных отраслей.

Права администратора домена дают возможность подключиться к любому компьютеру компании, установить софт, ограничить доступ, завести учетную запись или вовсе закрыть ее сайт, пояснил директор блока экспертных сервисов BI.ZONE Евгений Волошин.

Как злоумышленники получают права

Волошин пояснил, что, чтобы получить доступ к правам доменного администратора, мошенник должен взломать учетную запись рядового сотрудника компании, использовав методы социальной инженерии. Жертва получает вредоносный файл или ссылку на него. Если она скачивает файл, злоумышленник получает доступ к ее устройству и начинает изучать внутреннюю инфраструктуру предприятия. Используя различные техники перехвата трафика, а также анализируя учетные записи, хранимые на взломанных машинах, преступник постепенно захватывает новые учетные записи и расширяет свои права. Так он может добраться до компьютера, где хранится учетная запись доменного администратора. По словам эксперта, службы кибербезопасности многих организаций ранее не знали о существовании подобных уязвимостей, что создавало дополнительные риски.

«Главные причины успеха таких атак — недостаточный мониторинг ресурсов, расположенных на внешнем ИТ-периметре, и отсутствие налаженных процессов по поиску уязвимостей в ИТ-инфраструктуре», — отметил Волошин.

Служба доменных имен, как правило, остается вне фокуса административных процессов многих структур, даже достаточно крупных, что приводит к возникновению серьезных угроз информационной безопасности, считает основатель и гендиректор Qrator Labs Александр Лямин. Поэтому более чем в 50% случаев злоумышленники могут получить права доменного администратора, используя уязвимости в системе. «Многие компании изначально не встраивают управление службами доменных имен в свои процессы безопасности, чем успешно пользуются хакеры. Получить права администратора домена злоумышленники могут в случае утечек авторизационных данных, отсутствия в системе двухфакторной авторизации, социального инжиниринга. Это грозит как прямыми рисками информационной безопасности, то есть потерей контроля над публичными ресурсами, так и взломом и репутационным ущербом», — предупредил Лямин. Он указал, что в случае взлома хакеры могут разместить на домене компании абсолютно любые данные, например противоправную информацию на сайте СМИ.

Директор по технологиям Infosecurity a Softline Company Никита Пинчук считает статистику BI.ZONE объективной. По его мнению, ошибки компаний начинаются с создания простых паролей на сервисах и отсутствия контроля за обновлениями систем и заканчиваются небезопасной настройкой служб Active Directory (решение, позволяющее объединить различные объекты сети: компьютеры, серверы, принтеры). Но главная проблема — недостаточное финансирование информационной безопасности и слабая подготовка кадров.

Чтобы повысить уровень защищенности, предприятию нужно провести аудит инфраструктуры, внедрить и настроить защитные системы, реализовать процедуры патч-менеджмента (обеспечивает безопасность операционных систем, устраняет уязвимости, исправляет программные ошибки и предотвращает атаки вредоносных программ), отметил Пинчук. Также придется провести обучение персонала, обеспечивающего безопасность, и всех сотрудников по вопросам информбезопасности, так как человек «все равно остается самым слабым звеном в защите».

Лямин также посоветовал выбирать надежного поставщика, обеспечивающего регистрацию и управление зонами доменов, основываясь на анализе репутации компании-регистратора, ее технических особенностях и преимуществах, а также обязательно использовать двухфакторную авторизацию и иметь несколько сотрудников с доступом к сервисам третьих компаний на случай возникновения непредвиденных ситуаций.

Bi zone сбербанк что это

Мы с командой постоянно используем в работе фиды с данными о киберугрозах. И мы не понаслышке знаем о таких проблемах, как недостаточное количество информации или ее дублирование в разных источниках, а также слишком большое число ложных срабатываний. Чтобы облегчить себе жизнь, мы решили подумать, как оценивать источники и выбирать из них наиболее качественные.

В статье я расскажу об OSINT-фидах, которые мы сравнивали с нашими и партнерскими данными. Всего на поиск и анализ источников, написание скриптов для загрузки данных, создание методики, тестирование данных, оценку по методике ушло около двух-трех месяцев. В результате исследования нам удалось найти несколько фишек, которые делают поиск данных более приятной процедурой. Табличку с критериями для оценки качества и наши выводы ищите в конце.

История одной кампании Business Email Compromise

Мы фиксируем всплеск атак типа Business Email Compromise (BEC). BEC-атаки — не новое и не редкое явление, но эта волна привлекла наше внимание масштабом.

С июня к нам обращаются множество пострадавших компаний, и всех жертв объединяют схожие признаки компрометации.

В статье расскажем, как действуют злоумышленники в рамках этой BEC-кампании и можно ли защититься от них.

Greybox-фаззинг: level up. Как улучшали фаззеры

В предыдущей статье мы рассмотрели, какие вообще фаззеры бывают и как они работают. В этой мы увидим, какие улучшения внедрили разработчики в современные фаззеры, чтобы они стали еще более полезным инструментом.

Немного про современные технологии Greybox-фаззинга

Как найти баги, о которых вы и не догадывались, или что такое фаззинг

Все уже привыкли, что программу надо покрывать тестами, чтобы потом не было стыдно. Но вот проблема: разработчик может защититься только от багов, которые он способен предугадать. Да и тестировщик вряд ли сможет перебрать все варианты входных данных, которые приводят к ошибке.

Чтобы справиться с этой проблемой, придумали фаззеры — инструменты тестирования, которые сами пытаются найти баги в программе. В этой статье я рассмотрю, какие они вообще бывают (для C/C++, потому что баги в таких программах особенно болезненны), но сделаю упор на Greybox-фаззеры (почему, расскажу в статье).

Taidoor: мультитул для хакера

Taidoor — крайне эффективная вредоносная программа класса RAT (remote access trojan), предназначенная для использования без закрепления в системе. Модульная система, реализованная в Taidoor, отличается от многих других RAT гибкостью: операторы программы могут отправлять на зараженную систему только те модули, которые нужны для достижения целей конкретной атаки.

Чтобы затруднить обнаружение, Taidoor использует несколько разных методов: манипуляции с временными метками, удаление файлов с модулями, обфускацию строк, поиск антивируса на атакуемой машине и др.

Мы изучили функциональные возможности и алгоритмы работы Taidoor, а также ее загрузчиков, и хотим поделиться своими наблюдениями.

Охота на атаки MS Exchange. Часть 2 (CVE-2020-0688, CVE-2020-16875 и CVE-2021-24085)

Наша прошлая статья была посвящена различным методам обнаружения эксплуатации уязвимостей ProxyLogon. В этот раз мы поговорим о методах обнаружения других нашумевших уязвимостей на сервере MS Exchange, а именно CVE-2020-0688, CVE-2020-16875 и CVE-2021-24085.

Несмотря на то что эти уязвимости не такие свежие, как ProxyLogon, мы продолжаем обнаруживать следы их эксплуатации (в том числе успешной) у наших клиентов. А своевременное обнаружение попыток эксплуатации позволит минимизировать последствия атаки для организации или избежать их вовсе.

От пентеста до АРТ-атаки: группа киберпреступников FIN7 маскирует свою малварь под инструментарий этичного хакера

Статья подготовлена командой BI.ZONE Cyber Threat Research

Мы не первый раз натыкаемся на киберпреступные группировки, которые прикидываются легальными организациями и маскируют свою малварь под инструменты для анализа защищенности. Сотрудники таких компаний могут даже не подозревать, что работают на злоумышленников и используют самый настоящий вредоносный пакет.

FIN7 (также именуемая как Carbanak и Navigator Group), одна из знаменитых АРТ-группировок, для разведки и закрепления на зараженных системах разработала Lizar — якобы инструмент для пентеста сетей Windows. Мы заинтересовались им и провели исследование, результатами которого поделимся в статье.

Раньше инструмент назывался Tirion, но дальше по тексту мы будем использовать только новое название Lizar

Охота на атаки MS Exchange. Часть 1. ProxyLogon (CVE-2021-26855, 26858, 27065, 26857)

Microsoft Exchange — один из самых распространенных почтовых серверов, который используют сотни тысяч компаний по всему миру. Популярность и доступность из интернета делают его притягательной целью для злоумышленников.

С конца 2020 года мы наблюдаем резкий рост количества инцидентов, так или иначе связанных с компрометацией сервера MS Exchange и его различных компонентов, в частности OWA (Outlook Web Access). Учитывая 24-летнюю историю сервера MS Exchange, сложность его архитектуры, расположение на периметре и возросший к нему интерес со стороны исследователей по безопасности, можно предположить, что количество найденных уязвимостей в популярном почтовом сервере со временем будет только расти. Свидетельство тому — недавно обнаруженная исследователями из DEVCORE цепочка критических уязвимостей, известная под общим названием ProxyLogon.

Пока расследование не разлучит нас: малварь, которая может сидеть в сети компании годами

Недавно мы расследовали АРТ-атаку на одну российскую компанию и нашли много занятного софта. Сначала мы обнаружили продвинутый бэкдор PlugX, популярный у китайских группировок, АРТ-атаки которых обычно нацелены на похищение конфиденциальной информации, а не денег. Затем из скомпрометированной сети удалось вытащить несколько других схожих между собой бэкдоров (nccTrojan, dnsTrojan, dloTrojan) и даже общедоступных утилит.

Программы, используемые в этой преступной кампании, не отличаются сложностью, за исключением, может быть, PlugX. К тому же три из четырех вредоносов использовали при запуске давно известную технику DLL hijacking. Тем не менее, как показало наше исследование, даже при таких условиях злоумышленники могут годами оставаться в скомпрометированных сетях.

Мы решили изучить обнаруженный софт и поделиться своими наблюдениями.

К чему приводят уязвимости протокола DICOM

Вы наверняка видели в медицинском сериале, как интерны бьются над рентгеновским снимком пациента, а потом приходит их наставник и ставит диагноз по едва заметному пятнышку. В реальности такими остроглазыми диагностами становятся модели машинного обучения, применяемые в технологии medical imaging. Благодаря таким штукам можно гораздо быстрее выявить болезнь, например, определить, являются ли клетки на снимках опухолевыми или неопухолевыми.

Но есть одна проблема — в медицинских технологиях используются DICOM-протоколы, безопасность которых оставляет желать лучшего. О них и пойдет речь в этой статье.

Через тернии к CVE: как зарегистрировать уязвимость, если у компании нет Bug Bounty

Автор: Иннокентий Сенновский (rumata888)

Хочу поделиться опытом регистрации уязвимостей в продуктах компаний без Bug Bounty. У меня этот процесс занял целых два года, в течение которых я общался с вендорами, боролся с недопониманием и стучался в MITRE.

Проблемы мотивации и целесообразности поиска уязвимостей в таких продуктах оставим за рамками этой статьи. Обсудим, что делать, если баг уже обнаружен. Если вам не терпится сразу почитать советы, переходите к последней части.

Пасхалка в APK-файлах: что такое Frosting

Структура файла — увлекательный мир со своими историей, тайнами и собственным цирком уродов, где выступают костыльные решения. Если в ней покопаться, можно найти много интересного.

Я наткнулся на одну особенность APK-файлов — специальную подпись с особым блоком метаданных, Frosting. Она позволяет однозначно определить, распространялся ли файл через Google Play. Эта подпись будет полезна для антивирусных вендоров и песочниц при анализе вредоносов. Кроме того, она может помочь криминалистам при поиске источника файла.

Информации об этом практически нет. Удалось найти только раздел Security metadata in early 2018 в Android Developers Blog и утилиту Avast, которая позволяет проверить данную подпись. Я решил изучить эту штуку, проверить корректность предположений разработчиков Avast о содержании Frosting-блока и поделиться своими выводами.

Охота на Zerologon

Авторы: Демьян Соколин (@_drd0c), Александр Большаков (@spacepatcher), Ильяс Игисинов (@ph7ntom), Хрыков Вадим (@BlackMatter23)

CVE-2020-1472, или Zerologon, уже получила звание одной из самых опасных уязвимостей, обнаруженных за последние годы. Она позволяет атакующему скомпрометировать учетную запись машинного аккаунта контроллера домена и получить доступ к содержимому всей базы Active Directory. Для эксплуатации достаточно наличия сетевой связности с контроллером домена организации.

Мы провели собственное исследование Zerologon и разработали различные методы обнаружения ее эксплуатации: по событиям журналов аудита Windows, по сетевому трафику и при помощи YARA-правил. В этой статье подробно остановимся на каждом из них.

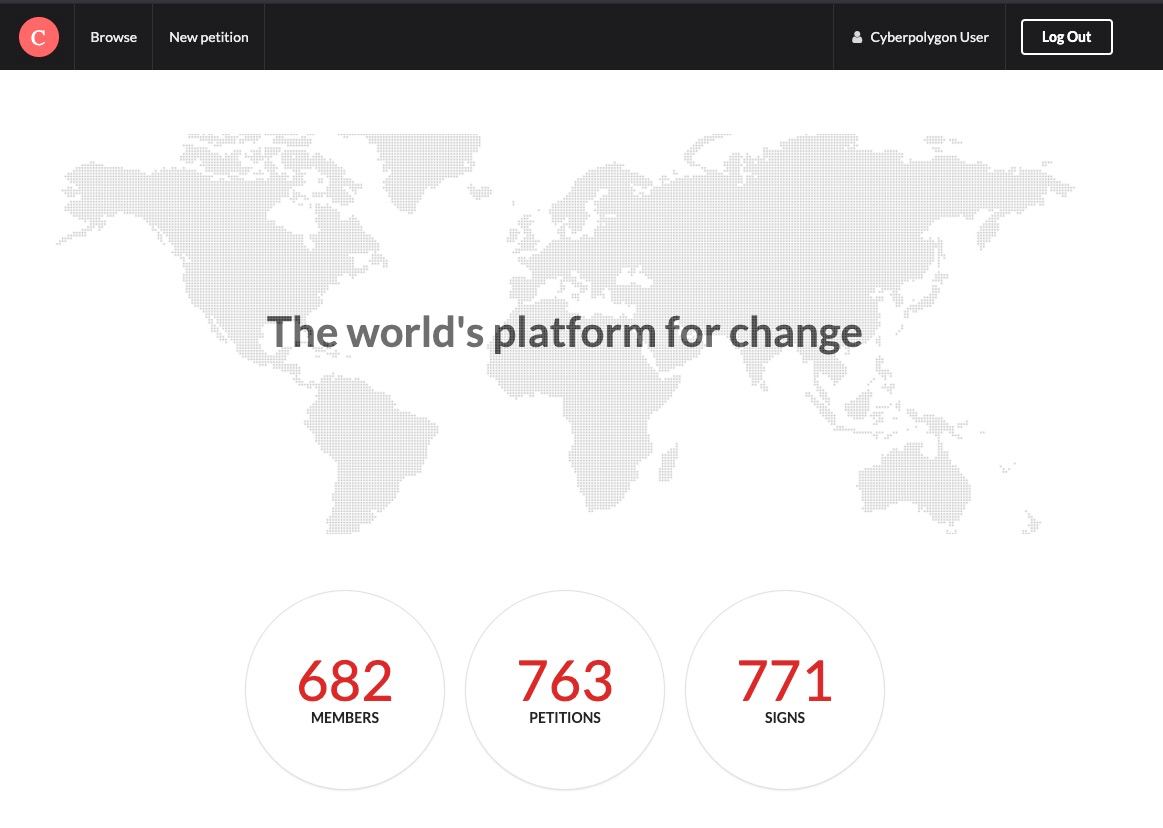

Attack-defence для бизнеса: разбираем задания корпоративного тренинга Cyber Polygon

Типичный парадокс из жизни безопасника:

• инцидентов быть не должно (потому что инциденты = потери для бизнеса);

• но инцидентов должно быть много (потому что без опыта реагирования будет трудно сохранять квалификацию и оперативно отражать атаки).

Для выхода из этого порочного круга крупные компании заказывают услуги Red Team: нанимают сторонних специалистов, которые пытаются взломать компанию. Но, во-первых, это довольно дорого; во-вторых, развернуться здесь трудно: мало кто позволит всерьез ломать бизнес-критичные сервисы.

Мы решили попробовать другой подход — практические учения — и год назад впервые организовали бесплатный тренинг для корпоративных команд Cyber Polygon. В роли Red Team мы атаковали сразу нескольких команд-участниц, причем все происходило в специальной тренировочной инфраструктуре, которую не жалко.

В июле прошел Cyber Polygon 2.0. В нем участвовали уже 120 команд из 29 стран, а сценарии тренинга включали и защиту инфраструктуры от активной атаки (Defence), и реагирование и расследование инцидентов (Response).

В этом райтапе мы расскажем о заданиях сценария Defence: идеи для него мы черпали из опыта подготовки attack-defence CTF.

Самописная криптуха: vulnerable by design, или история одного CTF-таска

Автор: Иннокентий Сенновский (rumata888)

Как заинтересовать студента скучным предметом? Придать учебе форму игры. Довольно давно кто-то придумал такую игру в области безопасности — Capture the Flag, или CTF. Так ленивым студентам было интереснее изучать, как реверсить программы, куда лучше вставить кавычки и почему проприетарное шифрование — это как с разбегу прыгнуть на грабли.

Студенты выросли, и теперь в этих «играх» участвуют и взрослые прожженные специалисты с детьми и ипотекой. Они многое успели повидать, поэтому сделать таск для CTF, чтобы «старики» не ныли, не самая простая задача.

А переборщишь с хардкором — и взвоют команды, у которых это непрофильная предметная область или первый серьезный CTF.

В статье я расскажу, как наша команда нашла баланс между «хм, нечто новенькое» и «это какая-то жесть», разрабатывая таск по крипте для финала CTFZone в этом году.

Финальный scoreboard CTFZone 2020

Сбер и BI.ZONE обсудили вопросы киберпреступности на саммите ВЭФ

Более 125 ведущих экспертов, бизнесменов, финансистов приняли участие в ежегодном саммите по кибербезопасности Всемирного экономического форума (ВЭФ) Annual Meeting on Cybersecurity 2020, проходящего в этом году в онлайн-формате с 16 по 18 ноября. Сбер — единственную российскую компанию на саммите — представили запред правления Сбербанка Станислав Кузнецов и генеральный директор BI.ZONE Дмитрий Самарцев.

Кузнецов в ходе сессии не только рассказал о ситуации в мире и России, но и поделился опытом и лучшими практиками борьбы с глобальной киберпреступностью. Для борьбы с данной угрозой критически необходимо обмениваться информацией о кибератаках, тем самым выстраивая эффективные алгоритмы противодействия злоумышленникам, отметили спикеры.

17 ноября Самарцев проведет сессию Cybersecurity Training: The Key to Organizational Resilience in the New Normal. Темой дискуссии станет организация тренингов по кибербезопасности для повышения уровня киберустойчивости организаций.

«В России и Восточной Европе Сбер является крупнейшим банком и одной из ведущих технологических компаний. Мы — самая атакуемая компания в регионе», — отметил Кузнецов. По словам топ-менеджера, ежедневно компания переживает 26 млрд событий в сфере кибербезопасности.

Успешно отражаются 100% кибератак, добавил топ-менеджер. Он подтвердил готовность Сбербанка делиться опытом с партнерами, включая Всемирный экономический форум, Интерпол, SWIFT, FIRST и другие организации.

В октябре специалисты кредитных организаций рассказали, как мошенники используют роботов для обмана клиентов банков. Они обзванивают жертв с помощью программного обеспечения и интернет-телефонии вместо отправки фишинговых сообщений в мессенджеры или по электронной почте.

Политика конфиденциальности

Когда вы на сайте https://bi.zone/ru/ (далее — сайт) указываете ваши персональные данные и даете согласие на обработку ваших персональных данных, то выражаете согласие на обработку ваших персональных данных на условиях, предусмотренных настоящей политикой. Если вы решили предоставить BI.ZONE ваши персональные данные, дали согласие на обработку ваших персональных данных и/или заполнили форму на сайте, оставили комментарий на сайте, отправили письмо и прочее, BI.ZONE может использовать данную информацию для ответа на ваше сообщение и/или чтобы предоставить вам интересующую вас информацию о продуктах и/или услугах BI.ZONE. Добровольно предоставляя BI.ZONE информацию о себе, вы выражаете согласие на ее обработку BI.ZONE. Если вы не согласны с настоящей политикой, пожалуйста, не предоставляйте BI.ZONE ваши персональные данные на сайте и/или не проставляйте отметку о согласии на обработку персональных данных в соответствующей графе на сайте.

ООО «БИЗон», зарегистрированное по адресу: Россия, г. Москва, ул. Ольховская, д. 4, корп. 2, офис 515, при осуществлении своей деятельности получает персональные данные и обрабатывает их. Настоящая политика объясняет, какие данные BI.ZONE собирает о вас, как и почему BI.ZONE использует их и как BI.ZONE защищает вашу конфиденциальность.

Политика конфиденциальности разработана в соответствии с Федеральным законом от 27 июля 2006 года № 152-ФЗ «О персональных данных» и General Data Protection Regulation (Regulation (EU) 2016/679) от 27 апреля 2016 года (далее — GDPR) и направлена на обеспечение защиты прав и свобод человека при обработке его персональных данных.

Персональные данные — любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу (субъект персональных данных).

Обработка персональных данных — любое действие или совокупность действий, совершаемые с использованием средств автоматизации или без использования таких средств с персональными данными, включая: сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, изменение, обезличивание, блокирование, удаление, передачу персональных данных.

Контрагент — физическое или юридическое лицо, являющееся одной из сторон гражданско-правового договора с BI.ZONE.

Cookie-файлы — небольшой фрагмент данных, отправленный веб-сервером и хранимый на компьютере пользователя.

Трансграничная передача персональных данных — передача персональных данных на территорию иностранного государства.

С использованием сайта BI.ZONE может обрабатывать персональные данные:

Цели обработки персональных данных:

BI.ZONE осуществляет обработку следующих персональных данных:

Информация, касающаяся расовой, национальной принадлежности, политических взглядов, религиозных или философских убеждений, интимной жизни, не собирается с использованием сайта.

BI.ZONE не обрабатывает персональные данные несовершеннолетних лиц (до 18 лет или иного возраста в других юрисдикциях) без согласия их родителей или законных представителей.

BI.ZONE не осуществляет принятие решений, порождающих юридические последствия в отношении пользователей или иным образом затрагивающих их права и законные интересы, на основании исключительно автоматизированной обработки персональных данных.

При обработке персональных данных BI.ZONE придерживается следующих принципов:

BI.ZONE несет ответственность за соответствие своей деятельности указанным выше принципам обработки персональных данных в рамках применимого законодательства.

BI.ZONE получает персональные данные только от пользователей сайта. Используя услуги BI.ZONE, вы можете решить предоставить BI.ZONE персональные данные третьих лиц. В этом случае вы должны убедиться, что получили соответствующие разрешения и согласия на обработку данных третьих лиц в соответствии с применимым законодательством о защите персональных данных. Передаваемые вами персональные данные третьих лиц принадлежат вам, и BI.ZONE будет следовать вашим инструкциям в отношении таких данных.

С соблюдением принципов обработки персональных данных, приведенных выше, ваши персональные данные могут передаваться следующим категориям получателей:

Ваши персональные данные обрабатываются на территории Российской Федерации в системах BI.ZONE, которые находятся в охраняемом помещении BI.ZONE.

Если передача данных на территорию иностранного государства не имеет юридической основы или принимающей стороной не обеспечивается адекватный уровень защиты данных, то передача данных осуществляется только при наличии вашего письменного согласия.

BI.ZONE использует сookie-файлы, чтобы сайтом было легче пользоваться и чтобы адаптировать контент сайта к вашим предпочтениям. Сайт умеет читать и размещать сookie-файлы, что позволяет ему распознавать вас и запоминать важную информацию о вас, чтобы сайт стал удобнее в использовании (например, запоминая предпочитаемые настройки). Cookie-файлы также могут быть использованы для ускорения вашей будущей работы на сайте.

BI.ZONE использует следующие типы сookie-файлов:

Вы можете в любое время отключить cookie-файлы или настроить браузер для предупреждения о получении таких файлов. Пожалуйста, обратитесь к инструкции браузера, чтобы узнать больше о том, как скорректировать или изменить настройки браузера.

BI.ZONE использует на сайте сервисы анализа сайтов «Яндекс.Метрика» и Google Analytics. ООО «Яндекс» и Google Inc. анализируют от имени BI.ZONE то, каким образом пользователи используют сайт, для оценки эффективности его работы и дальнейшей оптимизации.

Ваши персональные данные удаляются при достижении цели их обработки или в случае утраты необходимости в достижении этой цели. Тем не менее в некоторых случаях BI.ZONE должна хранить ваши данные до тех пор, пока это требуется в соответствии с законодательством и международными соглашениями.

Сайт может содержать ссылки на другие сайты, которые не управляются BI.ZONE. BI.ZONE не несет ответственности за их содержание. BI.ZONE рекомендует ознакомиться с политикой конфиденциальности каждого сайта, который вы посещаете, если она там есть.

Для защиты ваших персональных данных BI.ZONE:

Вы, как субъект персональных данных, обладаете следующими правами в отношении принадлежащих вам персональных данных:

Если вы считаете, что ваши права и интересы нарушены, вы можете подать претензию (ст. 17 152-ФЗ, ст. 21 GDPR). Для связи с BI.ZONE напишите письмо на адрес info@bi.zone. BI.ZONE приложит все усилия, чтобы отреагировать на ваш запрос в течение 30 (тридцати) дней после его направления. При необходимости этот срок может быть продлен еще на 60 (шестьдесят) дней с учетом сложности запроса и количества запросов. В любом случае BI.ZONE сообщит вам о продлении срока в течение 30 (тридцати) дней.

Если вы считаете, что ваши права и интересы нарушены, вы имеете право подать претензию в соответствующий надзорный орган (ст. 17 152-ФЗ, ст. 21 GDPR).