Шифровальщик Bad Rabbit и защита от него. Что нужно знать

Во вторник вечером 24 октября все новостные агентства затрубили о новой массовой атаке вируса-шифровальщика под названием Bad Rabbit, сравнивая его с нашумевшими в этом году вирусами WannaCry и NotPetya. Разберемся что это за вирус и как с ним бороться в корпоративной сети.

Способы заражения вирусом Bad Rabbit

Для успешного заражения ПК, пользователь, запускающий файл, должен обладать правами администратора и перед запуском вируса должно появиться стандартное окно UAC (если, конечно оно не было отключено умельцами).

Что делает вирус Bad Rabbit на зараженной системе

В случае успешного запуска, на диске компьютера появляется файл динамической библиотеки C:\Windows\infpub.dat, который запускается через rundll32.

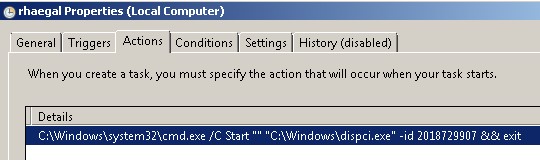

После этого файл infpub.dat устанавливает в системе исполняемый файл C:\Windows\dispci.exe и создает задание планировщика для его запуска.

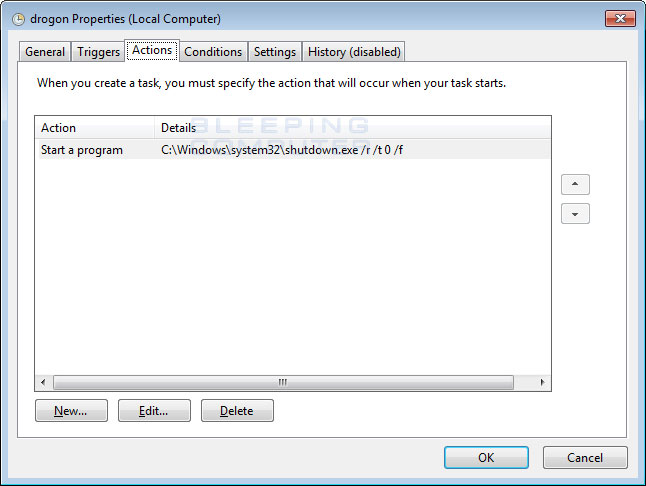

Затем создается еще одно задание планировщика для перезагрузки компьютера.

Затем вступает в дело модуль шифровальщика, зашитый в dispci.exe и cscc.dat. Выполняется поиск файлов пользователей в системе по зашитому в код списку расширению, а затем выполняется их щифрование с помощью открытого RSA-2048 ключа злоумышленников по алгоритму AES-128-CBC. Dispci.exe для шифрования файлов на диске исползует модуль утилиты DiskCryptor.

Список расширений файлов, подвергающихся шифрования представлен ниже (отметим, что после шифрования, оригинальные расширения фалов сохраняются, а в конец тела файла добавляется метка encrypted):

Oops! Your files have been encrypted.

If you see this text, your files are no longer accessible.

You might have been looking for a way to recover your files.

Don’t waste your time. No one will be able to recover them without our

decryption service.

We guarantee that you can recover all your files safely. All you

need to do is submit the payment and get the decryption password.

Visit our web service at caforssztxqzf2nm.onion

Your personal installation key#1:

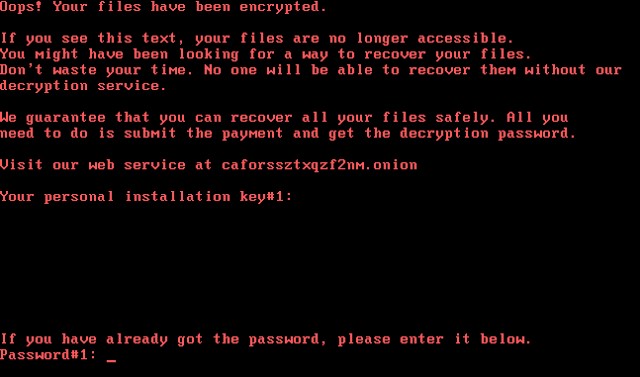

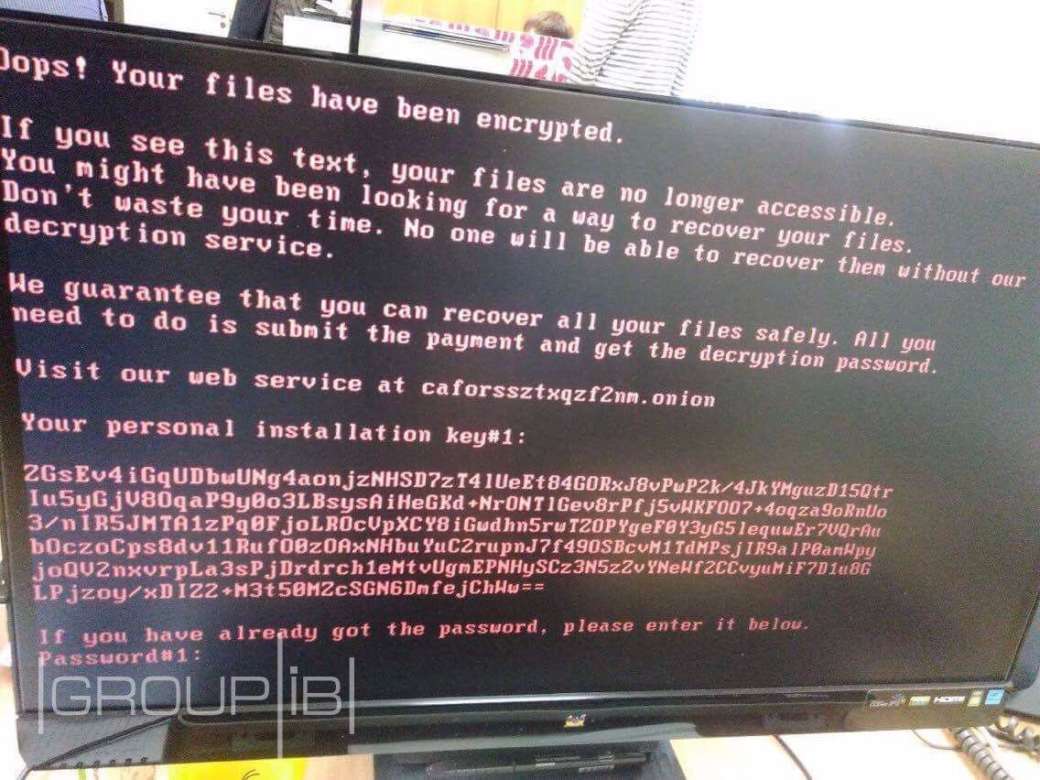

За расшифровку данных, разработчики вируса требуют перевести на их счета 0,05 биткойна (BTC)в течении 40 часов.

По словам сотрудников Касперского, в отличии от NetPetya, файлы зашифрованные новым вирусом расшифровать, в принципе, возможно.

Методы распространения шифровальщика Bad Rabbit по локальной сети

Для распространения по корпоративной сети используется модуль сканирования и перебора IP адресов. Для доступа к ПК в сети вирус пытается подобрать пароли администраторов удаленных компьютеров двумя способами

Большинство СМИ сообщают, что для распространения вируса по сети используется все тот же эксплоит EthernalBlue (который использовался в WcRy и NotPetya), но это не верно.

Способы защиты от Bad Rabbit

Соберем базовые рекомендации, позволяющие ограничить заражение компьютеров и распространение вируса по сети

Шифровальщик Bad Rabbit: Как происходит заражение

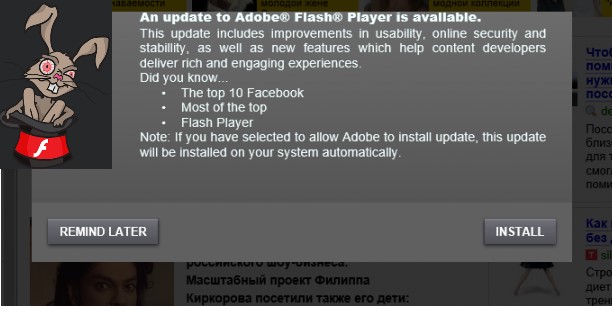

Как уже упоминалось, Bad Rabbit атаковал преимущественно пользователей из России и Восточной Европы через взломанные веб-сайты, которые показывали фальшивые предложения обновить Adobe Flash. Когда пользователь нажимал на эти уведомления, на компьютер загружался файл install_flash_player.exe.

Когда install_flash_player.exe запускался, он извлекал файл C:\Windows\infpub.dat и выполнял команду C:\Windows\system32\rundll32.exe C:\Windows\infpub.dat, #1 15.

Infpub.dat выполняется через Rundll32.exe

После исполнения Infpub.dat создает файлы C:\Windows\cscc.dat и C:\Windows\dispci.exe. Файл сscc.dat на самом деле является переименованной копией драйвера dcrypt.sys из DiskCryptor. Затем Infpub.dat создает службу Windows под названием Windows Client Side Caching DDriver, которая используется для запуска драйвера cscc.dat.

Запланированная задача

Драйвер cscc.dat вместе с файлом dispci.exe используется для шифрования диска и изменения основной загрузочной записи. Затем, когда жертва включает свой компьютер, отображается заметка с информацией по оплате выкупа.

Экран блокировки Bad Rabbit

После установки компонентов DiskCryptor, Infpub.dat также будет выполнять шифрование файлов в режиме пользователя на компьютере жертвы. Эти файлы будут зашифрованы с помощью алгоритма шифрования AES. Затем ключ шифрования AES, используемый для шифрования файлов, будет в свою очередь зашифрован с помощью открытого ключа RSA-2048. В настоящее время неизвестно, где хранится окончательный зашифрованный ключ, он может быть добавлен в зашифрованные файлы.

В отличие от других программ-вымогателей, когда Bad Rabbit зашифровывает файлы, он не добавляет новое расширение к имени зашифрованного файла. Тем не менее, он добавляет строку «encrypted» в конец каждого зашифрованного файла, как показано на скриншоте.

Encrypted File Marker

Интересно, что Infpub.dat также содержит возможность распространения через протокол SMB на другие компьютеры. Угроза пытается получить доступ к сетевым ресурсам через SMB через учетные данные, украденные с компьютера жертвы, или попробовав список включенных имен пользователей и паролей. Если шифровальщик сможет получить доступ к удаленному сетевому ресурсу, он скопирует себя и выполнит шифрование на другом компьютере.

Ниже приведены примеры SMB трафика:

SMB трафик

Как можно видеть, в Bad Rabbit заложено много различных функций, и ожидается, что они будут полностью раскрыты, так как различные эксперты по компьютерной безопасности занимаются анализом угрозы.

Технические данные шифровальщика Bad Rabbit

Файлы, с которыми ассоцицирутся шифровальщик Bad Rabbit:

Записи реестра, с которыми ассоцицируется шифровальщик Bad Rabbit:

Сообщение, которое показывает шифровальщик Bad Rabbit после блокировки компьютера:

Расширения файлов, предназначенные для шифрования::

Шифровальщик Bad Rabbit («Плохой кролик») атакует пользователей из России и Украины

24 октября российские СМИ, а также транспортные компании и государственные учреждения Украины подверглись атаке шифровальщика Bad Rabbit («Плохой кролик»). По данным открытых источников, в числе пострадавших Киевский метрополитен, аэропорт Одессы, Министерство инфраструктуры Украины, редакции «Интерфакса» и «Фонтанки».

Специалисты по информационной безопасности из Group-IB установили, что атака готовилась несколько дней. В ESET предупреждают, что шифровальщик проникает в компьютер через поддельное обновление плагина Adobe Flash. После этого он заражает ПК и шифрует файлы на нем. Затем на мониторе появляется сообщение о том, что компьютер заблокирован, а для расшифровки файлов необходимо зайти на сайт Bad Rabbit — caforssztxqzf2nm.onion через браузер Tor.

Что делать, если произошло заражение Bad Rabbit

Эпидемии шифровальщиков WannaCry и NotPetya показали, что необходимо вовремя обновлять установленные программы и систему, а также делать резервные копии, чтобы не остаться без важной информации после атаки вирусов.

Однако, если заражение произошло эксперты из Group-IB не рекомендуем платить выкуп, так как:

Как защитить компьютер от заражения Bad Rabbit?

Чтобы не стать жертвой новой эпидемии Bad Rabbit («Плохой кролик»), специалисты «Лаборатории Касперского» рекомендуют сделать следующее:

Для пользователей антивирусных решений «Лаборатории Касперского»:

Для тех, кто не пользуется антивирусными решениями «Лаборатории Касперского»:

Как работает шифровальщик Bad Rabbit, и есть ли здесь связь с NotPetya

Xakep #271. Сила четырех байтов

Вчера, 24 октября 2017 года, крупные российские СМИ, а также ряд украинских госучреждений подверглись атакам неизвестных злоумышленников. В числе пострадавших оказались «Интерфакс», «Фонтанка» и как минимум еще одно неназванное интернет-издание. Вслед за СМИ о проблемах также сообщили Международный аэропорт «Одесса», Киевский метрополитен и украинское Министерство инфраструктуры. Согласно заявлению аналитиков Group-IB, преступники также пытались атаковать банковские инфраструктуры, но эти попытки оказались неудачными. Специалисты ESET в свою очередь утверждают, что атаки затронули пользователей из Болгарии, Турции и Японии.

Как оказалось, перебои в работе компаний и госучреждений были вызваны не массовыми DDoS-атаками, но шифровальщиком, который носит имя Bad Rabbit (некоторые эксперты предпочитают писать BadRabbit без пробела).

Вчера о малвари и механизмах ее работы было известно немного: сообщалось, что шифровальщик требует выкуп в размере 0,05 биткоина, а также эксперты Group-IB рассказывали, что атака готовилась несколько дней. Так, на сайте злоумышленников было обнаружено два JS-скрипта, и, судя по информации с сервера, один из них обновлялся 19 октября 2017 года.

Теперь, хотя не прошло и суток с момента начала атак, анализ шифровальщика уже осуществили специалисты едва ли не всех ведущих ИБ-компаний мира. Итак, что представляет собой Bad Rabbit, и следует ли ожидать новой «вымогательской эпидемии», подобной WannaCry или NotPetya?

Специалисты ESET, Proofpoint и «Лаборатории Касперского» сообщают, что злоумышленники даже не использовали эксплоиты, вместо этого вредонос распространялся под видом фальшивых обновлений и установщиков Adobe Flash. Фактически, жертвы должны были вручную загрузить и запустить малварь, тем самым заразив свои компьютеры. При этом фальшивки были подписаны поддельным сертификатами, имитирующими сертификаты Symantec.

Bad Rabbit распространяли сразу несколько взломанных сайтов, в основном принадлежащих к категории СМИ. Специалист «Лаборатории Касперского» Костин Райю (Costin Raiu) отмечает, что атака готовилась гораздо дольше нескольких дней.

It appears the attackers behind #Badrabbit have been busy setting up their infection network on hacked sites since at least July 2017. pic.twitter.com/fV5U1FeVtR

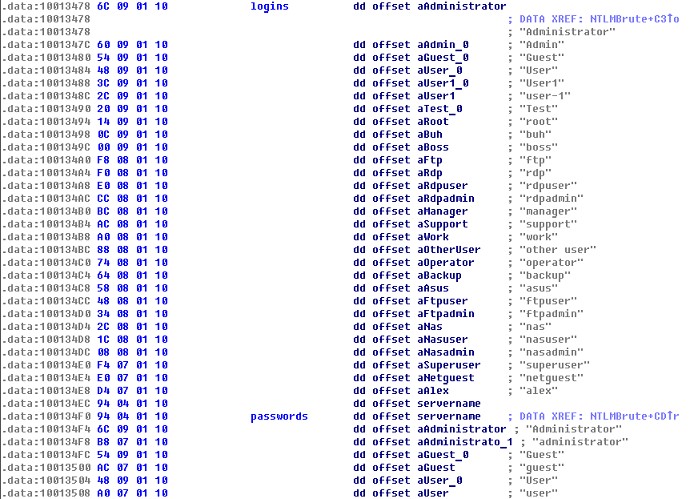

Каким образом Bad Rabbit сумел вызвать перебои в работе крупных СМИ, если дело было в фальшивых обновлениях для Flash? По данным ESET, Emsisoft и Fox-IT, после заражения вредонос задействовал утилиту Mimikatz для извлечения паролей из LSASS, а также имел список наиболее распространенных логинов и паролей. Все это вредонос задействовал, чтобы посредством SMB и WebDAV распространиться на другие серверы и рабочие станции, находящиеся в одной сети с зараженным устройством. При этом эксперты перечисленных выше компаний и сотрудники Cisco Talos полагают, что в данном случае обошлось без украденного у спецслужб инструмента EternalBlue, использующего бреши в SMB. Напомню, что вирусы WannaCry и NotPetya распространялись при помощи именно этого эксплоита.

Хотя сообщение с требованиями злоумышленников практически идентично посланию от операторов NotPetya, мнения экспертов относительно связи между Bad Rabbit и NotPetya немного расходятся. Так, аналитики компании Intezer подсчитали, что исходный код вредоносов совпадает лишь на 13%. В то же время аналитики Group-IB сообщают:

«Bad Rabbit является модифицированной версией NotPetya с исправленными ошибками в алгоритме шифрования.

В атаке NotPetya содержался такой же алгоритм вычисления хеш суммы от имени процесса, с тем отличием, что начальный вектор инициализации в случае NotPetya 0x12345678, а в Bad Rabbit — 0x87654321.

Также в текущей атаке поменялось количество искомых имен процессов, а сама функция вычисления хеша была скомпилирована в виде отдельной функции компилятором.

Совпадения в коде указывают на связь атаки с использованием Bad Rabbit с предыдущей атакой NotPetya или их подражателями».

С этой точкой зрения согласны специалисты ESET и «Лаборатории Касперского», которые также допускают, что Bad Rabbit может являться прямым «наследником» NotPetya, однако избегают прямых и однозначных заявлений по этому вопросу. Также замечу, что в отличие от NotPetya новая угроза не является вайпером, то есть не уничтожает информацию на жестких дисках своих жертв.

Еще один интересный нюанс: в коде Bad Rabbit были обнаружены множественные отсылки к «Игре престолов» (к примеру, там можно найти имена трех драконов: Drogon, Rhaegal, Viserion). Почему данный факт примечателен? Ранее похожие отсылки к популярной фэнтезийной саге были замечены в составе одного из скриптов, который использовался для распространения известного шифровальщика Locky.

Хотя сообщается, что в настоящее время распространение Bad Rabbit прекращено, эксперты все же советуют предпринять следующие шаги для защиты от малвари (после этого даже в случае заражения файлы не будут зашифрованы):

Фото: Group_IB, «Лаборатория Касперского»

Все, что известно о шифровальщике Bad Rabbit на сегодняшний день

Несмотря на наличие некоторого сходства, с технологической точки зрения Bad Rabbit сильно отличается от NotPetya.

Во вторник, 24 октября, российские и украинские организации стали жертвами вымогательского ПО Bad Rabbit. Ниже мы представим факты, известные на сегодняшний день об атаках с его использованием, а также выясним, есть ли общее черты между Bad Rabbit и NotPetya.

Как ранее сообщалSecurityLab, вредонос атаковал три российских СМИ (в том числе «Интерфакс» и «Фонтанку») и ряд украинских предприятий. Однако, по словам гендиректора компании Group-IB Ильи Сачкова, Bad Rabbit также пытался атаковать российские банки из топ-20. Названия финорганизаций эксперт не привел, но отметил, что атаки предпринимались на инфраструктуру банков, использующих систему обнаружения вторжений от Group-IB. По словам Сачкова, финорганизации получали вредоносные файлы 24 октября с 13:00 до 15:00 по Москве, сообщает ТАСС.

Согласно данным анализа, проведенного экспертами из Trend Micro, Bad Rabbit распространяется посредством атаки watering hole, предполагающей заражение web-сайтов, часто посещаемых потенциальными жертвами. Когда жертва попадает на зараженный сайт, ей предлагается установить поддельный Flash Player “install_flash_player.exe”. В настоящее время ссылка hxxp://1dnscontrol.com/flash_install, по которой предлагалось скачать поддельный плеер, уже неактивна.

После запуска поддельного установщика программ с помощью процесса rundll32.exe на атакуемую систему устанавливается шифровальщик infpub.dat и шифровальщик /дешифровщик dispci.exe. В ходе атаки Bad Rabbit использует три файла. Имена двух из них являются отсылкой к популярному телесериалу «Игра престолов». Файл rhaegal.job ответственен за выполнение файла дешифровщика, а drogon.job – за блокировку компьютера жертвы. Хранящиеся на системе файлы затем шифруются, а на экране появляется уведомление с требованием выкупа.

Третий файл, viserion_23.job, второй раз перезагружает систему, после чего доступ к ней блокируется, а на экран выводится еще одно уведомление с требованием заплатить выкуп за ключ для дешифровки.

Bad Rabbit инфицирует другие компьютеры в сети путем загрузки в нее своих копий и выполнения их с помощью легальных инструментов Windows Management Instrumentation (WMI) и Service Control Manager Remote Protocol. При использовании Service Control Manager Remote Protocol вредонос осуществляет атаку по словарю для получения учетных данных.

Среди других легальных инструментов, предположительно применяемых вредоносом для получения учетных данных, эксперты называют утилиту с открытым исходным кодом Mimikatz. Исследователи также обнаружили признаки использования законного инструмента DiskCryptor для шифрования файлов на атакуемых компьютерах.