Удалить PC вредоносных программ

Friday, August 1, 2014

Шаг 1.Правой нажмите на значок Мой компьютер, после нажмите выбрать опцию Свойства, а затем выбрать вкладка Восстановление системы, где «Отключить восстановление системы» функция появится.

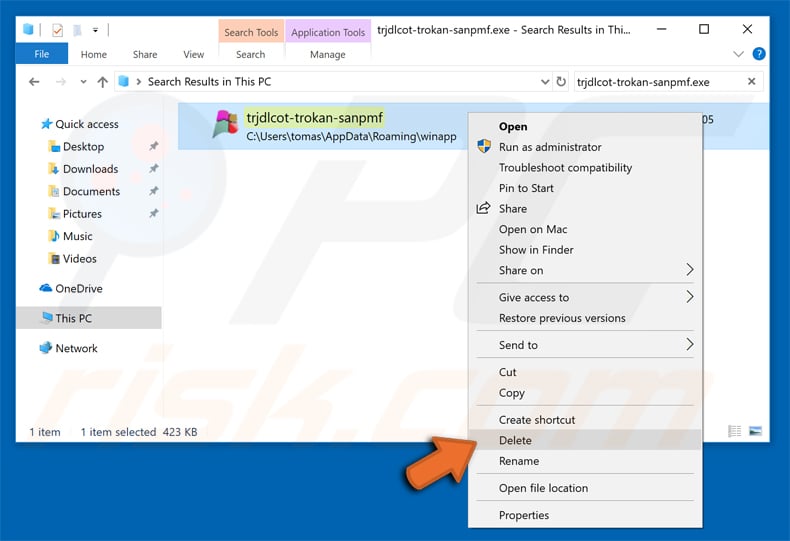

Шаг 3. поиск для файла, как C: \ Documents и Settings \ All Users \ Backdoor/MSIL.Bladabindi.A.166 \ и удалите его вручную.

Шаг 1: Во-первых скачать и установить программное обеспечение удаления Backdoor/MSIL.Bladabindi.A.166 в вашей системе. После того, как была установлена, дважды щелкните значок на рабочем столе, чтобы выполнить его. Нажмите кнопку «Проверить компьютер», который может начать поиск вируса в компьютере.

Шаг 2: Автоматическая Backdoor/MSIL.Bladabindi.A.166 Removal Tool является сканирование системы жесткого диска, где зараженные предметы помещаются. После завершения сканирования затем показать в формате миниатюрами с описанием зараженных предметов.

Шаг 3: Программное обеспечение есть в населенных атрибутов, которые доступны как «Backdoor/MSIL.Bladabindi.A.166 HelpDesk». После заражения, эта функция может дать полную помощь и информация относительно этого вредителя.

Шаг 4: «Система гвардия» является еще одной особенностью, которая может использовать, чтобы остановить каждые вредоносных содержимое приехать к вашему компьютеру через Интернет и ПК становятся все более надежной и безопасной.

Обнаружен червь, распространяющий трояна Bladabindi

Xakep #271. Сила четырех байтов

Эксперты Trend Micro рассказали об обнаружении червя, который распространяет свежую версию трояна Bladabindi (он же njRAT, Derusbi и Njw0rm). Данная версия угрозы получила идентификатор Worm.Win32.BLADABINDI.AA и представляет собой бесфайловую модификацию трояна, которая размножается через съемные накопители.

Свежая версия Bladabindi, замеченная Trend Micro, скрывает свои копии на любых съемных накопителях, подключаемых к зараженной системе, а также создает в реестре запись AdobeMX, чтобы закрепиться на зараженном устройстве. С помощью этой записи и скрипта PowerShell малварь использует механизм reflective loading, что и позволяет угрозе оставаться бесфайловой, то есть вредоносная активность происходит в памяти устройства, не касаясь жестких дисков. Это позволяет затруднить обнаружение угрозы и работу защитных решений.

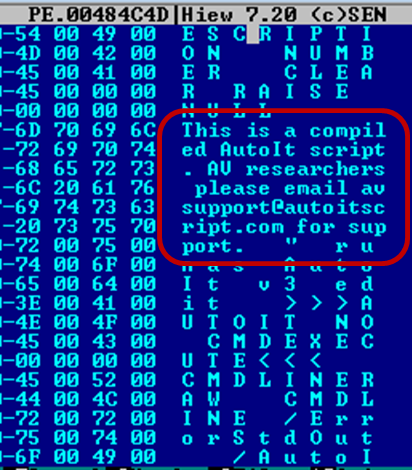

Также исследователи отмечают, что Bladabindi использует в работе язык AutoIt, который обнаруживается как в дроппере, так и в пейлоаде вредоноса. Это так же позволяет усложнить обнаружение.

Вирус Bladabindi

Вложения

| CollectionLog-2021.03.04-14.37.zip (91.9 Кб, 10 просмотров) |

Баннер вирус. (autorun, вирус блокирует даже без.режим!) (ВАЖНО)

Доброго времени суток. Недавно друг подхватил баннер, который блокирует всю ОС и просит закинуть.

Вирус не вирус, замаскированный под сервисы виндовс 10 с окончанием _53681

Доброго времени суток. Искал программу на торентах для создания видео из фото, не помню.

Как узнать все что делает этот вирус? (Осторожно в архиве вирус! *.exe)

Недавно знакомые в компании попались на данное штуковину рассылающую через зараженный компьютер в.

Плохого не видно.

Временно деинсталлируйте программу

Понаблюдайте и сообщите результат.

Добавлено через 15 секунд

Здравствуйте!

Плохого не видно.

Временно деинсталлируйте программу

Вложения

| CollectionLog-2021.03.05-16.01.zip (94.1 Кб, 6 просмотров) |

Вложения

| SecurityCheck.rar (2.1 Кб, 5 просмотров) |

Вложения

| CollectionLog-2021.03.05-21.33.zip (91.4 Кб, 5 просмотров) |

Скачайте AutorunsVTchecker, извлеките из архива и запустите. Не закрывайте окно до окончания работы программы.

Вложения

| LAPTOP-U142V0SB_2021-03-06_13-57-55_v4.11.4.7z (809.5 Кб, 2 просмотров) |

Вложения

| Лог защитника.rar (80.8 Кб, 3 просмотров) |

Вирус который любит играть в прятки, вирус прячется от диспетчера задач и схожих приложений

В ОБЩЕМ: столкнулся я с этой проблемой примерно дней пять назад. Играя с друзьями в игрушки, я.

Вирус блокирует браузер,анти вирус и другие программы

Скачал программу,в процессе установки появилось окно мол отправте смс для.

Вирус реклама, вирус китайская прога

При открытии браузеров автоматически запускаются вкладки с рекламой. Установилась программа на.

Без шума и пыли: разбор RAT-троянов на базе Remote Utilities

В ноябре 2020 года вирусная лаборатория «Доктор Веб» зафиксировала рассылку фишинговых писем корпоративным пользователям. Злоумышленники попытались применить классический метод социальной инженерии, чтобы заставить потенциальных жертв открыть вложения. В качестве вредоносной нагрузки письма содержали троянские программы, обеспечивающие скрытую установку и запуск утилиты Remote Utilities, установочные компоненты которой также находились в составе вложения. При неблагоприятном стечении обстоятельств, компьютеры сотрудников были бы доступны для удаленного управления без каких-либо визуальных признаков работы программы. В статье мы рассмотрим механизмы распространения и заражения используемых RAT-троянов.

Сценарий атаки

Обнаруженные нами образцы можно разделить на 2 группы.

Пример письма с вредоносным вложением, использующим DLL Hijacking:

В приложенном архиве находится защищенный RAR-архив и текстовый файл с паролем.

В целях конфиденциальности отправляемого вложения установлен автоматический пароль: 02112020.

В архиве находится дроппер в виде самораспаковывающегося RAR’а, внутри которого лежит сам BackDoor.RMS.180.

Ниже приведен пример письма с вложением, использующим MSI-пакет.

Помимо архива с вредоносной нагрузкой (BackDoor.RMS.181) и файла с паролем здесь находятся документы-пустышки.

В связи с корпоративной политикой безопасности данное вложение защищено кодом доступа: 12112020.

В ходе исследования мы также обнаружили образец фишингового письма, содержащего ссылку на дроппер, который запускает установку утилиты Remote Utilities из настроенного MSI-пакета (детектируется Dr.Web как BackDoor.RMS.187). Здесь задействован несколько иной механизм распространения полезной нагрузки.

«CV_resume.rar» является ссылкой на взломанный сайт, откуда происходит редирект на другой ресурс для загрузки вредоносного архива с BackDoor.RMS.187.

Анализ сетевой инфраструктуры, используемой злоумышленниками для распространения BackDoor.RMS.187, позволил найти еще несколько скомпрометированных сайтов, а также образец трояна Trojan.Gidra. По нашим данным, Trojan.GidraNET.1 использовался для первичного заражения системы при помощи фишингового письма с последующей загрузкой бэкдора, который скрыто устанавливал Remote Utilties.

Подробный разбор алгоритмов работы обнаруженного ПО читайте в вирусной библиотеке на нашем сайте. Ниже мы кратко рассмотрим эти вредоносные программы.

BackDoor.RMS.180

Троян-бэкдор, написанный с использованием компонентов программы Remote Utilities. Основной вредоносный модуль загружается посредством DLL Hijacking.

Самораспаковывающийся архив запускается скриптом:

Состав самораспаковывающегося дроппера:

Функции, отсутствующие в оригинальном модуле winspool.drv и не несущие функциональной нагрузки:

Экспорты с реальными именами содержат переходы к загружаемым в дальнейшем оригинальным функциям из легитимной библиотеки.

Некоторые API-функции выполняются через указатели на функции-переходники:

Затем бэкдор проверяет, в контексте какого исполняемого файла он работает. Для этого проверяет значение IMAGE_NT_HEADERS.OptionalHeader.CheckSum основного исполняемого модуля:

Когда запущен UniPrint.exe, бэкдор переходит к выполнению основных функций. Проверяет, имеет ли пользователь права доступа администратора. Затем устанавливает права доступа на директорию с модулем:

После этого записывает параметры General и Security в ключ реестра HKCU\SOFTWARE\WDMPrint и подготавливает значение параметра InternetID с помощью форматной строки.

Затем бэкдор создает скрытые окна MDICLIENT и RMSHDNLT:

Далее приступает к перехвату API-функций. Для этого использует библиотеку MinHook.

Подробная таблица с описанием перехватываемых функций находится на странице BackDoor.RMS.180 на нашем сайте.

Сетевая активность бэкдора реализована следующим образом. Вначале по дескриптору окна TEdit с помощью функции GetWindowTextA бэкдор получает InternetID, необходимый для удаленного подключения. Затем формирует GET-запрос вида:

Затем создает TCP-сокет. Проверяет значение глобальной переменной, в которой хранится порт для подключения с использованием протокола SSL (в рассматриваемом образце равен нулю). Если порт не равен нулю, то соединение выполняется по SSL посредством функций библиотеки SSLEAY32.dll. Если порт не задан, бэкдор подключается через порт 80.

Далее отправляет сформированный запрос. Если ответ получен, то ожидает в течение минуты и повторно отправляет запрос с InternetID. Если ответа нет, то повторяет запрос через 2 секунды. Отправка происходит в бесконечном цикле.

BackDoor.RMS.181

Исследованный образец представляет собой MSI-пакет с заранее настроенными параметрами удаленного управления, созданный с помощью MSI-конфигуратора из состава Remote Utilities Viewer. Распространялся в составе самораспаковывающегося 7z-дроппера (52c3841141d0fe291d8ae336012efe5766ec5616).

После распаковки дроппер запускает файл installer.exe, который, в свою очередь, запускает установку заранее настроенного MSI-пакета. Установщик извлекает и скрыто устанавливает Remote Utilities. После установки отправляет сигнал на управляющий сервер.

MSI-пакет содержит все необходимые параметры для тихой установки Remote Utilities. Установка выполняется в Program Files\Remote Utilities — Host в соответствии с таблицей Directory.

В соответствии с таблицей CustomAction установщик msiexec.exe запускает основной компонент пакета Remote Utilities rutserv.exe с различными параметрами, которые обеспечивают тихую установку, добавление правил сетевого экрана и запуск службы.

Параметры и настройки подключения заносятся в ключ реестра HKLM\Remote Utilities\v4\Server\Parameters. Значения параметров содержатся в таблице Registry:

Параметр CallbackSettings содержит адрес сервера, на который отправляется InternetID для прямого подключения.

BackDoor.RMS.187

Исследованный образец представляет собой MSI-пакет с заранее настроенными параметрами для скрытой установки и запуска Remote Utilities. Распространялся в составе вредоносного RAR-архива посредством фишинговой рассылки.

Запускается при помощи дроппера, который хранит установочный архив в секции ресурсов под именем LOG. Дроппер сохраняет MSI-пакет в директорию %TEMP% под именем KB8438172.msi и затем запускает с помощью установщика msiexec.exe. В дроппере находится путь к исходнику — C:\Users\Kelevra\Desktop\Source\Project1.vbp.

Бэкдор сообщает о готовности к подключению, отправляя сообщение на адрес cerbe[@]protonmail[.]com.

Этот образец примечателен способом распространения. На электронную почту жертвы приходит фишинговое письмо со ссылкой, маскирующейся под нужное пользователю вложение.

Ссылка на загрузку вложения ведет по адресу http[:]//ateliemilano[.]ru/stat/amsweb.php?eTmt6lRmkrDeoEeQB6MOVIKq4BTmbNCaI6vj%2FvgYEbHFcfWecHRVZGMpkK%2BMqevriOYlq9CFe6NuQMfKPsSNIax3bNKkCaPPR0RA85HY4Bu%2B%2B6xw2oPITBvntn2dh0QCN9pV5fzq3T%2FnW270rsYkctA%2FwdvWH1bkEt2AdWnyEfaOwsKsSpyY3azVX0D%2BKOm5.

Затем с этого адреса происходит редирект на адрес https[:]//kiat[.]by/recruitment/CV_Ekaterina_A_B_resume.rar, по которому происходит загрузка вредоносного архива.

ateliemilano[.]ru и kiat[.]by — существующие сайты, при этом второй сайт принадлежит кадровому агентству. По нашим сведениям, они неоднократно использовались для загрузки троянов, а также для переадресации запросов на их загрузку.

Trojan.GidraNET.1

Исследованный образец трояна распространялся через скомпрометированные сайты. Он предназначен для сбора информации о системе с ее последующей передачей злоумышленникам по протоколу FTP, а также для загрузки вредоносного дроппера с MSI-пакетом для установки Remote Utilities.

Основная функциональность находится в методе readConfig, вызываемом из Form1_Load.

В начале своей работы собирает о системе следующую информацию:

Полученную информацию сохраняет в файл, затем делает снимок экрана.

Информацию о системе отправляет по протоколу FTP на сервер ateliemilano[.]ru.

В коде трояна зашиты логин и пароль от FTP-сервера. Для каждого зараженного компьютера создается отдельная директория.

После отправки информации загружает и запускает файл с другого скомпрометированного сервера.

Файлы, скачиваемые аналогичными образцами, представляют собой дропперы, написанные на Visual Basic, содержащие MSI-пакеты для скрытой установки Remote Utilities, такие как BackDoor.RMS.187.

В исследованном образце был найден путь к PDB-файлу: C:\Users\Kelevra\Desktop\Last Gidra + PrintScreen + Loader_ Main\Gidra\obj\Debug\Gidra.pdb. Имя пользователя Kelevra совпадает с именем пользователя в пути к файлу проекта в дроппере BackDoor.RMS.187: C:\Users\Kelevra\Desktop\Source\Project1.vbp. В аналогичных образцах встретились и другие варианты.

По найденной нами информации можно предположить, что в 2019 году автор Trojan.GidraNET.1 использовал этот троян для первичного заражения через фишинговое письмо с последующей загрузкой бэкдора, скрыто устанавливающего Remote Utilties.

Заключение

Бэкдоры на базе утилит для удаленного администрирования остаются актуальной угрозой безопасности и до сих пор применяются для атак на корпоративный сектор. В свою очередь фишинговые письма являются основным средством доставки полезной нагрузки на заражаемые компьютеры. Отличительная черта вредоносных вложений — архивация полезной нагрузки с использованием пароля, что позволяет письму преодолеть встроенные в почтовый сервер средства защиты. Другой особенностью является наличие текстового файла с паролем к поддельному архиву. Кроме того, использование вредоносной библиотеки и атаки DLL Hijacking обеспечивает скрытое функционирование ПО для удаленного управления на скомпрометированном устройстве.

How to remove the BLADABINDI backdoor from your operating system

What is BLADABINDI?

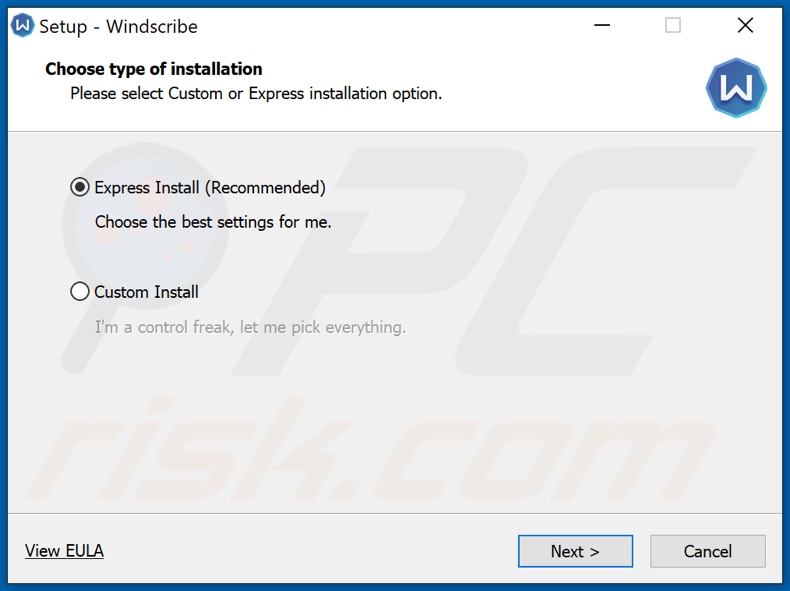

BLADABINDI is a backdoor threat, designed to inject systems with malicious payloads. I.e., following successful infiltration, it stealthily downloads/installs malware onto affected systems. At the time of research, BLADABINDI has been observed being proliferated by and bundled with Windscribe VPN installers.

«Bundling» is the term used to describe a deceptive marketing technique of packing ordinary software with unwanted or malicious additions. Note that Windscribe is a legitimate cyber-security and privacy company offering tools geared towards device and online security/privacy.

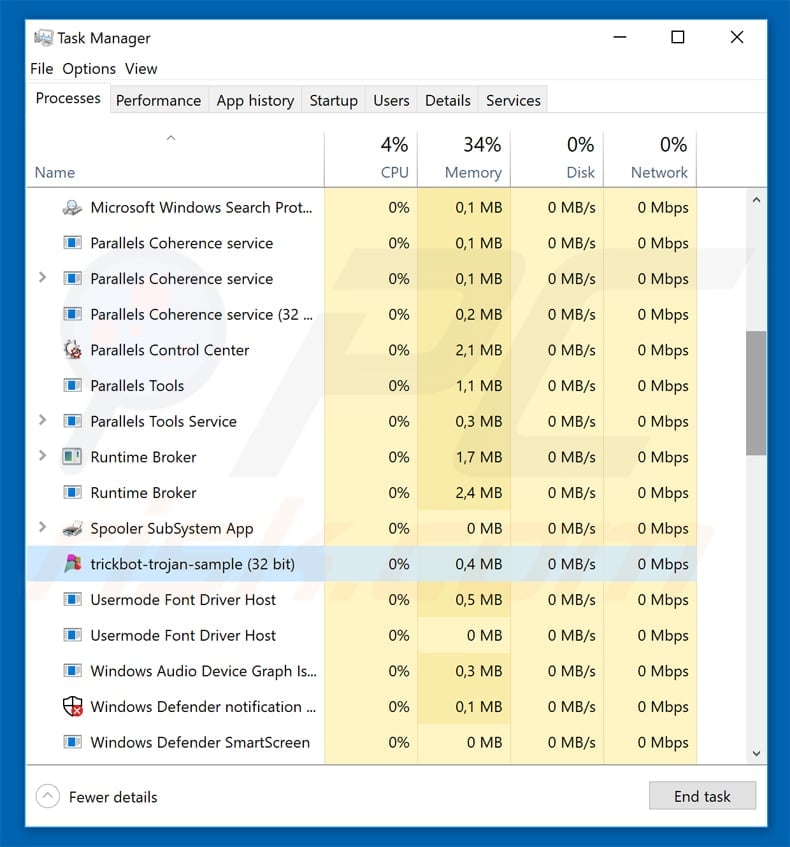

As mentioned, the primary function of the BLADABINDI backdoor is to cause chain infections (i.e., download/install additional malware). Through this backdoor, a compromised system can be infected with Trojans, ransomware, cryptominers and other malicious programs.

To elaborate, BLADABINDI can download and execute files, as well as update them. The backdoor can also extract computer data, such as device name, operating system details (e.g. version, architecture, etc.), and system account username.

BLADABINDI can also detect installed anti-virus tools installed on the system and take screenshots (images of the screen).

To summarize, BLADABINDI infections can lead to a wide variety of problems, including (but not limited to) device/data damage, financial losses, severe privacy issues and identity theft.

If it is known or suspected that BLADABINDI (or other malware) has already infected the system, use anti-virus software to eliminate it immediately.

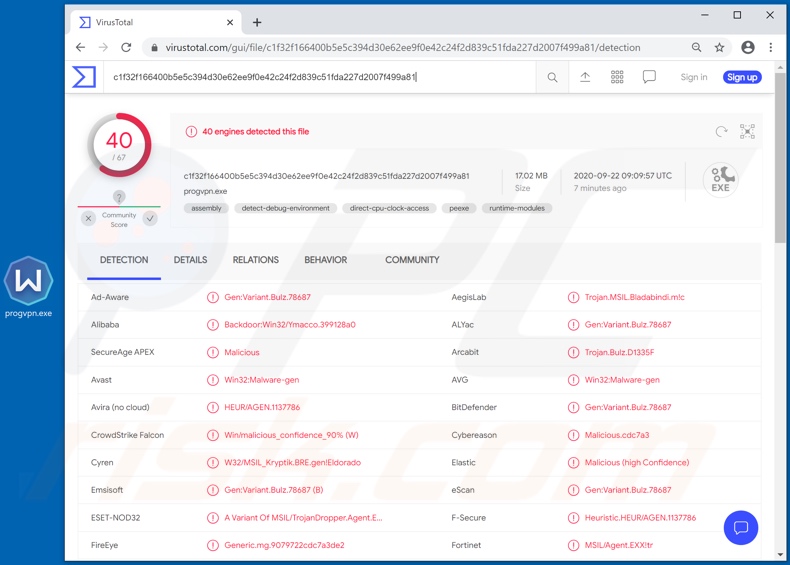

| Name | BLADABINDI virus |

| Threat Type | Trojan, password-stealing virus, banking malware, spyware. |

| Detection Names (deceptive installer) | Avast (Win32:Malware-gen), BitDefender (Gen:Variant.Bulz.78687), ESET-NOD32 (A Variant Of MSIL/TrojanDropper.Agent.EXX), Kaspersky (HEUR:Backdoor.MSIL.Bladabindi.gen), Full List (VirusTotal) |

| Detection Names (malicious file «lscm.exe») | AVG (Win32:Malware-gen), BitDefender (Trojan.GenericKD.43751695), ESET-NOD32 (A Variant Of MSIL/TrojanDownloader.Tiny.AOA), Kaspersky (HEUR:Backdoor.MSIL.Bladabindi.gen), Full List (VirusTotal) |

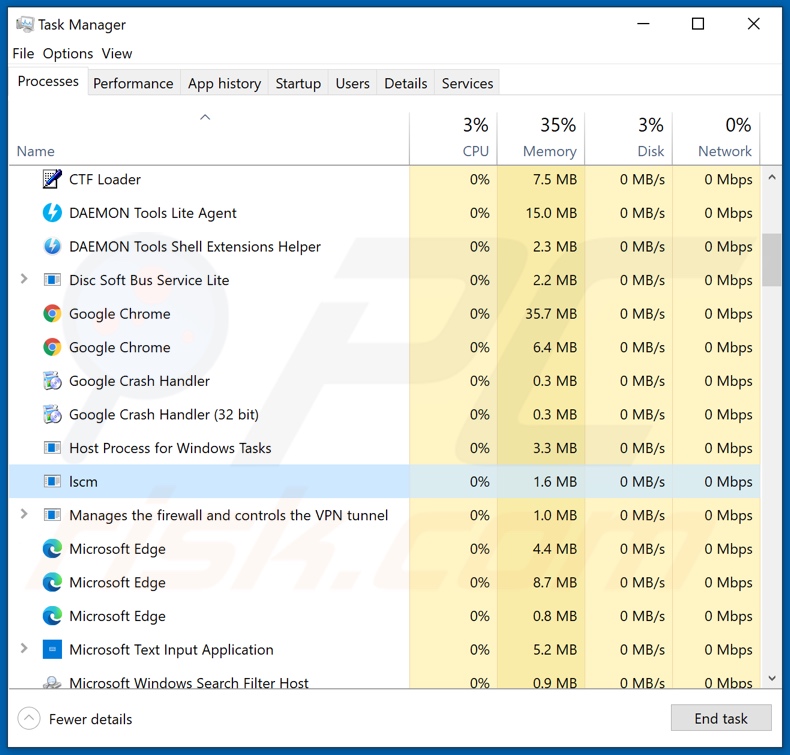

| Malicious Process Name(s) | lscm (process name may vary) |

| Symptoms | Trojans are designed to stealthily infiltrate the victim’s computer and remain silent, and thus no particular symptoms are clearly visible on an infected machine. |

| Distribution methods | Infected email attachments, malicious online advertisements, social engineering, software ‘cracks’. |

| Damage | Stolen passwords and banking information, identity theft, the victim’s computer added to a botnet. |

| Malware Removal (Mac) |

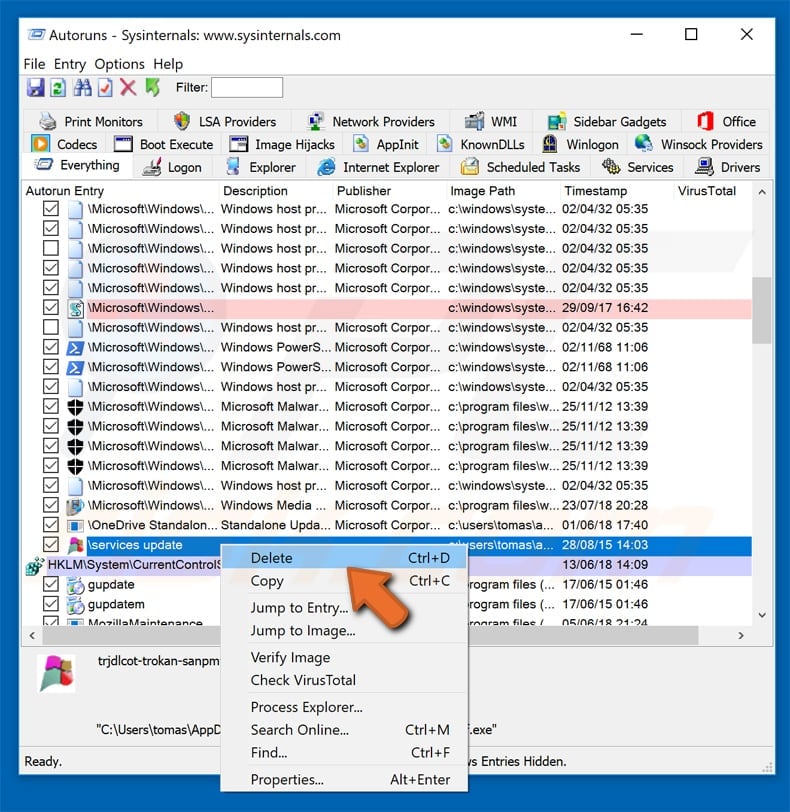

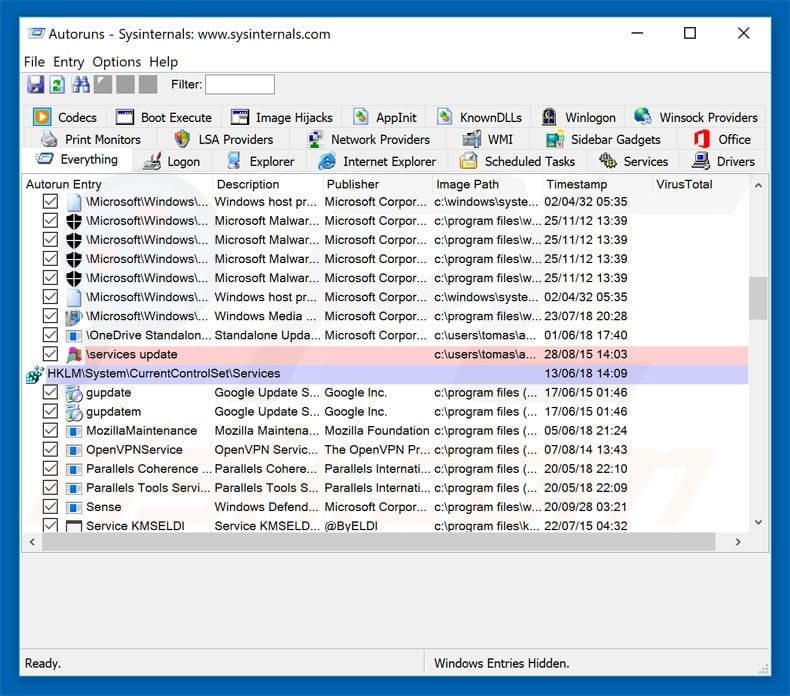

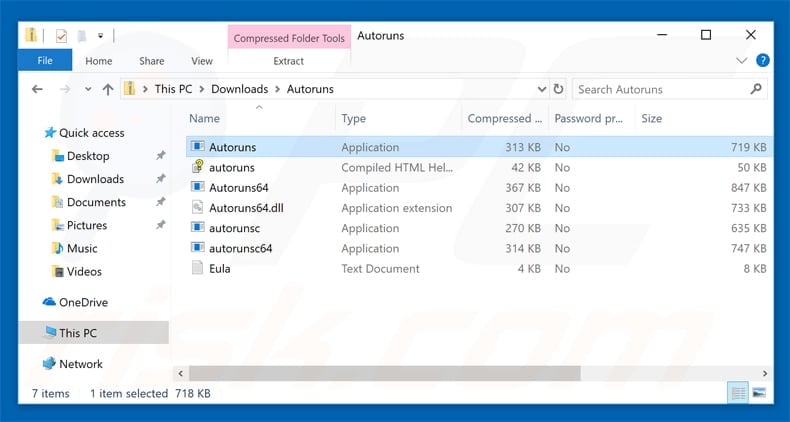

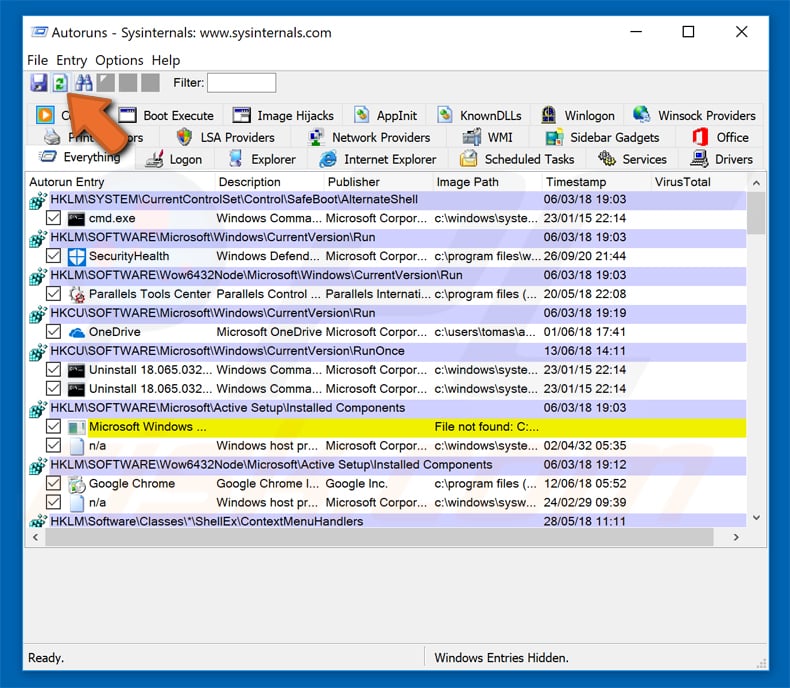

Download a program called Autoruns. This program shows auto-start applications, Registry, and file system locations:

Download a program called Autoruns. This program shows auto-start applications, Registry, and file system locations:

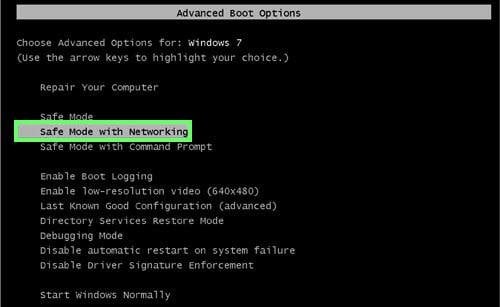

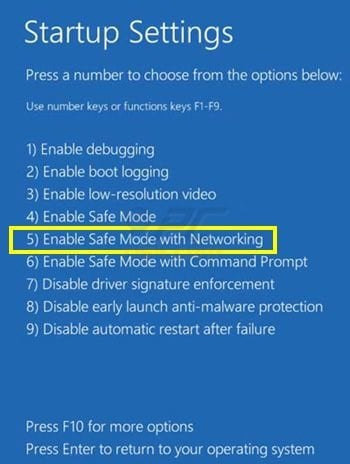

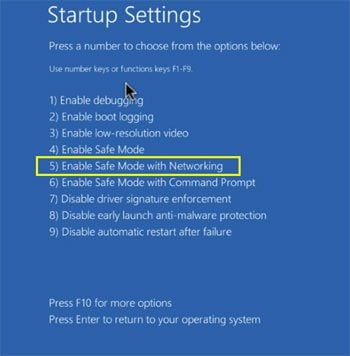

Restart your computer into Safe Mode:

Restart your computer into Safe Mode:

Extract the downloaded archive and run the Autoruns.exe file.

Extract the downloaded archive and run the Autoruns.exe file.

In the Autoruns application, click «Options» at the top and uncheck «Hide Empty Locations» and «Hide Windows Entries» options. After this procedure, click the «Refresh» icon.

In the Autoruns application, click «Options» at the top and uncheck «Hide Empty Locations» and «Hide Windows Entries» options. After this procedure, click the «Refresh» icon.

Check the list provided by the Autoruns application and locate the malware file that you want to eliminate.

Check the list provided by the Autoruns application and locate the malware file that you want to eliminate.