CRS3xx and CSS326-24G-2S+ series Manual

This table clarifies the main differences between switch models.

| Model | Switch Chip | Serial console | Dual Boot | PoE-in support | PoE-out support | Health monitor | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Property | Description | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Trusted Ports | Group of ports, which allows DHCP or PPPoE servers to provide a requested information. Mainly used to limit unauthorized servers to provide malicious information for users, access ports usually do not configure as trusted | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Add Information Option |

| Property | Description |

|---|---|

| Enabled | Enable or disable port |

| Name | Editable port name |

| Link Status | Current link status (read-only) |

| Auto Negotiation | Enable or disable auto-negotiation |

| Speed | Specify speed setting of the port (requires auto-negotiation to be disabled) |

| Full Duplex | Specify the duplex mode of the port (requires auto-negotiation to be disabled) |

| Flow control Tx/Rx | Enable or disable 802.3x Flow control |

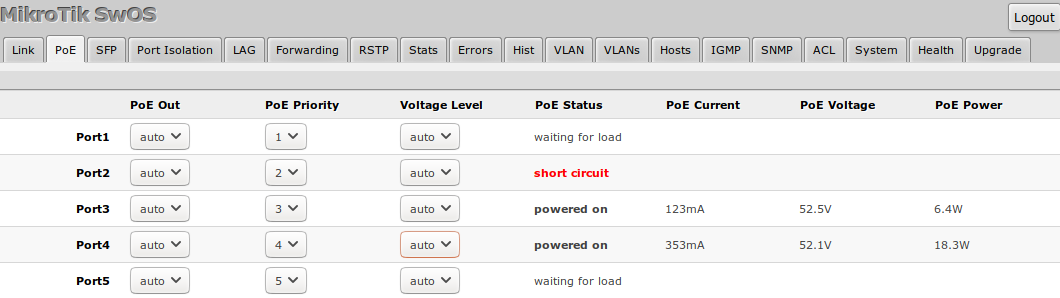

Devices with PoE-out support have some configuration options and certain monitoring features, like PoE-out current, voltage, etc. For a more detailed description, see PoE-Out manual.

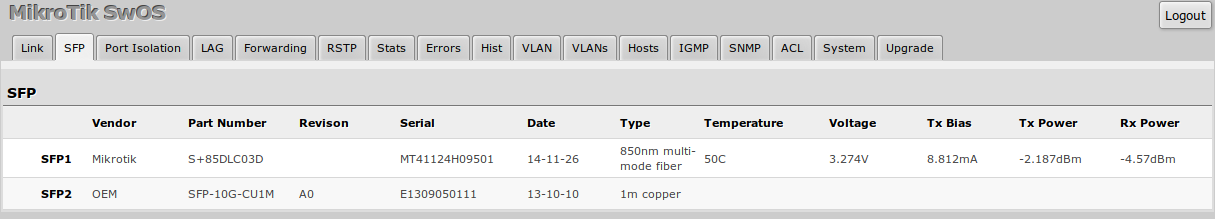

SFP tab allows you to monitor the status of SFP/SFP+ modules.

Port Isolation

The Port Isolation table allows or restricts traffic forwarding between specific ports. By default, all available switch chip ports can communicate with any other port, there is no isolation used. When the checkbox is enabled/ticked you allow to forward traffic from this port towards the ticked port. Below are some port isolation examples.

In some scenarios, you might need to isolate a group of devices from other groups. In this example devices on Port1-Port5 are not able to communicate with Port6-Port10 devices, and vice versa.

In some scenarios, you might need to forward all traffic to an uplink port while all other ports are isolated from each other. This kind of setup is called a Private VLAN configuration. The switch will forward all Ethernet frames only to the uplink Port1, while uplink can reach all other ports

Individual isolated Port1 (e.g. for management purpose), it cannot send or receive traffic from any other port

It is possible to check/uncheck multiple checkboxes by checking one of them and then dragging horizontally (Click & Drag).

(R)STP will only work properly in Private VLAN setups. In setups with multiple isolated switch groups (R)STP might not properly receive BPDUs and therefore fail to detect network loops.

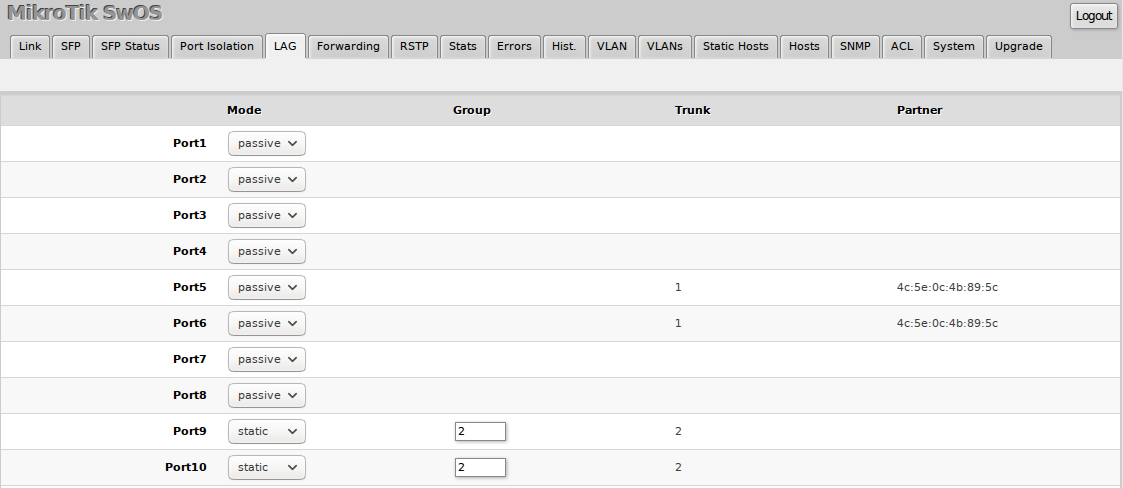

IEEE 802.3ad (LACP) compatible link aggregation is supported, as well as static link aggregation to ensure failover and load balancing based on Layer2, Layer3 and Layer4 hashing. Up to 16 link aggregation groups with up to 8 ports per group are supported. Each individual port can be configured as Passive LACP, Active LACP, or a Static LAG port.

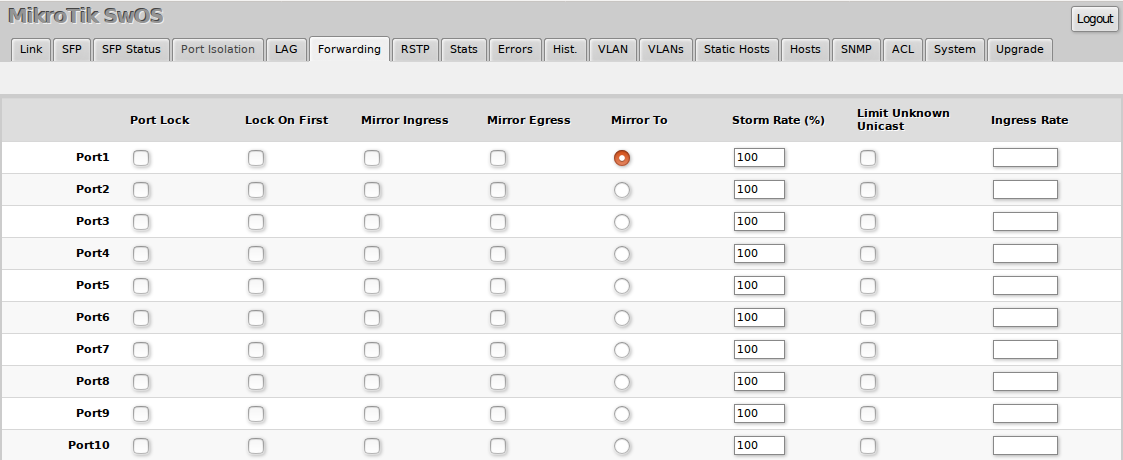

Forwarding

Forwarding Tab provides advanced forwarding options among switch ports, port locking, port mirroring, bandwidth limit, and broadcast storm control features.

It is possible to limit ingress traffic per-port basis with traffic policer. The ingress policer controls the received traffic with packet drops. Everything that exceeds the defined limit will get dropped. This can affect the TCP congestion control mechanism on end hosts and achieved bandwidth can be actually less than defined.

Per-port and global RSTP configuration and monitoring are available in the RSTP menu.

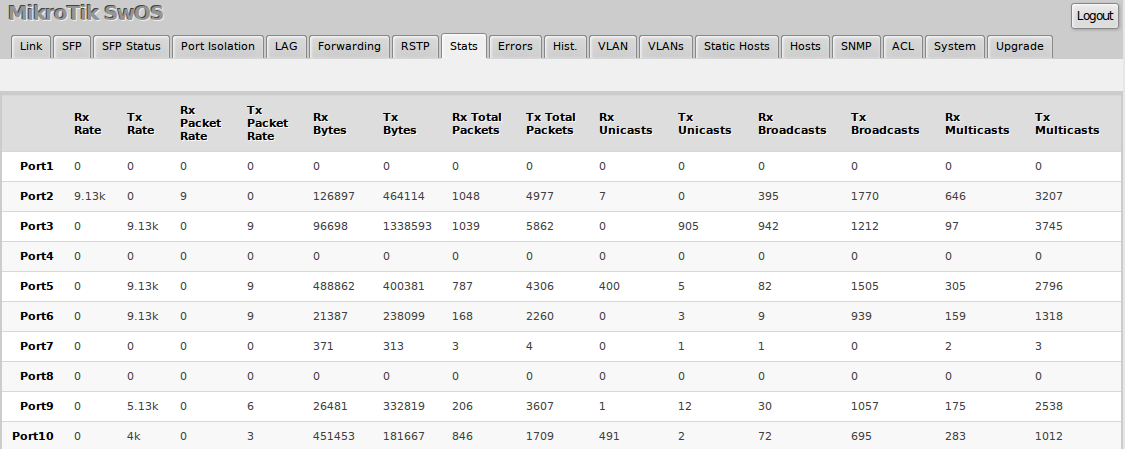

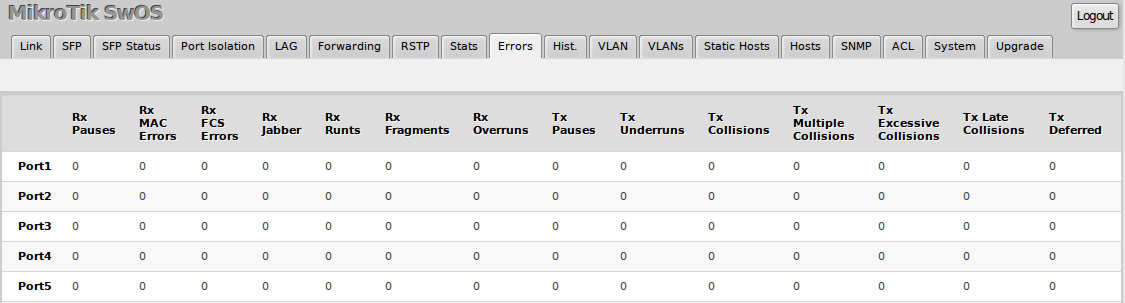

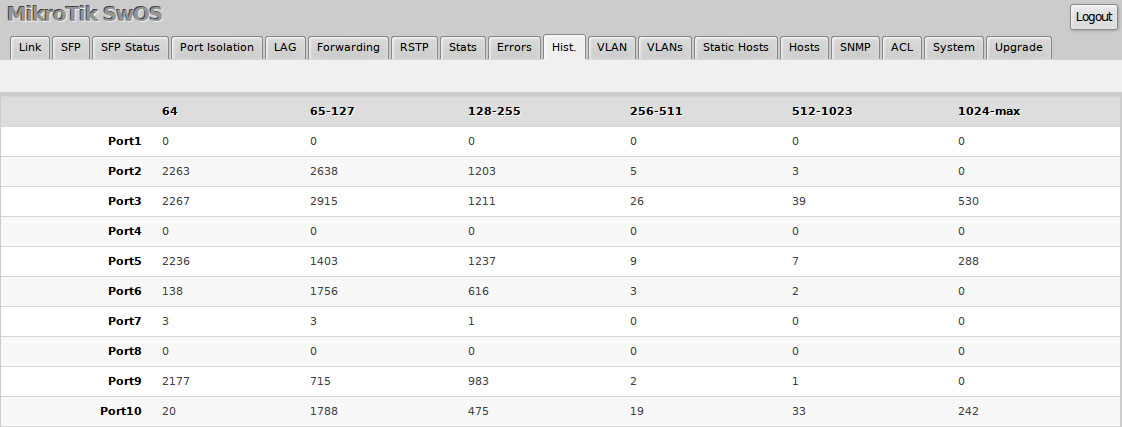

Stats, Errors and Histogram

These menus provide detailed information about received and transmitted packets.

Statistics for SFP+ interface are cleared whenever an active SFP+ link is established.

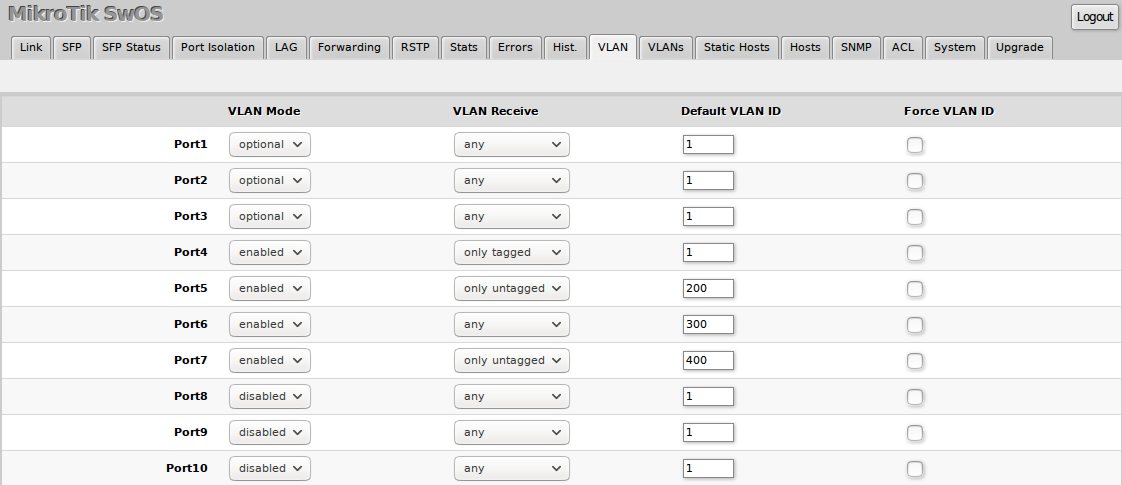

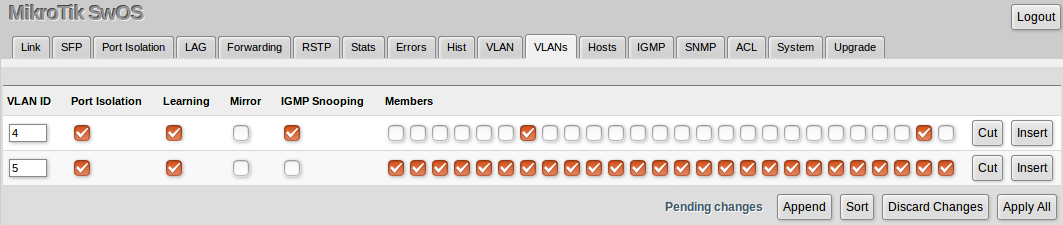

VLAN and VLANs

VLAN configuration for switch ports.

VLAN membership configuration for switch ports.

| Property | Description |

|---|---|

| VLAN ID (integer: 1..4095; Default: 0) | VLAN ID to which assign ports. |

| Name (text; Default: ) | Short description of the VLAN. |

| Port Isolation (yes | no; Default: yes) | Use settings from Port Isolation menu to isolate the defined VLAN to only certain ports. When disabled, the switch will ignore port isolation configuration and forward traffic with the defined VLAN ID only to ports that are checked as members. |

| Learning (yes | no; Default: yes) | Enables or disables MAC address learning on the defined VLAN. If disabled, then all learned MAC addresses will appear as they have had been learned from VLAN 1. |

| Mirror (yes | no; Default: no) | Enables or disables VLAN-based mirroring. When enabled and Mirror To is set in the Forwarding menu, then all traffic from the defined VLAN will be mirrored to the selected port. |

| IGMP Snooping (yes | no; Default: no) | Enables or disables IGMP Snooping on the defined VLAN. When enabled, the switch will listen to IGMP Join and Leave requests from the defined VLAN and only forward traffic to ports, which have sent IGMP membership requests from the defined VLAN. When disabled, the switch will flood all VLAN member ports with Multicast traffic. |

| Members (ports; Default: none) | Group of ports, which are allowed to forward traffic on the defined VLAN. |

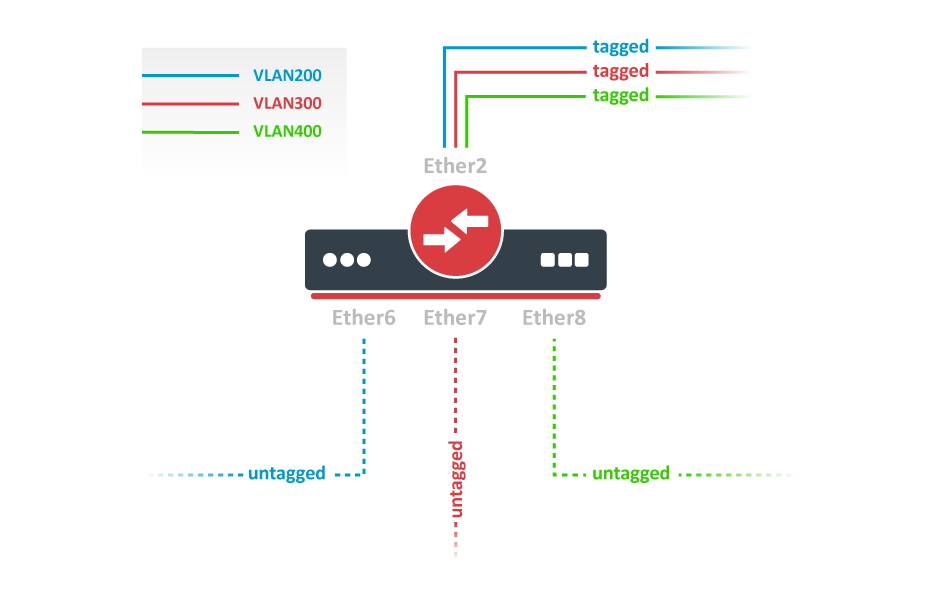

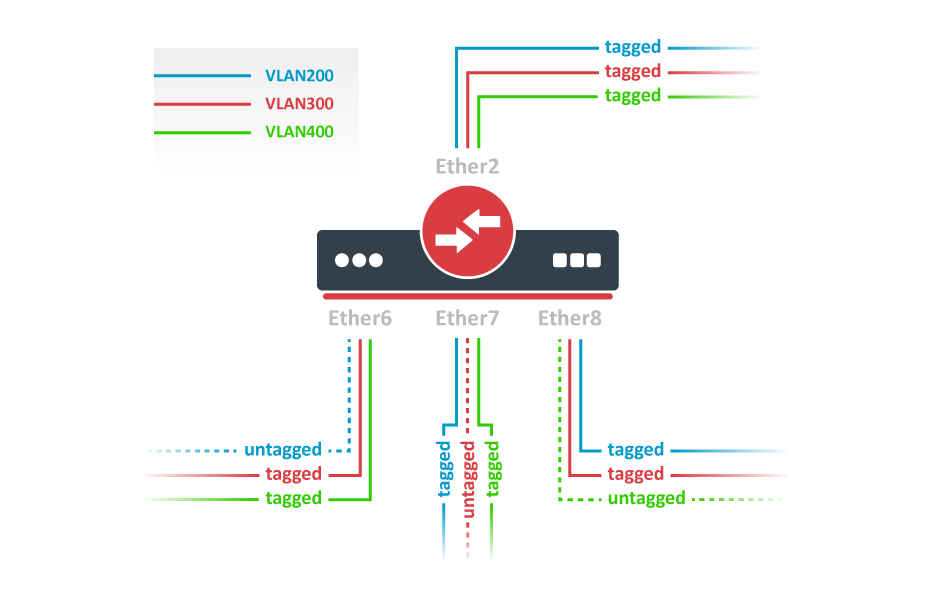

VLAN Configuration Example

Trunk and Access Ports

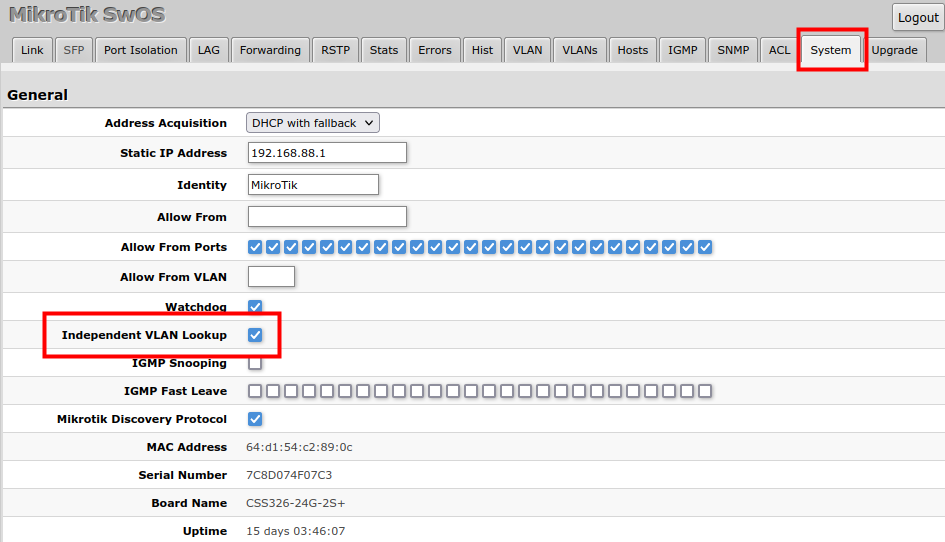

1. In the System menu enable independent VLAN learning (IVL).

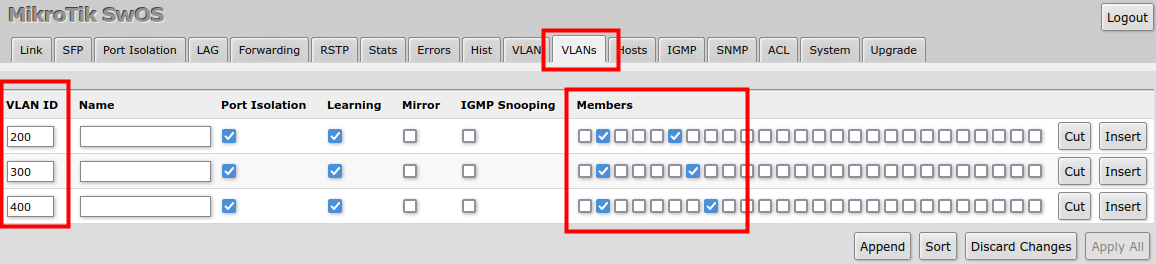

2. In the VLANs menu add VLAN entries and specify port membership.

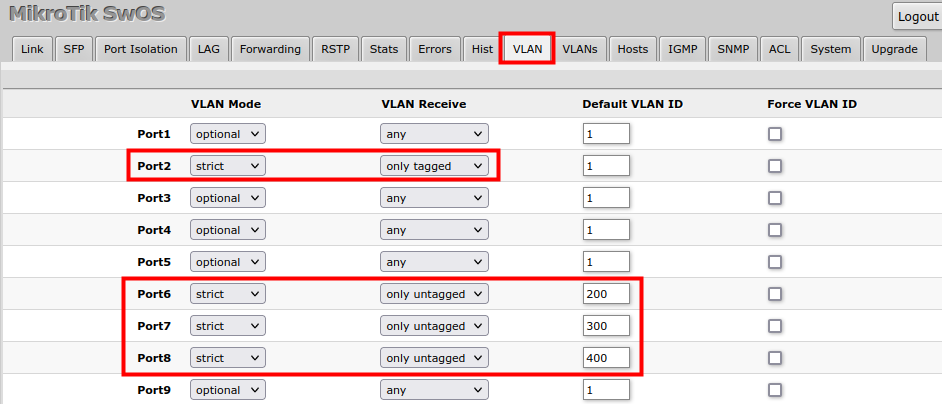

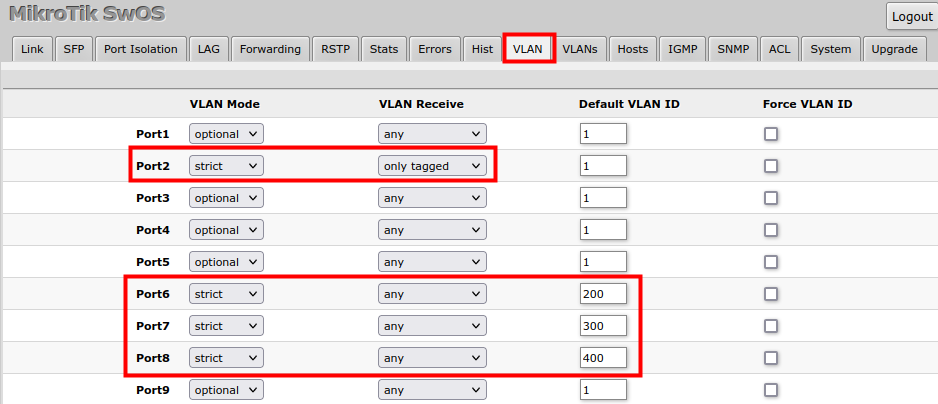

3. In the VLAN menu configure Default VLAN ID on planned access ports (untagged), select the correct VLAN Receive setting (Port2 only tagged, Port6-8 only untagged) and enable strict VLAN filtering to ensure only allowed VLANs can pass through the ports.

Trunk and Hybrid Ports

1. In the System menu enable independent VLAN learning (IVL).

2. In the VLANs menu add VLAN entries and specify port membership.

3. In the VLAN menu configure Default VLAN ID on planned hybrid ports (for untagged VLAN), select the correct VLAN Receive setting (Port2 only tagged, Port6-8 any) and enable strict VLAN filtering to ensure only allowed VLANs can pass through the ports.

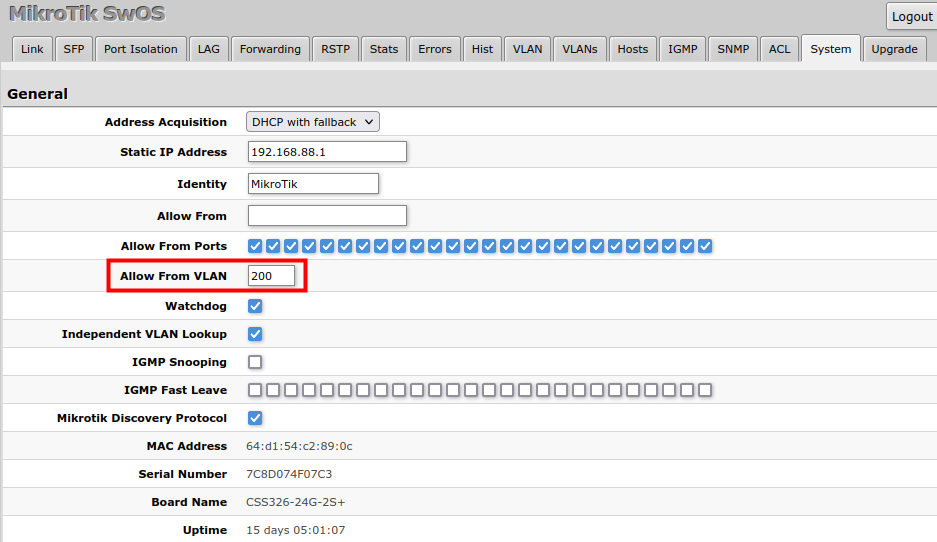

Management access

In this example, switch management access on VLAN 200 will be created. The configuration scheme is the same as «Trunk and Access Ports» and 1., 2., 3. configuration steps are identical. The additional 4th step requires to specify the management VLAN ID in the System menu. After applying the configuration, switch will only respond to tagged VLAN 200 packets on Port2 and untagged packets on Port6. The DHCP client will also work in the specified VLAN ID.

Changing management VLAN can completely disable access to the switch management if VLAN settings are not correctly configured. Save a configuration backup before changing this setting and use Reset in case management access is lost.

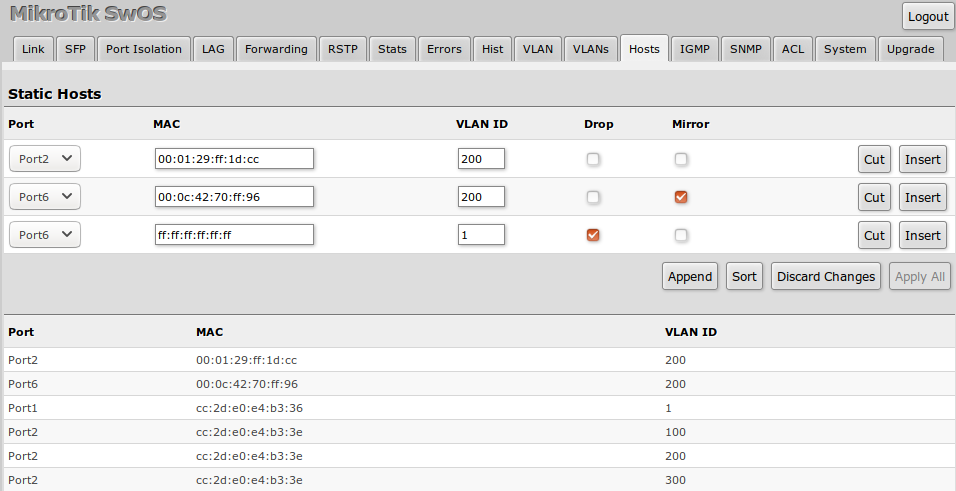

Hosts

This table represents dynamically learned MAC address to port mapping entries. It can contain two kinds of entries: dynamic and static. Dynamic entries get added automatically, this is also called a learning process: when a switch receives a packet from a certain port, it adds the packet’s source MAC address and port it received the packet from to the host table, so when a packet comes in with a certain destination MAC address it knows to which port it should forward the packet. If the destination MAC address is not present in the host table then it forwards the packet to all ports in the group. Dynamic entries take about 5 minutes to time out.

Static entries will take over dynamic if dynamic entry with same mac-address already exists. Also by adding a static entry you get access to more functionality.

| Property | Description |

|---|---|

| Ports | Ports the packet should be forwarded to |

| MAC | MAC address |

| VLAN ID | VLAN ID |

| Drop | A packet with certain MAC address coming from certain ports can be dropped |

| Mirror | A packet can be cloned and sent to mirror-target port |

| Port (read-only) | Ports the packet should be forwarded to |

| MAC (read-only) | Learned MAC address |

| VLAN ID (read-only) | Learned VLAN ID |

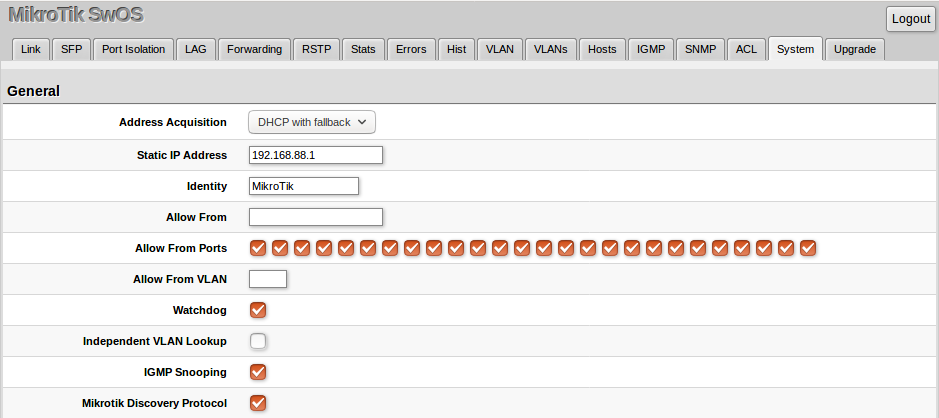

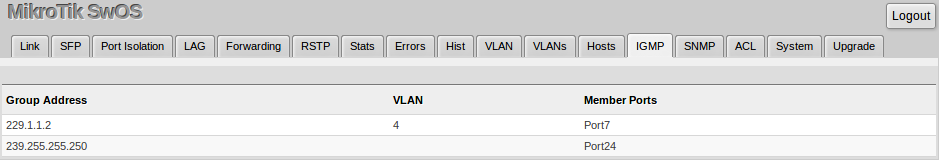

IGMP Snooping

IGMP Snooping which controls multicast streams and prevents multicast flooding is implemented in SwOS starting from version 2.5. The feature allows a switch to listen in the IGMP conversation between hosts and routers.

Enable this option under the System tab. Since SwOS 2.13 version, IGMP Fast Leave option can also be configured.

Available IGMP snooping data can be found under the IGMP tab.

It is possible to enable IGMP Snooping for a specific VLAN ID under the VLANs menu.

IGMP Snooping for VLANs requires enabled «Independent VLAN Lookup» in the System menu.

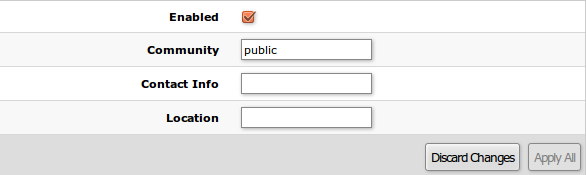

SwOS supports SNMP v1 and uses IF-MIB, SNMPv2-MIB, BRIDGE-MIB and MIKROTIK-MIB (only for health, PoE-out and SFP diagnostics).

Available SNMP data:

| Property | Description |

|---|---|

| Enabled | Enable or disable SNMP service |

| Community | SNMP community name |

| Contact Info | Contact information for the NMS |

| Location | Location information for the NMS |

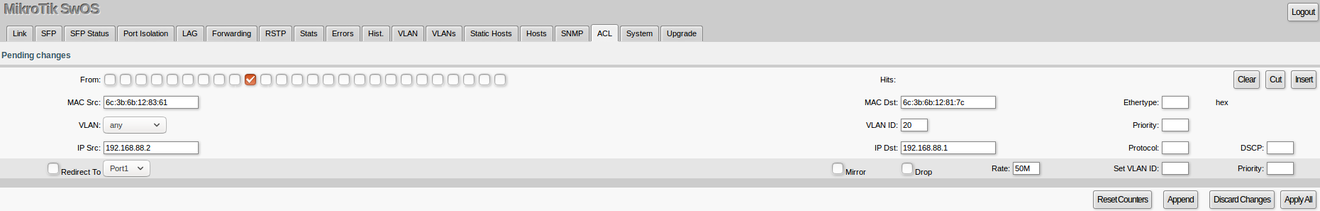

ACL Tab

An access control list (ACL) rule table is a very powerful tool allowing wire-speed packet filtering, forwarding, and VLAN tagging based on L2,L3, and L4 protocol header field conditions. Each rule contains a conditions part and an action part.

Conditions part parameters

| Property | Description | |||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| From | A port that packet came in from | |||||||||||||||||||||||||||||||||

| MAC Src | Source MAC address and mask | |||||||||||||||||||||||||||||||||

| MAC Dst | Destination MAC address and mask | |||||||||||||||||||||||||||||||||

| Ethertype | Protocol encapsulated in the payload of an Ethernet Frame | |||||||||||||||||||||||||||||||||

| VLAN |

| Property | Description |

|---|---|

| Redirect To | Force new packets destination port |

| Mirror | Clones packet and sends it to mirror-target port |

| Rate | Limits bandwidth (bps) |

| Drop | Drop packet |

| Set VLAN ID | Changes the VLAN tag ID, if VLAN tag is present |

| Priority | Changes the VLAN tag priority bits, if VLAN tag is present |

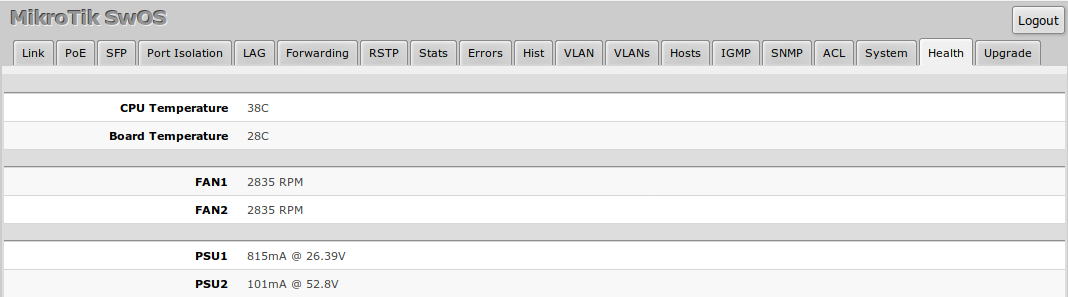

Health

This menu provides different health-related properties.

For devices with only a CPU temperature sensor (CRS326-24G-2S+, CRS305-1G-4S+, CRS309-1G-8S+, CRS318-1Fi-15Fr-2S) health information is available under System menu.

Configuring SwOS using RouterOS

This option is not available for the CSS326-24G-2S+ device.

Dual Boot

The “Dual Boot” feature allows you to choose which operating system you prefer to use, RouterOS or SwOS. You can boot RouterOS under the System menu with the «Boot RouterOS» button.

Different options are available to change the operating system to SwOS:

Manual:Interface/Ethernet

Applies to RouterOS: v3, v4+

Contents

Summary

Sub-menu: /interface ethernet

Standards: IEEE 802.3

Properties

| Property | Description |

|---|---|

| running (yes | no) | Whether interface is running. Note that some interface does not have running check and they are always reported as «running» |

| slave (yes | no) | Whether interface is configured as a slave of another interface (for example Bonding) |

| switch (integer) | ID to which switch chip interface belongs to. |

Menu specific commands

| Property | Description |

|---|---|

| blink ([id, name]) | Blink Ethernet leds |

| monitor ([id, name]) | Monitor ethernet status. Read more>> |

| reset-counters ([id, name]) | Reset stats counters. Read more>> |

| reset-mac-address ([id, name]) | Reset MAC address to manufacturers default. |

| cable-test (string) | Shows detected problems with cable pairs. Read More >> |

Monitor

To print out a current link rate, duplex mode, and other Ethernet related properties or to see detailed diagnostics information for transceivers, use /interface ethernet monitor command. The provided information can differ for different interface types (e.g. Ethernet over twisted pair or SFP interface) or for different transceivers (e.g. SFP and QSFP).

Example output of an Ethernet status:

Example output of a SFP status:

Detect Cable Problems

Cable test can detect problems or measure the approximate cable length if the cable is unplugged on the other end and there is therefore, «no-link». RouterOS will show:

Here is example output:

In the above example, the cable is not shorted but “open” at 4 meters distance, all cable pairs equally faulty at the same distance from the switch chip.

Currently cable-test is implemented on the following devices:

Note: Currently cable-test is not supported on Combo ports.

Stats

Using /interface ethernet print stats command, it is possible to see a wide range of Ethernet related statistics. The list of statistics can differ between RouterBoard devices due to different Ethernet drivers. The list below contains all available counters across all RouterBoard devices. Most of the Ethernet statistics can be remotely monitored using SNMP and MIKROTIK-MIB.

For example, output of Ethernet stats on hAP ac2 device:

Switch

Sub-menu: /interface ethernet switch

This submenu allows configuration of certain RouterBoard switch chip features. Read more >>.

PoE out

Sub-menu: /interface ethernet poe

PoE out settings are only available on RouterBOARD devices that have this hardware feature present. See more here: PoE-Out

Auto negotiation mikrotik что это

При создании кабельных сетей, бывают ситуации, когда требуется предоставить качественный канал связи малому количеству абонентов. Использовать для этой цели не управляемые дешевые коммутаторы нельзя – они не позволяют управлять и ограничивать трафик между абонентами. Использовать стоечные L2 коммутаторы избыточно и дорого, ведь с малым количеством сетевых портов их не выпускают. Использовать малопортовые маршрутизаторы не позволяет их низкая производительность при работе в режиме коммутатора.

Разработчики фирмы Микротик выпустили управляемый малопортовый коммутатор RB250GS, который позволит предоставить услуги доступа в сеть малому количеству абонентов с высоким качеством и скоростью.

Поставляется коммутатор Mikrotik RB250GS в маленькой картонной коробке.

Внутри все надежно зафиксировано от повреждения во время транспортировки.

Комплект поставки Mikrotik RB250 GS включает блок питания на 12 вольт.

На задней стороне корпуса Mikrotik RB250GS расположены 5 гигабитных сетевых портов, индикаторы питания и активности, кнопка сброса и разъем питания.

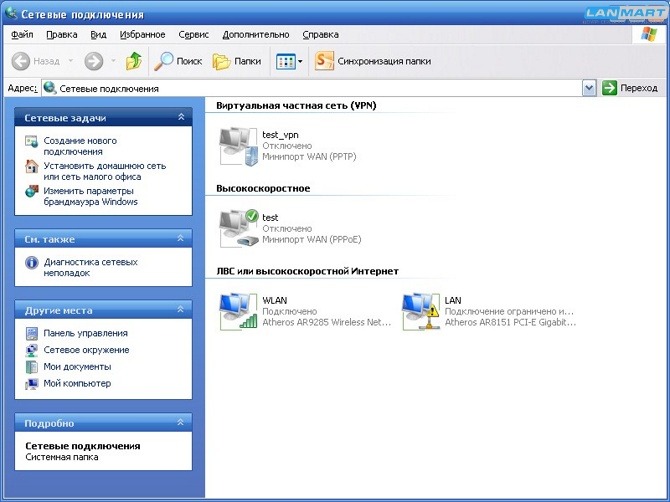

В отличии от маршрутизаторов фирмы Микротик, доступ к устройству и управление им осуществляется через браузер. Доступ по MAC адресу не возможен, поэтому нужно произвести настройки сетевой платы компьютера на работу в нужной подсети. По умолчанию адрес устройства – 192.168.88.1.

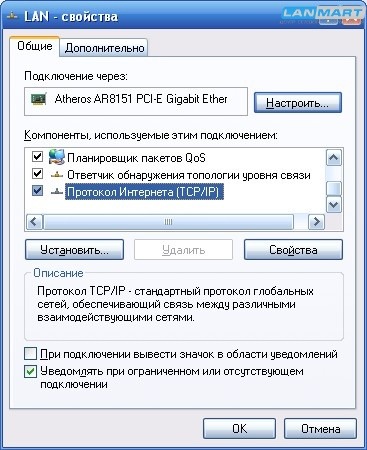

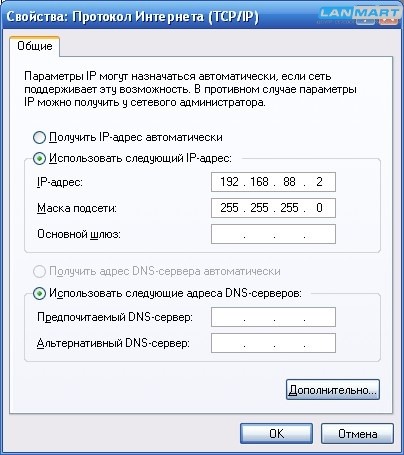

Заходим в сетевые подключения и выбираем свойства сетевого адаптера.

В свойствах переходим на пункт – протокол Интернета (TCP/IP) и нажимаем свойства.

Ставим галочку – использовать следующий IP-адрес и вводим адрес компьютера 192.168.88.2 и маску подсети 255.255.255.0. Шлюз и DNS сервера указывать не нужно. Нажимаем кнопку Ok.

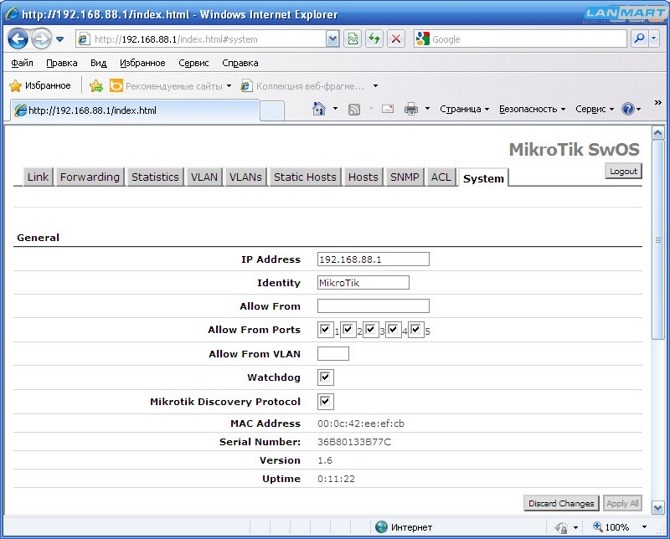

Теперь, запустив браузер Интернета, заходим по адресу http://192.168.88.1 и в появившемся окне вводим имя пользователя – admin. Пароля по умолчанию нет.

Перейдем к описанию настроек Mikrotik RB250GS.

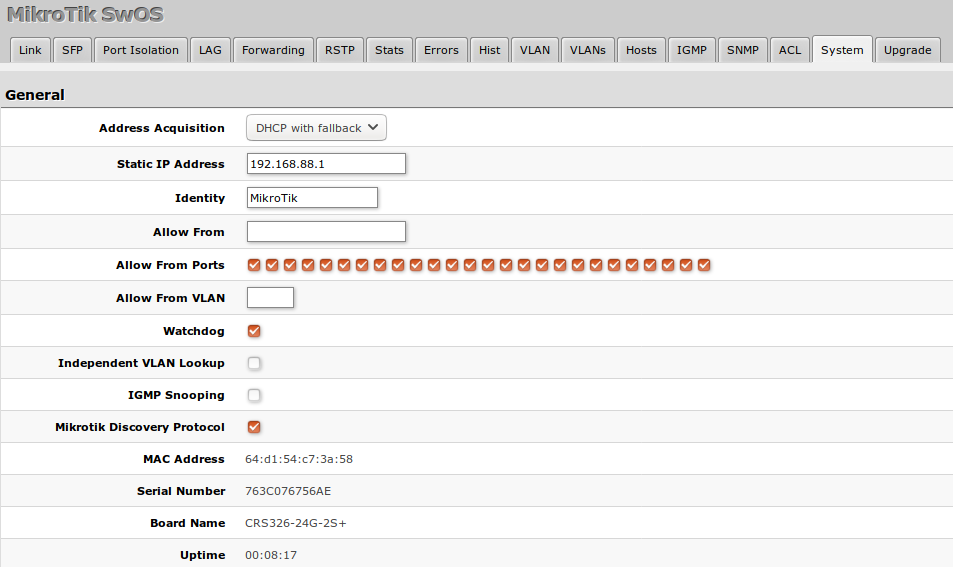

В разделе SYSTEM можно посмотреть или изменить следующие настройки:

IP Address – адрес, по которому можно заходить для управления устройством.

Identity – идентификатор (название) устройства, для быстрого поиска нужного среди большого числа устройств.

Allow From – при указании в этом поле IP-адреса, доступ к устройству можно осуществить только с него.

Allow From Ports – доступ к управлению устройства со следующих портов. Если галочка стоит, можно получить доступ к устройству через выбранный порт.

Allow From VLAN – если указать номер влана, доступ к управлению устройством можно получить через него. Используется в схемах с управляющим вланом.

Watchdog – включение сторожевого таймера. Если устройство зависнет или будет перегружено вирусным трафиком – оно автоматически перезагрузиться.

Mikrotik Discovery Protocol – позволяет осуществлять поиск (не доступ) коммутатора с помощью программы winbox. Если галочка снята – в списке устройств его не будет.

Serial Number – серийный номер.

Version – версия программного обеспечения. Ее желательно обновлять до самой последней, представленной на официальном сайте http://www.mikrotik.com.

Uptime – время, прошедшее с включения устройства.

Для применения настроек нужно нажать кнопку Apply All.

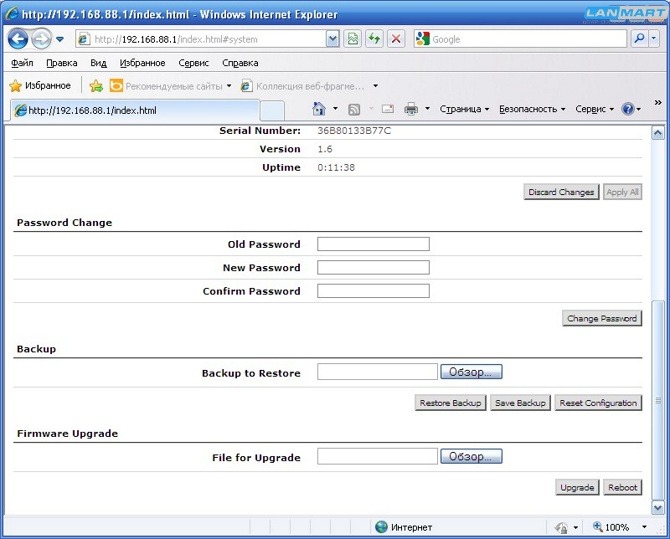

В том же разделе (все настройки не поместились на экране):

Old Password – старый пароль устройства.

New Password – новый пароль.

Confirm Password – подтверждение нового пароля.

Для применения нового пароля нужно нажать кнопку Change Password.

Backup to Restore – восстановление настроек устройства из сохраненного конфига, выбранного нажатием кнопки Обзор.

File for Upgrade – выбор файла с прошивкой для обновления.

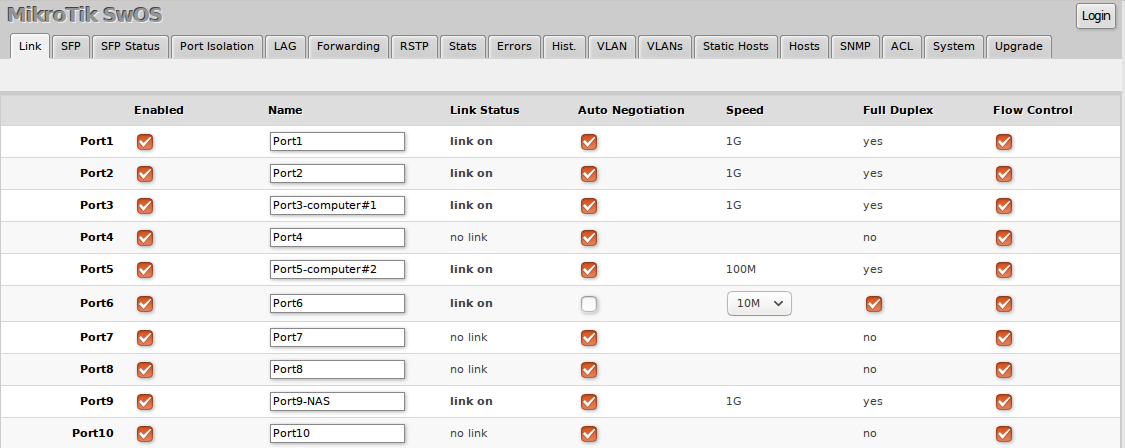

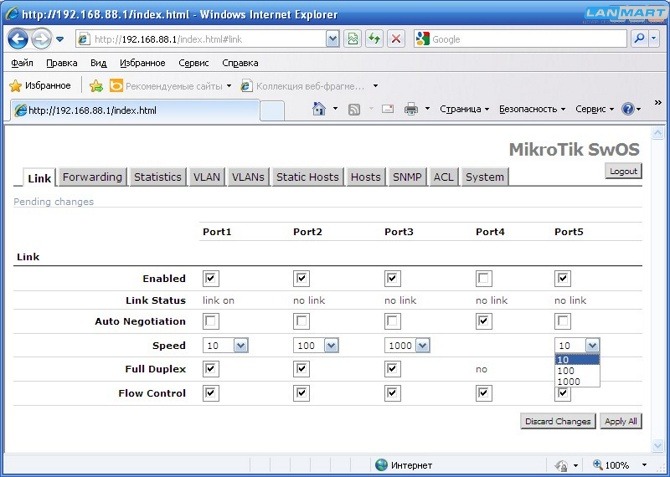

В разделе LINK можно управлять скоростью сетевых портов и отключать их.

Enabled – включает или выключает порт.

Link Status – показывает, подключено какое-то устройство к порту или нет.

Auto Negotiation – включает автоматическое определение скорости порта, если галочку снять, то параметры выбранного порта можно установить вручную.

Speed – скорость порта, 10, 100 или 1000 мегабит.

Full Duplex – двунаправленная или однонаправленная передача данных.

Flow Control – управление потоком передачи данных.

Для применения настроек нужно нажать кнопку Apply All, для отмены – Discard Changes.

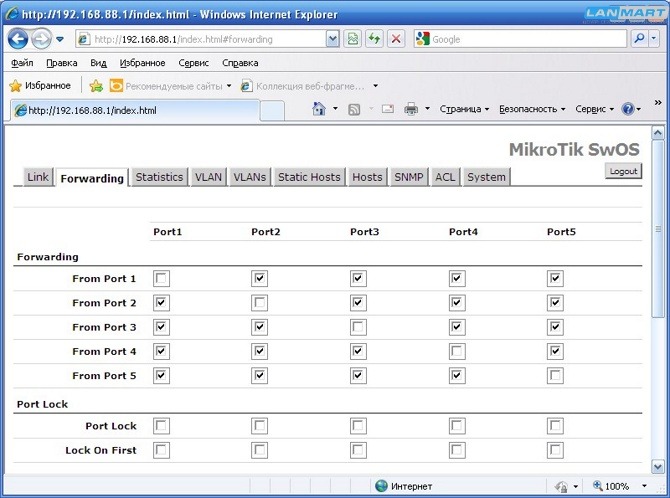

В разделе FORWARDING задаются параметры движения трафика через устройство.

Forwarding – задает возможность передачи данных с одного порта на остальные. Можно сегментировать трафик с помощью этих настроек. Например в графе From Port 1 у порта 1 галочка не стоит (т.к. порт не может передавать сам себе), зато может передавать во все остальные порты 2-5, т.к. у них стоят галочки. Если галочки 3, 4 и 5 убрать, тогда передача данных будет возможна только с первого порта на второй. Но не забывайте про установку соответствующих галочек у остальных портов. Что бы так же второму порту разрешить передачу только в первый порт, нужно в строчке From Port 2 снять галочки с портов 3-5. Тогда порты 1-2 устройства могут общаться только между собой. Однако данные с портов 3-5 будут попадать на порты 1-2, что бы это отключить, в строчках From Port 3,4,5 нужно снять галочки с портов 1 и 2.

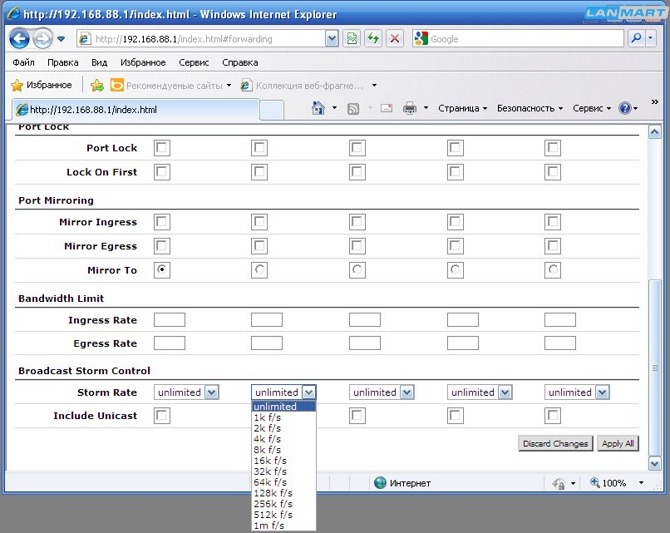

Продолжение раздела FORWARDING.

Mirror Ingress – входящий трафик с этого порта будет зеркалирован.

Mirror Egress – исходящий трафик с этого порта будет зеркалирован.

Mirror To – порт для зеркалирования. У которого стоит галочка, на тот будет передаваться весь сетевой трафик со всех портов, у которых включено зеркалирование. ВНИМАНИЕ – не следует зеркалировать порт сам на себя.

Ingress Rate – ограничение входящей скорости порта в байтах.

Egress Rate – ограничение исходящей скорости порта в байтах.

Storm Rate – включает ограничение количество широковещательных пакетов, сверх которого они будут отбрасываться.

Include Unicast – так же это правило будет относиться и к типу трафика юникаст.

В разделе STATISTICS показывается статистика сетевых портов, такие как – сколько передано байт, количество пакетов (по каждым типам), количество пакетов по размерам, количество ошибок и другие параметры.

В разделе VLAN осуществляется управление вланами на коммутаторе.

VLAN Mode – управление режимом работы портов:

Disabled – отключено.

Optional – снятие всех меток вланов и передача трафика без них.

Enabled – упаковка/прием данных только из указанного влана. Обычно используют этот пункт настройки для создания вланов на коммутаторе.

Strict – упаковка/прием данных из указанного валана этого порта и соседнего порта устройства.

Default VLAN ID – номер влана для использование указанным портом.

Force VLAN ID – включает прием тегированных пакетов с указанным номеров влана.

Vlan Header – управляет работой с заголовками пакетов:

Leave as is – если есть заголовок влана – то оставить без изменений.

Always strip – если есть заголовок влана – то убрать его.

Add if missing – если нет заголовка влана – то создать его.

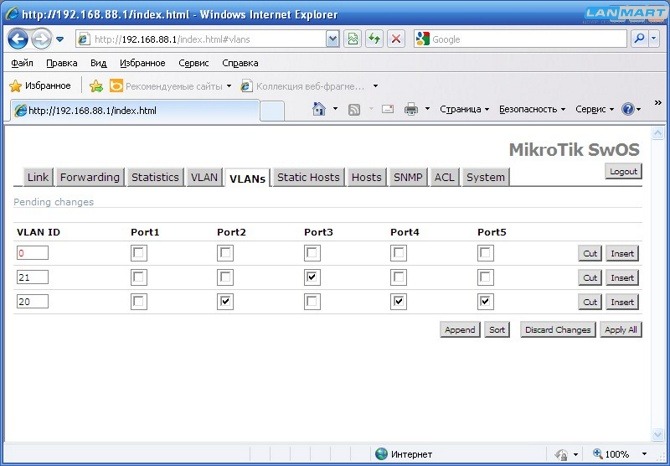

В разделе VLANS можно задавать какие vlan id направлять на указанные порты.

Изначально в таблице пусто, но нажатием на кнопку Append можно добавлять новые правила.

С помощью этой настройки можно указывать какие вланы могут передаваться через указанные порты. В данном случае влан с id 21 может присутствовать только на 3 порту, а влан с id 20 на портах 2, 4 и 5.

На кнопку Cut можно удалить правило, на кнопку Insert – добавить новое.

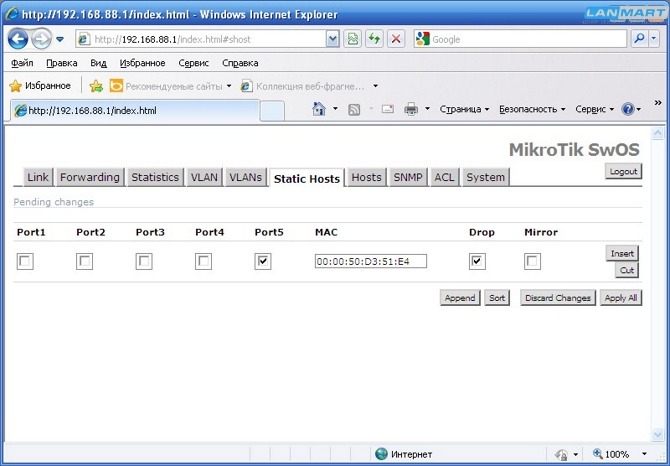

Галочками Port1-Port5 указываются порты устройства, на которых осуществлять ограничение.

Галочка Drop – запрещает работу клиента с указанным MAC адресом через порты, отмеченные галочками.

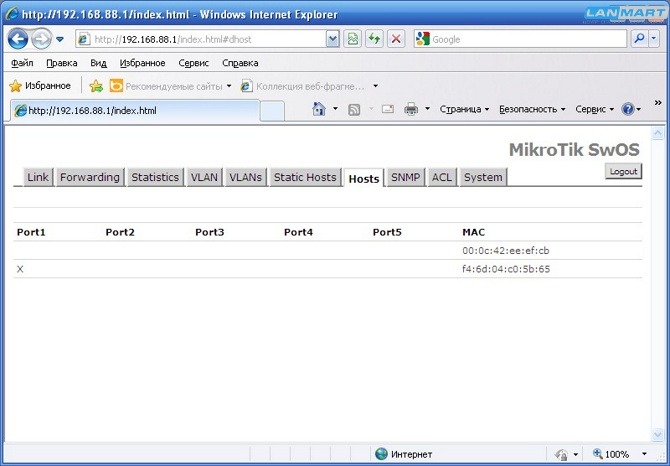

В разделе HOSTS показан список MAC адресов клиентов, с указанием к какому порту какой из них подключен.

В разделе SNMP включается управление коммутатором по протоколу snmp.

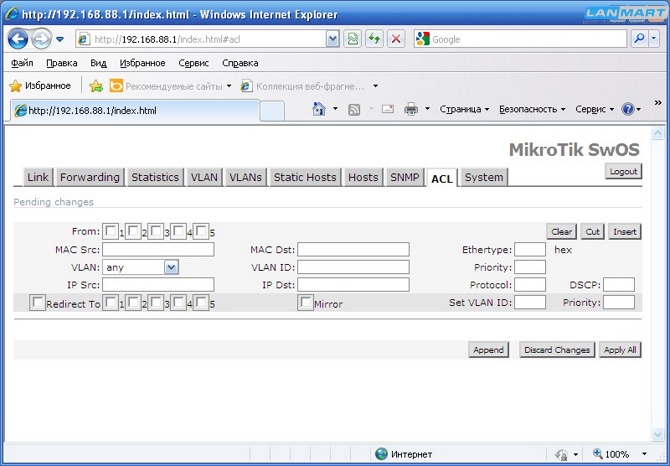

В разделе ACL производится управление доступом на основе списков доступа.

From – указывает с каким портом устройства применять правило.

Ethertype – тип протокола.

VLAN – задает наличие заголовка vlan пакетов. Может принимать значение any – любые пакеты, present – только с заголовками, not present – только без заголовков.

VLAN ID – номер влана.

Priority – приоритет пакета в теге влана.

IP Src – адрес источника.

IP Dst – адрес назначения.

Protocol – IP-протокол.

DSCP – поле для IP DSCP.

Нижнее, выделенное серым, поле используется для указания действия над пакетами:

Redirect To – производит перенаправление пакетов.

На порт устройства – при задании галочками номеров портов.

Mirror – зеркалирование пакета.

Set VLAN ID – изменить метку влана.

Priority – изменение приоритета пакета.

Это на данный момент все возможности устройства. Возможно с выходом новых версий программного обеспечения функционал будет расширен.