ASA как она есть. Введение. Чего она не умеет

Предисловие: читая курсы о безопасности cisco (вот уже 7 лет, много как то :)) сталкиваюсь с одними и теми же вопросами. Давно уже хочу излить ответы на бумаге ибо повторять одно и то же уже нет сил 🙂 Поэтому попробую тезисно, емко рассказать об основных особенностях работы cisco ASA, настройке основных технологий с использованием CLI (настройка через web интерфейс при понимании технологии не сложна) а также некоторых дизайнерских моментах. Если не указано явно, то речь идёт об версии ОС 8 и лучше.

Итак, начну, пожалуй, с очень важной и для настройщиков, и для дизайнеров, и для предпродажников темы: чего ASA не умеет.

Часто сталкиваюсь с ситуацией, когда железо уже закуплено, «благодаря» стараниям продавцов, однако требуемых технологий, оказывается, оно не умеет. К таким критическим моментам можно отнести:

1. Разделение трафика по параллельным путям (путям с одинаковой метрикой). Не смотря на то, что ASA является устройством 3 уровня, уверенно работает с протоколами RIPv1,2, OSPF, EIGRP, она не поддерживает избыточных маршрутов, т.е. в таблицу маршрутизации всегда попадает один маршрут. Если же маршрутов с одинаковой метрикой более одного (например, OSPF прислал), то выбирается…первый попавшийся 🙂 При его пропадании сразу же «найдётся» второй. В частности поэтому невозможно написать 2 дефолтных маршрута (route [int] 0 0 [next-hop]).

2. ASA не поддерживает Policy Based Routing (PBR). Т.е. вы не можете принудительно отправить пакет через определенный интерфейс, основываясь на адресе источника (напомню, что на маршрутизаторах это делается при помощи конструкции route-map, примененной на вход внутреннего интерфейса). Злую шутку со многими настройщиками маршрутизаторов, впервые сталкивающихся с ASA, сыграло то, что на ASA route-map есть! Только используется она исключительно для редистрибуции маршрутов.

3. На ASA нет никаких виртуальных интерфейсов (tunnel, loopback). Поэтому она не поддерживает туннели GRE (очень жаль!), а следовательно и удобную технологию DMVPN.

Это, пожалуй, основные моменты. Есть еще ряд неудобств, но как правило они не критичны в проектах. К ним могу отнести:

1. На ASA нет ни telnet, ни ssh клиента. Т.е. пойти с ASA куда то не получится.

2. У ASA нет «внутренней» маршрутизации, т.е маршрутизации внутри себя. Попасть из зоны inside на интерфейс outside не получится. Правда, с переходом на OS Linux подвижки в этом направлении появились, например, можно «увидеть» адрес внутреннего интерфейса сквозь туннель IPSec, а также позволить управлять ASA сквозь туннель, соединяясь с адресо

м внутреннего интерфейса (надо дать команду management-interface [int]). В частности поэтому на ASA надо явно указывать интерфейс, через который будет достижим тот или иной адрес, например адрес next-hop при задании статического маршрута

route outside 0 0 192.168.1.1

или при задании сервера аутентификации

aaa-server TAC (inside) host 10.1.1.100

3. На ASA нельзя сразу попасть на 15 уровень привилегий без дополнительного запроса для входа в enable.

4. На ASA нельзя увидеть стартовую конфигурацию как файл в какой-нибудь файловой системе (на маршрутизаторе этот файл лежит в nvram: ). При этом running-config увидеть можно:

more system:/running-config

5. На ASA нельзя просто залить новый файл ОС, чтобы получить новый функционал. Весь функционал уже «зашит» в ОС, а фичи включаются при помощи лицензии (activation key)

6. На ASA нельзя сделать РРТР сервер, равно как и использовать её как РРТР клиента.

7. До версии 8.2 не было нужнейшей фичи: сбора статистики с использованием netflow

Помня этот невеликий набор, надеюсь, вам удастся избежать разочарований при работе с этой надежной и удобной железякой.

Теперь поговорим о том, что при помощи ASA сделать можно:

1. Маршрутизация, в том числе динамическая

2. НАТ во всех видах, какие только можно измыслить

3. Динамическое межсетевое экранирование

4. Modular Policy Framework (MPF, конструкция для сортировки пакетов по классам и применения к ним различных действия, например, приоритизация и ограничение полосы)

5. Глубокий анализ «сложных» протоколов (FTP, H.323, SIP,TFTP, IPSec и т.д.)

6. AAA, в том числе перехватывающая аутентификация

7. IPSec Site-to-site, Easy VPN Server (ASA 5505 может быть и hardware client)

8. SSLVPN gate

9. Виртуальные межсетевые экраны (Context)

10. Failover (Active/Standby и Active/Active)

11. «Прозрачное» экранирование (Transparent Firewall)

Поговорим об этих технологиях подробнее. Позже, как изыщу время и силы 🙂

(Продолжение следует)

Руки дошли: продолжаем про ASA

Начнем, пожалуй, с базовых настроек интерфейсов и маршрутизации, а также настройки подключений для удаленного администрирования

Cisco ASA является аппаратным межсетевым экраном с инспектированием сессий с сохранением состояния (stateful inspection). ASA умеет работать в двух режимах: routed (режим маршрутизатора, по умолчанию) и transparent (прозрачный межсетевой экран, когда ASAработает как бридж с фильтрацией). Мы познакомимся с работой в первом режиме и далее везде будем его подразумевать, если явно не указан иной режим.

В режиме routed на каждом интерфейсе ASA настраивается ip адрес, маска, уровень безопасности (security-level), имя интерфейса, а также интерфейс надо принудительно «поднять», так как по умолчанию все интерфейсы находятся в состоянии «выключено администратором». (Исключения бывают: иногда АСАшки приходят уже преднастроенными. Это характерно для модели 5505. В этом случае, как правило, внутренний интерфейс с названием inside уже настроен как самый безопасный и поднят, на нем работает DHCP сервер, задан статический адрес из сети 192.168.1.0/24, внешний интерфейс с названием outside тоже поднят и сам получает адрес по DHCP и настроена трансляция адресов из сети за интерфейсом inside в адрес интерфейса outside. Получается такой plug-n-play :))

Параметр «уровень безопасности» (security level) – это число от 0 до 100, которое позволяет сравнить 2 интерфейса и определить, кто из них более «безопасен». Параметр используется качественно, а не количественно, т.е. важно только отношение «больше-меньше». По умолчанию трафик, идущий «наружу», т.е. с интерфейса с большим уровнем безопасности на интерфейс с меньшим уровнем безопасности, пропускается, сессия запоминается и обратно пропускаются только ответы по этим сессиям. Трафик же идущий «внутрь» по умолчанию запрещен.

Параметр «имя интерфейса» (nameif) в дальнейшем позволяет использовать в настройках не физическое наименование интерфейса, а его имя, которое можно выбрать «говорящим» (inside, outside, dmz, partner и т.д.). По идее, как утверждает сама cisco, имя не зависит от регистра, (не case sensitive), однако на практике ряд команд требует соблюдения регистра, что довольно неудобно. Характерный пример: применение crypto map на интерфейс требует точного написания названия интерфейса. Название интерфейса продолжается нажатием кнопки TAB, т.е. можно набрать начало названия и табулятором продолжить его до конца, если набранное начало однозначно идентифицирует интерфейс.

Такая настройка интерфейсов характерна для всех моделей ASA, кроме ASA 5505. В модели 5505 реализован встроенный 8мипортовый L2/L3 коммутатор. IP адреса в модели 5505 задаются на логических интерфейсах

Сами же физические интерфейсы L2 сопоставляются VLANам.

Таким образом, межсетевое экранирование возникает между логическими interface vlan.

Как правило, уровень безопасности интерфейсов подбирается таким образом, чтобы максимально соответствовать логической топологии сети. Сама топология представляет из себя зоны безопасности и правила взаимодействия между ними. Классической схемой считается присвоение разным интерфейсам разных уровней безопасности.

Никто не запрещает сделать уровень безопасности на разных интерфейсах одинаковым, однако по умолчанию обмен трафиком между такими интерфейсами запрещен. Такой трафик можно сознательно разрешить, дав команду

Однако надо понимать, что между интерфейсами с одинаковым уровнем безопасности не возникает межсетевого экранирования, а только маршрутизация. Поэтому такой подход применяется для интерфейсов, относящихся к одной и той же логической зоне безопасноcти (например, 2 локальные сети пользователей, объединяемые при помощи ASA)

Ну куда же без неё! Как у любого маршрутизатора (ASA тоже им является, т.к. использует таблицу маршрутизации для передачи пакетов) сети, настроенные на интерфейсах, автоматически попадают в таблицу маршрутизации с пометкой «Присоединенные» (connected), правда при условии, что сам интерфейс находится в состоянии «up». Маршрутизация пакетов между этими сетями производится автоматически.

Те сети, которые ASA сама не знает, надо описать. Это можно сделать вручную, используя команду

Указывается тот интерфейс, за которым надо искать next-hop, т.к. ASA сама не делает такого поиска (в отличие от обычного маршрутизатора cisco). Напоминаю, что в таблицу маршрутизации попадает только один маршрут в сеть назначения, в отличие от классическим маршрутизаторов, где может использоваться до 16 параллельных путей.

Маршрут по умолчанию задается таким же образом

Если ASA не имеет записи в таблице маршрутизации о сети назначения пакета, она пакет отбрасывает.

Если возникает задача сделать запасной статический маршрут, который будет работать только при пропадании основного, то это решается указанием так называемой Административной дистанции маршрута. Это такое число от 0 до 255, которое указывает, насколько хорош метод выбора маршрута. Например, статическим маршрутам по умолчанию сопоставлена AD 1, EIGRP – 90, OSPF – 110, RIP – 120. Можно явно указать AD для запасного маршрута больше, чем AD основного. Например:

Но в этой ситуации есть один важный вопрос: как заставить «пропасть» основной маршрут? Если физически упал интерфейс все очевидно – само получится, а если интерфейс поднят, а провайдер погиб? Это очень распространенная ситуация, учитывая, что на ASA сплошной ethernet, который физически падает крайне редко.

Для решения этой задачки используется технология SLA. Она весьма развита на классических маршрутизаторах, а на ASA с версии 7.2 внедрили только самый простой механизм: доступность некоторого хоста по протоколу icmp. Для этого создается такая «пинговалка» (sla monitor)

Далее, её необходимо запустить, указав время начала (есть возможность запустить «сейчас») и окончания работы (можно задать работу до бесконечности)

Но и это ещё не все. Надо создать «переключатель» (track) который будет отслеживать состояние «пинговалки».

Не спрашивайте, почему привязка пинговалки производится ключевым словом rtr – это ошметки несогласованности настроек на маршрутизаторах cisco. К слову, на самих маршрутизаторах такое несоответствие уже починили, а вот на ASA ещё нет.

И вот теперь все готово, чтобы применить эту конструкцию к статической маршрутизации

Теперь, пока пингуемый хост доступен, track будет в поднятом (чуть не написал в «приподнятом» :)) состоянии и основной маршрут будет в таблице маршрутизации, но как только связь пропадет, через заданное количество потерянных пакетов (по умолчанию пакеты посылаются раз в 10 секунд и ждем пропадания трех пакетов) track будет переведен в состояние down и основной маршрут пропадет из таблицы маршрутизации, а пакеты будут отправляться по запасному пути.

Приведу пример конфига двух дефолтных маршрутов через разных провайдеров с проверкой доступности основного провайдера:

Динамическая маршрутизация на ASA возможна по протоколам RIPv1,2, OSPF, EIGRP. Настройка этих протоколов на ASA очень похожа на настройку маршрутизаторов cisco. Пока динамической маршрутизации касаться в этих публикациях не буду, хотя если дойдут руки и будет интерес – напишу отдельную главу.

Понятно, что при нынешнем развитии сетей передачи данных было бы неразумно не внедрять удаленное управление межсетевыми экранами. Поэтому ASA, как и большинство устройств cisco, предоставляет несколько способов удаленного управления.

Самое простое и небезопасное – telnet. Чтобы предоставить доступ на ASA по телнету необходимо явно указать, с каких хостов и сетей и на каком интерфейсе разрешен доступ, а также необходимо задать пароль на телнет командой passwd:

В целях безопасности работа по телнету на самом небезопасном (с наименьшим уровнем безопасности в рамках данной ASA) интерфейсе заблокирована и обеспечить работу на этом интерфейсе по телнету можно только в том случае, если он приходит через IPSec туннель.

Более безопасный доступ к командной строке обеспечивается протоколом ssh. Однако, для обеспечения доступа по ssh кроме явного указания того, с каких хостов можно заходить для управления, необходимо также задать RSA ключи, необходимые для шифрования данных о пользователе. По умолчанию для подключения по ssh используется пользователь pix и пароль, задаваемый командой passwd (пароль на telnet).

Как правило, на ASA начиная с версии 7.2 имя домена уже задано (domain.invalid) и дефолтные ключи сгенерированы, однако как минимум это надо проверить

Наличие хотя бы каких то ключей RSA уже позволяет работать по ssh. Но можно дополнительно создать и недефолтовые ключевые пары. Для этого надо указать явно имя ключевой пары

Чтобы удалить ключевую пару (или все пары) используется команда

Совет: после любых действий с ключевыми парами (создание, удаление) обязательно сохраняйтесь. Для этого можно использовать стандартные команды cisco

или короткий вариант последней команды

Также ASA предоставляет крайне популярный метод настройки с использованием веб-броузера. Этот метод называется ASDM (Adaptive Security Device Manager). Для доступа используется безопасный протокол https. Обеспечение доступа настраивается очень похоже на настройку ssh: необходимо выработать или убедиться в наличии дефолтовых RSA ключей и указать, откуда можно подключаться.

Если больше ничего не настраивать, то доступ будет обеспечен без указания пользователя. Если же был указан пароль на привилегированный режим

то при подключении надо в качестве пароля указывать именно его, не указывая пользователя.

Надо проверить, что во флеше ASA лежит файл ASDM, соответствующий используемой ОС.

При работе с ASDM используется java и верно следующее: если вы используете ОС версии 7.Х, то ASDM нужен версии 5.Х и java 1.5. Если же используется ОС 8.Х, то ASDM нужен версии 6.Х и java версии 1.6. К чести разработчиков и радости настройщиков, ASDM версии 6 работает не в пример лучше и быстрее версии 5.Х. Чья тут заслуга: java или cisco или обоих – не знаю.

Возникает резонный вопрос: а если хочется использовать не дефолтовые правила доступа, а явно указывать, откуда брать пользователя? Для этого используются команды (console — ключевое слово)

Если используется только локальная база данных пользователей, то в правиле аутентификации можно указывать только LOCAL (проверьте, что хотя бы один пользователь создан, иначе можно себе заблокировать доступ), а если требуется использовать внешние базы, доступные по протоколам TACACS+, RADIUS или LDAP, то такие сервера надо предварительно настроить

Локальная база пользователей задается командой

Доступ по ASDM возможен только от имени пользователя с уровнем привилегий 15 (максимальный, означает, что пользователю можно все настраивать)

Также локальным пользователям можно задать ряд атрибутов, используя команду

Завершая эту часть приведу кусочек конфига. В нем настроено 2 интерфейса (в данном случае это gigabitethernet 0/0 и 0/1, однако на разных платформах это могут быть и другие физические интерфейсы), inside и outside, дефолтный маршрут, разрешен удаленный доступ по ssh и https ото всюду, при этом

аутентификация использует локальную базу данных пользователей.

Используя такие настройки вы разрешите пакетам ходить из непосредственно присоединенной сети за интерфейсом inside наружу. Снаружи будут приходить только ответы по сессиям (tcp и udp), открытым изнутри, т.к. напомню по умолчанию трафик идущий «внутрь» весь запрещен. Как его разрешить поговорим в следующей части.

Списки доступа (продолжение следует)

Search Ads: нужна ли вашему приложению рекламная сеть Apple?

Выделиться в поиске и привлечь внимание пользователя всё сложнее. Кроме работы над ASO стоит задействовать дополнительные инструменты для привлечения трафика. Среди Facebook Ads и Google Ads в рейтинге эффективности рекламных площадок повышаются позиции Apple Search Ads. Разбираемся, что это за площадка и как с ней работать.

Apple Search Ads (ASA) — это рекламная платформа, которая позволяет продвигать iOS-приложения в App Store. В России сервис был заблокирован почти полтора года из-за изменений российского налогового законодательства. К счастью, весной 2020 года, пользователям РФ вернули доступ. Благодаря ASA приложения, находившиеся на низких позициях, могут появиться на первом месте в поисковой выдаче по ключевым запросам. Вообще, сеть доступна в 60 регионах.

Это отличная новость, ведь по данным App Store, 70% посетителей магазина находят приложения через поиск. 65% загрузок осуществляется сразу после поиска в App Store, а средняя конверсия Apple Search Ads составляет 50%.

Согласно масштабному исследованию Apple Search Ads Benchmarks Report 2019, площадка является самым конверсионным рекламным каналом с точки зрения перехода из поиска на страницу приложения (impressions — clicks). Несмотря на лидирующие позиции среди рекламных площадок у Google Ads и специальный тип кампаний для продвижения приложений (Universal App Campaign), зачастую рекламные кампании в ASA работают эффективнее. Минус инструмента Google в том, что вы не можете выбрать, где и как будет показываться объявление: в поиске магазинов, в поиске Google или на YouTube. В Apple Searsch Ads ситуацию котнтролируете вы — реклама демонстрируется исключительно в поиске App Store по выбранным ключам.

Рекламное объявление выглядит нативно и практически ничем не отличается от обычной страницы приложения в поисковой выдаче. Его выделяет «подсветка» — синяя или серая, в зависимости от темы, установленной на iPhone, а также небольшая надпись «Реклама» около иконки. Не очень понятно, когда какой вид объявления будет показан. Это довольно случайно. Однако, вы можете попробовать специальный инструмент Creative Sets, чтобы немного отредактировать вид объявления, изменив порядок скриншотов под нужный запрос.

Что касается настроек: после регистрации на платформе, вам предложат Basic или Advanced пакеты.

Apple Search Ads Basic:

Apple Search Ads Advanced:

1. Тщательно продумывать метаданные.

2. В первую очередь думать о пользователях и релевантности ключевых запросов.

В Apple Search Ads есть возможность гибких настроек показов — вы можете прописать только те ключевые запросы, по которым хотите, чтобы ваше приложение показывалось пользователям. Выбирая самые релевантные ключи, вы значительно увеличите свою конверсию.

В еще одном большом исследовании Search Ads HQ важный акцент делают на то, что на выдачу влияет и тип ключей. В ASA вы можете отдельно проработать Broad Match (высокочастотные ключи) и Exact Match (низкочастотные ключи). Эксперты советуют активно работать с Exact Match, так как с их помощью получится настроить более релевантный поисковый запрос и привлечь заинтересованного пользователя. Его действия с большей вероятностью станут конверсионными и принесут прибыль.

Большой плюс в том, что можно показывать объявление по брендовых ключевым запросам ваших конкурентов. Очевидный минус — теперь органические методы продвижения стали еще сложнее, так как первая позиция может стать второй из-за рекламного объявления над ним. Об этом уже говорят многие разработчики и ASO-специалисты, отмечая снижение органического трафика в среднем на 10-20%, особенно если большая часть трафика приходила не с брендовых ключевых запросов.

При подготовке рекламных кампаний в ASA мы советуем оценить популярность ключевых запросов и качественно проработать релевантные варианты с помощью ASO инструментов: Keyword Analysis, Keyword Explorer и других. Для наибольшей эффективности кампаний мы используем данные из Search Ads для всех стран, где доступен это рекламный инструмент.

Также советуем установить специализированное расширение для Chrome, чтобы смотреть популярность ключевых запросов, так как в консоли Search Ads она показана в виде точек, достаточно сложных для понимания. Расширение поможет перевести эти точки в цифры по шкале от 5 до 99. Советуем не использовать запросы ниже 10 при продвижении, особенно в небольших странах, где объем трафика и так невысок.

Рекомендуем ознакомиться с этими исследованиями:

Необходимо понимать, что ASA — это канал высокой стоимости и качества.Обратите внимание на этот инструмент, если вы планируете продвигать приложения в США и Западной Европе — это наиболее «активные» территории среди пользователей iOS, согласно Perfomance Index за вторую половину 2019 года.

Важно знать, что оплата идет не за установку, а за клик. То есть, вы платите за каждый переход на страницу приложения, и, если конверсия будет низкая из-за графических элементов или из-за того, что вы используете нерелевантный запросы для продвижения, то стоимость установки будет очень высока. Необходимо оптимизировать страницу приложения с точки зрения ASO и искать наиболее подходящие ключи, где конверсия будет максимальной. Вы можете ставить максимально допустимую для вас стоимость установки, чтобы алгоритмы старались не привышать ее, но стоит понимать, что такой подход может значительно снизить количество показов вашей рекламы, так как Search Ads работает по принципу аукциона.

ASA — это не панацея, и работать с приложением в любом случае необходимо комплексно. Не забывайте про важность текстового ASO, графического ASO, возможности локализации, а также пробуйте другие площадки, вроде Facebook Ads, Google Ads и других.

Кстати, 23 июля в 14:00 мы проведем разбор страниц приложений в прямом эфире. Приходите, если вам нужен профессиональный взгляд со стороны и ценные рекомендации по ASO. Постараемся рассмотреть как можно больше приложений. Здесь можно зарегистрироваться.

Что такое асса? Несколько значений слова

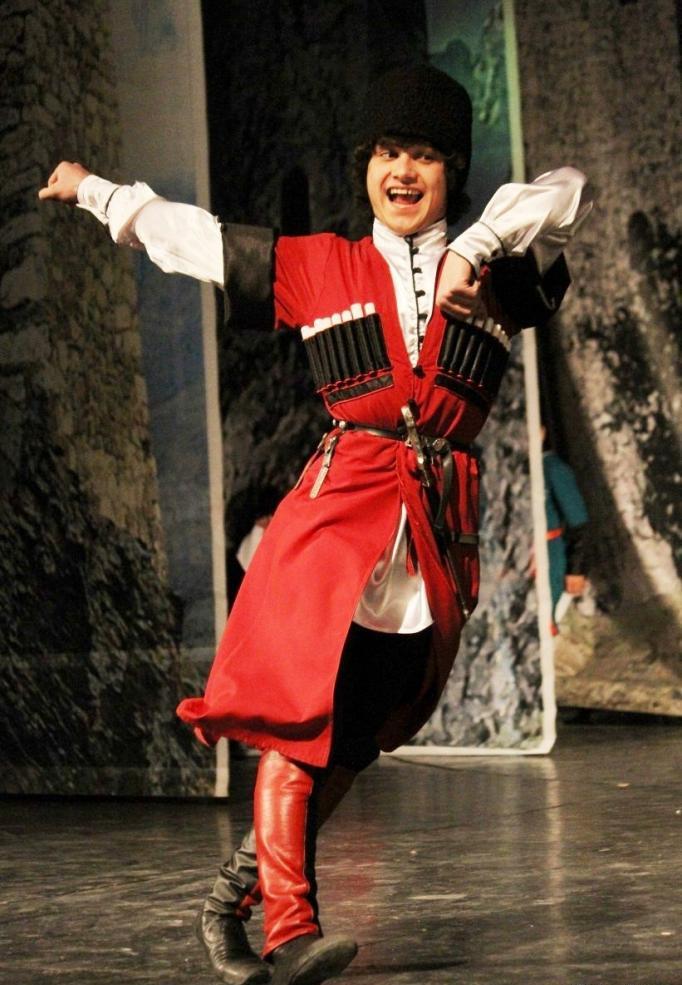

Многие не раз слышали, как кто-произносит «асса». Значений у слова несколько, и они относятся к различным областям жизни человека. Первое, что вспоминается, когда сталкиваются с данной лексемой – это кавказский танец и восклицание «асса» во время его исполнения. О том, что значит слово «асса», и будет рассказано в этом очерке.

Значения

Как уже сказано выше, у слова «асса» имеется несколько значений – это:

АССА – это также аббревиатуры, одна из которых расшифровывается как автоматическая служба сервиса абонентов.

Танец и библейский термин

Художественный фильм

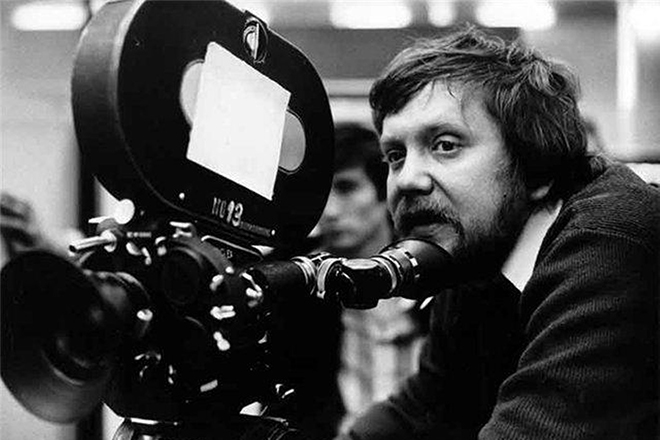

Советский кинорежиссер Сергей Соловьев в 1987 году снял фильм под названием «Асса». В картине эпизодично снялись различные рок-музыканты, исполнившие в фильме свои песни. Это были достаточно популярные исполнители того времени, например, В. Цой и группа «Кино», Б. Гребенщиков и группа «Аквариум», Ж. Агузарова.

Картина в то время была воспринята неоднозначно, так как явно отличалась от всех остальных. Но тем не менее она приобрела большую популярность. Спустя 30 лет режиссер снял еще один фильм с названием «Асса 2».

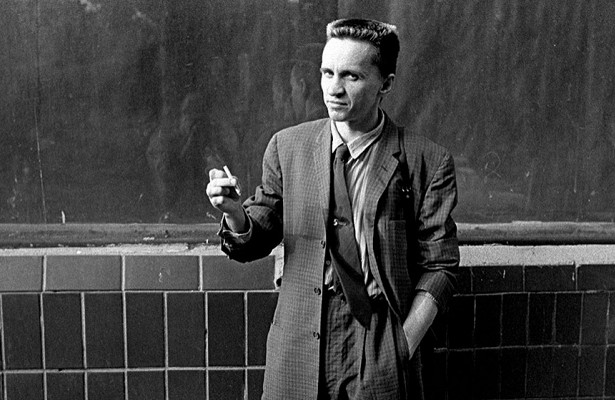

Гарри Асса

Гарри Асса – это прозвище одного из лидеров андеграунда, Олега Коломейчука. Он в свое время стал довольно известным в кругах рок-музыкантов и творческой роковой молодежи. Его называли бунтарем и художником. Следует сказать, что Гарри являлся достаточно неординарной личностью. Коломейчук создавал одежду для рок- музыкантов, также работал над их образами. Периодически устраивал различные перформансы, зачастую необычные и провокационные, стараясь создать резонанс.

В 90-е годы в Москве он создал альтернативный дом моделей, называвшийся «Айда-Люли». Почему он получил такое прозвище, и что такое «асса» в данном случае, неизвестно, некоторые расшифровывают его как аббревиатуру – ассоциация советских свободных анархистов.

Река Асса

Продолжая рассматривать, что такое асса, необходимо упомянуть и приток реки Астико, который также носит название Асса.

Как видно из статьи, слово «асса» имеет несколько значений, иногда спорных. Однако сегодня нет более старых источников его употребления, нежели Библия. В связи с этим в общем понимании термин «асса» означает создавать или творить.