Application Guard в Microsoft Defender обзор

Относится к:

Application Guard в Microsoft Defender (Application Guard) предназначена для предотвращения старых и новых атак, чтобы поддерживать производительность сотрудников. С помощью нашего уникального подхода к изоляции оборудования наша цель состоит в том, чтобы уничтожить книгу воспроизведения, используемую злоумышленниками, из-за того, что современные методы атаки устарели.

Что представляет собой Application Guard и как он работает?

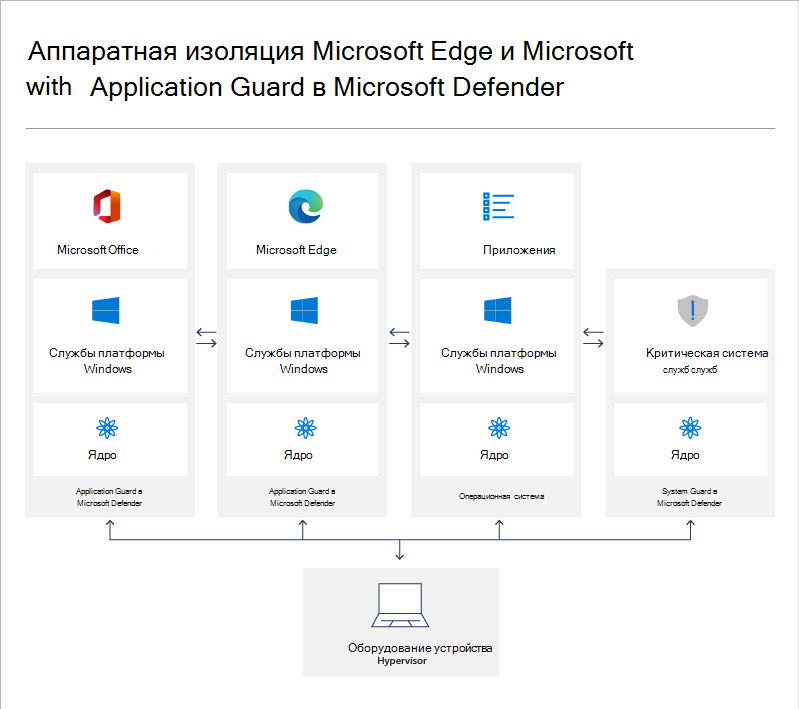

Для Microsoft Edge, application Guard помогает изолировать сайты, не защищенные корпоративными данными, защищая вашу компанию во время просмотра сотрудниками Интернета. Как администратор предприятия вы определяете, какие веб-сайты, облачные ресурсы и внутренние сети можно считать доверенными. Все элементы, отсутствующие в вашем списке, расцениваются как ненадежные. Если сотрудник отправляется на ненарушимый сайт через Microsoft Edge или Internet Explorer, Microsoft Edge открывает сайт в изолированном контейнере с Hyper-V включенной поддержкой.

Для Microsoft Office, application Guard помогает предотвратить доступ к доверенным ресурсам файлов Word, PowerPoint Excel и Excel. Application Guard открывает ненавязаные файлы в изолированном Hyper-V с включенной поддержкой. Изолированный контейнер Hyper-V отдельно от хост-операционной системы. Это изолирование контейнера означает, что если ненарушенный сайт или файл окажется вредоносным, хост-устройство защищено, а злоумышленник не может получить данные предприятия. Данная концепция предполагает работу изолированного контейнера в анонимном режиме, поэтому злоумышленник не сможет заполучить корпоративные учетные данные вашего сотрудника.

На каких типах устройств необходимо использовать Application Guard?

Приложение Guard было создано для целей нескольких типов устройств:

Enterprise настольных компьютеров. Эти настольные компьютеры присоединены к домену и контролируются вашей организацией. Управление конфигурацией в основном Microsoft Endpoint Manager или Microsoft Intune. Сотрудники, как правило, имеют стандартные привилегии пользователя и используют высокоскоростную проводную корпоративную сеть.

Enterprise мобильных ноутбуков. Эти ноутбуки присоединены к домену и контролируются вашей организацией. Управление конфигурацией в основном Microsoft Endpoint Manager или Microsoft Intune. Сотрудники, как правило, имеют стандартные привилегии пользователя и используют высокоскоростную беспроводную корпоративную сеть.

Принесите свои собственные мобильные ноутбуки (BYOD). Эти персональные ноутбуки не являются доменными, но управляются вашей организацией с помощью средств, таких как Microsoft Intune. Сотрудник, как правило, является администратором на своем устройстве и использует высокоскоростную беспроводную корпоративную сеть на работе и аналогичную личную сеть дома.

Личные устройства. Эти персональные настольные компьютеры или мобильные ноутбуки не присоединяются к домену и не управляются организацией. Пользователь является администратором на устройстве и использует беспроводную личную сеть с высокой пропускной способностью в то время как дома или сопоставимой общественной сети во время снаружи.

Обзор расширения «Application Guard в Защитнике Windows» для браузеров Chrome и Firefox

На прошлой неделе компания Microsoft выпустила расширение «Application Guard в Защитнике Windows» для веб-браузеров Google Chrome и Mozilla Firefox.

Application Guard в Защитнике Windows – специальная функция безопасности, предназначенная для запуска ненадежных сайтов и служб в легковесной виртуальной машине. На данный момент для работы компонента требуется Windows 10 Pro или Enterprise. Функция может работать как при в изолированном режиме, так и в режиме управляется предприятием. Для работы Application Guard требуется Windows 10 версии 1803 или выше.

Новое браузерное расширение добавляет функциональность Application Guard в браузеры сторонних компаний – Google Chrome и Mozilla Firefox.

Как установить расширение Application Guard

Процесс установки является чуть более сложным, чем установка обычного расширения для браузера. Пользователю нужно предварительно убедиться, что на устройстве установлен Application Guard и приложение-компаньон из Магазина Microsoft.

Другими словами, нужно установить три различных приложения, чтобы использовать новую функциональность.

Требуются выполнить следующие шаги:

Как использовать расширение Application Guard

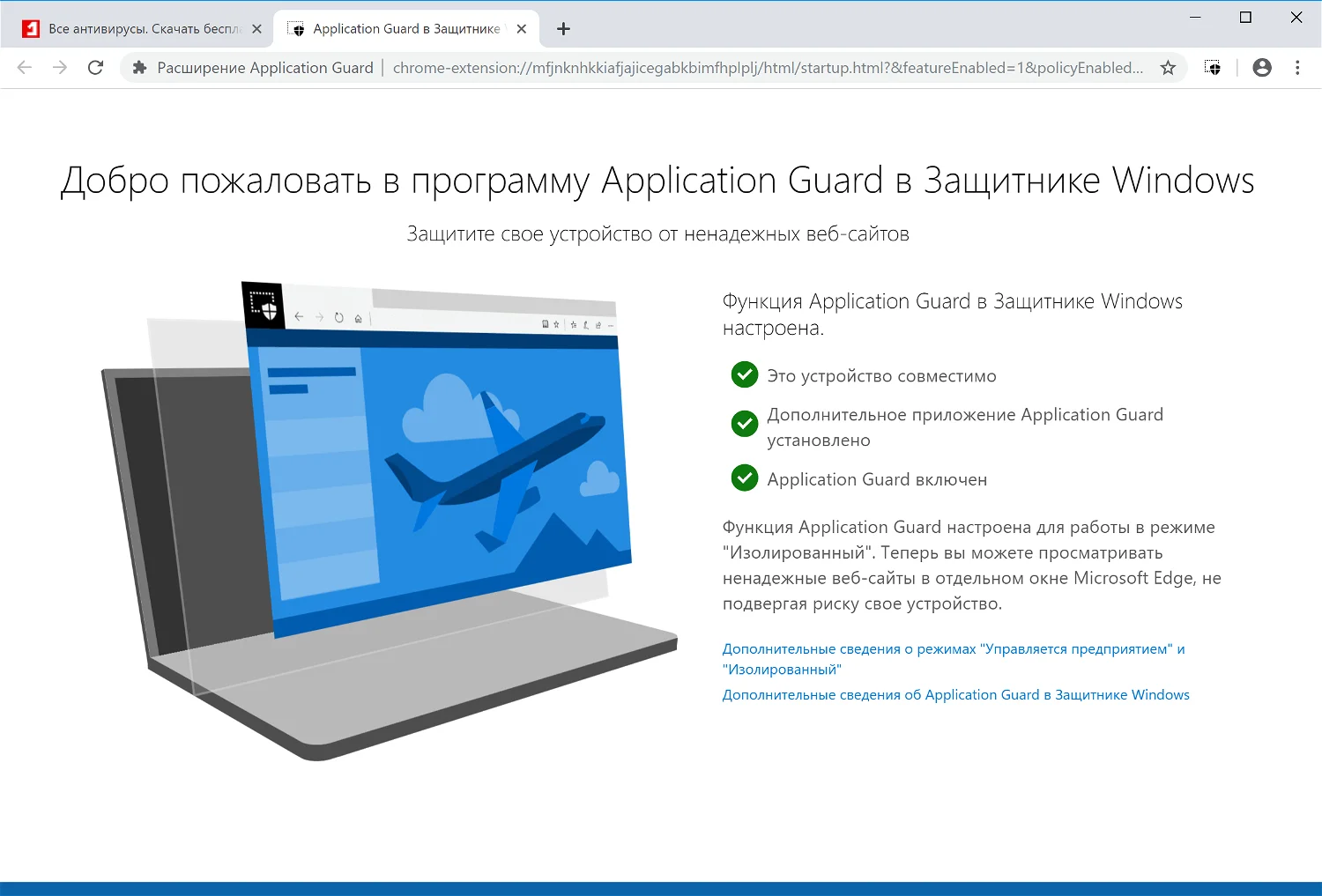

Расширение показывает статус соответствия системным требованиям. Пользователь должен увидеть три зеленых чекбокса, сообщающих о совместимости устройства, установке приложения-компаньона Application Guard и об активном статусе Application Guard.

Способ использования расширения зависит в основном от версии Windows 10.

Примечание: вы можете отключить сбор диагностических данных, который включен по умолчанию. Просто нажмите на иконке расширения и переключите «Разрешить корпорации Майкрософт собирать диагностические данные».

Автономный режим

Пользователи Windows 10 Pro и Enterprise, которые выбрали автономный режим (изолированный режим) работы, не смогут использовать расширение в автоматическом режиме.

Все, что они смогут сделать — это кликнуть по иконке расширения, выбрать опцию Новое окно Application Guard для запуска нового сеанса Application Guard в Microsoft Edge.

Конечно, это удобнее, чем запускать новые сеансы Application Guard в Microsoft Edge вручную, но надо помнить, что в данном случае нужно устанавливать дополнительное расширение и приложение из Microsoft Store.

Режим управляется предприятием

Системные администраторы в организациях получают дополнительные возможности по автоматизации процессов. Для этого требуется настроить параметры изоляции сети, задать доверенные сайты, например по диапазону IP-адресов, к которым могут получать доступ пользователи с помощью сторонних браузер с установленным расширением.

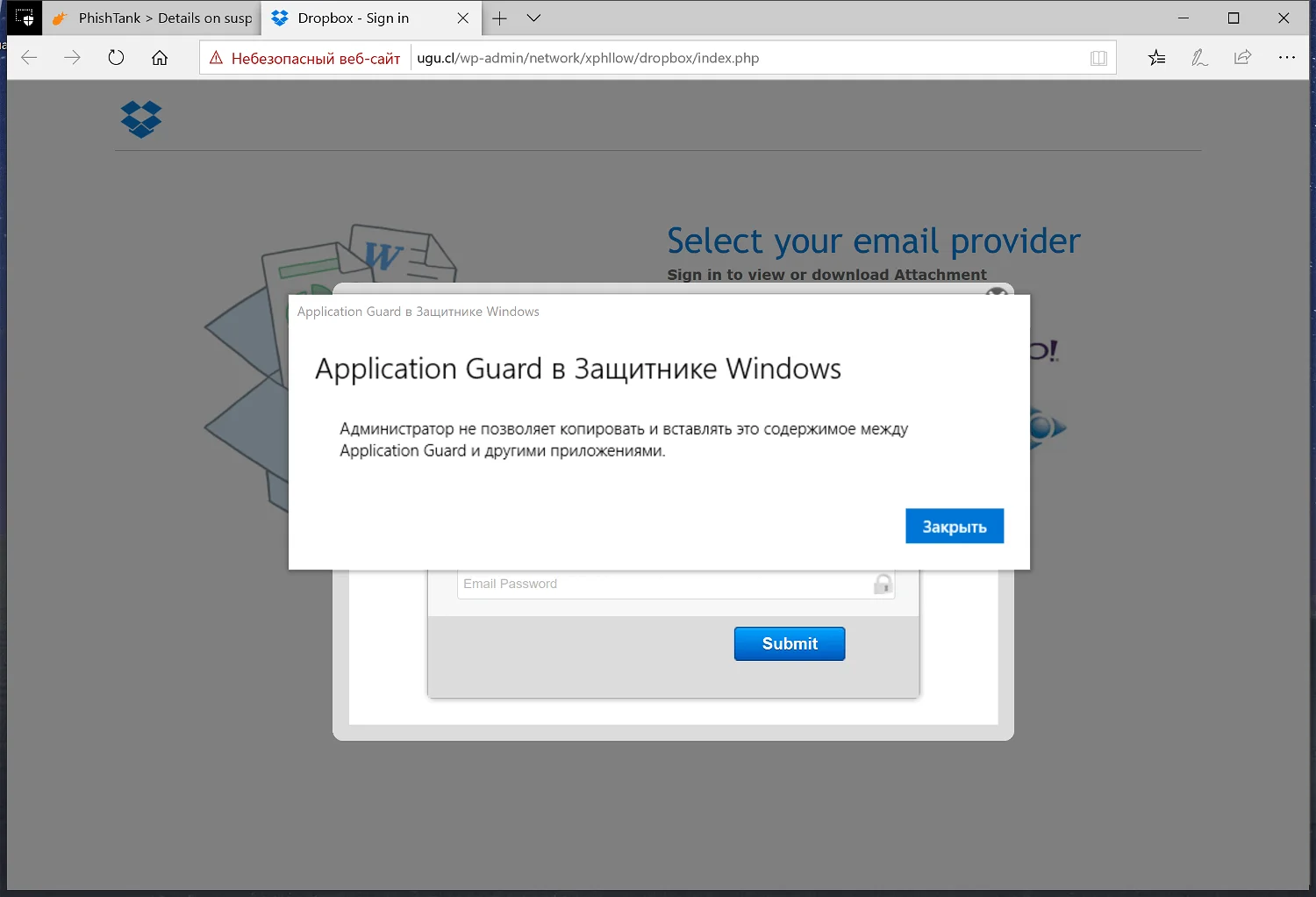

Сайт, который не значится в списке доверенных ресурсов, будет автоматически открыт в рамках сеанса Microsoft Edge Application Guard.

Когда пользователи переходят на сайт, расширение проверяет, содержится ли URL-адрес в списке доверенных сайтов, настроенным администраторами. Если сайт признан недоверенным, пользователь перенаправляется в изолированную сессию Microsoft Edge. В изолированном сеансе Edge пользователь может свободно переходить на любой сайт без риска нанести ущерб реальной системе.

Microsoft планирует расширить функциональность, запуская доверенные сайты, открытые в рамках сеанса Application Guard, сторонних браузерах.

С помощью разрабатываемой функции динамического переключения, когда пользователь перейдет на доверенный сайт в изолированном сеансе Edge, пользователь будет перенаправлен обратно в браузер по умолчанию.

Полезный инструмент для организаций

Расширение «Application Guard в Защитнике Windows» является полезным инструментом для корпоративных сред, в которых разрешено использование сторонних браузеров. Применение функции в версиях Pro кажется менее привлекательной, из-за накладываемых ограничений.

Пользуетесь ли вы Application Guard или другими службами виртуализации браузера?

Вопросы и ответы об Application Guard в Microsoft Defender

В этой статье часто задаются вопросы с ответами Application Guard в Microsoft Defender (Application Guard). Вопросы охватывают функции, интеграцию Windows операционной системы и общую конфигурацию.

Часто задаваемые вопросы

Могу ли я включить Службу защиты приложений на машинах, оснащенных оперативной памятью 4 ГБ?

Мы рекомендуем 8-ГБ оперативной памяти для оптимальной производительности, но вы можете использовать следующие значения DWORD реестра, чтобы включить application Guard на машинах, которые не обеспечивают рекомендуемую конфигурацию оборудования.

HKLM\software\Microsoft\Hvsi\SpecRequiredProcessorCount (По умолчанию — четыре ядра.)

HKLM\software\Microsoft\Hvsi\SpecRequiredMemoryInGB (По умолчанию — 8 ГБ.)

HKLM\software\Microsoft\Hvsi\SpecRequiredFreeDiskSpaceInGB (По умолчанию 5 ГБ.)

В моей конфигурации сети используется прокси-сервер, и я врезаюсь в «Не удается разрешить внешние URL-адреса из MDAG Browser: Error: err_connection_refused». Как это разрешить?

Вручную или сервер PAC должен быть нейтральным в списке сайтов имя узла (а не IP). Кроме того, если скрипт PAC возвращает прокси-сервер, он должен соответствовать тем же требованиям.

Чтобы убедиться, что FQDNs (полностью квалифицированные доменные имена) для «PAC-файла» и «прокси-серверы, на которые перенаправляется файл PAC», будут добавлены в качестве нейтральных ресурсов в политиках сетевой изоляции, используемых Службой безопасности приложений, вы можете:

Как настроить Application Guard в Microsoft Defender для работы с прокси-сервером сети (IP-литеральные адреса)?

Какие редакторы метода ввода (IME) в 19H1 не поддерживаются?

Следующие редакторы метода ввода (IME), введенные в Windows 10, версия 1903 в настоящее время не поддерживается в Application Guard в Microsoft Defender:

Я включил политику ускорения оборудования в Windows 10 Корпоративная версии 1803. Почему мои пользователи по-прежнему получают только отрисовку ЦП?

В настоящее время эта функция является экспериментальной и не функционирует без дополнительного ключа реестра, предоставленного Корпорацией Майкрософт. Если вы хотите оценить эту функцию при развертывании Windows 10 Корпоративная версии 1803, свяжитесь с Корпорацией Майкрософт, и мы будем работать с вами, чтобы включить эту функцию.

Что такое локализованная учетная запись WDAGUtilityAccount?

WDAGUtilityAccount является частью application Guard, начиная с Windows 10 версии 1709 (Fall Creators Update). По умолчанию он остается отключенным, если на устройстве не включена охрана приложения. WDAGUtilityAccount используется для входов в контейнер Application Guard в качестве стандартного пользователя со случайным паролем. Это не вредоносная учетная запись. Если для этой учетной записи отменяются разрешения на запуск в качестве службы, может возникнуть следующая ошибка:

Ошибка: 0x80070569, ошибка Ext: 0x00000001; RDP. Ошибка: 0x00000000, ошибка Ext: 0x00000000 расположение: 0x00000000

Рекомендуется не изменять эту учетную запись.

Как доверять поддомену в списке сайтов?

Существуют ли различия между использованием application Guard на Windows Pro и Windows Enterprise?

При использовании Windows Pro или Windows Enterprise, у вас есть доступ к использованию application Guard в режиме standalone. Однако при использовании Enterprise у вас есть доступ к службе Application Guard в Enterprise-Managed режиме. Этот режим имеет некоторые дополнительные функции, которые автономный режим не делает. Дополнительные сведения см. в Application Guard в Microsoft Defender.

Существует ли ограничение размера списков доменов, которые необходимо настроить?

Да, как Enterprise, которые находятся в облаке, так и домены, которые классифицируются как work и personal, имеют ограничение 16383-B.

Почему мой драйвер шифрования Application Guard в Microsoft Defender?

Application Guard в Microsoft Defender доступ к файлам из VHD, установленным на хосте, который необходимо написать во время установки. Если драйвер шифрования не позволяет установить или написать VHD, приложение Guard не работает и приводит к сообщению об ошибке (0x80070013 ERROR_WRITE_PROTECT).

Почему политики сетевой изоляции в групповой политике и CSP выглядят иначе?

Между всеми политиками сетевой изоляции между CSP и GP не существует сопоставления один к одному. Обязательные политики изоляции сети для развертывания Application Guard отличаются между CSP и GP.

Обязательная политика сетевой изоляции для развертывания Application Guard: DomainSubnets или CloudResources

Обязательная политика CSP изоляции сети для развертывания Application Guard: EnterpriseCloudResources или (EnterpriseIpRange и EnterpriseNetworkDomainNames)

Для EnterpriseNetworkDomainNames политика CSP не сопоположена.

Application Guard имеет доступ к файлам из VHD, установленным на хосте, который необходимо написать во время установки. Если драйвер шифрования не позволяет установить или написать VHD, приложение Guard не работает и приводит к сообщению об ошибке (0x80070013 ERROR_WRITE_PROTECT).

Почему application Guard перестала работать после отключения гипертектора?

Если гипертектора отключена (из-за обновления, примененного через статью КБ или с помощью параметров BIOS), существует вероятность того, что application Guard больше не будет отвечать минимальным требованиям.

Почему я получаю сообщение об ошибке «ERROR_VIRTUAL_DISK_LIMITATION»?

Application Guard может неправильно работать с сжатыми томами NTFS. Если эта проблема сохраняется, попробуйте раздавить громкость.

Почему я получаю сообщение об ошибке «ERR_NAME_NOT_RESOLVED» после того, как не удалось достичь файла PAC?

Это известная проблема. Чтобы смягчить это, необходимо создать два правила брандмауэра. Сведения о создании правила брандмауэра с помощью групповой политики см. в следующих ресурсах:

Первое правило (DHCP Server)

Путь программы: %SystemRoot%\System32\svchost.exe

Локализованная служба: Sid: S-1-5-80-2009329905-444645132-2728249442-922493431-93864177 (Internet Connection Service (SharedAccess))

Второе правило (клиент DHCP)

Это то же самое, что и первое правило, но для локального порта 68. В пользовательском интерфейсе брандмауэра Microsoft Defender пройдите следующие действия:

Нажмите правой кнопкой мыши на входящие правила, а затем создайте новое правило.

Выберите пользовательское правило.

Укажите следующие параметры:

Укажите все IP-адреса.

Укажите, чтобы использовать все профили.

Новое правило должно показываться в пользовательском интерфейсе. Правой кнопкой мыши по > свойствам правила.

В вкладке Программы и службы в разделе Services выберите параметры.

Выберите Применение к этой службе и выберите общий доступ к интернету (ICS).

Как отключить часть ICS без взлома application Guard?

ICS включен по умолчанию в Windows, и ICS должен быть включен для правильного функционирования службы Application Guard. Мы не рекомендуем отключить ICS; однако можно отключить ICS частично с помощью групповой политики и редактирования ключей реестра.

В параметре Групповой политики запретить использование общего доступа к Интернету в доменной сети DNS, задайте его отключенным.

Отключение IpNat.sys загрузки ICS следующим образом:

System\CurrentControlSet\Services\SharedAccess\Parameters\DisableIpNat = 1

Настройка ICS (SharedAccess) для включения следующим образом:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Start = 3

(Это необязательно) Отключить IPNAT следующим образом:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\IPNat\Start = 4

Почему контейнер не загружается полностью при включении политик управления устройствами?

Элементы, включенные в список разрешенных, должны быть настроены как «разрешенные» в объекте групповой политики для обеспечения правильной работы AppGuard.

Политика. Разрешить установку устройств, которые соответствуют любому из следующих ID-устройств:

Политика. Разрешить установку устройств с помощью драйверов, которые соответствуют этим классам установки устройств.

Я сталкиваюсь с вопросами фрагментации TCP и не могу включить подключение VPN. Как это исправить?

WinNAT сбрасывает сообщения ICMP/UDP с пакетами больше, чем MTU, при использовании сети Nat Switch по умолчанию или Docker. Поддержка для этого была добавлена в KB4571744. Чтобы устранить проблему, установите обновление и вправьте исправление, следуя следующим шагам:

Расширение Application Guard в Microsoft Defender

Относится к:

Application Guard в Microsoft Defender предоставляет Hyper-V изоляцию Windows 10 и Windows 11, чтобы защитить пользователей от потенциально опасного контента в Интернете. Расширение помогает Application Guard защитить пользователей, работающих с другими веб-браузерами.

Application Guard по умолчанию предоставляет поддержку как Microsoft Edge, так и internet Explorer. Этим браузерам не требуется расширение, описанное здесь для application Guard, чтобы защитить их.

Application Guard в Microsoft Defender Расширение защищает устройства в организации от расширенных атак, перенаправляя ненадеганные веб-сайты в изолированную версию Microsoft Edge. Если ненастоячивый веб-сайт оказывается вредоносным, он остается в защищенном контейнере Application Guard, сохраняя защиту устройства.

Предварительные условия

Application Guard в Microsoft Defender Расширение работает со следующими выпусками Windows 10 версии 1803 или более поздней версии:

Само приложение Guard необходимо для расширения для работы. Он имеет собственный набор требований. Проверьте руководство по установке Application Guard для дальнейших действий, если оно еще не установлено.

Установка расширения

Application Guard можно запускать в управляемом режиме или в режиме автономный. Основное различие между этими двумя режимами состоит в том, были ли установлены политики для определения границ организации.

Enterprise администраторы, работающие в управляемом режиме, должны сначала определить параметры сетевой изоляции Application Guard,поэтому набор корпоративных сайтов уже создан.

После этого действия по установке расширения аналогичны тому, работает ли Application Guard в управляемом или автономным режиме.

Рекомендуемые политики групп браузера

И Chrome, и Firefox имеют собственные групповые политики для браузера. Рекомендуется администраторам использовать следующие параметры политики.

Политики Chrome

Эти политики можно найти в файлополитеке *Software\Policies\Google\Chrome\*с каждым именем политики, соответствующим имени файла (например, IncognitoModeAvailability расположен на сайте Software\Policies\Google\Chrome\IncognitoModeAvailability).

Примечание: Если эта политика не установлена, пользователь может включить или отключить фоновый режим с помощью локальных параметров браузера.

Политики Firefox

Эти политики можно найти вдоль filepath, *Software\Policies\Mozilla\Firefox\*с каждым именем политики, соответствующим имени файла (например, DisableSafeMode расположен в Software\Policies\Mozilla\Firefox\DisableSafeMode).

Application Guard для Office

Файлы из Интернета и других потенциально небезопасных мест могут содержать вирусы, черви и другие виды вредоносных программ, которые могут причинить вред компьютеру и данным. Чтобы защититься, Office открывает файлы из потенциально небезопасных расположений в Application Guard— защищенном контейнере, который изолирован от остальной части данных с помощью виртуализации на основе оборудования. В отличие от защищенного просмотра, Office при Office Application Guard вы можете безопасно читать,редактировать,печатать и сохранять эти файлы, не открывая их повторно за пределами контейнера.

Если вы уверены, что файл в безопасности, и вам нужно сделать что-то, что заблокировано Application Guard, вы можете снять защиту с этого файла.

Примечание: Если администратор включил безопасные документы,файл будет проверен в службе Microsoft Defender для конечной точки, чтобы определить, является ли он вредоносным, прежде чем открывать его за пределами Application Guard.

Защищенный просмотр — это режим только для чтения, в котором отключено большинство функций редактирования. Файлы из потенциально небезопасных мест открываются только для чтения или в защищеном представлении. Он позволяет открывать файлы, просматривать их и разрешать редактирование с меньшим риском.

Application Guard — это ограниченный режим, в который можно выполнять ограниченное редактирование и печать неверных документов, минимизируя риск, связанный с компьютером. Office открывает файлы из потенциально небезопасных расположений Application Guard — защищенного контейнера, изолированного от устройства с помощью виртуализации на основе оборудования. Когда Office открывает файлы в Application Guard, вы можете безопасно читать, редактировать, печатать и сохранять их, не открывая их повторно за пределами контейнера.

По сравнению с защищенным представлением, Application Guard обеспечивает улучшенную безопасность и повышенную производительность для пользователей.

Application Guard — это песочница на основе виртуализации, которая используется для изолирования неподходящих документов. Она обеспечивает технологию, которая обеспечивает использование Azure на рабочем столе.

Неподтверченные документы открываются в изолированном Hyper-V- ином контейнере, который не находится в операционной системе хоста. Эта изоляция контейнера означает, что если документ вредоносный, host PC is protected and the attacker can’t access your enterprise data. Например, этот способ делает выделенный контейнер анонимным, поэтому злоумышленник не может получить доступ к корпоративным учетным данным вашего сотрудника.

Помимо чтения документов в защищенном контейнере теперь можно использовать такие функции, как печать, комментация и рецензизация, светлое редактирование и сохранение, при этом сохраняя невероятный документ в контейнере Application Guard.

Когда вы сталкиваетесь с документами из непрозлаченных источников, которые не являются вредоносными, вы можете продолжать работать продуктивно, не беспокоясь о том, что помешаете работе вашего устройства.

Если вы столкнулись с вредоносным документом, он надежно изолирован в Application Guard, что позволяет защитить остальные системы.

Как включить Application Guard?

Application Guard доступен организациям, у которых есть лицензии на Microsoft 365 E5 или Microsoft 365 E5 Mobility + Security. Пользователи в этих организациях должны использовать приложения Microsoft 365 корпоративный по Current Channel или Monthly Enterprise Channel.

Когда файл откроется в Application Guard?

Файлы, открытые в защищеном представлении, будут открываться в Application Guard, если включена application Guard. В том числе:

Файлы, происходящие из Интернета: Это файлы, скачаваемые из доменов, которые не являются частью локальной интрасети или домена надежных сайтов на вашем устройстве, файлы, полученные как вложения электронной почты от отправителей за пределами вашей организации, файлы, полученные из других служб обмена сообщениями в Интернете или службы общего доступа, а также файлы, открытые из OneDrive или SharePoint за пределами вашей организации.

Файлы, которые находятся в потенциально небезопасных расположениях: Этот параметр относится к хранящимся на компьютере или в сети небезопасным папкам (например, к папке временных файлов Интернета или другим папкам, назначенным администратором).

Примечание: Файлы, открытые из сетевой папки, в том числе из OneDrive вашей организации, открываются Read-Only Application Guard. Вы можете сохранить копию таких файлов, чтобы продолжить работу с ними, или, если вы доверяете источнику файла, можно отключить защиту, как описано ниже.

Файлы, заблокированныефункцией блокировки файлов : блокировка файлов предотвращает открытие устаревших типов файлов и приводит к их открытию в защищенном представлении и отключает функции сохранения и открытия. Подробнее о блокировке файлов.

Как удалить или восстановить из файла защиту?

Внимание: Это можно сделать только в том случае, если вы уверены в надежности файла и его источника.

Если вы хотите принимать действия, не разрешенные Application Guard, вы можете снять защиту Application Guard из файла. После удаления защиты файл станет надежным документом.

Чтобы снять защиту Application Guard, перейдите к > и выберите «Снять защиту».

Если это невозможно, вероятно, в вашей организации развернуты политики, которые предотвращают снятие защиты Application Guard с файла.

Чтобы восстановить защиту

Перейдите в меню «Параметры > файлов» > центре управления> параметров центра управления> надежных документов» и выберите «Очистить все надежные документы», чтобы они больше не были надежными.

Обратите внимание, что это позволит восстановить защиту для ВСЕХ документов, которые вы удалили на этом устройстве.

Как изменить параметры Application Guard

Важно: Перед внесением изменений в параметры Application Guard рекомендуем вам поговорить с ИТ-администратором.

Перейти к параметрам > файлов

Выберите параметры центра > управления > Application Guard.

Выберите параметры, а затем выберите «ОК», чтобы сохранить изменения и выйти из параметров центра управления доверием.

Параметры Application Guard

Включить Application Guard для файлов из Интернета: Интернет считается небезопасным расположением, так как оно является наиболее распространенным источником вредоносных файлов.

Включить Application Guard для файлов, которые находятся в потенциально небезопасных расположениях (это относится к папкам на компьютере или в сети, которые считаются небезопасными, например папка временного Интернета или другие папки, выбранные ИТ-администратором).

Вложение Application Guard для Outlook : вложения в сообщениях электронной почты — это еще один распространенный источник вредоносных файлов.

Excel есть два дополнительных параметра:

Всегда открывать неподтверченные Text-Based (CSV, DIF и SYLK) в Application Guard:Если она включена, текстовые файлы, открытые из неподтверченного расположения, всегда открываются в Application Guard. Если вы отключили или не настроили этот параметр политики, текстовые файлы, открытые из неподходящего расположения, открываются обычным образом.

Всегда открывай неподтверченные файлы базы данных (DBF) в Application Guard. Если она включена, файлы базы данных, открытые из неподтверченного расположения, всегда открываются в Application Guard. Если этот параметр отключен или не настроен, файлы базы данных, открытые из неподходящего расположения, открываются обычным образом.

Все эти параметры также может настроить администратор с помощью групповой политики или облачной службы Office.

Какие возможности я не могу сделать в Application Guard?

Для вашей безопасности определенные возможности приложения Office, работающие в Application Guard, недоступны. В том числе:

Доступ к удостоверению пользователя.

Доступ к произвольным расположениям в файловой системе.

Доступ к сетевым расположениям, которые классифицируются как в пределах границ безопасности предприятия (например, интрасети организации или доменам, классифицированным как «Корпоративные»), в рамках политик изоляции сети.

CSV, HTML и файлы, защищенные службой управления правами на данные (IRM), нельзя открыть в Application Guard. Если администратор настроил политику «Неподтверченные типы файлов» для организации, вы сможете открывать эти файлы в защищенном представлении.

В настоящее время не поддерживается вкладка содержимого или изображений в формате RTF в документы Office, открытые с помощью Application Guard.

Функции в Office, которые могут иметь зависимость от этих возможностей, недоступны. Примерами могут быть общий доступ к файлу, запись снимка экрана, вставка изображения из файловой системы, добавление подключения к источнику данных и т. д.

Что насчет Add-Ins и макроса?

Помимо отключенных встроенных функций все возможности Office, включая COM, VSTO, веб-надстройки и макрос, отключаются в Application Guard.

Можно ли использовать Application Guard с помощью программы чтения с экрана?

Файлы, открытые в Application Guard, доступны с помощью средств доступа, которые используют структуру microsoft UI Automation (UIA), например microsoft Narrator.