_библиотеки dll библиотеки в Windows 7 и Windows Server 2008 R2

Платформа

клиенты — Windows 7

серверы — Windows Server 2008 R2

Воздействие на функции

Описание

_Библиотеки DLL библиотеки — это механизм, позволяющий загружать произвольный список библиотек DLL в каждый процесс пользовательского режима в системе. корпорация майкрософт изменяет библиотеки библиотеки dll в Windows 7 и Windows Server 2008 R2 для добавления нового требования подписывания кода. Это поможет повысить надежность и производительность системы, а также улучшить видимость происхождения программного обеспечения.

Конфигурация

значения, хранящиеся в разделе « _ _ программное обеспечение на локальном компьютере» \ \ Microsoft \ Windows NT \ CurrentVersion \ Windows key в реестре, определяют поведение _ инфраструктуры библиотек dll библиотеки. Следующие значения реестра описаны в таблице ниже.

Windows 7

Все библиотеки DLL, загруженные _ инфраструктурой библиотек DLL библиотеки, должны быть подписаны кодом. в интересах совместимости приложений операционная система Windows 7 будет загружать все библиотеки dll библиотеки. однако корпорация майкрософт рекомендует всем разработчикам приложений подписывать свои библиотеки dll, чтобы помочь повысить надежность Windows и подготовить подписывание кода в будущих версиях Windows. _раздел реестра рекуиресигнедаппинит dllss управляет этим поведением, и его значение в Windows 7 по умолчанию равно 0.

Windows Server 2008 R2

Все библиотеки DLL, загруженные _ инфраструктурой библиотек DLL библиотеки, должны быть подписаны кодом. _раздел реестра рекуиресигнедаппинит dllss управляет этим поведением и его значением в Windows Server 2008 R2 по умолчанию имеет значение 1.

Не открываются страницы, но интернет работает.

Не открываются страницы, но интернет работает. С подобной формулировкой проблемы, ко мне обращается достаточно большое количество пользователей. Проблема заключается в том, что ни в одном браузере сайты не открываются, а такие программы как скайп, торрент клиенты и мессенджеры, которым тоже нужен интернет, работают исправно.

Интернет работает, но страницы не открываются.

На работу интернета в компьютере может влиять большое количество служб, программ и настроек оборудования. Я приведу несколько причин появления проблем с загрузкой сайтов в браузерах и пути их решения. Начну с тех решений, которые наиболее чаще оказывались действенными. На некоторые ситуации дам ссылки на статьи, в которых можно почерпнуть более подробную информацию о решении. Поехали!

Проверка системного реестра

Сброс протокола TCP IP

Сброс протокола TCP IP можно провести автоматически и вручную. Для автоматического сброса скачайте вот эти два файла и выполните их.

Для Windows 10, Windows 8.1, Windows 8, Windows 7 Скачать

Для ручного сброса сетевых настроек нужно:

Примечание: Если вы не хотите, чтоб создавался текстовый файл отчета, нужно ввести команду netsh int ip reset без c:\resetlog.txt в конце.

Проверка содержимого файла host

Предлагаю вам прочесть очень полезную статью про файл host, которая была опубликована у нас ранее. Там вы найдете всю информацию о том, что должен содержать в себе этот файл и как его редактировать при необходимости. Если у вас не открываются страницы из-за лишних записей в файле host, то исправив его проблема тоже будет разрешена.

Вирусы и НПО

Если после выполнения предыдущих способов, все равно сайты в браузерах не открываются, то нужно проверять компьютер на наличие вирусов и иных нежелательных программ. Про удаление нежелательного программного обеспечения (НПО) читайте в этой статье. Программа ADWCleaner в большинстве случаев прекрасно справляется с задачей очистки от зловредов.

Если у вас нет полноценного антивирусного продукта, то предлагаю вам воспользоваться бесплатной лечащей утилитой Curelt от компании DR WEB.

Проблемы с DNS

Когда браузер не открывает страницы и выводит сообщение DNS сервер не отвечает либо Сбой DNS, то можно проделать два следующих шага:

Подробнее про сброс кэша DNS читайте в статье Как очистить кэш DNS Windows 10

Не открываются страницы. Виноват Антивирус либо фаервол.

Не редко причиной того, что браузеры не могут грузить страницы является прямая блокировка выхода в интернет со стороны антивируса, брандауэра либо фаервола. Нужно проверить правила в фаерволе для вашей сети и отдельно для браузеров. Если стоит запрет, то нужно его снять.

Статические маршруты

Редко, проблема может заключаться в поддельных записях в таблице маршрутизации. Для очистки этих записей воспользуйтесь командной строкой. Выполните команду route –f и перезагрузите компьютер.

Итоги:

Это самые частые проблемы и пути их решения, с которыми я сталкивался. Конечно данные ситуации не могут быть исчерпывающими, и если у вас есть свои решения, то смело можете их предложить в комментариях к этой публикации.

Что представляет собой Trojan.Mayachok.1 (он же trojan.win32.ddox.ci, trojan.mayachok.1, trojan.mayachok.550, trojan.win32.cidox, trojan.win32.zapchast.feh, trojan:Win32/Vundo.OD, trojan.Win32.Mondere, trojan.Generic.KDV.169924).

По описаниям ресурса Dr.Web, это:

Описание повадок зловреда на сайте Dr.Web достаточно подробное поэтому не будем повторяться, от себя только добавлю:

1.) пострадавший сталкивается с полной невозможностью выйти в интернет при помощи любого браузера,

2.) вместо нормальной загрузки сайта открытие страниц происходит в виде, напоминающем исходный код.

3.) подменой запрашиваемых страниц на «Ростелеком. Канал перегружен», «Подтвердите принадлежность аккаунта»,«internet.com» и подобных

4.) маячок может блокировать запуск программ в нормальном режиме. в безопасном, как правило всё работает.

Итак, выяснили, у нас действительно Trojan.Mayachok.1.

Смотрим значение этого параметра.

Если видим запись, подобную этой:

Сам параметр AppInit_DLLs при этом оставляем, убираем только значение.

2) Обязательное условие : Перезагружаемся

4) Потом находим и удаляем созданные одновременно с tvhihgf.dll (смотрим по дате) файлы с расширением *.tmp из каталога C:\windows\system32 и C:\windows\SYSWOW64 (на 64 битных системах). Это резервные копии Trojan.Mayachok.1.

5) Перезагружаемся и наслаждаемся беспрепятственным доступом к любимым сайтам.

Для пользователей x64 разрядных систем: троянец может находиться в каталоге C:\windows\SYSWOW64

appinit dlls что это

Starting in Windows 8, the AppInit_DLLs infrastructure is disabled when secure boot is enabled.

About AppInit_DLLs

The AppInit_DLLs infrastructure provides an easy way to hook system APIs by allowing custom DLLs to be loaded into the address space of every interactive application. Applications and malicious software both use AppInit DLLs for the same basic reason, which is to hook APIs; after the custom DLL is loaded, it can hook a well-known system API and implement alternate functionality. Only a small set of modern legitimate applications use this mechanism to load DLLs, while a large set of malware use this mechanism to compromise systems. Even legitimate AppInit_DLLs can unintentionally cause system deadlocks and performance problems, therefore usage of AppInit_DLLs is not recommended.

AppInit_DLLs and secure boot

Windows 8 adopted UEFI and secure boot to improve the overall system integrity and to provide strong protection against sophisticated threats. When secure boot is enabled, the AppInit_DLLs mechanism is disabled as part of a no-compromise approach to protect customers against malware and threats.

Please note that secure boot is a UEFI protocol and not a Windows 8 feature. More info on UEFI and the secure boot protocol specification can be found at https://www.uefi.org.

AppInit_DLLs certification requirement for Windows 8 desktop apps

One of the certification requirements for Windows 8 desktop apps is that the app must not load arbitrary DLLs to intercept Win32 API calls using the AppInit_DLLs mechanism. For more detailed information about the certification requirements, refer to section 1.1 of Certification requirements for Windows 8 desktop apps.

Summary

See the following whitepaper for info about AppInit_DLLs on Windows 7 and Windows Server 2008 R2: AppInit DLLs in Windows 7 and Windows Server 2008 R2.

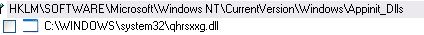

Сегодня вновь повстречался с вирусом расположенном в ветке реестра HKLMSOFTWAREMicrosoftWindows NTCurrent VersionWindowsAppinit_Dlls.

Снова он был не подписан и имел дурацкое название, состоящее из случайных букв — qhrsxxg.dll

Основные действия данного файла были направлены на неправильную работу браузеров — вместо страниц открывались «каракули» с непонятным текстом, либо Сайты открываются в виде HTML кода

В этот раз удалить его сходу не получилось, программа Unlocker никак не могла разблокировать файл.

После отключения данного файла в программе autoruns, и перезагрузки компьютера — файл все-таки был удален.

Браузеры заработали как и положено

А вообще в ветке реестра HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWindows и значение параметра AppInit_DLLs должно быть пустым.

6 комментариев к записи “Вирус в HKLMSOFTWAREMicrosoftWindows NTCurrent VersionWindowsAppinit_Dlls”

Добавлю. У меня нет вообще такого файла, проблема есть.

здраствуйте у меня в компьютере (windows 8)отсутствует APPINIT_DLLs.что делать?

Во время стремительного развития компьютерной техники мы имеем свободный доступ в Интернет. А в связи с развитием интернета, бурно стали развиваться и вирусные программы. С недавних пор эта проблема стала особенно актуальна, так как сейчас периодически идет массовое заражение компьютеров. Запись appinit_dlls может иметь два значения – либо она пустая, либо оттуда происходит запуск одного из компонентов антивируса. Нас интересует, как удалить значения в пункте appinit_dlls, если они несут угрозу работы компьютера.

Как уберечься от попадания в компьютер вирусных программ

Уже давно стало известно, что лучше предотвратить заранее попадание в компьютер баннера, чем потом заниматься «лечением» персонального компьютера. Многие придерживаются мнения, что если в компьютере установлен антивирус, пусть даже и очень хороший, то ПК ничего не угрожает. Но на самом деле это не так. Нужно стараться при посещении подозрительных, а иногда и даже вполне порядочных сайтов, меньше нажимать на всякие окна, картинки, ссылки, которые всплывают на экране. Проследим, как это происходит. Нажав на скрытую под картинкой ссылку, вы активировали установочный файл вируса, антивирус принял это как разрешение пользователя на установку данного приложения. И здесь мы должны разобраться, как удалить значения в пункте appinit_dlls, несущие информацию вируса. Антивирус блокирует только санкционированные действия, которые могут привести к попаданию на компьютер вирусов и их активацию. Он разрабатывался на основе «побежденных» вредителей и руководствуется известными базами угроз. Но разработчики вредоносных программ тоже не стоят на месте и выдумывают позаковыристей. Так и наблюдается вечная борьба добра со злом.

Как удалить баннер с компьютера

Если все-таки заражение произошло, то нельзя ни в коем случае отправлять никаких смс, выполнять требования вымогателей, а также пытаться разблокировать самому компьютер. Необходимо обратиться к специалисту, который быстро устранит неполадки с наименьшими потерями, воспользовавшись своим опытом и специальными лечащими программами.

Баннеры можно разделить на те, которые открываются в браузере и баннеры на рабочем столе. Когда баннер открывается, не зависимо от браузера, а прямо на рабочем столе, то он практически блокирует компьютер или полностью закрывает рабочий стол. Самые простые – открываются в интернет–обозревателе. Вирусы постоянно мутируют. Существуют баннеры, которые требуют отправки денег. Никогда не отправляйте смс с оплатой. Можно посмотреть, как удалить значения в пункте appinit_dlls без консультации специалиста.

Первое и самое простое, что мы можем сделать, когда на экране появился сомнительный баннер и не можем с него выйти, производим аварийное выключение компьютера. Иногда это помогает, но нет гарантии, что он больше не появится. Если же все-таки баннер оказался на вашем компьютере, то можно попробовать убрать его с помощью восстановления системы. Если восстановление более раннего состояния компьютера оказалось успешным, можно сказать, что вам повезло.

Далее находим параметр appinit_dlls – смотрим его значение. Значение должно быть пустым, а если несет какую-либо запись, ее нужно зачистить. Перед тем, как удалить значения в пункте appinit_dlls, обязательно гуглим по ней, поскольку в этом параметре могут быть прописаны и вполне легитимные программы. Если в этом значении перечислено несколько файлов – необходимо найти информацию по каждому и удалить только ключ вируса.

Перезагружаем компьютер, запускаем антивирус и выполняем полное сканирование. Баннер удален, и компьютер работает без перебоев. Но, если вы не решаетесь разобраться сами или у вас не получилось, обращайтесь к мастеру по ремонту компьютеров.

appinit dlls как восстановить

Сегодня вновь повстречался с вирусом расположенном в ветке реестра HKLMSOFTWAREMicrosoftWindows NTCurrent VersionWindowsAppinit_Dlls.

Снова он был не подписан и имел дурацкое название, состоящее из случайных букв — qhrsxxg.dll

Основные действия данного файла были направлены на неправильную работу браузеров — вместо страниц открывались «каракули» с непонятным текстом, либо Сайты открываются в виде HTML кода

В этот раз удалить его сходу не получилось, программа Unlocker никак не могла разблокировать файл.

После отключения данного файла в программе autoruns, и перезагрузки компьютера — файл все-таки был удален.

Браузеры заработали как и положено

А вообще в ветке реестра HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWindows и значение параметра AppInit_DLLs должно быть пустым.

6 комментариев к записи “Вирус в HKLMSOFTWAREMicrosoftWindows NTCurrent VersionWindowsAppinit_Dlls”

Добавлю. У меня нет вообще такого файла, проблема есть.

здраствуйте у меня в компьютере (windows 8)отсутствует APPINIT_DLLs.что делать?

Сегодня вновь повстречался с вирусом расположенном в ветке реестра HKLMSOFTWAREMicrosoftWindows NTCurrent VersionWindowsAppinit_Dlls.

Снова он был не подписан и имел дурацкое название, состоящее из случайных букв — qhrsxxg.dll

Основные действия данного файла были направлены на неправильную работу браузеров — вместо страниц открывались «каракули» с непонятным текстом, либо Сайты открываются в виде HTML кода

В этот раз удалить его сходу не получилось, программа Unlocker никак не могла разблокировать файл.

После отключения данного файла в программе autoruns, и перезагрузки компьютера — файл все-таки был удален.

Браузеры заработали как и положено

А вообще в ветке реестра HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWindows и значение параметра AppInit_DLLs должно быть пустым.

6 комментариев к записи “Вирус в HKLMSOFTWAREMicrosoftWindows NTCurrent VersionWindowsAppinit_Dlls”

Добавлю. У меня нет вообще такого файла, проблема есть.

здраствуйте у меня в компьютере (windows 8)отсутствует APPINIT_DLLs.что делать?

Starting in Windows 8, the AppInit_DLLs infrastructure is disabled when secure boot is enabled.

About AppInit_DLLs

The AppInit_DLLs infrastructure provides an easy way to hook system APIs by allowing custom DLLs to be loaded into the address space of every interactive application. Applications and malicious software both use AppInit DLLs for the same basic reason, which is to hook APIs; after the custom DLL is loaded, it can hook a well-known system API and implement alternate functionality. Only a small set of modern legitimate applications use this mechanism to load DLLs, while a large set of malware use this mechanism to compromise systems. Even legitimate AppInit_DLLs can unintentionally cause system deadlocks and performance problems, therefore usage of AppInit_DLLs is not recommended.

AppInit_DLLs and secure boot

Windows 8 adopted UEFI and secure boot to improve the overall system integrity and to provide strong protection against sophisticated threats. When secure boot is enabled, the AppInit_DLLs mechanism is disabled as part of a no-compromise approach to protect customers against malware and threats.

Please note that secure boot is a UEFI protocol and not a Windows 8 feature. More info on UEFI and the secure boot protocol specification can be found at https://www.uefi.org.

AppInit_DLLs certification requirement for Windows 8 desktop apps

One of the certification requirements for Windows 8 desktop apps is that the app must not load arbitrary DLLs to intercept Win32 API calls using the AppInit_DLLs mechanism. For more detailed information about the certification requirements, refer to section 1.1 of Certification requirements for Windows 8 desktop apps.

Summary

See the following whitepaper for info about AppInit_DLLs on Windows 7 and Windows Server 2008 R2: AppInit DLLs in Windows 7 and Windows Server 2008 R2.