Выкладываем приложение в App Store. Даже если вы не разработчик

Ранее писали про этап подготовки к релизу. Сейчас расскажем про публикацию приложения в AppStore. Пошаговый гайд будет полезен новичкам, которые до этого не сталкивались с полицией нравов из Купертино.

Для того чтобы выложить приложение в App Store, потребуется оплаченный аккаунт разработчика, среда разработки XCode и исходный код вашего приложения. Разобьем процесс на четыре этапа:

Настройка аккаунта

Все приложения перед выгрузкой в App Store должны быть подписаны сертификатом разработчика. Это нужно, чтобы пользователи App Store были уверены, что скачивают конкретное приложение от конкретного разработчика, а не подделку от чужого имени. Процедура подписывания (code signing) приложения позволяет операционной системе узнать, кто является разработчиком. И удостовериться в том, что приложение не было изменено с момента сборки. Точнее, с того момента, как разработчик его подписал. В этой процедуре участвуют три объекта: сертификат разработчика, AppID и Provisioning profile.

Сертификат

Сертификат представляет собой пару ключей асимметричного шифрования: приватный и публичный. В процессе сборки XCode формирует цифровую подпись для сборки на основании данных приватного ключа. Проверить подпись можно с помощью публичного ключа, который доступен и для Apple, который этот сертификат выдала.

Одного сертификата достаточно для выкладки неограниченного количества приложений.

Чтобы создать сертификат, нужно:

Сохраните сгенерированный сертификат на компьютер, откройте его (дважды кликнув). Сертификат будет помещен в системное хранилище и доступен для XCode.

AppID

Это уникальный строковый идентификатор приложения среди всех приложений. Он нужен для однозначной идентификации во всех системах: iTunes Connect, App Store и пр. Он состоит из двух частей: TeamID и BundleID. TeamID — идентификатор разработчика, выдается Apple на этапе регистрации аккаунта разработчика и не меняется. BundleID задается разработчиком при регистрации приложения в аккаунте.

Provisioning profile

Это профиль, который однозначно связывает AppID и сертификат разработчика (публичный ключ сертификата). В случае development provisioning profile он также содержит UDID всех устройств, на которых возможен запуск приложения.

Сохраните сгенерированный профайл на компьютер, откройте его, дважды кликнув. Теперь сертификат доступен для XCode.

Оформление приложения для магазина

Теперь нужно добавить приложение в iTunes Connect.

Переходим на https://itunesconnect.apple.com в раздел MyApps. Чтобы добавить приложение, нажмите плюсик слева вверху:

Заполняем открывшуюся форму:

Если все заполнено правильно, попадаем на страницу приложения.

На вкладке слева «Pricing and Availability» заполняем информацию о стоимости приложения в сторе. На вкладке слева с номером версии заполняем маркетинговую информацию:

О том, как подготовить маркетинговую информацию, мы рассказывали в предыдущей статье.

Также есть секция для того, чтобы можно было указать конкретную сборку, которую отправлять на ревью, а затем и в стор. Выбор недоступен до тех пор, пока мы не загрузили в iTunes Connect ни одной сборки приложения. Мы вернемся к этой секции позже:

Чтобы сохранить внесенные изменения, используйте кнопку Save наверху:

Настройка проекта, сборка и выгрузка

Откройте проект вашего приложения в XCode, перейдите к настройкам проекта. Необходимо, чтобы Bundle Identifier совпадал с BundleID, который вы указали при создании AppID. Также необходимо отключить функцию автоматического управления подписыванием в XCode. В выпадающем списке Provisioning Profile выберите тот, который недавно создали.

Обратите внимание: без всех необходимых иконок (в том числе иконка для магазина со стороной 1024 точки) сборка приложения не пройдет автоматическую проверку в iTunes Connect.

Теперь проект можно собрать и отправить в iTunes Connect. Для этого нужно нажать меню Product — Archive. По итогу сборки будет показано окно органайзера XCode, нажмите там кнопку «Upload To App Store»:

Открывается окно настроек выгрузки в App Store. Подробнее про bitcode, symbols stripping. Оставляем настройки без изменений.

На следующем шаге нужно выбрать provisioning profile из выпадающего списка подходящих:

Затем XCode подготовит архив для выгрузки в iTunes Connect. На этом экране обратите внимание на те параметры, что мы установили. Нажмите Upload.

В зависимости от скорости соединения нужно будет подождать некоторое время. Если все в порядке, XCode сообщит об успешном завершении выгрузки в iTunes Connect. Можно переходить к последнему этапу.

Отправка на ревью

В iTunes Connect на вкладке Activity можно увидеть отправленную сборку. Для проектов на Swift автоматическая проверка сборки занимает примерно полчаса. До тех пор сборка будет со статусом Processing:

После окончания проверки сборка доступна для выбора на странице информации о версии приложения:

После этого у приложения в iTunes Connect появится иконка. Сохраните изменения. Теперь можно отправить сборку на ревью.

Готово! Вы сделали все, что могли. Ждите ответа в течение нескольких дней. Не забудьте, что с 23 по 27 декабря iTunes Connect на каникулах. Разработчики не смогут обновлять и добавлять новые приложения в App Store и изменять ценники. Все остальные функции iTunes Connect будут доступны.

Appid certificate store verification task что это

This forum has migrated to Microsoft Q&A. Visit Microsoft Q&A to post new questions.

Asked by:

Question

There hunders of that in a day of work.

Is that by design? (I think not)

All replies

AppID and SRP(Software Restriction Policies ) services co-exist in the same binary (%SystemRoot%\System32\AppIdSvc.dll), which runs within an SvcHost process. The service monitors the local machine trusted root certificate store, and it invokes a user-mode task (%SystemRoot%\System32\AppIdCertStoreCheck.exe) to reverify the certificates at least once per day and whenever there is a change to the certificate store.

It is an expert symptom and set by design. I am afraid we can’t change or modify the mechanism.

For more information, please refer to AppLocker.

Please remember to mark the replies as answers if they help.

If you have feedback for TechNet Subscriber Support, contact tnmff@microsoft.com.

Can you try to enable AppLocker and see if there so much appidcertstorecheck.exe appeared in Task Manager on domain joined computer.

We are distributing some of out Root Certificates via Group Policy, maybe it is a main cause of that problem?

I did a little investigation and I think now I do understand a whole proccess.

If you are distributing your Certification Authority Root Certificates via Group Policy and you computers do not have direct internet access and you are start using AppLocker technology, you will have that problem.

When computer updates group policy that distributing your organization Root Certificates it invokes a user-mode task (%SystemRoot%\System32\AppIdCertStoreCheck.exe) to reverify the certificates.

I ran ProcMon by Mark Russinovich, start command gpupdate /force and filter result Process Name is appidcertstorecheck.exe

And a see a lot of http requests like:

And that is why appidcertstorecheck.exe process does not exit and hang in RAM. It is try to send something to the Internet all the time with no luck.

Then for test I setup system proxy with command netsh winhttp import proxy source=ie and in one moment all my appidcertstorecheck.exe processes disapeared in my Task Manager ony by one.

So, as a conclusion I can say, that AppLocker technology by design needs direct internet access to your organization computers if you are using Group Policy to distibute your CA Root Certificates.

But I think, that in most organization, most computers do not have direct internet access. In mine for sure.

And Microsoft did a special technology that Redirect the Microsoft Automatic Update URL for a disconnected environment and we implemened it and it works great for us.

And I think, that MS should do the same for AppLocker.

What shell we do now? System proxy is so bad for us and not a resolution.

Thank you for your efforts and sharing.

What’s your system version?

I will try to reproduce the issue on my side with same version.

Please remember to mark the replies as answers if they help.

If you have feedback for TechNet Subscriber Support, contact tnmff@microsoft.com.

I will try to reproduce the issue on my side with same version.

I’m using Windows 10 Version 1709 Corporate Enterprise

I would apology for my late reply.

I have tested the issue on my side, but all the processes appeared in Task Manage seems without any special symptom, not like the capture your provided.

Is it available to reproduce the issue on multiple devices in your domain environment?

Please remember to mark the replies as answers if they help.

If you have feedback for TechNet Subscriber Support, contact tnmff@microsoft.com.

I have tested the issue on my side, but all the processes appeared in Task Manage seems without any special symptom, not like the capture your provided.

Is it available to reproduce the issue on multiple devices in your domain environment?

Now we are in upgrade to Windows 10 process, in a initial (testing) state and we have that issue on all Windows 10 PCs for now.

Main conditions are:

1. AppLocker Enabled

2. Root Certs update via GPO

3. Computers are Internet disconnected

I can verify the same symptoms at my site.

PCs that were loaded with 1709 CB and are blocked from the internet will start to build up hundreds of appidcertstorecheck.exe and conhost.exe processes. One in front of me now has been up for 6 days, and has 190 of each of these processes. I don’t know if a root certs update is being done via GPO, the AD policies are not my area.

If I add the corporate proxy on the machine temporarily, the extraneous processes all start going away.

These computers are special purpose walk-up kiosks, and by corporate/security policy cannot have internet access.

I can Also verify this is a problem, i have several networks that are disconnected from the internet, and it the boxes are not rebooted daily it keeps building up. Seems to have three processes tied to it as there are over 200 of each on systems that haven been rebooted: appidcertstorecheck.exe, a Conhost.exe and a svchost.exe.

Would Love a fix, as connecting to the internet is not an option.

Several years back someone followed the «Configure Trusted Roots and Disallowed Certificates» guidance in our environment and configured all the clients to point to an internal AutoUpdate CTL location. but the content in the AutoUpdate CTL location was never updated again.

This isn’t a «set and forget» type solution either btw.

So fast forward to today. the «pinrulesstl.cab» file is apparently a Windows 10 requirement. I’m not 100% sure on how these processes work but I know in our environment the appidcertstorecheck.exe issues went away by doing one of the following:

a) Allow the default AutoUpdate CTL behavior (ensure registry key below is not configured)

HKLM\Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate\RootDirURL

b) Make sure the content in the «RootDirURL» location is up to date to include the «pinrulesstl.cab»

— HKLM\Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate

RootDirURL = «file://\\server\share» (REG_SZ)

The AppIDCertStoreCheck.exe processes still run even though the systems are disconnected and have no access to verify CRL status. but we don’t end up with hundreds of them hanging in Task Manager.

Several years back someone followed the «Configure Trusted Roots and Disallowed Certificates» guidance in our environment and configured all the clients to point to an internal AutoUpdate CTL location. but the content in the AutoUpdate CTL location was never updated again.

This isn’t a «set and forget» type solution either btw.

So fast forward to today. the «pinrulesstl.cab» file is apparently a Windows 10 requirement. I’m not 100% sure on how these processes work but I know in our environment the appidcertstorecheck.exe issues went away by doing one of the following:

a) Allow the default AutoUpdate CTL behavior (ensure registry key below is not configured)

HKLM\Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate\RootDirURL

b) Make sure the content in the «RootDirURL» location is up to date to include the «pinrulesstl.cab»

— HKLM\Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate

RootDirURL = «file://\\server\share» (REG_SZ)

The AppIDCertStoreCheck.exe processes still run even though the systems are disconnected and have no access to verify CRL status. but we don’t end up with hundreds of them hanging in Task Manager.

I think, that you are right!

But I do not agree with you, that this isn’t a «set and forget» type solution, it is. But there is details.

In my case server, that distributes Trusted Roots and Disallowed Certificates is a Windows Server 2012.

Then I reboot my Windows 10 work PC and now, when I writing that post, there is no new AppIdCertStoreCheck.exe and conhost.exe processes.

So, I think that it is a «set and forget» if it is always launched on modern OS.

Full solution to that problem is to upgrade server, that generate and distribute AutoUpdate CTL content to modern OS (now it will be Windows Server 2016 in Windows 10 1803) or as a partial solution copy all neccesary files generated (downloaded wrom Windows Update servers) on modern OS to distribution server.

Thanks a lot to Michael Barnhart for advice and direction to solution!

What is appidcertstorecheck.exe?

appidcertstorecheck.exe is part of Microsoft® Windows® Operating System and developed by Microsoft Corporation according to the appidcertstorecheck.exe version information.

appidcertstorecheck.exe’s description is «AppID Certificate Store Verification Task«

appidcertstorecheck.exe is digitally signed by Microsoft Windows.

appidcertstorecheck.exe is usually located in the ‘C:\Windows\system32\’ folder.

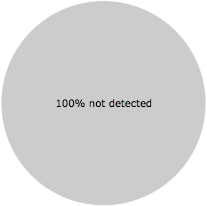

None of the anti-virus scanners at VirusTotal reports anything malicious about appidcertstorecheck.exe.

If you have additional information about the file, please share it with the FreeFixer users by posting a comment at the bottom of this page.

Vendor and version information [?]

The following is the available information on appidcertstorecheck.exe:

| Property | Value |

|---|---|

| Product name | Microsoft® Windows® Operating System |

| Company name | Microsoft Corporation |

| File description | AppID Certificate Store Verification Task |

| Internal name | AppIDCertstoreCheck.exe |

| Original filename | AppIDCertstoreCheck.exe |

| Legal copyright | © Microsoft Corporation. All rights reserved. |

| Product version | 6.1.7600.16385 |

| File version | 6.1.7600.16385 (win7_rtm.090713-1255) |

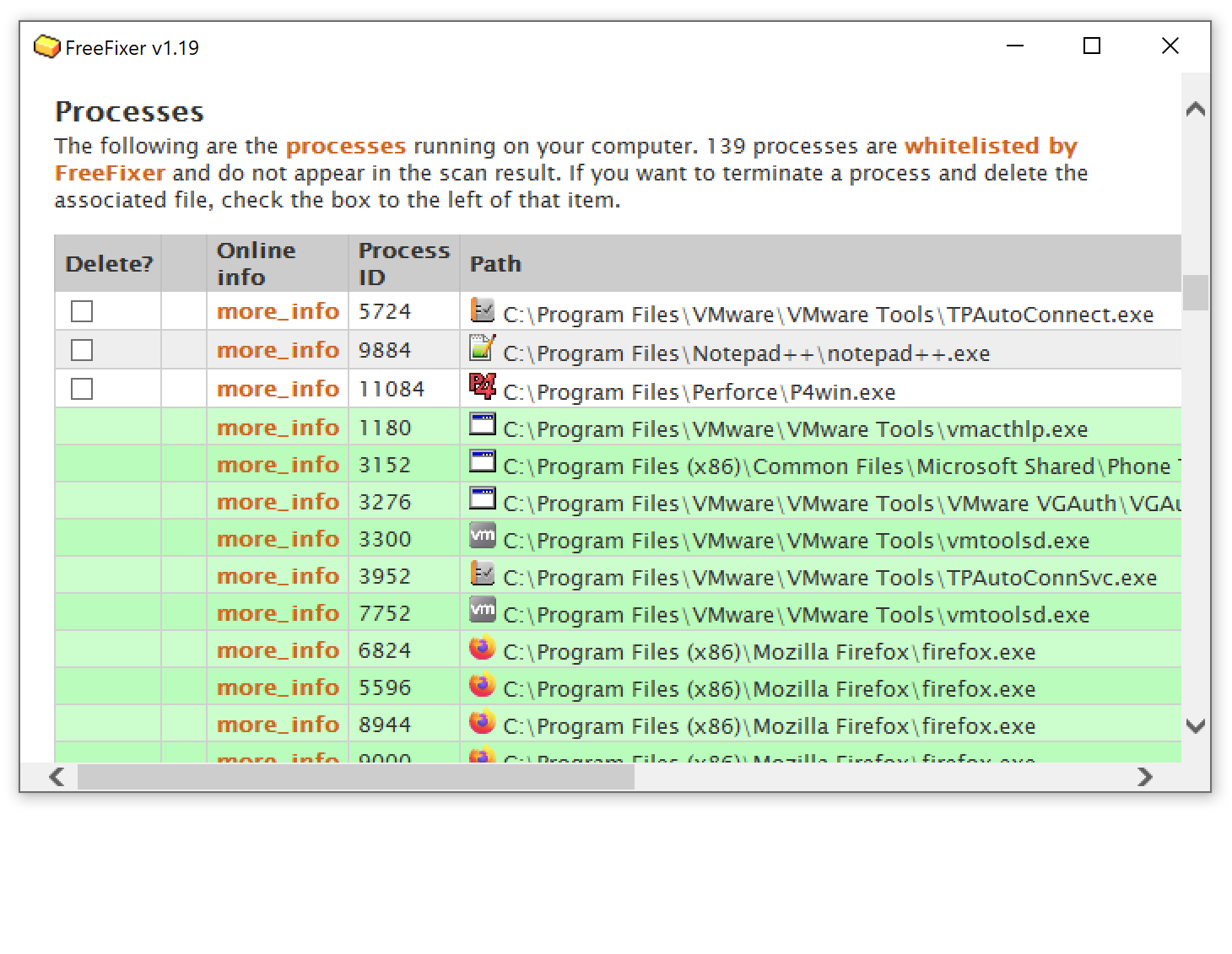

Here’s a screenshot of the file properties when displayed by Windows Explorer:

| Product name | Microsoft® Windows® Operating System |

| Company name | Microsoft Corporation |

| File description | AppID Certificate Store Verification.. |

| Internal name | AppIDCertstoreCheck.exe |

| Original filename | AppIDCertstoreCheck.exe |

| Legal copyright | © Microsoft Corporation. All rights.. |

| Product version | 6.1.7600.16385 |

| File version | 6.1.7600.16385 (win7_rtm.090713-1255) |

Digital signatures [?]

appidcertstorecheck.exe has a valid digital signature.

| Property | Value |

|---|---|

| Signer name | Microsoft Windows |

| Certificate issuer name | Microsoft Windows Verification PCA |

| Certificate serial number | 6101c6c1000000000007 |

VirusTotal report

None of the 47 anti-virus programs at VirusTotal detected the appidcertstorecheck.exe file.

Hashes [?]

| Property | Value |

|---|---|

| MD5 | 0891084a225271bdcb2ac0cc78daa1b7 |

| SHA256 | d6e64928e3c8d917b61fdc9d15391e4c5e507b1ae76c972531048ae672a72fe5 |

Error Messages

These are some of the error messages that can appear related to appidcertstorecheck.exe:

appidcertstorecheck.exe has encountered a problem and needs to close. We are sorry for the inconvenience.

AppID Certificate Store Verification Task has stopped working.

appidcertstorecheck.exe is not a valid Win32 application.

What will you do with the file?

To help other users, please let us know what you will do with the file:

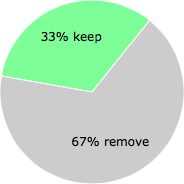

What did other users do?

The poll result listed below shows what users chose to do with the file. 67% have voted for removal. Based on votes from 3 users.

NOTE: Please do not use this poll as the only source of input to determine what you will do with the file. Only 3 users has voted so far so it does not offer a high degree of confidence.

Malware or legitimate?

If you feel that you need more information to determine if your should keep this file or remove it, please read this guide.

And now some shameless self promotion 😉

If you have questions, feedback on FreeFixer or the freefixer.com website, need help analyzing FreeFixer’s scan result or just want to say hello, please contact me. You can find my email address at the contact page.

Comments

Please share with the other users what you think about this file. What does this file do? Is it legitimate or something that your computer is better without? Do you know how it was installed on your system? Did you install it yourself or did it come bundled with some other software? Is it running smoothly or do you get some error message? Any information that will help to document this file is welcome. Thank you for your contributions.

I’m reading all new comments so don’t hesitate to post a question about the file. If I don’t have the answer perhaps another user can help you.