ЧТО ТАКОЕ КЛЮЧ API

Расшифровка API

API (Application programming interface) – программный интерфейс, обеспечивающий коммуникацию между различными программами. Проще говоря, это техническое решение для быстрого взаимодействия приложений друг с другом. API может определять функциональные возможности, которые будут выполняться в той или иной программе.

API используется при работе с файловой системой, хранении данных, программировании в социальных сетях для интеграции с сторонними сайтами и приложениями и т. д. Благодаря API, криптотрейдеры получают возможность торговать на бирже через терминалы и запускать торговых ботов.

Что такое ключи API

API-ключи – это ключи шифрования для аутентификации пользователя в системе, по аналогии логина и пароля. Существует два вида ключей API:

API-ключи применяются при ассиметричном шифровании. Такое шифрование обеспечивает большую безопасность: если злоумышленник получит публичный ключ, то все равно не сможет пройти аутентификацию без секретного ключа.

Примечание: секретный ключ отображается только один раз, при создании. При необходимости сохраните его в надежном месте. Если секретный ключ будет утерян, вы всегда сможете пересоздать связку ключей.

Как правило, API-ключи выглядят как длинная строка из разных символов. Это затрудняет взлом ключей.

Как работают ключи API

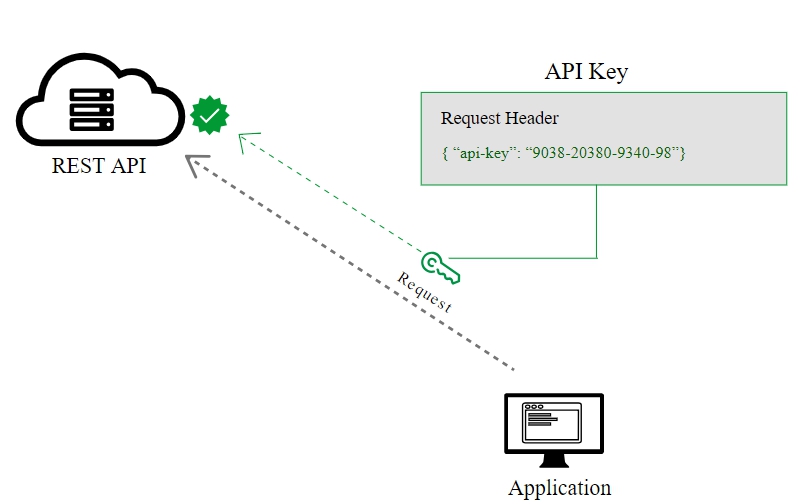

При вводе ключей API в приложении, отправляется запрос на сервер. Если проблем с идентификацией запроса не возникает, то программа начинает получать данные с сервера. API-ключи позволяют подключать сторонние программы к сайтам или обмениваться информацией между сервисами.

Безопасность при работе с API

Предоставляя информацию о ключах API посторонним, вы рискуете собственными средствами. В целях безопасности, создавайте отдельную связку API-ключей для каждого приложения.

Вы можете не беспокоиться за сохранность ключей API при использовании CScalp. Подробнее о безопасности в CScalp читайте здесь.

Api ключи что это такое

Counter-Strike: Global Offensive

Пример:

Форма авторизации открывается в маленьком окне. Поле адреса страницы пустое. Логин и пароль не заполняются автоматически, если сохранены в браузере.

Чуть более продвинутая версия скам формы.Форма авторизации открывается в маленьком окне. Поле адреса поддельное, сделано в виде HTML элемента. Логин и пароль не заполняются автоматически, если сохранены в браузере.

Без действий со стороны пользователя, получить этот ключ невозможно.

Пользователь пополняет какой-нибудь сайт скинами, но деньги на сайт не приходят. Оказалось, он отправил их мошеннику, однако проверочный код трейда совпадал.

Как это происходит?

1) Пользователь нажимает кнопку пополнение счет на сайте

2) Бот сайта присылает пользователю трейд с секретным кодом

4) Мошенник, используя API ключ пользователя, отменяет трейд, который прислал бот настоящего сервиса

5) Мошенник меняет ник своего бота и присылает пользователю трейд с таким же проверочным кодом и с таким же списком вещей.

6) Пользователь принимает трейд, даже не замечая подмены. Процесс скорее всего полностью автоматизирован.

Еще можно попробовать продать что-то дорогое или пополнить счет с помощью SkinPay

Использование ключей API при выполнении проверки подлинности в Когнитивном поиске Azure

Когнитивный поиск использует ключи API в качестве основного метода проверки подлинности. Для входящих запросов к службам поиска, например, запросов, создающих или запрашивающих индексы, ключи API являются единственным методом проверки подлинности. В ряде сценариев исходящих запросов, в частности тех, которые используют индексаторы, можно использовать Azure Active Directory удостоверения и роли.

Ключи API создаются в момент создания службы. Передача допустимого ключа API в запрос считается подтверждением запроса от авторизованного клиента. Существует два типа ключей. Ключи администратора предоставляют разрешения на запись в службу, а также дают права на запрос системной информации. Ключи запроса содержат разрешения на чтение и могут использоваться приложениями для запроса определенного индекса.

Авторизация для операций с плоскостью данных с использованием управления доступом на основе ролей (RBAC) в Azure теперь доступна в предварительной версии. Эту возможность предварительного просмотра можно использовать для дополнения или замены ключей API с помощью ролей Azure для поиска.

Использование ключей API в поиске

При подключении к поисковой службе все запросы должны содержать доступный только для чтения ключ API, созданный специально для вашей службы.

В решениях REST ключ API обычно указывается в заголовке запроса.

Можно просматривать ключи API и управлять ими на портале Azure или с помощью PowerShell, Azure CLI или REST API.

Что представляет собой ключ API?

Ключ API — это уникальная строка, состоящая из случайно сгенерированных чисел и букв, которая передается при каждом запросе в службу поиска. Служба примет запрос, если и сам запрос, и ключ действительны.

Для доступа к службе поиска используются два типа ключей: ключи администратора (для чтения и записи) и ключи запроса (только для чтения).

| Ключ | Описание | Ограничения |

|---|---|---|

| Административный | Предоставляет полный доступ ко всем операциям, включая возможность управлять службой, создавать и удалять индексы, индексаторы и источники данных. При создании службы генерируются два ключа администратора, которые на портале называются первичным и вторичным. При необходимости их можно создать заново независимо друг от друга. При наличии двух ключей один ключ можно сменить, а второй использовать для непрерывного доступа к службе. Ключи администратора указываются только в заголовках HTTP-запросов. Ключ API администратора нельзя разместить в URL-адресе. | Не более 2 на службу |

| Запрос | Предоставляет только разрешение на чтение индексов и документов; обычно они добавляются в клиентские приложения, которые создают запросы на поиск. Ключи запроса создаются по запросу. Ключи запроса можно указать в заголовке HTTP-запроса для операции поиска, предложения или уточняющего запроса. Кроме того, ключ запроса можно передать как параметр в URL-адресе. В зависимости от того, как клиентское приложение формирует запрос, возможно, проще передать ключ в качестве параметра запроса: GET /indexes/hotels/docs?search=*&$orderby=lastRenovationDate desc&api-version=2020-06-30&api-key=[query key] | 50 на службу |

Визуально нет никакой разницы между ключом администратора и ключом запроса. Оба ключа представляют собой строки из 32 случайно сгенерированных буквенно-цифровых символов. Если вы не знаете, какой тип ключа указан в приложении, вы можете проверить значения ключа на портале.

Поиск существующих ключей

Ключи доступа можно получить на портале или с помощью PowerShell, Azure CLI или REST API.

Выведите список служб поиска для вашей подписки.

Выберите службу и на странице обзора выберите Параметры >Ключи, чтобы просмотреть ключи администратора и ключи запросов.

Создание ключей запросов

Ключи запросов используются для доступа к документам только для чтения в индексе для операций, предназначенных для коллекции документов. Запросы поиска, фильтрации и предложений — это все операции, для которых используется ключ запроса. Для выполнения любой операции только для чтения, которая возвращает системные данные или определения объектов, такие как определение индекса или состояние индексатора, требуется ключ администратора.

Ограничение доступа и операций в клиентских приложениях необходимо для защиты ресурсов поиска в вашем службе. Всегда используйте ключ запроса, а не ключ администратора для любого запроса, исходящего из клиентского приложения.

Выведите список служб поиска для вашей подписки.

Выберите службу и на странице обзора выберите Параметры >Ключи.

Выберите Управление ключами запросов.

Используйте ключ запроса, уже созданный для вашей службы, или создайте до 50 новых ключей запросов. Ключ запроса по умолчанию не имеет имени, но для оптимизации управления можно назвать дополнительные ключи запросов.

Пример кода, показывающий использование ключа запроса, можно найти в DotNetHowTo.

Повторное создание ключей администратора

Для каждой службы создается два административных ключа, поэтому вы можете менять первичный ключ, используя вторичный ключ для обеспечения непрерывности бизнес-процессов.

Если непреднамеренно повторно создать оба ключа одновременно, все клиентские запросы, использующие эти ключи, завершатся ошибкой HTTP 403 Forbidden. Однако содержимое не удаляется, и блокировка устанавливается не на постоянной основе.

Вы по-прежнему можете получить доступ к службе через портал или программным способом. Функциями управления можно пользоваться через идентификатор подписки, а не ключ API службы, и, таким образом, по-прежнему можно выполнять необходимые действия, даже если ваши ключи API отсутствуют.

После создания новых ключей через портал или уровень управления доступ к вашему содержимому (индексам, индексаторам, источникам данных, картам синонимов) восстанавливается после того, как вы получите новые ключи и предоставите эти ключи по запросам.

Обеспечение безопасности ключей API

Назначения ролей определяют, кто может считывать ключи и управлять ими. Просмотр и повторное создание ключей доступны для следующих ролей: владелец, участник, участник службы поиска. Роль читателя не имеет доступа к ключам API.

Администраторы подписки могут просматривать и повторно создавать все ключи API. В качестве меры предосторожности проверьте назначения ролей, чтобы понять, кто имеет доступ к ключам администратора.

Требования аутентификации и авторизации API

Прежде чем пользователи смогут отправлять запросы с помощью API, им обычно необходимо зарегистрироваться для получения ключа API или изучить другие способы аутентификации запросов. API-интерфейсы различаются по способу аутентификации пользователей. Некоторые API требуют включения ключа API в заголовок запроса, в то время как другие API требуют тщательной защиты из-за необходимости защиты конфиденциальных данных, подтверждения личности и обеспечения того, чтобы запросы не были подделаны. В этом разделе мы изучим аутентификацию и авторизацию, а также то, на чем следует сосредоточиться в документации.

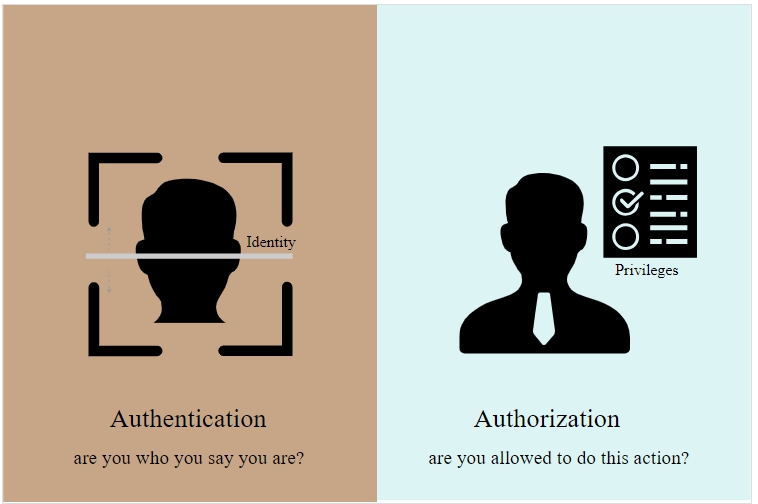

Определяем термины

Во-первых, давайте определимся с некоторыми ключевыми терминами:

API может аутентифицировать, но не разрешит делать определенный запрос.

Последствия нехватки безопасности API

Почему даже API-интерфейсы нуждаются в аутентификации? Для API, которые предназначены только для чтения, иногда пользователям не нужны ключи. Но большинство коммерческих API требуют авторизации в виде ключей API или других методов. Если нет никакой защиты API, пользователи могут совершать неограниченное количество запросов API без какой-либо регистрации. Разрешение неограниченных запросов усложнит модель дохода для вашего API.

Вдобавок, без аутентификации не было бы простого способа связать запросы с конкретными данными пользователя. И не было бы способа защиты от запросов от злонамеренных пользователей, которые могут удалить данные другого пользователя (например, путем удаления запросов DELETE для учетной записи другого пользователя).

Наконец, не получится отследить, кто использует API или какие конечные точки используются чаще всего. Очевидно, что разработчики API должны подумать о способах аутентификации и авторизации запросов к своим API.

В целом, аутентификация и авторизация с помощью API служат следующим целям:

Разные виды авторизации

Существует несколько методов авторизации. Ниже рассмотрим несколько вариантов авторизации, которые встречаются чаще всего:

API ключ

Большинство API требуют авторизации ключом API, чтобы использовать API. Ключ API представляет собой длинную строку, которую обычно включают либо в URL запроса, либо в заголовок запроса. Ключ API в основном служит способом идентификации лица, выполняющего запрос API (аутентифицируя для использования API). Ключ API также может быть связан с конкретным приложением, которое регистрируется.

API могут дать как открытый, так и закрытый ключ. Открытый ключ обычно включается в запрос, в то время как закрытый ключ рассматривается скорее как пароль и используется только при обмене данными между серверами. На некоторых сайтах документации API, при заходе на сайт, ключ API автоматически заполняется в примере кода и API Explorer.

Basic Auth

Другой тип авторизации называется Basic Auth. С помощью этого метода отправитель помещает пару имя пользователя:пароль в заголовок запроса. Имя пользователя и пароль кодируются с помощью Base64, который представляет собой метод кодирования, который преобразует имя пользователя и пароль в набор из 64 символов для обеспечения безопасной передачи. Вот пример Basic Auth в заголовке запроса:

API, использующие Basic Auth, также будут использовать HTTPS, что означает, что содержимое сообщения будет зашифровано в транспортном протоколе HTTP. (Без HTTPS людям было бы легко расшифровать зашифрованные данные)

Когда сервер API получает сообщение, он дешифрует сообщение и проверяет заголовок. После декодирования строки и анализа имени пользователя и пароля он решает, принять или отклонить запрос.

В Postman можно настроить базовую авторизацию, щелкнув вкладку Authorization, выбрав Basic Auth в раскрывающемся списке и введя имя пользователя и пароль справа от двоеточия в каждой строке. На вкладке Заголовки будет показана пара ключ-значение, выглядящая следующим образом:

Postman обрабатывает кодировку Base64 автоматически, при вводе имени пользователя и пароля с выбранным Basic Auth.

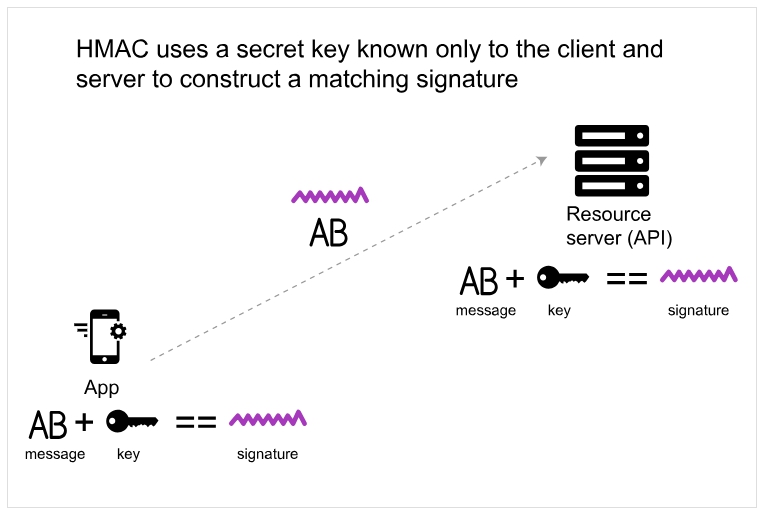

HMAC (код авторизации сообщений на основе хэша)

Сервер API (получатель), получая запрос, принимает те же системные свойства (отметка времени запроса плюс идентификатор учетной записи) и использует секретный ключ (который известен только запрашивающей стороне и серверу API) и SHA для генерации одной и той же строки. Если строка соответствует подписи в заголовке запроса, запрос принимается. Если строки не совпадают, запрос отклоняется.

Вот диаграмма, отображающая процесс авторизации HMAC:

Важным моментом является то, что секретный ключ (критический для восстановления хэша) известен только отправителю и получателю. Секретный ключ не включается в запрос. Безопасность HMAC используется, когда нужно убедиться, что запрос является подлинным и не может быть подделан.

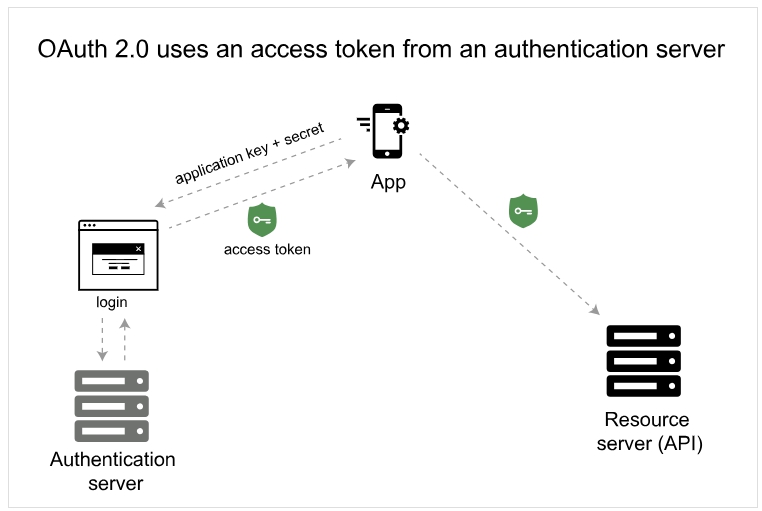

OAuth 2.0

Одним из популярных методов аутентификации и авторизации пользователей является OAuth 2.0. Такой подход опирается на сервер аутентификации для связи с сервером API для предоставления доступа. Понять, что используется метод OAuth 2.0, можно когда предлагается войти в систему при помощи сторонних сервисов, как Twitter, Google или Facebook.

Существует несколько разновидностей OAuth, а именно «one-legged OAuth» и «three-legged OAuth». One-legged OAuth используется, когда нет конфиденциальных данных для защиты. Например, в том случае, если просто получаем общую информацию только для чтения.

Three-legged OAuth используется, когда нужно защитить конфиденциальные данные. В этом сценарии взаимодействуют три группы:

Вот базовый процесс Oauth2.0:

Сначала пользовательское приложение отправляет ключ приложения и секретные данные на страницу входа в систему на сервере аутентификации. Если аутентификация пройдена, сервер аутентификации возвращает пользователю токен доступа (авторизации).

Токен доступа (авторизации) упакован в параметр запроса в перенаправлении ответа (302) на запрос. Перенаправление направляет запрос пользователя обратно на сервер ресурсов (сервер API).

Токены доступа (авторизации) не только обеспечивают аутентификацию для запрашивающей стороны, но и определяют права пользователя на использование API. Кроме того, токены доступа (авторизации) обычно истекают через некоторое время и требуют от пользователя повторного входа в систему. Для получения дополнительной информации об OAuth 2.0 можно посмотреть ресурсы:

Что документируется в разделе аутентификации

В документации API не нужно подробно объяснять внешним пользователям, как работает аутентификация. Отсутствие объяснений внутренних процессов аутентификации, является лучшей практикой, поскольку хакерам будет сложнее злоупотреблять API.

Тем не менее нужно объяснить необходимую информацию:

Если есть открытый и закрытый ключи, нужно объяснить, где следует использовать каждый ключ, и отметить, что закрытые ключи не должны использоваться совместно. Если разные уровни лицензий предоставляют разный доступ к вызовам API, эти уровни лицензирования должны быть явно указаны в разделе авторизации или в другом месте.

Поскольку раздел API ключей важен, и нужен разработчикам до того, как они начнут использовать API, этот раздел должен быть в начале руководства.

Образцы разделов авторизации

Ниже приведены несколько примеров разделов авторизации в документации API.

SendGrid

SendGrid предлагает подробное объяснение ключей API, начиная с основ, поясняя: «Что такое ключи API?». Контекстно раздел ключей API появляется вместе с другими разделами по управлению учетными записями.

В Twitter подробный пример оправдан и предоставлен, поскольку требования к авторизации OAuth 2.0 немного сложнее.

Amazon Web Services

Amazon использует HMAC. Процесс достаточно сложный, чтобы включить полноценную диаграмму, показать шаги, которые должны выполнить пользователи.

Dropbox

Как и Twitter, Dropbox также использует OAuth 2.0. Их документация включает в себя не одну, а две диаграммы и подробное объяснение процесса.

👨💻 Практическое занятие: Авторизация

В своем найденном опен-сорс проекте найдем информацию об авторизации для запросов к API. Ответьте на следующие вопросы:

Что такое API простыми словами и для чего он нужен?

Всем привет! Многие наверняка встречали такое понятие, как API, но не все до конца понимают что это такое. Сегодня мы и будем разбираться с этим вопросом. Для начала определимся с самим понятием API.

API – это аббревиатура Application Programming Interface, что означает как интерфейс прикладного программирования. Это можно перевести еще и как программный интерфейс приложений.

Возможно такое определение мало кому о чем говорит. По сути – это набор различных инструментов, функций, благодаря которым одна программа взаимодействует с другой. При помощи API разные программы могут обмениваться своими ресурсами, функциями, информацией. Так, в операционной системе Windows все программы взаимодействуют между собой именно с помощью API.

Таким образом API представляет собой код, который связывает между собой программы. Можно еще определить и как эффективный процесс коммуникаций между программами, которые используют функции и ресурсы друг друга.

Например, посредством API происходит быстрая регистрации в различных приложениях при помощи аккаунта из какой-либо соцсети. Т.е., чтобы предоставить пользователю более простой доступ к своему продукту компания использует специальный код и API.

Что означает API шлюз в программировании?

API-шлюз представляет из себя систему между приложениями для маршрутизации входящих запросов на определенный микросервис. По сути этот шлюз является фильтром трафика. Трафик, проходящий через шлюз (фильтр) обрабатывается с очень высокой скоростью. Причем, модули, входящие в состав шлюза-фильтра можно отключать, если они не нужны или настраивать их как необходимо. Кроме того, API шлюз еще и авторизует пользователя.

Шлюз выполняет следующие функции:

Один из примеров работы шлюзов – смс-рассылки. Для массовой рассылки смс необходим целый комплекс программ, который и называется СМС шлюз. Что бы встроить этот шлюз в какой-либо сайт, который занимается такой рассылкой и потребуется API.

Суть такого смс шлюза заключается для связи абонентов с центром, откуда осуществляются смс-рассылки. Так же, шлюз используется в социальных сетях и мессенджерах.

Таким образом API и API — шлюз это технология, которая позволяет подключаться к некоему ресурсу устройствам с самыми разными операционными системами и прикладным программным обеспечением.

И с этим программным обеспечением он еще и работает, обеспечивая контроль, скорость, безопасность, становясь неким универсальным механизмом. Версии ПО API шлюзов постоянно повышаются под более современные задачи и новое программное обеспечение.

Что значит API сайта и как его использовать?

Вот конкретный пример функционирования API интернет сайта; применяется в следующих случаях:

Когда Вы открываете на смартфоне приложение ВКонтакте по API происходит «узнавание» и дальнейший обмен данными между вашим смартфоном и сайтом. За пару секунд передается масса служебной информации и как результат Вы на экране видите корректное отображение фото, видео в нужном разрешении запускаете игры и т. д. То же относится и к крупным сайтам или интернет магазинам, под которые пишутся приложения ( такие как Авито, Озон, Алиэкспресс и т.д.)

Таким образом, API могут быть публичными, т.е. доступными для всех пользователей, или же приватными, которые используются определенным кругом лиц, например, внутри какой-либо компании или государственной информационной системы

С помощью API можно получать данные от одной программы, которые передаются в другую. Широко применяется API и в веб-разработках. Например, для отображения текста, картинок и прочего в браузере, создается HTML файл, который и содержит в себе эти данные. Подгрузив такой файл в браузер, мы уже видим преобразование из HTML кода (он используется программистом) визуальные элементы, понятные рядовому пользователю – текст, картинки и пр.

Однако, происходит все гораздо сложнее. Текст, который выводит браузер, операционной системой перенаправляется на монитор, который является устройством вывода информации. Во время всех этих операций запускаются функции множества самых различных API.

Одним из самых характерных примеров таких API является Twitter API. Примеры ресурсов, используемых здесь, самые разнообразные. Это не только сам пользователь, но и список твитов, а так же и результаты их поиска. Обращение к каждому из этих ресурсов происходит по его специфическому идентификатору. В основном – это URL адрес.

При запросе приложением какого-либо ресурса с использованием его идентификатора, API отдает запрос от ресурса приложению в том формате, которое наиболее подходит ему. Например, или в JPEG, или HTML-странице.

API браузера уже встроены в них. Они используют данные этого браузера, а так же самой компьютерной среды, чтобы далее совершать более сложные действия. Например, чтобы на карте отметить свое местоположение используется API Геолокации.

При этом в браузере выполняется довольно сложный низкоуровневый код, с помощью которого происходит подключение к устройству геолокации, получаются данные, которые затем передаются браузеру и обрабатываются программой.

Что такое API ключ?

API ключ или API-key – это совокупность номера и проверочного кода, которые создаются специально. Данный ключ является секретным кодом, который служит идентификатором учетной записи пользователя. Вместе с ID пользователя API ключ дает возможность различным сайтам, а так же программам получить доступ к информации о пользователе.

В первую очередь API-ключ предназначен для аутентификации, т.е., подтверждение личности пользователя с использованием идентификатора, имени пользователя и пароля. Возникновение таких ключей было связано с тем, что аутентификация HTTP достаточно уязвима. Этот ключ пользователь может приобрести зарегистрировавшись на специализированном сайте после того, как введет логин и пароль.

API ключи создаются при использовании определенного набора правил, которые устанавливают разработчики API. Каждый раз, когда пользователь или же программа выполняет вызов API, этот ключ необходимо передавать.

Ниже представлено видео, в котором наглядно и доступно рассказывается о том, что такое API ключи.

Теперь вы представляете, что такое API и какое значение сегодня для сайтов и информационных систем они имеют. Охват, универсальность, технологичность. Удачи!